Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

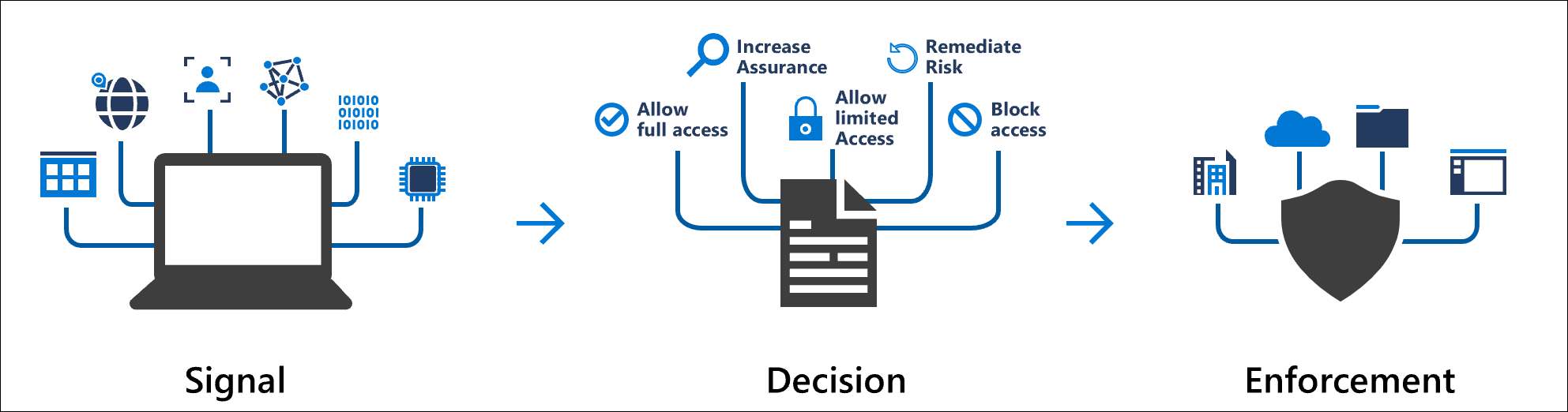

Modern güvenlik çevresi, kullanıcı ve cihaz kimliğini içerecek şekilde kuruluşun ağ sınırının ötesine uzanır. Koşullu Erişim, Sıfır Güven güvenlik modelinin bir parçası olarak kuruluş ilkelerini zorunlu kılmak için kimlik temelli sinyalleri bir araya getirir. Erişim verilip verilmeyeceğini belirlemek için kullanıcı riski, cihaz uyumluluğu ve uygulama bağlamı gibi sinyalleri değerlendirir.

Koşullu Erişim ilkeleri en basitleri if-then mantığını izler. Bir kullanıcı bir Microsoft 365 kaynağına erişmeye çalışırsa, çok faktörlü kimlik doğrulaması (MFA) gibi bir eylemi tamamlaması gerekebilir.

Kimlik temelli sinyaller şunları içerebilir:

- Kullanıcı veya grup üyeliği

- IP konumu bilgileri

- Cihaz uyumluluk durumu

- Hedef uygulama

- Gerçek zamanlı ve hesaplanan risk algılama

Koşullu Erişim, kimlik doğrulaması tamamlandıktan sonra değerlendirilir. Doğrudan hizmet reddi (DoS) saldırılarını azaltmaya yönelik değildir, ancak erişim kararları alırken bu tür olaylardan gelen sinyalleri kullanabilir.

Koşullu Erişim uyumluluğu

Kuruluş verilerinin korunması için korumasız cihazlardan erişimin engellenmesi gerekir. Veri Kaybı Önleme (DLP), yalnızca kuruluşunuzun en düşük güvenlik gereksinimlerini karşılamayen sistemlerden verilere erişilemediyse geçerlidir.

Uygulama koruması ilkeleri (APP), korumalı kaynaklara yalnızca İş için Microsoft Edge gibi yönetilen veya APP korumalı uygulamalardan erişilebildiğinden emin olmak için Koşullu Erişim ile çalışır. Bu, kişisel Windows, Android ve iOS cihazlarında son kullanıcıların tam cihaz yönetimi olmadan Microsoft Entra kaynaklara erişmesini sağlar.

Bu çözüm, windows masaüstü uygulamalarını uyumlu cihazlarla sınırlı tutan yardımcı ilkeyle birlikte İş için Microsoft Edge güvenliğini sağlamak için üç Koşullu Erişim ilkesi kullanır:

- Düzey 1 – Temel: Uygulama koruma ilkelerini kullanan Windows, Android ve iOS kullanıcıları için tarayıcı erişimi.

- Düzey 2 – Gelişmiş Sıfır Güven: Risk tabanlı erişim denetimleri, sürekli doğrulama ve cihaz uyumluluk gereksinimleri ekler.

- Düzey 3 – Yüksek Sıfır Güven: Yalnızca yönetilen cihazlarla en katı erişim duruşunu, riskli oturum açma işlemleri için parola sıfırlamaları ve sık sık yeniden kimlik doğrulaması uygular.

- Yalnızca tarayıcı yardımcı ilkesi: Outlook veya Word gibi Windows masaüstü uygulamalarını yönetilen, uyumlu cihazlarla kısıtlar.

Başlamadan önce

- Kiracınızın Koşullu Erişim ve uygulama koruma ilkeleri için gerekli Microsoft Entra ID Premium ve Microsoft Intune lisanslarına sahip olduğunu onaylayın.

- Microsoft Entra güvenlik gruplarının

SEB-Level1-Users,SEB-Level2-UsersveSEB-Level3-Usersmevcut olduğundan emin olun; bu gruplar güvenli kurumsal tarayıcı dağıtımı boyunca atamalar için kullanılır. Adım adım yönergeler için bkz. Microsoft Intune için kullanıcıları ve cihazları düzenlemek için grupları kullanma. - İlkeleri atamadan önce güvenilen konumları, cihaz filtrelerini ve risk tümleştirmelerini (örneğin, Uç Nokta için Microsoft Defender veya başka bir Mobile Threat Defense sağlayıcısı) tanımlayın.

- Zorlamadan önce doğrulayabileceğiniz her ilkeyi önce Yalnızca rapor modunda çalıştırmayı planlayın.

Düzey 1 – Temel Koşullu Erişim ilkesi

Tam cihaz yönetimi yerine uygulama koruma ilkelerini kullanan Windows, Android ve iOS cihazlardan tarayıcı erişiminin güvenliğini sağlamak için bu ilkeyi kullanın.

Uç nokta güvenliği>Koşullu Erişimi>Yönet>Yeni ilke oluştur'u seçin.

Grup için ilkeyi

SEB-Level1-Usersyapılandırın:- Adı: CA Edge Düzey 1 – Temel

- Hedef kaynaklar: Bulut uygulamaları>Microsoft 365 (Office 365)

-

Koşul -ları:

- Cihaz platformları:Windows, Android ve iOS ekleme

- İstemci uygulamaları:Tarayıcı Seç

- Cihazlar için filtre uygulama:Yönetilmeyen/KCG uç noktalarına odaklanmak için Uyumlu değeri True olan cihazları dışlama

-

Grant:

- Çok faktörlü kimlik doğrulaması gerektir

- Uygulama koruma ilkesi gerektir

- Oturum: Düzey 1 için yapılandırılmamış olarak bırakın

Not

Yönetilmeyen cihazları uygulama korumasıyla İş için Microsoft Edge aracılığıyla yönlendirdiğini doğrulayana kadar ilkeyi Yalnızca rapor modunda tutun.

İlkeyi kaydetmek için Oluştur'u seçin.

Düzey 2 – Gelişmiş Sıfır Güven Koşullu Erişim ilkesi

Düzey 2, risk tabanlı sinyallerle sürekli doğrulama ekler ve cihazların hem uyumlu hem de uygulama koruma ilkeleri tarafından korunmasını gerektirir.

Uç nokta güvenliği>Koşullu Erişimi>Yönet>Yeni ilke oluştur'u seçin.

Grup için ilkeyi

SEB-Level2-Usersyapılandırın:- Adı: CA Edge Düzey 2 – Gelişmiş Sıfır Güven

- Hedef kaynaklar: Bulut uygulamaları>Tüm bulut uygulamaları

-

Koşul -ları:

- Cihaz platformları:Windows, Android ve iOS ekleme

- İstemci uygulamaları:Tarayıcı Seç

- Oturum açma riski:Orta ve üzeri olarak ayarlayın

- Cihaz riski:Orta ve üzeri olarak ayarlayın (tümleşik bir Mobile Threat Defense veya Uç Nokta için Microsoft Defender sinyali gerektirir)

- Konum:Tüm konumları dahil et ve Güvenilen adlandırılmış konumlarınızı dışla

- Cihazlar için filtre uygulama:Uyumlu değeri True olan cihazları hariç tutarak yalnızca uyumsuz veya yönetilmeyen cihazların uygulama koruma uygulamasına tabi olmasını sağlayın

-

Grant:

- Çok faktörlü kimlik doğrulaması gerektir

- Uygulama koruma ilkesi gerektir

- Cihazın uyumlu olarak işaretlenmesini gerektir

-

Oturum:

- Koşullu Erişim Uygulama Denetimi'ni> kullanmaYalnızca izleme

- Oturum açma sıklığı:Her 4 saatte bir olarak ayarlayın

- Kalıcı tarayıcı oturumu:Hiçbir zaman kalıcı'ı seçin

Not

İlkeyi Yalnızca rapor modunda çalıştırın ve İzleme çalışma kitaplarını gözden geçirerek açık olarak değiştirmeden önce onaylayın.

İlkeyi kaydetmek için Oluştur'u seçin.

Düzey 3 – Yüksek Sıfır Güven Koşullu Erişim ilkesi

Düzey 3, yalnızca yönetilen, uyumlu cihazların Microsoft 365 kaynaklarına erişmesine izin verirken riskli oturum açma işlemleri için daha fazla koruma uygulayarak en katı erişim duruşunu uygular.

Uç nokta güvenliği>Koşullu Erişimi>Yönet>Yeni ilke oluştur'u seçin.

Grup için ilkeyi

SEB-Level3-Usersyapılandırın:- Adı: CA Edge Düzey 3 – Yüksek Sıfır Güven

- Hedef kaynaklar: Bulut uygulamaları>Tüm bulut uygulamaları

-

Koşul -ları:

- Cihaz platformları:Windows, Android ve iOS ekleme

- İstemci uygulamaları:Tarayıcı Seç

- Oturum açma riski:Düşük ve üzeri olarak ayarlayın

- Kullanıcı riski:Düşük ve üzeri olarak ayarlayın

- Cihaz riski:Herhangi bir risk düzeyi olarak ayarlayın

- Konum:Tüm konumları dahil et ve yalnızca en güvenilen adlandırılmış konumlarınızı hariç tut

- Cihazlar için filtre: Yalnızca yönetilen, uyumlu cihazların ilkeyi karşılaması için Gerekli olan Bir Dahil et filtresini Yapılandırma: Yönetilen eşittir TrueveUyumlu eşittir True

-

Grant:

- Çok faktörlü kimlik doğrulaması gerektir

- Uygulama koruma ilkesi gerektir

- Cihazın uyumlu olarak işaretlenmesini gerektir

- Parola değişikliği gerektir (riskli oturum açma işlemleri için)

-

Oturum:

- Koşullu Erişim Uygulama Denetimi'ni> kullanmaİndirmeleri izleme ve engelleme

- Oturum açma sıklığı:Her 1 saatte bir olarak ayarlayın

- Kalıcı tarayıcı oturumu:Hiçbir zaman kalıcı'ı seçin

- Sürekli erişim değerlendirmesini etkinleştirme

Not

Cihaz filtrelerini, risk sinyallerini ve oturum denetimlerini küçük bir pilot grupla doğrularken bu ilkeyi Yalnızca rapor modunda tutun.

İlkeyi kaydetmek için Oluştur'u seçin.

Windows masaüstü uygulamaları için yalnızca tarayıcı erişimi

Windows cihazlarında masaüstü uygulamalarının yalnızca cihaz yönetim ve uyumluluk gereksinimlerinizi karşıladığında kullanılabilir olmasını sağlamak için bu yardımcı ilkeyi kullanın.

Uç nokta güvenliği>Koşullu Erişimi>Yönet>Yeni ilke oluştur'u seçin.

İlkeyi yapılandırın ve ,

SEB-Level2-UsersveSEB-Level3-Usersgruplarına atayınSEB-Level1-Users:- Adı: CA Masaüstü Uygulamaları – Uyumluluk Gerekiyor

- Hedef kaynaklar: Bulut uygulamaları>Microsoft 365

-

Koşul -ları:

- Cihaz platformları:Windows dahil et

- İstemci uygulamaları:Mobil uygulamalar ve masaüstü istemcileri'ne tıklayın

-

Grant:

- Cihazın uyumlu olarak işaretlenmesini gerektir

- (İsteğe bağlı) Ek güvence için çok faktörlü kimlik doğrulaması gerektir

Not

Eski kimlik doğrulama istemcilerine izin verirseniz, tarayıcı korumalarını atlamamaları için bunları engellemek veya kısıtlamak için ayrı bir ilke oluşturun.

Masaüstü uygulamalarının yalnızca kayıtlı ve uyumlu cihazlardan erişilebildiğini onaylayana kadar ilkeyi Yalnızca rapor modunda bırakın ve ardından Açık olarak değiştirin.

İlkeleri doğrulama

- İlkeler en az bir-iki hafta boyunca yalnızca rapor modunda çalışırken yerleşik Koşullu Erişim içgörülerini izleyin.

- Geniş kapsamlı dağıtımdan önce ilkeleri küçük bir kullanıcı grubuyla pilot olarak kullanın ve gerekirse dışlamaları veya güvenilen konumları ayarlayın.

- Riskli veya yönetilmeyen senaryoların çok faktörlü kimlik doğrulaması, uygulama koruma gereksinimleri veya doğrudan engellendiğini doğrulamak için oturum açma günlüklerini gözden geçirin.

- Yardım masası ekiplerinin oturum açma engelleme sorunlarını hızla giderebilmesi için son yapılandırmayı belgeleyin.

Sonraki adım

Uygulama koruma ilkesi oluşturmak için 2. Adımla devam edin.