Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

İlk senaryo, dış kullanıcı AD hesabı yaşam döngüsü yönetimidir. Bu senaryoda, bir kuruluş konukları Microsoft Entra dizinine davet etti ve bu konuklara Microsoft Entra uygulama ara sunucusu veya diğer ağ geçidi mekanizmaları aracılığıyla şirket içi Windows-Integrated Kimlik Doğrulaması veya Kerberos tabanlı uygulamalara erişim vermek istiyor. Microsoft Entra uygulama proxy'si, tanımlama ve temsilci seçme amacıyla her kullanıcının kendi AD DS hesabına sahip olmasını gerektirir.

Scenario-Specific Kılavuzu

MIM ve Microsoft Entra ID Uygulama Ara Sunucusu ile B2B yapılandırmasında yapılan birkaç varsayım:

Zaten bir şirket içi AD dağıttınız ve Microsoft Identity Manager yüklü ve MIM Hizmeti, MIM Portalı, Active Directory Yönetim Aracısı (AD MA) ve FIM Yönetim Aracısı (FIM MA) için temel yapılandırma. Daha fazla bilgi için bkz. Microsoft Identity Manager 2016 SP2'yi dağıtın.

Graph bağlayıcısınınindirme ve yükleme hakkındaki makaledeki yönergeleri zaten izlemişsinizdir.

Microsoft Entra ID'ye kullanıcıları ve grupları eşitlemek için yapılandırılmış Microsoft Entra Connect'iniz var.

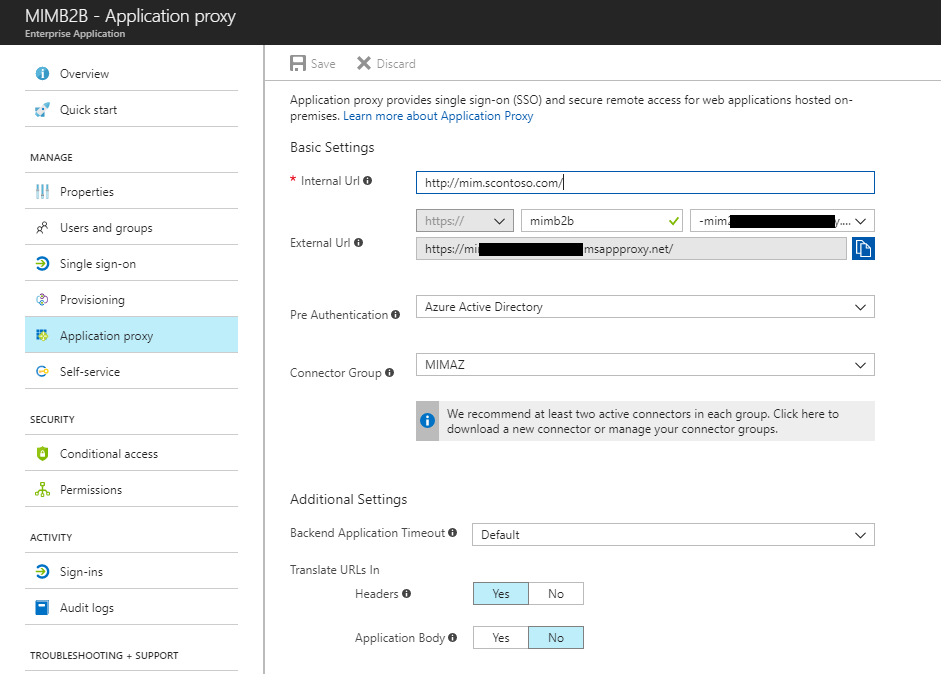

Uygulama Ara Sunucusu bağlayıcılarını ve bağlayıcı gruplarını zaten ayarladınız. Aksi takdirde bkz. Öğreticisi: Yüklemek ve yapılandırmak için Microsoft Entra ID Uygulama Ara Sunucusu aracılığıyla uzaktan erişim için şirket içi uygulama ekleme.

Windows Tümleşik Kimlik Doğrulaması'nı veya Microsoft Entra uygulama ara sunucusu aracılığıyla tek tek AD hesaplarını kullanan bir veya daha fazla uygulamayı zaten yayımladınız.

Microsoft Entra ID'de bir veya daha fazla kullanıcının oluşturulmasına neden olan bir veya daha fazla konuğu davet etmiş veya davet ediyorsunuz. Daha fazla bilgi için, Microsoft Entra B2B işbirliği kaydolma için Self servis'e bkz. .

B2B Uçtan Uca Dağıtım Örneği senaryosu

Bu kılavuz aşağıdaki senaryoya dayalıdır:

Contoso Pharmaceuticals, R&D Departmanı kapsamında Trey Research Inc. ile birlikte çalışmaktadır. Trey Research çalışanlarının Contoso Pharmaceuticals tarafından sağlanan araştırma raporlama uygulamasına erişmesi gerekir.

Contoso Pharmaceuticals kendi kiracı hesabında olup, kendi özel bir etki alanı yapılandırmıştır.

Birisi contoso pharmaceuticals kiracısına bir dış kullanıcı davet etti. Bu kullanıcı daveti kabul etti ve paylaşılan kaynaklara erişebilir.

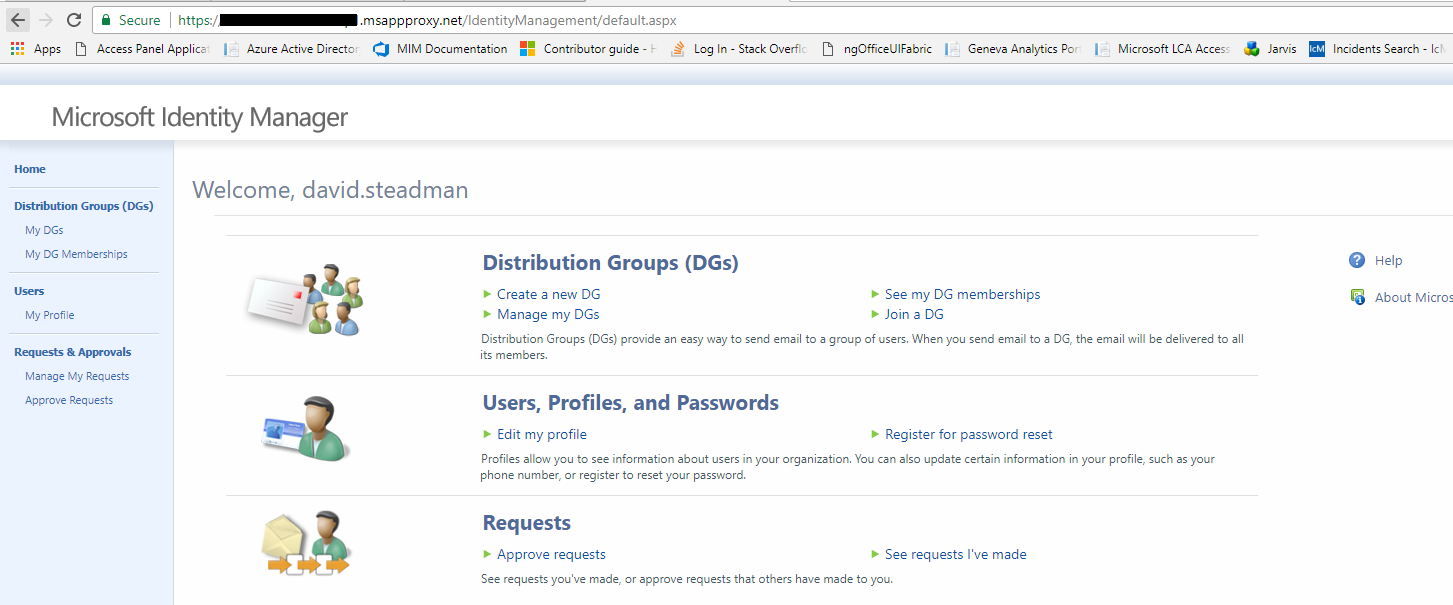

Contoso Pharmaceuticals, Uygulama Ara Sunucusu aracılığıyla bir uygulama yayımladı. Bu senaryoda örnek uygulama MIM Portalı'dır. Bu, konuk kullanıcının MIM işlemlerine katılmasını (örneğin yardım masası senaryolarında) veya MIM'deki gruplara erişim istemesini sağlar.

AD ve Microsoft Entra Connect'i, Microsoft Entra Id'den eklenen kullanıcıları dışlayacak şekilde yapılandırma

Varsayılan olarak, Microsoft Entra Connect Active Directory'deki yönetici olmayan kullanıcıların Microsoft Entra Id ile eşitlenmesi gerektiğini varsayar. Microsoft Entra Connect, Microsoft Entra Id'de şirket içi AD'deki kullanıcıyla eşleşen mevcut bir kullanıcıyı bulursa, Microsoft Entra Connect iki hesapla eşleşir ve bunun kullanıcının daha önceki bir eşitlemesi olduğunu varsayar ve şirket içi AD'yi yetkili hale getirir. Ancak, bu varsayılan davranış, kullanıcı hesabının Microsoft Entra Kimliği'nden geldiği B2B akışı için uygun değildir.

Bu nedenle, Microsoft Entra ID'den MIM tarafından AD DS'ye getirilen kullanıcıların, Microsoft Entra ID'nin bu kullanıcıları yeniden eşitlemeye çalışmaması için uygun şekilde depolanması gerekir. Bunun bir yolu, AD DS'de yeni bir kuruluş birimi oluşturmak ve Microsoft Entra Connect'i bu kuruluş birimini dışlayacak şekilde yapılandırmaktır.

Daha fazla bilgi için bkz. Microsoft Entra Connect Sync:filtrelemeyi yapılandırma.

Microsoft Entra uygulamasını oluşturma

Not: MIM Sync'te Graph bağlayıcısı için yönetim aracısını oluşturmadan önce, Graph Bağlayıcısıdağıtma kılavuzunu incelediğinizden ve istemci kimliği ile gizli anahtar içeren bir uygulama oluşturduğunuzdan emin olun.

Uygulamanın şu izinlerden en az biri için yetkilendirildiğinden emin olun: User.Read.All, User.ReadWrite.All, Directory.Read.All veya Directory.ReadWrite.All.

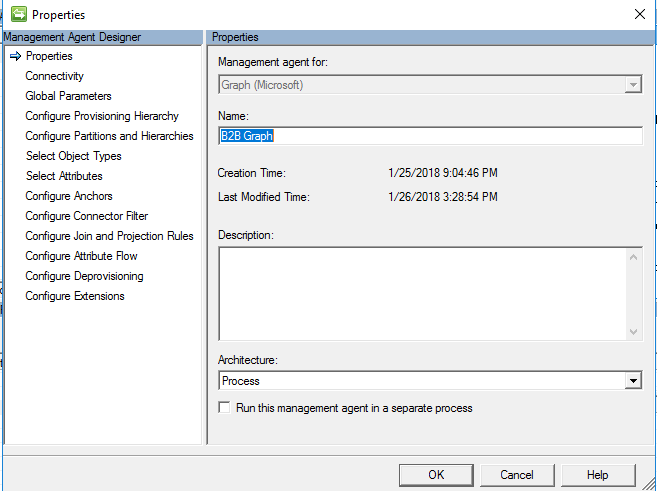

Yeni Yönetim Aracısı Oluşturma

Eşitleme Hizmeti Yöneticisi kullanıcı arabiriminde

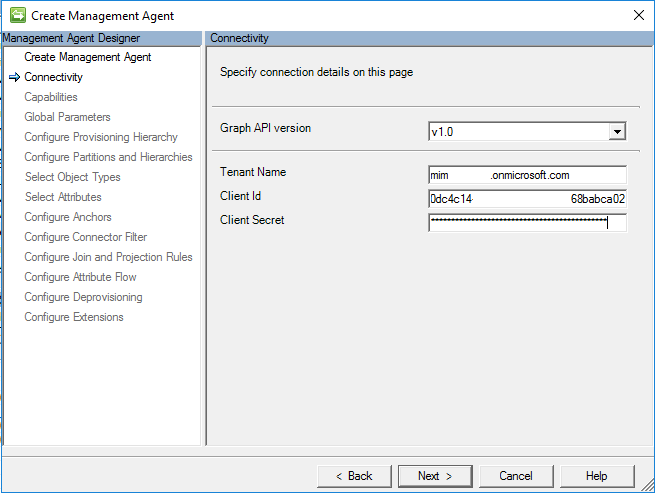

Bağlantı

Bağlantı sayfasında Graph API Sürümünü belirtmeniz gerekir. Üretime hazır PAI V 1.0, Üretim Dışı Beta.

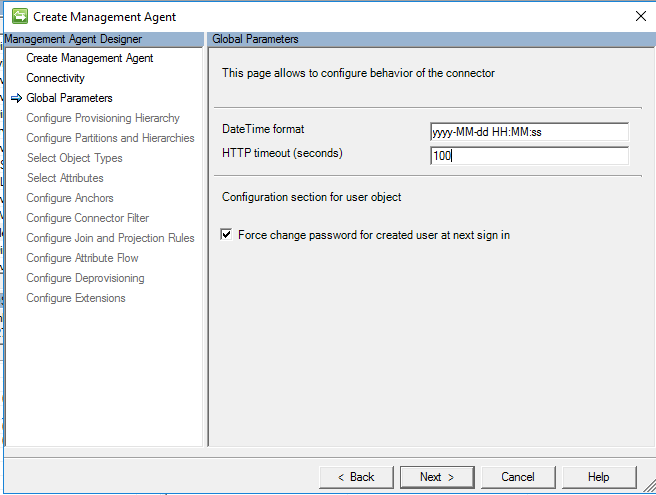

Global Parametreler

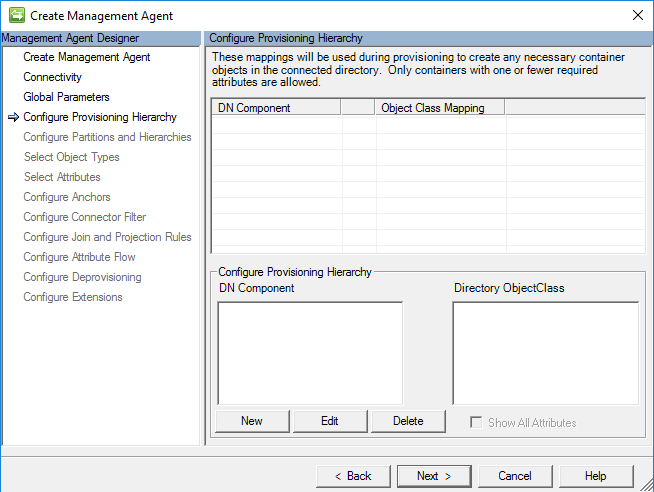

Sağlama Hiyerarşisini Yapılandırma

Bu sayfa, DN bileşenini (örneğin, OU) sağlanması gereken nesne türüyle (örneğin, organizationalUnit) eşlemek için kullanılır. Bu senaryo için bu gerekli değildir, bu nedenle bunu varsayılan olarak bırakın ve İleri'ye tıklayın.

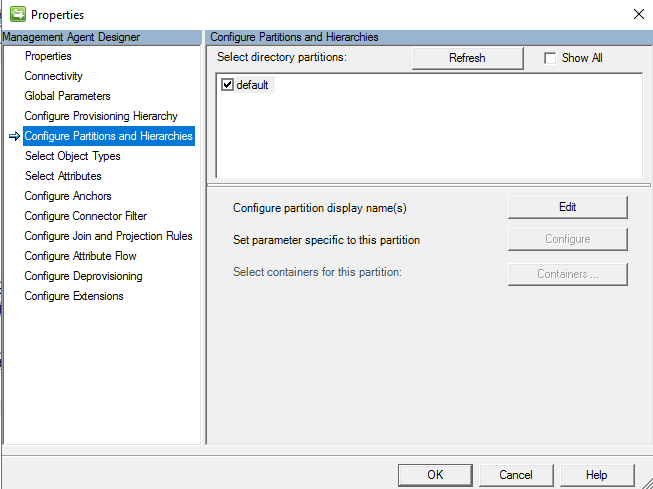

Bölümleri ve Hiyerarşileri Yapılandırma

Bölümler ve hiyerarşiler sayfasında içeri ve dışarı aktarmayı planladığınız nesneleri içeren tüm ad alanlarını seçin.

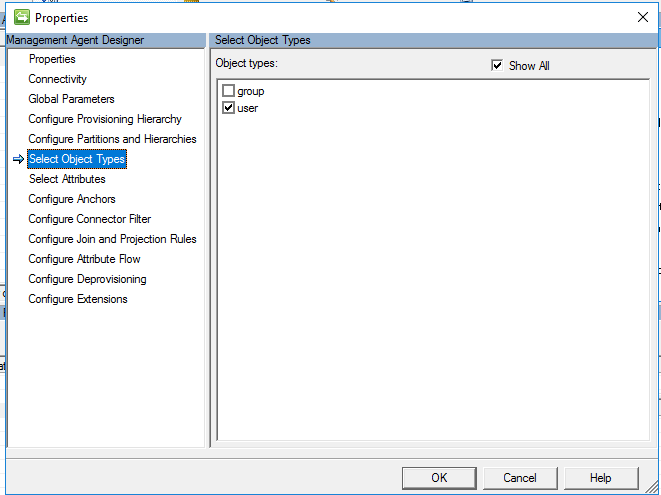

Nesne Türlerini Seç

Nesne türleri sayfasında, içeri aktarmayı planladığınız nesne türlerini seçin. En az 'Kullanıcı' seçeneğini belirlemeniz gerekir.

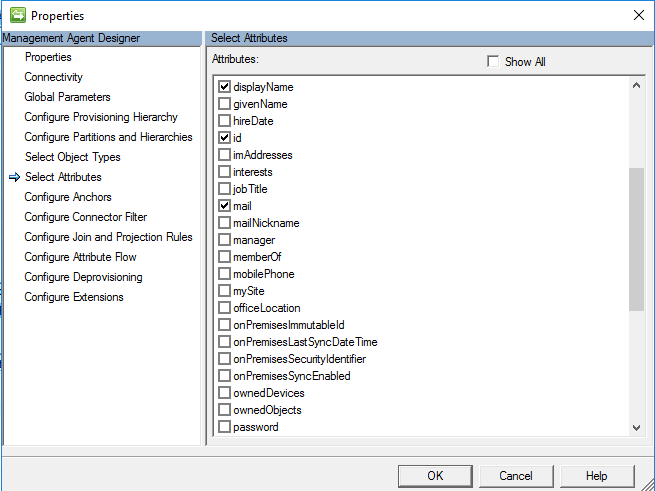

Öznitelik Seç

Öznitelikleri Seç ekranında, AD'de B2B kullanıcılarını yönetmek için gerekli olan Microsoft Entra'dan öznitelikleri seçin. "Id" özniteliği gereklidir.

userPrincipalName ve userType öznitelikleri bu yapılandırmanın ilerleyen bölümlerinde kullanılacaktır. Diğer öznitelikler isteğe bağlıdır;

displayNamemailgivenNamesurnameuserPrincipalNameuserType

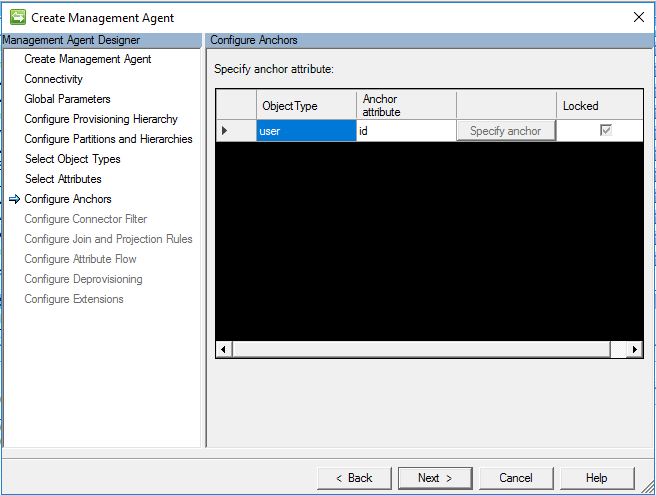

Yer İşaretlerini Yapılandırma

Tutturucuyu Yapılandır ekranında, tutturucu özniteliğini yapılandırmak gerekli bir adımdır. Varsayılan olarak, kullanıcı eşlemesi için ID özniteliğini kullanın.

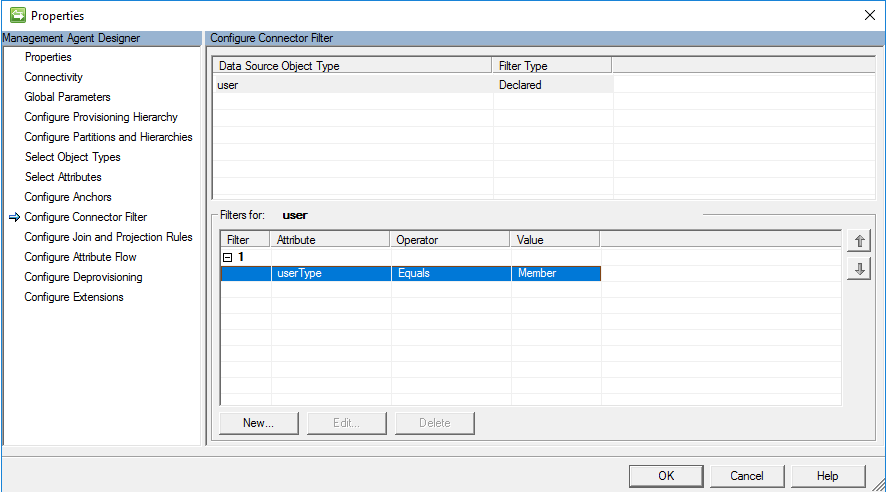

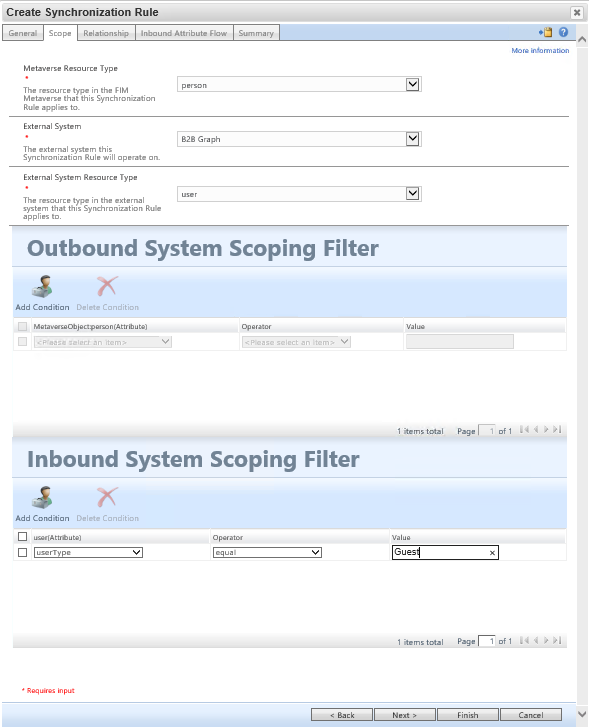

Bağlayıcı Filtrelerini Yapılandırma

Bağlayıcı Filtresini yapılandır sayfasında MIM, nesneleri öznitelik filtresine göre filtrelemenize olanak tanır. B2B için bu senaryoda amaç, yalnızca userType özniteliği Guestdeğerine eşit olan kullanıcıları getirmek ve userType'ı memberdeğerine eşit olan kullanıcıları getirmemektir.

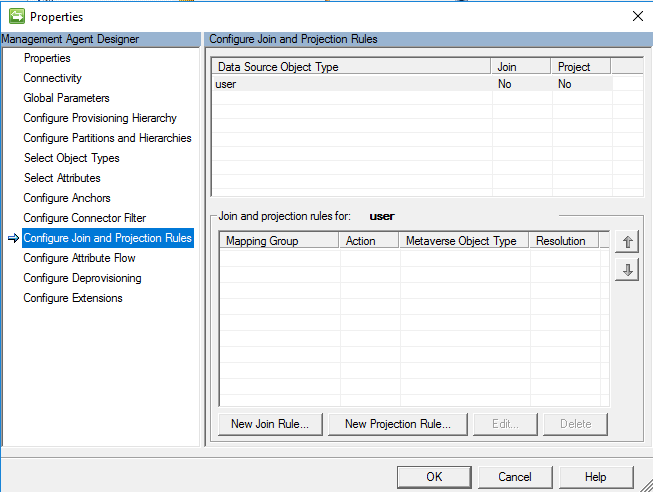

Birleştirme ve Projeksiyon Kurallarını Yapılandırma

Bu kılavuzda bir eşitleme kuralı oluşturacağınız varsayılır. Birleştirme ve Projeksiyon kurallarının yapılandırılması eşitleme kuralıyla işlendiğinden bağlayıcının kendisinde bir birleştirme ve projeksiyon tanımlaması gerekmez. Varsayılan olarak bırakın ve Tamam'a tıklayın.

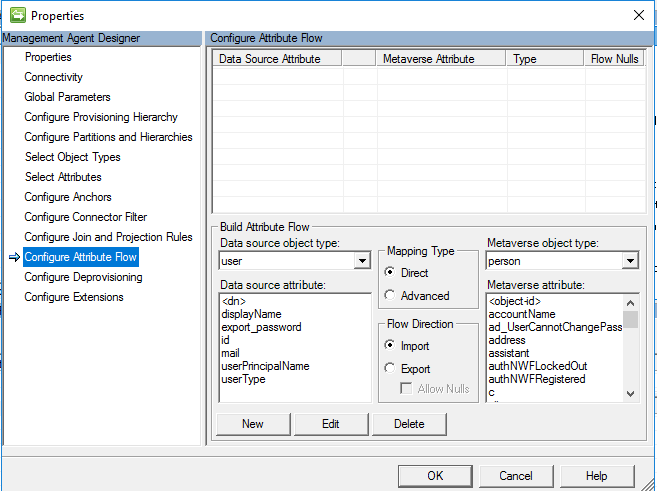

Öznitelik Akışını Yapılandırma

Bu kılavuzda bir eşitleme kuralı oluşturacağınız varsayılır. Daha sonra oluşturulan eşitleme kuralı tarafından işlendiğinden MIM Eşitleme'de öznitelik akışını tanımlamak için projeksiyon gerekmez. Varsayılan olarak bırakın ve Tamam'a tıklayın.

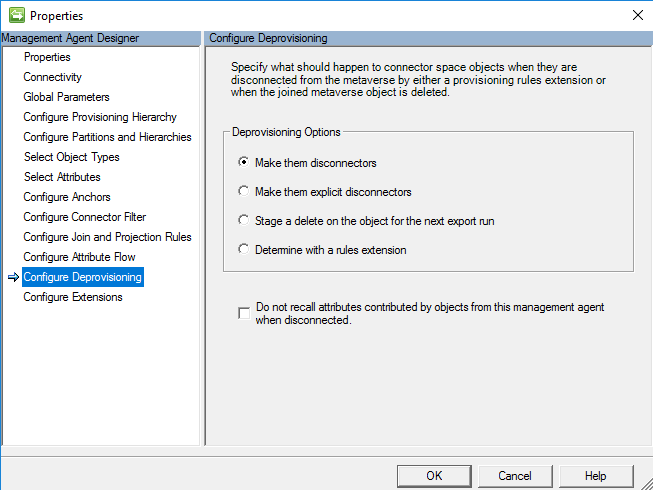

Hizmeti Kaldırmayı Yapılandır

Hizmet dışı bırakmayı yapılandırma ayarları, metaverse nesnesi silinirse MIM eşitlemesini nesneyi silmek üzere yapılandırmanızı sağlar. Bu senaryoda, onları Microsoft Entra ID'de bırakmayı amaçladığımız için ayırıcılar yaparız. Bu senaryoda, Hiçbir şeyi Microsoft Entra Id'ye dışarı aktarmıyoruz ve bağlayıcı yalnızca İçeri aktarma için yapılandırıldı.

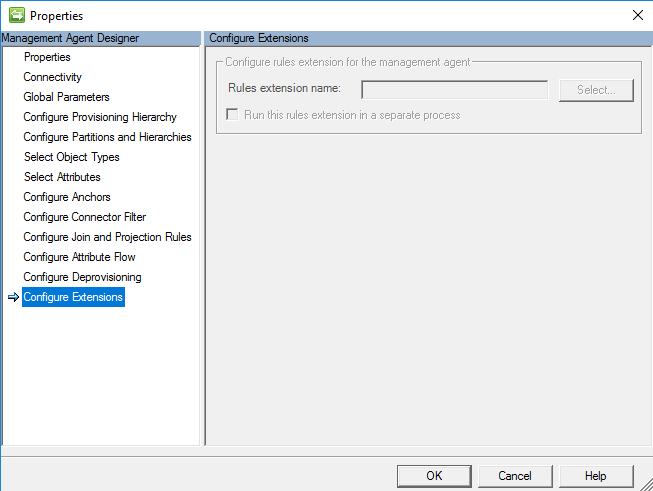

Uzantıları Yapılandırma

Bu yönetim aracısının Uzantılarını Yapılandırma bir seçenektir, ancak eşitleme kuralı kullandığımız için gerekli değildir. Daha önce öznitelik akışında gelişmiş bir kural kullanmaya karar verirsek, kural uzantısını tanımlama seçeneği olacaktır.

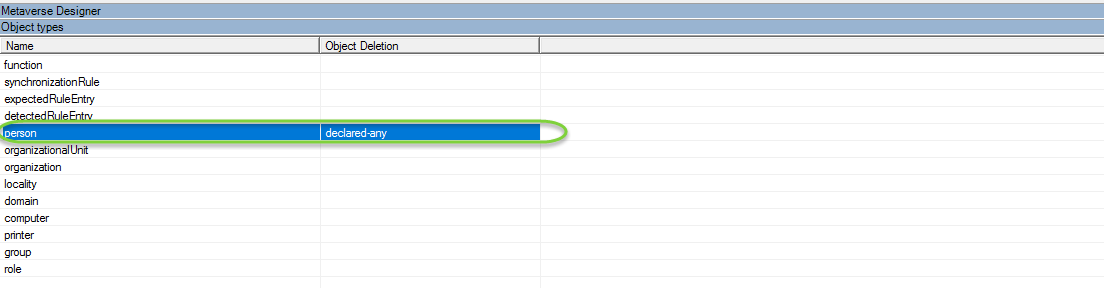

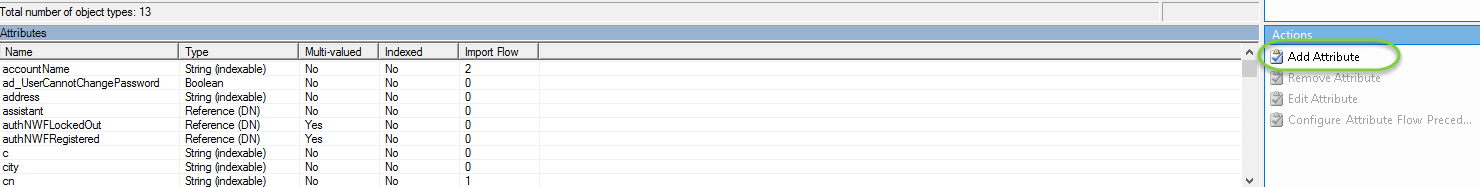

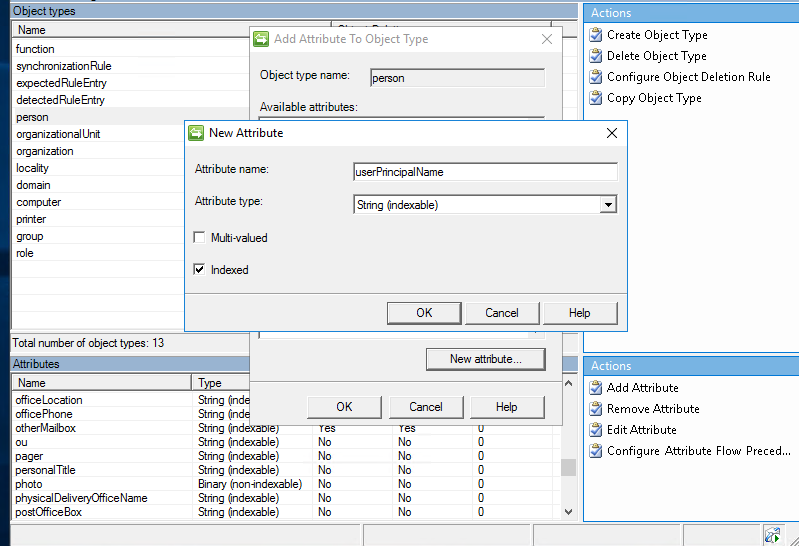

Metaverse şemasını genişletme

Eşitleme kuralını oluşturmadan önce, MV Designer'ı kullanarak person nesnesine bağlı userPrincipalName adlı bir öznitelik oluşturmamız gerekir.

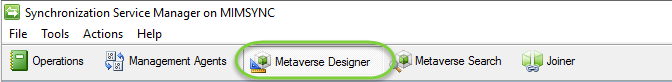

Eşitleme istemcisinde Metaverse Tasarımcısı'nı seçin

Ardından Kişi Nesne Türünü Seçin

Eylemler altında İleri'ye tıklayın Öznitelik Ekle'ye tıklayın

Ardından aşağıdaki ayrıntıları tamamlayın

Öznitelik adı: userPrincipalName

Öznitelik Türü: Metin (Dizinlenebilir)

Dizinli = Doğru

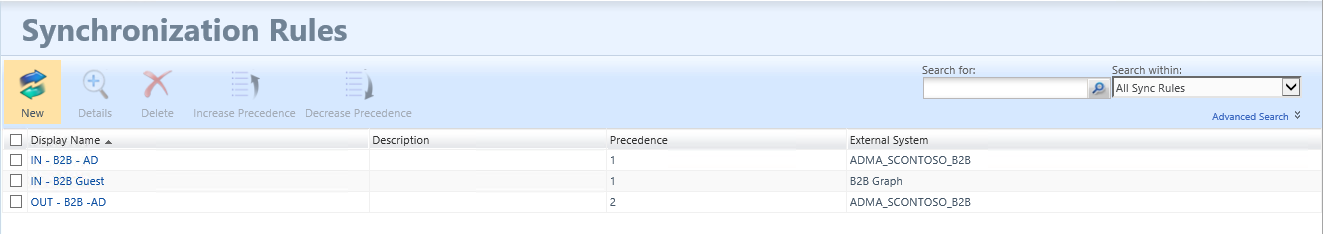

MIM Hizmet Eşitleme Kuralları Oluşturma

Aşağıdaki adımlarda B2B konuk hesabının ve öznitelik akışının eşlemesine başlıyoruz. Burada bazı varsayımlar yapılmıştır: Active Directory MA'yı zaten yapılandırdığınız ve FIM MA'nın kullanıcıları MIM Hizmeti ve Portalı'na getirmek için yapılandırılmış olduğu.

Sonraki adımlar, FIM MA ve AD MA'ya en az yapılandırmanın eklenmesini gerektirir.

Yapılandırma https://technet.microsoft.com/library/ff686263(v=ws.10).aspx için daha fazla ayrıntı burada bulunabilir - Kullanıcıları AD DS'ye Nasıl Sağlayabilirim?

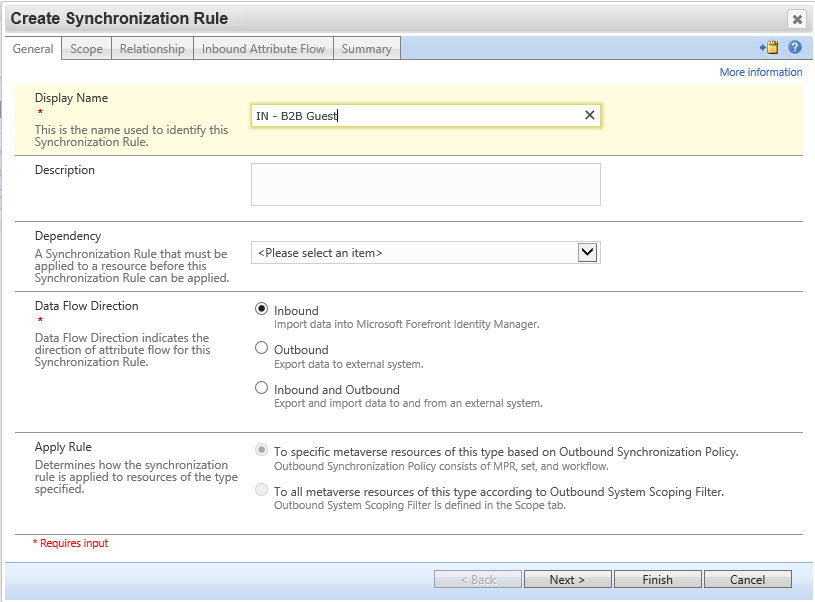

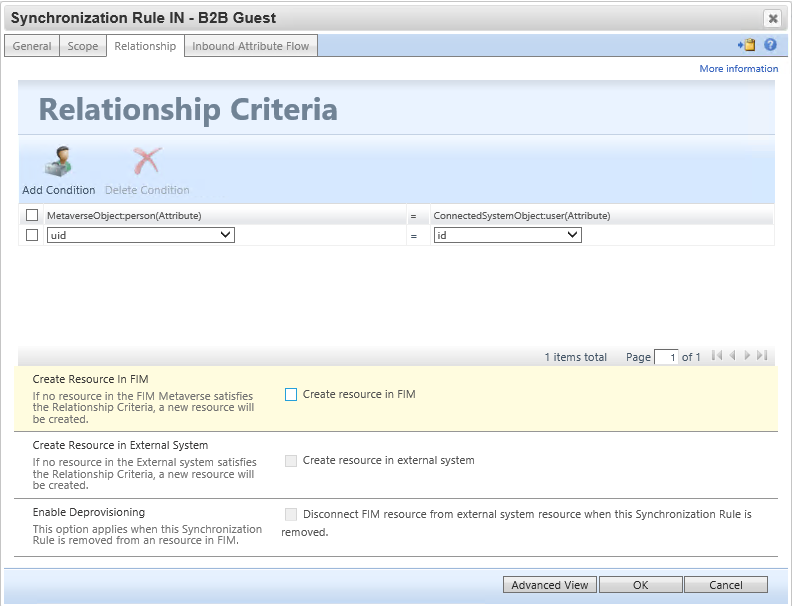

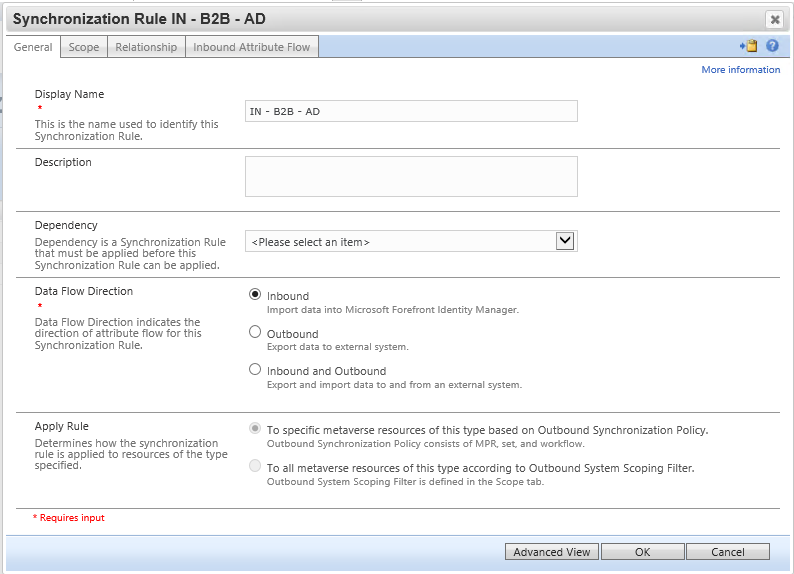

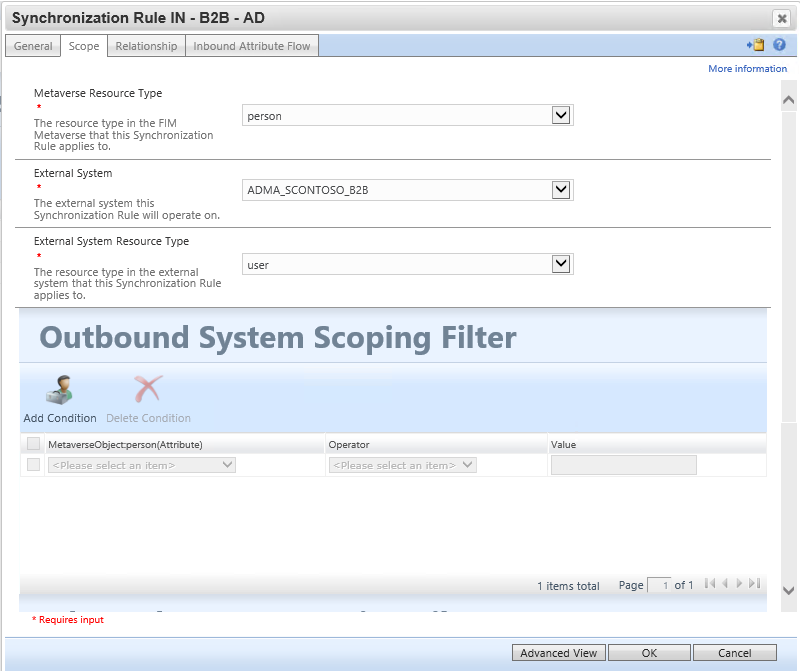

Eşitleme Kuralı: Konuk Kullanıcıyı Microsoft Entra ID'den Eşitleme Hizmeti Metaverse'e MV'ye aktarma

MIM Portalı'na gidin, Eşitleme Kuralları'nı seçin ve yeni'ye tıklayın. Grafik bağlayıcısı aracılığıyla B2B akışı için bir gelen eşitleme kuralı oluşturun.

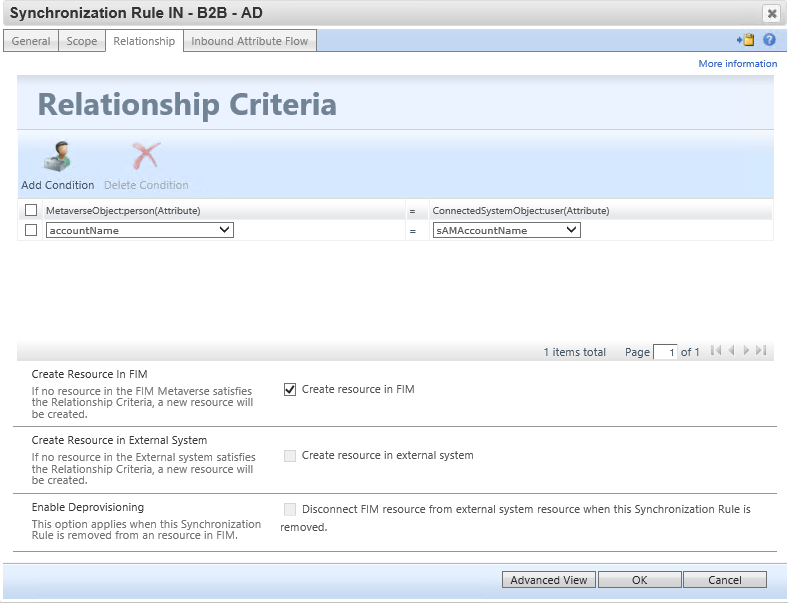

İlişki ölçütleri adımında "FIM'de kaynak oluştur" seçeneğini belirlediğinizden emin olun.

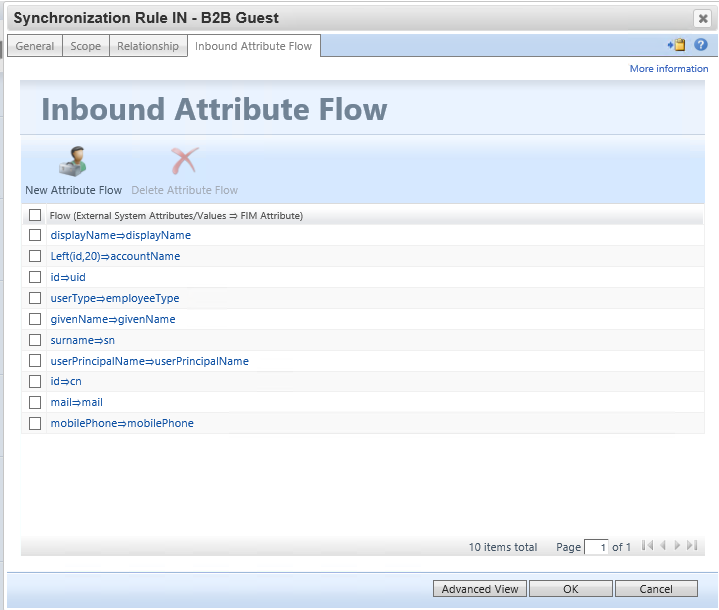

Aşağıdaki gelen öznitelik akışı kurallarını yapılandırın.

accountName, userPrincipalName ve uid özniteliklerini bu senaryoda daha sonra kullanılacağından dolduracağınızdan emin olun:

| İlk Akış Yalnızca | Varlık Testi Olarak Kullan | Akış (Kaynak Değer ⇒ FIM Özniteliği) |

|---|---|---|

[displayName⇒displayName](javascript:void(0);) |

||

[Left(id,20)⇒accountName](javascript:void(0);) |

||

[id⇒uid](javascript:void(0);) |

||

[userType⇒employeeType](javascript:void(0);) |

||

[givenName⇒givenName](javascript:void(0);) |

||

[surname⇒sn](javascript:void(0);) |

||

[userPrincipalName⇒userPrincipalName](javascript:void(0);) |

||

[id⇒cn](javascript:void(0);) |

||

[mail⇒mail](javascript:void(0);) |

||

[mobilePhone⇒mobilePhone](javascript:void(0);) |

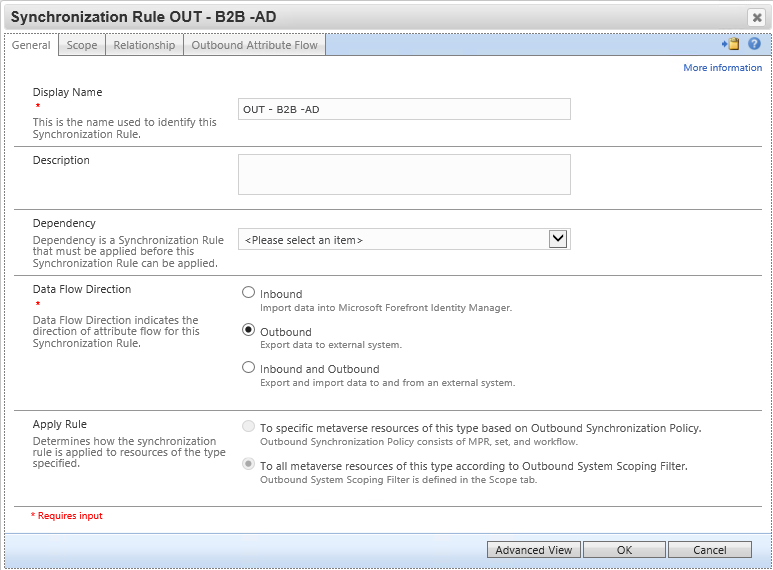

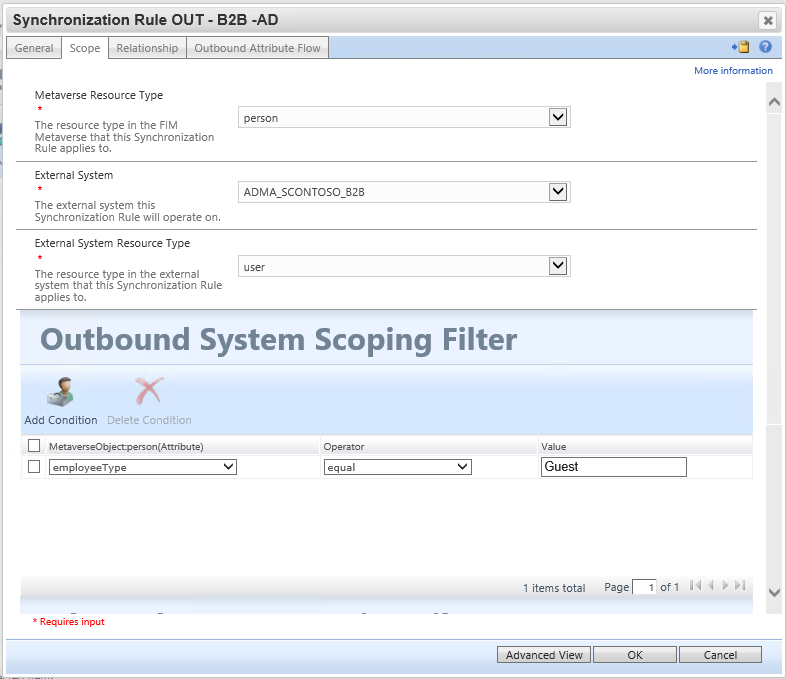

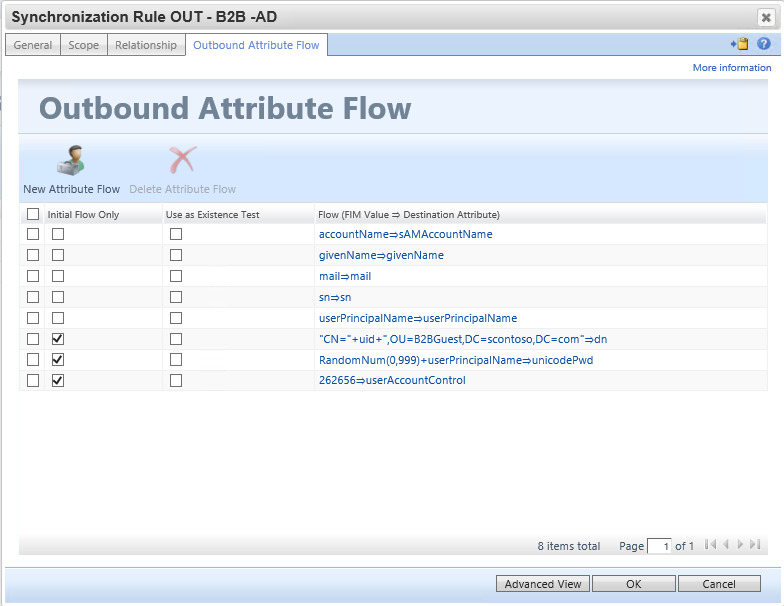

Eşitleme Kuralı: Active Directory'ye Konuk Kullanıcı hesabı oluşturma

Bu eşitleme kuralı kullanıcıyı Active Directory'de oluşturur.

dn akışının kullanıcıyı Microsoft Entra Connect'in dışında tutulan kuruluş birimine yerleştirmesi gerektiğinden emin olun. Ayrıca, unicodePwd akışını AD parola ilkenize uyacak şekilde güncelleştirin. Kullanıcının parolayı bilmesi gerekmez. "262656 için userAccountControl değerinin SMARTCARD_REQUIRED ve NORMAL_ACCOUNTbayraklarını kodladığını unutmayın."

Akış Kuralları:

| İlk Akış Yalnızca | Varlık Testi Olarak Kullan | Flow (FIM Değeri ⇒ Hedef Özniteliği) |

|---|---|---|

[accountName⇒sAMAccountName](javascript:void(0);) |

||

[givenName⇒givenName](javascript:void(0);) |

||

[mail⇒mail](javascript:void(0);) |

||

[sn⇒sn](javascript:void(0);) |

||

[userPrincipalName⇒userPrincipalName](javascript:void(0);) |

||

| Y | ["CN="+uid+",OU=B2BGuest,DC=contoso,DC=com"⇒dn](javascript:void(0);) |

|

| Y | [RandomNum(0,999)+userPrincipalName⇒unicodePwd](javascript:void(0);) |

|

| Y | [262656⇒userAccountControl](javascript:void(0);) |

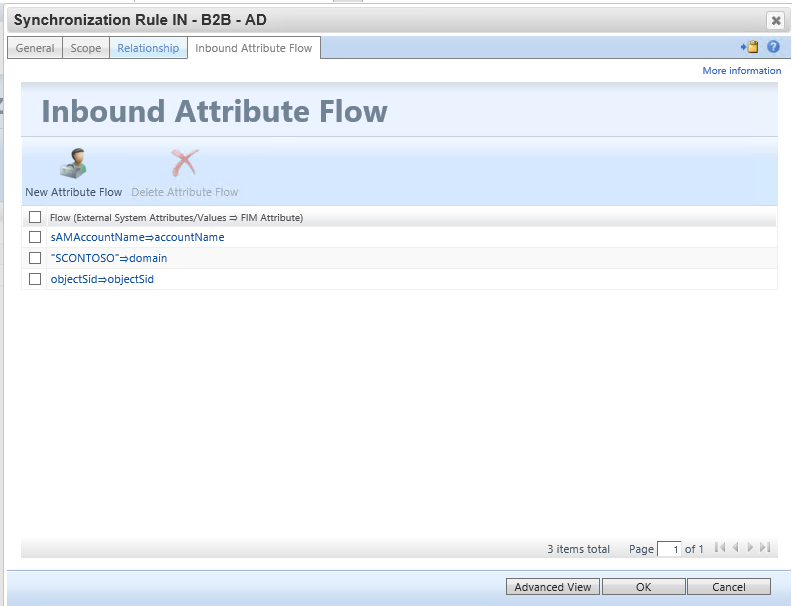

İsteğe Bağlı Eşitleme Kuralı: MIM'de oturum açma izni vermek için B2B Konuk Kullanıcı Nesneleri SID'sini içeri aktar

Bu gelen eşitleme kuralı, kullanıcının ACTIVE Directory'deki SID özniteliğini MIM'e geri getirir, böylece kullanıcı MIM Portalı'na erişebilir. MIM Portalı, kullanıcının samAccountName, domain ve objectSid özniteliklerinin MIM Hizmeti veritabanında doldurulmuş olmasını gerektirir.

ADMA özniteliği, MIM kullanıcıyı oluşturduğunda AD tarafından otomatik olarak ayarlanacağından kaynak dış sistemi objectSidolarak yapılandırın.

Kullanıcıları MIM Hizmeti'nde oluşturulacak şekilde yapılandırıyorsanız, çalışanlar için SSPR yönetim politikası kurallarına yönelik kümeler kapsamında olmadığından emin olun. B2B akışı tarafından oluşturulan kullanıcıları dışlamak için küme tanımlarınızı değiştirmeniz gerekebilir.

| İlk Akış Yalnızca | Varlık Testi Olarak Kullan | Akış (Kaynak Değer ⇒ FIM Özniteliği) |

|---|---|---|

[sAMAccountName⇒accountName](javascript:void(0);) |

||

["CONTOSO"⇒domain](javascript:void(0);) |

||

[objectSid⇒objectSid](javascript:void(0);) |

Eşitleme kurallarını çalıştırma

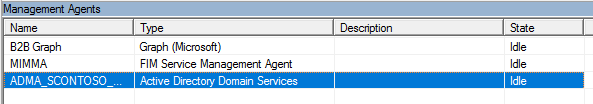

Ardından kullanıcıyı davet edeceğiz ve ardından yönetim aracısı eşitleme kurallarını aşağıdaki sırayla çalıştıracağız:

MIMMAYönetim Aracısı'nda Tam Veri Aktarımı ve Senkronizasyon. MIM Eşitleme'nin en güncel eşitleme kurallarının yapılandırıldığına emin olunmasını sağlar.ADMAYönetim Aracısı'nda Tam İçeri Aktarma ve Eşitleme. Bu, MIM ve Active Directory'nin tutarlı olmasını sağlar. Bu noktada, konuklar için bekleyen ihracat henüz olmayacaktır.B2B Graph Yönetim Aracısı'nda Tam İçeri Aktarma ve Eşitleme. Bu, konuk kullanıcıları meta veri deposuna getirir. Bu noktada,

ADMAiçin bir veya daha fazla hesap dışarı aktarmayı beklemede olacak. Bekleyen bir dışa aktarma bulunmuyorsa, konuk kullanıcıların bağlayıcı alanına aktarılıp aktarılmadığını ve kuralların konuk kullanıcılar için AD üyelikleri verilecek şekilde yapılandırıldığını kontrol edin.ADMAYönetim Aracısı'nda Dışa Aktarma, Delta İçe Aktarma ve Eşitleme. Dışarı aktarmalar başarısız olduysa kural yapılandırmasını denetleyin ve eksik şema gereksinimleri olup olmadığını belirleyin.MIMMAYönetim Aracısı'nda Dışa Aktarma, Delta İçe Aktarma ve Eşitleme. Bu tamamlandığında, artık bekleyen hiçbir dışa aktarma kalmamalıdır.

Yönetim Aracılarını Ada, Türe, Açıklamaya ve Duruma göre listeleyen tablo

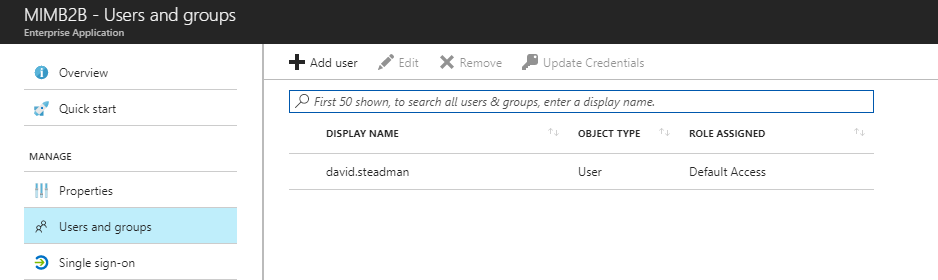

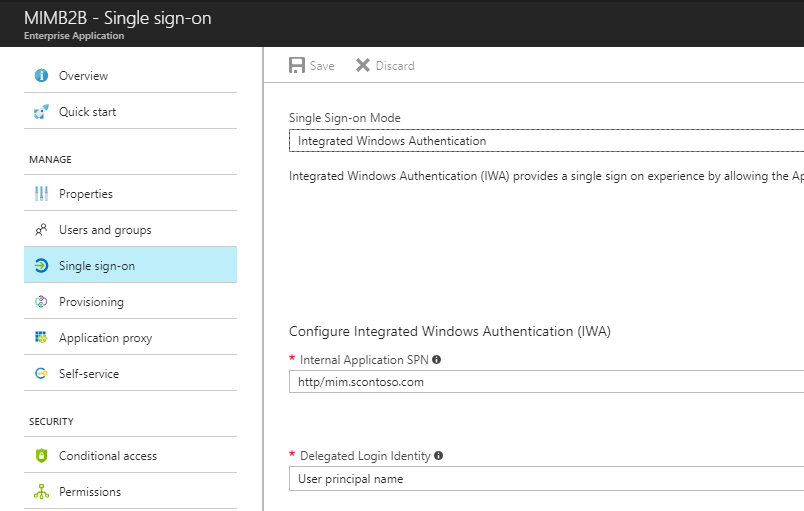

İsteğe bağlı: MIM Portalında oturum açan B2B konukları için Uygulama Ara Sunucusu

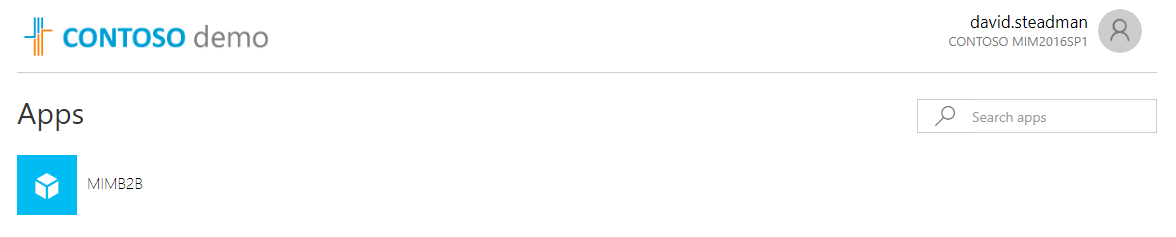

Artık MIM'de senkronizasyon kurallarını oluşturduğumuza göre. Uygulama Ara Sunucusu yapılandırmasında, uygulama proxy'sinde KCD'ye izin vermek amacıyla bulut sorumlusunun kullanımını tanımlayın. Ayrıca, daha sonra kullanıcıyı kullanıcıları ve grupları yönetme bölümüne manuel olarak ekledik. MiM'de oluşturma işlemi gerçekleştikten sonra konuğu bir Office grubuna eklemek için kullanıcıyı göstermeyecek seçenekler, bu belgede ele alınmayan daha ileri düzeyde yapılandırma gerektirir.

Tümü yapılandırıldıktan sonra B2B kullanıcısının oturum açmasını ve uygulamayı görmesini sağlayın.

Sonraki Adımlar

Kullanıcıları AD DS'ye Nasıl Tanımlarım?

FIM 2010 için Fonksiyonlar Kılavuzu

Şirket içi uygulamalara güvenli uzaktan erişim sağlama

Microsoft Graph için Microsoft Identity Manager bağlayıcısını indirin