Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Belirtiler

Aşağıdaki sorunlardan biriyle veya daha fazlası ile karşılaşırsınız.

Sorun 1: Temsilci, bir temsilci adına Teams toplantısı zamanlayamıyor

Posta kutusu Exchange Server'da barındırılan bir temsilci, Microsoft Outlook takvimini yönetmek için bir temsilci ekler. Ancak, Outlook için Teams eklentisini kullanan temsilci, temsilci adına teams toplantısı zamanlayamaz ve Outlook aşağıdaki hata iletisini döndürür:

Görünüşe göre bu hesap için toplantı planlama izniniz yok. İzin almak için hesap sahibiyle konuşun ve yeniden deneyin.

Sorun 2: Teams Takvim uygulamasını kullanmaya çalıştığınızda sorunlarla karşılaşabilirsiniz

Aşağıdaki sorunlardan biri oluşur:

- Takvim simgesi, Teams istemcisinde görüntülenmez.

- Teams masaüstü veya web istemcisini kullandığınızda Teams Takvim uygulamasında "Üzgünüz, toplantı ayrıntılarınızı alamadık" hata iletisi görüntülenir.

Teams Takvim uygulaması, Exchange Web Services (EWS) aracılığıyla Exchange posta kutusuna erişim gerektirir. Exchange posta kutusu, Exchange karma dağıtımı kapsamında çevrimiçi veya şirket içinde olabilir.

Sorun 3: Teams'deki iletişim durumunuz İş Yeri Dışında'da takılıyor veya Outlook takvim toplantısına katıldığınızda "Toplantıda" görüntülenmiyor

Aşağıdaki sorunlardan biri oluşur:

Posta kutunuz bir şirket içi Exchange sunucusunda barındırılıyor ve Outlook istemcisinde Otomatik Yanıtlar özelliğini kapattınız. Ancak, Teams iletişim durumunuz aynı kuruluştan tüm Teams istemcilerine "İş Yeri Dışında" ifadesini görüntüler. Bu durum birkaç gün sürebilir.

Not: Posta kutusu şirket içinde barındırılan kullanıcılar için en fazla bir saat içinde iletişim durumu gecikmeleri olması beklenir.

Outlook takvim toplantısına katılıyorsunuz, ancak Teams iletişim durumu "Toplantıda" olarak güncelleştirilmez.

Teams ve Exchange Server tümleştirmesi için önkoşullar

Teams hizmetini Exchange Server yüklemenizle tümleştirmek için yerel Exchange Server ortamınızın şu gereksinimleri karşıladığından emin olun:

Dağıtımınızda Microsoft Exchange Server ve Microsoft Teams'in sürüm ve ortam uyumluluğunu doğrulayın.

Microsoft Teams, posta kutusunun Exchange Online'da mı, şirket içinde mi yoksa karma exchange sunucusu dağıtımında mı barındırdığının farkında olmalıdır. Teams hizmetleri Exchange Online hizmetlerini, karma bir yapılandırmada posta kutusunu barındıran şirket içi sunuculara yönlendirilen otomatik bulma V2 çağrısıyla çağırır.

Exchange Online, OAuth kimlik doğrulaması nedir? bölümünde açıklandığı gibi şirket içi Exchange sunucu ortamıyla tümleşir. Exchange Karma Sihirbazı'nı çalıştırarak yapılandırmanız tercih edilir, ancak Exchange ile Exchange Online kuruluşları arasında OAuth kimlik doğrulamasını yapılandırma başlığı altında açıklandığı gibi aynı sonuç el ile elde edilebilir. Exchange Online, uygulama kimliği

00000002-0000-0ff1-ce00-000000000000ile temsil edilir.Ayrıca, Teams hizmetlerinin OAuth kullanarak da şirket içinde barındırılan posta kutusuna erişmek için kullanıcı adına kimlik doğrulamasından geçirmesi gerekir. Bu durumda, Skype Kurumsal Online'ın

00000004-0000-0ff1-ce00-000000000000uygulama kimliği Teams zamanlama hizmeti tarafından ve Skype Kurumsal Online ile Exchange Server arasında Tümleştirmeyi ve OAuth'u Yapılandırma bölümünde başvurulan MailUser ile birlikte kullanılır:- Hesap, Exchange adres defterinden gizlenir. Hesabı adres defterinden gizlemek en iyi yöntemdir çünkü devre dışı bırakılmış bir hesaptır.

- Bu Hesapta, UserApplication'ın Exchange yönetimi rol ataması bulunmaktadır.

- Saklama ve arşivleme için ArchiveApplication'ın rol ataması gerekir.

- Tam şirket içi Teams ve Exchange sunucusu için makaledeki tüm adımların uygulanması gereklidir.

Not

Microsoft kimlik platformu ve OAuth 2.0 kullanımına bir örnek burada bulunabilir.

Skype Kurumsal Online ve Microsoft Teams için URL'leri ve IP adresi aralıklarını izin verilenler listesine ekleyerek Microsoft Teams'in Exchange Server çalıştıran sunuculara erişmesine izin vermek için İnternet'e yönelik güvenlik duvarınızı veya ters proxy sunucunuzu yapılandırmanız gerekir. Daha fazla bilgi için bkz . Microsoft 365 URL'leri ve IP adresi aralıkları - Microsoft Teams.

Exchange Autodiscover V2, Teams hizmetinin, kullanıcının Exchange Server'da bulunan posta kutusuna karşı kimlik doğrulamamış bir keşif gerçekleştirmesine izin vermek için gereklidir. Autodiscover V2, Exchange Server 2013 Toplu Güncelleştirme 19 veya sonrasında tam olarak desteklenir. Bu, Teams temsilcisi seçmenin düzgün çalışmasını sağlamak için yeterlidir. Ancak, Teams Takvim uygulaması Exchange Server 2016 Toplu Güncelleştirme 3 veya sonraki bir sürümün yüklenmesini gerektirir. Bu nedenle, tam özellik desteği için Exchange Server 2016 Toplu Güncelleştirme 3 veya sonrası gereklidir.

Yaygın sorun giderme adımları

Not

Bu sorun giderme adımları, yukarıda listelenen tüm sorunlar için geçerlidir.

Teams Exchange Tümleştirmesi bağlantı testini çalıştırma

Hem yöneticiler hem de yönetici olmayanlar, Microsoft Uzak Bağlantı Çözümleyicisi aracında Teams Exchange Tümleştirmesi bağlantı testini çalıştırabilir. Bu araç, Teams'i etkileyen bağlantı sorunlarını gidermek için kullanılır. Bağlantı testi, Teams'in Exchange ile etkileşim kurabilmesini doğrular. Exchange karma ortamları için bu testi bir kez Microsoft 365 posta kutusu ve bir kez de şirket içi posta kutusu ile olmak üzere iki kez çalıştırın.

Not

Microsoft Uzaktan Bağlantı Çözümleyicisi aracı, GCC ve GCC High Microsoft 365 Government ortamlarında kullanılamaz.

Bağlantı testini çalıştırmak için şu adımları izleyin:

- Bir web tarayıcısı açın ve Teams Exchange Tümleştirmesi bağlantı testine gidin.

- Etkilenen kullanıcı hesabının kimlik bilgilerini kullanarak oturum açın.

- Görüntülenen doğrulama kodunu girin ve Doğrula'yı seçin.

- Sözleşme koşullarını kabul etmek için onay kutusunu seçin ve ardından Test Gerçekleştir'i seçin.

Test tamamlandıktan sonra, ekranda gerçekleştirilen denetimler ve testin başarılı, başarısız veya başarılı olup olmadığıyla ilgili ayrıntılar görüntülenir, ancak birkaç uyarı görüntülenir. Uyarılar ve hatalar ve bunların nasıl çözüleceğini öğrenmek için sağlanan bağlantıları seçin.

Ek adımlar

Teams Exchange Tümleştirmesi bağlantı testini çalıştırdıktan sonra şu adımları izleyin.

1. Adım: Otomatik Bulma hizmetinin düzgün çalıştığını doğrulayın

Teams hizmeti, Exchange Server çalıştıran sunucu tarafından yayımlanan EWS URL'sini bulmak için Exchange Otomatik Bulma hizmetini kullanır. Otomatik Bulma işleminin düzgün çalıştığını doğrulamak için Microsoft Uzak Bağlantı Çözümleyicisi aracında Outlook Bağlantı testini çalıştırın. Uzak Bağlantı Çözümleyicisi aracı, EWS URL'sini bulmak için belirli bir IP adresleri kümesi kullanır. Microsoft 365'e yönelik bu IP adreslerinin listesi için Microsoft 365 URL'leri ve IP adresi aralıklarındaki Kimlik 46 bilgilerine bakın.

Not

Microsoft Uzaktan Bağlantı Çözümleyicisi aracı, GCC ve GCC High Microsoft 365 Government ortamlarında kullanılamaz.

Bağlantı testini çalıştırmak için şu adımları izleyin:

Bir web tarayıcısı açın ve Outlook Bağlantı testi'ne gidin.

E-posta adresi alanına, etkilenen posta kutusunun e-posta adresini girin.

Not: Teams temsilci seçme sorunu için, temsilcinin posta kutusunu girin. Teams Takvim uygulaması ve Teams iletişim durumu sorunları için etkilenen kullanıcının posta kutusunu girin.

Etki Alanı\Kullanıcı Adı (veya UPN) alanına, bu testi etki alanı\kullanıcı () biçiminde veya UPN

user@contoso.com(contoso.com\user) biçiminde çalıştırma izinlerine sahip hesap adını girin.Parola alanına 3. adımda belirtilen hesabın parolasını girin.

Otomatik Bulma seçimi'nin altında Sunucu ayarlarını algılamak için Otomatik Bulma'yı kullan'ı seçin.

Görüntülenen doğrulama kodunu girin ve Doğrula'yı seçin.

Sözleşme koşullarını kabul etmek için onay kutusunu seçin ve ardından Test Gerçekleştir'i seçin.

Test tamamlandıktan sonra, ekranda gerçekleştirilen denetimler ve testin başarılı, başarısız veya başarılı olup olmadığıyla ilgili ayrıntılar görüntülenir, ancak birkaç uyarı görüntülenir. Uyarılar ve hatalar ve bunların nasıl çözüleceğini öğrenmek için sağlanan bağlantıları seçin.

Adım 2: Autodiscover hizmetinin, Autodiscover isteklerini şirket içi yönlendirebildiğini doğrulayın

Windows PowerShell'de aşağıdaki komutu çalıştırın:

Invoke-RestMethod -Uri "https://outlook.office365.com/autodiscover/autodiscover.json?Email=<Email address of the affected mailbox>&Protocol=EWS" -UserAgent Teams

Not

Teams temsilci seçme sorunu için, temsilcinin posta kutusunu test edin. Teams Takvim uygulaması ve Teams iletişim durumu sorunları için etkilenen kullanıcının posta kutusunu test edin.

Şirket içinde barındırılan bir posta kutusu için EWS URL'si şirket içi dış EWS'ye işaret etmelidir. Çıktı aşağıdaki örneğe benzemelidir:

Protokol Url'si

-------- ---

EWS <

https://mail.contoso.com/EWS/Exchange.asmx>

Bu test başarısız olursa veya EWS URL'si yanlışsa Teams ve Exchange Server tümleştirme önkoşulları bölümünü gözden geçirin. Bu soruna büyük olasılıkla exchange karma yapılandırma sorunu veya dış istekleri engelleyen bir güvenlik duvarı veya ters ara sunucu neden olur.

Adım 3: Exchange OAuth kimlik doğrulama protokolünün etkin ve işlevsel olduğunu doğrulayın

Exchange OAuth kimlik doğrulamasının etkin ve işlevsel olduğunu doğrulamak için, Exchange ve Exchange Online kuruluşları arasında OAuth kimlik doğrulamasını Test-OAuthCOnnectivity yapılandırma başlığında açıklandığı gibi komutunu çalıştırın.

Ayrıca, Microsoft Uzak Bağlantı Çözümleyicisi aracında Serbest/Meşgul bağlantı testini çalıştırın. Bu test, bir Microsoft 365 posta kutusunun şirket içi posta kutusunun serbest/meşgul bilgilerine (test çalıştırması başına bir yön) erişebildiğini doğrular.

Not

- Microsoft Uzaktan Bağlantı Çözümleyicisi aracı, GCC ve GCC High Microsoft 365 Government ortamlarında kullanılamaz.

- Her çalıştırma tek yönlü olduğundan, kaynak posta kutusu e-posta adresini hedef posta kutusu e-posta adresiyle değiştirerek bu testi iki kez çalıştırmanız gerekir. Etkilenen bir hesabı kullanarak bu testi çalıştırmanız gerekmez. Bir şirket içi posta kutusunun ve Microsoft 365 posta kutusunun herhangi bir çiftini kullanarak testi çalıştırabilirsiniz.

Bağlantı testini çalıştırmak için şu adımları izleyin:

- Bir web tarayıcısı açın ve Serbest/Meşgul bağlantı testine gidin.

- Kaynak Posta Kutusu E-posta Adresi alanına kaynak posta kutusunun e-posta adresini girin.

- Kimlik doğrulama türü açılan kutusunda Modern kimlik doğrulaması (OAuth) seçeneğini belirleyin.

- Kaynak posta kutusunun kimlik bilgilerini kullanarak oturum açın.

- Hedef Posta Kutusu E-posta Adresi alanına hedef posta kutusunun e-posta adresini girin.

- Hizmet Seçimi alanında uygun hizmeti seçin.

- Görüntülenen doğrulama kodunu girin ve Doğrula'yı seçin.

- Sözleşme koşullarını kabul etmek için onay kutusunu seçin ve ardından Test Gerçekleştir'i seçin.

Test tamamlandıktan sonra, ekranda gerçekleştirilen denetimler ve testin başarılı, başarısız veya başarılı olup olmadığıyla ilgili ayrıntılar görüntülenir, ancak birkaç uyarı görüntülenir. Uyarılar ve hatalar ve bunların nasıl çözüleceğini öğrenmek için sağlanan bağlantıları seçin.

Microsoft 365'te şirket içi ve Exchange Online'ın karma dağıtımında serbest/meşgul sorunlarını giderme hakkında daha fazla bilgi edinmek için bu makaleye bakın.

Teams yetkilendirme sorununu giderme

Not

Bu sorun giderme adımları yalnızca Sorun 1 için geçerlidir.

Teams Toplantı Temsilcisi bağlantı testini çalıştırma

Hem yöneticiler hem de yönetici olmayanlar, Microsoft Uzaktan Bağlantı Çözümleyicisi aracında Teams Toplantısı Temsili bağlantı testini çalıştırabilir. Bu araç, Teams'i etkileyen bağlantı sorunlarını gidermek için kullanılır. Bağlantı testi, hesabınızın bir temsilci adına Teams Toplantısı zamanlama gereksinimlerini karşıladığını doğrular.

Not

Microsoft Uzaktan Bağlantı Çözümleyicisi aracı, GCC ve GCC High Microsoft 365 Government ortamlarında kullanılamaz.

Bağlantı testini çalıştırmak için şu adımları izleyin:

- Bir web tarayıcısı açın ve Teams Toplantı Temsilcisi bağlantı testine gidin.

- Etkilenen kullanıcı hesabının kimlik bilgilerini kullanarak oturum açın.

- Temsilcinin e-posta adresini girin.

- Görüntülenen doğrulama kodunu girin ve Doğrula'yı seçin.

- Sözleşme koşullarını kabul etmek için onay kutusunu seçin ve ardından Test Gerçekleştir'i seçin.

Test tamamlandıktan sonra, ekranda gerçekleştirilen denetimler ve testin başarılı, başarısız veya başarılı olup olmadığıyla ilgili ayrıntılar görüntülenir, ancak birkaç uyarı görüntülenir. Uyarılar ve hatalar ve bunların nasıl çözüleceğini öğrenmek için sağlanan bağlantıları seçin.

Test başarısız olursa şu adımları izleyin.

1. Adım: Temsilciye temsilcinin takvimi için Yazar izni verildiğini doğrulayın

Temsilcinin posta kutusu bir şirket içi Exchange sunucusunda barındırılıyorsa şu adımları izleyin:

Temsilcinin kimlik bilgilerini kullanarak klasik Outlook'u açın.

Dosya>Hesabı Ayarları>Temsilci Erişimi'ni seçin.

Temsilciler iletişim kutusunda temsilciyi ve ardından İzinler'i seçin. Temsilci listede yoksa, temsilciyi eklemek için Ekle'yi seçin.

Temsilci İzinleri iletişim kutusunda, temsilcinin Takvim klasöründe Yazar (öğeleri okuyabilir ve oluşturabilir) veya Düzenleyici (öğeleri okuyabilir, oluşturabilir ve değiştirebilir) iznine sahip olduğundan emin olun.

Not: Temsilcinin temsilci adına toplantı oluşturması için gereken en düşük izin, Yazar (öğeleri okuyabilir ve oluşturabilir) iznidir. Varsayılan olarak, temsilci eklediğinizde temsilciye Takvim klasörünüzde Düzenleyici (öğeleri okuyabilir, oluşturabilir ve değiştirebilir) izni verilir.

Tamam'ı seçin.

Bu adımları gerçekleştirdikten sonra klasör ve Adına Gönder izinleri, temsilcinin posta kutusunda depolanır. Ayrıca temsilci, temsilcinin posta kutusunda gizli bir öğede depolanan temsilciler listesine eklenir.

Temsilcinin posta kutusu Exchange Online'da barındırılıyorsa, temsilcinin posta kutusunun şirket içi Exchange sunucusunda barındırılmasıyla yukarıda listelenen adımların aynısını izleyebilirsiniz. Alternatif olarak, Exchange Online PowerShell'e bağlanın ve Yönetici ayrıcalıklarıyla Set-Mailboxfolderpermission PowerShell komutunu çalıştırın:

Set-Mailboxfolderpermission -identity <delegator's UserPrincipalName>\Calendar -User <delegate's UserPrincipalName> -AccessRights Author –SharingpermissionFlags Delegate

2. Adım: Teams'in tüm kuruluş için EWS'ye erişiminin engellenmediğini doğrulayın

Parametrenin kuruluşun tamamı için olarak ayarlanıp ayarlanmadığını EwsApplicationAccessPolicy EnforceAllowList denetlemek için aşağıdaki Exchange PowerShell komutunu çalıştırın:

Get-OrganizationConfig | Select-Object Ews*

parametresi olarak ayarlandıysa EnforceAllowList, yalnızca içinde EwsAllowList listelenen istemcilerin EWS'ye erişmesine izin verilir. (EwsAllowList={}) boş değeri EwsAllowList tüm kullanıcıların EWS'ye erişmesini engeller.

Not

EWS'nin engellenmesi, Teams Takvim Uygulaması sorunlarına da neden olabilir. Daha fazla bilgi için bkz . Teams Takvim Uygulamasının etkinleştirildiğini doğrulama.

Parametresinin SchedulingService dizi üyesi olarak listelendiğinden EwsAllowList emin olun. Değilse, eklemek için bu komutu çalıştırın:

Set-OrganizationConfig -EwsApplicationAccessPolicy EnforceAllowList -EwsAllowList @{Add="*SchedulingService*"}

EwsEnabled Parametre False olarak ayarlandıysa, Bunu True veya Null (boş) olarak ayarlamanız gerekir. Aksi takdirde Teams hizmetinin EWS'ye erişimi engellenir.

3. Adım: Teams'in temsilcinin posta kutusu için EWS'ye erişiminin engellenmediğini doğrulayın

Parametrenin temsilcinin posta kutusu için olarak ayarlanıp ayarlanmadığını EwsApplicationAccessPolicy EnforceAllowList denetlemek için aşağıdaki Exchange PowerShell komutunu çalıştırın:

Get-CasMailbox <delegator's UserPrincipalName> | Select-Object Ews*

parametresi olarak ayarlandıysa EnforceAllowList, yalnızca içinde EwsAllowList listelenen istemcilerin EWS'ye erişmesine izin verilir.

Parametresinin SchedulingService dizi üyesi olarak listelendiğinden EwsAllowList emin olun. Değilse, eklemek için bu Exchange PowerShell komutunu çalıştırın:

Set-CASMailbox <delegator's UserPrincipalName> -EwsApplicationAccessPolicy EnforceAllowList -EwsAllowList @{Add="*SchedulingService*"}

EwsEnabled Parametre False olarak ayarlandıysa True olarak ayarlamanız gerekir. Aksi takdirde Teams hizmetinin EWS'ye erişimi engellenir.

4. Adım: Sorunu yükseltme

Bu makalede belirtilen önkoşullar veya yapılandırmalarla ilgili bir sorun olmadığını doğruladıysanız, aşağıdaki bilgilerle Microsoft Desteği için bir hizmet isteği gönderin:

- Hem temsilci hem de temsilci için UserPrincipalName.

- Teams Toplantısı Eklentisi klasörün altındaki

%appdata%\\microsoft\\teams\\meeting-addingünlükleri. - Sorun tekrar oluşturulduğunda UTC'deki zaman.

- Teams istemci hata ayıklama günlükleri, temsilcinin makinesinden toplanır. Bu günlüklerin nasıl toplandığı hakkında daha fazla bilgi için bkz. Microsoft Teams'te sorun gidermede günlük dosyalarını kullanma.

Teams takvim Uygulaması sorununu giderme

Not

Bu sorun giderme adımları yalnızca Sorun 2 için geçerlidir.

Adım 1: Teams Takvim Uygulamasının etkin olduğunu doğrulayın

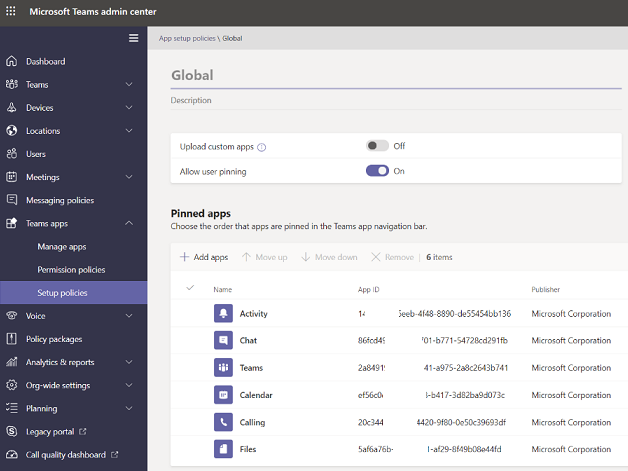

Microsoft Teams yönetim merkezini açın, Kullanıcılar Kullanıcıları> yönet'i seçin, etkilenen kullanıcıyı seçin ve ardından İlkeleri görüntüle'yi seçin.

Bu kullanıcı için atanan Uygulama kurulum ilkesi'ni seçin. Yukarıdaki örnekte genel (Kuruluş Genelinde varsayılan) ilkesi atanır. Takvim Uygulamasının (ID

ef56c0de-36fc-4ef8-b417-3d82ba9d073c) görüntülendiğini doğrulayın.

Takvim Uygulaması eksikse geri yükleyin. Daha fazla bilgi için bkz. Microsoft Teams'teki uygulama kurulum ilkelerini yönet.

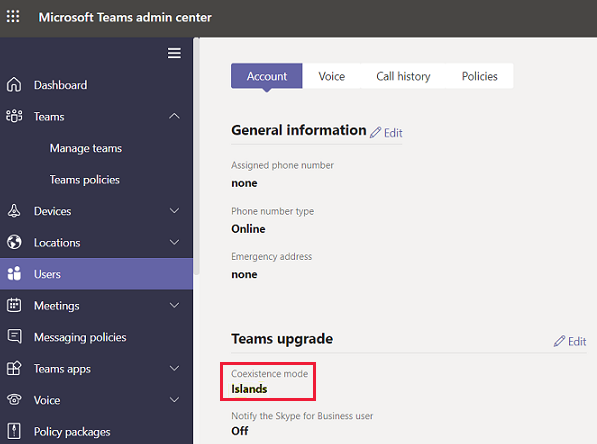

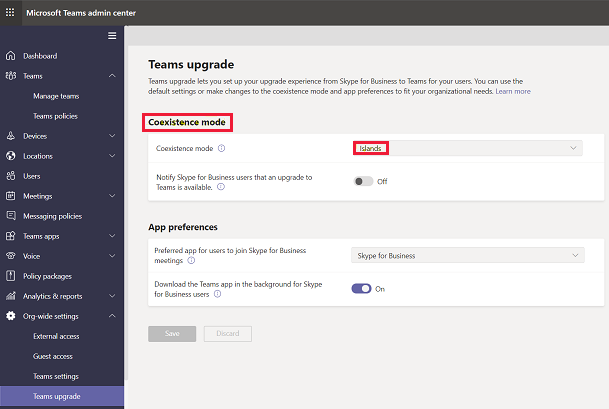

2. Adım: Teams yükseltme Birlikte Bulunma modunun Teams toplantılara izin verdiğinden emin olun

Microsoft Teams yönetici merkezini açın.

Kullanıcılar Kullanıcıları> yönet'i seçin ve etkilenen kullanıcıyı seçin.

Birlikte Kullanım modu ayarının yalnızca Skype Kurumsal veya Teams işbirliğiyle Skype Kurumsal dışında bir değere ayarlandığını doğrulayın.

Kullanıcının Birlikte Bulunma modu Kuruluş genelindeki ayarları kullan olarak ayarlandıysa, varsayılan kiracı Birlikte Bulunma modu kullanılır. Bu durumda şu adımları izleyin:

Org-wide ayarları'na gidin ve Teams Yükseltmesi'ni seçin.

Varsayılan Birlikte Kullanım modu ayarının yalnızca Skype Kurumsal veya Teams işbirliğiyle Skype Kurumsal dışında bir değere ayarlandığını doğrulayın.

Adım 3: Teams'in tüm kuruluş için EWS'ye erişiminin engellenmediğini doğrulayın

Parametrenin EwsApplicationAccessPolicy kuruluşun tamamı için olarak ayarlanıp ayarlanmadığını EnforceAllowList denetlemek için bu Exchange PowerShell komutunu çalıştırın:

Get-OrganizationConfig | Select-Object Ews*

parametresi olarak EnforceAllowListayarlandıysa, yalnızca içinde EwsAllowList listelenen istemcilerin EWS'ye erişmesine izin verilir.

MicrosoftNinja/*, *Teams/*ve SkypeSpaces/* değerlerinin parametrenin EwsAllowList dizi üyeleri olarak listelenmiş olduğundan emin olun. Değillerse, onları eklemek için bu komutu çalıştırın:

Set-OrganizationConfig -EwsApplicationAccessPolicy EnforceAllowList -EwsAllowList @{Add="MicrosoftNinja/*","*Teams/*","SkypeSpaces/*"}

EwsEnabled Parametre False olarak ayarlandıysa, Bunu True veya Null (boş) olarak ayarlamanız gerekir. Aksi takdirde Teams hizmetinin EWS'ye erişimi engellenir.

Adım 4: Etkilenen kullanıcı için Teams'in EWS'ye erişiminin engellenmediğini doğrulayın

Parametrenin kullanıcı posta kutusu için olarak ayarlanıp ayarlanmadığını EwsApplicationAccessPolicy EnforceAllowList denetlemek için bu Exchange PowerShell komutunu çalıştırın:

Get-CASMailbox <UserPincipalName> | Select-Object Ews*

parametresi olarak EnforceAllowListayarlandıysa, yalnızca içinde EwsAllowList listelenen istemcilerin EWS'ye erişmesine izin verilir.

MicrosoftNinja/*, *Teams/*ve SkypeSpaces/* değerlerinin parametrenin EwsAllowList dizi üyeleri olarak listelenmiş olduğundan emin olun. Değillerse, onları eklemek için bu Exchange PowerShell komutunu çalıştırın:

Set-CASMailbox <UserPincipalName> -EwsApplicationAccessPolicy EnforceAllowList -EwsAllowList @{Add="MicrosoftNinja/*","*Teams/*","SkypeSpaces/*"}

EwsEnabled Parametre False olarak ayarlandıysa True olarak ayarlamanız gerekir. Aksi takdirde Teams hizmetinin EWS'ye erişimi engellenir.

5. Adım: Teams Takvim Uygulaması bağlantı testinin başarılı olduğunu doğrulayın

Hem yöneticiler hem de yönetici olmayanlar, Microsoft Uzaktan Bağlantı Çözümleyicisi aracında Teams Takvim Uygulaması bağlantı testini çalıştırabilir. Bu araç, Teams'i etkileyen bağlantı sorunlarını gidermek için kullanılır. Bağlantı testi, Teams arka uç hizmetinin bir Exchange posta kutusuna bağlanabildiğini doğrular.

Not

Microsoft Uzaktan Bağlantı Çözümleyicisi aracı, GCC ve GCC High Microsoft 365 Government ortamlarında kullanılamaz.

Bağlantı testini çalıştırmak için şu adımları izleyin:

- Bir web tarayıcısı açın ve Teams Takvim Uygulaması bağlantı testine gidin.

- Etkilenen kullanıcı hesabının kimlik bilgilerini kullanarak oturum açın.

- Görüntülenen doğrulama kodunu girin ve Doğrula'yı seçin.

- Sözleşme koşullarını kabul etmek için onay kutusunu seçin ve ardından Test Gerçekleştir'i seçin.

Test tamamlandıktan sonra, ekranda gerçekleştirilen denetimler ve testin başarılı, başarısız veya başarılı olup olmadığıyla ilgili ayrıntılar görüntülenir, ancak birkaç uyarı görüntülenir. Uyarılar ve hatalar ve bunların nasıl çözüleceğini öğrenmek için sağlanan bağlantıları seçin.

6. Adım: Sorunu yükseltme

Bu makalede belirtilen önkoşullar ve yapılandırmalarla ilgili bir sorun olmadığını doğruladıysanız, aşağıdaki bilgilerle Microsoft Desteği için bir hizmet isteği gönderin:

- Etkilenen kullanıcının UserPrincipalName'i

- Sorun tekrar oluşturulduğunda UTC'deki zaman.

- Teams istemci hata ayıklama günlükleri. Bu günlüklerin nasıl toplandığı hakkında daha fazla bilgi için bkz. Microsoft Teams'te sorun gidermede günlük dosyalarını kullanma.

Teams görünürlük sorununu giderme

Not

Bu sorun giderme adımları yalnızca Sorun 3 için geçerlidir.

Adım 1: Şirket içi Exchange REST API URL'sinin, genel ağda yayımlandığını doğrulayın

Otomatik Bulma hizmetinin, şirket içi Exchange EWS URL'sini bulmak ve URL biçimini değiştirmek için kullanıcının posta kutusunu kullanarak Otomatik Bulma isteklerini şirket içinde yönlendirebildiğini doğrulayın. Örneğin, olarak https://mail.contoso.com/apideğiştirinhttps://mail.contoso.com/EWS/Exchange.asmx.

Harici ağdaki bir tarayıcıdan REST API URL'ye erişmeye çalışın. Şirket içi Exchange ortamından 401 yanıtı alırsanız, REST API URL'sinin yayımlandığını gösterir. Aksi takdirde, URL'nin yayınlanması için yerel ağ ekibine başvurun.

Not

Exchange REST API'sine erişim başarısız olursa Teams görünürlük hizmeti, EWS URL'ye geri dönüşü desteklemez.

2. Adım: Takvim Olaylarını Temel Alan Teams İletişim Durumu bağlantı testinin başarılı olduğunu doğrulayın

Hem yöneticiler hem de yönetici olmayanlar, Microsoft Uzak Bağlantı Çözümleyicisi aracında Takvim Olaylarına Dayalı Teams İletişim Durumu bağlantı testini çalıştırabilir. Uzak Bağlantı Çözümleyicisi aracı, EWS URL'sini bulmak için belirli bir IP adresleri kümesi kullanır. Microsoft 365'e yönelik bu IP adreslerinin listesi için Microsoft 365 URL'leri ve IP adresi aralıklarındaki Kimlik 46 bilgilerine bakın. Bu bağlantı testi, Kullanıcının Teams'deki iletişim durumunu Microsoft Outlook'taki takvim olaylarına göre güncelleştirme gereksinimlerini doğrular.

Not

Microsoft Uzaktan Bağlantı Çözümleyicisi aracı, GCC ve GCC High Microsoft 365 Government ortamlarında kullanılamaz.

Bağlantı testini çalıştırmak için şu adımları izleyin:

- Bir web tarayıcısı açın ve Takvim Olaylarına Göre Teams İletişim Durumu testine gidin.

- Etkilenen kullanıcı hesabının kimlik bilgilerini kullanarak oturum açın.

- Görüntülenen doğrulama kodunu girin ve Doğrula'yı seçin.

- Sözleşme koşullarını kabul etmek için onay kutusunu seçin ve ardından Test Gerçekleştir'i seçin.

Test tamamlandıktan sonra, ekranda gerçekleştirilen denetimler ve testin başarılı, başarısız veya başarılı olup olmadığıyla ilgili ayrıntılar görüntülenir, ancak birkaç uyarı görüntülenir. Uyarılar ve hatalar ve bunların nasıl çözüleceğini öğrenmek için sağlanan bağlantıları seçin.

Adım 3: Teams'in tüm kuruluş için EWS'ye erişiminin engellenmediğini doğrulayın

Parametrenin kuruluşun tamamı için olarak ayarlanıp ayarlanmadığını EwsApplicationAccessPolicy EnforceAllowList denetlemek için bu Exchange PowerShell komutunu çalıştırın:

Get-OrganizationConfig | Select-Object Ews*

parametresi olarak EnforceAllowListayarlandıysa, yalnızca içinde EwsAllowList listelenen istemcilerin EWS'ye erişmesine izin verilir. Boş bir değeri EwsAllowList (EwsAllowList={}) tüm istemcilerin EWS'ye erişmesini engeller.

*Microsoft.Skype.Presence.App/* parametresinin dizi üyesi olarak listelendiğinden EwsAllowList emin olun. Değilse, eklemek için bu komutu çalıştırın:

Set-OrganizationConfig -EwsApplicationAccessPolicy EnforceAllowList -EwsAllowList @{Add="*Microsoft.Skype.Presence.App/*"}

EwsEnabled Parametre False olarak ayarlandıysa, Bunu True veya Null (boş) olarak ayarlamanız gerekir. Aksi takdirde Teams hizmetinin EWS'ye erişimi engellenir.

4. Adım: Teams'in kullanıcının posta kutusu için EWS'ye erişiminin engellenmediğini doğrulayın

Parametrenin kullanıcının posta kutusu için olarak ayarlanıp ayarlanmadığını EwsApplicationAccessPolicy EnforceAllowList denetlemek için bu Exchange PowerShell komutunu çalıştırın:

Get-CasMailbox <user's UserPrincipalName> | Select-Object Ews*

parametresi olarak EnforceAllowListayarlandıysa, yalnızca içinde EwsAllowList listelenen istemcilerin EWS'ye erişmesine izin verilir.

*Microsoft.Skype.Presence.App/* parametresinin dizi üyesi olarak listelendiğinden EwsAllowList emin olun. Değilse, eklemek için bu Exchange PowerShell komutunu çalıştırın:

Set-CASMailbox <user's UserPrincipalName> -EwsApplicationAccessPolicy EnforceAllowList -EwsAllowList @{Add="* Microsoft.Skype.Presence.App/*"}

EwsEnabled Parametre False olarak ayarlandıysa True olarak ayarlamanız gerekir. Aksi takdirde Teams hizmetinin EWS'ye erişimi engellenir.

Adım 5: Sorunu bildirin

Bu makalede belirtilen önkoşullar ve yapılandırmalarla ilgili bir sorun olmadığını doğruladıysanız, aşağıdaki bilgilerle Microsoft Desteği için bir hizmet isteği gönderin:

- Etkilenen kullanıcının UserPrincipalName'i

- Sorun tekrar oluşturulduğunda UTC'deki zaman.

- Teams istemci hata ayıklama günlükleri. Bu günlüklerin nasıl toplandığı hakkında daha fazla bilgi için bkz. Microsoft Teams'te sorun gidermede günlük dosyalarını kullanma.