Microsoft yönetiminde DAP'tan GDAP'ye geçiş

Uygun roller: İş Ortağı Merkezi ile ilgilenen tüm kullanıcılar

Microsoft, temsilci erişim protokollerinden (DAP) ayrıntılı temsilci erişim protokollerine (GDAP) geçiş yapmaya başlamayan Jumpstart iş ortaklarına yardımcı olur. Bu yardım, iş ortaklarının sınırlı süreli, minimum haklara sahip güvenlik sözleşmeleri de dahil olmak üzere en iyi güvenlik yöntemlerini kullanan hesaplara geçerek güvenlik risklerini azaltmasına yardımcı olur.

Microsoft liderliğindeki geçiş nasıl çalışır?

- Microsoft otomatik olarak sekiz varsayılan rolle bir GDAP ilişkisi oluşturur.

- Roller, önceden tanımlanmış Bulut Çözümü Sağlayıcısı (CSP) güvenlik gruplarına otomatik olarak atanır.

- 30 gün sonra DAP kaldırılır.

Zamanla

Microsoft, 22 Mayıs 2023'te DAP'dan GDAP'ye geçişe başladı. Haziran'da bir kararma dönemi var. Geçiş Temmuz ayından sonra devam edecektir.

Microsoft tarafından yönetilen geçiş için kim uygun?

Bu tabloda üst düzey bir özet gösterilir:

| DAP Etkin | GDAP İlişkisi Var | "Onay bekleniyor" durumunda GDAP İlişkisi | GDAP İlişkisi Sonlandırıldı/Süresi Doldu | Microsoft liderliğinde geçişe Uygunluk |

|---|---|---|---|---|

| Yes | Hayır | YOK | YOK | Yes |

| Evet | Evet | Hayır | Hayır | Hayır |

| Evet | Evet | Evet | Hayır | Hayır† |

| Yes | Evet | Hayı | Evet | Hayır† |

| Hayır | Evet | Hayır | Hayır | Hayır† |

| Hayır | Hayır | Hayır | Evet | Hayır |

GDAP ilişkisi oluşturduysanız Microsoft tarafından yönetilen geçişin bir parçası olarak Microsoft bir GDAP ilişkisi oluşturmaz. Bunun yerine DAP ilişkisi Temmuz 2023'te kaldırılacaktır.

Aşağıdaki senaryolardan herhangi birinde Microsoft tarafından yönetilen geçişin bir parçası olmaya hak kazanabilirsiniz:

- Bir GDAP ilişkisi oluşturdunuz ve ilişki Onay bekleniyor durumunda. Bu ilişki üç ay sonra temizlenecek.

- † Bir GDAP ilişkisi oluşturduysanız ancak GDAP ilişkisinin süresi dolduysa buna hak kazanabilirsiniz. Niteleme, ilişkinin süresinin ne kadar süreyle dolmasına bağlıdır:

- İlişkinin süresi 365 günden az bir süre önce dolduysa yeni bir GDAP ilişkisi oluşturulmaz.

- İlişkinin süresi 365 günden uzun bir süre önce dolduysa ilişki kaldırılır.

Microsoft tarafından yönetilen geçiş sonrasında müşteriler için bir kesinti olacak mı?

İş ortakları ve iş ortakları benzersizdir. GDAP ilişkisi Microsoft tarafından yönetilen geçiş aracıyla oluşturulduktan sonra GDAP, DAP'a göre önceliklidir.

Microsoft, iş ortaklarının Microsoft tarafından yönetilen geçiş aracında eksik olan gerekli rollerle yeni ilişkileri test edip oluşturmalarını önerir. DAP'tan GDAP'a sorunsuz geçiş sağlamak için kullanım örneklerinize ve iş gereksinimlerinize göre rollerle GDAP İlişkisi oluşturun.

Microsoft tarafından yönetilen geçiş aracı kullanılarak bir GDAP ilişkisi oluşturulduğunda Microsoft hangi Microsoft Entra rollerini atar?

- Dizin okuyucuları: Temel dizin bilgilerini okuyabilir. Genellikle uygulamalara ve konuklara dizin okuma erişimi vermek için kullanılır.

- Dizin yazarları: Temel dizin bilgilerini okuyabilir ve yazabilir. Uygulamalara erişim vermek için yaygın olarak kullanılır. Bu rol kullanıcılara yönelik değildir.

- Genel Okuyucu: Genel Yöneticinin okuyabildiği her şeyi okuyabilir, ancak hiçbir şeyi güncelleştiremez.

- Lisans yöneticisi: Kullanıcılar ve gruplardaki ürün lisanslarını yönetebilir.

- Hizmet destek yöneticisi: Hizmet durumu bilgilerini okuyabilir ve destek biletlerini yönetebilir.

- Kullanıcı yöneticisi: Sınırlı yöneticilerin parolalarını sıfırlama dahil olmak üzere kullanıcıların ve grupların tüm yönlerini yönetebilir.

- Ayrıcalıklı rol yöneticisi: Microsoft Entra Id'deki rol atamalarını ve Privileged Identity Management'ın (PIM) tüm yönlerini yönetebilir.

- Yardım masası yöneticisi: Yönetici olmayanlar ve yardım masası yöneticileri için parolaları sıfırlayabilir.

- Ayrıcalıklı kimlik doğrulama yöneticisi: Herhangi bir kullanıcının (yönetici veya yönetici olmayan) kimlik doğrulama yöntemi bilgilerine erişebilir, görüntüleyebilir, ayarlayabilir ve sıfırlayabilir.

Microsoft tarafından yönetilen geçişin bir parçası olarak hangi Microsoft Entra rolleri otomatik olarak hangi önceden tanımlanmış CSP güvenlik gruplarına atanır?

Yönetici Aracıları Güvenlik Grubu:

- Dizin okuyucuları: Temel dizin bilgilerini okuyabilir. Genellikle uygulamalara ve konuklara dizin okuma erişimi vermek için kullanılır.

- Dizin yazarları: Temel dizin bilgilerini okuyabilir ve yazabilir; kullanıcılara yönelik değil, uygulamalara erişim izni vermek için.

- Genel Okuyucu: Genel Yöneticinin okuyabildiği her şeyi okuyabilir, ancak hiçbir şeyi güncelleştiremez.

- Lisans yöneticisi: Kullanıcılar ve gruplardaki ürün lisanslarını yönetebilir.

- Kullanıcı yöneticisi: Sınırlı yöneticilerin parolalarını sıfırlama dahil olmak üzere kullanıcıların ve grupların tüm yönlerini yönetebilir.

- Ayrıcalıklı rol yöneticisi: Microsoft Entra Id'deki rol atamalarını ve Privileged Identity Management'ın (PIM) tüm yönlerini yönetebilir.

- Ayrıcalıklı kimlik doğrulama yöneticisi: Herhangi bir kullanıcının (yönetici veya yönetici olmayan) kimlik doğrulama yöntemi bilgilerine erişebilir, görüntüleyebilir, ayarlayabilir ve sıfırlayabilir.

- Hizmet destek yöneticisi: Hizmet durumu bilgilerini okuyabilir ve destek biletlerini yönetebilir.

- Yardım masası yöneticisi: Yönetici olmayanlar ve Yardım Masası yöneticileri için parolaları sıfırlayabilir.

Yardım Masası Aracıları Güvenlik Grubu:

- Hizmet destek yöneticisi: Hizmet durumu bilgilerini okuyabilir ve destek biletlerini yönetebilir.

- Yardım masası yöneticisi: Yönetici olmayanlar ve yardım masası yöneticileri için parolaları sıfırlayabilir.

Yeni GDAP İlişkisi ne kadar sürer?

Microsoft liderliğindeki geçiş sırasında oluşturulan GDAP ilişkisi bir yıldır.

Müşteriler Microsoft'un DAP'ı GDAP'a geçişinin veya DAP'ı kaldırmanın bir parçası olarak yeni GDAP ilişkisini ne zaman oluşturduğunu bilecek mi?

Hayır Normalde GDAP geçişinin bir parçası olarak müşterilere gidecek tüm e-postalar gizlenir.

Microsoft'un DAP'ın GDAP'a geçişinin bir parçası olarak yeni bir ilişki oluşturduğundan nasıl emin olabilirim?

İş ortakları, Microsoft liderliğindeki geçiş sırasında yeni GDAP ilişkisi oluşturulduğunda bildirim almaz. Geçiş sırasında bu tür bildirimleri gizledik çünkü her değişiklik için e-posta göndermek çok büyük miktarda e-posta oluşturabilir. Yeni GDAP ilişkisinin ne zaman oluşturulduğunu görmek için denetim günlüklerini denetleyebilirsiniz.

Microsoft tarafından yönetilen geçişi geri çevirme

Bu geçişi geri çevirmek için bir GDAP ilişkisi oluşturabilir veya mevcut DAP ilişkilerinizi kaldırabilirsiniz.

DAP ilişkisi ne zaman kaldırılacak?

GDAP ilişkisi oluşturulduktan otuz gün sonra Microsoft, DAP ilişkisini kaldırır. Zaten bir GDAP ilişkisi oluşturduysanız Microsoft, Temmuz 2023'te ilgili DAP ilişkisini kaldırır.

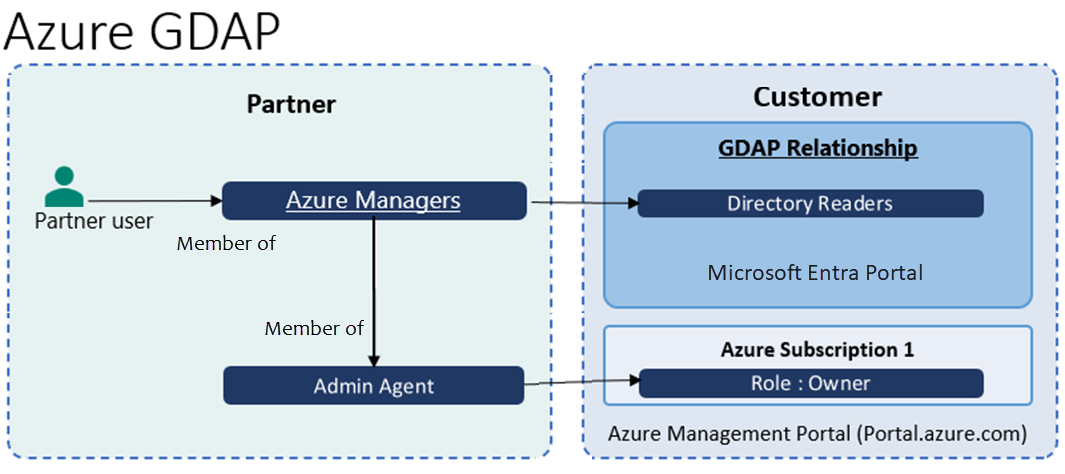

Microsoft tarafından yönetilen geçiş sonrasında Azure portalına erişme

İş ortağı kullanıcı Yönetici Aracısı Güvenlik Grubu'nun parçasıysa veya kullanıcı Yönetici Aracısı Güvenlik Grubu içinde iç içe yerleştirilmiş Azure Manager gibi bir güvenlik grubunun parçasıysa (Microsoft tarafından önerilen en iyi yöntem), iş ortağı kullanıcı azure portala en az ayrıcalıklı Dizin Okuyucusu rolünü kullanarak erişebilir. Dizin Okuyucusu rolü, Microsoft liderliğindeki geçiş aracının oluşturduğu GDAP ilişkisi için varsayılan rollerden biridir. Bu rol, Microsoft tarafından yönetilen DAP'tan GDAP'a geçişin bir parçası olarak otomatik olarak Yönetici Aracısı güvenlik grubuna atanır.

| Senaryo | DAP Etkin | GDAP İlişkisi Var | Kullanıcı tarafından atanan Yönetici Aracısı rolü | Yönetici Aracısı üyeliğiyle Güvenlik Grubuna eklenen kullanıcı | Yönetici Aracısı Güvenlik Grubuna otomatik olarak atanan Dizin Okuyucusu rolü | Kullanıcı Azure aboneliğine erişebilir |

|---|---|---|---|---|---|---|

| 1 | Yes | Evet | Hayı | Evet | Evet | Yes |

| 2 | Hayır | Evet | Hayı | Evet | Evet | Yes |

| 3 | Hayır | Evet | Evet | Evet | Evet | Yes |

Kullanıcı tarafından atanan yönetici aracısı rolünün "Hayır" olduğu 1 ve 2 senaryolarında, yönetici aracısı güvenlik grubunun (SG) bir parçası olduktan sonra iş ortağı kullanıcı üyeliği Yönetici Aracısı rolüne dönüşür. Bu davranış doğrudan üyelik değildir, ancak Yönetici Aracısı SG'sinin veya Yönetici Aracısı SG'sinin altında iç içe yerleştirilmiş bir güvenlik grubunun parçası olarak türetilir.

Microsoft liderliğindeki geçiş sonrasında yeni iş ortağı kullanıcıları Azure portalına nasıl erişim elde edebilir?

Azure en iyi yöntemleri için bkz . Ayrıntılı yönetici ayrıcalıkları (GDAP) tarafından desteklenen iş yükleri. Ayrıca, mevcut iş ortağı kullanıcınızın güvenlik gruplarını önerilen akışı izleyecek şekilde yeniden yapılandırabilirsiniz:

Yeni GDAP ilişkisine bakın

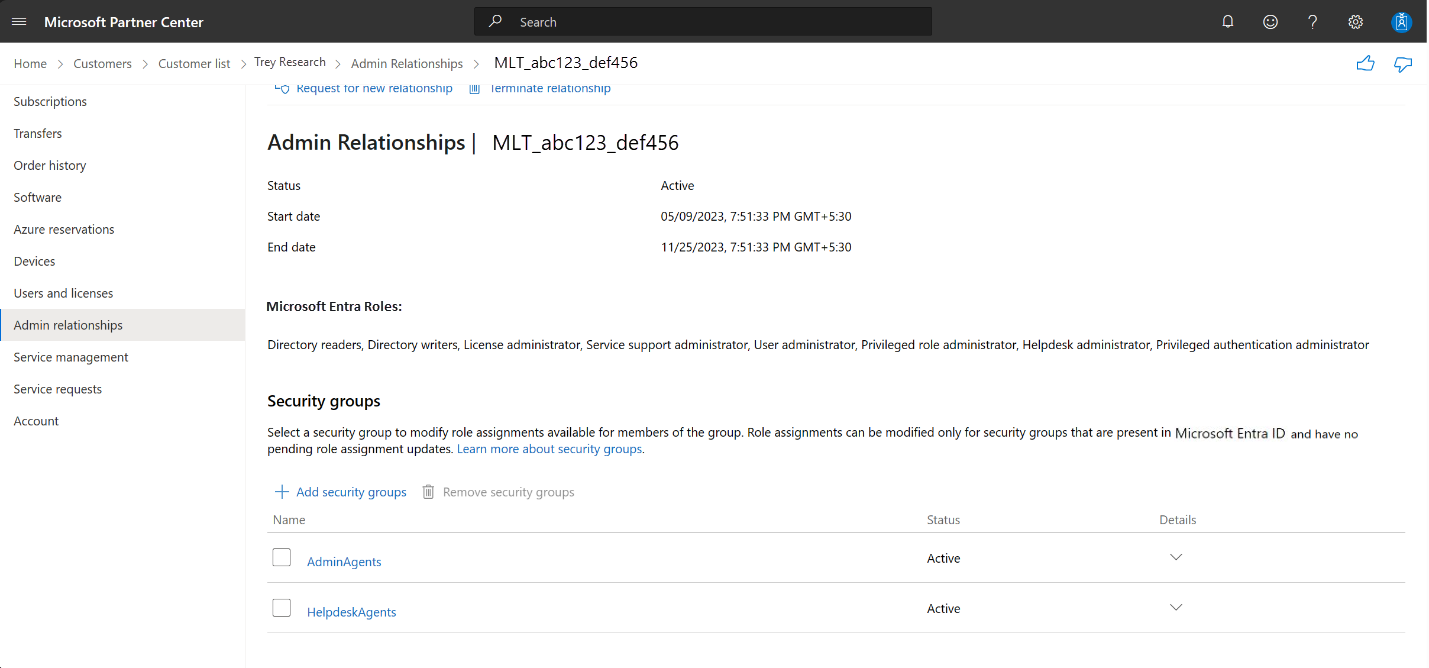

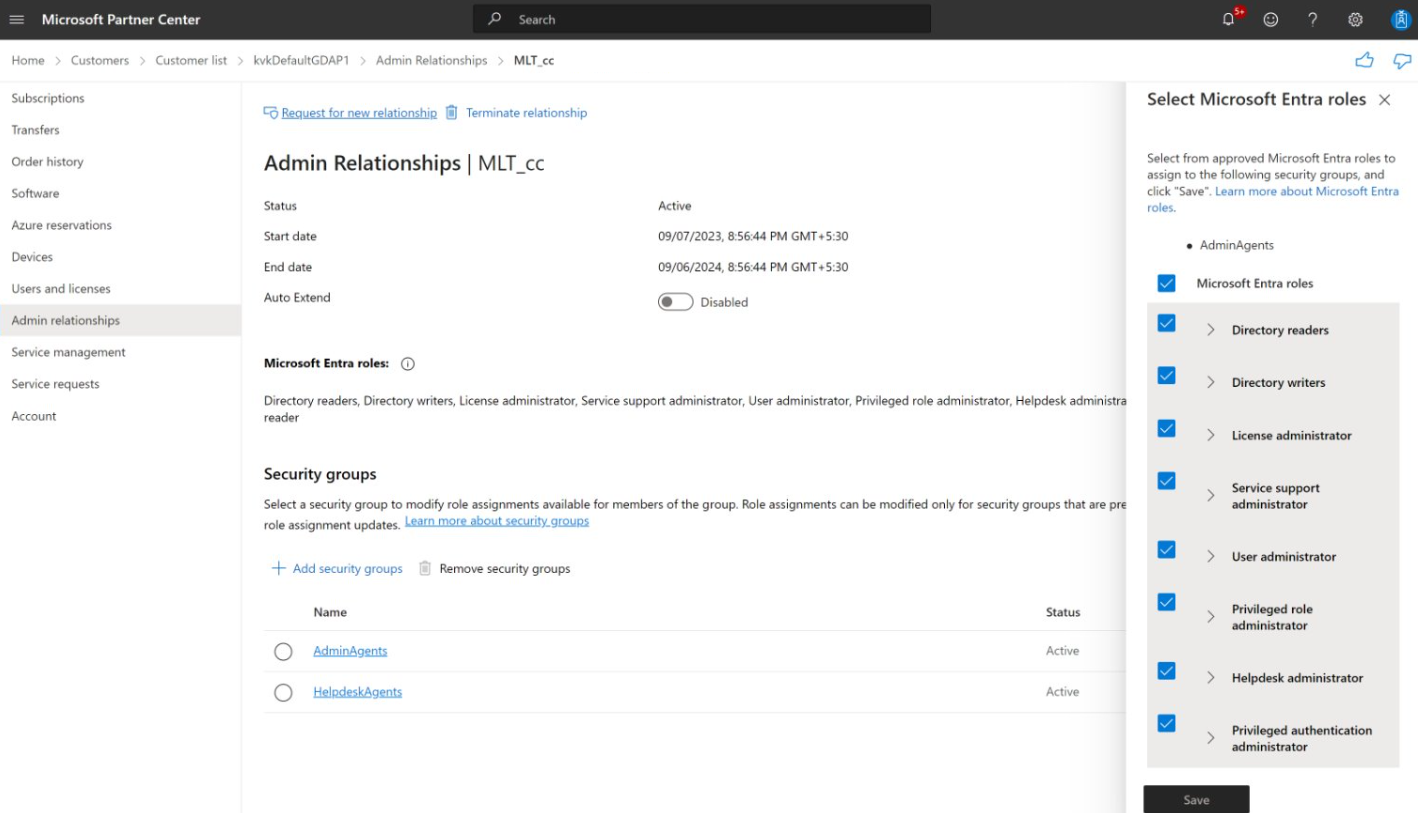

Microsoft tarafından yönetilen geçiş aracıyla yeni bir GDAP ilişkisi oluşturulduğunda, adlı MLT_(First 8 digits of Partner Tenant)_(First 8 digits of Customer Tenant)_(8-digit random number)bir ilişki bulursunuz. Sayı, ilişkinin hem kiracınızda hem de müşteri kiracısında benzersiz olmasını sağlar. Örnek GDAP ilişki adı: "MLT_12abcd34_56cdef78_90abcd12".

İş Ortağı Merkezi Portalı'nda yeni GDAP ilişkisine bakın

İş Ortağı Merkezi portalından Müşteri çalışma alanını açın, Yönetici ilişkisi bölümünü ve ardından müşteriyi seçin.

Buradan Microsoft Entra rollerini bulabilir ve Yönetici Aracıları ve Yardım Masası Aracıları güvenlik gruplarına hangi Microsoft Entra rollerinin atandığı bulabilirsiniz.

Microsoft Entra rollerini görmek için Ayrıntılar sütunundaki aşağı oku seçin.

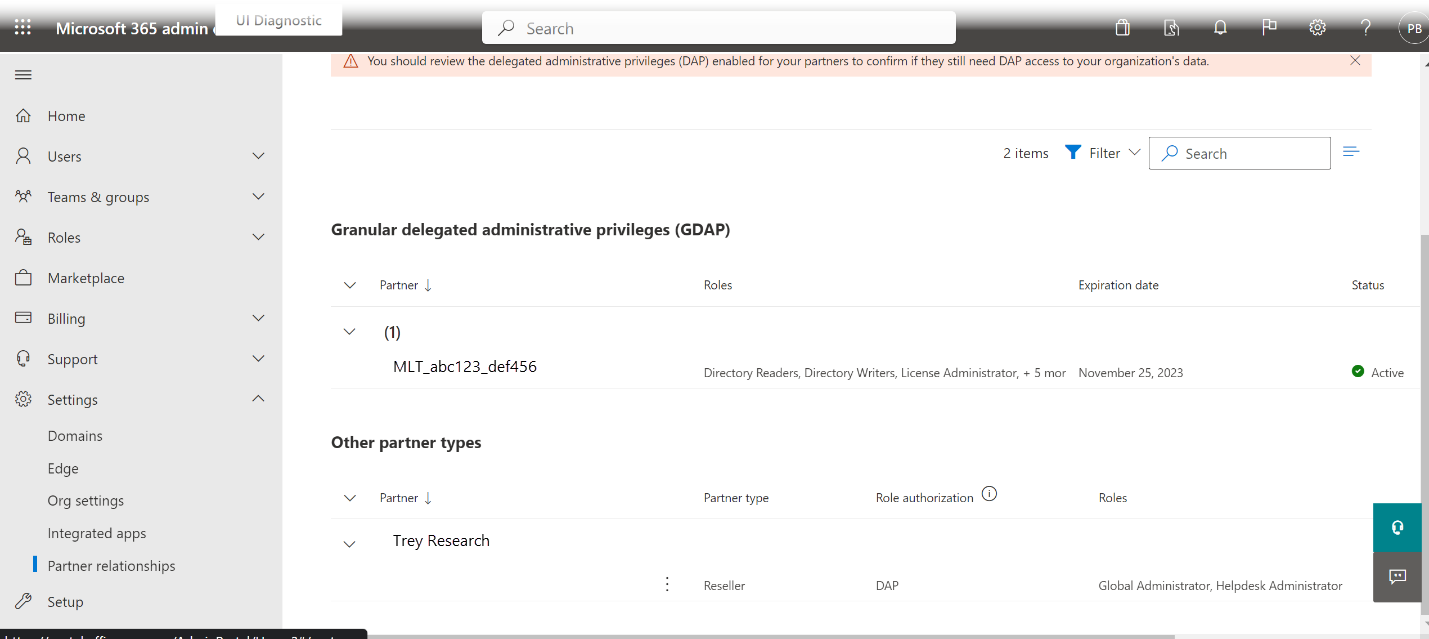

Müşteriler Microsoft Yönetim Merkezi (MAC) Portalı'nda Microsoft liderliğinde geçiş aracılığıyla oluşturulan yeni GDAP İlişkisini nerede bulacak?

Müşteriler, Microsoft liderliğindeki GDAP ilişkisini Ayarlar sekmesindeki İş Ortağı İlişkisi bölümünde bulabilir.

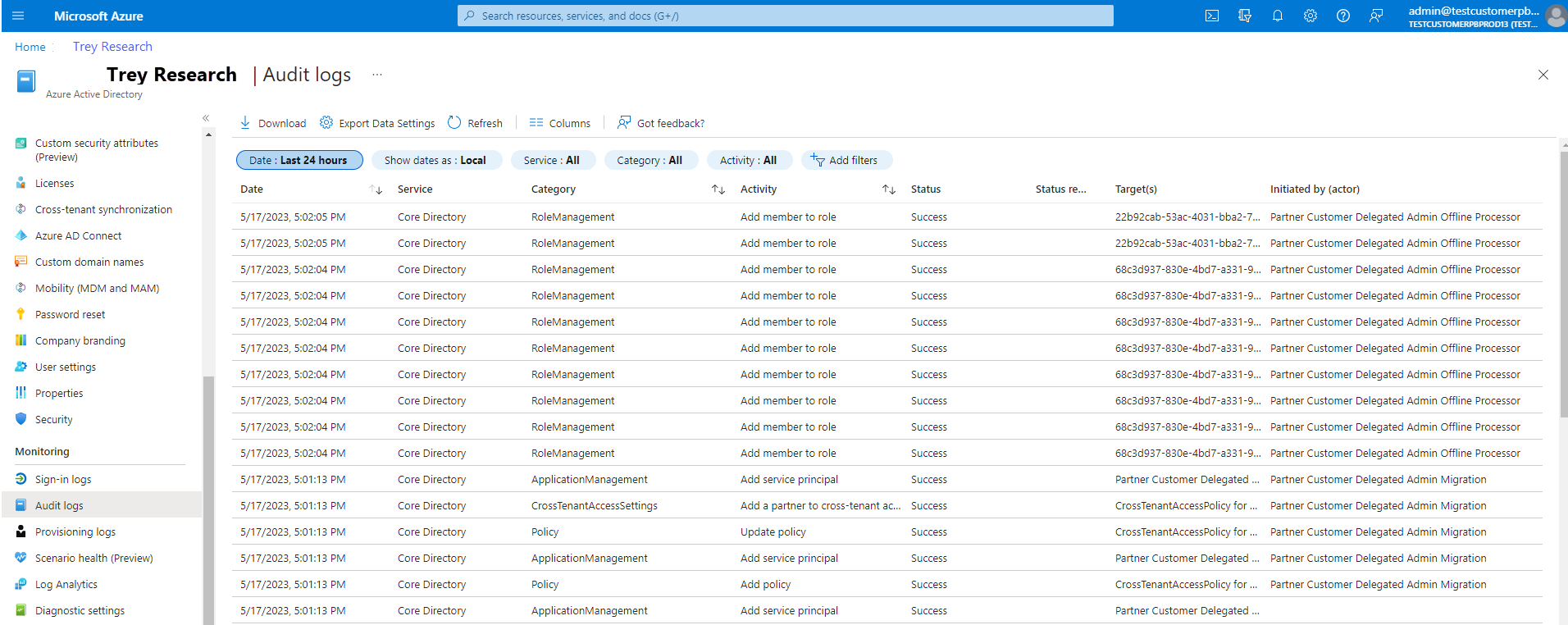

Müşteri kiracısında denetim günlükleri

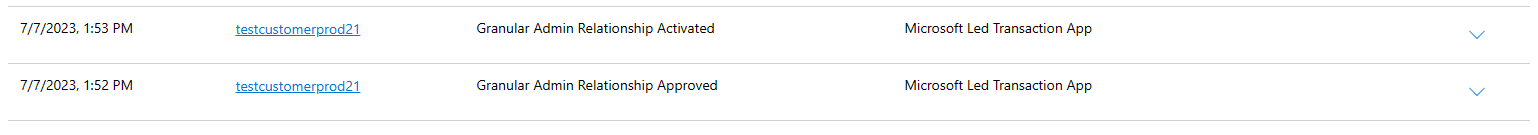

Aşağıdaki ekran görüntüsünde, Microsoft tarafından yönetilen geçiş aracılığıyla GDAP ilişkisi oluşturulduktan sonra müşteri kiracısında Denetim günlüklerinin nasıl göründüğü gösterilmektedir:

MS Led tarafından oluşturulan GDAP İlişkisi için İş Ortağı Merkezi Portalı'nda Denetim Günlükleri nasıl görünür?

Aşağıdaki ekran görüntüsünde, Microsoft tarafından yönetilen geçiş aracılığıyla GDAP ilişkisi oluşturulduktan sonra İş Ortağı Merkezi portalındaki Denetim günlüklerinin nasıl göründüğü gösterilmektedir:

Müşterinin kiracısında oluşturulan Microsoft Entra GDAP hizmet sorumluları nelerdir?

| Veri Akışı Adı | Uygulama Kimliği |

|---|---|

| İş ortağı müşteri temsilcisi yönetimi | 2832473f-ec63-45fb-976f-5d45a7d4bb91 |

| İş ortağı müşteri temsilcisi yönetici çevrimdışı işlemci | a3475900-ccec-4a69-98f5-a65cd5dc5306 |

| İş Ortağı Merkezi Yönetici Temsilcisi Geçişi | b39d63e7-7fa3-4b2b-94ea-ee256fdb8c2f |

Bu bağlamda ,"birinci taraf", API çağrı zamanında Microsoft tarafından örtülü olarak onay verildiği ve her API çağrısında OAuth 2.0 Erişim Belirteci'nin yönetilen GDAP ilişkilerine çağrı kimliği için rol veya izinleri zorlamak üzere doğrulandığı anlamına gelir.

283* Hizmet Sorumlusu XTAP "hizmet sağlayıcısı" ilkesini ayarlar ve süre sonu ve rol yönetimine izin vermek için izinleri hazırlar. Hizmet Sağlayıcıları için XTAP ilkelerini yalnızca GDAP SP ayarlayabilir veya değiştirebilir.

A34* kimliği, GDAP ilişkisinin yaşam döngüsünün tamamı için gereklidir ve son GDAP ilişkisi sona erdiğinde otomatik olarak kaldırılır. A34* kimliğinin birincil izni ve işlevi XTAP ilkelerini ve erişim atamalarını yönetmektir. Müşteri yöneticisi a34* kimliğini el ile kaldırmayı denememelidir. a34* kimliği, güvenilen süre sonu ve rol yönetimi işlevleri uygular. Müşterinin mevcut GDAP ilişkilerini görüntülemesi veya kaldırması için önerilen yöntem admin.microsoft.com portalı üzerinden yapılır.

Microsoft liderliğindeki Geçiş kapsamında geçirilen bir GDAP ilişkisinin onaylanması için b39* hizmet sorumlusu gereklidir. b39* Hizmet Sorumlusu, XTAP "hizmet sağlayıcısı" ilkesini ayarlama ve yalnızca GDAP ilişkilerini geçirmek için müşteri kiracılarına hizmet sorumluları ekleme iznine sahiptir. Hizmet Sağlayıcıları için XTAP ilkelerini yalnızca GDAP SP ayarlayabilir veya değiştirebilir.

Koşullu erişim ilkeleri

Koşullu erişim ilkeniz olsa bile Microsoft yeni bir GDAP ilişkisi oluşturur. GDAP ilişkisi Etkin durumda oluşturulur.

Yeni GDAP ilişkisi, bir müşterinin ayarlandığı mevcut koşullu erişim ilkesini atlamaz. Koşullu erişim ilkesi devam eder ve iş ortağı da DAP ilişkisiyle benzer bir deneyim yaşamaya devam eder.

Bazı durumlarda, GDAP ilişkisi oluşturulsa da Microsoft Tarafından Yönetilen Geçiş Aracı tarafından Microsoft Entra rolleri güvenlik gruplarına eklenmez. Microsoft Entra rolleri genellikle müşterinin belirlediği belirli koşullu erişim ilkeleri nedeniyle güvenlik gruplarına eklenmez. Böyle durumlarda, kurulumu tamamlamak için müşteriyle birlikte çalışın. Müşterilerin CSP'leri koşullu erişim ilkesinden nasıl hariç tutabileceğini görün.

Microsoft Led Geçişi GDAP'sine Genel Okuyucu rolü eklendi

Haziran 2023'te iş ortaklarından geri bildirim aldıktan sonra Mayıs ayında MS Led tarafından oluşturulan GDAP'ye "Genel Okuyucu" rolü eklendi. Temmuz 2023'den itibaren, MS Led tarafından oluşturulan tüm GDAP'ler Genel Okuyucu rolüne sahiptir ve toplamda dokuz Microsoft Entra rolüne sahiptir.