Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir: SQL Server 2022 (16.x) ve sonraki sürümleri

Katı bağlantı şifrelemesi iyi güvenlik uygulamalarını zorunlu kılar ve SQL Server trafiğini standart ağ gereçleri tarafından yönetilebilir hale getirir.

Bu makalede, katı bağlantı türünü kullanarak SQL Server 2022 (16.x) ve sonraki sürümlere bağlanmayı öğrenin.

Önkoşul

- SQL Server 2022 (16.x) veya üzeri

- SQL Server için ODBC veya OLE DB Sürücüsü

- SQL Server sürüm 18.1.2.1 veya üzeri için ODBC Sürücüsü

- SQL Server sürüm 19.2.0 veya üzeri için OLE DB Sürücüsü

- SQL Server'a bir TLS sertifikası oluşturun ve yükleyin. Daha fazla bilgi için bkz . Veritabanı Altyapısına şifreli bağlantıları etkinleştirme

.NET uygulaması kullanarak SQL Server'a bağlanma

strict şifreleme türünü kullanarak SQL Server oluşturma ve SQL Server'a bağlanma hakkında bilgi için, bağlantı dizesini düzgün bir şekilde hazırlama ile ilgili olarak Bağlantı Dizesi Söz Dizimi bölümüne bakın. Yeni bağlantı dizesi özellikleri hakkında daha fazla bilgi için bkz. Bağlantı dizesi şifreleme özelliklerinde ek değişiklikler.

ODBC DSN kullanarak bağlanma

SQL Server'a ODBC DSN kullanarak bağlantı şifreleme türüyle Strict bağlantıyı test edebilirsiniz.

Windows'da ODBC Veri Kaynakları uygulamasını arayın.

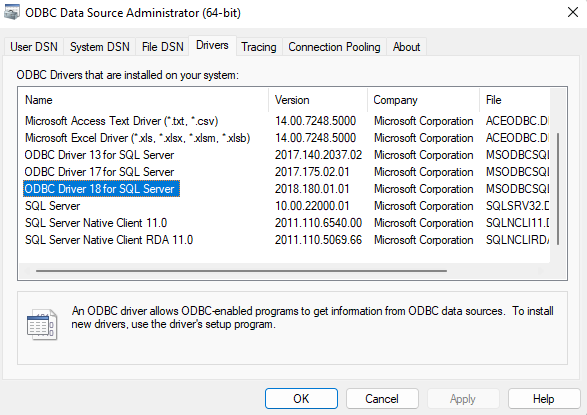

ODBC Veri Kaynağı Yöneticisi'nin Sürücüler sekmesine bakarak en son ODBC sürücüsüne sahip olduğunuzdan emin olun.

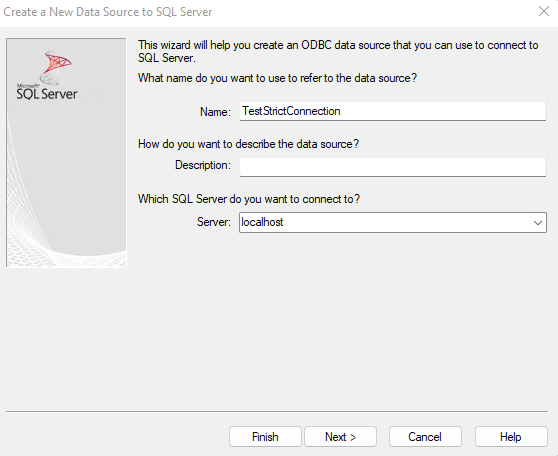

Sistem DSN sekmesinde Ekle'yi seçerek DSN oluşturun. Ardından SQL Server için ODBC Sürücüsü 18'i seçin. Bitirseçin. Bağlantımızı test etmek için bunu kullanacağız.

SQL Server'a Yeni Veri Kaynağı Oluştur penceresinde, bu veri kaynağı için bir ad sağlayın ve SQL Server 2022 (16.x) sunucunuzun adını Sunucu'ya ekleyin. sonrakiseçin.

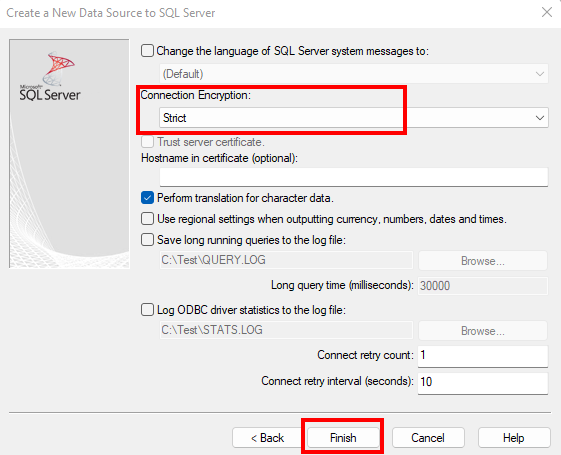

Bağlantı Şifrelemesi olan ekrana gelene kadar tüm ayarlar için tüm varsayılan değerleri kullanın. Katı seçin. Girdiğiniz sunucu adı sertifikadakinden farklıysa veya bunun yerine IP adresi kullanılıyorsa, sertifikadaki HostName değerini sertifikanızda kullanılan ad olarak ayarlayın. Bitirseçin.

ODBC Microsoft SQL Server Kurulumu iletişim kutusu açıldığında bağlantıyı test etmek için Veri Kaynağını Sına... düğmesini seçin. Bu, bu test için SQL Server bağlantısını zorunlu kılmalıdır

strict.

Evrensel Veri Bağlantısı kullanarak bağlanma

Evrensel Veri Bağlantısı (UDL) ile OLE DB Sürücüsünü kullanarak şifreleme ile strict SQL Server bağlantısını da test edebilirsiniz.

Bağlantınızı test etmek üzere bir UDL dosyası oluşturmak için masaüstünüzde sağ tıklayın ve YeniMetin Belgesi'ni> seçin. Uzantısını

txtudlolarak değiştirmeniz gerekir. Dosyaya istediğiniz adı verebilirsiniz.Uyarı

Uzantısını

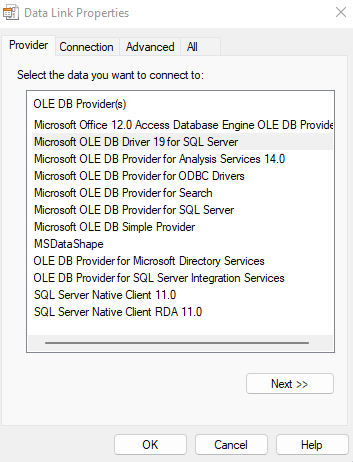

txtdeğerindenudldeğerine değiştirebilmek için uzantı adını görebilmeniz gerekir. Uzantıyı göremiyorsanız, Dosya Gezgini>Görünümü>Dosya adı uzantılarını> açarak uzantıyı görüntülemeyi etkinleştirebilirsiniz.Oluşturduğunuz UDL dosyasını açın ve Sağlayıcı sekmesine giderek SQL Server için Microsoft OLE DB Sürücüsü 19'u seçin. İleri'yi >>seçin.

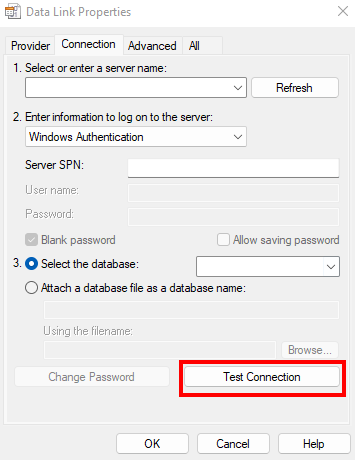

Bağlantı sekmesinde SQL Server sunucunuzun adını girin ve SQL Server'da oturum açmak için kullandığınız kimlik doğrulama yöntemini seçin.

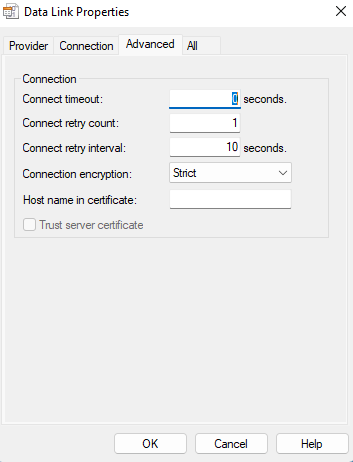

Gelişmiş sekmesinde Bağlantı şifrelemesi için Katı'yı seçin. Girdiğiniz sunucu adı sertifikadakinden farklıysa veya bunun yerine IP adresi kullanılıyorsa, sertifikadaki Ana bilgisayar adını sertifikanızda kullanılan ad olarak ayarlayın. İşiniz bittiğinde Bağlantı sekmesine geri dönün.

Bağlantıyı bağlantı şifrelemesiyle test etmek için Bağlantıyı Test Et'i

strictseçin.

SSMS ile bağlanma

Sürüm 20'den başlayarak, Sunucuya Bağlan iletişim kutusunun Oturum Açma Bilgilerisekmesindeki SQL Server Management Studio'da (SSMS) katı şifreleme uygulayabilirsiniz:

Always On kullanılabilirlik grubuna bağlanma

SQL Server 2025 (17.x) ile başlayarak, Strict veya Mandatory bağlantı şifreleme türünü kullanarak Windows Server Yük Devretme Kümesi ile Always On kullanılabilirlik grubu replika arasındaki iletişimi şifreleyebilirsiniz. Kullanılabilirlik grubunuz yalnızca bir Windows Server Yük Devretme Kümesine dayalıysa şifrelemeyi zorunlu kılabilir. Diğer kullanılabilirlik grubu türleri katı şifrelemeyi desteklemez.

Adımlar, kullanılabilirliğinizin mevcut olup olmamasına bağlı olarak farklılık gösterir.

Yeni bir kullanılabilirlik grubuna katı şifrelemeyi zorlamak için şu adımları izleyin:

- Henüz yapmadıysanız, sertifika gereksinimleri tarafından tanımlandığı gibi TLS sertifikasını kullanılabilirlik grubunun her çoğaltmasına aktarın. Sertifikayı içeri aktardıktan sonra her SQL Server örneğini yeniden başlatın.

- Bu makalede belirtilen ve şifrelemeyi zorunlu kılan yöntemlerden birini kullanarak her SQL Server replikasına yaptığınız bağlantıları test edin.

-

CREATE AVAILABILITY GROUP komutu, kullanılabilirlik grubunun

CLUSTER_CONNECTION_OPTIONSyan cümlesindeEncryptözelliğiStrictolarak ayarlanmış şekilde kullanılmalıdır. Bu, kullanılabilirlik grubuna yapılan tüm bağlantıların belirtilen şifreleme türünü kullanmasını sağlar. - Kullanılabilirlik grubu şu anda çevrimiçiyse, yeni şifreleme ayarlarını kullanılabilirlik grubuna uygulamak için kullanılabilirlik grubunu ikincil çoğaltmaya devredin. Kullanılabilirlik grubu çevrimiçi olmazsa,

ClusterConnectionOptionsdoğru ayarlanmamış olabilir. Kümenin SQL Server çoğaltmasına bağlanamamasıyla ilgili ODBC hataları için cluster.log denetleyin. İsteğe bağlı olarak, yeni ikincil çoğaltma çevrimiçi olduktan ve kullanılabilirlik grubuna bağlandıktan sonra kullanılabilirlik grubunu özgün birincil çoğaltmaya geri döndürebilirsiniz. - (İsteğe bağlı) Her çoğaltma için bağlantı protokolünde şifrelemeyi daha da zorlamak için SQL Server Yapılandırma Yöneticisi özelliklerinde Katı Şifrelemeyi Zorla seçeneğini

Yesolarak ayarlayabilirsiniz. Bu ayar, kullanılabilirlik grubu çoğaltmalarına yönelik tüm bağlantıların katı şifreleme kullanmasını sağlar. Bu ayarı değiştirdikten sonra her SQL Server çoğaltmasını yeniden başlatın.

Yük devretme kümesi örneğine bağlanma

SQL Server 2025 (17.x) ile başlayarak, veya Strict bağlantı şifreleme türünü kullanarak Windows Server Yük Devretme Kümeniz ile bir Mandatory arasındaki iletişimi şifreleyebilirsiniz. Bunu yapmak için şu adımları izleyin:

- Henüz yapmadıysanız TLS sertifikasınısertifika gereksinimleriyle tanımlandığı gibi yük devretme kümesinin her düğümüne aktarın. Sertifikayı içeri aktardıktan sonra SQL Server örneğini yeniden başlatın.

- Şifrelemeyi zorunlu kılan bu makalede belirtilen yöntemlerden birini kullanarak yük devretme kümesi örneğine yönelik bağlantıları test edin.

-

ALTER SERVER CONFIGURATION ifadesinden yararlanarak, özelliği

CLUSTER_CONNECTION_OPTIONSyan tümcesiyleEncryptMandatoryveyaStrictolarak ayarlayın. Bu, yük devretme kümesi örneğine yapılan tüm bağlantıların belirtilen şifreleme türünü kullanmasını sağlar. - Yeni şifreleme ayarlarını yük devretme kümesi örneğine uygulamak için örneği ikincil düğüme devredin. Yük devretme kümesi örneği çevrimiçi olmazsa, bunun sebebi

ClusterConnectionOptionsöğesinin doğru ayarlanmamış olması olabilir. Kümenin SQL Server örneğine bağlanamamasıyla ilgili ODBC hataları için cluster.log denetleyin. İsteğe bağlı olarak, yeni ikincil düğüm çevrimiçi olduktan ve yük devretme kümesi örneğine bağlandıktan sonra örneği özgün birincil düğüme geri döndürebilirsiniz. - (İsteğe bağlı) Kümedeki her düğüm için bağlantı protokolü için SQL Server Yapılandırma Yöneticisi özelliklerinde

YesZorla seçeneğini ayarlayarak şifrelemeyi daha da zorlayabilirsiniz. Bu ayar, yük devretme kümesi örneğine yapılan tüm bağlantıların katı şifreleme kullanmasını sağlar. İkincil düğümde bu değişikliği yapın, örneğin yükünü ona devredin ve ardından değişikliği birincil düğümde yapın.

SQL Server Yapılandırma Yöneticisi ile katı şifrelemeye zorlama

SQL Server 2022 (16.x) ile başlayarak SQL Server Yapılandırma Yöneticisi'ı kullanarak katı şifreleme uygulayabilirsiniz. Bunu yapmak için şu adımları izleyin:

SQL Server Yapılandırma Yöneticisi'i açın.

Sol bölmede SQL Server Ağ Yapılandırması'nı genişletin ve [InstanceName] protokolleri'ni seçin.

TCP/IP'ye sağ tıklayın ve Özellikler'i seçin.

TCP/IP Özellikleri iletişim kutusunda Bayraklar sekmesine gidin ve Katı Şifrelemeye Zorla seçeneği için Evet'i seçin:

Değişiklikleri uygulamak için bakım penceresi sırasında SQL Server örneğini yeniden başlatın.

Açıklamalar

Eğer SSL certificate validation failed görürseniz, şunları doğrulayın:

- Sunucu sertifikası test için kullandığınız makinede geçerlidir

- Aşağıdakilerden en az biri doğrudur:

- Sağlayıcı SQL Server CA adıyla veya sertifikadaki DNS adlarından biriyle eşleşir.

-

HostNameInCertificatebağlantı dizesi özelliği CA adıyla veya sertifikadaki DNS adlarından biriyle eşleşir.