Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Mark Russinovich ve Thomas Garnier tarafından

Yayımlanma Tarihi: 26 Mart 2026

Sysmon'ıindirin (4,6 MB)

Sysmon'ıindirin (4,6 MB)

Linux için Sysmon'ı indirin (GitHub)

Giriş

Sistem İzleyicisi (Sysmon), bir sisteme yüklendikten sonra sistem etkinliğini izlemek ve Windows olay günlüğüne kaydetmek için sistem yeniden başlatmalarında yerleşik olarak kalan bir Windows sistem hizmeti ve cihaz sürücüsüdür. İşlem oluşturma işlemleri, ağ bağlantıları ve dosya oluşturma süresindeki değişiklikler hakkında ayrıntılı bilgi sağlar. Windows Olay Koleksiyonu veya SIEM aracılarını kullanarak oluşturduğu olayları toplayarak ve daha sonra bunları analiz ederek kötü amaçlı veya anormal etkinlikleri tanımlayabilir ve davetsiz misafirlerin ve kötü amaçlı yazılımların ağınızda nasıl çalıştığını anlayabilirsiniz. Hizmet korumalı bir işlem olarak çalışır ve bu nedenle çok çeşitli kullanıcı modu etkileşimlerine izin vermemektedir.

Sysmon'un oluşturduğu olayların analizini sağlamadığını ve kendisini saldırganlardan gizlemeye çalışmadığını unutmayın.

Sysmon Özelliklerine Genel Bakış

Sysmon aşağıdaki özellikleri içerir:

- Hem geçerli hem de üst işlemler için tam komut satırıyla işlem oluşturmayı günlüğe kaydeder.

- SHA1 (varsayılan), MD5, SHA256 veya IMPHASH kullanarak işlem görüntüsü dosyalarının karması kaydeder.

- Aynı anda birden çok karma kullanılabilir.

- Windows işlem kimliklerini yeniden kullansa bile olayların bağıntısını sağlamak için işlem oluşturma olaylarına bir işlem GUID'i ekler.

- Aynı oturum açma oturumundaki olayların bağıntısına izin vermek için her olaya bir oturum GUID'i ekler.

- Sürücülerin veya DLL'lerin imzaları ve karmaları ile yüklenmesini günlüğe kaydeder.

- Kayıt dosyaları, disklere ve birimlere ham okuma erişimi için açılır.

- İsteğe bağlı olarak, her bağlantının kaynak işlemi, IP adresleri, bağlantı noktası numaraları, ana bilgisayar adları ve bağlantı noktası adları dahil olmak üzere ağ bağlantılarını günlüğe kaydeder.

- Bir dosyanın gerçekten ne zaman oluşturulduğunu anlamak için dosya oluşturma süresindeki değişiklikleri algılar. Dosya oluşturma zaman damgalarının değiştirilmesi, kötü amaçlı yazılım tarafından izlerini kapatmak için yaygın olarak kullanılan bir tekniktir.

- Kayıt defterinde değiştirilirse yapılandırmayı otomatik olarak yeniden yükleyin.

- Belirli olayları dinamik olarak dahil etmek veya hariç tutmak için kural filtreleme.

- Önyükleme işleminin erken aşamalarında gelişmiş çekirdek modu kötü amaçlı yazılımlar tarafından yapılan etkinlikleri yakalamak için olaylar üretir.

Ekran görüntüleri

Kullanım

Sysmon'u yüklemek ve kaldırmak ve yapılandırmasını denetlemek ve değiştirmek için basit komut satırı seçeneklerini içeren yaygın kullanım:

Yüklemek: sysmon64 -i [<configfile>]

Yapılandırmayı güncelleştir: sysmon64 -c [<configfile>]

Olay bildirimini yükleme: sysmon64 -m

Şemayı yazdır: sysmon64 -s

Kaldır: sysmon64 -u [force]

| Parametre | Açıklama |

|---|---|

| -i | Hizmeti ve sürücüyü yükleyin. İsteğe bağlı olarak bir yapılandırma dosyası alın. |

| -c | Yüklü bir Sysmon sürücüsünün yapılandırmasını güncelleyin veya başka bir bağımsız değişken sağlanmamışsa geçerli yapılandırmayı çıkartın. İsteğe bağlı olarak bir yapılandırma dosyası alır. |

| -m | Olay bildirimini yükleyin (hizmet yüklemesinde de örtük olarak yapılır). |

| -s | Yapılandırma şeması tanımını yazdırın. |

| -u | Hizmeti ve sürücüyü kaldırın. Bazı bileşenler yüklü olmasa bile -u force kullanmak kaldırma işleminin devam etmesine neden olur. |

Servis olayları hemen kaydeder ve sürücü, önyüklemenin başından itibaren etkinliği yakalamak amacıyla, başladığında servis tarafından olay günlüğüne yazılacak şekilde, bir önyükleme başlatma sürücüsü olarak yüklenir.

Vista ve daha yeni işletim sistemlerinde, olaylar Applications and Services Logs/Microsoft/Windows/Sysmon/Operational içinde depolanır.

Eski sistemlerde olaylar olay günlüğüne yazılır System .

Yapılandırma dosyaları hakkında daha fazla bilgiye ihtiyacınız varsa komutunu kullanın -? config .

Yüklemede EULA'yı otomatik olarak kabul etmek için belirtin -accepteula , aksi takdirde etkileşimli olarak kabul etmek isteyip istemediğiniz sorulur.

Yükleme veya kaldırma işlemi yeniden başlatma gerektirmez.

Örnekler

Varsayılan ayarlarla yükleme (SHA1 ile karma yapılan işlem görüntüleri ve ağ izlemesi yapılmadan)

sysmon -accepteula -i

Sysmon'u bir yapılandırma dosyasıyla yükleme (aşağıda açıklandığı gibi)

sysmon -accepteula -i c:\windows\config.xml

Kaldır

sysmon -u

Geçerli yapılandırmanın dökümünü al

sysmon -c

Etkin bir Sysmon'ı yapılandırma dosyasıyla yeniden yapılandırma (aşağıda açıklandığı gibi)

sysmon -c c:\windows\config.xml

Yapılandırmayı varsayılan ayarlara değiştirme

sysmon -c --

Yapılandırma şemasını gösterme

sysmon -s

Ekinlikler

Vista ve üzeri sürümlerde olaylar içinde Applications and Services Logs/Microsoft/Windows/Sysmon/Operationaldepolanır ve eski sistemlerde olaylar olay günlüğüne yazılır System .

Olay zaman damgaları UTC standart saatindedir.

Aşağıda Sysmon'un oluşturduğu her olay türüne örnekler verilmiştir.

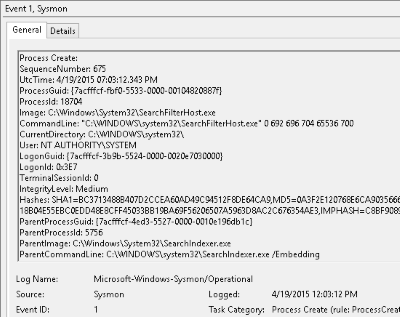

Olay Kimliği 1: İşlem oluşturma

İşlem oluşturma olayı, yeni oluşturulan bir işlem hakkında genişletilmiş bilgi sağlar. Tam komut satırı, işlemin yürütülmesiyle ilgili bağlam sağlar. Alan ProcessGUID , olay bağıntısını kolaylaştırmak için etki alanı genelinde bu işlem için benzersiz bir değerdir. Dosyanın tam karması, HashType alanındaki algoritmalarla oluşturulmuştur.

Olay Kimliği 2: İşlem, dosya oluşturma zamanını değiştirdi

Bir dosya oluşturma zamanı, bir işlem tarafından açıkça değiştirildiğinde, dosya oluşturma zamanı değişiklik olayı kaydedilir. Bu olay, bir dosyanın gerçek oluşturma zamanını izlemeye yardımcı olur. Saldırganlar, arka kapı oluşturma süresini değiştirerek işletim sistemiyle yüklenmiş gibi görünmesini sağlayabilir. Birçok işlemin dosyanın oluşturma süresini yasal olarak değiştirdiğini unutmayın; kötü amaçlı etkinliği belirtmesi şart değildir.

Olay Kimliği 3: Ağ bağlantısı

Ağ bağlantı etkinliği, makinedeki TCP/UDP bağlantılarını kaydeder. Varsayılan olarak devre dışıdır. Her bağlantı, ProcessId ve ProcessGuid alanları aracılığıyla bir işleme bağlanır. Olay ayrıca kaynak ve hedef ana bilgisayar adlarının IP adreslerini, bağlantı noktası numaralarını ve IPv6 durumunu içerir.

Olay Kimliği 4: Sysmon hizmet durumu değiştirildi

Hizmet durumu değişiklik olayı Sysmon hizmetinin durumunu bildirir (başlatıldı veya durduruldu).

Olay Kimliği 5: İşlem sonlandırıldı

Bir işlem sonlandığında, bu durum olay raporunda bildirilir. İşlemin UtcTimeve ProcessGuidProcessId değerlerini sağlar.

Olay Kimliği 6: Sürücü yüklendi

Sürücü tarafından yüklenen olaylar, sisteme yüklenen bir sürücü hakkında bilgi sağlar. Yapılandırılmış karmaların yanı sıra imza bilgileri de sağlanır. İmza, performans nedeniyle zaman uyumsuz olarak oluşturulur ve dosyanın yüklendikten sonra kaldırılıp kaldırılmadığını gösterir.

Olay Kimliği 7: Görüntü yüklendi

"Bir modül belirli bir işlemde yüklendiğinde gerçekleşen olay kaydı." Bu olay varsayılan olarak devre dışıdır ve "–l" seçeneğiyle yapılandırılması gerekir. Modülün yüklendiği işlemi, karmaları ve imza bilgilerini gösterir. İmza, performans nedeniyle zaman uyumsuz olarak oluşturulur ve dosyanın yüklendikten sonra kaldırılıp kaldırılmadığını gösterir. Tüm görüntü yükleme olaylarının izlenmesi önemli miktarda günlük oluşturacağı için bu olay dikkatli bir şekilde yapılandırılmalıdır.

Olay Kimliği 8: CreateRemoteThread

Başka bir işlemde iş parçacığı oluşturulduğunda CreateRemoteThread olayı bunu algılar. Bu teknik, kötü amaçlı yazılım tarafından kod eklemek ve diğer işlemlerde gizlemek için kullanılır. Olay, kaynak ve hedef işlemi gösterir. Yeni iş parçacığında çalıştırılacak kod hakkında bilgi verir: StartAddressve StartModuleStartFunction.

StartModule ve StartFunction alanlarının çıkarıldığını, başlangıç adresi yüklü modüllerin veya bilinen dışa aktarılan işlevlerin dışında ise boş olabileceklerini unutmayın.

Olay Kimliği 9: RawAccessRead

Olay, RawAccessRead bir işlemin \\.\ gösterimini kullanarak sürücüden okuma işlemleri gerçekleştirdiği durumları algılar. Bu teknik genellikle kötü amaçlı yazılım tarafından okuma için kilitlenen dosyaların veri sızdırması ve dosya erişimi denetim araçlarının önlenmesi için kullanılır. Olay, kaynak işlemi ve hedef cihazı gösterir.

Olay Kimliği 10: ProcessAccess

Bir işlem başka bir işlemi açtığında erişilen olay raporları, genellikle bilgi sorguları veya hedef işlemin adres alanını okuma ve yazma işlemlerinin takip ettiği bir operasyonu ifade eder. Bu, kimlik bilgilerini çalmak amacıyla Yerel Güvenlik Yetkilisi (Lsass.exe) gibi işlemlerin bellek içeriğini okuyarak Pass-the-Hash saldırılarında kullanılacak olan korsanlık araçlarının algılanmasına olanak tanır. Bu özelliğin etkinleştirilmesi, durumlarını sorgulamak için işlemleri tekrar tekrar açan tanılama yardımcı programları varsa önemli miktarda günlüğe kaydetme oluşturabilir, bu nedenle genellikle yalnızca beklenen erişimleri kaldıran filtrelerle yapılması gerekir.

Olay Kimliği 11: DosyaOluştur

Dosya oluşturma işlemleri, bir dosya oluşturulduğunda veya üzerine yazıldığında günlüğe kaydedilir. Bu olay, Başlangıç klasörü gibi otomatik başlangıç konumlarının yanı sıra ilk bulaşma sırasında kötü amaçlı yazılımların düştüğü yaygın yerler olan geçici ve indirme dizinlerini izlemek için kullanışlıdır.

Olay Kimliği 12: RegistryEvent (Nesne oluşturma ve silme)

Kayıt defteri anahtarı ve değeri oluşturma ve silme işlemleri bu olay türüyle eşlenir. Bu, Kayıt Defteri otomatik başlangıç konumlarında yapılan değişiklikleri veya belirli kötü amaçlı yazılım kayıt defteri değişikliklerini izlemek için yararlı olabilir.

Sysmon, aşağıdaki eşlemelerle birlikte Kayıt Defteri kök anahtar adlarının kısaltılmış sürümlerini kullanır:

| Anahtar adı | Kısaltma |

|---|---|

HKEY_LOCAL_MACHINE |

HKLM |

HKEY_USERS |

HKU |

HKEY_LOCAL_MACHINE\System\ControlSet00x |

HKLM\System\CurrentControlSet |

HKEY_LOCAL_MACHINE\Classes |

HKCR |

Olay Kimliği 13: RegistryEvent (Değer Kümesi)

Bu Kayıt Defteri olay türü, Kayıt defteri değer değişikliklerini tanımlar. Etkinlik, DWORD ve QWORD türündeki Kayıt Defteri değerleri için yazılan değeri kaydeder.

Olay Kimliği 14: Kayıt Olayı (Anahtar ve Değer Yeniden Adlandırma)

Kayıt defteri anahtarı ve değer yeniden adlandırma işlemleri bu olay türüyle eşlenip yeniden adlandırılan anahtarın veya değerin yeni adını kaydeder.

Olay Kimliği 15: FileCreateStreamHash

Bu olay, adlandırılmış bir dosya akışı oluşturulduğunda kaydedilir ve aynı zamanda bu akışın atandığı dosyanın içeriğinin karmasını (adsız akış) ve adlandırılmış akışın içeriğini kaydeden olaylar üretir. Yürütülebilir dosyalarını veya yapılandırma ayarlarını tarayıcı indirmeleri aracılığıyla bırakan kötü amaçlı yazılım varyantları bulunmaktadır ve bu olay, tarayıcının bir Zone.Identifier "mark of the web" akışı eklemesine bağlı olarak bunları yakalamayı hedeflemektedir.

Olay Kimliği 16: ServiceConfigurationChange

Bu olay Sysmon yapılandırmasındaki değişiklikleri günlüğe kaydeder. Örneğin, filtreleme kuralları güncelleştirildiğinde.

Olay Kimliği 17: PipeEvent (Pipe Oluşturuldu)

Bu olay, adlandırılmış bir kanal oluşturulduğunda oluşturulur. Kötü amaçlı yazılım genellikle işlemler arası iletişim için adlandırılmış kanallar kullanır.

Olay Kimliği 18: PipeEvent (Boru Bağlandı)

İstemci ile sunucu arasında adlandırılmış bir kanal bağlantısı kurulduğunda bu olay günlüğe kaydedilir.

Olay Kimliği 19: WmiEvent (WmiEventFilter etkinliği algılandı)

WMI olay filtresi, kötü amaçlı yazılım tarafından yürütülmek üzere kullanılan bir yöntem olarak kaydedildiğinde, bu olay WMI ad alanını, filtre adını ve filtre ifadesini günlüğe kaydeder.

Olay Kimliği 20: WmiEvent (WmiEventConsumer etkinliği algılandı)

Bu olay, WMI tüketicilerinin kaydını, tüketici adı, günlük bilgisi ve hedefi dahil olmak üzere kaydeder.

Olay Kimliği 21: WmiEvent (WmiEventConsumerToFilter etkinliği algılandı)

Bir tüketici bir filtreye bağlandığında, bu olay tüketici adını ve filtre yolunu günlüğe kaydeder.

Olay Kimliği 22: DNSEvent (DNS sorgusu)

Bu olay, bir işlem bir DNS sorgusu yürütürken, sonucun başarılı veya başarısız olmasına, önbelleğe alınıp alınmadığına bakılmaksızın oluşturulur. Bu olayın telemetrisi Windows 8.1 için eklendiğinden Windows 7 ve önceki sürümlerde kullanılamaz.

Olay Kimliği 23: FileDelete (Dosya Silme arşivlenmiş)

Bir dosya silindi. Olayı günlüğe kaydetmeye ek olarak, silinen dosya da varsayılan olarak C:\Sysmon olan ArchiveDirectory'a kaydedilir. Normal çalışma koşullarında bu dizin makul olmayan bir boyuta çıkabilir. Benzer davranışlar için ancak silinen dosyaları kaydetmeden olay kimliği 26: FileDeleteDetected 'ya bakın.

Olay Kimliği 24: PanoDeğişkeni (Panodaki yeni içerik)

Bu olay, sistem panosu içeriği değiştiğinde oluşturulur.

Olay Kimliği 25: ProcessTampering (İşlem görüntüsü değişikliği)

Bu olay, "hollow" veya "herpaderp" gibi işlem gizleme teknikleri algılandığında oluşturulur.

Olay Kimliği 26: Dosya Silme Tespit Edildi (Dosya silme işlemi günlüğe kaydedildi)

Bir dosya silindi.

Olay Kimliği 27: FileBlockExecutable

Sysmon yürütülebilir dosyaların (PE biçimi) oluşturulmasını algıladığında ve engellediğinde bu olay oluşturulur.

Olay Kimliği 28: FileBlockShredding

Sysmon, SDelete gibi araçlardan dosya parçalama işlemini algıladığında ve engellediğinde bu olay oluşturulur.

Olay Kimliği 29: FileExecutable Algılandı

Bu olay, Sysmon yeni bir yürütülebilir dosya (PE biçimi) oluşturulduğunu algıladığında oluşturulur.

Olay Kimliği 255: Hata

Bu olay Sysmon içinde bir hata oluştuğunda oluşturulur. Sistem ağır yük altındaysa ve belirli görevler gerçekleştirilemiyorsa veya Sysmon hizmetinde bir hata mevcutsa ya da belirli güvenlik ve bütünlük koşulları karşılanmasa bile oluşabilir. Sysinternals forumundaki hataları bildirebilirsiniz.

Yapılandırma dosyaları

Yapılandırma dosyaları, -i (yükleme) veya -c (yapılandırma) anahtarlarından sonra belirtilebilir. Önceden ayarlanmış bir yapılandırma dağıtmayı ve yakalanan olayları filtrelemeyi kolaylaştırır.

Basit bir yapılandırma xml dosyası şöyle görünür:

<Sysmon schemaversion="4.82">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<!-- Do not log process termination -->

<ProcessTerminate onmatch="include" />

<!-- Log network connection if the destination port equal 443 -->

<!-- or 80, and process isn't InternetExplorer -->

<NetworkConnect onmatch="include">

<DestinationPort>443</DestinationPort>

<DestinationPort>80</DestinationPort>

</NetworkConnect>

<NetworkConnect onmatch="exclude">

<Image condition="end with">iexplore.exe</Image>

</NetworkConnect>

</EventFiltering>

</Sysmon>

Yapılandırma dosyası Sysmon etiketinde schemaversion özniteliği içerir. Bu sürüm Sysmon ikili sürümünden bağımsızdır ve eski yapılandırma dosyalarının ayrıştırılmasına izin verir. "-? config" komut satırını kullanarak geçerli şema sürümünü alabilirsiniz. Yapılandırma girdileri doğrudan etiketin Sysmon altında, filtreler ise etiketin EventFiltering altındadır.

Yapılandırma Girdileri

Yapılandırma girişleri komut satırı anahtarlarına benzer ve aşağıdakileri içerir

Yapılandırma girdileri şunları içerir:

| Giriş | Değer | Açıklama |

|---|---|---|

| ArchiveDirectory | String | Silme üzerine kopyalama dosyalarının taşındığı birim köklerinde yer alan dizinlerin adı. Dizin bir Sistem ACL'si ile korunur (Sysinternals'tan PsExec'i kullanarak dizine erişmek için psexec -sid cmd kullanabilirsiniz). Varsayılan: Sysmon |

| CheckRevocation | Boolean (İkili Mantık) | İmza iptal denetimlerini denetler. Varsayılan: True |

| CopyOnDeletePE | Boolean (İkili Mantık) | Silinen yürütülebilir görüntü dosyalarını korur. Varsayılan: False |

| CopyOnDeleteSIDs | String'ler | Dosya silme işlemlerinin korunacağı hesap SID'lerinin virgülle ayrılmış listesi. |

| KopyalamaSilmeUzantıları | Dizeler | Silme işlemiyle korunan dosyalar için uzantılar. |

| CopyOnDeleteProcesses | Dizeler | Dosya silme eylemlerinin korunacağı işlem adı veya adları. |

| DnsLookup | Boolean (İkili Mantık) | Ters DNS arama işlemini denetler. Varsayılan: True |

| SürücüAdı | String | Sürücü ve hizmet görüntüleri için belirtilen adı kullanır. |

| Hash Algoritmaları | Karakter Dizileri | Özleme için uygulanacak hash algoritmaları. Desteklenen algoritmalar arasında MD5, SHA1, SHA256, IMPHASH ve * (tümü) bulunur. Varsayılan: None |

Komut satırı anahtarları, Sysmon kullanım çıkışında açıklanan yapılandırma girişlerine sahiptir. Parametreler etikete göre isteğe bağlıdır. Komut satırı anahtarı bir olayı etkinleştiriyorsa, filtre etiketinden yapılandırılması gerekir. Sysmon'un, olay etiketleri ile her olay için alan adlarını ve türlerini içeren tam yapılandırma şemasını yazdırabilmesi için -s anahtarını belirtebilirsiniz. Örneğin, olay türünün şeması RawAccessRead şöyledir:

<event name="SYSMON_RAWACCESS_READ" value="9" level="Informational "template="RawAccessRead detected" rulename="RawAccessRead" version="2">

<data name="UtcTime" inType="win:UnicodeString" outType="xs:string"/>

<data name="ProcessGuid" inType="win:GUID"/>

<data name="ProcessId" inType="win:UInt32" outType="win:PID"/>

<data name="Image" inType="win:UnicodeString" outType="xs:string"/>

<data name="Device" inType="win:UnicodeString" outType="xs:string"/>

</event>

Olay filtreleme girdileri

Olay filtreleme, oluşturulan olayları filtrelemenizi sağlar. Çoğu durumda olaylar gürültülü olabilir ve her şeyi toplamak mümkün değildir. Örneğin, yalnızca belirli bir işlem için ağ bağlantılarıyla ilgileniyor olabilirsiniz, ancak bunların tümü ilginizi çekmeyebilir. Konaktaki çıktıyı filtreleyerek toplanacak verileri azaltabilirsiniz.

Her olayın filtre etiketi, bir yapılandırma dosyasındaki EventFiltering düğümünün altında bulunur.

| Kimlik | Etiket | Etkinlik |

|---|---|---|

| 1 | İşlemOluştur | İşlem Oluştur |

| 2 | DosyaOluşturmaZamanı | Dosya oluşturma zamanı |

| 3 | NetworkConnect | Ağ bağlantısı algılandı |

| 4 | yok | Sysmon hizmet durumu değişikliği (filtrelenemez) |

| 5 | İşlemSonlandır | İşlem sonlandırıldı |

| 6 | SürücüYükle | Sürücü Yüklendi |

| 7 | ImageLoad | Yüklenen görüntü |

| 8 | CreateRemoteThread | CreateRemoteThread algılandı |

| 9 | RawAccessRead | RawAccessRead algılandı |

| 10 | ProcessAccess | Erişilen işlem |

| 11 | DosyaOluştur | Dosya oluşturuldu |

| 12 | Kayıt Olayı | Kayıt defteri nesnesi eklendi veya silindi |

| 13 | KayıtOlayı | Kayıt defteri değer kümesi |

| 14 | KayıtOlayı | Kayıt defteri nesnesi yeniden adlandırıldı |

| 15 | FileCreateStreamHash | Dosya akışı oluşturuldu |

| 16 | yok | Sysmon yapılandırma değişikliği (filtrelenemez) |

| 17 | PipeEvent | Adlandırılmış kanal oluşturuldu |

| 18 | PipeEvent | Bağlı adlandırılmış kanal |

| 19 | WmiEvent | WMI filtresi |

| 20 | WmiEvent | WMI tüketicisi |

| 21 | WmiEvent | WMI tüketici filtresi |

| 22 | DnsQuery | DNS sorgusu |

| 23 | DosyaSil | Arşivlenmiş Dosyayı Sil |

| 24 | Pano Değişikliği | Panodaki yeni içerik |

| 25 | Süreç Müdahalesi | Görüntü değişikliğini işleme |

| 26 | Dosya Silme Tespit Edildi | Dosya Silme kayıt altına alındı |

| 27 | FileBlockExecutable | Dosya Engelleme Yürütülebilir |

| 28 | FileBlockShredding | Dosya Bloğu Parçalama |

| 29 | FileExecutable Algılandı | Yürütülebilir Dosya Algılandı |

Bu etiketleri olay görüntüleyicisinde görev adında da bulabilirsiniz.

Olaylar onmatch eşleştirilirse filtre uygulanır. Filtre etiketinin onmatch özniteliğiyle değiştirilebilir. değeri ise "include", yalnızca eşleşen olayların dahil olduğu anlamına gelir.

"exclude" olarak ayarlandığında, bir kural eşleşmediği sürece olay dahil edilir. Dışlama eşleşmelerinin öncelikli olduğu her olay kimliği için hem ekleme filtre kümesi hem de dışlama filtre kümesi belirtebilirsiniz.

Her filtre sıfır veya daha fazla kural içerebilir. Filtre etiketinin altındaki her etiket, olaydan bir alan adıdır. Aynı alan adı için bir koşul belirten kurallar OR koşullarıyla, farklı alan adı belirten kurallar ise AND koşulları olarak davranır. Alan kuralları, bir değerle eşleştirmek için koşulları da kullanabilir. Koşullar aşağıdaki gibidir (tümü büyük/küçük harfe duyarsızdır):

| Koşul | Açıklama |

|---|---|

| is | Varsayılan olarak, değerler eşittir |

| herhangi bir | Alan, sınırlandırılmış değerlerden biridir ; |

| değil | Değerler farklıdır |

| Içerir | Alanı bu değeri içerir |

| herhangi birini içerir | alanı sınırlandırılmış değerlerden herhangi birini ; içerir |

| tümünü içerir | Alanı, sınırlandırılmış değerlerin ; tümünü içerir |

| Hariç tutar | Alan bu değeri içermiyor |

| hariç tutar | Alan, ayrılmış değerlerden birini veya daha fazlasını ; içermiyor |

| tümünü dışlar | Alan, sınırlandırılmış değerlerden ; hiçbirini içermiyor |

| ile başlayın | Alan bu değerle başlar |

| ile sona er | Alan bu değerle biter |

| ile başlamamalıdır | Alan bu değerle başlamıyor |

| ile sona ermiyor | Alan bu değerle bitmiyor |

| küçüktür | Leksikografik karşılaştırma sıfırdan azdır |

| daha fazla | Sözlüksel karşılaştırma sıfırdan büyüktür. |

| görüntü | Bir görüntü yolunu eşleştirin (tam yol veya yalnızca resim adı). Örneğin: lsass.exe eşleşecek c:\windows\system32\lsass.exe |

Öznitelik olarak belirterek farklı bir koşul kullanabilirsiniz. ieExplore.exe dosya yolunu içeren işlemlerden ağ etkinliğini hariç tutar.

<NetworkConnect onmatch="exclude">

<Image condition="contains">iexplore.exe</Image>

</NetworkConnect>

Sysmon'un hangi kuralın eşleşerek günlüğe kaydedilen bir olayla sonuçlandığını bildirmesini sağlamak için kurallara ad ekleyin:

<NetworkConnect onmatch="exclude">

<Image name="network iexplore" condition="contains">iexplore.exe</Image>

</NetworkConnect>

Dışlama kurallarının dahil etme kurallarını geçersiz kıldığı aynı etiket için hem ekleme hem de dışlama kurallarını kullanabilirsiniz. Bir kural içinde, filtre koşullarının OR davranışı vardır.

Daha önce gösterilen örnek yapılandırmada, ağ filtresi, isimlerinde iexplore.exe bulunan işlemler dışında tüm işlemler tarafından 80 ve 443 numaralı bağlantı noktalarına olan etkinliği izlemek için hem ekleme hem de dışlama kurallarını kullanır.

Ayrıca, bir veya daha fazla olay için kuralların birleştirme türünün ve veya veya olarak açıkça belirlenmesine izin veren bir kural grubu kullanarak kuralların birleştirilme biçimini geçersiz kılmak da mümkündür.

Aşağıdaki örnekte bu kullanım gösterilmektedir. İlk kural grubunda, yalnızca 100 komut satırı bağımsız değişkeniyle timeout.exe yürütüldüğünde bir işlem oluşturma olayı oluşturulacaktır, ancak ping.exe ve timeout.exe sonlandığında bir işlem sonlandırma olayı oluşturulacaktır.

<EventFiltering>

<RuleGroup name="group 1" groupRelation="and">

<ProcessCreate onmatch="include">

<Image condition="contains">timeout.exe</Image>

<CommandLine condition="contains">100</CommandLine>

</ProcessCreate>

</RuleGroup>

<RuleGroup groupRelation="or">

<ProcessTerminate onmatch="include">

<Image condition="contains">timeout.exe</Image>

<Image condition="contains">ping.exe</Image>

</ProcessTerminate>

</RuleGroup>

<ImageLoad onmatch="include"/>

</EventFiltering>

Sysmon'ıindirin (4,6 MB)

Sysmon'ıindirin (4,6 MB)

Çalıştığı platformlar:

- İstemci: Windows 10 ve üzeri.

- Sunucu: Windows Server 2016 ve üzeri.