Ağ güvenlik grubu geçerli kurallarını belirleme

Her ağ güvenlik grubu ve tanımlanmış güvenlik kuralları bağımsız olarak değerlendirilir. Azure, yapılandırmanızdaki her sanal makine için tanımlanan her kuraldaki koşulları işler.

- Gelen trafik için, Azure önce ilişkili alt ağlar ve ardından ilişkili ağ arabirimleri için ağ güvenlik grubu güvenlik kurallarını işler.

- Giden trafik için işlem tersine çevrilir. Azure önce ilişkili ağ arabirimleri ve ardından ilişkili alt ağlar için ağ güvenlik grubu güvenlik kurallarını değerlendirir.

- Azure, hem gelen hem de giden değerlendirme işlemi için alt ağ içi trafik kurallarının nasıl uygulanacağını da denetler.

Azure'ın bir sanal makine için tanımlı güvenlik kurallarınızı nasıl uygulayacağı, kurallarınızın genel verimliliğini belirler.

Etkili güvenlik kuralları hakkında bilinmesi gerekenler

Şimdi geçerli kuralları sağlamak için ağ güvenlik grubu kurallarının bir sanal ağ içinde nasıl tanımlandığını ve işlendiğini inceleyelim.

Sanal makinelere (VM) gelen trafiği denetleen ağ güvenlik gruplarını (NSG) gösteren aşağıdaki sanal ağ yapılandırmasını göz önünde bulundurun. Yapılandırma, ağ arabirimi aracılığıyla 80 numaralı TCP bağlantı noktası üzerinden İnternet'e gelen ve İnternet'ten gelen ağ trafiğini yönetmek için güvenlik kuralları gerektirir.

Bu sanal ağ yapılandırmasında üç alt ağ vardır. Alt ağ 1 iki sanal makine içerir: VM 1 ve VM 2. Alt ağ 2 ve Alt ağ 3'ler birer sanal makine içerir: sırasıyla VM 3 ve VM 4. Her VM'nin bir ağ arabirimi kartı (NIC) vardır.

Azure, geçerli güvenlik kurallarını belirlemek için her NSG yapılandırmasını değerlendirir:

| Değerlendirme | Alt ağ NSG | NIC NSG | Gelen kuralları | Giden kuralları |

|---|---|---|---|---|

| VM 1 | Alt ağ 1 NSG 1 |

NIC NSG 2 |

NSG 1 alt ağ kuralları NSG 2 NIC kurallarına göre önceliklidir | NSG 2 NIC kuralları NSG 1 alt ağ kurallarına göre önceliklidir |

| VM 2 | Alt ağ 1 NSG 1 |

NIC none |

NSG 1 alt ağ kuralları hem alt ağ hem de NIC için geçerlidir | Azure varsayılan kuralları NIC için geçerlidir ve NSG 1 alt ağ kuralları yalnızca alt ağ için geçerlidir |

| VM 3 | Alt ağ 2 none |

NIC NSG 2 |

Azure varsayılan kuralları alt ağa uygulanır ve NSG 2 kuralları NIC için geçerlidir |

NSG 2 NIC kuralları NIC ve alt ağ için geçerlidir |

| VM 4 | Alt ağ 3 none |

NIC none |

Azure varsayılan kuralları hem alt ağ hem de NIC için geçerlidir ve tüm gelen trafiğe izin verilir |

Azure varsayılan kuralları hem alt ağ hem de NIC için geçerlidir ve tüm giden trafiğe izin verilir |

Gelen trafik geçerli kuralları

Azure, yapılandırmadaki tüm VM'ler için gelen trafik kurallarını işler. Azure, VM'lerin bir NSG üyesi olup olmadığını ve ilişkili bir alt ağa veya NIC'ye sahip olup olmadığını tanımlar.

Bir NSG oluşturulduğunda, Azure grup için varsayılan güvenlik kuralını

DenyAllInboundoluşturur. Varsayılan davranış, İnternet'ten gelen tüm trafiği reddetmektir. NSG'de alt ağ veya NIC varsa, alt ağ veya NIC kuralları varsayılan Azure güvenlik kurallarını geçersiz kılabilir.Bir VM'deki bir alt ağ için NSG gelen kuralları, aynı VM'deki bir NIC için NSG gelen kurallarından önceliklidir.

Giden trafik geçerli kuralları

Azure, ilk olarak tüm VM'lerdeki NIC'ler için NSG ilişkilendirmelerini inceleyerek giden trafik kurallarını işler.

Bir NSG oluşturulduğunda, Azure grup için varsayılan güvenlik kuralını

AllowInternetOutboundoluşturur. Varsayılan davranış, İnternet'e giden tüm trafiğe izin vermektir. NSG'de alt ağ veya NIC varsa, alt ağ veya NIC kuralları varsayılan Azure güvenlik kurallarını geçersiz kılabilir.Vm'deki bir NIC için NSG giden kuralları, aynı VM'deki bir alt ağ için NSG giden kurallarından önceliklidir.

Etkili kurallar oluştururken dikkat edilmesi gerekenler

Sanal ağınızdaki makineler için etkili güvenlik kuralları oluşturmayla ilgili aşağıdaki noktaları gözden geçirin.

Tüm trafiğe izin vermeyi göz önünde bulundurun. Sanal makinenizi bir alt ağa yerleştirirseniz veya bir ağ arabirimi kullanırsanız, alt ağı veya NIC'yi bir ağ güvenlik grubuyla ilişkilendirmeniz gerekmez. Bu yaklaşım, varsayılan Azure güvenlik kurallarına göre alt ağ veya NIC üzerinden tüm ağ trafiğine izin verir. Kaynağınıza yönelik trafiği belirli bir düzeyde denetlemekle ilgilenmiyorsanız, bu düzeydeki kaynağınızı bir ağ güvenlik grubuyla ilişkilendirmeyin.

İzin verme kurallarının önemini göz önünde bulundurun. Bir ağ güvenlik grubu oluşturduğunuzda, trafiğin geçebilmesini sağlamak için gruptaki alt ağ ve ağ arabirimi için bir izin verme kuralı tanımlamanız gerekir. Ağ güvenlik grubunuzda bir alt ağınız veya NIC'niz varsa, her düzeyde bir izin verme kuralı tanımlamanız gerekir. Aksi takdirde, izin verme kuralı tanımı sağlamayan herhangi bir düzey için trafik reddedilir.

Alt ağ içi trafiği göz önünde bulundurun. Bir alt ağ ile ilişkili bir ağ güvenlik grubunun güvenlik kuralları, alt ağdaki tüm sanal makineler arasındaki trafiği etkileyebilir. Varsayılan olarak Azure, aynı alt ağdaki sanal makinelerin birbirine trafik göndermesine izin verir (alt ağ içi trafik olarak adlandırılır). Ağ güvenlik grubunda tüm gelen ve giden trafiği reddeden bir kural tanımlayarak alt ağ içi trafiği yasaklayabilirsiniz. Bu kural, alt ağınızdaki tüm sanal makinelerin birbiriyle iletişim kurmasını engeller.

Kural önceliğini göz önünde bulundurun. Bir ağ güvenlik grubunun güvenlik kuralları öncelik sırasına göre işlenir. Belirli bir güvenlik kuralının her zaman işlendiğinden emin olmak için kurala mümkün olan en düşük öncelik değerini atayın. Öncelik numaralandırmanızda 100, 200, 300 gibi boşluklar bırakmak iyi bir uygulamadır. Numaralandırmadaki boşluklar, mevcut kuralları düzenlemek zorunda kalmadan yeni kurallar eklemenize olanak sağlar.

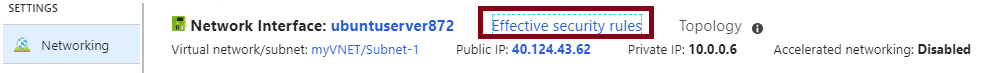

Etkili güvenlik kurallarını görüntüleme

Birkaç ağ güvenlik grubunuz varsa ve hangi güvenlik kurallarının uygulandığından emin değilseniz, Azure portalında Etkin güvenlik kuralları bağlantısını kullanabilirsiniz. Bu bağlantıyı kullanarak makinelerinize, alt ağlarınıza ve ağ arabirimlerinize hangi güvenlik kurallarının uygulandığını doğrulayabilirsiniz.