Windows Server IaaS VM'leri ile Windows Güvenlik Duvarı uygulama

Contoso'daki ağ yöneticisi, Microsoft Azure Güvenlik Duvarı ile Windows Server IaaS VM'leri ile Windows Defender Güvenlik Duvarı arasında çakışan güvenlik duvarı ayarlarıyla ilgilidir. Bu iki sistemi birlikte çalışacak şekilde ayarlamayı araştırırsınız.

Gelişmiş Güvenlik özellikli Windows Defender Güvenlik Duvarı nedir?

Gelişmiş Güvenlik özellikli Windows Defender Güvenlik Duvarı, Windows Server'ın güvenliğini geliştirmeye yönelik konak tabanlı bir güvenlik duvarıdır. Gelişmiş Güvenlik özellikli Windows Defender Güvenlik Duvarı, güvenlik duvarı profilleri ve bağlantı güvenlik kuralları gibi özellikler içerdiğinden basit bir güvenlik duvarından fazlasıdır.

Uyarı

Şirket içi ortamınızda, Windows Defender Güvenlik Duvarı'nı her sunucuda Gelişmiş Güvenlik ile el ile yapılandırabilir veya güvenlik duvarı kurallarını merkezi olarak yapılandırmak için Grup İlkesi'ni kullanabilirsiniz.

Windows Defender Güvenlik Duvarı kurallarını yapılandırma

Kurallar, güvenlik duvarıyla hangi trafiğe izin verileceğini, engelleneceğini veya güvenli olacağını tanımlayan bir ölçüt koleksiyonundan oluşur. Aşağıdaki tabloda açıklandığı gibi çeşitli kurallar yapılandırabilirsiniz.

| Kural türü | Açıklama |

|---|---|

| Gelen Ürünler | Gelen kuralları, kurallardaki ölçütlere uyan trafiğe açıkça izin verir veya trafiği engeller. Örneğin, güvenlik duvarı üzerinden iç ağdan GELEN HTTP trafiğine izin verecek bir kural yapılandırabilir, ancak İnternet'ten geliyorsa aynı trafiği engelleyebilirsiniz. Windows Server ilk yüklendiğinde, tüm istenmeyen gelen trafik varsayılan olarak engellenir. İstenmeyen gelen trafiğe izin vermek için, izin vermek istediğiniz trafiği açıklayan bir gelen kuralı oluşturmanız gerekir. Windows Server rolleri ve özellikleri için kuralları oluşturmanız gerekmez. Örneğin, Microsoft Internet Information Services'ın (IIS) etkinleştirilmesi, Windows Defender Güvenlik Duvarı'nı uygun trafiğe izin verecek şekilde otomatik olarak ayarlar. Varsayılan eylemi herhangi bir kuraldan bağımsız olarak tüm bağlantılara izin verecek veya tüm bağlantıları engelleyecek şekilde değiştirebilirsiniz. Tüm bağlantılara izin verilmesi, güvenlik duvarının sağladığı korumayı kaldırır. |

| Dışa Dönük | Windows Defender Güvenlik Duvarı, bir kural engellemediği sürece tüm giden trafiğe izin verir. Giden kuralları, kurallardaki ölçütlere uyan bilgisayardan gelen trafiğe açıkça izin verir veya trafiği reddeder. Örneğin, güvenlik duvarı üzerinden bir bilgisayara giden trafiği açıkça engellemek için bir kural yapılandırabilirsiniz, ancak diğer bilgisayarlar için aynı trafiğe izin verebilirsiniz. Bu kural bir IP adresi, IP adresi aralığı veya joker karakter (*) belirtebilir. |

| Bağlantı güvenliği | Güvenlik duvarı kuralları ve bağlantı güvenlik kuralları tamamlayıcı niteliktedir ve her ikisi de sunucu bilgisayarınızı korumaya yardımcı olacak derinlemesine bir savunma stratejisine katkıda bulunur. Bağlantı güvenlik kuralları, trafik ağ üzerinden geçerken İnternet Protokolü güvenliği (IPsec) kullanarak trafiğin güvenliğini sağlamaya yardımcı olur. İki bilgisayar arasındaki bağlantıların kimliğinin doğrulanması veya şifrelenmesini belirtmek için bağlantı güvenlik kurallarını kullanın. Bağlantı güvenlik kuralları, kimlik doğrulamasının nasıl ve ne zaman gerçekleşeceğini belirtir. Ancak, bağlantılara izin vermezler. Bağlantıya izin vermek için bir gelen veya giden kuralı oluşturun. Bağlantı güvenlik kuralı oluşturulduktan sonra, gelen ve giden kuralların yalnızca belirli kullanıcılara veya bilgisayarlara uygulanacağını belirtebilirsiniz. |

Gelen ve giden kural türleri

Gelişmiş Güvenlik özellikli Windows Defender Güvenlik Duvarı'nda, aşağıdaki tabloda açıklandığı gibi dört tür gelen ve giden kuralı oluşturabilirsiniz.

| Gelen ve giden kural türü | Açıklama |

|---|---|

| Program kuralları | Bu kurallar, kullandığı bağlantı noktası numaralarından bağımsız olarak bir programın bağlantılarını denetleyebilir. Bağlanmaya çalışan programı temel alan bir bağlantıya izin vermek için bu tür bir güvenlik duvarı kuralı kullanın. Bu kurallar, yalnızca program yürütülebilir dosyasının (.exe dosyası) yolunu belirttiğinizden bağlantı noktasından veya diğer gerekli ayarlardan emin olmadığınız durumlarda kullanışlıdır. |

| Bağlantı noktası kuralları | Bu kurallar, uygulamadan bağımsız olarak TCP veya UDP bağlantı noktası bağlantılarını denetleyebilir. Bilgisayarın bağlanmaya çalıştığı TCP veya UDP bağlantı noktası numarasını temel alan bir bağlantıya izin vermek için bu tür bir güvenlik duvarı kuralı kullanın. Protokolü ve tek tek veya birden çok yerel bağlantı noktasını belirtirsiniz. |

| Önceden tanımlanmış kurallar | Bu kurallar, Dosya ve Yazdırma Paylaşımı veya AD DS gibi bir Windows bileşeni için bağlantıları denetleyebilir. Listeden hizmetlerden birini seçerek bağlantıya izin vermek için bu tür bir güvenlik duvarı kuralı kullanın. Bu tür Windows bileşenleri genellikle kurulum veya yapılandırma sırasında kendi girdilerini bu listeye otomatik olarak ekler. Bir kuralı veya kuralı grup olarak etkinleştirebilir ve devre dışı bırakabilirsiniz. |

| Özel kurallar | Bu kurallar, bağlantı noktası kuralları ve program kuralları gibi diğer kural türlerinin birleşimleri olabilir. |

Windows Defender Güvenlik Duvarı'nı yönetme

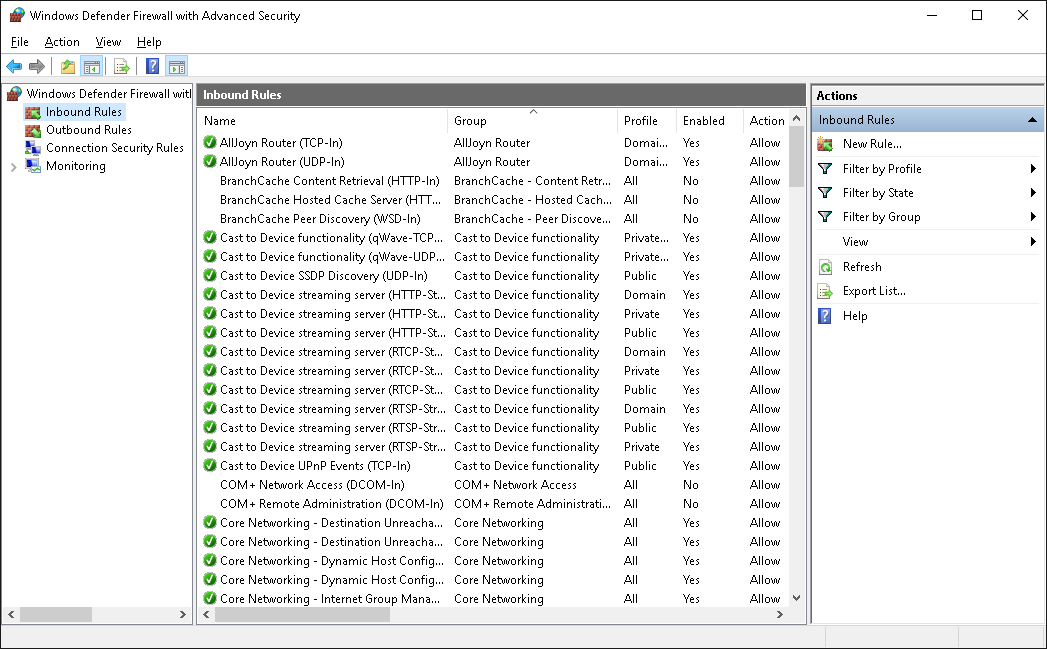

Gelişmiş Güvenlik ile Windows Defender Güvenlik Duvarı'nı aşağıdaki ekran görüntüsünde görüntülenen arabirimi kullanarak veya Windows PowerShell kullanarak yönetebilirsiniz.

Güvenlik duvarı ayarlarını yönetmek için Windows PowerShell kullanma

Windows Güvenlik Duvarı'nı yönetmek için kullanabileceğiniz birçok Windows PowerShell cmdlet'i vardır.

Örneğin, application.exe yürütülebilir dosyasını kullanan uygulamanın kullanımına izin verecek bir güvenlik duvarı kuralı oluşturmak için, Windows PowerShell komut istemine aşağıdaki komutu girin ve enter tuşuna basın:

New-NetFirewallRule -DisplayName “Allow Inbound Application” -Direction Inbound -Program %SystemRoot%\System32\application.exe -RemoteAddress LocalSubnet -Action Allow

Var olan bir kuralı değiştirmek için Windows PowerShell komut isteminde aşağıdaki komutu girin ve Enter tuşuna basın:

Set-NetFirewallRule –DisplayName “Allow Web 80” -RemoteAddress 192.168.0.2

Var olan bir kuralı silmek için Windows PowerShell komut isteminde aşağıdaki komutu girin ve Enter tuşuna basın:

Remove-NetFirewallRule –DisplayName “Allow Web 80”

Daha fazla Windows PowerShell cmdlet'ini gözden geçirmek için NetSecurity sayfasını ziyaret edin.

Azure'da VM oluştururken güvenlik duvarı kuralları oluşturma

Azure'da Windows Server çalıştıran IaaS VM'leri oluşturduğunuzda, güvenlik duvarını doğru yapılandırmaya dikkat etmeniz gerekir. Azure Güvenlik Duvarı tarafından izin verilen veya engellenen bir bağlantı noktasını engellemek veya buna izin vermek için Gelişmiş Güvenlik ile Windows Defender Güvenlik Duvarı'nı yapılandırmak mümkündür. Azure'da ilk kez vm oluşturduğunuzda Gelen bağlantı noktası kurallarını tanımlamanız gerekir. Bu eşleşmeyen ayarlar hizmet kullanılamaması ve karışıklığa neden olabilir.