Koşullu Erişim ilkelerini planlama

Koşullu Erişim dağıtımınızı planlamak, kuruluşunuzun uygulamalar ve kaynaklara yönelik erişim stratejisine ulaşmak için kritik öneme sahiptir.

Mobil ve bulut öncelikli bir dünyada kullanıcılarınız çeşitli cihazları ve uygulamaları kullanarak kuruluşunuzun kaynaklarına her yerden erişebilir. Sonuç olarak, kaynağa kimlerin erişebileceğine odaklanmak artık yeterli değildir. Ayrıca kullanıcının nerede olduğunu, kullanılan cihazı, erişilen kaynağı ve daha fazlasını da göz önünde bulundurmanız gerekir.

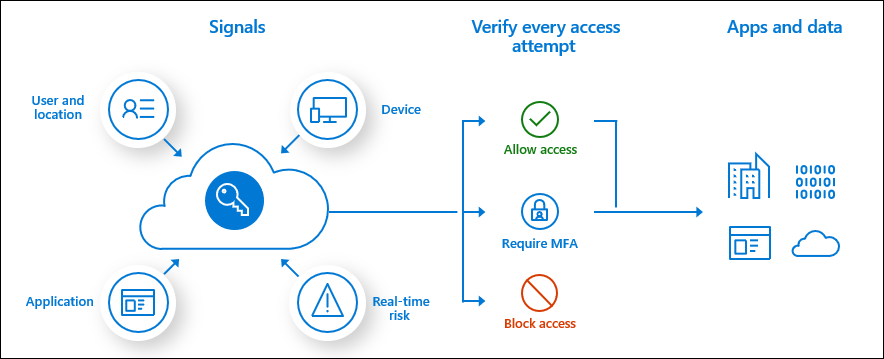

Microsoft Entra Koşullu Erişim (CA), kararları otomatikleştirmek ve kaynak için kurumsal erişim ilkelerini zorunlu kılmak için kullanıcı, cihaz ve konum gibi sinyalleri analiz eder. ÇOK faktörlü kimlik doğrulaması (MFA) gibi erişim denetimleri uygulamak için CA ilkelerini kullanabilirsiniz. CA ilkeleri, güvenlik için gerektiğinde kullanıcılardan MFA istemenizi ve gerekmediğinde kullanıcıların yolundan uzak durmanızı sağlar.

Güvenlik varsayılanları temel bir güvenlik düzeyi sağlasa da, kuruluşunuzun güvenlik varsayılanları teklifinden daha fazla esnekliğe ihtiyacı vardır. GÜVENLIK varsayılanlarını daha ayrıntılı olarak özelleştirmek ve gereksinimlerinizi karşılayan yeni ilkeler yapılandırmak için CA kullanabilirsiniz.

Sosyal haklar

CA dağıtmanın avantajları şunlardır:

- Üretkenliği artırın- Yalnızca bir veya daha fazla sinyal garanti ettiğinde MFA gibi bir oturum açma koşuluna sahip kullanıcıları kesintiye uğratır. CA ilkeleri, kullanıcılardan ne zaman MFA isteneceklerini, erişimin ne zaman engellendiğini ve ne zaman güvenilir bir cihaz kullanmaları gerektiğini denetlemenize olanak sağlar.

- Riski yönetme - risk değerlendirmesini ilke koşullarıyla otomatikleştirmek, riskli oturum açma işlemlerinin aynı anda tanımlanıp düzeltilip engellendiği anlamına gelir. Anomalileri ve şüpheli olayları algılayan Kimlik Koruması ile Koşullu Erişim'i eşleştirmek, kaynaklara erişim engellendiğinde veya geçitlendiğinde hedeflemenize olanak tanır.

- Uyumluluk ve idareyi ele alın - Koşullu erişim, uygulamalara erişimi denetlemenize, onay için kullanım koşulları sunmanıza ve uyumluluk ilkelerine göre erişimi kısıtlamanıza olanak tanır.

- Maliyetleri yönetme: Erişim ilkelerinin Microsoft Entra ID'ye taşınması, CA ve altyapı maliyetleri için özel veya şirket içi çözümlere olan bağlılığı azaltır.

- Sıfır Güven - Koşullu Erişim, sıfır güven ortamına doğru ilerlemenize yardımcı olur.

Koşullu Erişim ilkesi bileşenlerini anlama

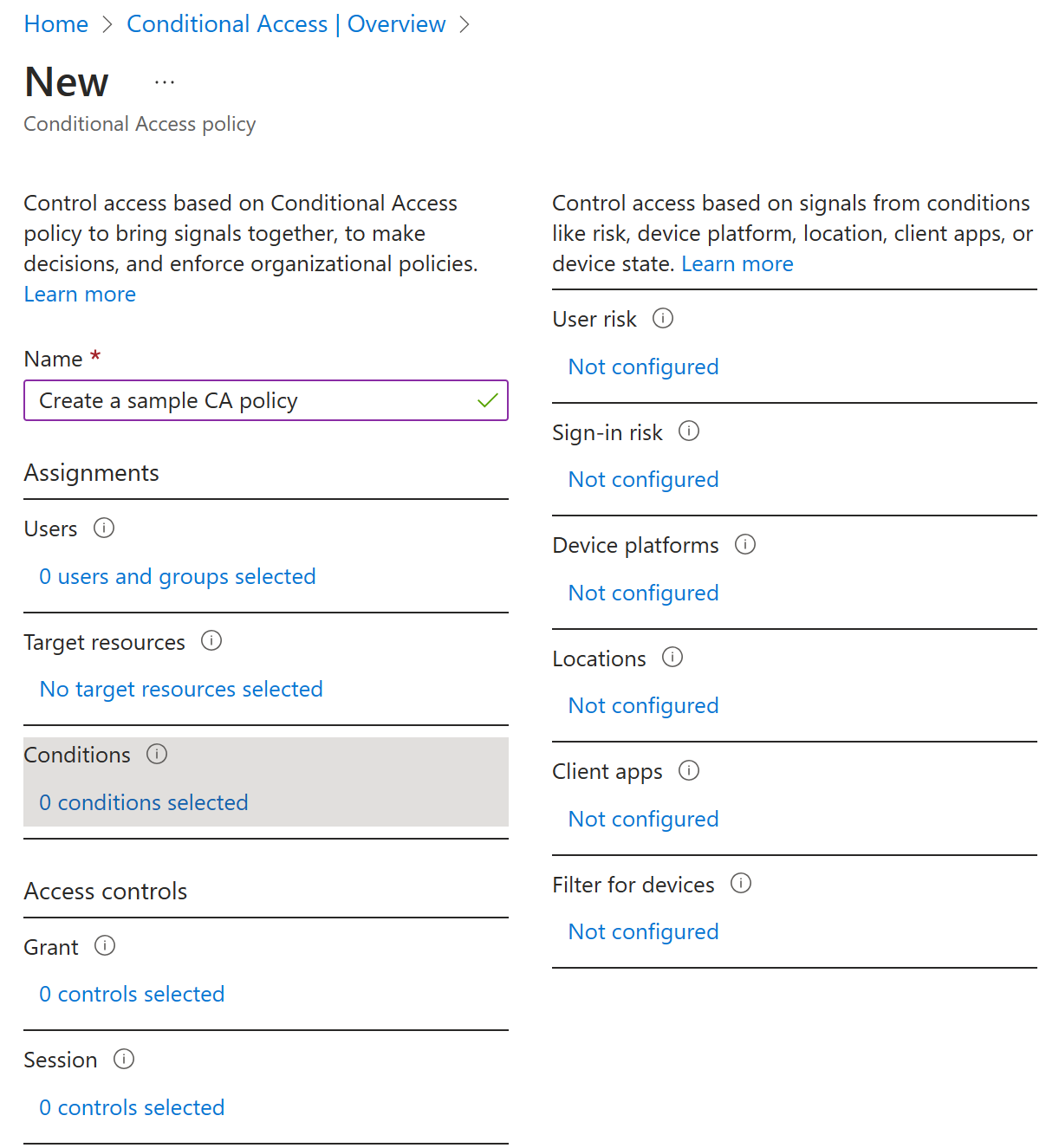

CA ilkeleri if-then deyimleridir: Bir atama karşılanırsa, bu erişim denetimlerini uygulayın. Yönetici CA ilkelerini yapılandırdığında, koşullar atama olarak adlandırılır. CA ilkeleri, belirli atamalara göre kuruluşunuzun uygulamalarında erişim denetimlerini zorunlu kılmanıza olanak sağlar.

Atamalar, ilkeden etkilenecek kullanıcıları ve grupları, ilkenin uygulanacağı bulut uygulamalarını veya eylemleri ve ilkenin uygulanacağı koşulları tanımlar. Erişim denetimi ayarları farklı bulut uygulamalarına erişim verir veya erişimi engeller ve belirli bulut uygulamaları içinde sınırlı deneyimler sağlayabilir.

Atamalar, erişim denetimleri ve oturum denetimleri hakkında bazı yaygın sorular:

- Kullanıcılar ve Gruplar: İlkeye hangi kullanıcılar ve gruplar dahil edilecek veya ilkenin dışında tutulacak? Bu ilke tüm kullanıcıları, belirli kullanıcı grubunu, dizin rollerini veya dış kullanıcıları içeriyor mu?

- Bulut uygulamaları veya eylemleri: İlke hangi uygulamalara uygulanacak? Hangi kullanıcı eylemleri bu ilkeye tabi olacak?

- Koşullar: hangi cihaz platformları ilkeye dahil edilecek veya ilkenin dışında tutulacak? Kuruluşun güvenilen konumları nelerdir?

- Erişim denetimleri: MFA, uyumlu olarak işaretlenmiş cihazlar veya Microsoft Entra karma katılmış cihazlar gibi gereksinimleri uygulayarak kaynaklara erişim izni vermek istiyor musunuz?

- Oturum denetimleri: Uygulama zorunlu izinleri veya Koşullu Erişim Uygulama Denetimi gibi gereksinimleri uygulayarak bulut uygulamalarına erişimi denetlemek istiyor musunuz?

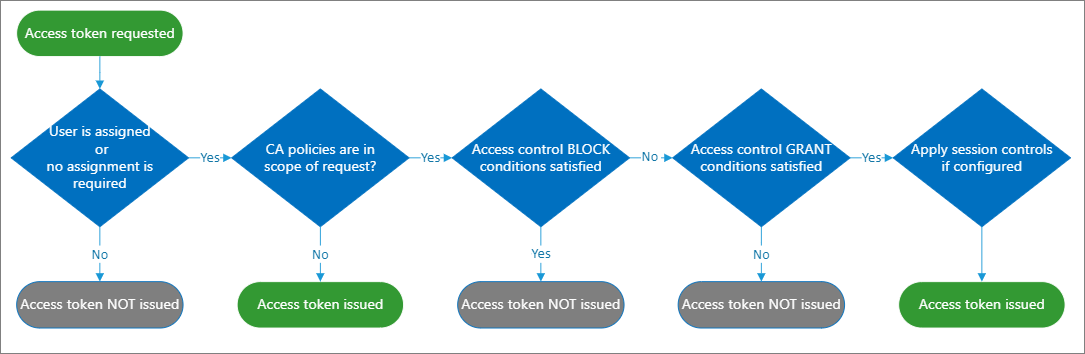

Erişim belirteci verme

Erişim belirteçleri istemcilerin korumalı web API'lerini güvenli bir şekilde çağırmasını sağlar ve kimlik doğrulaması ve yetkilendirme gerçekleştirmek için web API'leri tarafından kullanılır. OAuth belirtimine göre erişim belirteçleri, ayarlanmış biçimi olmayan opak dizelerdir. Bazı kimlik sağlayıcıları (IDP' ler) GUID kullanır; diğerleri şifrelenmiş bloblar kullanır. Microsoft kimlik platformu, belirteci kabul eden API'nin yapılandırmasına bağlı olarak çeşitli erişim belirteci biçimleri kullanır.

Erişim belirteçlerinin nasıl verildiğini anlamak önemlidir.

Not

Atama gerekmiyorsa ve ca ilkesi etkin değilse, varsayılan davranış bir erişim belirteci vermektir.

Örneğin, aşağıdaki durumlarda bir ilke düşünün:

Kullanıcı Grup 1'deyse, MFA'yı Uygulama 1'e erişmeye zorlayın.

Grup 1'de olmayan bir kullanıcı uygulamaya erişmeye çalışırsa, O ZAMAN "if" koşulu karşılanır ve bir belirteç verilir. Grup 1 dışındaki kullanıcıları dışlamak, diğer tüm kullanıcıları engellemek için ayrı bir ilke gerektirir.

En iyi yöntemleri izleyin

Koşullu Erişim çerçevesi size büyük yapılandırma esnekliği sağlar. Öte yandan büyük esneklik, istenmeyen sonuçlardan kaçınmak için her yapılandırma ilkesini yayınlamadan önce dikkatle gözden geçirmeniz gerektiği anlamına gelir.

Acil durum erişim hesaplarını ayarlama

Yanlış bir yapılandırma yaparsanız, politika kuruluşların Azure portalına erişimini engelleyebilir. Kuruluşunuzda iki veya daha fazla acil durum erişim hesabı oluşturarak yanlışlıkla yönetici kilitlenmesini azaltın. Bu kursun ilerleyen bölümlerinde acil durum erişim hesapları hakkında daha fazla bilgi edineceksiniz.

Yalnızca rapor modunu ayarlama

Aşağıdakiler gibi yaygın dağıtım girişimlerinden etkilenen kullanıcıların sayısını ve adlarını tahmin etmek zor olabilir:

- Eski kimlik doğrulamasını engelleme.

- MFA gereklidir.

- Oturum açma riski politikalarını uygulama.

Yalnızca rapor modu, yöneticilerin ca ilkelerini ortamlarında etkinleştirmeden önce değerlendirmelerine olanak tanır.

Hiçbir zaman oturum açmayı beklemediğiniz ülkeleri hariç tutma

Microsoft Entra Id, adlandırılmış konumlar oluşturmanıza olanak tanır. Hiçbir zaman oturum açmayı beklemediğiniz tüm ülkeleri içeren adlandırılmış bir konum oluşturun. Ardından, bu adlandırılmış konumdan oturum açmayı engelleyen tüm uygulamalar için bir ilke oluşturun. Yöneticilerinizi bu ilkeden muaf tutmayı unutmayın.

Ortak ilkeler

CA ilke çözümünüzü planlarken, aşağıdaki sonuçları elde etmek için ilke oluşturmanız gerekip gerekmediğini değerlendirin.

MFA gerektir. Yaygın kullanım örnekleri, yöneticilerin MFA'yı belirli uygulamalara, tüm kullanıcılara veya güvenmediğiniz ağ konumlarından gerektirmeyi içerir.

Güvenliği aşılmış olabilecek hesaplara yanıt verin. Üç varsayılan ilke etkinleştirilebilir: Tüm kullanıcıların MFA'ya kaydolmasını, yüksek riskli kullanıcılar için parola değişikliği gerektirmesini ve orta veya yüksek oturum açma riski olan kullanıcılar için MFA'yı zorunlu kılması.

Yönetilen cihazlar gereklidir. Desteklenen cihazların bulut kaynaklarınıza erişmesi, kullanıcılarınızın üretkenliğini artırmaya yardımcı olur. Ortamınızdaki belirli kaynaklara bilinmeyen koruma düzeyine sahip cihazlar tarafından erişilmesini istemezsiniz. Bu kaynaklar için, kullanıcıların bunlara yalnızca yönetilen bir cihaz kullanarak erişebilmesini zorunlu kılar.

Onaylı istemci uygulamaları gerektir. Çalışanlar mobil cihazlarını hem kişisel hem de iş görevleri için kullanır. KCG senaryolarında, cihazın tamamını mı yoksa yalnızca üzerindeki verileri mi yöneteceğine karar vermeniz gerekir. Yalnızca verileri ve erişimi yönetiyorsanız, şirket verilerinizi koruyabilecek onaylı bulut uygulamalarına ihtiyacınız olabilir.

Erişimi engelle. Erişimin engellenmesi, bir kullanıcının diğer tüm atamalarını geçersiz kılar ve kuruluşunuzun tamamının kiracınızda oturum açmasını engelleme gücüne sahiptir. Örneğin, bir uygulamayı Microsoft Entra Id'ye geçirirken kullanılabilir, ancak henüz kimsenin oturum açmasına hazır değilsiniz. Ayrıca, belirli ağ konumlarının bulut uygulamalarınıza erişimini engelleyebilir veya eski kimlik doğrulamasını kullanarak uygulamaların kiracı kaynaklarınıza erişmesini engelleyebilirsiniz.

Önemli

Tüm kullanıcılar için erişimi engellemek için bir ilke oluşturursanız, acil durum erişim hesaplarını dışladığınızdan ve tüm yöneticileri ilkeden dışladığınızdan emin olun.

İlkeler oluştur ve test et

Dağıtımınızın her aşamasında, sonuçların beklendiği gibi olduğunu değerlendirdiğinizden emin olun.

Yeni ilkeler hazır olduğunda, bunları üretim ortamındaki aşamalarda dağıtın:

- Son kullanıcılara iç değişiklik iletişimi sağlayın.

- Küçük bir kullanıcı kümesiyle başlayın ve ilkenin beklendiği gibi davrandığını doğrulayın.

- İlkeyi daha fazla kullanıcı içerecek şekilde genişlettiğinizde, tüm yöneticileri dışlamaya devam edin. Yöneticilerin dışlanması, bir değişiklik gerekiyorsa bir kişinin ilkeye erişmeye devam etmesini sağlar.

- İlkeyi tüm kullanıcılara yalnızca kapsamlı bir şekilde test edildikten sonra uygulayın. İlkenin uygulanmadığı en az bir yönetici hesabınız olduğundan emin olun.

Test kullanıcıları oluşturma

Üretim ortamınızdaki kullanıcıları yansıtan bir dizi test kullanıcısı oluşturun. Test kullanıcıları oluşturmak, gerçek kullanıcılara uygulamadan önce ilkelerin beklendiği gibi çalıştığını doğrulamanıza ve bunların uygulamalara ve kaynaklara erişimini kesintiye uğratmanıza olanak tanır.

Bazı kuruluşların bu amaçla test kiracıları vardır. Ancak, bir ilkenin sonucunu tam olarak test etmek için bir test kiracısında tüm koşulları ve uygulamaları yeniden oluşturmak zor olabilir.

Test planı oluşturma

Beklenen sonuçlarla gerçek sonuçları karşılaştırmak için test planı önemlidir. Bir şeyi test etmeden önce her zaman bir beklentiniz olmalıdır. Aşağıdaki tabloda örnek test çalışmaları özetlenmiştir. CA ilkelerinizin nasıl yapılandırıldığına göre senaryoları ve beklenen sonuçları ayarlayın.

| Politikanın adı | Senaryo | Beklenen sonuç |

|---|---|---|

| Çalışırken MFA kullanımı zorunlu kılın. | Yetkili kullanıcı, güvenilir bir konumda /işteyken uygulamada oturum açar | Kullanıcıdan MFA istenmez. Kullanıcı erişim yetkisine sahip. Kullanıcı güvenilen bir konumdan bağlanıyor. Bu durumda MFA'yı zorunlu kılabilirsiniz. |

| Çalışırken MFA kullanımı zorunlu kılın. | Yetkili kullanıcı, güvenilir bir konumda / işte değilken uygulamada oturum açar | Kullanıcıdan Çok Faktörlü Kimlik Doğrulama (MFA) istenir ve kullanıcı başarıyla oturum açar |

| Yöneticiler için MFA zorunlu kılın. | Genel Yönetici uygulamada oturum açar | Yöneticiden Çok Faktörlü Kimlik Doğrulama istenir |

| Riskli oturum açma işlemleri | Kullanıcı onaylanmamış bir tarayıcı kullanarak uygulamada oturum açar | Kullanıcıdan Çok Faktörlü Kimlik Doğrulama istenir |

| Cihaz yönetimi | Yetkili kullanıcı, yetkili bir cihazdan oturum açmayı dener | Erişim izni verildi |

| Cihaz yönetimi | Yetkili kullanıcı yetkisiz bir cihazdan oturum açmaya çalışır | Erişim engellendi |

| Riskli kullanıcılar için parola değişikliği | Yetkili kullanıcı güvenliği aşılmış kimlik bilgileriyle oturum açmayı dener (yüksek riskli oturum açma) | Kullanıcıdan parolayı değiştirmesi istenir veya ilkenize göre erişim engellenir |

Lisans gereksinimleri

- Ücretsiz Microsoft Entra Kimliği - Koşullu Erişim Yok

- Ücretsiz Office 365 aboneliği - Koşullu Erişim Yok

- Microsoft Entra Id Premium 1 (veya Microsoft 365 E3 ve üzeri) - Standart kurallara göre koşullu erişim çalışması

- Microsoft Entra Id Premium 2 - Koşullu Erişim sayesinde Riskli oturum açma, Riskli Kullanıcılar ve risk tabanlı oturum açma seçeneklerini de kullanabilirsiniz (Kimlik Koruması'ndan)