Uygulama denetimlerini uygulayın

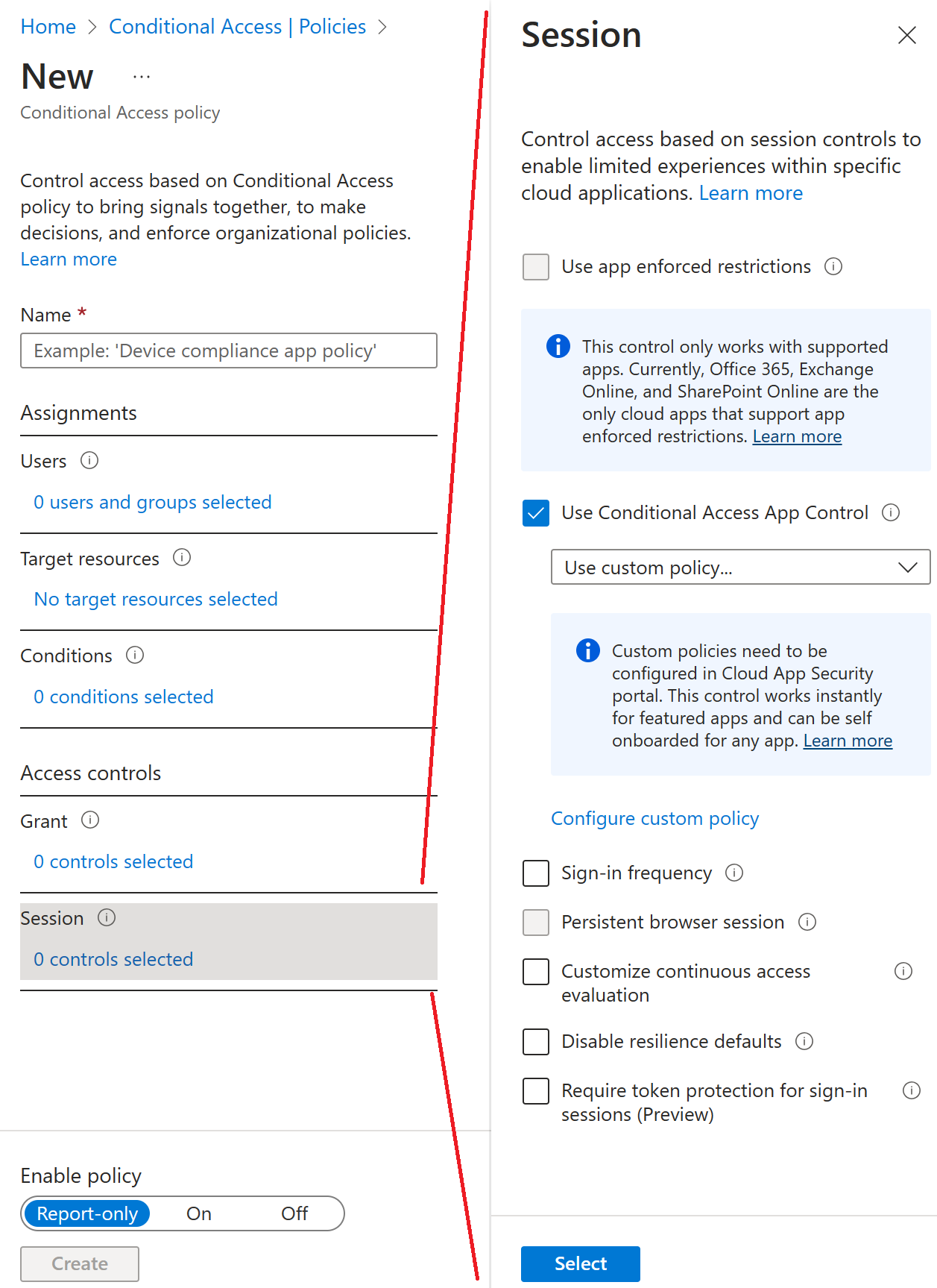

Koşullu Erişim Uygulama Denetimi, kullanıcı uygulaması erişiminin ve oturumlarının erişim ve oturum ilkelerine göre gerçek zamanlı olarak izlenmesini ve denetlenmelerini sağlar. Erişim ve oturum ilkeleri, Bulut için Microsoft Defender Uygulamaları portalında filtreleri daha da daraltmak ve kullanıcı üzerinde gerçekleştirilecek eylemleri ayarlamak için kullanılır.

Koşullu Erişim Uygulama Denetimi

Koşullu Erişim Uygulama Denetimi ters ara sunucu mimarisi kullanır ve Microsoft Entra Koşullu Erişim ile benzersiz bir şekilde tümleştirilir. Microsoft Entra Koşullu Erişim, belirli koşullara göre kuruluşunuzun uygulamalarında erişim denetimlerini zorunlu kılmanıza olanak tanır. Koşullar, koşullu erişim ilkesinin kimlere (kullanıcı veya kullanıcı grubu) ve nelere (hangi bulut uygulamaları) ve nereye (hangi konumlara ve ağlara) uygulanacağını tanımlar. Koşulları belirledikten sonra, kullanıcıları Bulut için Microsoft Defender Uygulamalara yönlendirebilirsiniz. Burada erişim ve oturum denetimleri uygulayarak Koşullu Erişim Uygulama Denetimi ile verileri koruyabilirsiniz.

Erişim ve oturum ilkeleriyle şunları yapabilirsiniz:

- Veri sızdırmayı önleme: Hassas belgelerin indirilmesini, kesilmesini, kopyalanmasını ve yazdırılmasını engelleyebilirsiniz, örneğin yönetilmeyen cihazlarda.

- İndirildiğinde koruma: Hassas belgelerin indirilmesini engellemek yerine, belgelerin Azure Information Protection ile etiketlenmesini ve korunmasını zorunlu kılabilirsiniz. Bu eylem, belgenin korunmasını ve kullanıcı erişiminin riskli olabilecek bir oturumda kısıtlanmasını sağlar.

- Etiketlenmemiş dosyaların karşıya yüklenmesini engelle: Hassas bir dosya karşıya yüklenmeden, dağıtılmadan ve başkaları tarafından kullanılmadan önce, dosyanın doğru etikete ve korumaya sahip olduğundan emin olmak önemlidir. Kullanıcı içeriği sınıflandırana kadar hassas içeriğe sahip etiketlenmemiş dosyaların karşıya yüklenmesinin engellenmesini sağlayabilirsiniz.

- Uyumluluk için kullanıcı oturumlarını izleme: Riskli kullanıcılar uygulamalarda oturum açtıklarında izlenir ve eylemleri oturum sırasında kaydedilir. Gelecekte oturum ilkelerinin nerede ve hangi koşullarda uygulanması gerektiğini anlamak için kullanıcı davranışını araştırabilir ve analiz edebilirsiniz.

- Erişimi engelle: Çeşitli risk faktörlerine bağlı olarak belirli uygulamalar ve kullanıcılar için erişimi ayrıntılı olarak engelleyebilirsiniz. Örneğin, bir cihaz yönetimi biçimi olarak istemci sertifikalarını kullanıyorlarsa bunları engelleyebilirsiniz.

- Özel etkinlikleri engelleme: Bazı uygulamaların risk taşıyan benzersiz senaryoları vardır; örneğin, Microsoft Teams veya Slack gibi uygulamalarda hassas içeriğe sahip iletiler gönderir. Bu tür senaryolarda iletileri hassas içerik için tarayabilir ve gerçek zamanlı olarak engelleyebilirsiniz.

Nasıl yapılır: Koşullu Erişim ile bulut uygulaması erişimi için uygulama koruma ilkesi ve onaylı bir istemci uygulaması gerektirme

Kişiler mobil cihazlarını hem kişisel hem de iş görevleri için düzenli olarak kullanır. Kuruluşlar, personelin üretken olmasını sağlarken güvenli olmayabilecek uygulamalarda veri kaybını önlemek de istiyor. Koşullu Erişim sayesinde kuruluşlar, onaylı (modern kimlik doğrulaması özellikli) istemci uygulamalarına erişimi kısıtlayabilir.

Bu bölümde Microsoft 365, Exchange Online ve SharePoint Online gibi kaynaklar için Koşullu Erişim ilkelerini yapılandırmaya yönelik iki senaryo bulunmaktadır.

Not edin

iOS ve Android cihazlar için onaylı istemci uygulamaları gerektirmek için, bu cihazların önce Microsoft Entra Id'ye kaydolması gerekir.

Senaryo 1: Microsoft 365 uygulamaları onaylı bir istemci uygulaması gerektirir

Bu senaryoda Contoso, mobil cihazları kullanan kullanıcıların Outlook mobile, OneDrive ve Microsoft Teams gibi onaylı istemci uygulamalarını kullandıkları sürece tüm Microsoft 365 hizmetlerine erişebildiklerine karar verdi. Tüm kullanıcılar zaten Microsoft Entra kimlik bilgileriyle oturum açmaktadır ve kendilerine Microsoft Entra ID Premium P1 veya P2 ve Microsoft Intune'u içeren lisanslar atanmıştır.

Kuruluşların mobil cihazlarda onaylı bir istemci uygulamasının kullanılmasını zorunlu kılması için aşağıdaki üç adımı tamamlaması gerekir.

1. Adım: Exchange Online'a erişirken onaylı bir istemci uygulamasının kullanılmasını gerektiren Android ve iOS tabanlı modern kimlik doğrulama istemcileri için ilke.

Microsoft Entra yönetim merkezinde Güvenlik Yöneticisi veya Koşullu Erişim Yöneticisi olarak oturum açın.

Kimlik'e, ardından Koruma'ya ve ardından Koşullu Erişim'e göz atın.

+Yeni politika oluştur'u seçin.

İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

Atamalar'ın altında Kullanıcılar ve gruplar'ı seçin.

- Ekle'nin altında Tüm kullanıcılar'ı veya bu ilkeyi uygulamak istediğiniz belirli Kullanıcılar ve gruplar'ı seçin.

- Bitti'yi seçin.

Bulut uygulamaları veya eylemleri altında, ardından Ekle , Office 365'i seçin.

Koşullar'ın altında Cihaz platformları'nı seçin.

- Yapılandır'ı Evet olarak ayarlayın.

- Android ve iOS'ı dahil edin.

Koşullar'ın altında İstemci uygulamaları (önizleme)'yi seçin.

Yapılandır'ı Evet olarak ayarlayın.

Mobil uygulamalar ve masaüstü istemcileri ile Modern kimlik doğrulama istemcileri'yi seçin.

Erişim denetimleri altında, Ver, Erişim ver seçeneğini, Onaylı istemci uygulaması gerektir seçeneğini ve Seç seçeneğini seçin.

Ayarlarınızı onaylayın ve İlkeyi etkinleştir'i Açık olarak ayarlayın.

İlkenizi oluşturmak ve etkinleştirmek için Oluştur'u seçin.

2. Adım: ActiveSync (EAS) ile Exchange Online için bir Microsoft Entra Koşullu Erişim ilkesi yapılandırın.

Kimlik'e, ardından Koruma'ya ve ardından Koşullu Erişim'e göz atın.

+Yeni politika oluştur'u seçin.

İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

Atamalar'ın altında Kullanıcılar ve gruplar'ı seçin.

- Ekle'nin altında Tüm kullanıcılar'ı veya bu ilkeyi uygulamak istediğiniz belirli Kullanıcılar ve gruplar'ı seçin.

- Bitti'yi seçin.

Bulut uygulamaları veya eylemleri'nin altında Ekle'nin altında Office 365 Exchange Online'ı seçin.

Koşullar altında:

İstemci uygulamaları (önizleme):

- Yapılandır'ı Evet olarak ayarlayın.

- Mobil uygulamalar ve masaüstü istemcileri ile Exchange ActiveSync istemcileri'ne tıklayın.

Erişim denetimleri altında, Ver, Erişim ver seçeneğini, Onaylı istemci uygulaması gerektir seçeneğini ve Seç seçeneğini seçin.

Ayarlarınızı onaylayın ve İlkeyi etkinleştir'i Açık olarak ayarlayın.

İlkenizi oluşturmak ve etkinleştirmek için Oluştur'u seçin.

3. Adım: iOS ve Android istemci uygulamaları için Intune uygulama koruma ilkesini yapılandırın.

Android ve iOS için uygulama koruma ilkeleri oluşturma adımları için Uygulama koruma ilkeleri oluşturma ve atama makalesini gözden geçirin.

Senaryo 2: Exchange Online ve SharePoint Online onaylı bir istemci uygulaması gerektirir

Bu senaryoda Contoso, kullanıcıların outlook mobil gibi onaylı bir istemci uygulaması kullandıkları sürece mobil cihazlarda yalnızca e-posta ve SharePoint verilerine erişebileceğine karar verdi. Tüm kullanıcılar zaten Microsoft Entra kimlik bilgileriyle oturum açmaktadır ve kendilerine Microsoft Entra ID Premium P1 veya P2 ve Microsoft Intune'u içeren lisanslar atanmıştır.

Kuruluşların mobil cihazlarda ve Exchange ActiveSync istemcilerinde onaylı bir istemci uygulamasının kullanılmasını zorunlu kılması için aşağıdaki üç adımı tamamlaması gerekir.

1. Adım: Exchange Online ve SharePoint Online'a erişirken onaylı bir istemci uygulamasının kullanılmasını gerektiren Android ve iOS tabanlı modern kimlik doğrulama istemcileri için ilke.

Microsoft Entra yönetim merkezinde Güvenlik Yöneticisi veya Koşullu Erişim Yöneticisi olarak oturum açın.

Kimlik'e, ardından Koruma'ya ve ardından Koşullu Erişim'e göz atın.

Yeni ilke'yi seçin.

İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

Atamalar'ın altında Kullanıcılar ve gruplar'ı seçin.

- Ekle'nin altında Tüm kullanıcılar'ı veya bu ilkeyi uygulamak istediğiniz belirli Kullanıcılar ve gruplar'ı seçin.

- Bitti'yi seçin.

Bulut uygulamaları veya eylemleri altında Ekle'nin altında Office 365 Exchange Online ve Office 365 SharePoint Online'ı seçin.

Koşullar'ın altında Cihaz platformları'nı seçin.

- Yapılandır'ı Evet olarak ayarlayın.

- Android ve iOS'ı dahil edin.

Koşullar'ın altında İstemci uygulamaları (önizleme)'yi seçin.

- Yapılandır'ı Evet olarak ayarlayın.

- Mobil uygulamalar ve masaüstü istemcileri ile Modern kimlik doğrulama istemcileri'yi seçin.

Erişim denetimleri altında, Ver, Erişim ver seçeneğini, Onaylı istemci uygulaması gerektir seçeneğini ve Seç seçeneğini seçin.

Ayarlarınızı onaylayın ve İlkeyi etkinleştir'i Açık olarak ayarlayın.

İlkenizi oluşturmak ve etkinleştirmek için Oluştur'u seçin.

2. Adım: Onaylı bir istemci uygulamasının kullanılmasını gerektiren Exchange ActiveSync istemcileri için ilke.

Kimlik'e, ardından Koruma'ya ve ardından Koşullu Erişim'e göz atın.

Yeni ilke'yi seçin.

İlkenize bir ad verin. Kuruluşların ilkelerinin adları için anlamlı bir standart oluşturmalarını öneririz.

Atamalar'ın altında Kullanıcılar ve gruplar'ı seçin.

- Ekle'nin altında Tüm kullanıcılar'ı veya bu ilkeyi uygulamak istediğiniz belirli Kullanıcılar ve gruplar'ı seçin.

- Bitti'yi seçin.

Bulut uygulamaları veya eylemleri'nin altında Ekle'nin altında Office 365 Exchange Online'ı seçin.

Koşullar altında:

İstemci uygulamaları (önizleme):

- Yapılandır'ı Evet olarak ayarlayın.

- Mobil uygulamalar ve masaüstü istemcileri ile Exchange ActiveSync istemcileri'ne tıklayın.

Erişim denetimleri altında, Ver, Erişim ver seçeneğini, Onaylı istemci uygulaması gerektir seçeneğini ve Seç seçeneğini seçin.

Ayarlarınızı onaylayın ve İlkeyi etkinleştir'i Açık olarak ayarlayın.

İlkenizi oluşturmak ve etkinleştirmek için Oluştur'u seçin.

3. Adım: iOS ve Android istemci uygulamaları için Intune uygulama koruma ilkesini yapılandırın.

Android ve iOS için uygulama koruma ilkeleri oluşturma adımları için Uygulama koruma ilkeleri oluşturma ve atama makalesini gözden geçirin.

Uygulama koruması ilkelerine genel bakış

Uygulama koruma ilkeleri (APP), bir kuruluşun verilerinin güvende kalmasını ya da yönetilen bir uygulamada saklanmasını sağlayan kurallardır. İlke, kullanıcı "kuruluş" verilerine erişmeyi veya verileri taşımayı ya da yasaklanan veya uygulama içindeyken izlenen bir dizi eylemi gerçekleştirmeyi denediğinde uygulanan bir kural olabilir. Yönetilen bir uygulamada uygulama koruma ilkeleri uygulanır ve Intune tarafından yönetilebilir.

Mobil Uygulama Yönetimi (MAM) uygulama koruma ilkeleri, bir uygulama içinde kuruluşunuzun verilerini yönetmenize ve korumanıza olanak sağlar. Kayıtsız MAM (MAM-WE) ile hassas veriler içeren bir iş veya okul uygulaması, kişisel cihazlar da dahil neredeyse tüm cihazlar üzerinde, kişisel cihaz kullanımı (KCG) senaryolarında yönetilebilir. Microsoft Office uygulaması s gibi birçok üretkenlik uygulaması Intune MAM tarafından yönetilebilir.

Uygulama verilerini nasıl koruyabilirsiniz?

Çalışanlarınız hem kişisel hem de iş görevleri için mobil cihazları kullanır. Çalışanlarınızın üretken olmasını sağlamakla birlikte, kasıtlı ve kasıtsız olarak veri kaybını önlemek istiyorsunuz. Yönetmediğiniz cihazlardan erişilen şirket verilerini de korumak isteyeceksiniz.

Intune uygulama koruma ilkelerini herhangi bir mobil cihaz yönetimi (MDM) çözümünden bağımsız olarak kullanabilirsiniz. Bu bağımsızlık, cihazları bir cihaz yönetimi çözümüne kaydederek veya kaydetmeden şirketinizin verilerini korumanıza yardımcı olur. Uygulama düzeyinde ilkeler uygulayarak, şirket kaynaklarına erişimi kısıtlayabilir ve verileri BT departmanınızın çerçevesinde tutabilirsiniz.

Cihazlarda Uygulama Koruma İlkeleri

Uygulama koruması ilkeleri, şu cihazlarda çalışan uygulamalar için yapılandırılabilir:

Microsoft Intune'a kayıtlı: Bu cihazlar genellikle şirkete aittir.

Üçüncü taraf MDM çözümüne kayıtlı: Bu cihazlar genellikle şirkete aittir.

Not edin

Mobil uygulama yönetimi ilkeleri üçüncü taraf mobil uygulama yönetimi veya güvenli kapsayıcı çözümleriyle kullanılmamalıdır.

Herhangi bir mobil cihaz yönetimi çözümüne kayıtlı değil: Bu cihazlar genellikle Intune veya diğer MDM çözümlerine yönetilmeyen veya kaydedilmeyen çalışanlara ait cihazlardır.

Önemli

Microsoft 365 hizmetlerine bağlanan Office mobil uygulamaları için mobil uygulama yönetimi ilkeleri oluşturabilirsiniz. Karma Modern Kimlik Doğrulaması ile etkinleştirilmiş iOS/iPadOS ve Android için Outlook için Intune uygulama koruma ilkeleri oluşturarak şirket içi Exchange posta kutularına erişimi de koruyabilirsiniz. Bu özelliği kullanmadan önce iOS/iPadOS ve Android için Outlook gereksinimlerini karşıladığınızdan emin olun. Uygulama koruması ilkeleri, şirket içi Exchange veya SharePoint hizmetlerine bağlanan diğer uygulamalar için desteklenmez.

Uygulama koruma ilkelerini kullanmanın avantajları

Uygulama koruma ilkelerini kullanmanın önemli avantajları şunlardır:

Şirket verilerinizi uygulama düzeyinde koruma. Mobil uygulama yönetimi cihaz yönetimi gerektirmediğinden, hem yönetilen hem de yönetilmeyen cihazlardaki şirket verilerini koruyabilirsiniz. Yönetim, cihaz yönetimi gereksinimini ortadan kaldıran kullanıcı kimliği etrafında şekillenir.

Son kullanıcı üretkenliği etkilenmez ve uygulama kişisel bağlamda kullanılırken ilkeler uygulanmaz. İlkeler yalnızca iş bağlamında uygulanır ve bu da kişisel verilere dokunmadan şirket verilerini korumanızı sağlar.

Uygulama koruması ilkeleri, uygulama katmanı korumalarının yerinde olmasını sağlar. Örneğin, şunları yapabilirsiniz:

- Bir uygulamayı iş bağlamında açmak için PIN isteyebilirsiniz.

- Uygulamalar arasındaki veri paylaşımını denetleyebilirsiniz.

- Uygulamadaki şirket verilerinin kişisel depolama konumuna kaydedilmesini engelleyebilirsiniz.

MDM, MAM'a ek olarak cihazın korunmasını sağlar. Örneğin, cihaza erişmek için pin gerektirebilir veya yönetilen uygulamaları cihaza dağıtabilirsiniz. Ayrıca, uygulama yönetimi üzerinde daha fazla denetim sahibi olmanız için MDM çözümünüz aracılığıyla cihazlara uygulama dağıtabilirsiniz.

MDM'yi uygulama koruma ilkeleriyle kullanmanın ek avantajları vardır ve şirketler aynı anda MDM ile ve MDM olmadan uygulama koruma ilkelerini kullanabilir. Örneğin, şirket tarafından verilen bir telefonu ve kişisel tabletini kullanan bir çalışanı düşünün. Şirket telefonu MDM'ye kaydedilir ve uygulama koruma ilkeleriyle korunurken, kişisel cihaz yalnızca uygulama koruma ilkeleriyle korunur.

Cihaz durumunu ayarlamadan kullanıcıya bir MAM ilkesi uygularsanız, kullanıcı hem KCG cihazında hem de Intune tarafından yönetilen cihazda MAM ilkesini alır. Yönetilen duruma göre bir MAM ilkesi de uygulayabilirsiniz. Bu nedenle, bir uygulama koruma ilkesi oluşturduğunuzda, Tüm uygulama türlerini hedefle'nin yanında Hayır'ı seçersiniz. Ardından aşağıdakilerden birini yapın:

- Intune tarafından yönetilen cihazlara daha az katı bir MAM ilkesi uygulayın ve MDM'ye kayıtlı olmayan cihazlara daha kısıtlayıcı bir MAM ilkesi uygulayın.

- Yalnızca kaydı kaldırılan cihazlara MAM ilkesi uygulayın.