Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Windows Hata Ayıklayıcısı (WinDbg), Windows için Hata Ayıklama Araçları'nda bulunan bir çekirdek modu ve kullanıcı modu hata ayıklayıcısıdır. Bu makalede, WinDbg'yi çekirdek modu hata ayıklayıcısı olarak kullanmaya başlamanıza yardımcı olacak alıştırmalar sağlanır.

WinDbg'yi almak için bkz. Windows hata ayıklayıcısını (WinDbg) indirme ve yükleme.

Çekirdek modu hata ayıklamayı ayarlama

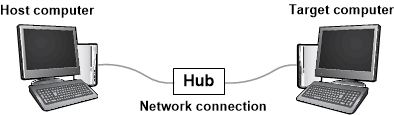

A kernel-mode debugging environment typically has two computers, the host computer and the target computer. Hata ayıklayıcısı konak bilgisayarda, hata ayıklanan kod ise hedef bilgisayarda çalışır. Ana bilgisayar ve hedef, bir hata ayıklama kablosuyla bağlanır.

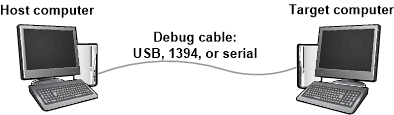

Windows hata ayıklayıcıları aşağıdaki kablo türlerini destekler:

- Ethernet

- USB 3.0

- Serial (also called null modem)

Hız ve güvenilirlik için yerel ağ hub'ına sahip bir Ethernet kablosu kullanmanız gerekir. Aşağıdaki diyagramda, Ethernet kablosuyla hata ayıklamaya bağlı bir konak ve hedef bilgisayar gösterilmektedir:

Windows'un eski sürümleri için bir seçenek, seri kablo gibi doğrudan bir kablo kullanmaktır:

İstediğiniz yapılandırma için kurulum yordamını izleyerek işlemi başlatın:

Konak ve hedef bilgisayarları ayarlamak için bkz. Çekirdek modu hata ayıklamayı el ile ayarlama.

Bir hata ayıklayıcıyı Hyper-V bir sanal makineye (VM) bağlamak için bkz. Sanal makine konağı için ağ hata ayıklamasını ayarlama - Ağ üzerinden çekirdek hata ayıklama (KDNET).

Çekirdek modunda bir hata ayıklama oturumu başlatın.

Ana bilgisayarınızı ve hedef bilgisayarınızı ayarladıktan ve bir hata ayıklama kablosuyla bağladıktan sonra, çekirdek modu hata ayıklama oturumu oluşturabilirsiniz.

Kurulum işlemi için kullandığınız makaledeki yönergelerle devam edin. Örneğin, çekirdek modu hata ayıklaması için bir Ethernet kablosu üzerinden hata ayıklama için konak ve hedef bilgisayarlarınızı ayarlarsanız KDNET ağ çekirdeği hata ayıklamasını otomatik olarak ayarlama başlığındaki yönergeleri izleyin.

WinDbg ile hata ayıklamaya başlama

Hata ayıklama oturumunda WinDbg kullanmaya başlamak için şu adımları izleyin:

Konak bilgisayarda WinDbg'yi açın ve hedef bilgisayarla çekirdek modu hata ayıklama oturumu oluşturun.

Open the debugger documentation CHM (.chm) file by selecting Help>Contents.

Hata ayıklayıcısı belgeleri, Windows için Hata Ayıklama Araçları'nda çevrimiçi olarak da sağlanır. Daha fazla bilgi için bkz . Windows hata ayıklayıcısını yükleme.

Çekirdek modunda bir hata ayıklama oturumu oluşturduğunuzda, WinDbg hedef bilgisayara otomatik olarak girebilir. If WinDbg doesn't break in, select Debug>Break.

WinDbg penceresinin en altındaki komut satırında aşağıdaki komutları çalıştırın:

.sympath (Sembol Yolu) komutuyla sembol yolunu ayarlayın.

.sympath srv*Çıkış şu örneğe benzer:

Symbol search path is: srv* Expanded Symbol search path is: cache*;SRV*https://msdl.microsoft.com/download/symbolsThe symbol search path tells WinDbg where to look for symbol program database (PDB) files (.pdb). Hata ayıklayıcı, işlev adları ve değişken adları gibi kod modülleri hakkında bilgi almak için sembol dosyalarına ihtiyaç duyar.

Run the .reload command so WinDbg starts finding and loading symbols files.

.reload

View a list of loaded modules with the lm command.

lmÇıkış şu örneğe benzer:

0:000>3: kd> lm start end module name fffff800`00000000 fffff800`00088000 CI (deferred) ... fffff800`01143000 fffff800`01151000 BasicRender (deferred) fffff800`01151000 fffff800`01163000 BasicDisplay (deferred) ... fffff800`02a0e000 fffff800`03191000 nt (pdb symbols) C:\...\ntkrnlmp.pdb fffff800`03191000 fffff800`03200000 hal (deferred) ...Start the target computer running again with the g (Go) command.

gBreak in to the target computer again by selecting Debug>Break.

dt (Görüntüleme Türü) komutunu çalıştırın ve modüldeki

_FILE_OBJECTntveri türünü inceleyin:dt nt!_FILE_OBJECTÇıkış şu örneğe benzer:

0:000>0: kd> dt nt!_FILE_OBJECT +0x000 Type : Int2B +0x002 Size : Int2B +0x008 DeviceObject : Ptr64 _DEVICE_OBJECT +0x010 Vpb : Ptr64 _VPB ... +0x0c0 IrpList : _LIST_ENTRY +0x0d0 FileObjectExtension : Ptr64 Voidx (Simgeleri İncele) komutunu çalıştırın ve modüldeki

ntbazı sembollere bakın:x nt!\*CreateProcess\*Çıkış şu örneğe benzer:

0:000>0: kd> x nt!*CreateProcess* fffff800`030821cc nt!ViCreateProcessCallbackInternal (<no parameter info>) ... fffff800`02e03904 nt!MmCreateProcessAddressSpace (<no parameter info>) fffff800`02cece00 nt!PspCreateProcessNotifyRoutine = <no type information> ...Kesme noktalarını ayarlamak ve denetlemek için bu (Kesme Noktasını Ayarla) ve bl (Kesme Noktası Listesi) komutlarını çalıştırın:

bukomutunu kullanın ve Windows çağrısında yordamınaMmCreateProcessAddressSpacebir kesme noktası ayarlayın. Ardından komutunublçalıştırın ve kesme noktasının ayarlandığını doğrulayın.bu nt!MmCreateProcessAddressSpace blÇıkış şu örneğe benzer:

0:000>0: kd> bu nt!MmCreateProcessAddressSpace 0: kd> bl 0 e fffff800`02e03904 0001 (0001) nt!MmCreateProcessAddressSpaceHedef bilgisayarın çalışmasına izin vermek için (Git) girin

g.gWindows yordamı çağırdığında hedef bilgisayar hata ayıklayıcıya

MmCreateProcessAddressSpacegirer.Hedef bilgisayar hata ayıklayıcıya hemen girmezse, hedef bilgisayarda birkaç eylem gerçekleştirin. Örneğin, Not Defteri'yi açın ve bir dosyayı kaydedin.

ve k (Display Stack Backtrace) komutları ile

.reloadyığın izlemesini görüntüleyin:.reload kÇıkış şu örneğe benzer:

0:000>2: kd> k Child-SP RetAddr Call Site ffffd000`224b4c88 fffff800`02d96834 nt!MmCreateProcessAddressSpace ffffd000`224b4c90 fffff800`02dfef17 nt!PspAllocateProcess+0x5d4 ffffd000`224b5060 fffff800`02b698b3 nt!NtCreateUserProcess+0x55b ... 000000d7`4167fbb0 00007ffd`14b064ad KERNEL32!BaseThreadInitThunk+0xd 000000d7`4167fbe0 00000000`00000000 ntdll!RtlUserThreadStart+0x1dSelect View>Disassembly. Then select Debug>Step Over (or select F10).

Enter step commands a few more times as you watch the output in the Disassembly window.

kesme noktanızı bc (Kesme Noktası Temizle) komutuyla temizleyin.

bc *Hedef bilgisayarın çalışmasına izin vermek için (Git) girin

g.gTo break in again, select Debug>Break, or select CTRL-Break.

View a list of all processes with the !process command:

!process 0 0Çıkış şu örneğe benzer:

0:000>0: kd> !process 0 0 **** NT ACTIVE PROCESS DUMP **** PROCESS ffffe000002287c0 SessionId: none Cid: 0004 Peb: 00000000 ParentCid: 0000 DirBase: 001aa000 ObjectTable: ffffc00000003000 HandleCount: <Data Not Accessible> Image: System PROCESS ffffe00001e5a900 SessionId: none Cid: 0124 Peb: 7ff7809df000 ParentCid: 0004 DirBase: 100595000 ObjectTable: ffffc000002c5680 HandleCount: <Data Not Accessible> Image: smss.exe ... PROCESS ffffe00000d52900 SessionId: 1 Cid: 0910 Peb: 7ff669b8e000 ParentCid: 0a98 DirBase: 3fdba000 ObjectTable: ffffc00007bfd540 HandleCount: <Data Not Accessible> Image: explorer.exegibi

ffffe00000d52900bir işlemin adresini kopyalayın ve komutuyla!processişlem bilgilerini görüntüleyin.<process-address>bölümünü işlem adresiyle değiştirin:!process <process-address> 2İşlemin çıktısı

ffffe00000d52900, işlemde aşağıdaki iş parçacıklarını gösterir:0:000>0:000>0: kd> !process ffffe00000d52900 2 PROCESS ffffe00000d52900 SessionId: 1 Cid: 0910 Peb: 7ff669b8e000 ParentCid: 0a98 DirBase: 3fdba000 ObjectTable: ffffc00007bfd540 HandleCount: Image: explorer.exe THREAD ffffe00000a0d880 Cid 0910.090c Teb: 00007ff669b8c000 ffffe00000d57700 SynchronizationEvent THREAD ffffe00000e48880 Cid 0910.0ad8 Teb: 00007ff669b8a000 ffffe00000d8e230 NotificationEvent ffffe00000cf6870 Semaphore Limit 0xffff ffffe000039c48c0 SynchronizationEvent ... THREAD ffffe00000e6d080 Cid 0910.0cc0 Teb: 00007ff669a10000 ffffe0000089a300 QueueObjectCopy the address for a thread, such as

ffffe00000e6d080, and view the thread information with the !thread command.<thread-address>bölümünü iş parçacığı adresiyle değiştirin:!thread <thread-ddress>İş parçacığının çıktısı

ffffe00000e6d080aşağıdaki özet bilgileri gösterir:0: kd> !thread ffffe00000e6d080 THREAD ffffe00000e6d080 Cid 0910.0cc0 Teb: 00007ff669a10000 Win32Thread: 0000000000000000 WAIT: ... ffffe0000089a300 QueueObject Not impersonating DeviceMap ffffc000034e7840 Owning Process ffffe00000d52900 Image: explorer.exe Attached Process N/A Image: N/A Wait Start TickCount 13777 Ticks: 2 (0:00:00:00.031) Context Switch Count 2 IdealProcessor: 1 UserTime 00:00:00.000 KernelTime 00:00:00.000 Win32 Start Address ntdll!TppWorkerThread (0x00007ffd14ab2850) Stack Init ffffd00021bf1dd0 Current ffffd00021bf1580 Base ffffd00021bf2000 Limit ffffd00021bec000 Call 0 Priority 13 BasePriority 13 UnusualBoost 0 ForegroundBoost 0 IoPriority 2 PagePriority 5 ...View all the device nodes in the Plug and Play device tree with the !devnode command:

!devnode 0 1Çıkış şu örneğe benzer:

0:000>0: kd> !devnode 0 1 Dumping IopRootDeviceNode (= 0xffffe000002dbd30) DevNode 0xffffe000002dbd30 for PDO 0xffffe000002dc9e0 InstancePath is "HTREE\ROOT\0" State = DeviceNodeStarted (0x308) Previous State = DeviceNodeEnumerateCompletion (0x30d) DevNode 0xffffe000002d9d30 for PDO 0xffffe000002daa40 InstancePath is "ROOT\volmgr\0000" ServiceName is "volmgr" State = DeviceNodeStarted (0x308) Previous State = DeviceNodeEnumerateCompletion (0x30d) DevNode 0xffffe00001d49290 for PDO 0xffffe000002a9a90 InstancePath is "STORAGE\Volume\{3007dfd3-df8d-11e3-824c-806e6f6e6963}#0000000000100000" ServiceName is "volsnap" TargetDeviceNotify List - f 0xffffc0000031b520 b 0xffffc0000008d0f0 State = DeviceNodeStarted (0x308) Previous State = DeviceNodeStartPostWork (0x307) ...Cihaz düğümlerini ve bunların donanım kaynaklarını şu komutla

!devnodegörüntüleyin:!devnode 0 9Çıkış şu örneğe benzer:

0:000>... DevNode 0xffffe000010fa770 for PDO 0xffffe000010c2060 InstancePath is "PCI\VEN_8086&DEV_2937&SUBSYS_2819103C&REV_02\3&33fd14ca&0&D0" ServiceName is "usbuhci" State = DeviceNodeStarted (0x308) Previous State = DeviceNodeEnumerateCompletion (0x30d) TranslatedResourceList at 0xffffc00003c78b00 Version 1.1 Interface 0x5 Bus #0 Entry 0 - Port (0x1) Device Exclusive (0x1) Flags (0x131) - PORT_MEMORY PORT_IO 16_BIT_DECODE POSITIVE_DECODE Range starts at 0x3120 for 0x20 bytes Entry 1 - DevicePrivate (0x81) Device Exclusive (0x1) Flags (0000) - Data - {0x00000001, 0x00000004, 0000000000} Entry 2 - Interrupt (0x2) Shared (0x3) Flags (0000) - LEVEL_SENSITIVE Level 0x8, Vector 0x81, Group 0, Affinity 0xf ...Şu komutla hizmet adı "disk" olan bir cihaz düğümünü

!devnodegörüntüleyin:!devnode 0 1 diskÇıkış şu örneğe benzer:

0: kd> !devnode 0 1 disk Dumping IopRootDeviceNode (= 0xffffe000002dbd30) DevNode 0xffffe0000114fd30 for PDO 0xffffe00001159610 InstancePath is "IDE\DiskST3250820AS_____________________________3.CHL___\5&14544e82&0&0.0.0" ServiceName is "disk" State = DeviceNodeStarted (0x308) Previous State = DeviceNodeEnumerateCompletion (0x30d) ...Komutun çıktısı

!devnode 0 1, düğüm için fiziksel cihaz nesnesinin (PDO) adresini gösterir.Copy the address of a PDO, such as

0xffffe00001159610, and view the PDO details with the !devstack command. bölümünü<PDO-address>PDO bilgileriyle değiştirin:!devstack <PDO-address>PDO

0xffffe00001159610iş parçacığının çıktısı aşağıdaki cihaz yığınını gösterir:0:000>0: kd> !devstack 0xffffe00001159610 !DevObj !DrvObj !DevExt ObjectName ffffe00001d50040 \Driver\partmgr ffffe00001d50190 ffffe00001d51450 \Driver\disk ffffe00001d515a0 DR0 ffffe00001156e50 \Driver\ACPI ffffe000010d8bf0Get information about the disk.sys driver object with the !drvobj command and the driver name "disk":

!drvobj disk 2Çıkış, sürücü nesnesi hakkında ayrıntılı bilgileri gösterir:

0:000>0: kd> !drvobj disk 2 Driver object (ffffe00001d52680) is for: \Driver\disk DriverEntry: fffff800006b1270 disk!GsDriverEntry DriverStartIo: 00000000 DriverUnload: fffff800010b0b5c CLASSPNP!ClassUnload AddDevice: fffff800010aa110 CLASSPNP!ClassAddDevice Dispatch routines: [00] IRP_MJ_CREATE fffff8000106d160 CLASSPNP!ClassGlobalDispatch [01] IRP_MJ_CREATE_NAMED_PIPE fffff80002b0ab24 nt!IopInvalidDeviceRequest [02] IRP_MJ_CLOSE fffff8000106d160 CLASSPNP!ClassGlobalDispatch [03] IRP_MJ_READ fffff8000106d160 CLASSPNP!ClassGlobalDispatch ... [1b] IRP_MJ_PNP fffff8000106d160 CLASSPNP!ClassGlobalDispatchkomutunun

!drvobjçıkışı, gibiCLASSPNP!ClassGlobalDispatchdağıtım yordamlarının adreslerini gösterir. Aşağıdaki komutlarla yordamdaClassGlobalDispatchbir kesme noktası ayarlayın ve doğrulayın:bu CLASSPNP!ClassGlobalDispatch blHedef bilgisayarın çalışmasına izin vermek için (Git) girin

g.gWindows yordamı çağırdığında hedef bilgisayar hata ayıklayıcıya

ClassGlobalDispatchgirer.Hedef bilgisayar hata ayıklayıcıya hemen girmezse, hedef bilgisayarda birkaç eylem gerçekleştirin veya örneğin, Not Defteri'ni açın ve bir dosyayı kaydedin.

Aşağıdaki komutlarla yığın izlemesini görüntüleyin:

.reload kÇıkış şu örneğe benzer:

2: kd> k Child-SP RetAddr Call Site ffffd000`21d06cf8 fffff800`0056c14e CLASSPNP!ClassGlobalDispatch ffffd000`21d06d00 fffff800`00f2c31d volmgr!VmReadWrite+0x13e ffffd000`21d06d40 fffff800`0064515d fvevol!FveFilterRundownReadWrite+0x28d ffffd000`21d06e20 fffff800`0064578b rdyboost!SmdProcessReadWrite+0x14d ffffd000`21d06ef0 fffff800`00fb06ad rdyboost!SmdDispatchReadWrite+0x8b ffffd000`21d06f20 fffff800`0085cef5 volsnap!VolSnapReadFilter+0x5d ffffd000`21d06f50 fffff800`02b619f7 Ntfs!NtfsStorageDriverCallout+0x16 ...Hata ayıklama oturumunuzu sonlandırmak için qd (Çık ve Ayır) komutunu kullanın.

qd

Komutların özeti

Aşağıdaki bağlantılar, bu makalede açıklanan komutlar hakkında daha fazla bilgi sağlar.

- .sympath (Simge yolunu ayarla)

- .reload (Modülü yeniden yükle)

- x (Simgeleri inceleme)

- g (Go)

- dt (Görüntü türü)

- lm (Yüklenen modülleri listeleme)

- k (Görüntü yığını arka izlemesi)

- bu (Kesme noktasını ayarla)

- bl (Kesme noktası listesi)

- bc (Kesme noktası temizle)

- !process

- !thread

- !devnode

- !devstack

- !drvobj

- qd (Çık ve Ayır)

For more information about menu commands like Debug>Break and Help>Contents, see the Get started with WinDbg (user-mode) article.