Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

DNS, hiyerarşik bir dağıtılmış veritabanı ve aşağıdakini tanımlayan ilişkili bir protokol kümesidir:

Veritabanını sorgulamaya ve güncelleştirmeye yönelik bir mekanizma

Veritabanındaki bilgileri sunucular arasında çoğaltma mekanizması

Veritabanının şeması

DNS ana bilgisayar adları, birden çok sunucu arasında dağıtılabilen, herhangi bir sunucudaki yükü azaltarak ve bu adlandırma sistemini bölüm başına yönetme olanağı sağlayan bir veritabanında bulunur. DNS, hiyerarşik adları destekler ve HOSTS dosyalarında kullanılan ana bilgisayar adı-to-IP adres eşlemesine ek olarak çeşitli veri türlerinin kaydedilmesine izin verir. DNS veritabanı dağıtılır ve hem ölçeği artırmaya hem de ölçeği genişletmeye olanak sağlar; başka bir deyişle, daha fazla sunucu eklendiğinde performansın düşmesine neden olmaz.

Özgün DNS, Yorum Talebi (RFC) 1035 (Etki Alanı Adları–Uygulama ve Spesifikasyon)dayanıyordu. Diğer RFC'ler, orijinal tasarım belirtimlerini daha sonra genişleten DNS güvenliği, uygulaması ve yönetim sorunlarını açıklar.

Windows Server işletim sistemlerinde kullanılan RFC'ler şunlardır:

- Etki alanı adları - kavramlar ve tesisler RFC 1034

- Etki alanı adları - uygulama ve belirtim RFC 1035

- IP sürüm 6 RFC 1886'yi desteklemek için DNS Uzantıları

- Bölge Değişikliklerinin İstem Bildirimi Mekanizması (DNS NOTIFY) RFC 1996

- DNS RFC 1995'te Artımlı Bölge Aktarımı

- Etki Alanı Adı Sisteminde Dinamik Güncelleştirmeler (DNS UPDATE)RFC 2136

- DNS Sorgularının Negatif Önbelleğe Alınmasını (DNS NCACHE) RFC 2308

- DNS Güvenlik Uzantıları RFC 4034 için Kaynak Kayıtları

- DNS Güvenlik Uzantıları RFC 4035 için Protokol Değişiklikleri

- Hizmetlerin konumunu belirtmek için dns RR (DNS SRV) RFC 2052

DNS etki alanı adları

DNS, ana bilgisayar adları ve etki alanı adları gibi çeşitli veri türlerini içeren hiyerarşik ve dağıtılmış bir veritabanı olarak uygulanır. DNS veritabanındaki adlar, etki alanı ad alanı olarak adlandırılan hiyerarşik bir ağaç yapısı oluşturur. Etki alanı adları noktalarla ayrılmış tek tek etiketlerden oluşur, örneğin: mydomain.contoso.com.

Tam etki alanı adı (FQDN), ana bilgisayarın DNS hiyerarşik ağacı içindeki konumunu benzersiz olarak tanımlar. FQDN, referans alınan ana bilgisayardan kök alana kadar olan yol üzerinde, noktalarla ayrılmış adların listesini belirtir. Aşağıdaki şekilde, mydomain etki alanındaki contoso.com adlı ana bilgisayara sahip bir DNS ağacı örneği gösterilmektedir. Konağın FQDN'si mydomain.contoso.comolurdu.

DNS etki alanı isim alanını anlama

Önceki şekilde gösterildiği gibi DNS etki alanı ad alanı, adlandırılmış etki alanları ağacı kavramını temel alır. Ağacın her düzeyi bir dalı veya yaprağı temsil edebilir. Dal, adlandırılmış kaynak koleksiyonunu tanımlamak için birden fazla adın kullanıldığı bir düzeydir. Yaprak, belirli bir kaynağı belirtmek için bu düzeyde bir kez kullanılan tek bir adı temsil eder.

DNS Etki Alanı Adı Hiyerarşisi

DNS istemcileri ve sunucuları, ağaçtaki adları belirli kaynak bilgileri türleriyle çözümleme yöntemi olarak sorguları kullanır. Bu bilgiler, DNS istemcilerine verilen sorgu yanıtlarında DNS sunucuları tarafından sağlanır ve bu bilgiler ayıklanır ve sorgulanan adı çözümlemek için istekte bulunan bir programa geçirilir. Bir adı çözümleme işleminde, DNS sunucuları genellikle DNS istemcileri olarak çalışır ve sorgulanan bir adı tam olarak çözümlemek için diğer sunucuları sorgular.

Örneğin, Contoso'ya İnternet üzerindeki DNS etki alanı ad alanı ağacının kendi bölümü için İnternet kök sunucuları tarafından yetki atanır, yani contoso.com.

contoso.com ad alanının dışında bir adı çözümlemek için Contoso DNS sunucularının kök sunucular gibi diğer DNS sunucularını sorgulaması gerekir.

DNS etki alanı adlandırma alanı nasıl düzenlenir?

Ağaçta kullanılan herhangi bir DNS etki alanı adı, teknik olarak bir etki alanıdır. Ancak çoğu DNS tartışması, adın düzeyine ve yaygın olarak kullanılma biçimine göre adları beş yoldan biriyle tanımlar. Örneğin, Contoso'ya kayıtlı DNS etki alanı adı (contoso.com) ikinci düzey etki alanı olarak bilinir. Adın, ağacın kökünden veya tepesinden iki düzey aşağıda bulunduğunu belirten (etiketler olarak bilinen) iki bölümü vardır. Çoğu DNS etki alanı adının, her biri ağaçta yeni bir düzeyi gösteren iki veya daha fazla etiketi vardır. Adlarda noktalar, etiketleri ayırmak için kullanılır.

Aşağıdaki tabloda, ad alanındaki işlevlerine göre dns etki alanı adlarının beş kategorisi ve her ad türünün bir örneği açıklanmaktadır.

| Ad türü | Description | Example |

|---|---|---|

| Kök etki alanı | Ağacın üst kısmı, adlandırılmamış bir düzeyi temsil eder; bazen null değeri gösteren iki boş tırnak işareti ("") olarak gösterilir. DNS alan adı içinde kullanıldığında, adın alan adı hiyerarşisinin kökünde veya en üst seviyesinde yer aldığını belirtmek için sonda bir nokta (.) kullanılır. Bu örnekte DNS etki alanı adı tamamlanmış olarak kabul edilir ve ad ağacında tam bir konuma işaret edilir. Bu şekilde belirtilen adlar FQDN'lerdir. Tek bir nokta (.) veya bir adın sonunda kullanılan bir nokta, örneğin example.contoso.com. gibi |

Tek bir nokta (.) veya bir adın sonunda kullanılan bir nokta, örneğin example.contoso.com. gibi |

| Üst Düzey Etki Alanı (TLD) | Bir ülkeyi veya bölgeyi ya da adı kullanan kuruluş türünü belirtmek için kullanılan ad. |

.com, İnternet'te ticari kullanım için bir işletmeye kayıtlı bir adı gösterir. |

| İkinci düzey etki alanı | İnternet'te kullanılmak üzere bir bireye veya kuruluşa kayıtlı değişken uzunluklu adlar. Bu adlar, kuruluşun türüne veya bir adın kullanıldığı coğrafi konuma bağlı olarak her zaman uygun bir üst düzey etki alanını temel alır. |

contoso.com., İnternet DNS etki alanı adı kayıt şirketi tarafından Contoso'ya kaydedilen ikinci düzey etki alanı adıdır. |

| Subdomain | Bir kuruluşun oluşturabileceği, kayıtlı ikinci düzey etki alanı adından türetilen diğer adlar. Alt alan adları, bir kuruluştaki DNS ad ağacını büyütmek ve departmanlara veya coğrafi konumlara bölmek için eklenen isimleri kapsar. |

example.contoso.com., Contoso tarafından belge örnek adlarında kullanılmak üzere atanan bir alt etki alanıdır. |

| Konak veya kaynak adı | Adların DNS ağacındaki bir yaprağı temsil eden ve belirli bir kaynağı tanımlayan adlar. Genellikle, bir DNS etki alanı adının en soldaki etiketi ağdaki belirli bir bilgisayarı tanımlar. Örneğin, bu düzeydeki bir ad bir konak (A) kaynak kaydında kullanıldığında, bilgisayarın IP adresini ana bilgisayar adına göre aramak için kullanılır. |

host-a.example.contoso.com. İlk etiket (konak-a), ağdaki belirli bir bilgisayarın DNS ana bilgisayar adıdır. |

DNS ve İnternet etki alanları

İnternet kayıt yetkilileri Alan Adı Sistemini yönetir. Kayıt yetkilileri, kuruluş tarafından ve ülkeye/bölgeye göre atanan üst düzey etki alanlarını korumakla sorumludur. Bu etki alanı adları, ülke kodları için Uluslararası Standart'ı (ISO 3166) izler. Genel tarafından kullanılabilecek yüzlerce üst düzey etki alanı adı vardır. Aşağıdaki tabloda birkaç yaygın TD'nin yanı sıra ülkeler ve bölgeler için kullanılan iki harfli kısaltmalar gösterilmektedir.

| DNS Alan Adı | Kuruluş Türü |

|---|---|

| .com | Ticari kuruluşlar |

| .edu | Eğitim kurumları |

| .org | Kar amacı gütmeyen kuruluşlar |

| .net | Ağlar (İnternet'in omurgası) |

| .gov | Milis olmayan kamu kuruluşları |

| .mil | Askeri kamu kuruluşları |

| .arpa | TERS DNS |

| .xx | İki harfli ülke kodları (örneğin, .us, .au, .ca., .fr) |

DNS kaynak kayıtları

DNS kaynak kayıtları, bölgenin içerdiği kaynaklar (konaklar gibi) hakkında bir bölgenin koruduğu bilgileri içerir. Tipik bir kaynak kaydı şunlardan oluşur:

- Kaynak kaydının adı (sunucu).

- Kaynak kaydının önbellekte ne kadar süre kalabileceği hakkında bilgi.

- Kaynak kayıt türü, ana bilgisayar (A) kaynak kaydı gibi.

- Kayıt türüne özgü olan veriler, örneğin, ana bilgisayarın IPv4 adresi.

Kaynak kayıtlarını doğrudan ekleyebilir ya da bunlar, Windows tabanlı, Dinamik Ana Bilgisayar Yapılandırma Protokolü (DHCP) etkin istemciler dinamik güncelleme kullanarak bir ağa katıldığında otomatik olarak eklenebilir.

Kaynak kaydı türleri

Yaygın kaynak kayıtları şunlardır:

| Kaynak kayıt türü | Description |

|---|---|

| Ana Bilgisayar (A, AAAA) kayıtları | ana bilgisayar adını bir IP adresiyle eşler. |

| Takma ad (CNAME) kayıtları | Takma ad etki alanı adını veya alt etki alanını başka bir birincil veya kurallı ada yönlendirin. Diğer ad (CNAME) kaynak kayıtları, aynı zamanda kanonik ad kaynak kayıtları olarak adlandırılır. Bu kayıtlarla, tek bir konağa işaret etmek için birden fazla DNS adı kullanabilirsiniz. |

| Posta değiştirici (MX) kayıtları | Postayı alan veya ileden bilgisayarın adını belirtir. E-posta uygulamaları, iletinin e-posta alıcısının hedef adresinde DNS etki alanı adına dayalı bir posta sunucusunu bulmak için posta değiştirici (MX) kaynak kaydını kullanır. Birden çok posta değiştirici (MX) kaynak kaydı varsa, DNS İstemci hizmeti en düşük değerden (en yüksek öncelik) en yüksek değere (en düşük öncelik) kadar tercih sırasına göre posta sunucularıyla iletişim kurmaya çalışır. |

| İşaretçi (PTR) kayıtları | Ip adresini etki alanına eşlemek için ters DNS aramaları tarafından kullanılır. İşaretçi (PTR) kaynak kayıtları, in-addr.arpa etki alanında oluşturulan ve köklenen bölgelere göre geriye doğru arama işlemini destekler. IP adresini belirli bir ana bilgisayar adıyla eşleyen bir PTR kaydı oluşturmak için DNS sunucunuzda uygun geriye doğru arama bölgesinin bulunması gerekir. |

| Hizmet konumu (SRV) kayıtları | Bir hizmet için ana bilgisayar, bağlantı noktası ve protokolü belirtir. İstemciler Active Directory etki alanı denetleyicileri gibi konum hizmetlerini bulmak için DNS kullandığında hizmet konumu (SRV) kaynak kayıtları gereklidir. |

| Ad sunucusu (NS) kayıtları | Bir etki alanı için yetkili ad sunucularını belirtir. |

| Metin (TXT) kaydı | DNS kaydındaki metnin yayımlanmasını sağlar. Metin kayıtları, DNS'yi sorgulayarak döndürülen metin bilgilerini eklemenize olanak verir. TXT kayıtları genellikle DNS bölgelerinin sahipliğini doğrulamak için kullanılır. |

| Delegasyon adı (DNAME) kaydı | Bir etki alanı için, bir CNAME kaydında olduğu gibi, tüm alt etki alanlarını kapsayan bir takma ad sağlar. |

| Yetki başlangıcı (SOA) kaydı | DNS bölgesi hakkında yetkili bilgiler sağlar. SOA kaydı birincil ad sunucusunu, DNS bölge yöneticisinin kişisini, yenileme bilgilerini ve diğer bilgileri içerir. |

Kaynak kayıtları için Yaşam Süresi

Kaynak kaydındaki Yaşam Süresi (TTL) değeri, bir kaydın süresi dolmadan ve atmadan önce bilgilerin ne kadar süre önbelleğe alındığını belirlemek için diğer DNS sunucuları tarafından kullanılan süreyi gösterir. Örneğin, DNS Sunucusu hizmeti tarafından oluşturulan kaynak kayıtlarının çoğu, yetki başlangıcı kaydı (SOA) kaynak kaydından bir saatlik en düşük TTL (varsayılan) devralır, böylece diğer DNS sunucularının uzun süreli önbellekleme yapmasını engeller.

DNS istemci çözümleyicisi, DNS sorgularını çözümlediğinde aldığı yanıtları önbelleğe alır. Bu önbelleğe alınmış yanıtlar daha sonra aynı bilgiler için daha sonra yapılan sorguları yanıtlamak için kullanılabilir. Ancak önbelleğe alınan verilerin, yanıt verileriyle döndürülen TTL parametresinde belirtilen sınırlı bir ömrü vardır. TTL, DNS sunucusunun bilgileri güncel olmayacak kadar uzun süre tutmamasını sağlar. Önbellek için TTL, DNS veritabanında (her bir kaynak kaydı için kaydın TTL alanı ve SOA kaydının minimum TTL alanı aracılığıyla bölge başına) ve DNS istemci çözümleyicisi tarafında, çözümleyicinin kaynak kayıtlarını önbelleğe almasına izin verdiği maksimum TTL belirtilerek ayarlanabilir.

TTL ayarlanırken dikkate alınması gereken iki rakip faktör vardır. Birincisi önbelleğe alınan bilgilerin doğruluğu, ikincisi ise DNS sunucularının kullanımı ve ağ trafiği miktarıdır. TTL kısaysa, eski bilgilere sahip olma olasılığı önemli ölçüde azalır, ancak DNS istemcisinin bir sonraki istendiğinde süresi dolan veriler için DNS sunucularını sorgulaması gerektiğinden, DNS sunucularının ve ağ trafiğinin kullanımını artırır. TTL uzunsa, önbelleğe alınan yanıtlar eskiye gidebilir, yani çözümleyici sorgulara yanlış yanıtlar verebilir. Aynı zamanda, DNS istemcisi önbelleğe alınan verileri kullanarak sorguları yanıtladığı için uzun bir TTL DNS sunucularının kullanımını azaltır ve ağ trafiğini azaltır.

Sorgu önbellekten bir girişle yanıtlanırsa, girdinin TTL değeri de yanıtla birlikte geçirilir. Bu şekilde, yanıtı alan çözümleyiciler girişin ne kadar süre geçerli olduğunu bilir. Çözümleyiciler, yanıtlayan sunucudan gelen TTL'yi sayar; kendi TTL'lerine göre yeniden ayarlamaz. Bu nedenle, girişler bir DNS sunucusundan diğerine güncellenmiş bir TTL ile taşındıklarında, gerçekten süresi dolar ve sonsuza dek kalmazlar.

Note

Genel olarak, TTL'yi hiçbir zaman sıfır olarak yapılandırmayın. 0 veya 60 ayarı arasındaki fark, kaydın doğruluğu açısından en düşük düzeydedir, ancak TTL 0 olarak ayarlandığında DNS sunucusu süresi dolan verileri sürekli sorguladığından DNS sunucusu performansı üzerinde önemli bir etki olur.

Bölgeler ve yetki devri

DNS veritabanı birden çok bölgeye bölümlenebilir. Bölge, DNS veritabanının, DNS ad alanının bitişik bölümüne ait sahip adlarını içeren kaynak kayıtlarını içeren bir bölümüdür. Bölge dosyaları DNS sunucularında tutulur. Tek bir DNS sunucusu sıfır, bir veya birden çok bölgeyi barındıracak şekilde yapılandırılabilir.

Her bölge, bölgenin kök etki alanı olarak adlandırılan belirli bir etki alanı adına bağlanmıştır. Bölge, bölgenin kök etki alanı adıyla biten tüm adlar hakkında bilgi içerir. Dns sunucusu, bu adı içeren bölgeyi yüklerse ad için yetkili olarak kabul edilir. Herhangi bir bölge dosyasındaki ilk kayıt bir Yetki Başlangıcı (SOA) kaynak kaydıdır. SOA kaynak kaydı, bölge için bir birincil DNS adı sunucusu, bu bölgedeki veriler için en iyi bilgi kaynağı olarak tanımlar. SOA, bölge güncelleştirmelerini işleyen bir varlık olarak da görev yapar.

Bölge içindeki bir ad, farklı bir DNS sunucusunda barındırılan farklı bir bölgeye de temsilci olarak atanabilir. Temsilci seçme, dns ad alanının bir bölümünün sorumluluğunu ayrı bir varlığa ait bir DNS sunucusuna atama işlemidir. Bu ayrı varlık, şirketinizdeki başka bir kuruluş, departman veya çalışma grubu olabilir. Bu tür bir temsilci, temsilci olarak atanan bölgeyi ve bu bölge için yetkili sunucunun DNS adını belirten NS kaynak kaydıyla temsil edilir. Birden çok bölgede temsilci seçme, DNS'nin özgün tasarım hedefinin bir parçasıydı.

DNS bölgelerinin türleri ve çoğaltması hakkında daha fazla bilgi edinmek için bkz. DNS bölgeleri.

DNS ad alanı yetkilendirme nedenleri şunlar olabilir:

Bir DNS etki alanının yönetimini bir kuruluştaki birçok kuruluşa veya bölüme devretme gereksinimi.

Ad çözümleme performansını geliştirmek ve DNS hataya dayanıklı bir ortam oluşturmak için büyük bir DNS veritabanının bakımının yükünü birden çok DNS sunucusu arasında dağıtma gereksinimi.

Bir sunucunun kuruluş bağlantısına izin vermek için sunucuyu uygun etki alanlarına dahil etme gereksinimi. Ad sunucusu (NS) kaynak kayıtları, her bölge için DNS sunucularını tanımlayarak temsilci seçmeyi kolaylaştırır ve NS kaynak kayıtları tüm bölgelerde görünür. Bir DNS sunucusunun bir adı çözümlemek için bir yetki devrini geçmesi gerektiğinde, hedef bölgedeki DNS sunucuları ile ilgili NS kaynak kayıtlarına başvurur.

Aşağıdaki görüntüde, contoso.com etki alanının yönetiminin contoso.com ve mydomain.contoso.comolmak üzere iki bölgede nasıl temsilci atanacağı gösterilmektedir.

Note

Sorgu için kullanılabilen birden çok DNS sunucusunu tanımlayan temsilci bir bölge için birden çok NS kaydı varsa, Windows Server DNS Sunucusu hizmeti her DNS sunucusu için zaman içinde ölçülen gidiş dönüş aralıklarına göre en yakın DNS sunucusunu seçebilir.

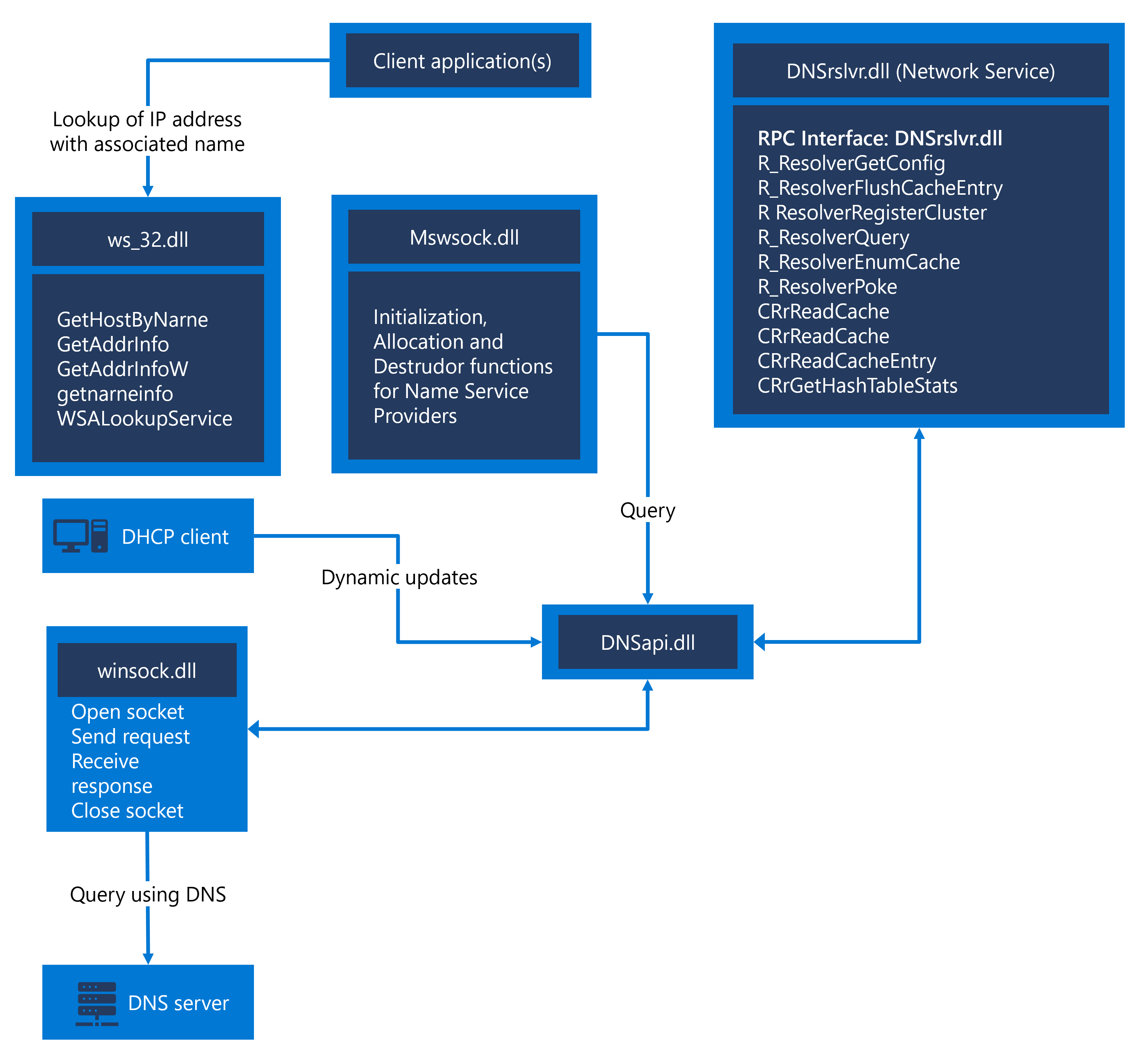

DNS hizmet mimarisi

Aşağıdaki diyagramda DNS İstemcisi hizmet mimarisi, Windows istemcisi ve Windows Server'daki ad çözümlemesi ve güncelleştirme işlemleri gösterilmektedir. Ad çözümleme mimarisi bir istemci uygulaması kullanılarak gösterilir ve güncelleştirmeler DHCP istemcisi tarafından temsil edilir.

Aşağıdaki diyagramda, yönetim araçları ve Windows Server'daki Windows Yönetim Araçları (WMI) arabirimi ile DNS Sunucusu hizmet mimarisi gösterilmektedir.

Aşağıdaki bölümlerde DNS sorgu işlemi ve DNS güncelleştirmelerinin nasıl işlendiği açıklanmaktadır.

DNS sorguları

DNS sorguları bir DNS istemcisinden (çözümleyici) bir DNS sunucusuna veya iki DNS sunucusu arasında gönderilebilir.

DNS sorgusu yalnızca belirtilen bir DNS adına sahip belirtilen kaynak kayıt türünün DNS kaynak kayıtlarına yönelik bir istektir. Örneğin, bir DNS sorgusu belirtilen DNS adına sahip A (konak) türüne sahip tüm kaynak kayıtlarını isteyebilir.

DNS sunucusuna gönderilebilen iki tür DNS sorgusu vardır:

Özyinelemeli: Özyinelemeli sorgu, DNS sunucusunu bir istek için hata veya başarılı yanıtla yanıtlamaya zorlar. DNS istemcileri (çözümleyiciler) genellikle özyinelemeli sorgular yapar. Özyinelemeli bir sorguyla, DNS sunucusunun isteği çözümlemek için ihtiyaç duyduğu diğer DNS sunucularıyla iletişim kurması gerekir. Diğer DNS sunucusundan (veya sunucularından) başarılı bir yanıt aldığında, DNS istemcisine bir yanıt gönderir. Özyinelemeli sorgu, dns sunucusunu sorgulayan bir çözümleyici tarafından ve ileticisini sorgulayan bir DNS sunucusu tarafından kullanılan tipik sorgu türüdür. Bu, iletilen istekleri işlemek için yapılandırılmış başka bir DNS sunucusudur.

DNS sunucusu özyinelemeli bir sorguyu işlediğinde ve sorgu yerel verilerden (yerel bölge dosyaları veya önceki sorguların önbelleği) çözümlenemedi, özyinelemeli sorgunun kök DNS sunucusuna yükseltilmesi gerekir. DNS'nin standartlara dayalı her uygulaması, İnternet etki alanlarının kök DNS sunucuları için girdiler içeren bir önbellek dosyası (veya kök sunucu ipuçları) içerir. (DNS sunucusu bir iletici ile yapılandırılmışsa, bir kök sunucu kullanılmadan önce iletici kullanılır.)

Yinelemeli: Yinelemeli sorgu, DNS sunucusunun yerel bölge dosyalarından veya önbelleğe almadan bildiklerine bağlı olarak DNS sunucusunun sahip olduğu en iyi yerel bilgilerle yanıt vermesi beklenen sorgudur. Dns sunucusu ad için yetkili değilse, bu yanıt başvuru olarak da bilinir. BIR DNS sunucusunun sorguyu yanıtlayan herhangi bir yerel bilgisi yoksa, yalnızca olumsuz bir yanıt gönderir. DNS sunucusu, yerel etki alanının (veya etki alanlarının) dışındaki adları bulmaya çalışırken (ileticiyle yapılandırılmadığında) bu tür bir sorgu yapar. Adı çözümlemek için DNS sunucularının dışından sorgulaması gerekebilir.

Aşağıdaki şekilde her iki sorgu türüne de bir örnek gösterilmektedir.

Diyagramda, www.contoso.comIP adresini belirlemek için birden çok sorgunun nasıl kullanıldığı gösterilmektedir. Sorgu dizisi aşağıdaki gibi açıklanmıştır:

www.contoso.com(Kaynak kaydı) için özyinelemeli sorgu.www.contoso.comiçin yinelemeli sorgu (Kaynak kaydı)..comad sunucusuna başvuru (.comiçin NS kaynak kayıtları); kolaylık olması için, diğer DNS sunucuları tarafından döndürülen ad sunucusunun ana bilgisayar adlarının IP adreslerini çözümlemek için DNS sunucusunun yaptığı yinelemeli A sorguları atlanmıştır.www.contoso.comiçin yinelemeli sorgu (Kaynak kaydı).contoso.comad sunucusuna başvuru (contoso.comiçin NS kaynak kaydı).www.contoso.comiçin yinelemeli sorgu (Kaynak kaydı).contoso.com sunucusundan (

www.contoso.comIP adresi) yinelemeli sorguyu yanıtlayın.Yerel DNS sunucusunun çözümleyiciye (

www.contoso.comIP adresi) ilettiği özgün özyinelemeli sorguya verilen yanıt.

DNS'i güncelleştirme

Bilgisayarlar, sunucular ve cihazlar ağa eklendikçe veya ağdan kaldırıldıkçe kaynak kayıtları genellikle değişir. Windows Server'da DNS uygulaması, DNS veritabanının hem statik hem de dinamik güncelleştirmelerini destekler.

Kaynak kayıtları , Add-DNSServerResourceRecord PowerShell komutu kullanılarak var olan bir bölgeye eklenebilir. Bazı yaygın kaynak kaydı türlerinde kaynak kayıt türünü belirtmeniz gerekmeyen başka PowerShell komutları vardır. Ayrıca, DNS Yöneticisi konsolunu kullanarak kaynak kayıtları da ekleyebilirsiniz. Tüm türlerdeki mevcut kaynak kayıtlarını oluşturma ve değiştirme de dahil olmak üzere kaynak kayıtlarıyla çalışma yönergeleri için bkz. DNS kaynak kayıtlarını yönetme.

Unicode karakter desteği

DNS RFC 1035'in bir parçası olarak sunulduğunda, adlar büyük ve küçük harfler (A-Z, a-z), sayılar (0-9) ve kısa çizgi (-) ile sınırlıydı. Buna ek olarak, DNS adının ilk karakteri bir sayı olabilir ve adların ABD ASCII tabanlı karakterler kullanılarak kodlanması ve temsil edilmesi gerekir. Dns'in uluslararası ayarlarda kullanılması için bu gereksinim, yerel adlandırma standartları için genişletilmiş karakter kümelerinin kullanıldığı önemli sınırlamalar oluşturur. Windows Server DNS hizmeti, UTF-8 karakterleri için RFC 1035 belirtiminin ötesinde gelişmiş destek sağlar.

UTF-8 nedir?

UTF-8, ASCII kullanımının ötesinde gelişen protokoller için önerilen karakter kümesidir. UTF-8 protokolü, dünyanın yazma sistemlerinin çoğunu kapsayan 16 bit Unicode karakter kümesi olan UCS-2'nin genişletilmiş ASCII karakterleri ve çevirisi için destek sağlar. UTF-8, karakter verileri için ASCII veya genişletilmiş ASCII kodlaması kullanılarak elde edilebilenden çok daha fazla ad aralığı sağlar.

Windows Server 2008 çalıştıran bilgisayarlar UTF-8'e duyarlıdır. Yani UTF-8 ile kodlanmış karakterler sunucu tarafından veri olarak alındığında veya kullanıldığında, sunucu bu verileri kendi bölgelerine yükleyip depolayabilir. Windows tabanlı DNS sunucuları UTF-8 kullanan olsa da, geleneksel US-ASCII veri kodlaması ve geçerli DNS standartlarını kullanan diğer DNS sunucularıyla uyumlu kalır.

DNS hizmeti UTF-8'i nasıl uygular?

DNS hizmeti, standart uyumluluğunu ve diğer DNS uygulamalarıyla birlikte çalışabilirliği sağlamak için, alınan tüm karakter verilerinin tekdüzen küçültülmasını kullanır. Bu işlemde DNS hizmeti, standart US-ASCII verilerinde kullanılan tüm büyük harf karakterlerini aşağıdaki nedenlerle küçük harfle eşdeğer verilere dönüştürür:

- Geçerli ve mevcut DNS standartlarıyla uyumluluğu korumak için.

- UTF-8 kodlamasını tanımayan veya desteklemeyen DNS sunucusu uygulamalarıyla birlikte çalışabilirlik sağlamak için.

Tekdüzen azaltmanın neden seçildiğini anlamak için öncelikle DNS için geçerli düzeltilmiş İnternet standartlarından bazı ilgili noktaların dikkate alınması gerekir. Standartlarda, karakter verilerinin DNS sunucularıyla diğer sunucular ve istemciler arasında nasıl işleneceğini doğrudan temel alan birçok önemli nokta vardır. Önemli noktalar şunlardır:

- Herhangi bir ikili dize bir DNS adında kullanılabilir. (RFC 2181)

- DNS sunucularının adları büyük/küçük harfe duyarsız bir şekilde karşılaştırabilmesi gerekir. (RFC 1035)

- Karakter verileri için özgün durum, veriler sisteme girildiğinde mümkün olduğunca korunmalıdır. (RFC 1035)

Büyük/küçük harf duyarsızlığı temel DNS standardının gerekli bir parçası olduğundan ve büyük/küçük harf koruması isteğe bağlı bir öneri olduğundan, standartlara uyumlu etkili bir çözüm sağlamak için tekdüzen azaltma seçilmiştir. UTF-8 kodlu adları iletimden önce küçülterek, diğer DNS sunucuları (UTF-8'i tanımayan) verilerin başarılı ikili karşılaştırmalarını alıp gerçekleştirebilir ve istenen sonuçları elde eder.

UTF-8 ile birlikte çalışabilirlik konusunda dikkat edilmesi gerekenler

DNS Sunucusu hizmeti, her sunucu için UTF-8 karakter kullanımına izin verecek veya bunları engelleyecek şekilde ayarlanabilir. UTF-8'i desteklemeyen bazı DNS sunucuları UTF-8 adlarına sahip bölgeleri kabul edebilir, ancak bu adları kaydederken veya yeniden yüklerken sorun yaşayabilir. UTF-8 adlarına sahip bölgeleri UTF-8'i desteklemeyen sunuculara aktarırken dikkatli olun.

Bazı protokoller, bir adda izin verilen karakterlere kısıtlamalar ekler. Ayrıca, genel olarak görünür olması amaçlanan adlar (RFC 1958), RFC 1123'te önerilen şekilde yalnızca ASCII karakterleri içermelidir.

Unicode karakterlerini dönüştürmek için UTF-8 kullanmak kullanıcılara görünmez. Ancak, DNS trafiğini analiz etmek için Ağ İzleyicisi veya benzer bir araç kullanıyorsanız UTF-8 ile kodlanmış karakterler görebilirsiniz.

UTF-8 kodlama biçimi için DNS sunucusu desteğine ek olarak, istemci çözümleyicisi varsayılan olarak UTF-8 karakter kodlama biçimini kullanır.

UTF-8 biçiminde kodlanan adlar, etiket başına en fazla 63 sekizli ve ad başına 255 sekizli belirten RFC 2181'de açıklanan boyut sınırlarını aşmamalıdır. Bazı UTF-8 karakter uzunluğu bir sekizliyi aştığından karakter sayısı boyutu belirlemek için yetersiz.

UTF-8 kodlama protokolü, US-ASCII karakterlerini bekleyen mevcut DNS protokolü uygulamalarıyla birlikte kullanılmak üzere uyarlanabilir; çünkü UTF-8'deki US-ASCII karakterlerinin gösterimi, bayt bayt olarak US-ASCII gösterimiyle özdeştir. UTF-8 karakterlerini tanımayan DNS istemcisi veya sunucu uygulamaları adları her zaman US-ASCII biçiminde kodlar. DNS Sunucusu hizmeti bu adları doğru bir şekilde yorumlayabiliyor.

DNS hizmeti, DNS verilerinde UTF-8 karakter kullanımına izin vermek veya bunları kısıtlamak için ad denetimini yapılandırabilir.

Varsayılan olarak, çok baytlı UTF-8 ad denetimi kullanılır ve DNS hizmeti karakterleri işlerken en yüksek toleransı sağlar. Çok baytlı UTF-8 ad denetimi, İnternet konakları için ad hizmeti sağlamayan çoğu özel olarak çalıştırılan DNS sunucusu için tercih edilen ad denetimi yöntemidir.