Налаштування постачальника B2C Azure Active Directory вручну

Примітка

- З жовтня 2022 року портали Power Apps перейменовано на Power Pages.

- Цей розділ стосується застарілих можливостей. Актуальні відомості див. в документації до Microsoft Power Pages.

У цій статті описано, як налаштувати Azure AD B2C як постачальника ідентифікаційних даних вручну. Нижче наведено кроки, які допоможуть вручну створити новий клієнт Azure AD B2C, зареєструвати програму та налаштувати потоки користувачів.

Примітка

- Якщо потрібно налаштувати постачальника Azure AD B2C автоматично за допомогою порталів Power Apps, відкрийте Налаштування постачальника Azure AD B2C.

- Щоб зміні, внесені до настройок автентифікації, відобразилися на порталі, може знадобитися кілька хвилин. Якщо ви бажаєте, щоб зміни відобразилися негайно, повторно запустіть портал, використовуючи дії з порталом.

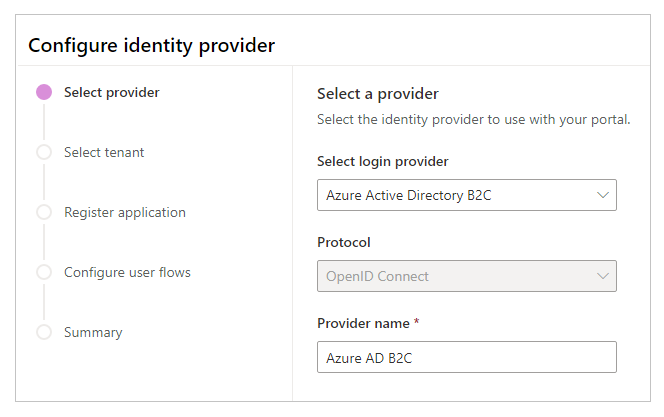

Налаштування Azure Active Directory B2C як провайдера OpenID Connect вручну

Виберіть Налаштувати для Azure Active Directory B2C. Додаткові відомості: Налаштування постачальника

За необхідності оновіть ім'я.

Виберіть Перейти до налаштування вручну.

Примітка

Якщо вибрати Далі замість Перейти до налаштування вручну, ви перейдете до налаштування автентифікації Azure AD B2C за допомогою інтерфейсу порталів Power Apps.

На цьому кроці ви створюєте програму та налаштовуєте параметри відповідно до вимог постачальника посвідчень.

Увійдіть у ваш Портал Azure.

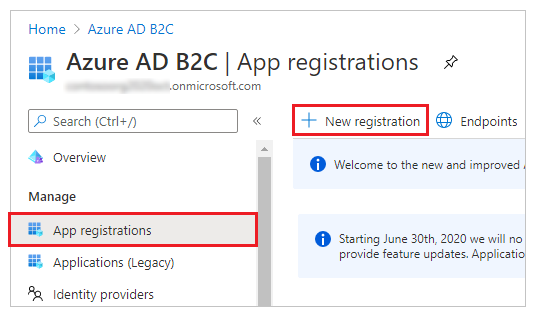

Зареєструйте програму у своєму клієнті.

Знайдіть і виберіть Azure Active Directory B2C.

В області Керування виберіть Реєстрації програм.

Виберіть Створити реєстрацію.

Введіть ім’я.

В області URI переадресації виберіть Інтернет (якщо ще не вибрано).

У текстовому полі URI переадресації введіть URL-адресу переадресації для вашого порталу.

Приклад:https://contoso-portal.powerappsportals.com/signin-aad-b2c_1Примітка

Якщо використовується URL-адреса порталу за замовчуванням, скопіюйте та вставте URL-адресу відповіді, як показано в розділі Створення та налаштування клієнта B2C в Azure на екрані Настроювання постачальника посвідчень (крок 4 вище). Якщо використовується настроюване доменне ім’я для порталу, введіть настроювану URL-адресу. Переконайтеся, що ви використовуєте саме це значення під час налаштування URL-адреси відповіді в параметрах порталу під час налаштування постачальника Azure AD B2C.

Наприклад, якщо ви введете URL-адресу відповіді в порталі Azure якhttps://contoso-portal.powerappsportals.com/signin-aad-b2c_1, необхідно використати її саме так і для налаштування Azure AD B2C в порталах.

Виберіть Реєстрація.

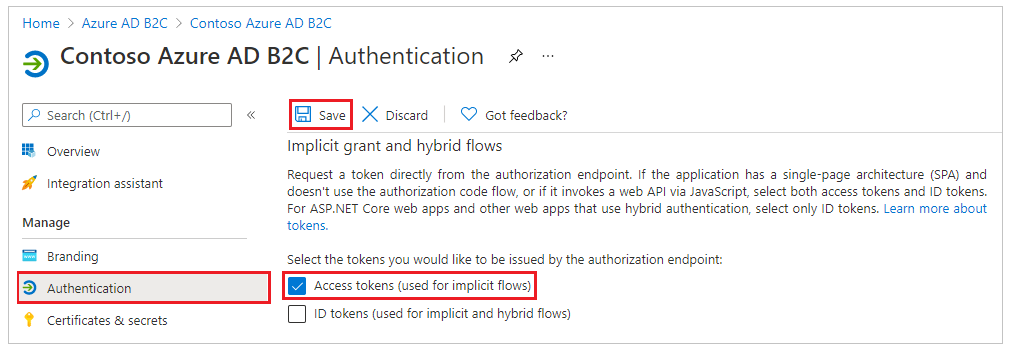

В області ліворуч, в розділі Керування виберіть Автентифікація.

У розділі "Неявне надання дозволів" встановіть прапорець "Маркери доступу (використовуються для неявних потоків)".

Виберіть Зберегти.

Створення потоку реєстрації та входу користувача. За бажанням, ви можете створити потік користувача для скидання пароля.

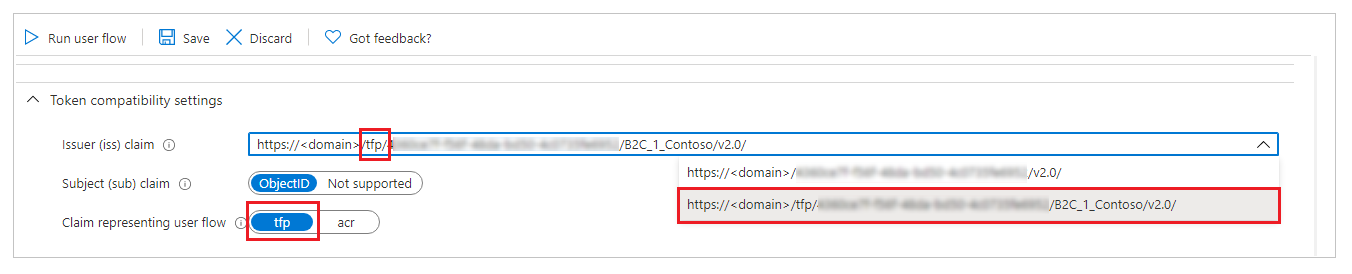

Налаштуйте сумісність маркерів, використовуючи URL-адресу Твердження видавця (iss), яка містить tfp. Додаткові відомості: сумісність маркера

На цьому кроці вводяться параметри сайту та скидання паролю для налаштування порталу.

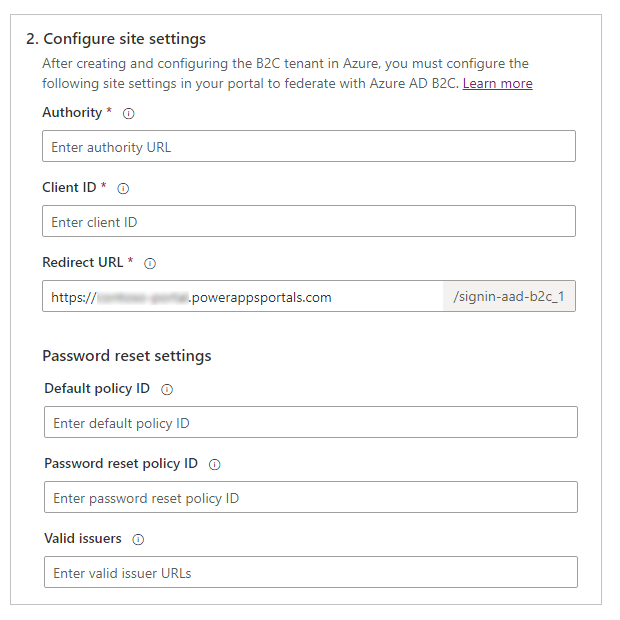

У розділі Налаштування параметрів сайту введіть зазначені нижче значення.

Центр сертифікації: введіть URL-адресу видавця, визначену в метаданих потоку користувача політики реєстрації та входу.

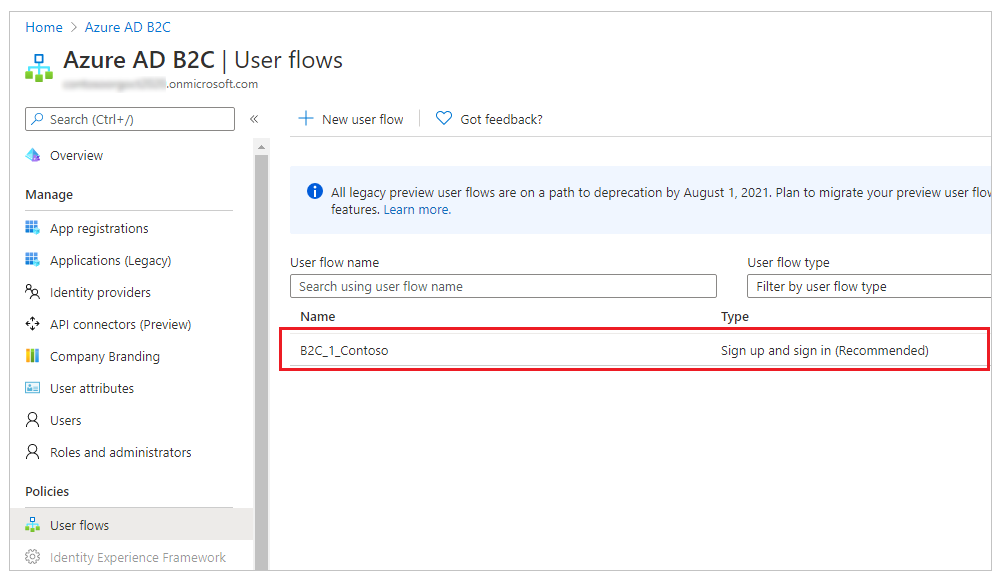

Щоб отримати URL-адресу видавцяВідкрийте потік реєстрації та входу користувача, створений раніше. На цьому кроці потрібно перейти до клієнта Azure AD B2C на порталі Azure.

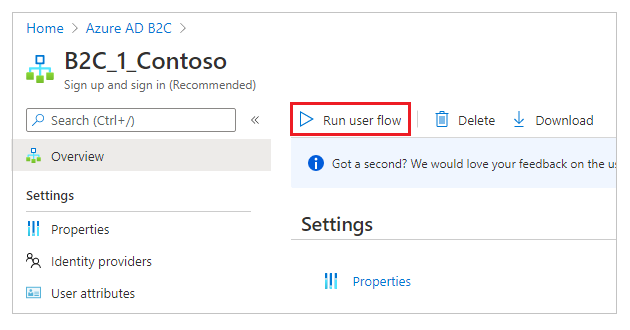

Виберіть Запустити потік користувача.

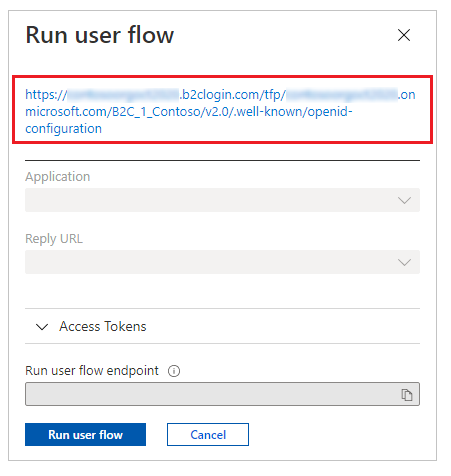

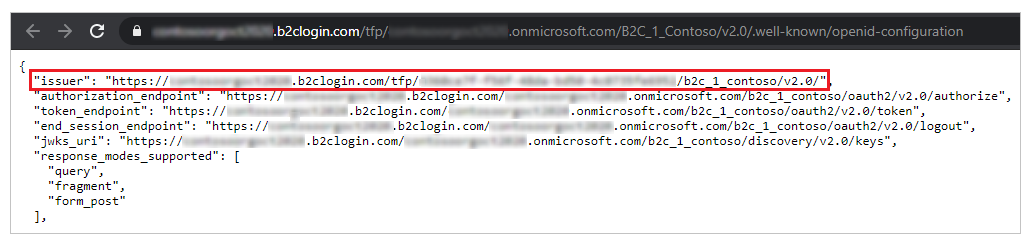

Виберіть URL-адресу налаштування OpenID, щоб відкрити її в новому вікні або вкладці браузера.

URL-адреса посилається на Документ конфігурації постачальника посвідчень OpenID Connect, також відомий під назвою Загальновідома кінцева точка конфігурації OpenID.

Скопіюйте URL-адресу Видавця в новому вікні або вкладці браузера.

Переконайтеся, що ви копіюєте лише URL-адресу, без лапок ("").

Наприклад:https://contosoorg.b2clogin.com/tfp/799f7b50-f7b9-49ec-ba78-67eb67210998/b2c_1_contoso/v2.0/Порада

Переконайтеся, що URL-адреса Твердження видавця (iss) містить tfp.

Ідентифікатор клієнта: введіть Ідентифікатор програми для програми Azure AD B2C, створеної вами раніше.

URI переадресації: введіть URL-адресу порталу.

Вам потрібно буде змінити URI переадресації лише в тому випадку, якщо ви використовуєте настроюване доменне ім'я.

У розділі Параметри скидання паролю введіть зазначені нижче значення.

Ідентифікатор політики за замовчуванням: введіть ім'я для потоку реєстрації та входу користувача, створеного раніше. Перед ім'ям стоїть префікс B2C_1.

Ідентифікатор політики скидання паролю: введіть ім'я потоку скидання паролю користувача, створеного раніше. Перед ім'ям стоїть префікс B2C_1.

Дійсні видавці: введіть розділений комами список URL-адрес видавців для потоку реєстрації та входу користувача та потоку скидання паролю користувача, створених раніше.

Щоб отримати URL-адреси видавця для потоку реєстрації та входу користувача та скидання паролю користувача, відкрийте кожен потік, а потім виконайте дії, зазначені в розділі Центр сертифікації, на кроці 5а раніше у цій цієї статті.

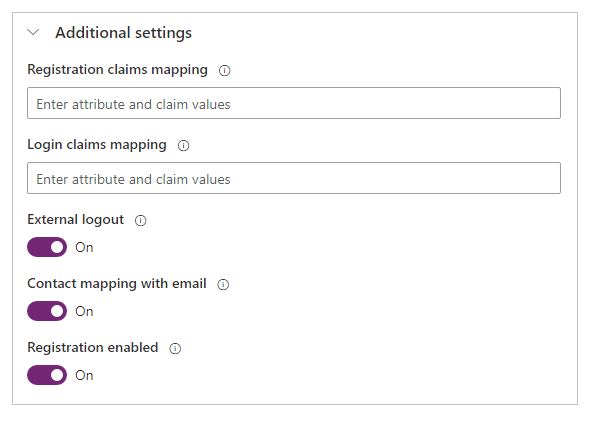

На цьому кроці ви маєте можливість налаштувати додаткові параметри для постачальника посвідчень Azure AD B2C.

Зіставлення тверджень про реєстрацію: не потрібне, якщо використовуються атрибути електронна пошта, ім'я, прізвище. Для додаткових атрибутів введіть список логічних імен і пар тверджень, які будуть використовуватися для зіставлення значень тверджень, повернутих із Azure AD B2C (створеного під час реєстрації) з атрибутами запису контактної особи.

Формат:field_logical_name=jwt_attribute_name, деfield_logical_name— це логічне ім'я поля у порталах, аjwt_attribute_name— це атрибут зі значенням, отриманим від постачальника посвідчень.

Наприклад, якщо у циклі користувача увімкнуто Посада (jobTitle) і Поштовий індекс (postalCode) як Атрибути користувача, і потрібно оновити відповідні поля Посада (jobtitle) і Адреса 1: Поштовий індекс (address1_postalcode), укажіть зіставлення тверджень якjobtitle=jobTitle,address1_postalcode=postalCode.Зіставлення тверджень про авторизацію: не потрібне, якщо використовуються атрибути електронна пошта, ім'я, прізвище. Для додаткових атрибутів введіть список логічних імен і пар тверджень, які будуть використовуватися для зіставлення значень тверджень, повернутих із Azure AD B2C після реєстрації з атрибутами запису контактної особи.

Формат:field_logical_name=jwt_attribute_name, деfield_logical_name— це логічне ім'я поля у порталах, аjwt_attribute_name— це атрибут зі значенням, отриманим від постачальника посвідчень.

Наприклад, якщо у циклі користувача увімкнуто Посада (jobTitle) і Поштовий індекс (postalCode) як Твердження програми, і потрібно оновити відповідні поля Посада (jobtitle) і Адреса 1: Поштовий індекс (address1_postalcode), укажіть зіставлення тверджень зіставлення якjobtitle=jobTitle,address1_postalcode=postalCode.Зовнішній вихід: виберіть, чи слід увімкнути або вимкнути федеративний вихід.

- Виберіть Увімкнути, щоб переадресовувати користувачів до федеративного виходу після виходу з порталу.

- Виберіть Вимкнути, щоб просто здійснювати вихід користувачів з порталу.

Зіставлення контактної особи із електронною поштою: укажіть, чи зіставляються контактні особа з відповідними адресами електронної пошти. Увімкніть цей перемикач, щоб пов’язати унікальний запис контактної особи із відповідною електронною адресою, а тоді автоматично призначити зовнішнього постачальника посвідчень контактній особі після успішного входу користувача.

Реєстрація ввімкнена: вмикає або вимикає відкриту реєстрацію для вашого порталу. Якщо вимкнути цей перемикач, можливість зовнішньої реєстрації облікових записів буде вимкнено та приховано.

Виберіть Підтвердити, щоб переглянути зведення параметрів та завершити налаштування постачальника посвідчень.

Міграція постачальників ідентифікації в Azure AD B2C

Примітка

Розкажіть нам про свої уподобання щодо мови документації? Візьміть участь в короткому опитуванні. (зверніть увагу, що це опитування англійською мовою)

Проходження опитування займе близько семи хвилин. Персональні дані не збиратимуться (декларація про конфіденційність).