Налаштування постачальника OpenID Connect для порталів із Azure AD

Примітка

З 12 жовтня 2022 року портали Power Apps перейменовано на Power Pages. Додаткова інформація: Microsoft Power Pages тепер у загальному доступі (блоґ)

Незабаром документацію порталів Power Apps буде перенесено та об’єднано з документацією Power Pages.

У цій статті наведено відомості про налаштування постачальника OpenID Connect для порталів з Azure Active Directory (Azure AD) і Azure AD із кількома клієнтами.

Примітка

- Портали в якості постачальників OpenID Connect можуть використовувати не лише Azure AD, Azure AD із кількома клієнтами або Azure AD B2C. Ви можете використовувати будь-якого іншого постачальника , який відповідає технічним характеристикам OpenID Connect. Щоб зміні, внесені до настройок автентифікації, відобразилися на порталі, може знадобитися кілька хвилин. Якщо ви бажаєте, щоб зміни відобразилися негайно, повторно запустіть портал, використовуючи дії з порталом.

Для того, щоб налаштувати Azure AD в якості постачальника OpenID Connect, використовуючи потік неявного надання

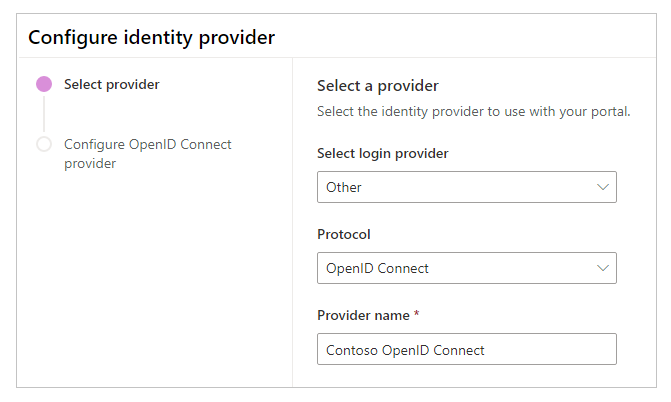

Виберіть Додати постачальника для вашого порталу.

Виберіть Інший в якості Постачальника послуг входу.

Виберіть для параметра Протокол значення OpenID Connect.

Уведіть ім’я постачальника.

Виберіть Далі.

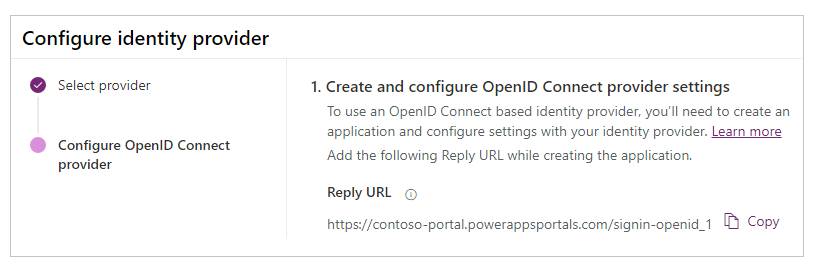

На цьому кроці ви створюєте програму та налаштовуєте параметри відповідно до вимог постачальника посвідчень.

Примітка

- URL-адреса відповіді використовується програмою для переадресації користувачів до порталу після успішного проходження автенитифікації. Якщо портал використовує ім'я настроюваного домену, знадобиться інша URL-адреса.

- Додаткові відомості про створення реєстрації програми на порталі Azure доступні в розділі Швидкий початок: реєстрація програми на платформі посвідчень Microsoft.

Увійдіть у Портал Azure.

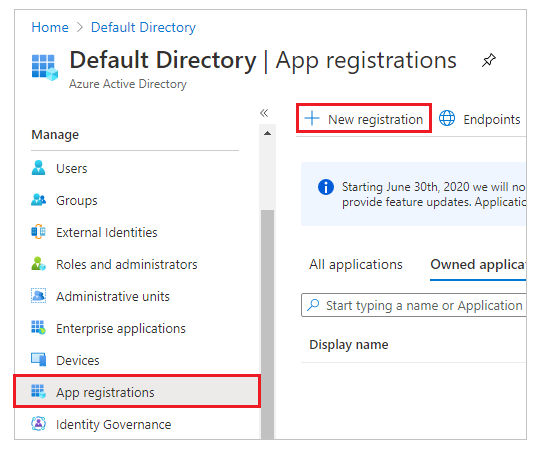

Знайдіть і виберіть Azure Active Directory.

В області Керування виберіть Реєстрації програм.

Виберіть Створити реєстрацію.

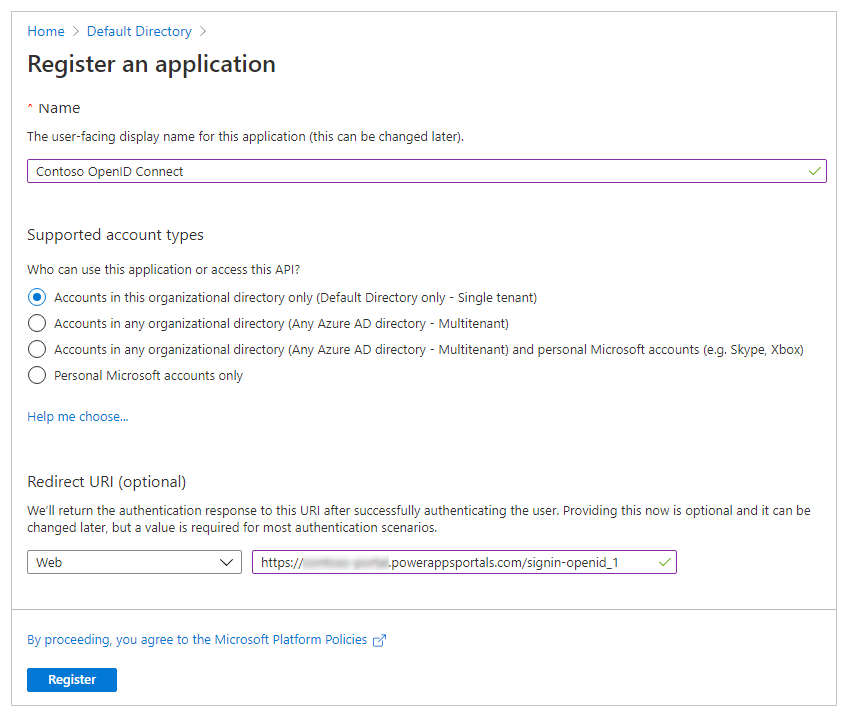

Введіть ім’я.

Якщо потрібно, виберіть інший Підтримуваний тип облікового запису. Додаткові відомості: Підтримувані типи облікових записів

В області URI переадресації виберіть Інтернет (якщо ще не вибрано).

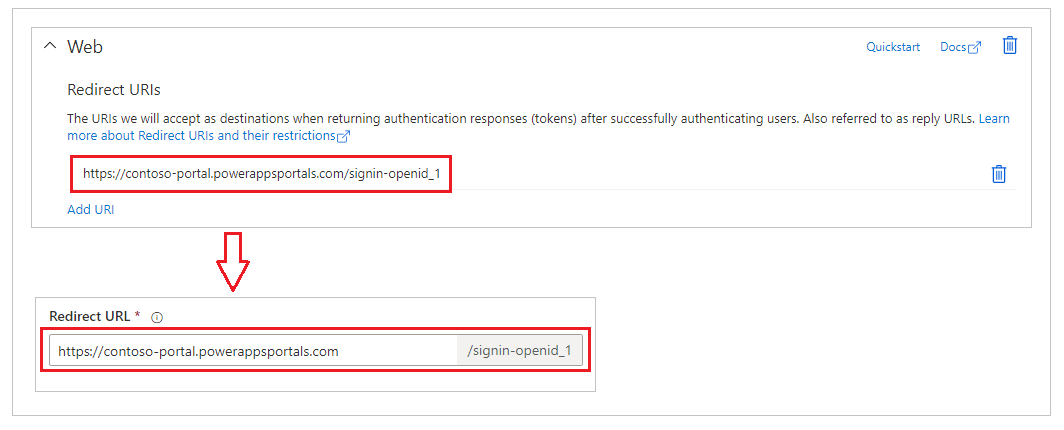

Уведіть URL-адресу відповіді для вашого порталу в текстовому полі URI переадресації.

Приклад:https://contoso-portal.powerappsportals.com/signin-openid_1Примітка

Якщо використовується URL-адреса порталу за замовчуванням, скопіюйте та вставте URL-адресу відповіді, як показано в розділі Створення та налаштування параметрів постачальника OpenID Connect на екрані Настроювання постачальника посвідчень (крок 6 вище). Якщо використовується настроюване доменне ім’я для порталу, введіть настроювану URL-адресу. Переконайтеся, що ви використовуєте саме це значення під час налаштування URL-адреси переадресації в параметрах порталу під час налаштування цього постачальника OpenID Connect.

Наприклад, якщо ви введете URL-адресу відповіді в порталі Azure якhttps://contoso-portal.powerappsportals.com/signin-openid_1, необхідно використовувати її саме так для налаштування OpenID Connect в порталах.

Виберіть Реєстрація.

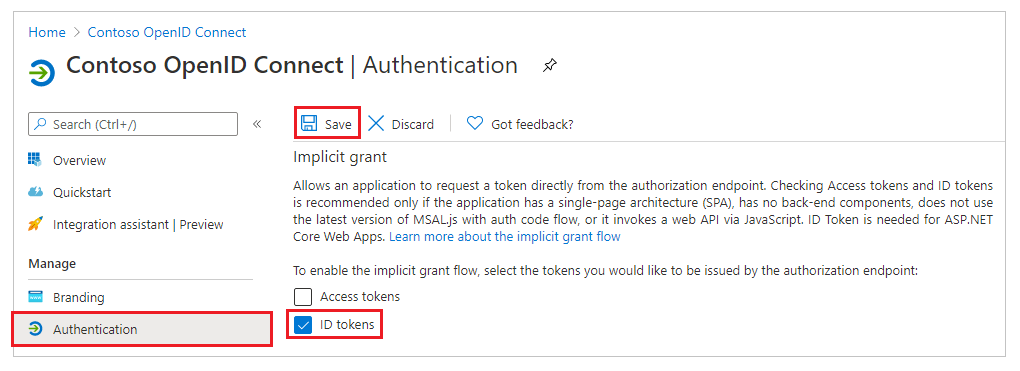

В області ліворуч, в розділі Керування виберіть Автентифікація.

У розділі Неявне надання виберіть прапорець Маркери ідентифікаторів.

Виберіть Зберегти.

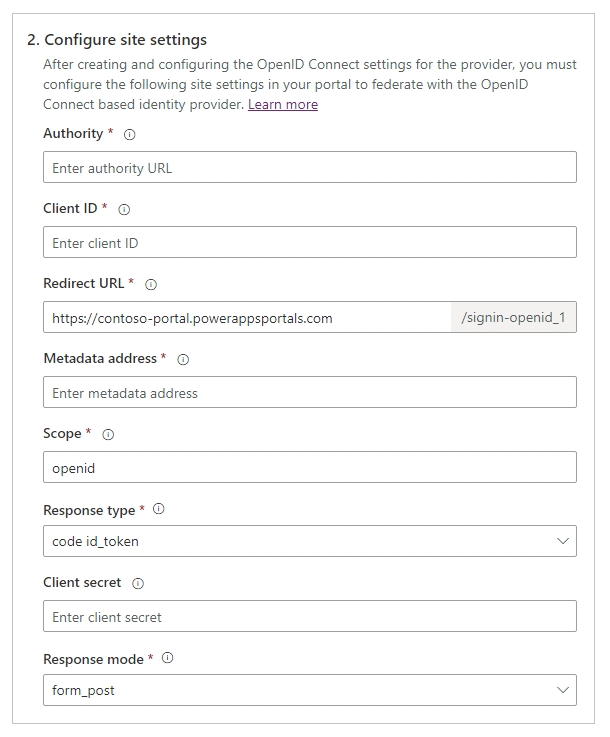

На цьому кроці ви вводите параметри сайту для налаштування порталу.

Підказка

Якщо ви закрили вікно браузера після налаштування реєстрації програми на кроці, що виконувався раніше, увійдіть до порталу Azure знову та перейдіть до зареєстрованої вами програми.

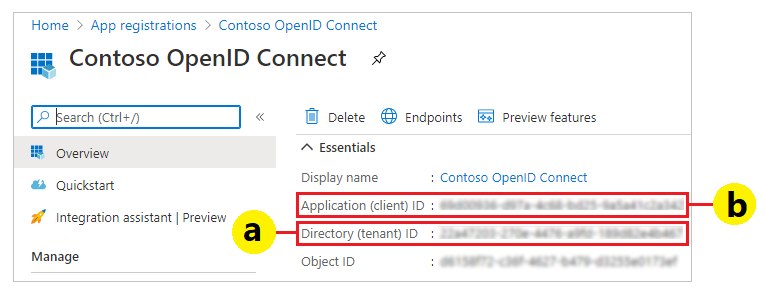

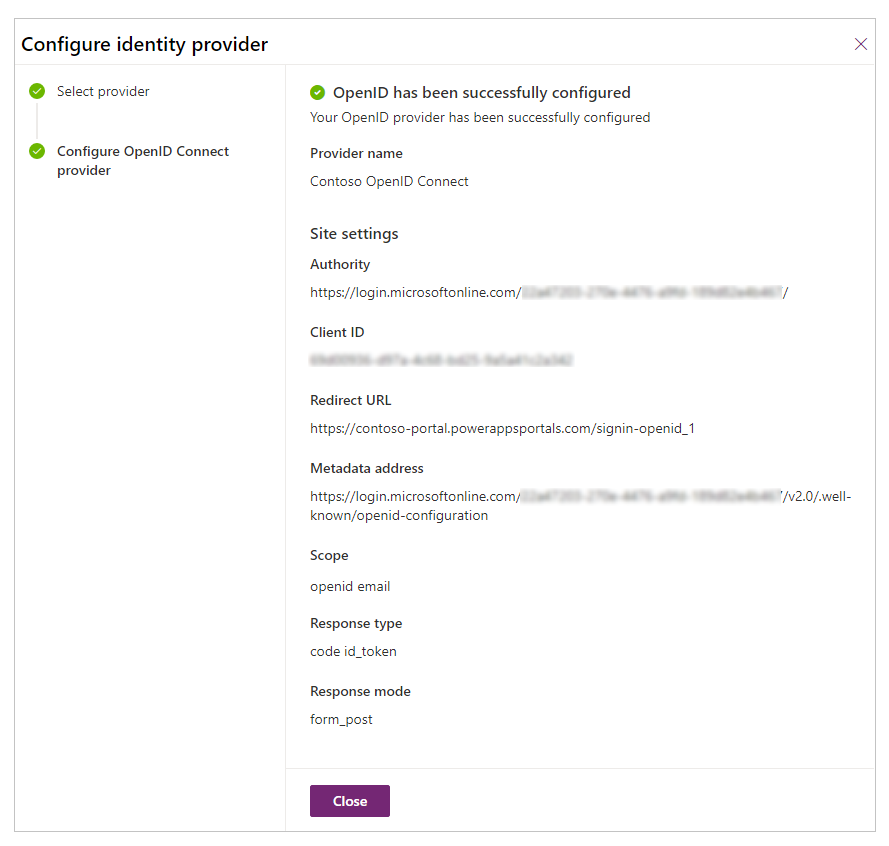

Центр сертифікації: при налаштування URL-адреси центру сертифікації використовуйте наведений нижче формат.

https://login.microsoftonline.com/<Directory (tenant) ID>/Наприклад, якщо Ідентифікатор каталогу (клієнт) на порталі Azure є

7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb, URL-адреса центру сертифікації будеhttps://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/Ідентифікатор клієнта: скопіюйте Ідентифікатор програми (клієнта) з порталу Azure в якості ідентифікатора клієнта.

URL-адреса переадресації: переконайтеся, що налаштування сайту URL-адреса переадресації збігається зі значенням URI переадресації, заданим раніше на порталі Azure.

Примітка

Якщо ви використовуєте URL-адресу порталу за замовчуванням, ви можете скопіювати і вставити URL-адресу відповіді, як показано на кроці Створення та налаштування параметрів постачальника OpenID Connect . Якщо використовується настроюване доменне ім’я, введіть URL-адресу вручну. Переконайтеся, що введене тут значення є точно таким самим, як введене раніше значення URI переадресації на порталі Azure.

Адреса метаданих: щоб налаштувати адресу метаданих, виконайте зазначені нижче дії.

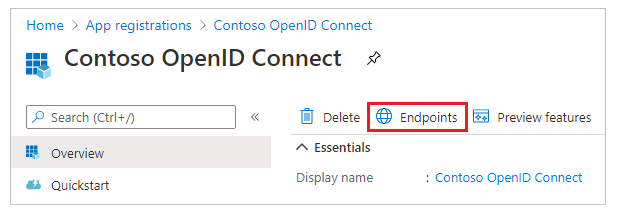

Виберіть Огляд на порталі Azure.

Виберіть Кінцеві точки.

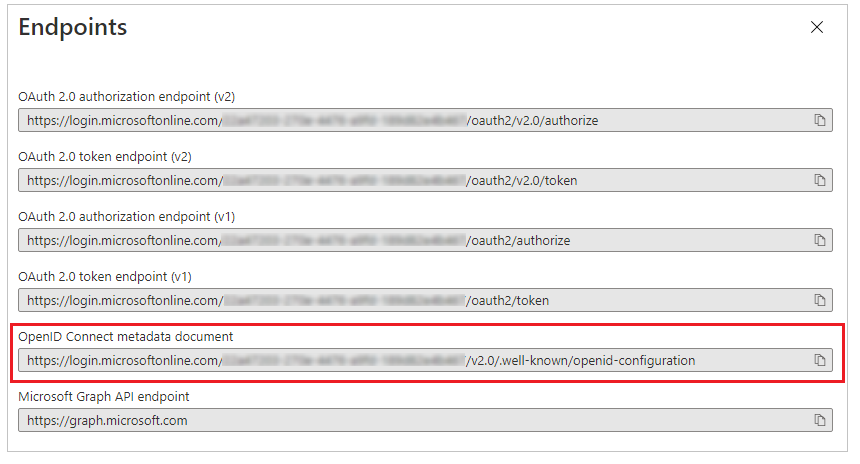

Скопіюйте URL-адресу в Документі метаданих OpenID Connect.

Вставте скопійовану URL-адресу документа в якості Адреси метаданих для порталів.

Область: задайте параметр сайту Область, як вказано нижче.

openid emailПримітка

Значення

openidв Області є обов'язковим. Значенняemailє необов'язковим, і якщо зазначити значенняemailв області, це гарантує, що адреса електронної пошти користувача порталу (запис контактної особи) автоматично заповнюватиметься та відображатиметься на сторінці Профіль після входу користувача. Для отримання відомостей про додаткові твердження див. розділ Налаштування додаткових тверджень далі у цій статті.Для параметра Тип відповіді виберіть code id_token.

Для параметра Режим відповіді виберіть form_post.

Виберіть Підтвердити.

Виберіть Закрити.

Налаштування додаткових тверджень

Увімкніть необов'язкові твердження у Azure AD.

Налаштуйте Область на включення додаткових тверджень.

Приклад:openid email profileУстановіть додатковий параметр сайту Зіставлення тверджень про реєстрацію.

Приклад:firstname=given_name,lastname=family_nameУстановіть додатковий параметр сайту Зіставлення тверджень про вхід.

Приклад:firstname=given_name,lastname=family_name

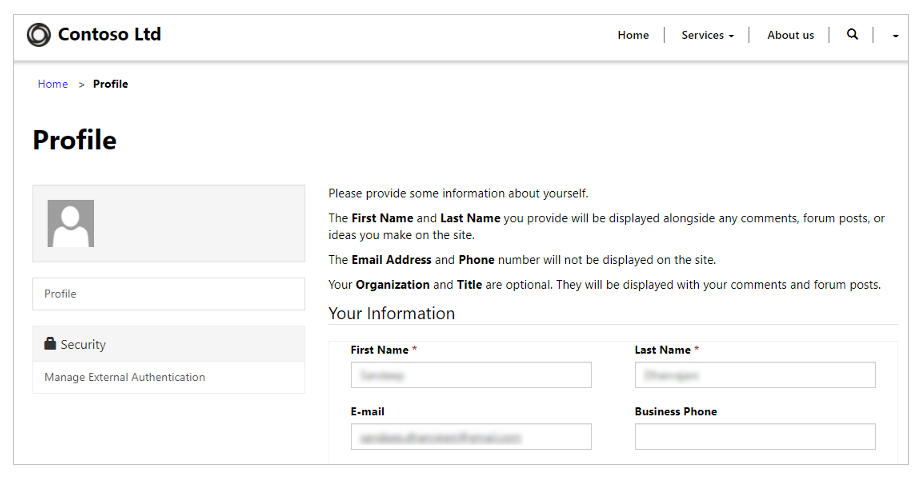

Наприклад, ім'я, прізвище та адрес електронної пошти, що отримуються додатковими твердженнями, стануть значеннями за замовчуванням на сторінці профілю на порталі.

Увімкнення автентифікації, використовуючи програму Azure AD з кількома клієнтами

Ви можете налаштувати свій портал, щоб приймати користувачів Azure AD з будь-якого клієнта в Azure, а не лише з певного клієнта, використовуючи програму з кількома клієнтами, зареєстровану в Azure AD. Щоб увімкнути підтримку багатьох клієнтів, оновіть реєстрацію програми в програмі Azure AD.

Щоб підтримати автентифікацію в Azure AD із використанням програми з кількома клієнтами, ви повинні створити або налаштувати додатковий параметр сайту Фільтр постачальників.

Цей параметр сайту є фільтром із символами підстановки, який відповідає всім постачальникам у всіх клієнтах. Приклад: https://sts.windows.net/*/

Статті за темою

Поширені запитання щодо використання OpenID Connect в порталах

Примітка

Розкажіть нам про свої уподобання щодо мови документації? Візьміть участь в короткому опитуванні. (зверніть увагу, що це опитування англійською мовою)

Проходження опитування займе близько семи хвилин. Персональні дані не збиратимуться (декларація про конфіденційність).