Вхідні та вихідні обмеження, що діють між клієнтами

Microsoft Power Platform Має багату екосистему конекторів, що дозволяють Microsoft Entra авторизованим Microsoft Entra користувачам створювати привабливі програми та потоки, встановлюючи з’єднання з бізнес-даними, доступними через ці сховища даних. Ізоляція клієнта спрощує для адміністраторів процес забезпечення безпечного та надійного доступу до з’єднувачів в межах клієнта, мінімізуючи ризик просочування даних поза межі клієнта. ізоляція клієнта дає Power Platform змогу адміністраторам ефективно керувати переміщенням даних клієнта з Microsoft Entra авторизованих джерел даних до клієнта та від нього.

Зверніть увагу, що Power Platform ізоляція клієнта відрізняється від Microsoft Entra обмеження клієнта для всього ідентифікатора. Це не впливає на Microsoft Entra доступ Power Platform за межами ідентифікатора. Power Platform ізоляція клієнта працює лише для з’єднувачів, що використовують Microsoft Entra автентифікація на основі ідентифікатора, наприклад Office 365 Outlook або SharePoint.

Попередження

Існує відома проблема із з’єднувачем Azure DevOps, через яку політику ізоляції клієнта не можна використовувати для підключень, установлених за допомогою цього з’єднувача. Якщо вектор інсайдерської атаки викликає занепокоєння, рекомендується обмежити використання конектора або його дії за допомогою політик даних.

Конфігурація за замовчуванням у Power Platform режимі ізоляція клієнта Off дозволяє безперешкодно встановлювати з’єднання між клієнтами, якщо користувач від клієнта А, який встановлює з’єднання, до клієнта Б надасть відповідні Microsoft Entra облікові дані. Якщо адміністратори бажають дозволити лише обраному набору клієнтів встановлювати підключення до свого клієнта або він нього, вони можуть увімкнути ізоляцію клієнта.

Якщо ізоляцію клієнта ввімкнуто, всіх клієнтів обмежено. Вхідні (підключення до клієнта від зовнішніх клієнтів) і вихідні (підключення від клієнта до зовнішніх клієнтів) міжклієнтські підключення блокуються, Power Platform навіть якщо користувач надає дійсні облікові дані захищеному Microsoft Entra джерелу даних. Для додавання винятків можна використати правила.

Адміністратори можуть вказати явний список дозволів клієнтів, для яких вони бажають увімкнути вхідні, вихідні або вхідні й вихідні підключення, які обходитимуть елементи керування ізоляцією клієнта, якщо налаштовано. Адміністратори можуть використовувати спеціальний шаблон «*» , щоб дозволитивсіх клієнтів у певному напрямку, якщо ізоляцію клієнта ввімкнуто. Power Platform відхиляє всі інші з’єднання між клієнтами, за винятком тих, які знаходяться в списку дозволів.

Ізоляцію клієнта можна настроювати в Центрі адміністрування Power Platform. Вона впливає на компоновані програми Power Platform та цикли Power Automate. Щоб настроїти ізоляцію клієнта, потрібно бути адміністратором клієнта.

Функціонал ізоляції клієнта Power Platform доступний в двох варіантах: одностороннє або двостороннє обмеження.

Розуміння сценаріїв ізоляції клієнта та впливу на них

Перш ніж почати налаштовувати обмеження ізоляції клієнта, перегляньте наведений нижче список, щоб зрозуміти сценарії та наслідки ізоляції клієнта.

- Адміністратор хоче ввімкнути ізоляцію клієнта.

- Адміністратор стурбований тим, що наявні програми та потоки, які використовують з’єднання між клієнтами, перестануть працювати.

- Адміністратор вирішує ввімкнути ізоляцію клієнта та додати правила винятків, щоб усунути вплив.

- Адміністратор запускає звіти про ізоляцію між орендарями, щоб визначити орендарів, яких потрібно звільнити. Докладніше: Навчальний посібник: Створення звітів про перехресну ізоляцію клієнта (підготовча версія)

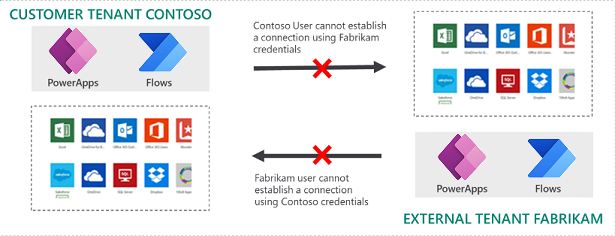

Двостороння ізоляція клієнта (обмеження вхідних та вихідних підключень)

Двостороння ізоляція клієнта блокуватиме спроби встановлення підключення до вашого клієнта від інших клієнтів. Крім того, двостороння ізоляція клієнта блокуватиме також спроби встановлення підключення з вашого клієнта до інших клієнтів.

У цьому сценарії адміністратор клієнта увімкнув двосторонню ізоляцію клієнта в клієнті Contoso, а зовнішнього клієнта Fabrikam не було додано до списку дозволів.

Користувачі, які Power Platform ввійшли в клієнт Contoso, не можуть встановлювати вихідні Microsoft Entra з’єднання на основі ідентифікатора до джерел даних у клієнті Fabrikam, незважаючи на те, що вони надали відповідні Microsoft Entra облікові дані для встановлення з’єднання. Це вихідна ізоляція клієнта для клієнта Contoso.

Аналогічно, користувачі, які ввійшли в Power Platform клієнт Fabrikam, не можуть встановлювати підключення Microsoft Entra до джерел даних у клієнті Contoso на основі вхідного ідентифікатора, незважаючи на те, що вони надали відповідні Microsoft Entra облікові дані для встановлення з’єднання. Це вхідна ізоляція клієнта для клієнта Contoso.

| Клієнт, що створює підключення | Клієнт, до якого здійснюється вхід | Доступ дозволено? |

|---|---|---|

| Contoso | Contoso | Так |

| Contoso (ізоляція клієнта Увімк.) | Fabrikam | Ні (вихідні) |

| Fabrikam | Contoso (ізоляція клієнта Увімк.) | Ні (вхідні) |

| Fabrikam | Fabrikam | Так |

Нотатка

Спроба підключення, ініційована гостьовим користувачем із хост-клієнта, націлена на джерела даних у межах одного хост-клієнта, не оцінюється правилами ізоляції клієнта.

Ізоляція клієнта зі списками дозволів

Одностороння ізоляція клієнта, або вхідна ізоляція, блокуватиме спроби встановлення підключення до вашого клієнта з інших клієнтів.

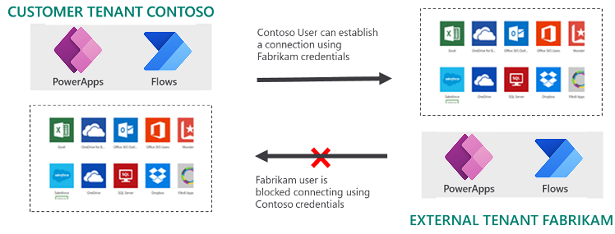

Сценарій: вихідний список дозволів Fabrikam додано до вихідного списку дозволів клієнта Contoso

У цьому сценарії адміністратор додає клієнта Fabrikam у вихідний список дозволів у той час, як ізоляцію клієнта увімкнуто.

Користувачі, які ввійшли в Power Platform клієнт Contoso, можуть встановлювати вихідні Microsoft Entra з’єднання на основі ідентифікатора з джерелами даних у клієнті Fabrikam, якщо вони нададуть відповідні Microsoft Entra облікові дані для встановлення з’єднання. Встановлення вихідного підключення до клієнта Fabrikam допускається через налаштований запис списку дозволів.

Однак користувачі, які ввійшли в Power Platform обліковий запис клієнта Fabrikam, все одно не можуть встановити Microsoft Entra підключення до джерел даних у клієнті Contoso на основі вхідного ідентифікатора, незважаючи на те, що вони надали відповідні Microsoft Entra облікові дані для встановлення з’єднання. Встановлення вхідного підключення від клієнта Fabrikam все ще не дозволено, навіть якщо запис списку дозволів налаштовано й дозволено вихідні підключення.

| Клієнт, що створює підключення | Клієнт, до якого здійснюється вхід | Доступ дозволено? |

|---|---|---|

| Contoso | Contoso | Так |

| Contoso (ізоляція клієнта Увімк.) Fabrikam додано до вихідного списку дозволів |

Fabrikam | Так |

| Fabrikam | Contoso (ізоляція клієнта Увімк.) Fabrikam додано до вихідного списку дозволів |

Ні (вхідні) |

| Fabrikam | Fabrikam | Так |

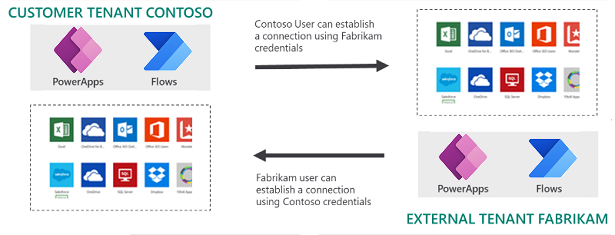

Сценарій: двонаправлений список дозволів Fabrikam додано до вхідного та вихідного списків дозволів клієнта Contoso

У цьому сценарії адміністратор додає клієнта Fabrikam до вхідного й вихідного списків дозволів у той час, як ізоляцію клієнта увімкнуто.

| Клієнт, що створює підключення | Клієнт, до якого здійснюється вхід | Доступ дозволено? |

|---|---|---|

| Contoso | Contoso | Так |

| Contoso (ізоляція клієнта Увімк.) Fabrikam додано до обох списків дозволів |

Fabrikam | Так |

| Fabrikam | Contoso (ізоляція клієнта Увімк.) Fabrikam додано до обох списків дозволів |

Так |

| Fabrikam | Fabrikam | Так |

Увімкнення ізоляції клієнта та налаштування списку дозволів

У центрі адміністрування Power Platform ізоляція клієнта встановлюється в меню Політики>Ізоляція клієнта.

Нотатка

Ви повинні мати Power Platform роль адміністратора, щоб переглядати та налаштовувати політику ізоляції клієнта клієнта.

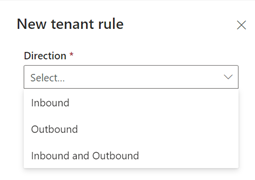

Список дозволів ізоляції клієнта можна налаштувати за допомогою параметра Створити правило клієнта на сторінці Ізоляція клієнта. Якщо ізоляцію клієнта вимкнуто, до списку можна додавати правила або змінювати їх. Проте ці правила не застосовуються, доки не буде ввімкнуто ізоляцію клієнта.

У розкривному списку Напрямок створення правила клієнта виберіть напрямок запису списку дозволів.

Також можна ввести значення дозволеного клієнта або як домен клієнта, або як ідентифікатор клієнта. Після збереження запис буде додано до списку правил поряд з іншими дозволеними клієнтами. Якщо для додавання запису списку дозволів використовується домен клієнта, центр адміністрування Power Platform автоматично обчислить ідентифікатор клієнта.

Як тільки запис з’явиться в списку,відобразяться поля ID клієнта та Microsoft Entra імені клієнта. Зверніть увагу, що в Microsoft Entra ID ім’я клієнта відрізняється від домену клієнта. Ім’я клієнта унікальне для клієнта, але в клієнта може бути кілька доменних імен.

Якщо ізоляцію клієнта ввімкнуто, можна використовувати «*» як спеціальний символ для позначення всіх клієнтів, дозволених у визначеному напрямку.

Можна змінити напрямок запису списку дозволів клієнта відповідно до бізнес-вимог. Зауважте, що поле Домен або ідентифікатор клієнта не можна змінити на сторінці Правило редагування клієнта.

Якщо ізоляцію клієнта ввімкнуто або вимкнуто, можна виконувати всі операції списку дозволів, як-от додавання, редагування та видалення. Якщо ізоляцію клієнта вимкнуто, записи списку дозволів впливатимуть на поведінку з’єднання, оскільки всі підключення між клієнтами дозволено.

Вплив на розробку програм і циклів

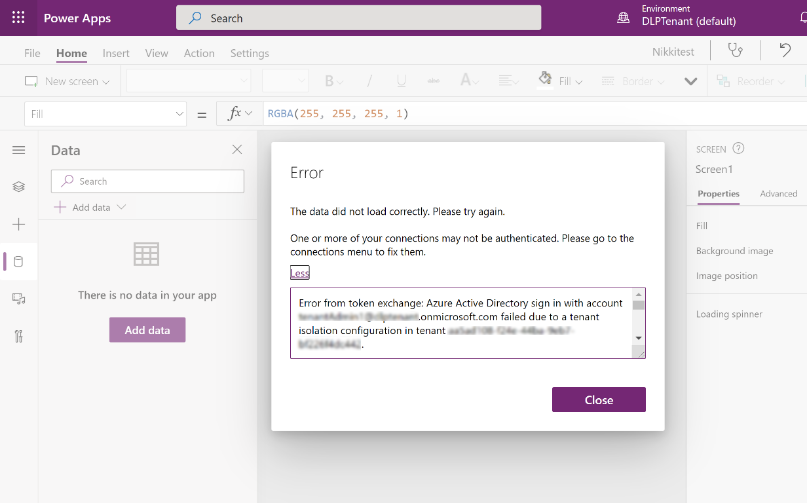

Користувачі, які створюють або редагують ресурси, на які впливає ізоляція клієнта, бачитимуть відповідне повідомлення. Наприклад, редактори Power Apps бачитимуть зазначену нижче помилку під час використання в програмі підключень між клієнтами, яких було заблоковано політиками ізоляції клієнта. Програма не додасть з'єднувач.

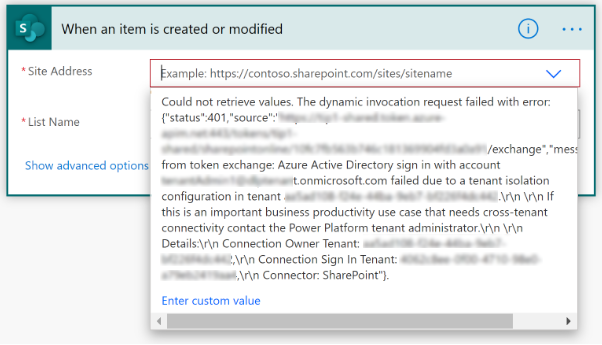

Також редактори Power Automate, за спроби збереження потоку, що використовує підключення в циклі, які були заблоковані політикою політиками ізоляції клієнта, бачитимуть зазначену нижче помилку. Сам цикл буде збережено, але його буде позначено як «Призупинений», і його буде неможливо виконати, допоки редактор не виправить порушення політики запобігання втраті даних (ЗВД).

Вплив на виконання програм і потоків

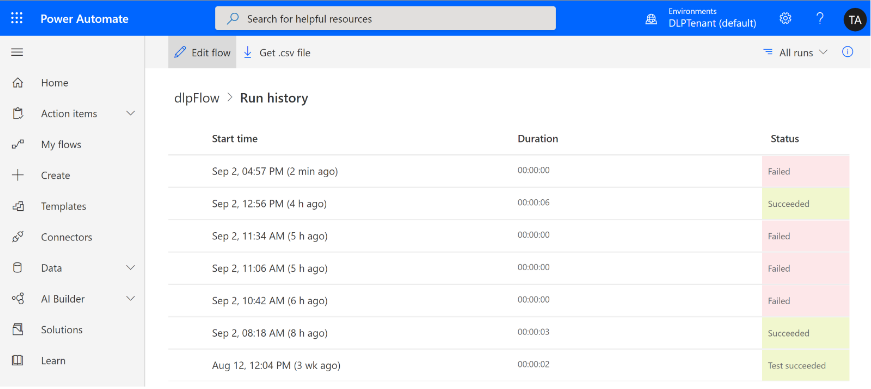

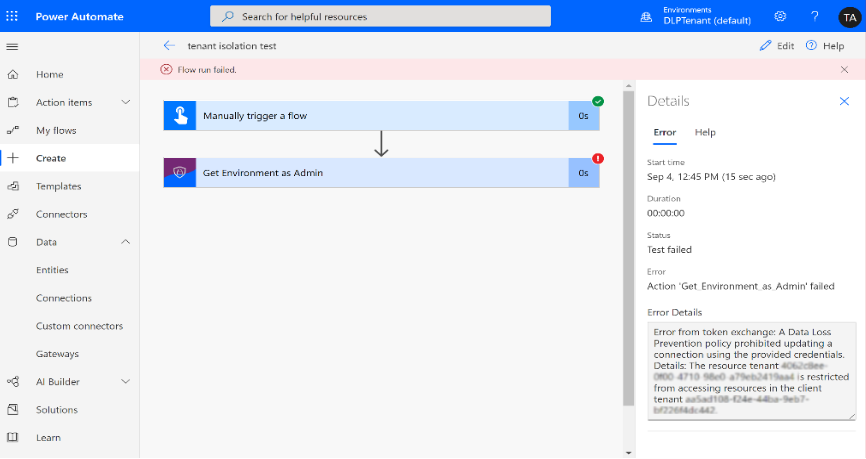

Адміністратор може в будь-який момент змінити політики ізоляції клієнта для клієнта. Якщо програми та цикли було створено та виконано у відповідності до попередніх політик ізоляції клієнта, то зміни, внесені до політики можуть негативно вплинути на деякі з них. Програми або цикли, які порушують політику ізоляції клієнта, не виконуватимуться належним чином. Наприклад, журнал виконання в Power Automate указує на збій виконання циклу. Крім того, якщо вибрати невдалий запуск, буде відображено відомості про помилку.

Для наявних циклів, які не виконуються належним чином через останню політику ізоляції клієнта, у журналі виконання в Power Automate буде зазначено збій виконання циклу.

Якщо вибрати невдалий запуск, буде відображено відомості про збій виконання циклу.

Нотатка

Оцінювання останньої політики ізоляції клієнта щодо активних програм і циклів триває приблизно годину. Ці змінення не є миттєвими.

Відомі проблеми

Azure DevOps конектор використовує Microsoft Entra аутентифікацію як постачальник ідентифікації, але використовує власний OAuth flow та STS для авторизації та випуску токена. Оскільки токен, повернутий з потоку ADO на основі конфігурації цього з’єднувача, не походить від Microsoft Entra ID, політика ізоляції клієнта не застосовується. Як пом’якшення наслідків, ми рекомендуємо використовувати інші типи політик даних, щоб обмежити використання з’єднувача або його дій.