使用動態成員資格規則管理管理單位的使用者或裝置 (預覽)

重要

系統管理單位的動態成員資格規則目前為 PREVIEW。 如需適用於 Beta、預覽版或尚未發行至正式運作的 Azure 功能的法律條款,請參閱產品條款。

您可以手動新增或移除系統管理單位的使用者或裝置。 透過此預覽,您可以使用規則動態新增或移除系統管理單位的使用者或裝置。 本文說明如何使用 Microsoft Entra 系統管理中心、PowerShell 或 Microsoft Graph API,建立具有動態成員資格規則的系統管理單位。

注意

您可以使用動態群組可用的相同屬性,來建立管理單位的動態成員資格規則。 如需可用特定屬性的詳細資訊,以及如何使用這些屬性的範例,請參閱 Microsoft Entra ID 中群組的動態成員資格規則。

雖然指派成員的系統管理單位可手動支援多個物件類型,例如使用者、群組和裝置,但目前無法建立包含多個物件類型的動態成員資格規則的系統管理單位。 例如,您可以為使用者或裝置建立具有動態成員資格規則的系統管理單位,但不能同時建立這兩者。 目前不支援具有群組動態成員資格規則的 管理員 單位。

必要條件

- 每個系統管理單位系統管理員的 Microsoft Entra ID P1 或 P2 授權

- 每個管理單位成員的 Microsoft Entra ID P1 或 P2 授權

- 特殊權限角色管理員或全域管理員

- 使用 PowerShell 時安裝的 Microsoft Graph PowerShell SDK

- 使用適用於 Microsoft Graph API 的 Graph 總管時 管理員 同意

- 全域 Azure 雲端(不適用於特製化雲端,例如由 21Vianet 運作的 Azure Government 或 Microsoft Azure)

注意

系統管理單位的動態成員資格規則需要每個屬於一或多個動態系統管理單位成員之唯一使用者的 Microsoft Entra ID P1 授權。 您不需要將授權指派給使用者,讓他們成為動態系統管理單位的成員,但您必須擁有 Microsoft Entra 組織中的最小授權數目,才能涵蓋所有這類使用者。 例如,如果您的組織中所有動態系統管理單位中總共有 1,000 個唯一使用者,則需要至少 1,000 個 Microsoft Entra ID P1 授權,才能符合授權需求。 動態裝置系統管理單位成員的裝置不需要任何授權。

如需詳細資訊,請參閱 使用PowerShell或 Graph 總管的必要條件。

新增動態成員資格規則

請遵循下列步驟,為用戶或裝置建立具有動態成員資格規則的系統管理單位。

Microsoft Entra 系統管理中心

提示

本文中的步驟可能會根據您從開始的入口網站稍有不同。

以至少 [特殊權限角色管理員] 身分登入 Microsoft Entra 系統管理中心。

選取您要新增使用者或裝置的系統管理單位。

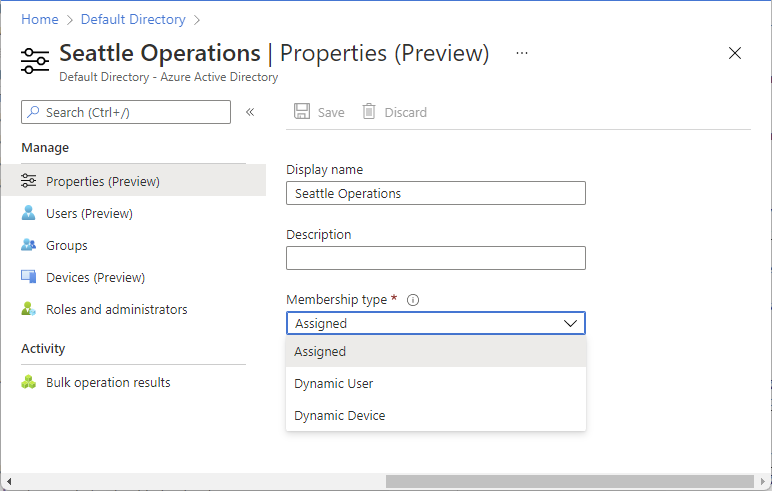

選取 [屬性] 。

在 [ 成員資格類型 ] 清單中,根據您要新增的規則類型,選取 [動態使用者 ] 或 [動態裝置]。

選取 [新增動態查詢]。

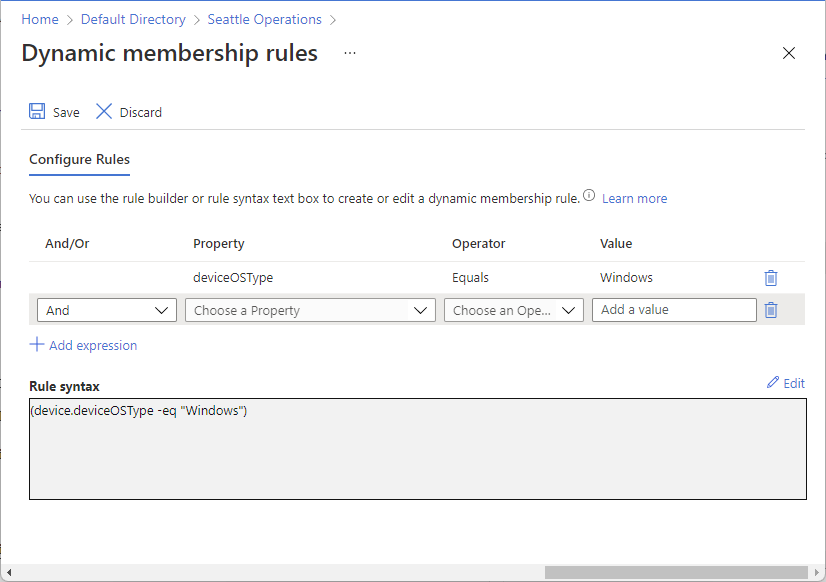

使用規則產生器來指定動態成員資格規則。 如需詳細資訊,請參閱 Azure 入口網站 中的規則產生器。

完成後,選取 [ 儲存 ] 以儲存動態成員資格規則。

在 [ 屬性] 頁面上,選取 [ 儲存 ] 以儲存成員資格類型和查詢。

畫面顯示下列訊息:

變更管理單位類型之後,現有的成員資格可能會根據您提供的動態成員資格規則而變更。

選取是 以繼續。

如需如何編輯規則的步驟,請參閱下列 編輯動態成員資格規則 一節。

PowerShell

建立動態成員資格規則。 如需詳細資訊,請參閱 Microsoft Entra ID 中群組的動態成員資格規則。

使用 連線-MgGraph 命令,將 Microsoft Entra ID 與已獲指派 Privileged Role 管理員 istrator 或 Global 管理員 istrator 角色的用戶連線。

Connect-MgGraph -Scopes "AdministrativeUnit.ReadWrite.All"使用 New-MgDirectory 管理員 istrativeUnit 命令,使用下列參數建立具有動態成員資格規則的新管理單位:

MembershipType:Dynamic或AssignedMembershipRule:您在上一個步驟中建立的動態成員資格規則MembershipRuleProcessingState:On或Paused

# Create an administrative unit for users in the United States $params = @{ displayName = "Example Admin Unit" description = "Example Dynamic Membership Admin Unit" membershipType = "Dynamic" membershipRule = "(user.country -eq 'United States')" membershipRuleProcessingState = "On" } New-MgDirectoryAdministrativeUnit -BodyParameter $params

Microsoft Graph API

建立動態成員資格規則。 如需詳細資訊,請參閱 Microsoft Entra ID 中群組的動態成員資格規則。

使用建立 administrativeUnit API 來建立具有動態成員資格規則的新系統管理單位。

以下顯示適用於 Windows 裝置的動態成員資格規則範例。

要求

POST https://graph.microsoft.com/beta/administrativeUnits本文

{ "displayName": "Windows Devices", "description": "All Contoso devices running Windows", "membershipType": "Dynamic", "membershipRule": "(deviceOSType -eq 'Windows')", "membershipRuleProcessingState": "On" }

編輯動態成員資格規則

當系統管理單位設定為動態成員資格時,系統管理單位新增或移除成員的一般命令會停用,因為動態成員資格引擎會保留新增或移除成員的唯一擁有權。 若要變更成員資格,您可以編輯動態成員資格規則。

Microsoft Entra 系統管理中心

以至少 [特殊權限角色管理員] 身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分>識別角色與系統管理員> 管理員 單位]。

選取具有您要編輯之動態成員資格規則的系統管理單位。

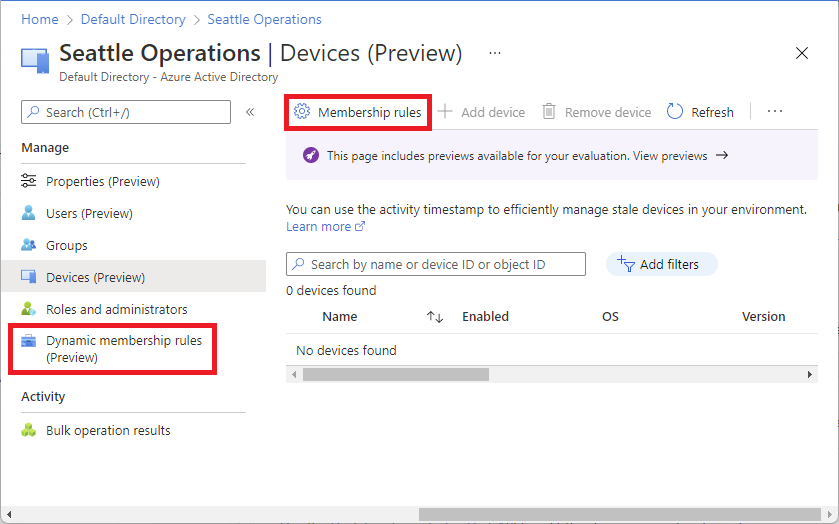

選取 [成員資格規則 ] 以使用規則產生器編輯動態成員資格規則。

您也可以在左側導覽中選取 [動態成員資格規則 ] 來開啟規則產生器。

完成後,選取 [ 儲存 ] 以儲存動態成員資格規則變更。

PowerShell

使用 Update-MgDirectory 管理員 istrativeUnit 命令來編輯動態成員資格規則。

# Set a new dynamic membership rule for an administrative unit

$adminUnit = Get-MgDirectoryAdministrativeUnit -Filter "displayName eq 'Example Admin Unit'"

$params = @{

membershipRule = "(user.country -eq 'Germany')"

}

Update-MgDirectoryAdministrativeUnit -AdministrativeUnitId $adminUnit.Id -BodyParameter $params

Microsoft Graph API

使用 Update administrativeUnit API 來編輯動態成員資格規則。

要求

PATCH https://graph.microsoft.com/beta/administrativeUnits/{id}

本文

{

"membershipRule": "(user.country -eq "Germany")"

}

將動態管理單位變更為已指派

請遵循下列步驟,將具有動態成員資格規則的系統管理單位變更為手動指派成員的管理單位。

Microsoft Entra 系統管理中心

以至少 [特殊權限角色管理員] 身分登入 Microsoft Entra 系統管理中心。

流覽至 [身分>識別角色與系統管理員> 管理員 單位]。

選取您想要變更為指派的系統管理單位。

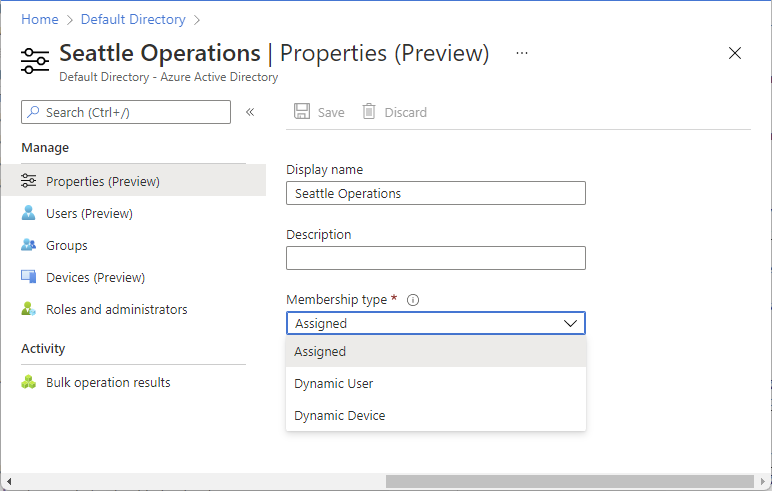

選取 [屬性] 。

在 [ 成員資格類型 ] 列表中,選取 [ 已指派]。

選取 [ 儲存 ] 以儲存成員資格類型。

畫面顯示下列訊息:

變更管理單位類型之後,將不會再處理動態規則。 目前的行政單位成員會保留在管理單位中,而管理單位將獲派成員資格。

選取是 以繼續。

當成員資格類型設定從動態變更為已指派時,目前成員仍會保持不變於管理單位中。 此外,啟用將群組新增至系統管理單位的功能。

PowerShell

使用 Update-MgDirectory 管理員 istrativeUnit 命令來編輯動態成員資格規則。

# Change an administrative unit to assigned

$adminUnit = Get-MgDirectoryAdministrativeUnit -Filter "displayName eq 'Example Admin Unit'"

$params = @{

membershipRuleProcessingState = "Paused"

membershipType = "Assigned"

}

Update-MgDirectoryAdministrativeUnit -AdministrativeUnitId $adminUnit.Id -BodyParameter $params

Microsoft Graph API

使用 Update administrativeUnit API 來變更成員資格類型設定。

要求

PATCH https://graph.microsoft.com/beta/administrativeUnits/{id}

本文

{

"membershipType": "Assigned"

}