适用范围:SQL Server

适用于 Azure Key Vault 的 SQL Server 连接器使 SQL Server 加密能够使用 Azure Key Vault 服务作为 可扩展密钥管理(EKM) 提供程序来保护 SQL Server 加密密钥。

本文介绍 SQL Server 连接器。 有关详细信息,请参阅:

什么是可扩展密钥管理(EKM),为什么使用它?

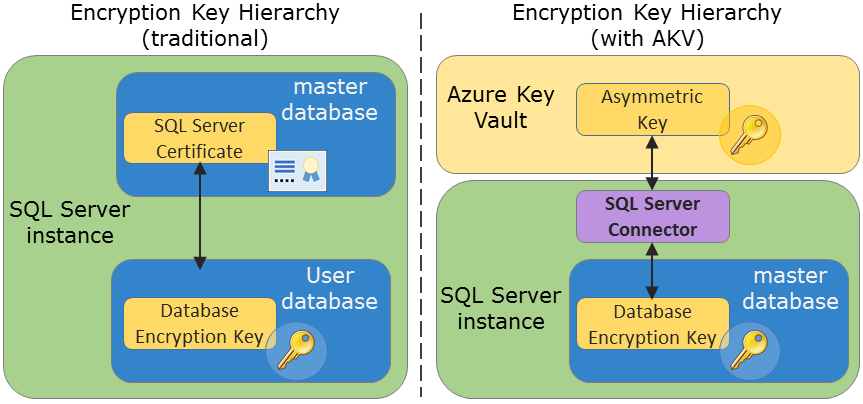

SQL Server 提供了多种类型的加密来帮助保护敏感数据,包括透明数据加密(TDE)、加密数据列(CLE)和备份加密。 在传统的密钥层次结构中,上述三种加密类型均使用对称数据加密密钥 (DEK) 对数据进行加密。 通过使用存储在 SQL Server 中的密钥层次结构,为对称数据加密密钥进行加密,使其获得进一步的保护。

可替代这种模型的是 EKM 提供程序模型。 使用 EKM 提供程序体系结构,SQL Server 可通过使用存储在 SQL Server 之外的外部加密提供程序中的非对称密钥来保护数据加密密钥。 该模型额外添加了一个安全层,将密钥和数据分开管理。

下图对传统服务管理密钥层次结构与 Azure 密钥保管库系统进行比较。

SQL Server 连接器充当 SQL Server 和 Azure Key Vault 之间的桥梁,因此 SQL Server 可以使用 Azure Key Vault 服务的可伸缩性、高性能和高可用性。 下图显示了在使用 Azure Key Vault 和 SQL Server 连接器的 EKM 提供程序体系结构中,如何使用密钥层次结构。

Azure Key Vault 可用于 Azure 虚拟机和本地服务器上的 SQL Server 安装。 Key Vault 服务还提供一种选择,即使用受到严格控制和监视的硬件安全模块 (HSM) 来实现对非对称加密密钥的更高级别的保护。 有关密钥保管库的详细信息,请参阅 Azure 密钥保管库。

注意

仅支持 Azure Key Vault 和 Azure Key Vault 托管 HSM。 不支持 Azure 云 HSM。

下图总结了使用密钥保管库的 EKM 处理流程。 (映像中的进程步骤编号不用于匹配映像后面的设置步骤编号。

注意

生产环境中不再支持版本 1.0.0.440 及更早版本。 访问 Microsoft下载中心 ,并使用“升级 SQL Server 连接器”下的 SQL Server 连接器维护与故障排除 页上的说明升级到版本 1.0.1.0 或更高版本。

有关下一步,请参阅 使用 Azure Key Vault 设置 SQL Server TDE 可扩展密钥管理。

有关使用场景,请参阅 Use SQL Server Connector with SQL Encryption Features(使用具有 SQL 加密功能的 SQL Server 连接器)。