注意

有关云中 SWIFT 产品可用性的更新,请参阅 SWIFT 网站。

本文概述了如何在 Azure 中部署 SWIFT Alliance Remote Gateway。 Alliance Remote Gateway 是一项安全的基于云的服务,可用于将 Alliance Access 或 Alliance Entry 直接连接到 SWIFT,而无需在本地托管连接产品。 你可以完全控制 Alliance Access 和 Alliance Entry systems。

可以使用单个 Azure 订阅中部署解决方案。 但是,为了更好地管理和治理整个解决方案,应使用两种不同的 Azure 订阅:

- 一个订阅包含 SWIFT Alliance Access 组件。

- 第二个订阅包含通过 Alliance connect Virtual 连接到 SWIFT 网络所需的资源。

体系结构

*下载包含本体系结构关系图的 Visio 文件。

Workflow

以下工作流与上图相对应。

业务用户:业务用户位于客户场所,通常位于企业或金融机构环境中。 他们通过后端应用程序访问系统。

客户本地连接:业务用户通过 Azure ExpressRoute 连接或 Azure VPN 网关连接到 Azure 托管的应用程序,从而确保安全可靠的连接。

客户后端订阅:此订阅包含作为 Azure 服务一部分的后端应用程序虚拟机 (VM)。 它通过虚拟网络对等连接到主 Azure 基础结构,这表示 Azure 虚拟网络之间有直接网络链接。

Alliance Remote Gateway 订阅:此体系结构的核心部分是 Alliance Remote Gateway 订阅。 此订阅包含以下组件:

- 中心虚拟网络:通过连接到 ExpressRoute 或 VPN 网关和 Azure 防火墙作为连接的中心点,实现安全和筛选的互联网访问。

- SWIFT Alliance Access 辐射型虚拟网络:包含 SWIFT Alliance Access 的基础结构,其中包含用于 Web 平台、访问服务和高可用性虚拟机的子网。

- 安全和管理服务:使用 Microsoft Defender for Cloud、Microsoft Entra 托管标识、Azure Monitor 和Azure 存储等服务来管理、保护和监视环境。

高可用性子网和 VM 有助于确保即使单个组件发生故障,系统也能保持正常运行。

Alliance Remote Gateway 订阅包含你管理的资源。 实施服务后,Alliance Access 或 Alliance Entry 本地系统连接到在 SWIFT 运营中心部署的 Alliance Remote Gateway 服务器。

你可以完全控制 Alliance Access 或 Alliance Entry 配置和功能,包括消息输入和显示、路由、操作员定义、计划以及手动或自动打印。

你可以使用 Azure 资源管理器模板(ARM 模板)来部署 Alliance Remote Gateway 资源,以便创建本体系结构中所述的核心基础结构。 Azure 上的 Alliance Access 部署应遵循 SWIFT 客户安全计划 (CSP) 和客户安全控制框架 (CSCF) 中的指导。 建议在此订阅中使用 SWIFT CSP-CSCF Azure 策略。

Alliance Connect Virtual 订阅:Alliance Connect Virtual 订阅包含通过多供应商安全 IP 网络实现与 Alliance Remote Gateway 服务器连接所需的组件。

部署上述体系结构关系图显示的相应 Juniper vSRX 虚拟防火墙组件时,可以通过在两个不同的 Azure 可用性区域中部署冗余资源来实现高可用性。 此外,高可用性 VM 1 和高可用性 VM 2 监视和维护路由表,以提供更高的复原能力并提高整体解决方案的可用性。

此订阅与 Alliance Remote Gateway 订阅对等互连。 它包含用于信任区域、互连区域和非信任区域的子网。 它还包括每个区域的网络接口卡,以及受控网络流量流的用户定义的路由。

可以通过专用 ExpressRoute 连接或 Internet 维护 Alliance Remote Gateway 服务器与这些客户特定的网络组件之间的连接。 SWIFT 提供三种不同的连接选项:青铜、白银和黄金。 为邮件流量和所需的复原能力级别选择最佳选项。 有关这些连接选项的详细信息,请参阅 Alliance Connect:青铜、白银和黄金包。

外部连接:体系结构包括通过 ExpressRoute 连接或 Internet 连接到 SWIFTNet 链接,以便安全传输财务消息和交易。

路由和策略:路由表和策略(如 SWIFT CSP-CSCF 策略和 SWIFTNet 链接策略)控制流量路由,并在部署中强制实施安全合规性。

组件

Azure 订阅:需要 Azure 订阅才能部署 Alliance Remote Gateway。 建议使用新的 Azure 订阅来管理和扩展 Alliance Remote Gateway 及其组件。

Azure 资源组:Alliance Remote Gateway 安全区域订阅具有托管以下 Alliance Remote Gateway 组件的 Azure 资源组:

- Alliance Web 平台 SE,在 Azure 虚拟机上运行。

- 在 Azure 虚拟机上运行的 Alliance Access。 Alliance Access 软件包含嵌入式 Oracle 数据库。

Azure 虚拟网络:虚拟网络围绕 SWIFT 部署提供专用网络边界。 选择不与本地站点冲突的网络地址空间,例如后台、硬件安全模块和用户站点。

Azure 虚拟网络子网:应将 Alliance Access 组件部署在单独的子网中,以允许通过 Azure 网络安全组控制组件之间的流量。

Azure 路由表:可通过使用 Azure 路由表控制 Alliance Access VM 与你的本地站点之间的网络连接。

Azure 防火墙:从 Alliance Access VM 到 Internet 的任何出站连接都应通过 Azure 防火墙进行传递。 此连接的典型示例为时间同步和防病毒定义更新。

Azure 虚拟机:虚拟机提供用于运行 Alliance Access 的计算服务。 使用以下指南选择正确的订阅。

- 将经过计算优化的订阅用于 Alliance Web 平台 SE 前端。

- 将经过内存优化的订阅用于带有嵌入式 Oracle 数据库的 Alliance Access。

Azure 托管磁盘:Azure 高级 SSD 托管磁盘为 Alliance Access 组件提供高吞吐量、低延迟的磁盘性能。 这些组件还可以备份和还原附加到 VM 的磁盘。

Azure 邻近放置组:考虑使用 Azure 邻近放置组来确保所有 Alliance Access VM 的物理位置彼此接近。 邻近放置组可减少 Alliance Access 组件之间的网络延迟。

方案详细信息

可以使用此方法将 SWIFT 连接从本地环境迁移到 Azure 环境,或使用 Azure 建立新的 SWIFT 连接。

可能的用例

此解决方案非常适合金融业。 它适用于现有 SWIFT 客户,可在将 Alliance Access 从本地环境迁移到 Azure 环境时使用。

注意事项

这些注意事项实施 Azure 架构良好的框架的支柱原则,即一套可用于改善工作负载质量的指导原则。 有关详细信息,请参阅 Microsoft Azure 架构良好的框架。

此解决方案具有以下注意事项。 如需更详细的信息,请联系 Microsoft 客户团队,帮助指导 SWIFT 的 Azure 实现。

可靠性

可靠性可确保应用程序符合你对客户的承诺。 有关详细信息,请参阅可靠性支柱概述。

在本地部署 SWIFT 组件时,需要作出关于可用性和复原能力的决策。 对于本地复原,建议将组件部署到至少两个数据中心。 Azure 中适用同样的注意事项,但也存在一些不同的概念。

可以将 Alliance Access 和 Alliance Entry 部署到 Azure 云基础结构中。 Azure 基础结构需要符合相应应用程序的性能和延迟要求。

有关数据库恢复过程的信息,请参阅 SWIFT 网站上的 Alliance Access 管理指南第 14 部分。

Azure 复原能力概念

Azure 针对 VM 可用性提供服务级别协议 (SLA)。 这些 SLA 会有所不同,具体取决于是部署单个虚拟机、可用性集中的多个 VM,还是在多个可用性区域中的多个 VM。 为缓解区域性中断的风险,请将 SWIFT Alliance Access 部署在多个 Azure 区域中。 有关详细信息,请参阅 Azure 虚拟机的可用性选项。

单区域多主动复原

Alliance Access 使用嵌入式 Oracle 数据库。 若要与多主动 Alliance Access 部署保持一致,你可以使用具有路径复原能力的体系结构。 具有路径复原能力的体系结构将所有必需的 SWIFT 组件置于一个路径中。 可以根据需要多次复制每条路径,以实现复原能力和可扩展性。 若发生故障,则故障转移整个路径,而非单个组件。 下图显示了使用可用性区域时这种复原方法的外观。 此体系结构更容易设置,但路径中任何组件发生故障时都需要切换到另一个路径。

向该体系结构中添加其他组件通常会增加总体成本。 请务必将这些组成部分纳入项目的规划和预算中。

将 Alliance Web 平台 SE 和 Alliance Access 结合在一个 VM 上,可以减少可能发生故障的基础结构组件数。 根据 SWIFT 组件的使用模式,你可能会考虑该配置。 对于 Alliance Access 组件和 Alliance Connect Virtual 实例,请将相关系统部署在同一 Azure 区域中,如前面的体系结构图所示。 例如,在两个可用性区域中部署 Alliance Access Web 平台 SE VM、Alliance Access VM 和高可用性 VM。

由于 SWIFT 组件连接到不同的节点,因此无法使用 Azure 负载均衡器来自动进行故障转移或提供负载均衡。 相反,必须依靠 SWIFT 的软件功能来检测故障并切换到辅助节点。 实现的实际运行时间取决于组件检测故障和故障转移的速度。 当使用可用性区域或可用性集,因此每个组件的 VM 运行时间 SLA 都已明确定义。

多区域多主动复原

若要提高复原能力以超出单个 Azure 区域的范围,建议使用 Azure 配对区域在多个 Azure 区域中部署 SWIFT Alliance Access。 每个 Azure 区域都与同一地域内的另一个区域配对。 Azure 将跨区域对序列化平台更新(或计划内维护),以便一次只更新一个区域。 如果中断影响多个区域,则每对中的至少一个区域将优先进行恢复。

安全性

安全性针对蓄意攻击及滥用宝贵数据和系统提供保障措施。 有关详细信息,请参阅安全性支柱概述。

可以使用 Azure 网络观察程序收集 Azure 网络安全组流日志和数据包捕获。 可以将安全组流日志从网络观察程序发送到 Azure 存储帐户。 Microsoft Sentinel 提供常见任务的内置业务流程和自动化技术。 此功能可以收集流日志、检测和调查威胁以及响应事件。

Microsoft Defender for Cloud 可帮助保护混合数据、云原生服务和服务器。 它与现有的安全工作流(例如,安全信息和事件管理解决方案和 Microsoft 威胁情报)集成,以简化威胁缓解过程。

Azure Bastion 使用远程桌面协议 (RDP) 或安全外壳协议 (SSH) 提供从 Azure 门户到 VM 的连接透明度。 由于 Azure Bastion 要求管理员登录到 Azure 门户,因此你可以强制实施 Microsoft Entra 多重身份验证 (MFA)。 可以使用 Microsoft Entra 条件访问强制实施其他限制。 例如,可以指定管理员可以用来登录的公共 IP 地址。 Azure Bastion 还支持实时访问,在需要远程访问时按需打开所需的端口。

身份验证和授权

在 Azure 中管理 SWIFT 基础结构的管理员需要具有与订阅关联的 Azure 租户的 Microsoft Entra ID 服务中的标识。 Microsoft Entra ID 可以是企业混合标识配置的一部分,该配置会将本地企业标识系统与云集成。 但是,SWIFT CSP-CSCF 策略建议将 SWIFT 部署的标识系统与企业标识系统分开。 如果当前租户已与本地目录集成,则可以使用单独的 Microsoft Entra ID 实例创建一个单独的租户,以遵循此建议。

在 Microsoft Entra ID 中注册的用户可以登录 Azure 门户,或使用 Azure PowerShell 或 Azure CLI 等其他管理工具进行身份验证。 可以使用条件访问配置 MFA 和其他安全措施,例如 IP 范围限制。 用户通过基于角色的访问控制 (RBAC) 获取对 Azure 订阅的权限,该控制方法可控制用户可以在订阅中执行的操作。

与订阅关联的 Microsoft Entra ID 实例仅允许管理 Azure 服务。 例如,可以在订阅下,在 Azure 中设置 VM。 只有在显式启用 Microsoft Entra 身份验证时,Microsoft Entra ID 才能提供用于登录到这些 VM 的凭据。 若要了解如何使用 Microsoft Entra ID 进行应用程序身份验证,请参阅规划应用程序迁移到 Microsoft Entra ID。

强制实施 SWIFT CSP-CSCF 策略

可以使用 Azure Policy 设置需要在 Azure 订阅中强制执行的策略,以满足合规性或安全性要求。 例如,可使用 Azure Policy 来阻止管理员部署某些资源,或强制执行用于阻止流量通往 Internet 的网络配置规则。 可以使用内置策略或创建自己的策略。

SWIFT 有一个策略框架,可以帮助执行 SWIFT CSP-CSCF 要求的子集,并在订阅中使用 Azure 策略。 为简单起见,可以创建一个单独的订阅,在其中部署 SWIFT 安全区域组件,并为其他可能相关的组件创建另一个订阅。 通过使用单独的订阅,可以将 SWIFT CSP-CSCF 和 Azure 策略仅应用于包含 SWIFT 安全区域的订阅。

建议你在独立于所有后端办公系统应用程序的订阅中部署 SWIFT 组件。 通过使用单独的订阅,可确保 SWIFT CSP-CSCF 策略仅应用于 SWIFT 组件,而不应用于你自己的组件。 请考虑使用 SWIFT CSP 控制的最新实现,但请先咨询与你合作的 Microsoft 团队。

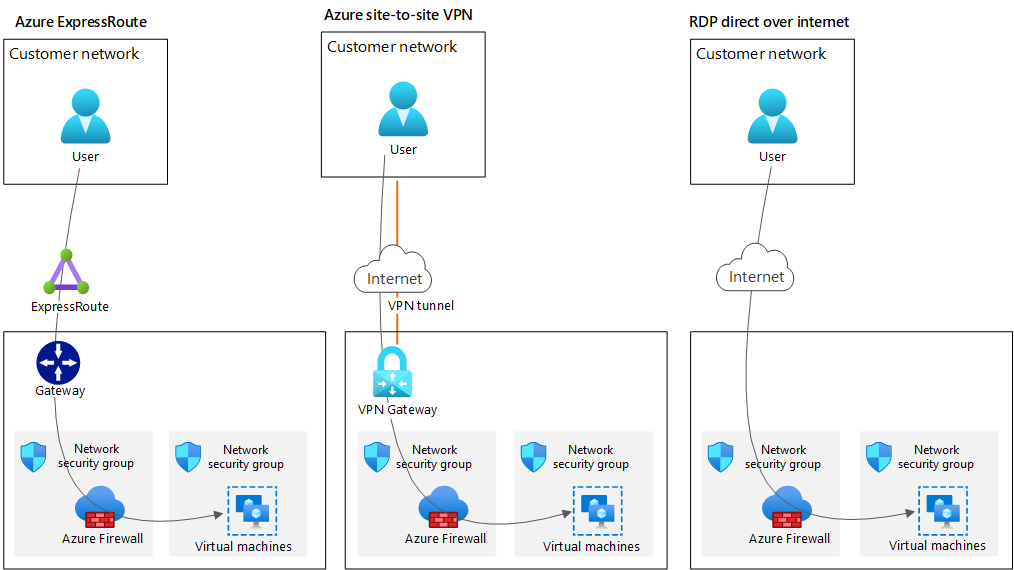

连接方法

你可以建立从其本地或并置站点到 SWIFT Alliance Remote Gateway 安全区域订阅的安全连接。

- 使用 ExpressRoute 通过专用连接在本地站点与 Azure 之间建立连接。

- 使用站点到站点 VPN 通过 Internet 在本地站点与 Azure 之间建立连接。

- 使用 RDP 或 Azure Bastion 通过 Internet 将本地站点连接到 Azure。 Azure 环境可以对等互连。

SWIFT 客户的业务和应用系统可以与 Alliance Access 或 Alliance Entry 网关 VM 连接。 但业务用户只能连接到 Alliance Web 平台 SE。 该平台配置建议的 Azure 防火墙和 Azure 网络安全组,以仅允许适当的流量传递到 Alliance Web 平台 SE。

卓越运营

卓越运营涵盖了部署应用程序并使其在生产环境中保持运行的运营流程。 有关详细信息,请参阅卓越运营支柱概述。

你负责在 Alliance Access 订阅中操作 Alliance Access 软件和基础 Azure 资源。

Monitor 提供一组全面的监视功能。 你可以使用该工具监视 Azure 基础结构,但不能监视 SWIFT 软件。 可以使用监视代理收集事件日志、性能计数器和其他日志,并将这些日志和指标发送到 Monitor。 有关详细信息,请参阅 Azure Monitor 监视代理概述。

Monitor 警报使用 Monitor 数据在检测到基础结构或应用程序问题时发出通知。 合并警报,这样你就可以在客户注意到问题之前识别并解决问题。

可以使用 Monitor 中的 Log Analytics 在 Monitor 日志中编辑数据并对数据运行日志查询。

应使用 ARM 模板来设置 Azure 基础结构组件。

应考虑使用 Azure 虚拟机扩展为 Azure 基础结构设置其他解决方案组件。

Alliance Access VM 是唯一存储业务数据的组件,可能需要备份和还原功能。 Alliance Access 中的数据存储在 Oracle 数据库中。 可以使用内置工具备份和还原数据。

性能效率

性能效率是指工作负载能够以高效的方式扩展以满足用户对它的需求。 有关详细信息,请参阅性能效率要素概述。

请考虑部署一个 Azure 虚拟机规模集,以便在一个邻近放置组中运行 Web 服务器 VM 实例。 此方法将 VM 实例共置在一起,并减少 VM 之间的延迟。

请考虑将虚拟机与加速网络配合使用,这样可实现高达 30 Gbps 的网络吞吐量。

请考虑使用 Azure 高级 SSD 托管磁盘。 托管磁盘每秒提供高达 20,000 个输入/输出操作和 900 Mbps 的吞吐量。

请考虑将 Azure 磁盘主机缓存设置为只读,以增加磁盘吞吐量。

作者

本文由 Microsoft 维护, 它最初是由以下贡献者撰写的。

主要作者:

- Gansu Adhinarayanan | 总监 - 合作伙伴技术策略师

- Ravi Sharma | 高级云解决方案架构师

若要查看非公开的 LinkedIn 个人资料,请登录到 LinkedIn。

后续步骤

相关资源

了解其他 SWIFT 模块的功能和体系结构: