本文提供有关在中心辐射型网络拓扑中使用 Azure 专用链接的指导。 目标受众包括网络架构师和云解决方案架构师。 具体而言,本指南介绍如何使用 Azure 专用终结点以私密方式访问平台即服务 (PaaS) 资源。

本指南不介绍用于将基础结构即服务 (IaaS) 组件连接到 Azure PaaS 资源的虚拟网络集成、服务终结点和其他解决方案。 有关这些解决方案的详细信息,请参阅将 Azure 服务与虚拟网络集成以实现网络隔离。

概述

以下部分提供有关专用链接及其环境的一般信息。

Azure 中心辐射型拓扑

中心辐射型拓扑是可在 Azure 中使用的网络拓扑。 这种拓扑非常适合用于有效管理通信服务和满足大规模安全性要求。 有关中心辐射型网络模型的详细信息,请参阅中心辐射型网络拓扑。

通过中心辐射型体系结构,可以利用以下优势:

- 在中心 IT 团队和工作负载团队之间部署单独的工作负载

- 通过最大程度地减少冗余资源来节省成本

- 通过集中化多个工作负载共享的服务来有效管理网络

- 克服与单个 Azure 订阅相关的限制

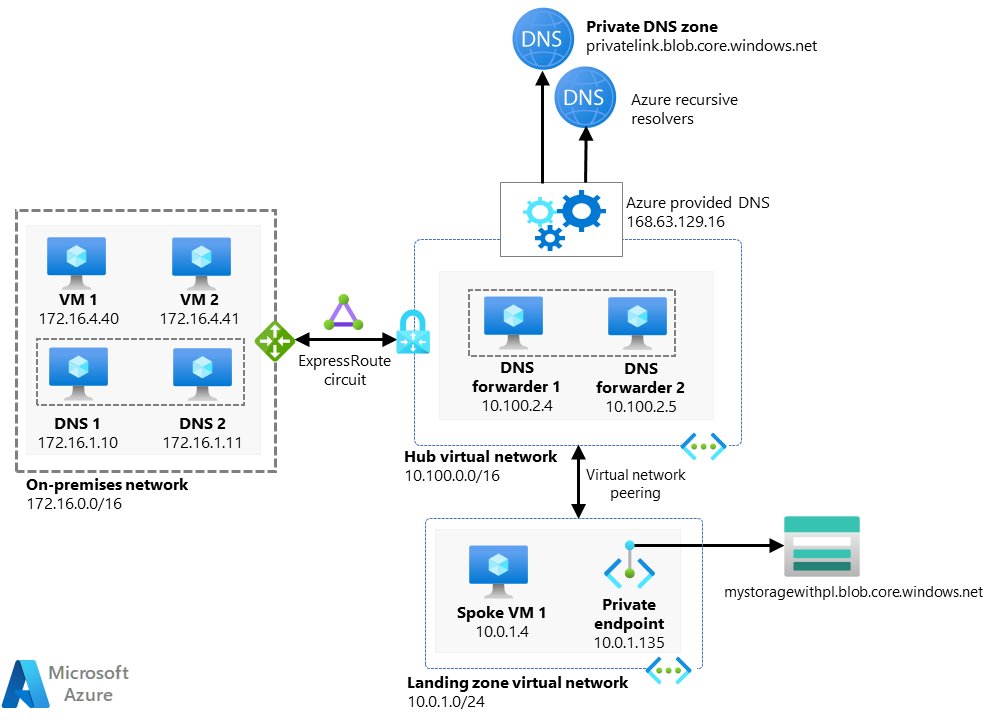

下图显示了可在 Azure 中部署的典型中心辐射型拓扑:

示意图的左侧包含一个标有“本地网络”的虚线框。 该框包含虚拟机和域名服务器的图标。 双向箭头将该框连接到右侧标有“中心虚拟网络”的虚线框。 该箭头上方的图标标有“Azure ExpressRoute”。 中心框包含 DNS 转发器的图标。 箭头从中心框指向专用 DNS 区域的图标。 双向箭头将中心框连接到下方标有“登陆区域虚拟网络”的框。 箭头的右侧是标有“虚拟网络对等互连”的图标。 登陆区域框包含虚拟机和专用终结点的图标。 有一个箭头从专用终结点指向登陆区域框外的存储图标。

下载此体系结构的 PowerPoint 文件。

此体系结构是 Azure 支持的两个网络拓扑选项之一。 此经典参考设计使用 Azure 虚拟网络、虚拟网络对等互连和用户定义的路由 (UDR) 等基本网络组件。 使用中心辐射型拓扑时,你需要负责配置服务。 此外,需要确保网络满足安全和路由要求。

Azure 虚拟 WAN 为大规模部署提供了替代方案。 此服务使用简化的网络设计。 虚拟 WAN 还减少了与路由和安全相关的配置开销。

专用链接支持传统中心辐射型网络和虚拟 WAN 网络的不同选项。

专用链接

专用链接通过专用终结点网络接口提供对服务的访问。 专用终结点使用虚拟网络中的专用 IP 地址。 可以通过该专用 IP 地址访问各种服务:

- Azure PaaS 服务

- 客户拥有的、Azure 托管的服务

- Azure 托管的合作伙伴服务

虚拟网络和你正在访问的服务之间的流量通过 Azure 主干网络传送。 因此,你不再通过公共终结点访问服务。 有关详细信息,请参阅什么是 Azure 专用链接?。

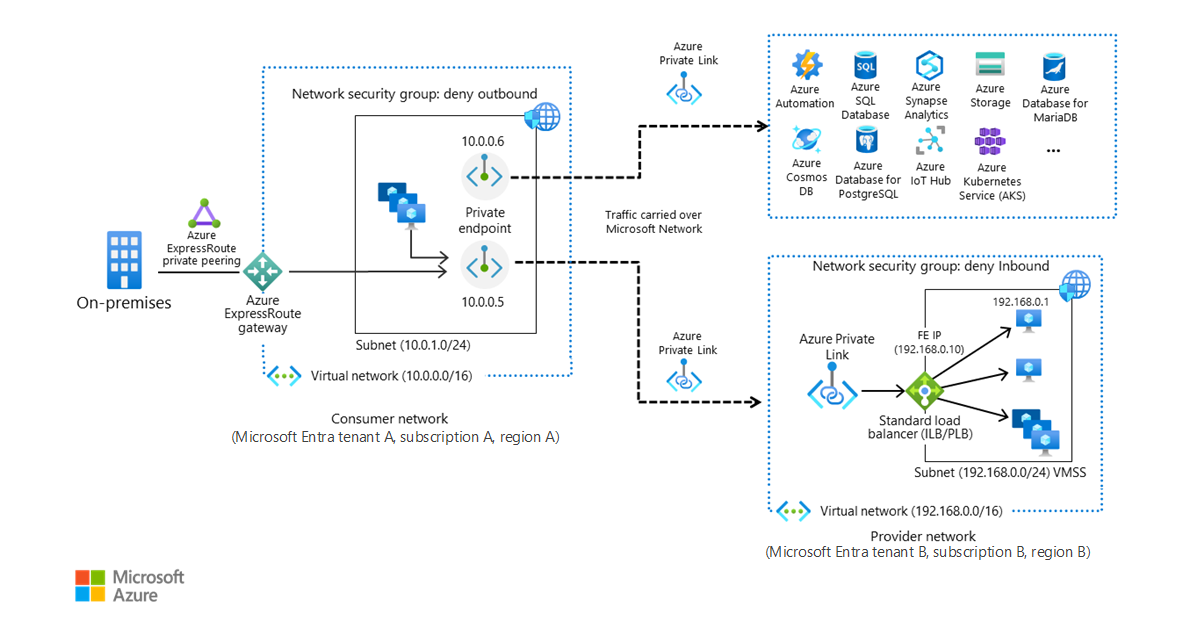

以下示意图显示了本地用户如何连接到虚拟网络并使用专用链接访问 PaaS 资源:

该示意图的左侧包含标有“使用者网络”的虚线框。 其边缘显示了一个标有“Azure ExpressRoute”的图标。 左框的外部是本地用户和专用对等互连的图标。 框的内部有一个标有“子网”的较小虚线框,其中包含计算机和专用终结点的图标。 较小框的边缘包含网络安全组的图标。 两个虚线箭头从内框指向其他位置。 这些箭头还穿过了外框的边缘。 一个箭头指向右侧的虚线框,该框中填充了 Azure 服务的图标。 另一个箭头指向右侧标有“提供商网络”的虚线框。 提供商网络框包含一个较小的虚线框和一个 Azure 专用链接图标。 较小的虚线框包含计算机的图标。 该框的边缘包含两个图标:负载均衡器的图标和网络安全组的图标。

下载此体系结构的 PowerPoint 文件。

专用链路部署的决策树

可以在中心或支路中部署专用终结点。 有几个因素决定了在每种情况下哪个位置最合适。 这些因素与 Azure PaaS 服务以及由 Azure 托管的但由客户拥有的服务和合作伙伴服务相关。

要考虑的问题

使用以下问题来确定最适合你的环境的配置:

虚拟 WAN 是否是你的网络连接解决方案?

如果你使用虚拟 WAN,则只能在连接到虚拟中心的支路虚拟网络上部署专用终结点。 不能将资源部署到虚拟中心或安全中心。

有关将专用终结点集成到网络的详细信息,请参阅以下文章:

是否使用网络虚拟设备 (NVA),例如 Azure 防火墙?

发往专用终结点的流量使用 Azure 主干网络并已加密。 可能需要记录或筛选该流量。 如果在以下任何区域使用防火墙,则还可能需要使用防火墙来分析流向专用终结点的流量:

- 跨支路

- 在中心与支路之间

- 在本地组件与 Azure 网络之间

在这种情况下,请在专用子网中的中心内部署专用终结点。 这种布置:

- 简化了安全网络地址转换 (SNAT) 规则配置。 可以在 NVA 中,针对发往包含专用终结点的专用子网的流量创建单个 SNAT 规则。 可以在不应用 SNAT 的情况下将流量路由到其他应用程序。

- 简化了路由表配置。 对于流向专用终结点的流量,可以添加一个规则以通过 NVA 路由该流量。 可以在所有支路、虚拟专用网络 (VPN) 网关和 Azure ExpressRoute 网关中重复使用该规则。

- 可以针对专门用于专用终结点的子网中的入站流量应用网络安全组规则。 这些规则筛选发往资源的流量。 它们提供了单个位置用于控制对资源的访问。

- 集中管理专用终结点。 如果将所有专用终结点部署在一个位置,则可以在所有虚拟网络和订阅中更有效地管理它们。

当所有工作负载都需要访问使用专用链接保护的每个 PaaS 资源时,此配置是合适的。 但是,如果工作负载访问不同的 PaaS 资源,请不要在专用子网中部署专用终结点。 应该通过遵循最低特权原则来提高安全性:

- 将每个专用终结点放在单独的子网中。

- 仅为使用受保护资源的工作负载授予对该资源的访问权限。

是否使用本地系统中的专用终结点?

如果你打算使用专用终结点从本地系统访问资源,请在中心部署终结点。 通过这种布置,可以利用上一部分所述的某些优势:

- 使用网络安全组来控制对资源的访问

- 在集中位置管理专用终结点

如果你打算从已部署在 Azure 中的应用程序访问资源,则情况会有所不同:

- 如果只有一个应用程序需要访问你的资源,请在该应用程序的支路中部署专用终结点。

- 如果有多个应用程序需要访问你的资源,请在中心部署专用终结点。

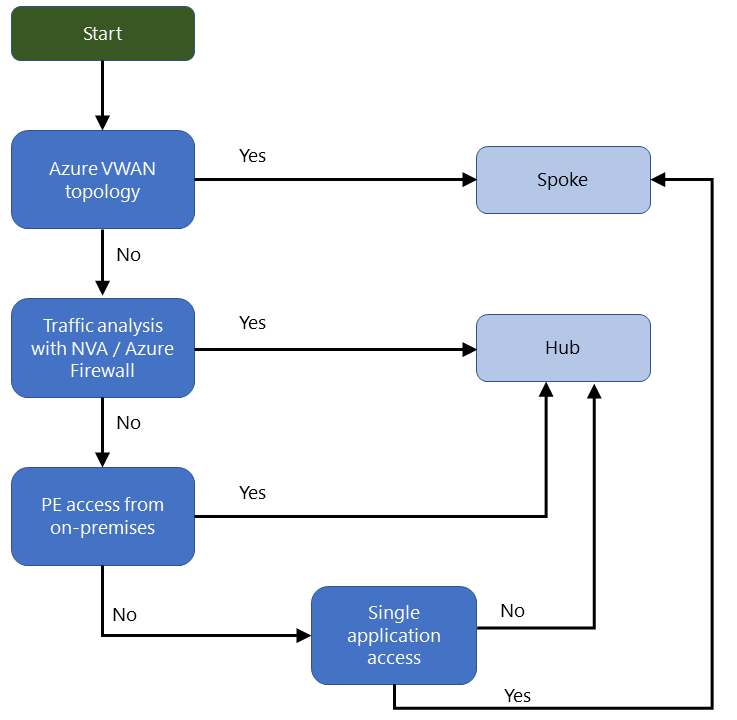

流程图

以下流程图汇总了各种选项和建议。 由于每个客户的环境都是独特的,因此在确定要将专用终结点部署在何处时,请考虑系统要求。

流程图的顶部有一个标有“开始”的绿色框。 箭头从该框指向标有“Azure 虚拟 WAN 拓扑”的蓝色框。 有两个箭头从该框引出。 一个箭头标有“是”,指向标有“支路”的橙色框。 另一个箭头标有“否”。 该箭头指向标有“在 NVA 或 Azure 防火墙中进行流量分析”的蓝色框。 也有两个箭头从流量分析框引出。 一个箭头标有“是”,指向标有“中心”的橙色框。 另一个箭头标有“否”。 该箭头指向标有“从本地访问专用终结点”的蓝色框。 有两个箭头从“专用终结点”框引出。 一个箭头标有“是”,指向标有“中心”的橙色框。 另一个箭头标有“否”。 该箭头指向标有“单个应用程序访问”的蓝色框。 有两个箭头从该框引出。 一个箭头标有“否”,指向标有“中心”的橙色框。 另一个箭头标有“是”。 该箭头指向标有“支路”的橙色框。

下载此体系结构的 PowerPoint 文件。

注意事项

有几个因素会影响专用终结点实现。 这些因素适用于 Azure PaaS 服务以及由 Azure 托管的但由客户拥有的服务和合作伙伴服务。 部署专用终结点时请考虑以下几点:

网络

在支路虚拟网络中使用专用终结点时,子网的默认路由表包括下一个跃点类型为 InterfaceEndpoint 的 /32 路由。

如果使用传统的中心辐射型拓扑:

- 可以在虚拟机的网络接口级别看到此有效路由。

- 有关详细信息,请参阅诊断虚拟机路由问题。

如果使用虚拟 WAN:

- 可以在虚拟中心有效路由中看到此路由。

- 有关详细信息,请参阅查看虚拟中心有效路由。

/32 路由传播到以下区域:

- 已配置的任何虚拟网络对等互连

- 与本地系统建立的任何 VPN 或 ExpressRoute 连接

若要限制从中心或本地系统对专用终结点的访问,请使用已部署专用终结点的子网中的网络安全组。 配置适当的入站规则。

名称解析

虚拟网络中的组件将专用 IP 地址与每个专用终结点相关联。 如果你使用特定的域名系统 (DNS) 设置,这些组件只能解析该专用 IP 地址。 如果你使用自定义 DNS 解决方案,则最好使用 DNS 区域组。 将专用终结点与集中式 Azure 专用 DNS 区域集成。 无论是在中心还是支路中部署资源都无关紧要。 将专用 DNS 区域链接到需要解析专用终结点 DNS 名称的所有虚拟网络。

使用此方法,本地和 Azure DNS 客户端可以解析名称和访问专用 IP 地址。 有关参考实现,请参阅专用链接与 DNS 的大规模集成。

成本

- 在区域虚拟网络对等互连中使用专用终结点时,无需为传入和传出专用终结点的流量支付对等互连费用。

- 流经虚拟网络对等互连的其他基础结构资源流量仍会产生对等互连费用。

- 如果跨不同的区域部署专用终结点,会产生专用链接费用以及入站和出站全局对等互连费用。

有关详细信息,请参阅带宽定价。

作者

本文由 Microsoft 维护, 它最初是由以下贡献者撰写的。

首席作者:

- Jose Angel Fernandez Rodrigues | 高级专家 GBB

其他参与者:

- Ivens Applyrs | 产品经理 2

若要查看非公开领英个人资料,请登录领英。

后续步骤

- Azure 中的中心辐射型网络拓扑

- Azure 中的中心辐射型网络拓扑

- Azure 专用链接可用性

- 什么是 Azure 专用终结点?

- 什么是 Azure 虚拟网络?

- 什么是 Azure DNS?

- 什么是专用 Azure DNS 区域?

- 使用 Azure 防火墙检查流向专用终结点的流量

- 网络安全组如何筛选网络流量

相关资源

- 具有专用终结点的 VNet 中的无服务器事件流处理

- 使用防火墙保护 Microsoft Teams 频道机器人和 Web 应用

- 与 Azure SQL 数据库的 Web 应用专用连接

- [与数据库建立专用连接的多区域 Web 应用][与数据库建立专用连接的多区域 Web 应用]