你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

安全治理

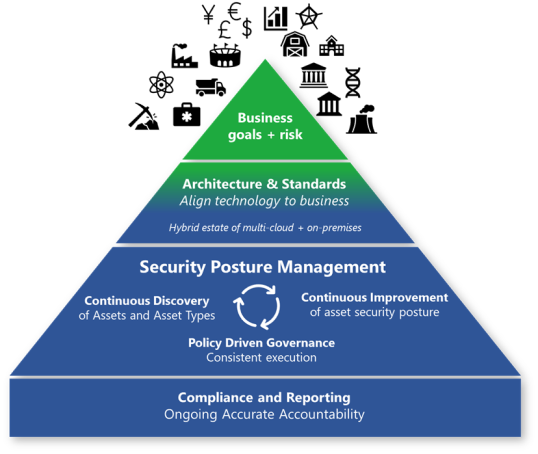

安全治理将业务优先级与体系结构、标准和策略等技术实现桥接在一起。 治理团队提供监管与监视,以随着时间的推移维持和改进安全状况。 这些团队还会根据监管机构的要求报告合规性。

业务目标和风险提供最佳安全方向。 此方向确保安全团队将工作重心放在组织的重要事项上。 它还在风险管理框架中使用熟悉的语言和过程通知风险所有者。

要了解有关安全治理的更多信息,请观看以下视频。

合规性和报告

有关外部安全要求(有时还有内部策略)的合规性和报告是给定行业中运营的基本必需元素。 强制性要求就像在动物园中喂熊。 如果不每天喂,它可能会吃掉你。

体系结构和标准

体系结构、标准和策略提供从业务要求和风险到技术环境的关键转换。 我们建议拥有整个企业资产的统一视图,而不是将云与本地拆分开。 攻击者不关心你的内部过程,而是遵循阻力最小的路径实现其目标。 这包括在云和本地环境之间横向移动。 如今,大多数企业都是混合环境,它横跨:

- 本地:包括多代技术,并通常包含大量旧软件和硬件。 此技术有时包括控制物理系统的操作技术,这些物理系统具有潜在的生命或安全影响。

- 云:通常包括多个提供商:

- 软件即服务 (SaaS) 应用程序

- 基础结构即服务 (IaaS)

- 平台即服务 (PaaS)

安全状况管理

希望和报告问题不是计划。 云时代的治理必须有一个活动组件,持续与其他团队互动。 安全状况管理是一项新兴功能。 它代表在安全功能的长期收敛方面向前迈出了一步。 这些函数回答了“环境有多安全?”这一问题,包括漏洞管理和安全合规性报告。

在本地环境中,安全治理遵循了它可获取的环境相关数据的节奏。 这种获取数据的方法可能需要一些时间,并且会不断过期。 云技术现在提供对当前安全状况和资产覆盖范围的按需可见性。 这种可见性推动了治理向更动态组织的重大转型。 此组织与其他安全团队建立更密切的关系,以监视安全标准、提供指导和改进过程。

在其理想状态下,治理是持续改进的核心。 此改进会贯穿整个组织,以持续改进安全状况。

治理成功的关键原则是:

- 持续发现资产和资产类型:动态云环境中无法提供静态清单。 你的组织必须专注于持续发现资产和资产类型。 在云中,会定期添加新类型的服务。 工作负载所有者根据需要动态运转和关闭应用程序和服务的实例,使清单管理成为动态规则。 治理团队需要持续发现资产类型和实例,以跟上变化的步伐。

- 持续改进资产安全状况:治理团队应专注于改进标准并强制实施这些标准,以跟上云和攻击者的步伐。 信息技术 (IT) 组织必须对新的威胁迅速做出反应并进行相应调整。 攻击者的技术在不断发展,而防御能力在不断改进并可能需要启用。 你无法总是将所需的全部安全性加入初始配置中。

- 策略驱动的治理:此治理通过在跨资源大规模自动应用的策略中进行一次性修复来提供一致的执行。 此过程可限制在重复的手动任务上浪费任何时间和精力。 它通常使用 Azure Policy 或第三方策略自动化框架来实现。

为了保持敏捷性,最佳做法指导通常是迭代的。 它从多个源中摘出一段的信息来创建完整的画面,并不断进行小调整。

治理和保护规则

保护规则包括访问控制、资产保护和创新安全性。 安全治理团队提供标准和指导,以推动安全最佳做法和控制的一致执行。

在理想状态下,保护团队会应用这些控件,并提供其工作表现的反馈,例如应用控件时的挑战。 然后,团队一起确定最佳解决方案。

治理和安全运营

安全治理和安全运营可以协同工作以提供完整的可见性。 它们确保将从现实世界事件中吸取的教训集成到体系结构、标准和策略中。

治理和安全运营提供互补的可见性类型。

- 安全运营提供对主动攻击的直接风险的见解。

- 安全治理提供来自潜在未来攻击和攻击途径的风险的广泛或长期的视图。

治理功能内的安全架构师帮助识别从事件中吸取的教训。 例如,主要事件的根本原因。 他们将经验教训运用到组织的标准中,以确保整个企业的应用程序一致。

有关详细信息,请参阅安全集成。

注意

某些组织将安全状况的监视放在安全运营中。 我们建议将此监视放在治理中。 这样放置可以与应用标准的 IT 工程和运营团队建立更好的关系。 这种关系通常会导致更高质量的沟通和更好的安全结果。 否则,你的治理团队永远不会看到其标准对现实世界的影响。

后续步骤

下一个规则是创新安全性。