你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

启用 Defender for Endpoint 集成

Microsoft Defender for Cloud 与 Microsoft Defender for Endpoint 的集成提供了基于云的终结点安全解决方案,该解决方案可提供广泛的功能。 集成提供基于风险的漏洞管理和评估,这有助于识别需要解决的漏洞并确定其优先级。 该解决方案还包括攻击面减少,这有助于最大程度地减少终结点的攻击面,以及基于行为和云支持的保护来检测和响应威胁。 此外,Microsoft Defender for Endpoint 还提供终结点检测和响应 (EDR)、自动调查和修正以及托管搜寻服务,以帮助组织快速检测、调查和响应安全事件。

先决条件

在实现与 Defender for Cloud 的 Microsoft Defender for Endpoint 集成之前,必须确认计算机满足 Defender for Endpoint 的必要要求:

确保已根据需要将计算机连接到 Azure 和 Internet:

Azure 虚拟机(Windows 或 Linux) :请按照配置设备代理和 Internet 连接设置:Windows 或 Linux 中所述配置网络设置。

本地计算机 - 将目标计算机连接到 Azure Arc,如将混合计算机连接到已启用 Azure Arc 的服务器中所述。

启用 Microsoft Defender for Servers。 请参阅快速入门:启用 Defender for Cloud 的增强安全功能。

重要

默认已启用安全中心与 Defender for Cloud 与 Microsoft Defender for Endpoint 的集成。 因此,启用增强安全功能即表示你同意 Microsoft Defender for Servers 访问与你的终结点的漏洞、已安装软件和警报相关的 Microsoft Defender for Endpoint 数据。

对于 Windows 服务器,请确保服务器满足加入 Microsoft Defender for Endpoint 的要求。

对于 Linux 服务器,必须已安装 Python。 建议对所有发行版使用 Python 3,但 RHEL 8.x 和 Ubuntu 20.04 或更高版本必须使用 Python 3。 如果需要,请参阅在 Linux 上安装 Python 的分步说明。

如果已在 Azure 租户之间移动订阅,还需要执行一些手动预备步骤。 有关详细信息,请联系 Microsoft 支持人员。

启用集成

Windows

Defender for Endpoint 统一解决方案不使用或要求安装 Log Analytics 代理。 对于 Azure Windows 2012 R2 和 2016 服务器、通过 Azure Arc 连接的 Windows 服务器以及通过多云连接器连接的 Windows 多云服务器,统一解决方案会自动部署。

你将通过以下两种方式之一将 Defender for Endpoint 部署到 Windows 计算机 - 具体取决于是否已将其部署到你的 Windows 计算机:

- 启用了 Defender for Servers 并部署了 Microsoft Defender for Endpoint 的用户

- 从未启用过与 Microsoft Defender for Endpoint 集成的新用户

启用了 Defender for Servers 并部署了 Microsoft Defender for Endpoint 的用户

如果已启用与 Defender for Endpoint 的集成,可以完全控制何时以及是否将 Defender for Endpoint 统一解决方案部署到 Windows 计算机。

要部署 Defender for Endpoint 统一解决方案,需要使用 REST API 调用或 Azure 门户:

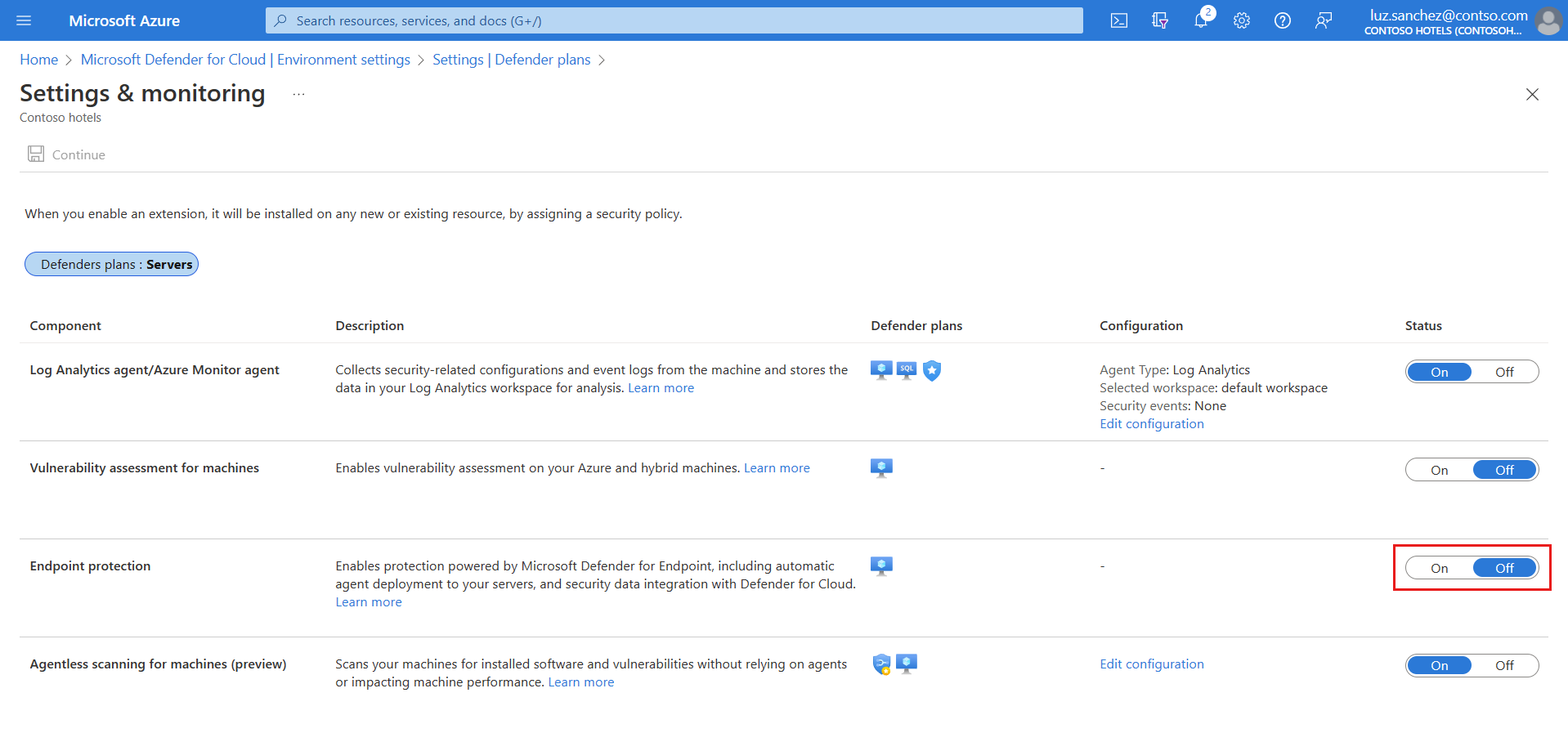

在 Defender for Cloud 的菜单中,选择“环境设置”,然后选择包含要接收 Defender for Endpoint 的 Windows 计算机的订阅。

在 Defender for Servers 计划的“监视范围”列中,选择“设置”。

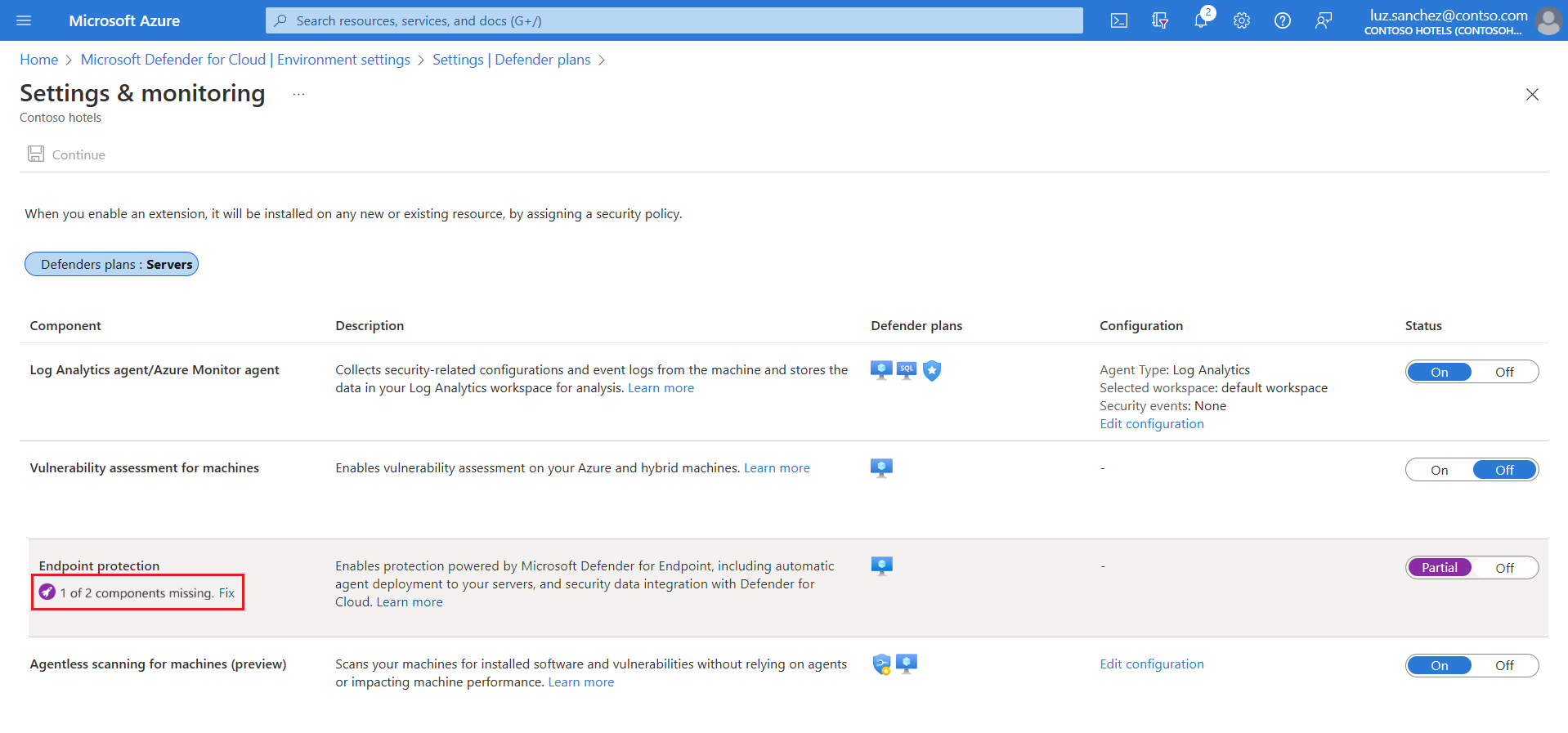

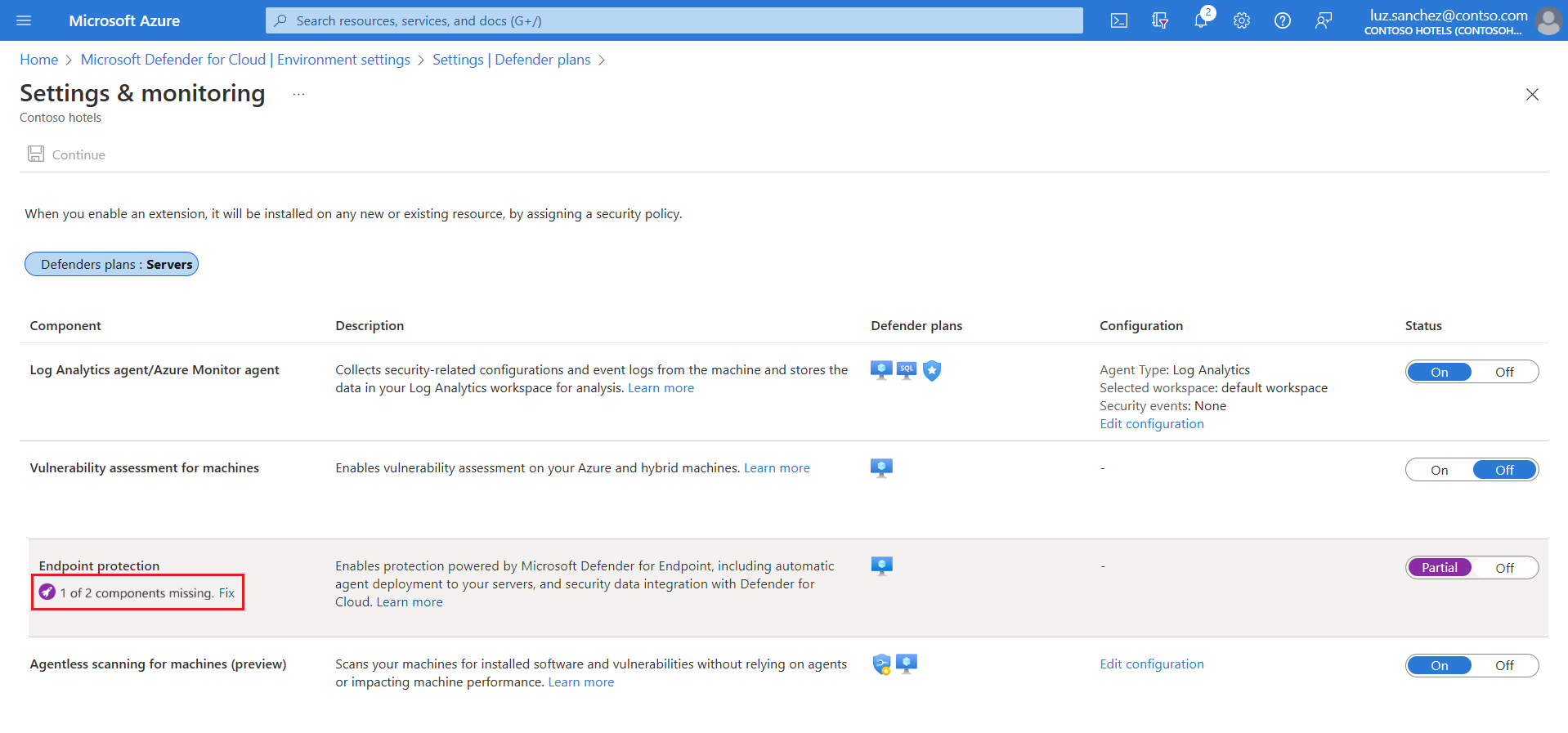

“终结点保护”组件的状态为“部分”,这意味着并非所有组件部分都已启用。

注意

如果状态为“关”,请按从未启用过与适用于 Windows 的 Microsoft Defender for Endpoint 集成的用户中的说明操作。

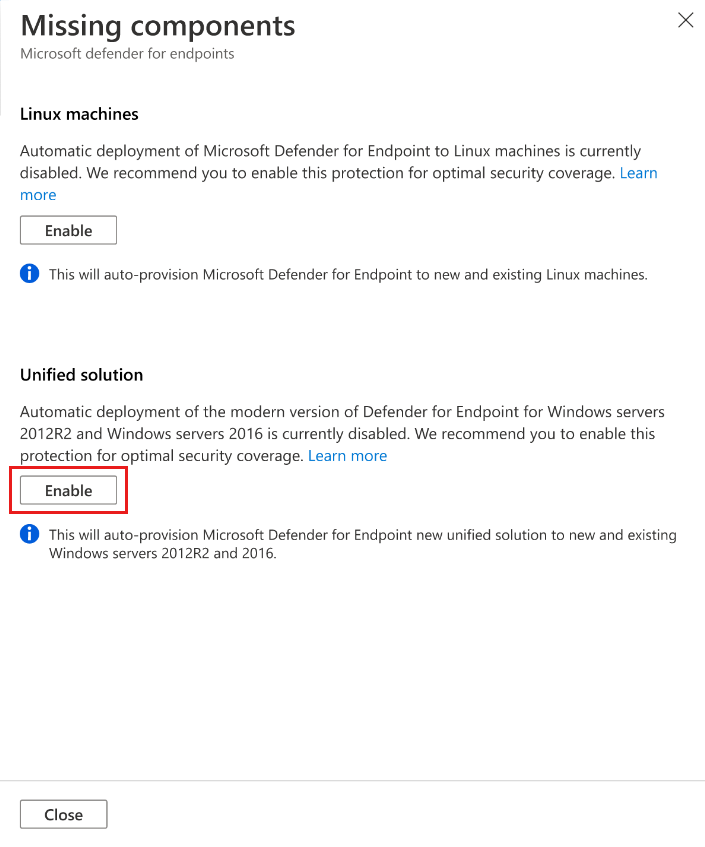

选择“修复”以查看未启用的组件。

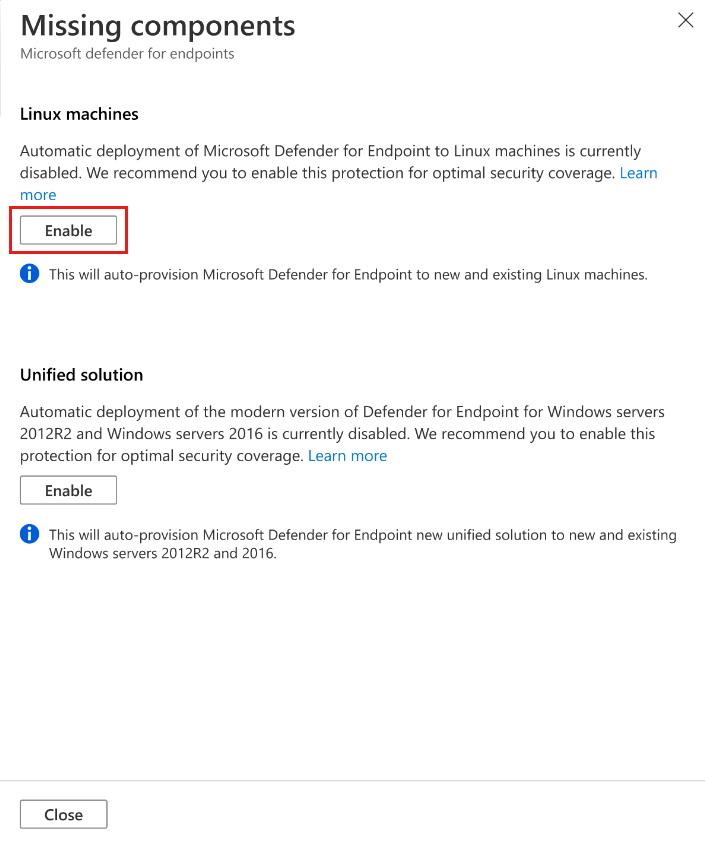

若要为 Windows Server 2012 R2 和 2016 计算机启用统一解决方案,请选择“启用”。

若要保存更改,请选择页面顶部的“保存”,然后在“设置和监视”页中选择“继续”。

Microsoft Defender for Cloud 将执行以下操作:

- 停止 Log Analytics 代理中为 Defender for Servers 收集数据的现有 Defender for Endpoint 进程。

- 为所有现有和新 Windows Server 2012 R2 和 2016 计算机安装 Defender for Endpoint 统一解决方案。

Microsoft Defender for Cloud 会自动将你的计算机加入 Microsoft Defender for Endpoint。 加入过程可能最多需要 12 小时。 对于启用集成后创建的新计算机,载入最多需要一小时。

注意

如果选择不将 Defender for Endpoint 统一解决方案部署到 Defender for Servers 计划 2 中的 Windows 2012 R2 和 2016 服务器,然后将 Defender for Servers 降级到计划 1,则 Defender for Endpoint 统一解决方案不会部署到这些服务器,以便现有部署在未经明确同意的情况下不会更改。

从未启用过与适用于 Windows 的 Microsoft Defender for Endpoint 的集成的用户

如果从未为 Windows 启用过集成,则“终结点保护”将启用 Defender for Cloud,将 Defender for Endpoint 同时部署到 Windows 和 Linux 计算机。

要部署 Defender for Endpoint 统一解决方案,需要使用 REST API 调用或 Azure 门户:

在 Defender for Cloud 的菜单中,选择“环境设置”,然后选择包含要接收 Defender for Endpoint 的计算机的订阅。

在“终结点保护”组件的状态中,选择“开”以启用与 Microsoft Defender for Endpoint 的集成。

Defender for Endpoint 代理统一解决方案部署到所选订阅中的所有计算机。

Linux

你将通过以下方式之一将 Defender for Endpoint 部署到 Linux 计算机,具体取决于是否已将其部署到你的 Windows 计算机:

- 在 Azure 门户环境设置中为特定订阅启用

- 在 Azure 门户仪表板中为多个订阅启用

- 使用 PowerShell 脚本为多个订阅启用

注意

启用自动部署时,Linux 版 Defender for Endpoint 安装将在具有使用 fanotify 的预先运行的服务和其他也可能导致 Defender for Endpoint 故障或可能受到 Defender for Endpoint 影响的服务(例如安全服务)的计算机上中止。 验证潜在的兼容性问题后,建议在这些服务器上手动安装 Defender for Endpoint。

已启用 Defender for Cloud 增强安全功能并使用适用于 Windows 的 Microsoft Defender for Endpoint 的现有用户

如果已启用与适用于 Windows 的 Defender for Endpoint 的集成,可以完全控制何时以及是否将 Defender for Endpoint 部署到 Linux 计算机 。

在 Defender for Cloud 的菜单中,选择“环境设置”,然后选择包含要接收 Defender for Endpoint 的 Linux 计算机的订阅。

在 Defender for Server 计划的“监视范围”列中,选择“设置”。

“终结点保护”组件的状态为“部分”,这意味着并非所有组件部分都已启用。

注意

如果未选择状态为“关”,请按从未启用过与适用于 Windows 的 Microsoft Defender for Endpoint 集成的用户中的说明操作。

选择“修复”以查看未启用的组件。

若要启用部署到 Linux 计算机,请选择“启用”。

若要保存更改,请选择页面顶部的“保存”,然后在“设置和监视”页中选择“继续”。

Microsoft Defender for Cloud 将执行以下操作:

- 自动将 Linux 计算机载入 Defender for Endpoint

- 检测任何以前安装的 Defender for Endpoint,并将其重新配置为与 Defender for Cloud 集成

Microsoft Defender for Cloud 会自动将你的计算机加入 Microsoft Defender for Endpoint。 加入过程可能最多需要 12 小时。 对于启用集成后创建的新计算机,载入最多需要一小时。

注意

下次返回到 Azure 门户的此页面时,不会显示“为 Linux 计算机启用”按钮。 若要禁用 Linux 集成,还需要为 Windows 禁用它,方法是在 Endpoint Protection 中关闭开关并选择“继续”。

若要验证 Linux 计算机上的 Defender for Endpoint 安装情况,请在计算机上运行以下 shell 命令:

mdatp health如果安装了 Microsoft Defender for Endpoint,会显示其运行状况:

healthy : truelicensed: true此外,在 Azure 门户中,名为

MDE.Linux的计算机上会显示新的 Azure 扩展。

从未启用过与适用于 Windows 的 Microsoft Defender for Endpoint 的集成的新用户

如果从未为 Windows 启用过集成,则终结点保护将启用 Defender for Cloud,将 Defender for Endpoint 同时部署到 Windows 和 Linux 计算机。

在 Defender for Cloud 的菜单中,选择“环境设置”,然后选择包含要接收 Defender for Endpoint 的 Linux 计算机的订阅。

在 Defender for Server 计划的“监视范围”列中,选择“设置”。

在“终结点保护”组件的状态中,选择“开”以启用与 Microsoft Defender for Endpoint 的集成。

Microsoft Defender for Cloud 将执行以下操作:

- 自动将 Windows 和 Linux 计算机载入 Defender for Endpoint

- 检测任何以前安装的 Defender for Endpoint,并将其重新配置为与 Defender for Cloud 集成

载入最多可能需要 1 小时。

选择“继续”和“保存”以保存设置。

若要验证 Linux 计算机上的 Defender for Endpoint 安装情况,请在计算机上运行以下 shell 命令:

mdatp health如果安装了 Microsoft Defender for Endpoint,会显示其运行状况:

healthy : truelicensed: true此外,在 Azure 门户中,名为

MDE.Linux的计算机上会显示新的 Azure 扩展。

在 Azure 门户仪表板中对多个订阅启用

如果一个或多个订阅未为 Linux 计算机启用“终结点保护”,你将在 Defender for Cloud 仪表板中看到一个见解面板。 见解面板会告诉你有关为 Windows 计算机启用了 Defender for Endpoint 集成但未为 Linux 计算机启用的订阅。 可以使用见解面板查看受影响的订阅以及每个订阅中受影响的资源数量。 没有 Linux 计算机的订阅不显示受影响的资源。 然后,可以选择订阅来为 Linux 集成启用终结点保护。

在见解面板中选择“启用”后,Defender for Cloud:

- 在所选订阅中自动将 Linux 计算机加入 Defender for Endpoint。

- 检测任何以前安装的 Defender for Endpoint,并将其重新配置为与 Defender for Cloud 集成。

使用 Defender for Endpoint 状态工作簿验证 Linux 计算机上 Defender for Endpoint 的安装和部署状态。

使用 PowerShell 脚本对多个订阅启用

使用 Defender for Cloud GitHub 存储库中的 PowerShell 脚本在多个订阅中的 Linux 计算机上启用终结点保护。

管理 Linux 的自动更新配置

在 Windows 中,Defender for Endpoint 版本更新通过连续知识库更新提供;在 Linux 中,需要更新 Defender for Endpoint 包。 将 Defender for Servers 与 MDE.Linux 扩展配合使用时,默认情况下会启用 Microsoft Defender for Endpoint 的自动更新。 如果要手动管理 Defender for Endpoint 版本更新,可以在计算机上禁用自动更新。 为此,请为使用扩展 MDE.Linux 加入的计算机添加以下标记。

- 标记名称:"ExcludeMdeAutoUpdate"

- 标记值:"true"

Azure VM 和 Azure Arc 计算机支持此配置,其中 MDE.Linux 扩展会发起自动更新。

大规模启用 Microsoft Defender for Endpoint 统一解决方案

还可以通过提供的 REST API 版本 2022-05-01 大规模启用 Defender for Endpoint 统一解决方案。 有关完整的详细信息,请参阅 API 文档。

以下是启用 Defender for Endpoint 统一解决方案的 PUT 请求的请求正文示例:

URI:https://management.azure.com/subscriptions/<subscriptionId>/providers/Microsoft.Security/settings/WDATP?api-version=2022-05-01

{

"name": "WDATP",

"type": "Microsoft.Security/settings",

"kind": "DataExportSettings",

"properties": {

"enabled": true

}

}

跟踪 MDE 部署状态

可以使用 Defender for Endpoint 部署状态工作簿来跟踪通过 Azure Arc 连接的 Azure VM 和非 Azure 计算机上的 Defender for Endpoint 部署状态。此交互式工作簿概述了环境中的计算机,显示其 Microsoft Defender for Endpoint 扩展部署状态。

访问 Microsoft Defender for Endpoint 门户

确保用户帐户具有必需权限。 有关详细信息,请参阅向 Microsoft Defender 安全中心分配用户访问权限。

检查代理或防火墙是否阻止匿名流量。 Defender for Endpoint 传感器从系统上下文进行连接,因此必须允许匿名流量。 若要确保访问 Defender for Endpoint 门户不受阻碍,请按照在代理服务器中启用对服务 URL 的访问中的说明进行操作。

打开 Microsoft Defender 门户。 了解 Microsoft Defender XDR 中的 Microsoft Defender for Endpoint。

发送测试警报

若要从 Defender for Endpoint 中生成良性测试警报,请选择相关的终结点操作系统的选项卡:

在 Windows 上测试

对于运行 Windows 的终结点,请执行以下操作:

创建文件夹“C:\test-MDATP-test”。

使用远程桌面访问计算机。

打开命令行窗口。

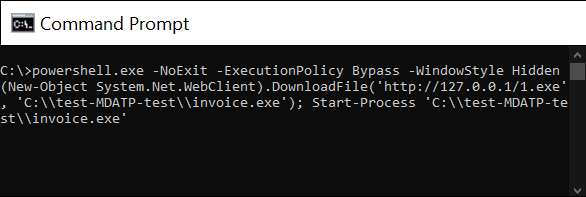

在提示符下,复制并运行以下命令。 命令提示符窗口将自动关闭。

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden (New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe'); Start-Process 'C:\\test-MDATP-test\\invoice.exe'

如果该命令成功,工作负载保护仪表板和 Microsoft Defender for Endpoint 门户中会显示一条新警报。 此警报可能要在几分钟之后才显示。

若要在 Microsoft Defender for Cloud 查看该警报,请转到“安全警报”>“可疑的 PowerShell 命令行”。

在调查窗口中,选择相应的链接转到 Microsoft Defender for Endpoint 门户。

提示

此警报由“信息”严重性触发。

在 Linux 上测试

对于运行 Windows 的终结点,请执行以下操作:

从 https://aka.ms/LinuxDIY 下载测试警报工具

提取 zip 文件的内容并执行以下 shell 脚本:

./mde_linux_edr_diy如果该命令成功,工作负载保护仪表板和 Microsoft Defender for Endpoint 门户中会显示一条新警报。 此警报可能要在几分钟之后才显示。

若要在 Defender for Cloud 查看警报,请转到“安全警报”>“枚举包含敏感数据的文件” 。

在调查窗口中,选择相应的链接转到 Microsoft Defender for Endpoint 门户。

提示

此警报触发时显示为“低”严重性。

从计算机中删除 Defender for Endpoint

若要从计算机中删除 Defender for Endpoint 解决方案,请运行以下操作:

禁用集成:

- 从 Defender for Cloud 的菜单中,选择“环境设置”,然后选择相关计算机的订阅。

- 在“Defender 计划”页中,选择“设置和监视”。

- 在终结点保护组件的状态中,选择“关”以禁用与 Microsoft Defender for Endpoint 的集成。

- 选择“继续”和“保存”以保存设置。

从计算机中删除 MDE.Windows/MDE.Linux 扩展。

按照 Defender for Endpoint 文档中的 Microsoft Defender for Endpoint 服务中的登出设备中所述步骤操作。