你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

在 Microsoft Entra ID 中注册客户端应用程序

在本文中,你将了解如何在 Microsoft Entra ID 中注册客户端应用程序以访问 Azure Health Data Services。 有关详细信息,请参阅将应用程序注册到 Microsoft 标识平台。

注册新应用程序

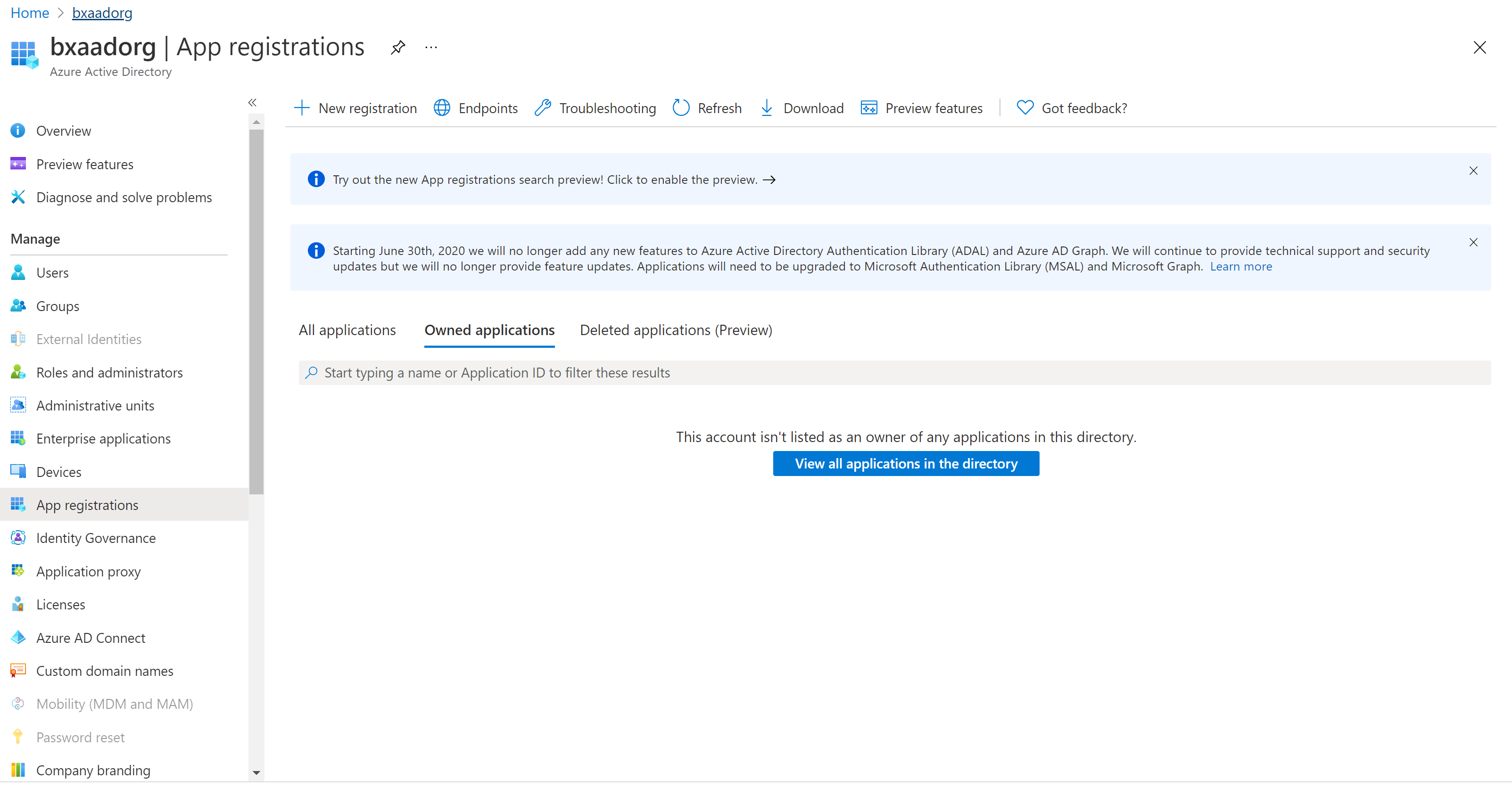

- 在 Azure 门户中,选择“Microsoft Entra ID”。

- 选择“应用注册” 。

- 选择新注册。

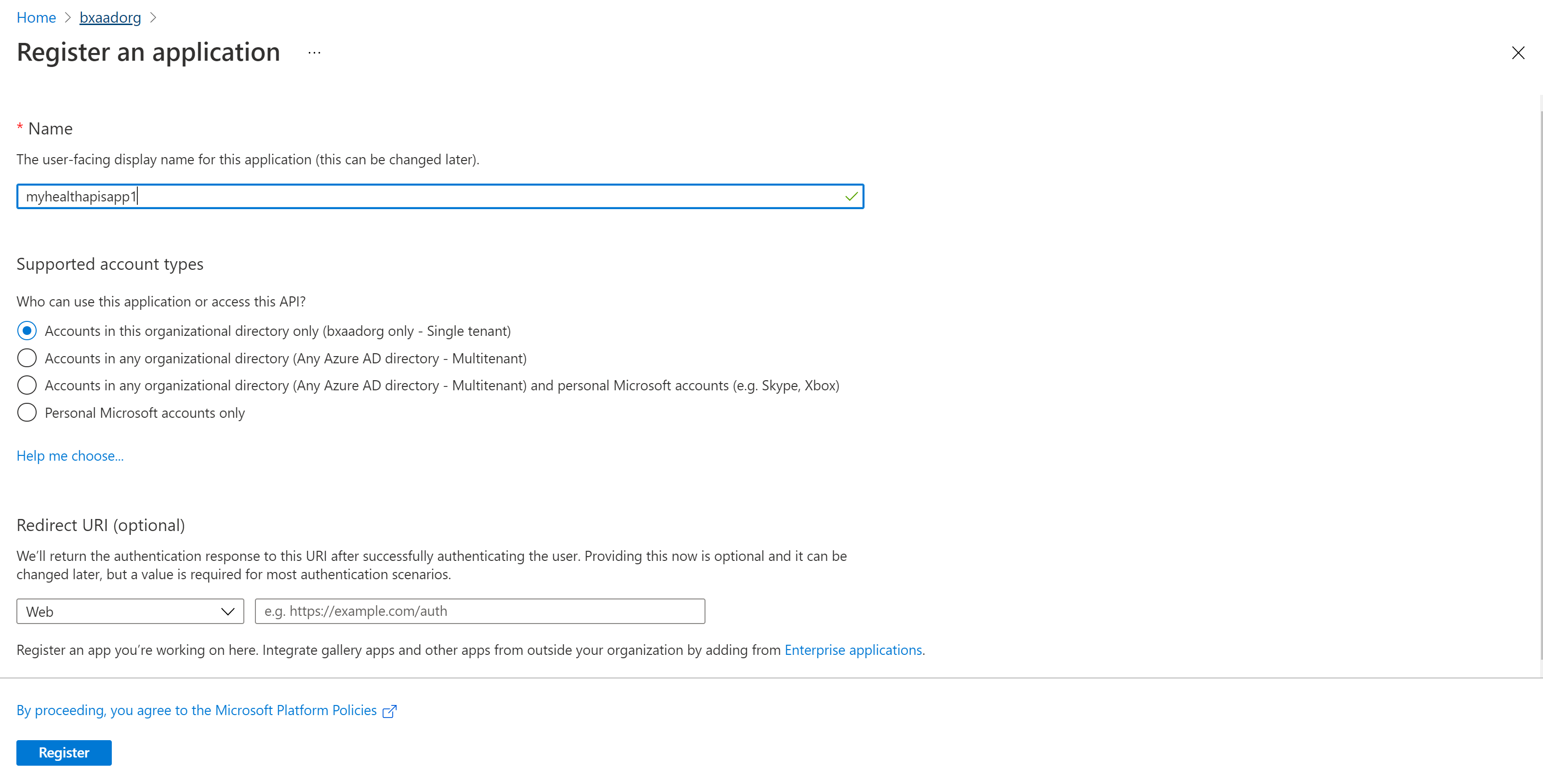

- 对于支持的帐户类型,请选择仅限此组织目录中的帐户。 将其他选项保持不变。

- 选择“注册”。

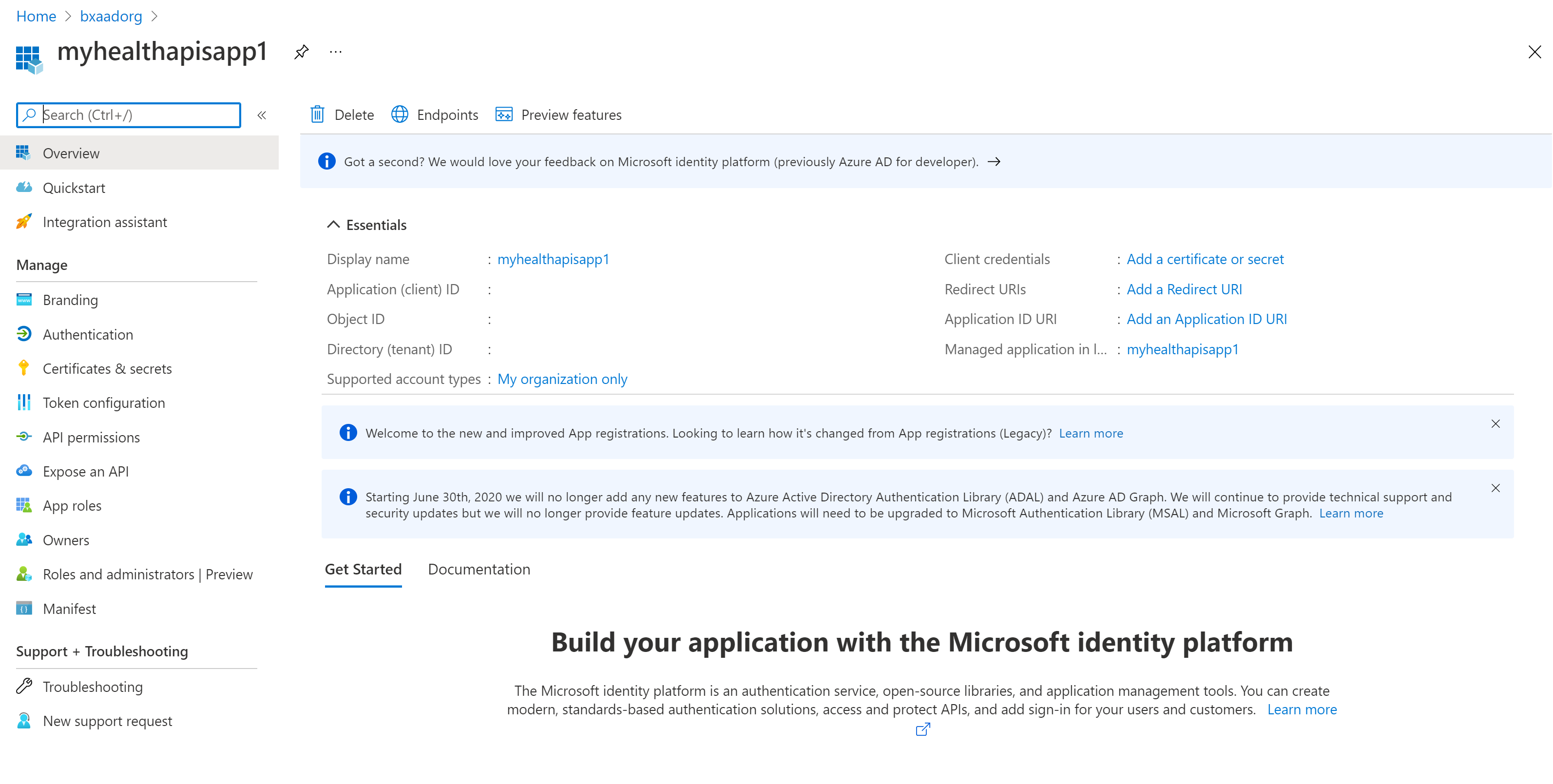

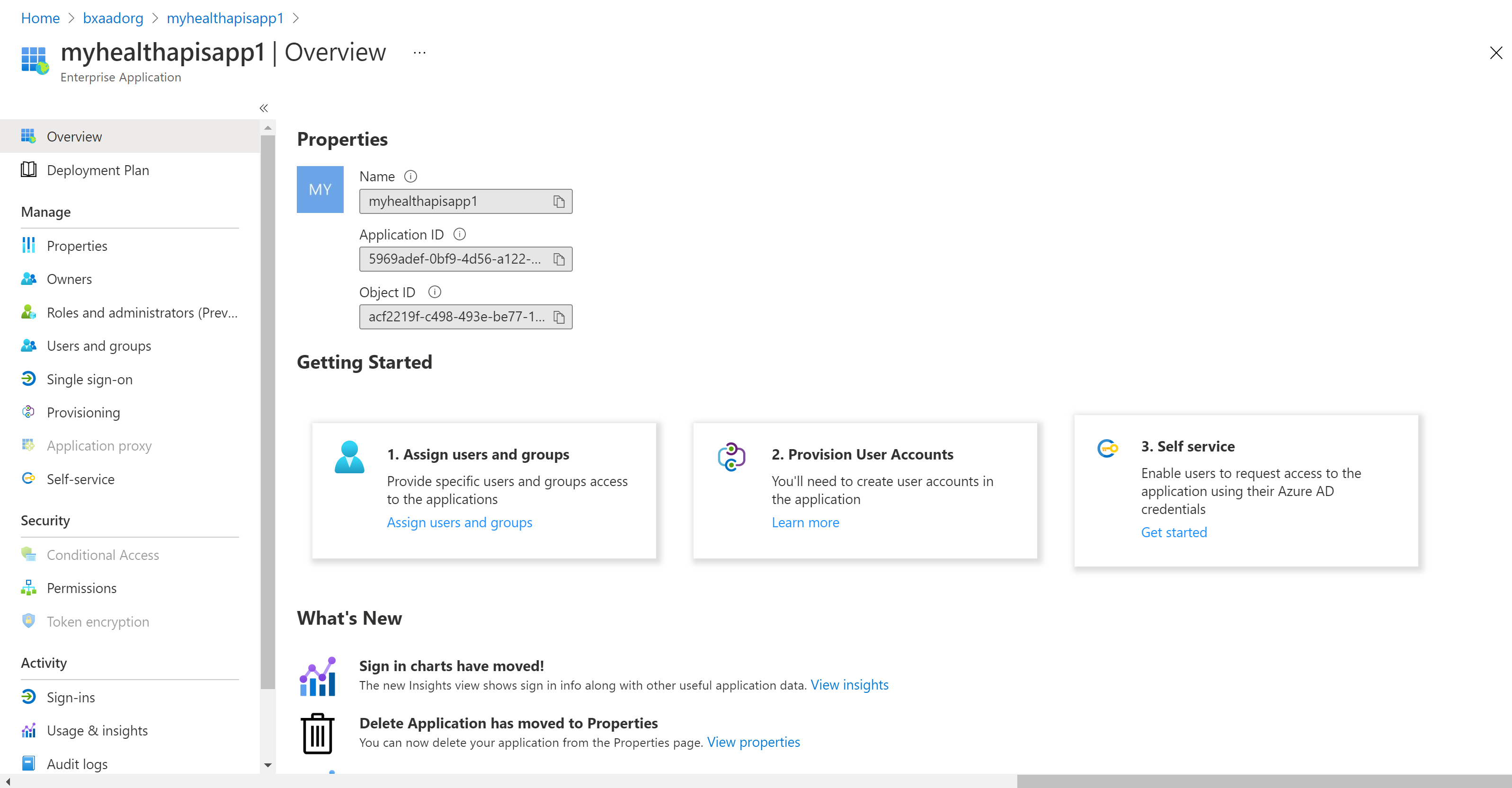

应用程序 ID(客户端 ID)

注册新的应用程序后,可以从“概述”菜单选项中找到应用程序(客户端)ID 和目录(租户)ID。 请记下这些值供稍后使用。

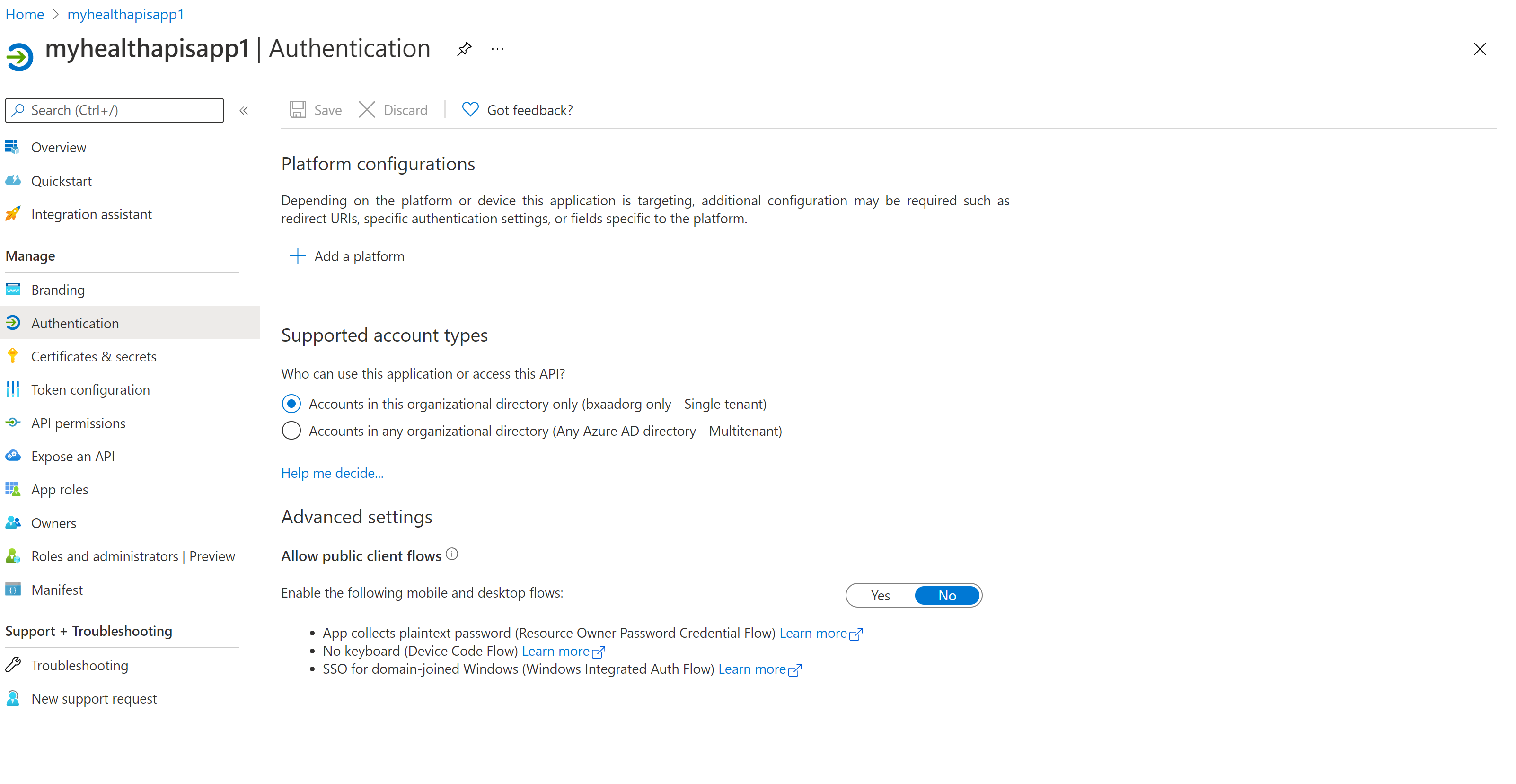

身份验证设置:保密与公共

选择“身份验证”以查看设置。 “允许公共客户端流”的默认值为“否”。

如果保留此默认值,则应用程序注册是“保密客户端应用程序”,并且需要证书或机密。

如果在高级设置中将“允许公共客户端流”选项的默认值更改为“是”,则应用程序注册是“公共客户端应用程序”,且不需要证书或机密。 如果要在不想存储任何机密的移动应用或 JavaScript 应用中使用客户端应用程序,则将值设置为“是”非常有用。

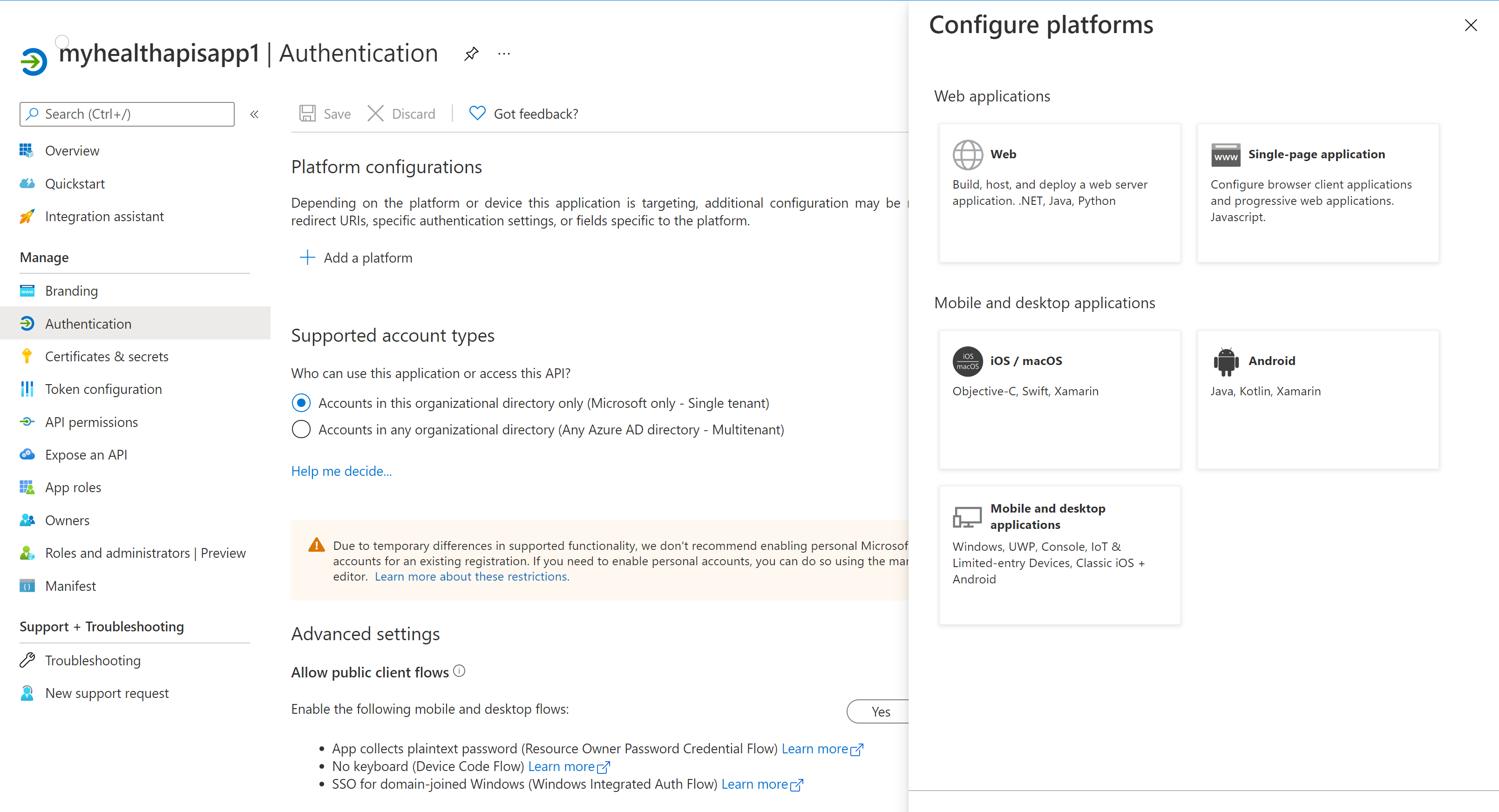

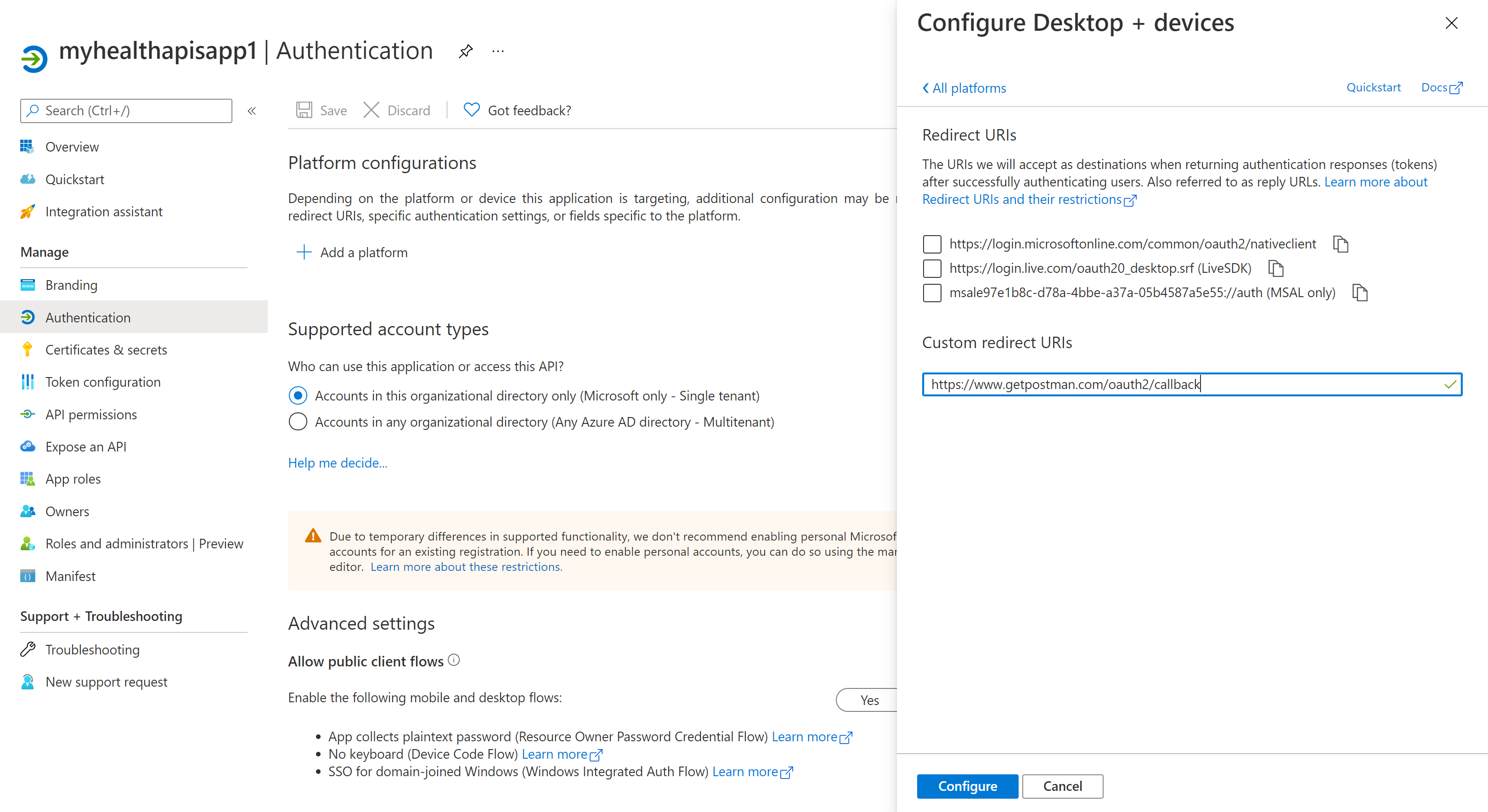

对于需要重定向 URL 的工具,请选择“添加平台”来配置平台。

对于 Postman,请选择“移动和桌面应用程序”。 在“自定义重定向 URI”部分中输入 https://www.getpostman.com/oauth2/callback"。 选择“配置”按钮以保存设置。

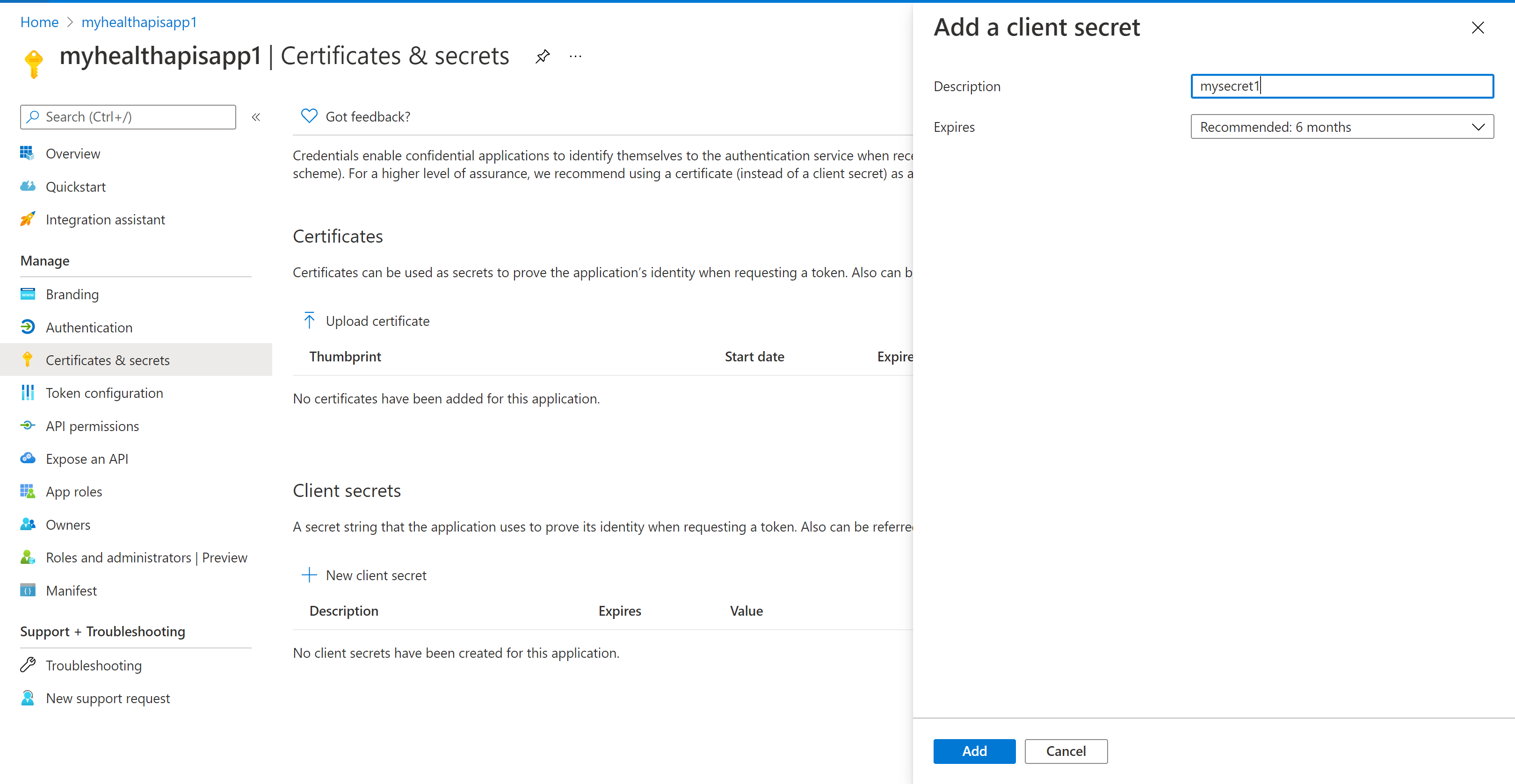

证书和机密

选择“证书和机密”,然后选择“新建客户端机密”。 对于“过期”字段,请选择“建议 6 个月”。 此新机密的有效期将为六个月。 你还可以选择不同的值,例如:

- 3 个月

- 12 个月

- 24 个月

- 自定义开始日期和结束日期。

注意

请务必保存机密值,而不是机密 ID。

(可选)你可以上传证书(公钥),并使用证书 ID(与证书关联的 GUID 值)。 对于测试,你可以使用 PowerShell 命令行 New-SelfSignedCertificate 等工具创建自签名证书,然后从证书存储中导出证书。

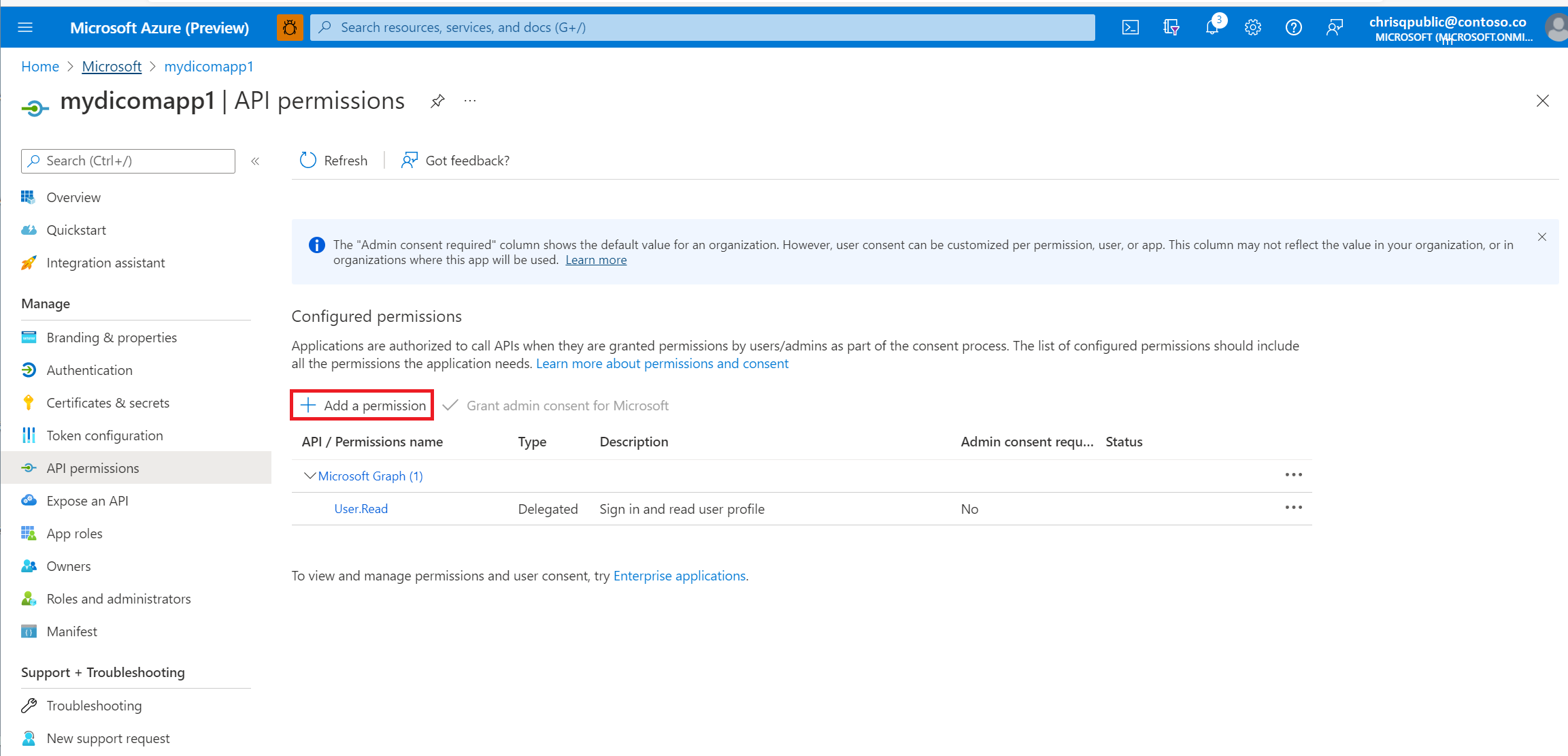

API 权限

以下步骤对于 DICOM 服务是必需的,但对于 FHIR 服务是可选的。 此外,对 Azure Health Data Services 的用户访问权限或角色分配是通过 RBAC 管理的。 有关更多详细信息,请访问为 Azure Health Data Services 配置 Azure RBAC。

选择“API 权限”边栏选项卡。

选择添加权限。

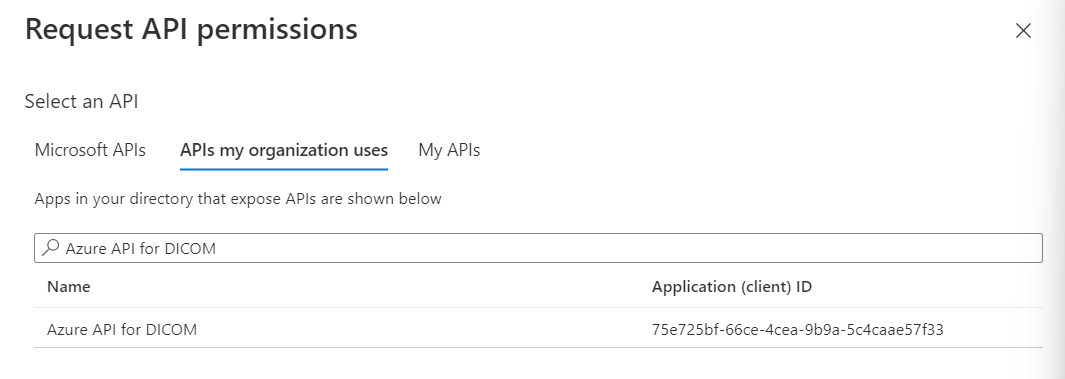

如果你正在使用 Azure Health Data Services,则将通过在“我的组织使用的 API”下搜索“适用于 DICOM 的 Azure API”来添加对 DICOM 服务的权限。

只有在工作区中部署了 DICOM 服务后,适用于 DICOM 的 Azure API 的搜索结果才会返回。

如果要引用不同的资源应用程序,请选择之前在“我的组织使用的 API”下创建的 DICOM API 资源应用程序注册。

选择机密客户端应用程序将代表用户请求的范围(权限)。 选择“Dicom.ReadWrite”,然后选择“添加权限”。

注意

尝试使用 Postman 或 REST 客户端等工具获取 FHIR 服务的访问令牌时,请使用 grant_type of client_credentials。 有关更多详细信息,请访问使用 Postman 进行访问和使用 Visual Studio Code 中的 REST 客户端扩展访问 Azure Health Data Services。

尝试获取 DICOM 服务的访问令牌时,请使用 grant_type client_credentials 或 authentication_code。 有关更多详细信息,请访问将 DICOM 与 cURL 配合使用。

你的应用程序注册现在已完成。

后续步骤

在本文中,你已学习了如何在 Microsoft Entra ID 中注册客户端应用程序。 此外,你还学习了如何将机密和 API 权限添加到 Azure Health Data Services。 有关 Azure Health Data Services 的详细信息,请参阅