你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

Network Fabric Services 概述

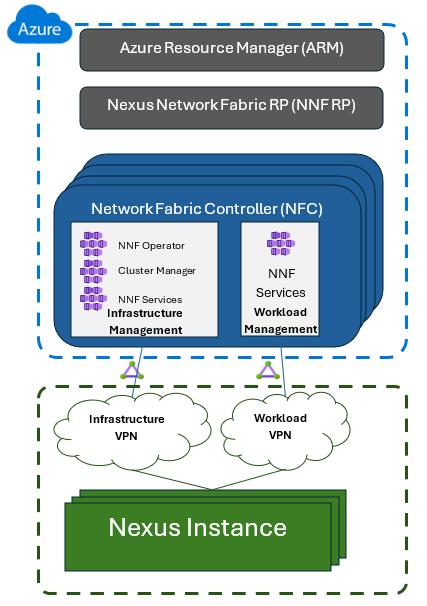

网络结构控制器(NFC)充当 Nexus Network Fabric (NNF) 服务的主机,如下图所示。 这些服务为本地应用程序和服务启用安全的 Internet 访问。 本地应用程序和 NNF 服务之间的通信通过专用 Express Route 服务(VPN)促进。 此设置允许本地服务通过一端的 Express Route 连接到 NNF 服务,并在另一端访问基于 Internet 的服务。

使用 Nexus Network Fabric 代理管理增强的安全性

Nexus Network Fabric 采用可靠的云原生代理,旨在保护 Nexus 基础结构及其关联的工作负载。 此代理主要侧重于防止数据外泄攻击,并维护 NNF 实例连接的受控 URL 允许列表。 与云下代理相结合,NNF 代理为工作负荷网络提供全面的安全性。 此系统有两个不同的方面:用于处理所有基础结构流量的基础结构管理代理和工作负荷管理代理,专用于促进工作负荷与公共或 Azure 终结点之间的通信。

使用托管网络时间协议优化的时间同步 (NTP)

网络时间协议(NTP)是一种基本网络协议,它通过数据包交换网络使计算机系统的时间设置保持一致。 在 Azure 操作员 Nexus 实例中,NTP 有助于确保所有计算节点和网络设备的一致时间设置。 此级别的同步对于基础结构中运行的网络函数(NF)至关重要。 它极大地促进了遥测和安全措施的有效性,维护系统的完整性和协调。

Nexus Network Fabric 资源

以下是 Nexus Network Fabric 的关键资源。

InternetGateways

InternetGateways 是网络体系结构中的关键资源,充当虚拟网络与 Internet 之间的连接网桥。 它使虚拟网络中的虚拟机和其他实体能够与外部服务无缝通信。 这些服务从网站和 API 到各种云服务,使 InternetGateway 成为通用且重要的组件。

属性

| 属性 | 说明 |

|---|---|

| Name | 用作 Internet 网关的唯一标识符。 |

| 位置 | 指定部署 Internet 网关的 Azure 区域,确保区域符合性和优化。 |

| 子网 | 定义与 Internet 网关链接的子网,确定它服务的网络段。 |

| 公共 IP 地址 | 将公共 IP 地址分配给网关,启用外部网络交互。 |

| Routes | 概述通过网关管理流量的路由规则和配置。 |

用例

- Internet 访问: 促进虚拟网络资源的 Internet 连接,对更新、下载和访问外部服务至关重要。

- 混合连接性:非常适合混合方案,允许本地网络与 Azure 资源之间建立安全连接。

- 负载均衡: 通过跨多个网关均匀分布流量,增强网络性能和可用性。

- 安全强制: 实现可靠的安全策略,例如出站流量限制和加密授权。

InternetGatewayRules

InternetGatewayRules 表示与托管网络构造中的 Internet 网关关联的一组规则。 这些规则为允许或限制流量在通过 Internet 网关时制定准则,为网络流量管理提供框架。

属性

| 属性 | 说明 |

|---|---|

| Name | 充当每个规则的唯一标识符。 |

| 优先级 | 设置规则的计算顺序,优先级较高的规则优先。 |

| 操作 | 确定与规则条件匹配的流量的操作(例如允许、拒绝)。 |

| 源 IP 地址范围 | 标识适用于规则的起始 IP 地址范围。 |

| 目标 IP 地址范围 | 定义规则的目标 IP 地址范围。 |

| 协议 | 指定与规则相关的网络协议(例如 TCP、UDP)。 |

| 端口范围 | 详细说明规则的端口范围(如果适用)。 |

用例

流量筛选: InternetGatewayRules 使组织能够基于特定条件控制传入和传出网络流量。 例如,它们可以阻止某些 IP 范围或仅允许特定协议。

强制实施安全策略: 这些规则有助于实施安全措施,例如限制流量以提高网络安全。 组织可能会阻止已知的恶意 IP 范围,或将流量限制到特定服务的特定端口。

合规性保证: 规则还可以通过限制流量类型来遵守法规标准,从而帮助实现数据隐私和访问控制。

流量负载均衡: InternetGatewayRules 可以跨多个网关分配网络流量,以优化资源利用率。 这包括根据业务需求确定流量的优先级或限制流量。

常见问题解答

是否支持 HTTP 终结点?

Azure 的默认配置仅支持 HTTPS 终结点,以确保安全通信。 作为此安全措施的一部分,不支持 HTTP 终结点。 通过确定 HTTPS 的优先级,Azure 维护数据完整性和隐私的高标准。

如何保险箱防范数据外泄?

为了加强对数据外泄的安全性,Azure 支持代理上特定完全限定域名(FQDN)的限额。 这种额外的安全措施可确保网络只能通过批准的流量访问,从而最大程度地减少未经授权的数据移动的可能性。