你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

SIEM 迁移工具可分析 Splunk 和 QRadar 检测(包括自定义检测),并建议最适合Microsoft Sentinel检测规则。 它还针对数据连接器(内容中心中提供Microsoft和第三方连接器)提供建议,以启用建议的检测。 客户可以通过为每个建议卡分配正确的状态来跟踪迁移。

注意

旧的迁移工具已弃用。 本文介绍当前的 SIEM 迁移体验。

SIEM 迁移体验包括以下功能:

- 该体验侧重于尽可能将 Splunk 和 QRadar 安全监视迁移到Microsoft Sentinel和映射现成 (OOTB) 分析规则。

- 该体验支持将 Splunk 和 QRadar 检测迁移到Microsoft Sentinel分析规则。

先决条件

- Microsoft Defender门户中的Microsoft Sentinel

- 至少Microsoft Sentinel Microsoft Sentinel工作区中的参与者权限

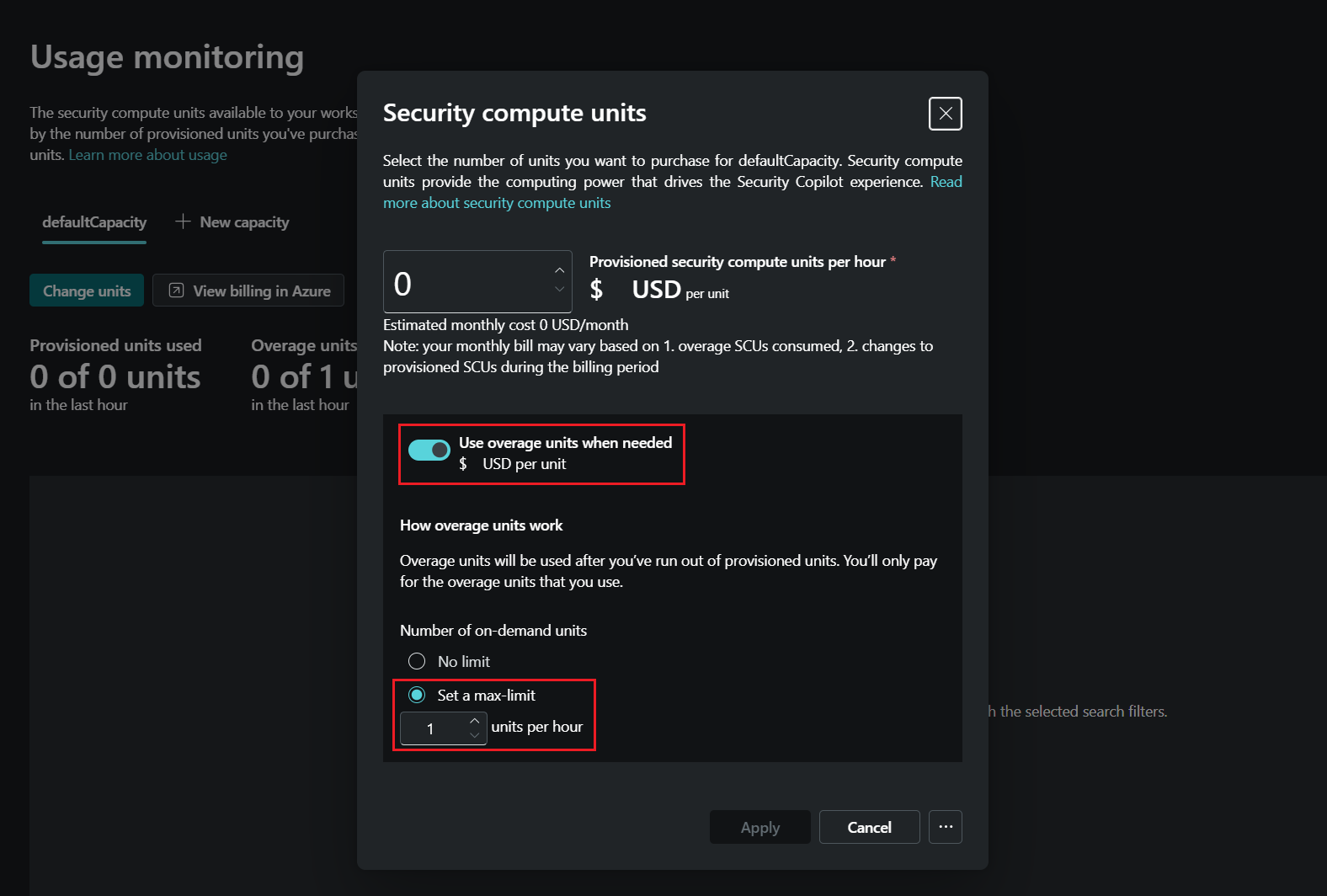

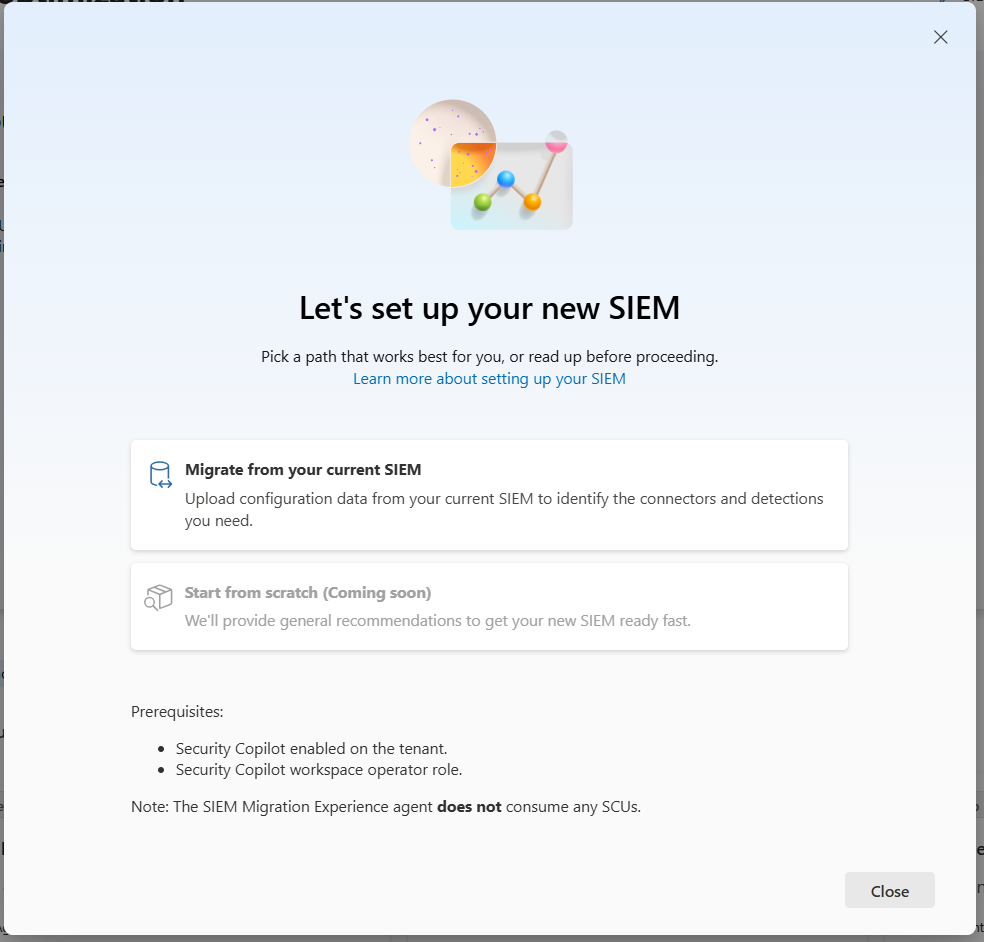

- 在租户中启用Security Copilot,至少分配有工作区操作员角色

注意

SIEM 迁移工具由 Security Copilot 提供支持,因此需要在租户中启用Security Copilot才能使用它。 但是,它不会消耗 SCU 或生成任何基于 SCU 的费用,而不管如何配置它。 可以根据访问和成本管理的偏好来优化Security Copilot设置,并且工作流完全没有 SCU。 任何 SCU 用法将仅适用于你有意使用的其他Security Copilot功能。

从当前 SIEM 导出检测规则

在 Splunk 的 搜索和报告 应用中,运行以下查询:

| rest splunk_server=local count=0 /servicesNS/-/-/saved/searches | search disabled=0 | search alert_threshold != "" | table title, search, description, cron_schedule, dispatch.earliest_time, alert.severity, alert_comparator, alert_threshold, alert.suppress.period, id, eai:acl.app, actions, action.correlationsearch.annotations, action.correlationsearch.enabled | tojson | table _raw | rename _raw as alertrules | mvcombine delim=", " alertrules | append [ | rest splunk_server=local count=0 /servicesNS/-/-/admin/macros | table title,definition,args,iseval | tojson | table _raw | rename _raw as macros | mvcombine delim=", " macros ] | filldown alertrules |tail 1

需要一个 Splunk 管理员角色才能导出所有 Splunk 警报。 有关详细信息,请参阅 Splunk 基于角色的用户访问。

启动 SIEM 迁移体验

导出规则后,执行以下操作:

转到

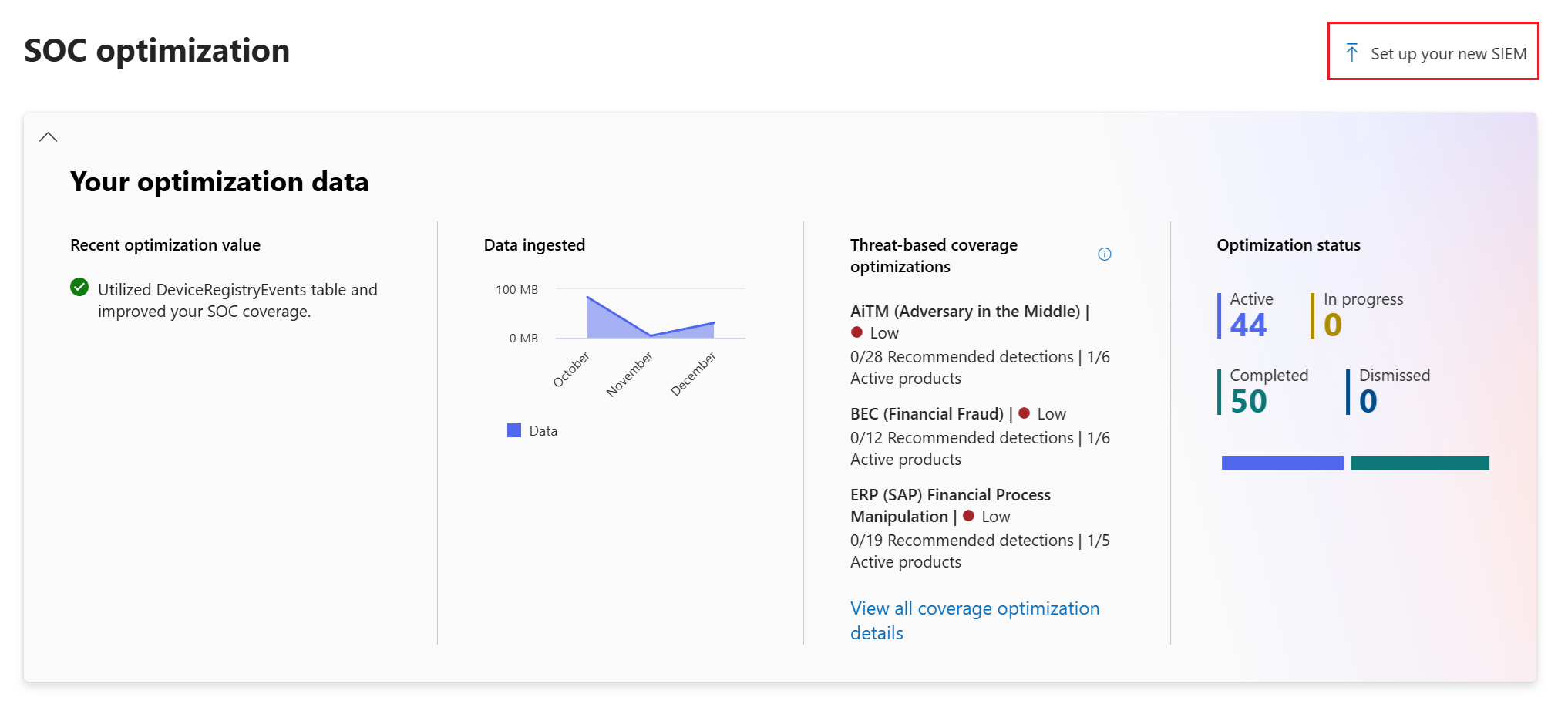

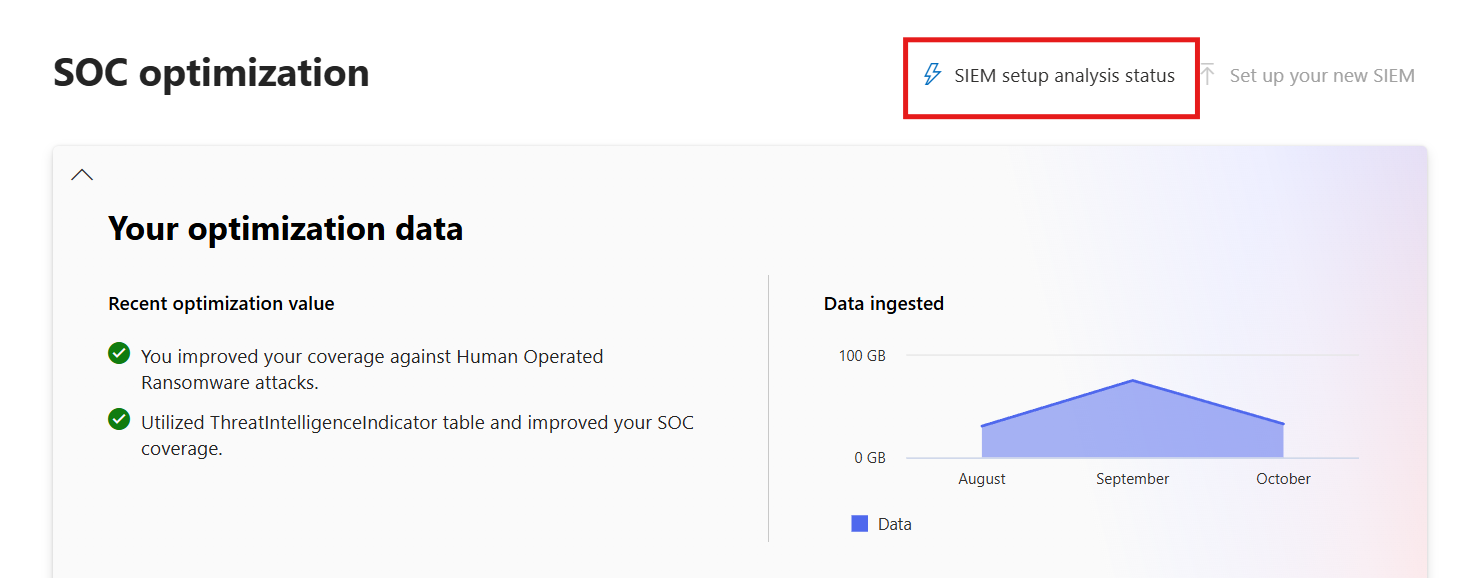

security.microsoft.com。在 “SOC 优化 ”选项卡中,选择 “设置新的 SIEM”。

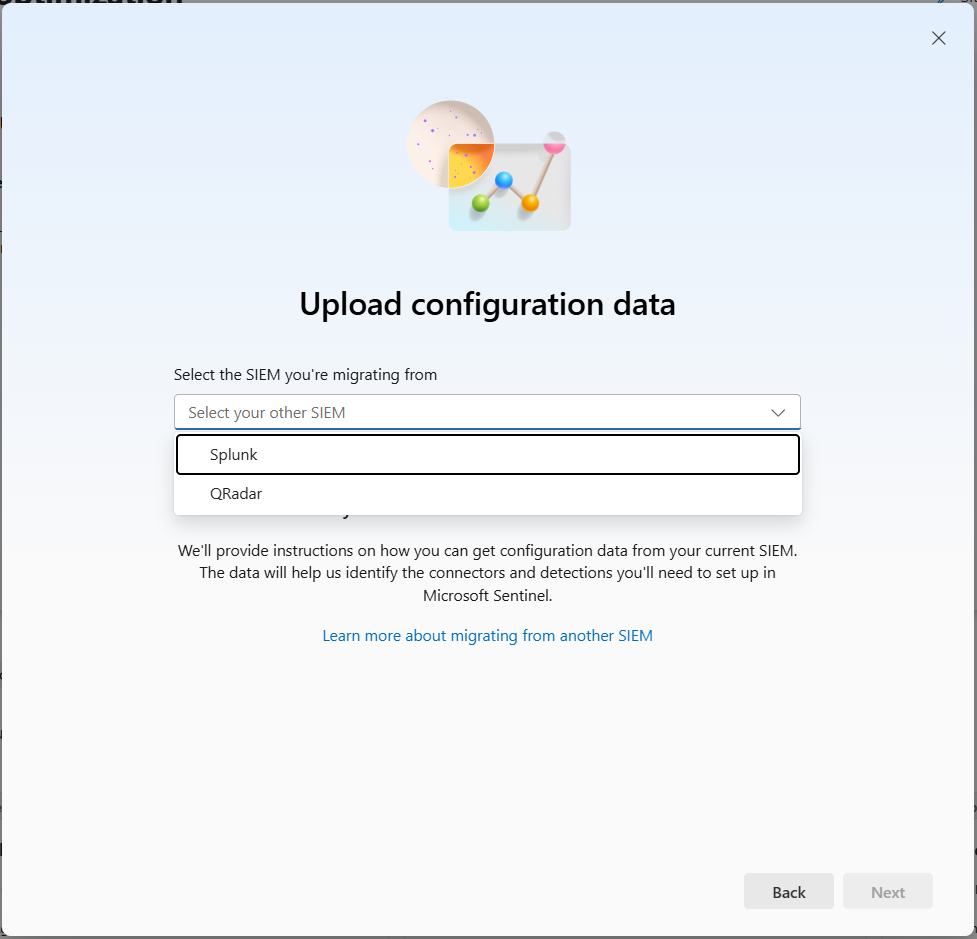

从当前 SIEM 中选择“迁移”:

选择要从其迁移的 SIEM。

上传 从当前 SIEM 导出的配置 数据,然后选择“ 下一步”。

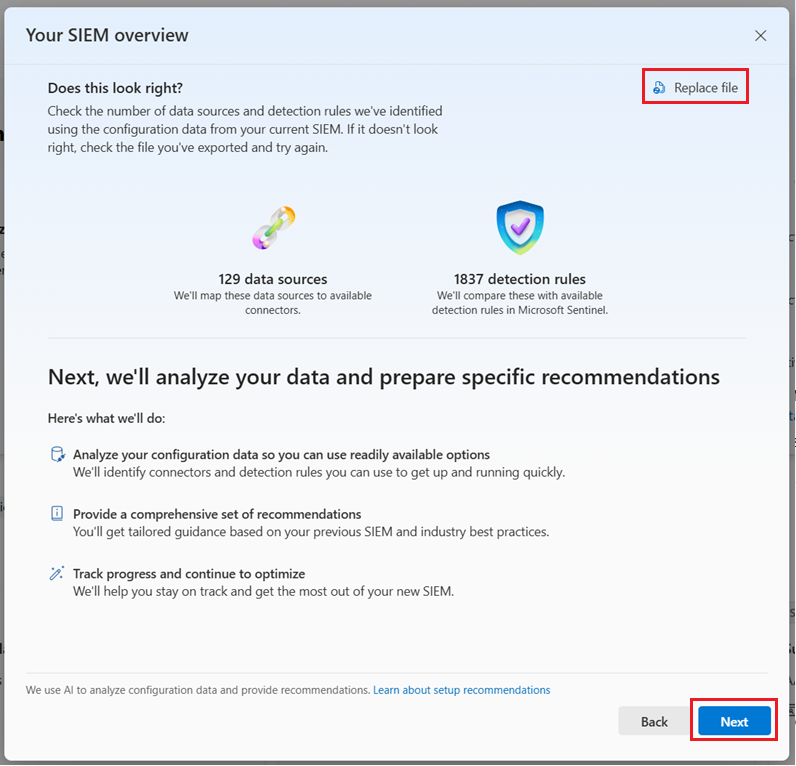

迁移工具分析导出,并识别你提供的文件中数据源和检测规则的数量。 使用此信息确认你拥有正确的导出。

如果数据不正确,请选择右上角的“ 替换文件 ”,然后上传新的导出。 上传正确的文件后,选择“ 下一步”。

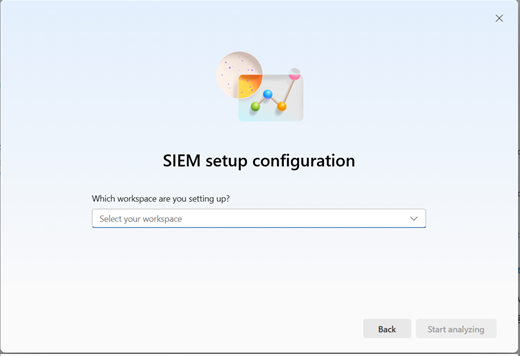

选择工作区,然后选择 “开始分析”。

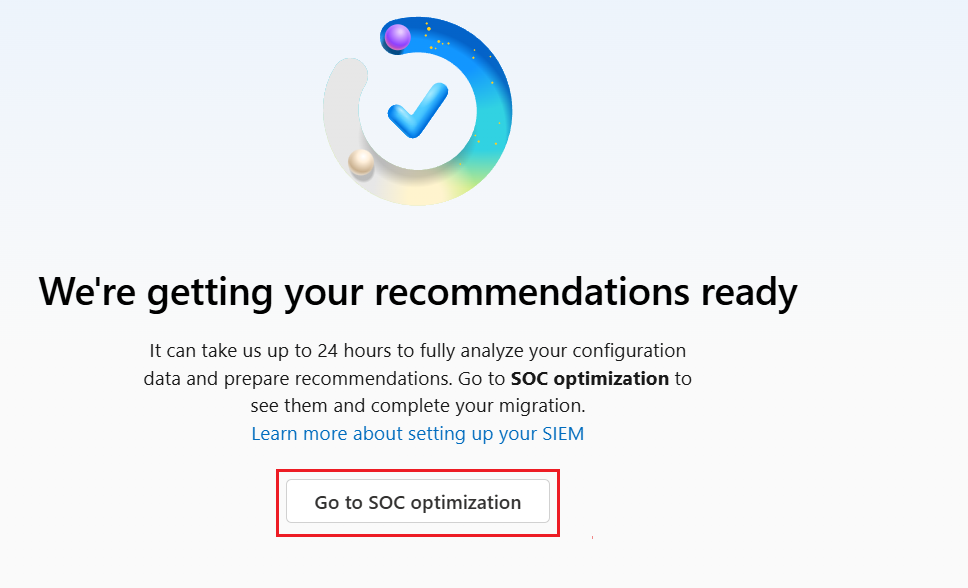

迁移工具将检测规则映射到Microsoft Sentinel数据源和检测规则。 如果工作区中没有建议,则会创建建议。 如果存在现有建议,该工具会将其删除并替换为新建议。

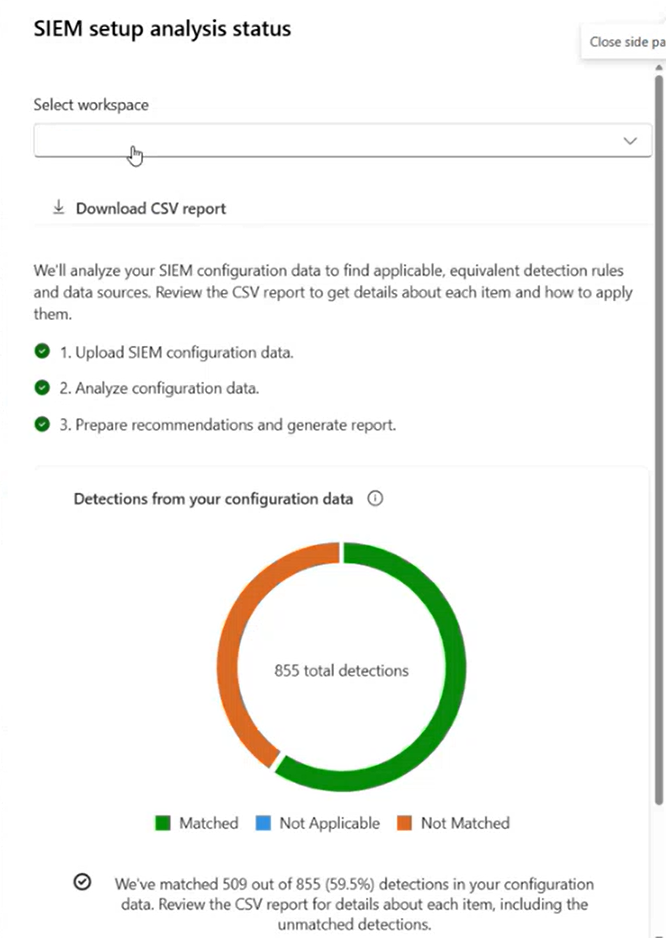

刷新页面并选择 SIEM 设置分析状态 以查看分析进度:

此页面不会自动刷新。 若要查看最新状态,请关闭并重新打开页面。

当三个检查标记全部为绿色时,分析完成。 如果三个复选标记为绿色,但没有建议,则表示找不到规则的匹配项。

分析完成后,迁移工具将生成基于用例的建议,并按内容中心解决方案分组。 还可以下载分析的详细报告。 该报告包含对建议的迁移作业的详细分析,包括未找到合适的解决方案、未检测到或不适用的 Splunk 规则。

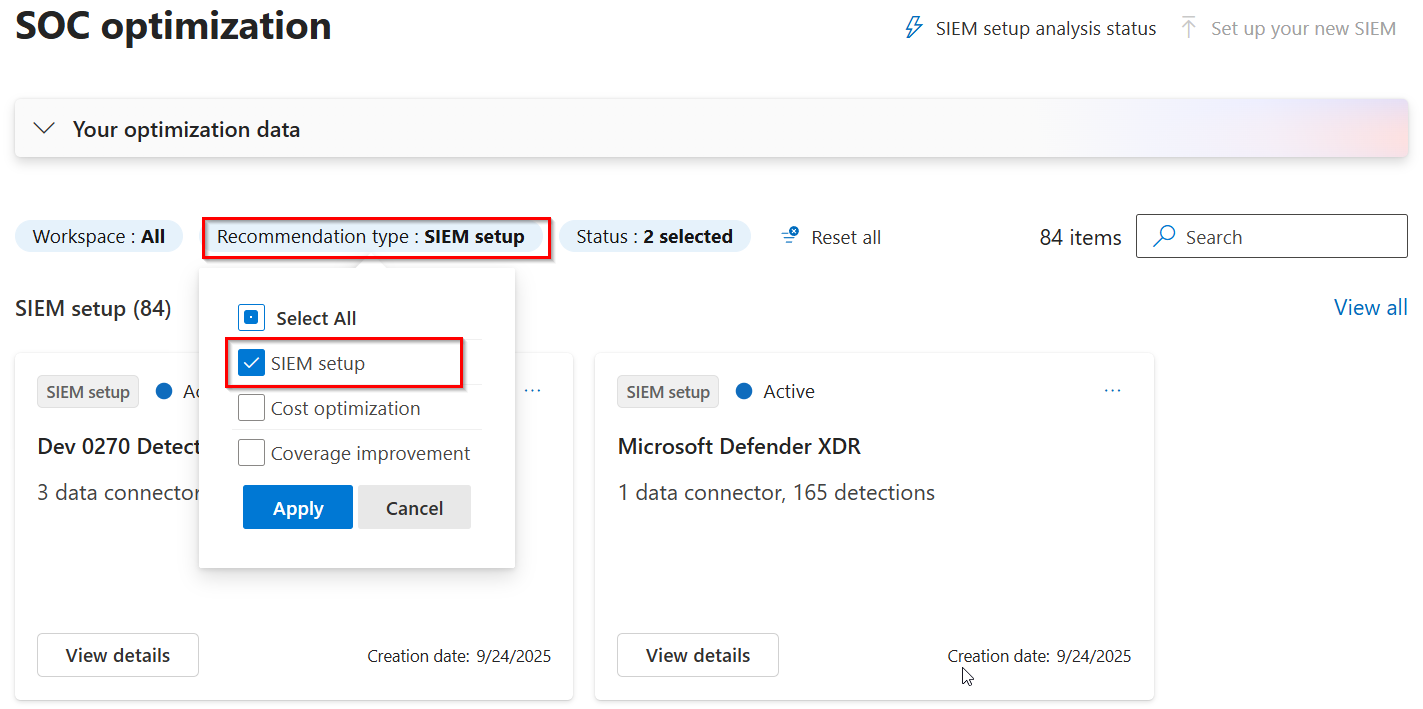

按 SIEM 安装程序筛选建议类型以查看迁移建议。

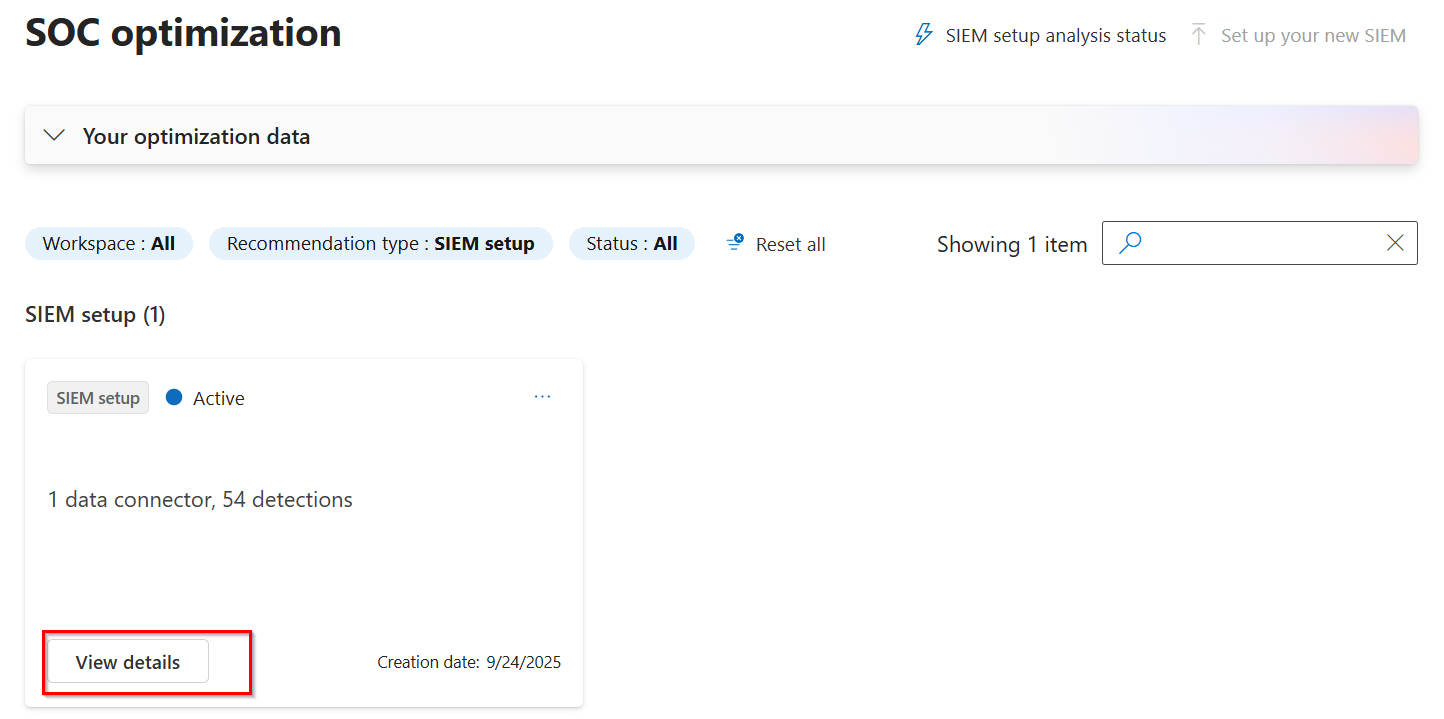

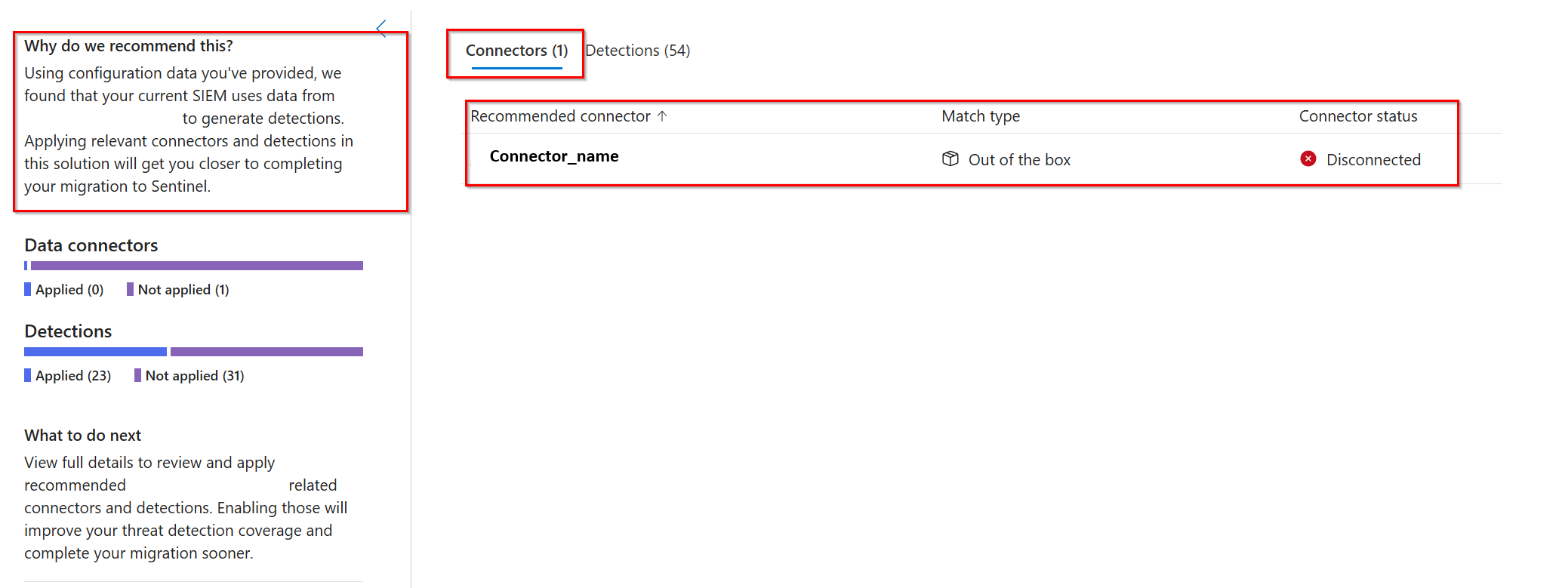

选择其中一个建议卡以查看映射的数据源和规则。

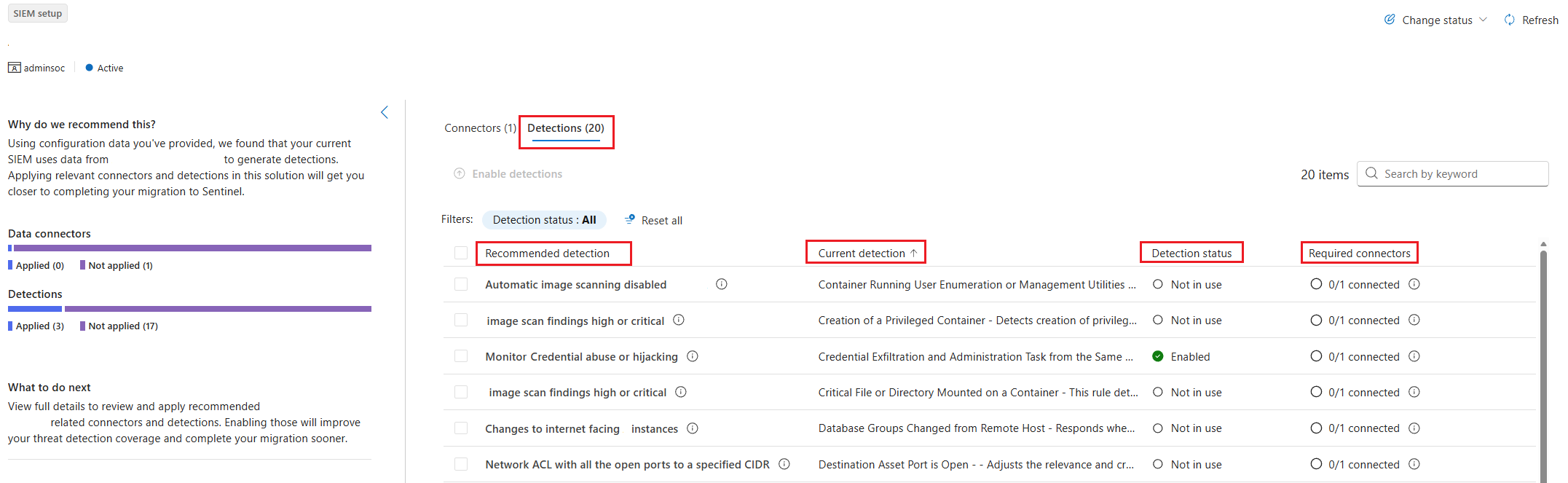

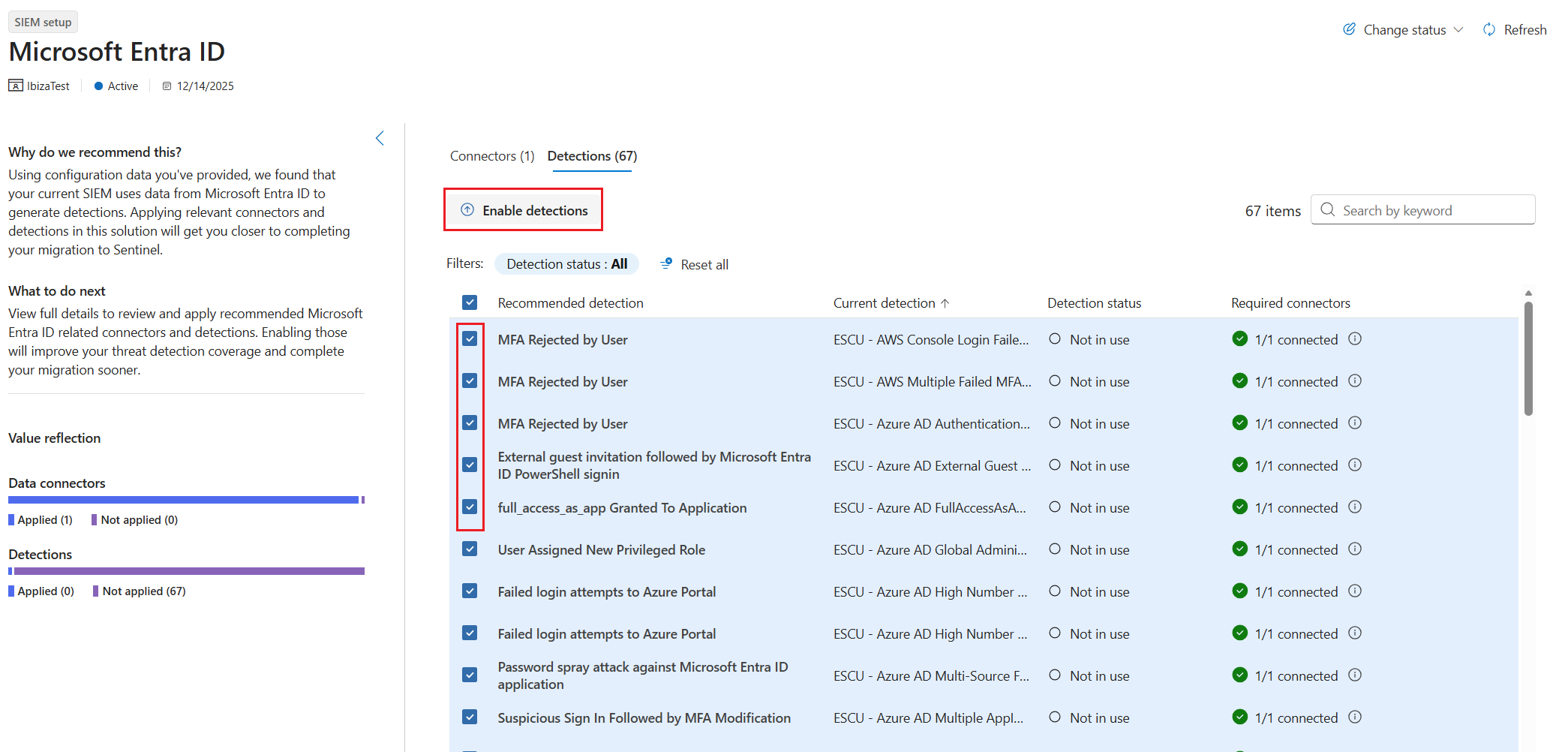

该工具将 Splunk 规则与现Microsoft Sentinel数据连接器和现装Microsoft Sentinel检测规则相匹配。 “ 连接器 ”选项卡显示与 SIEM 中的规则匹配的数据连接器,以及 (连接或未断开连接) 的状态。 如果要使用的连接器尚未连接,可以从“连接器”选项卡进行连接。如果未安装连接器,请转到内容中心并安装包含要使用的连接器的解决方案。

“ 检测 ”选项卡显示以下信息:

- 来自 SIEM 迁移工具的建议。

- 上传文件中的当前 Splunk 检测规则。

- Microsoft Sentinel中检测规则的状态。 状态可以是:

- 已启用:从规则模板创建检测规则,启用并活动 (上一个操作)

- 已禁用:检测规则从内容中心安装,但在Microsoft Sentinel工作区中未启用

- 未使用:检测规则是从内容中心安装的,可用作要启用的模板

- 未安装:未从内容中心安装检测规则

- 所需的连接器,这些连接器需要配置为提供建议的检测规则所需的日志。 如果所需的连接器不可用,可以使用带有向导的侧面板从内容中心进行安装。 如果连接了所有必需的连接器,将显示绿色检查标记。

启用检测规则

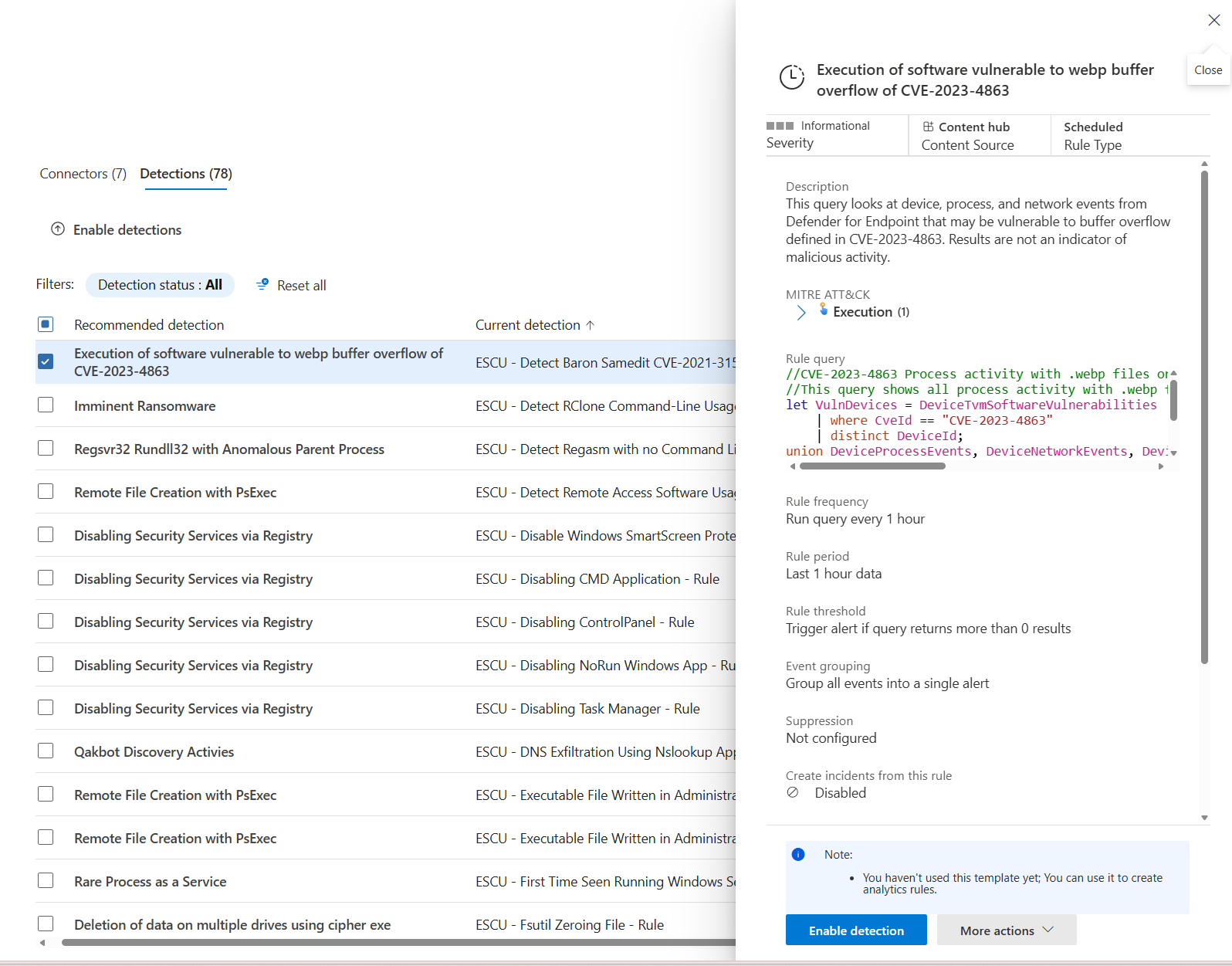

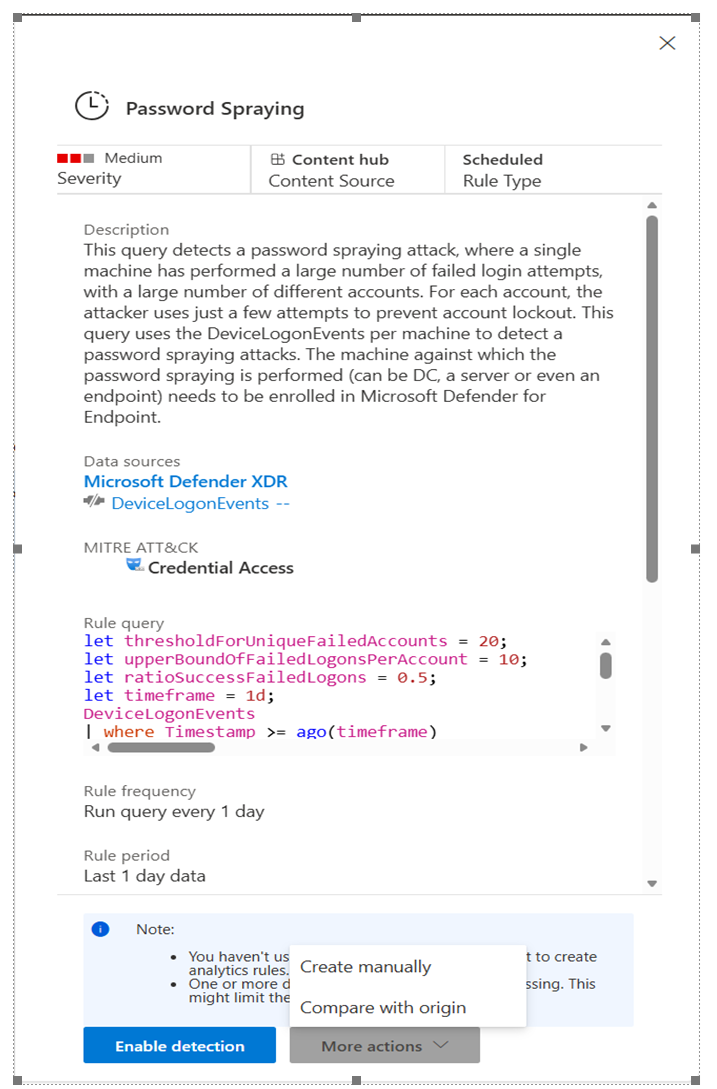

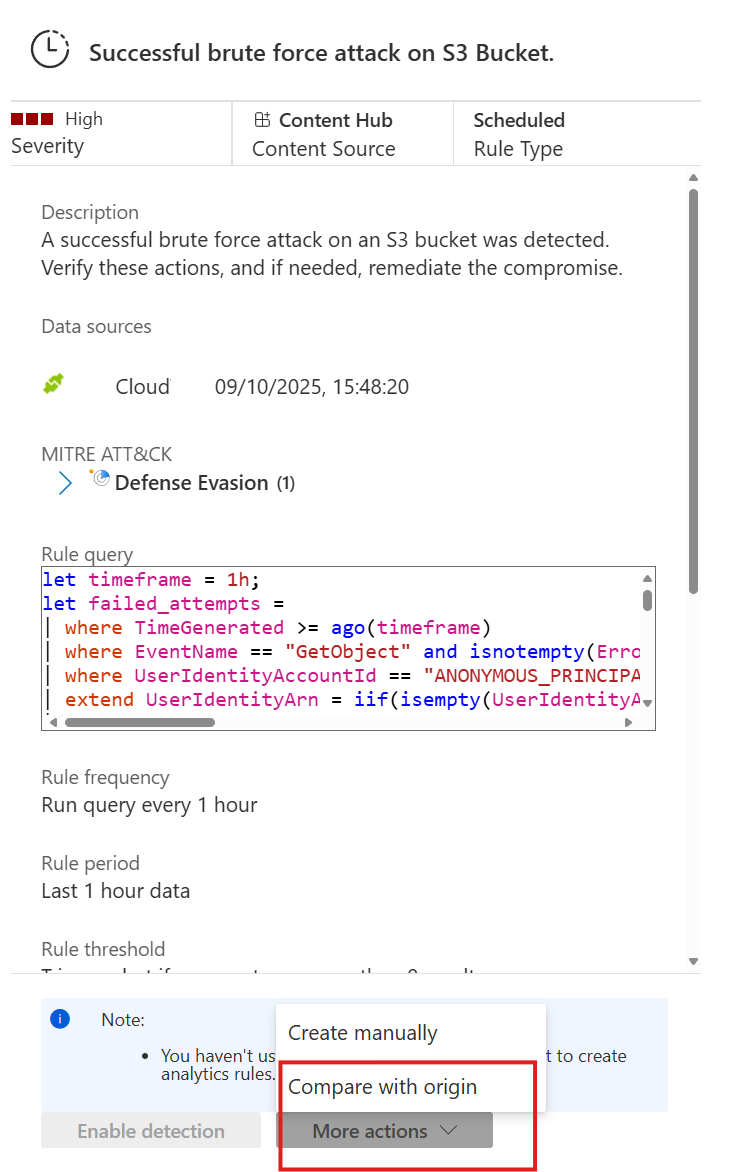

选择规则时,将打开规则详细信息侧面板,你可以查看规则模板详细信息。

如果已安装并配置了关联的数据连接器,请选择“ 启用检测” 以启用检测规则。

选择“ 更多操作>手动创建 ”以打开分析规则向导,以便在启用规则之前查看和编辑该规则。

如果已启用规则,请选择“ 编辑 ”以打开分析规则向导以查看和编辑规则。

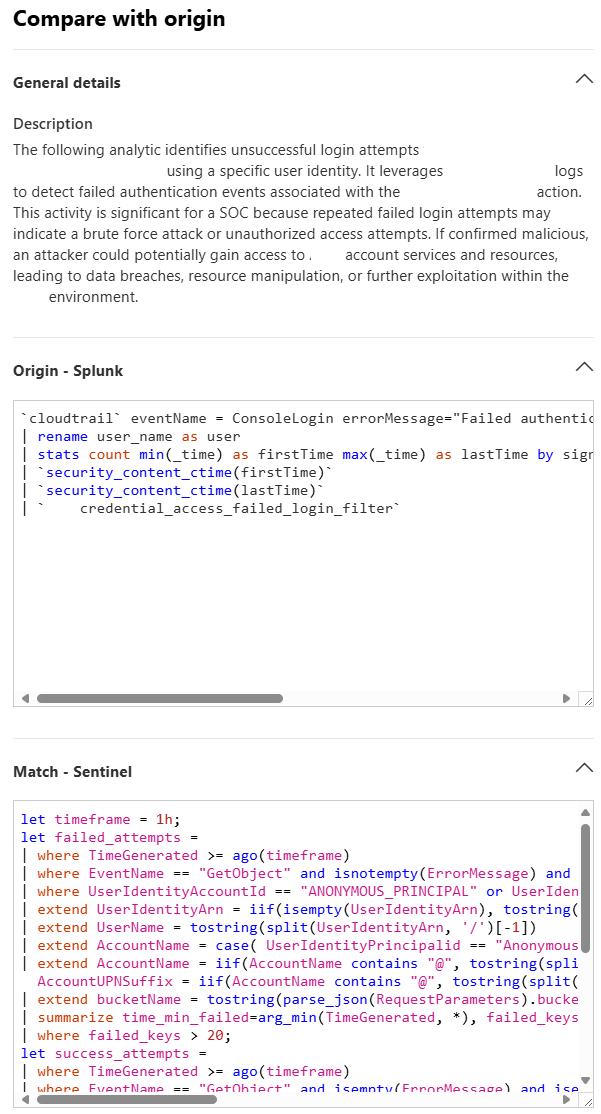

向导显示 Splunk SPL 规则,你可以将其与 Microsoft Sentinel KQL 进行比较。

提示

从模板启用规则,然后根据需要对其进行编辑,可以更快、更轻松地从头开始手动创建规则。

如果未安装数据连接器并将其配置为流式传输日志, 则禁用“启用检测 ”。

SIEM 迁移工具不会显式安装任何连接器或启用检测规则。

限制

- 迁移工具将规则导出映射到现Microsoft Sentinel数据连接器和检测规则。