使用组策略和网络共享Microsoft Defender 防病毒生产圈部署

适用于:

- Microsoft Defender for Endpoint 计划 2

- Microsoft Defender XDR

- Microsoft Defender 防病毒

平台

- Windows

- Windows Server

希望体验 Microsoft Defender for Endpoint? 注册免费试用版。

Microsoft Defender for Endpoint 是企业终结点安全平台,旨在帮助企业网络阻止、检测、调查和响应高级威胁。

提示

Microsoft Defender for Endpoint 通过两个计划提供:Defender for Endpoint 计划 1 和计划 2。 计划 2 现在提供了一个新的 Microsoft Defender 漏洞管理 加载项。

简介

本文介绍如何使用组策略和网络共享 ((也称为 UNC 路径、SMB、CIFS) )在环中部署 Microsoft Defender 防病毒。

先决条件

在自述文件上查看自述文章

下载最新的 Windows Defender .admx 和 .adml。

将最新的 .admx 和 .adml 复制到 域控制器中央存储。

设置试点环境

本部分介绍设置试点 UAT/测试/QA 环境的过程。 在大约 10-500* 个 Windows 和/或 Windows Server 系统上,具体取决于你拥有的总系统数。

注意

安全智能更新 (SIU) 等效于签名更新,与定义更新相同。

创建用于安全智能的 UNC 共享

(UNC/映射驱动器) 设置网络文件共享,以便使用计划任务从 MMPC 站点下载安全智能。

在要预配共享并下载更新的系统上,创建一个将脚本保存到的文件夹。

Start, CMD (Run as admin) MD C:\Tool\PS-Scripts\创建要将签名更新保存到的文件夹。

MD C:\Temp\TempSigs\x64 MD C:\Temp\TempSigs\x86设置 PowerShell 脚本,

CopySignatures.ps1Copy-Item -Path “\SourceServer\Sourcefolder” -Destination “\TargetServer\Targetfolder”

使用命令行设置计划任务。

注意

有两种类型的更新:完整更新和增量更新。

对于 x64 delta:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x64 -isDelta $true -destDir C:\Temp\TempSigs\x64 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"对于 x64 full:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x64 -isDelta $false -destDir C:\Temp\TempSigs\x64 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"对于 x86 delta:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x86 -isDelta $true -destDir C:\Temp\TempSigs\x86 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"对于 x86 full:

Powershell (Run as admin) C:\Tool\PS-Scripts\ ".\SignatureDownloadCustomTask.ps1 -action create -arch x86 -isDelta $false -destDir C:\Temp\TempSigs\x86 -scriptPath C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1 -daysInterval 1"

注意

创建计划任务后,可以在 下

Microsoft\Windows\Windows Defender的任务计划程序中找到这些任务。手动运行每个任务,并验证以下文件夹中的数据 (

mpam-d.exe、mpam-fe.exe和nis_full.exe) , (可能已选择不同的位置) :C:\Temp\TempSigs\x86C:\Temp\TempSigs\x64

如果计划的任务失败,请运行以下命令:

C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x64 -isDelta $False -destDir C:\Temp\TempSigs\x64" C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x64 -isDelta $True -destDir C:\Temp\TempSigs\x64" C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x86 -isDelta $False -destDir C:\Temp\TempSigs\x86" C:\windows\system32\windowspowershell\v1.0\powershell.exe -NoProfile -executionpolicy allsigned -command "&\"C:\Tool\PS-Scripts\SignatureDownloadCustomTask.ps1\" -action run -arch x86 -isDelta $True -destDir C:\Temp\TempSigs\x86"注意

问题也可能由执行策略导致。

创建指向

C:\Temp\TempSigs(的共享,\\server\updates例如) 。注意

经过身份验证的用户必须至少具有“读取”访问权限。 此要求也适用于域计算机、共享和 NTFS (安全) 。

将策略中的共享位置设置为共享。

注意

不要在路径中添加 x64 (或 x86) 文件夹。 mpcmdrun.exe 进程会自动添加它。

设置试点 (UAT/Test/QA) 环境

本部分介绍在大约 10-500 个 Windows 和/或 Windows Server 系统上设置试点 UAT/测试/QA 环境的过程,具体取决于你拥有的总系统数。

注意

如果有 Citrix 环境,请至少包括 1 个 Citrix VM (非持久性) 和/或 (持久)

在 组策略管理控制台 (GPMC、GPMC.msc) 中,创建或追加到 Microsoft Defender 防病毒策略。

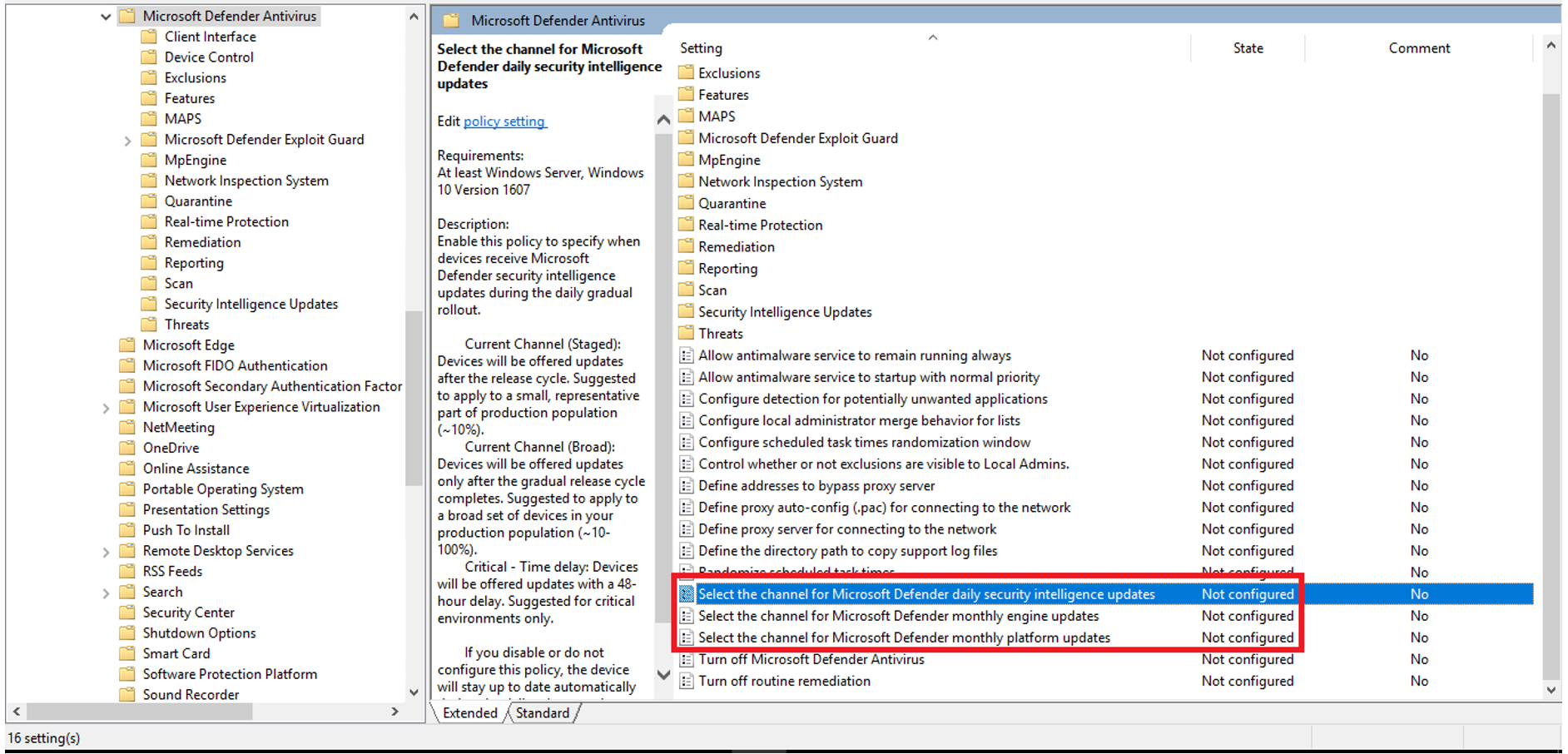

编辑Microsoft Defender 防病毒策略。 例如,编辑 MDAV_Settings_Pilot。 转到 计算机配置>策略>管理模板>Windows 组件>Microsoft Defender 防病毒。 有三个相关选项:

功能 试点系统的建议 选择 Microsoft Defender 每日安全智能更新的通道 当前频道 (暂存) 选择 Microsoft Defender 每月引擎更新的频道 Beta 版频道 选择 Microsoft Defender 每月平台更新的频道 Beta 版频道 下图显示了这三个选项。

有关详细信息,请参阅 管理 Microsoft Defender 更新的逐步推出过程

转到 计算机配置>策略>管理模板>Windows 组件>Microsoft Defender 防病毒。

对于 智能 更新,请双击 “选择 Microsoft Defender 每月智能更新的通道”。

在 “选择 Microsoft Defender 每月智能更新的频道 ”页上,选择“ 已启用”,然后在 “选项”中选择“ 当前频道” (暂存) 。

选择“ 应用”,然后选择“ 确定”。

转到 计算机配置>策略>管理模板>Windows 组件>Microsoft Defender 防病毒。

对于 引擎 更新,请双击 “选择 Microsoft Defender 每月引擎更新的通道”。

在 “选择 Microsoft Defender 每月平台更新的频道 ”页上,选择“ 已启用”,然后在 “选项”中选择“ Beta 频道”。

选择“ 应用”,然后选择“ 确定”。

对于 平台 更新,请双击 “选择 Microsoft Defender 每月平台更新的通道”。

在 “选择 Microsoft Defender 每月平台更新的频道 ”页上,选择“ 已启用”,然后在 “选项”中选择“ Beta 频道”。 下图显示了这两个设置:

选择“ 应用”,然后选择“ 确定”。

相关文章

- 防病毒配置文件 - Microsoft Intune 管理的设备

- 使用 Endpoint Security 防病毒策略管理 Microsoft Defender 更新行为 (预览版)

- 管理 Microsoft Defender 更新的逐步推出过程

设置生产环境

在 组策略管理控制台 (GPMC、GPMC.msc) 中,转到 计算机配置>策略>管理模板>Windows 组件>Microsoft Defender 防病毒。

按如下所示设置三个策略:

功能 针对生产系统的建议 备注 选择 Microsoft Defender 每日安全智能更新的通道 当前频道 (广泛) 此设置提供 3 小时的时间来查找 FP,并防止生产系统获取不兼容的签名更新。 选择 Microsoft Defender 每月引擎更新的频道 严重 – 时间延迟 更新延迟两天。 选择 Microsoft Defender 每月平台更新的频道 严重 – 时间延迟 更新延迟两天。 对于 智能 更新,请双击 “选择 Microsoft Defender 每月智能更新的通道”。

在 “选择 Microsoft Defender 月度智能更新频道 ”页上,选择“ 已启用”,然后在 “选项”中选择“ 当前频道” (“广泛) ”。

选择“ 应用”,然后选择“ 确定”。

对于 引擎 更新,请双击 “选择 Microsoft Defender 每月引擎更新的通道”。

在 “选择 Microsoft Defender 每月平台更新的通道 ”页上,选择“ 已启用”,然后在 “选项”中选择“ 关键 - 时间延迟”。

选择“ 应用”,然后选择“ 确定”。

对于 平台 更新,请双击 “选择 Microsoft Defender 每月平台更新的通道”。

在 “选择 Microsoft Defender 每月平台更新的通道 ”页上,选择“ 已启用”,然后在 “选项”中选择“ 关键 - 时间延迟”。

选择“ 应用”,然后选择“ 确定”。

如果遇到问题

如果部署时遇到问题,请创建或追加 Microsoft Defender 防病毒策略:

在 组策略管理控制台 (GPMC、GPMC.msc) 中,使用以下设置创建或追加到 Microsoft Defender 防病毒策略:

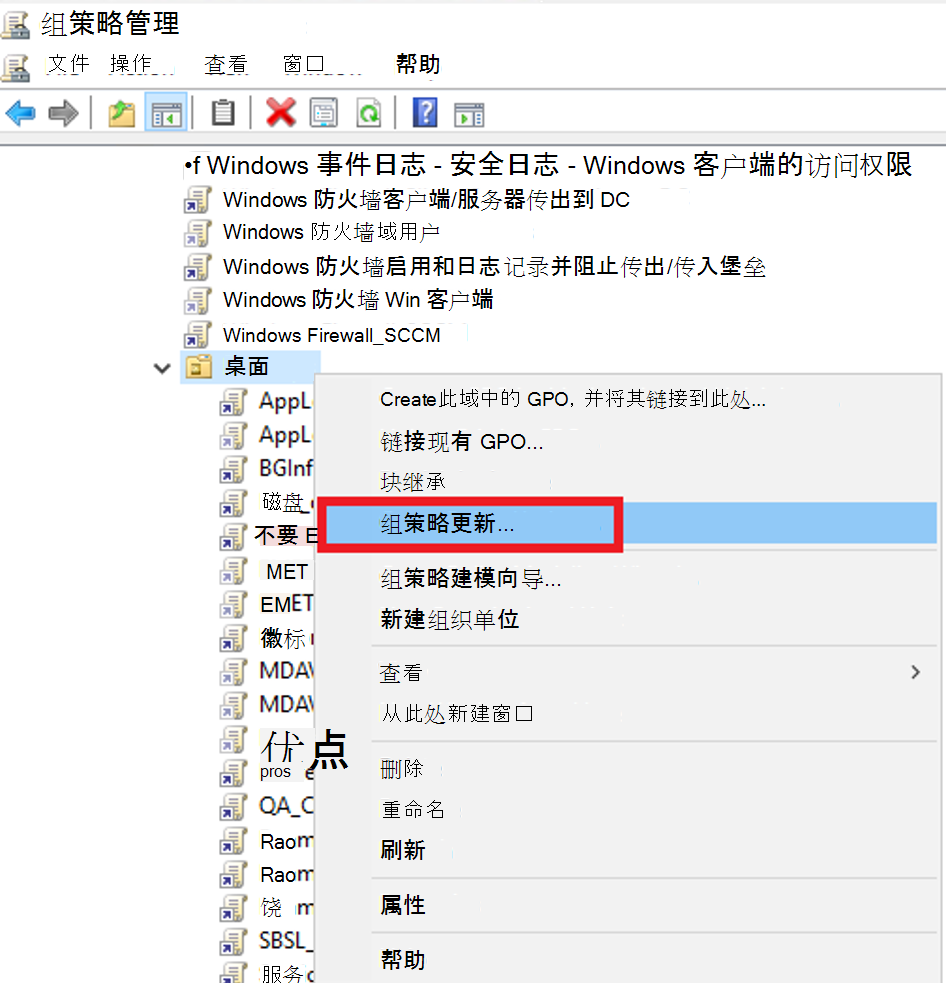

转到 计算机配置>策略>管理模板>Windows 组件>Microsoft Defender 防病毒> (管理员定义的) PolicySettingName。 例如, MDAV_Settings_Production,右键单击,然后选择 “编辑”。 下图显示了编辑MDAV_Settings_Production:

选择“ 定义下载安全智能更新的源顺序”。

选择名为 “已启用”的单选按钮。

在 “选项:”下,将条目更改为 “文件共享”,选择“ 应用”,然后选择“ 确定”。 下图显示了此更改:

选择“ 定义下载安全智能更新的源顺序”。

选择名为 “已禁用”的单选按钮,选择“ 应用”,然后选择“ 确定”。 下图显示了“禁用”选项:

组策略更新时,更改处于活动状态。 有两种方法可以刷新组策略:

- 在命令行中,运行组策略更新命令。 例如,运行

gpupdate / force。 有关详细信息,请参阅 gpupdate - 等待组策略自动刷新。 组策略每 90 分钟刷新一次 +/- 30 分钟。

如果有多个林/域,请强制复制或等待 10-15 分钟。 然后,从组策略管理控制台强制进行组策略更新。

- 在命令行中,运行组策略更新命令。 例如,运行

解决问题后,将 “签名更新回退顺序 ”设置为原始设置。

InternalDefinitionUpdateServder|MicrosoftUpdateServer|MMPC|FileShare.

另请参阅

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈