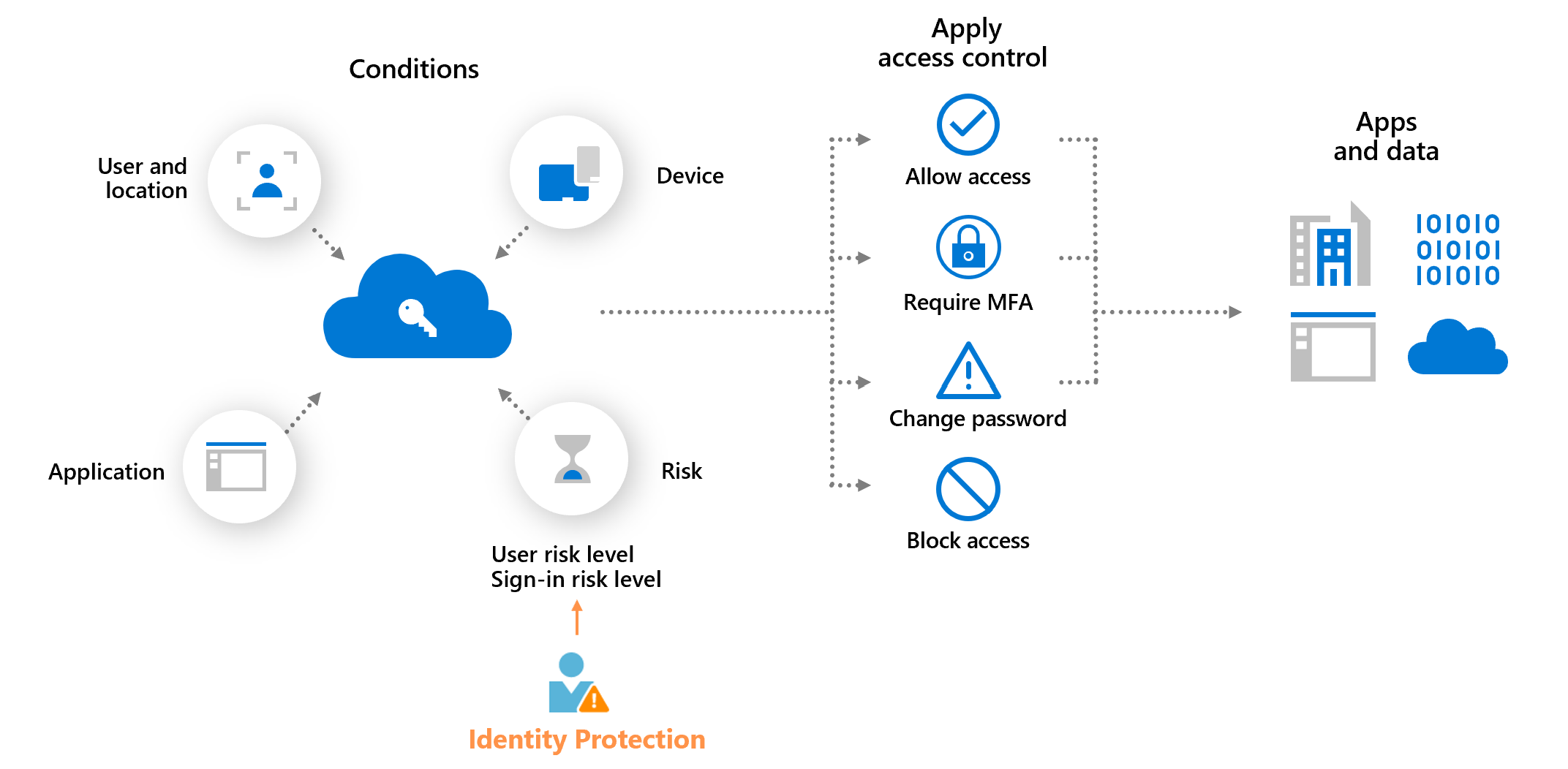

基于风险的访问策略

当检测到登录操作或用户面临风险时,可以应用访问控制策略来保护组织。 此类策略称为“基于风险的策略”。

Microsoft Entra 条件访问提供两种风险条件:“登录风险”和“用户风险”。 组织可以通过配置这两种风险条件并选择一种访问控制方法来创建基于风险的条件访问策略。 每次登录期间,Microsoft Entra ID 都会将检测到的风险级别发送到条件访问,如果满足策略条件,则将应用基于风险的策略。

例如,如果组织的登录风险策略要求在登录风险级别为中或高时进行多重身份验证,则用户必须在登录风险为中或高时完成多重身份验证。

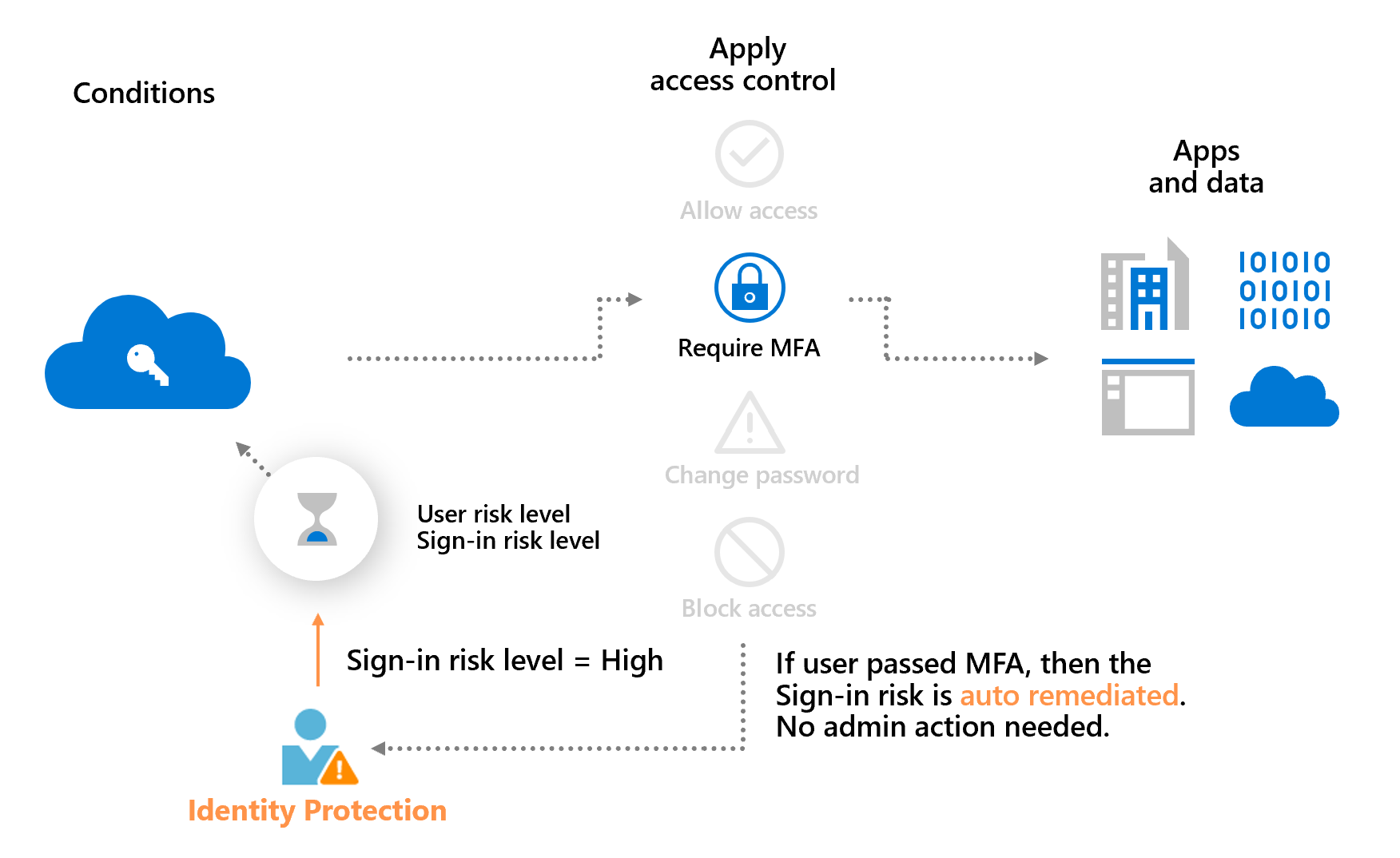

之前的示例还演示了基于风险的策略的主要优点:“自动风险修正”。 当用户成功完成所需的访问控制(如安全密码更改)时,将修正其风险。 该登录会话和用户帐户不会面临风险,管理员无需执行任何操作。

允许用户使用此过程进行自我修正将显著减少管理员的风险调查和修正工作,同时保护组织免受安全威胁。 有关风险修正的详细信息,请参阅修正风险和解除阻止用户一文。

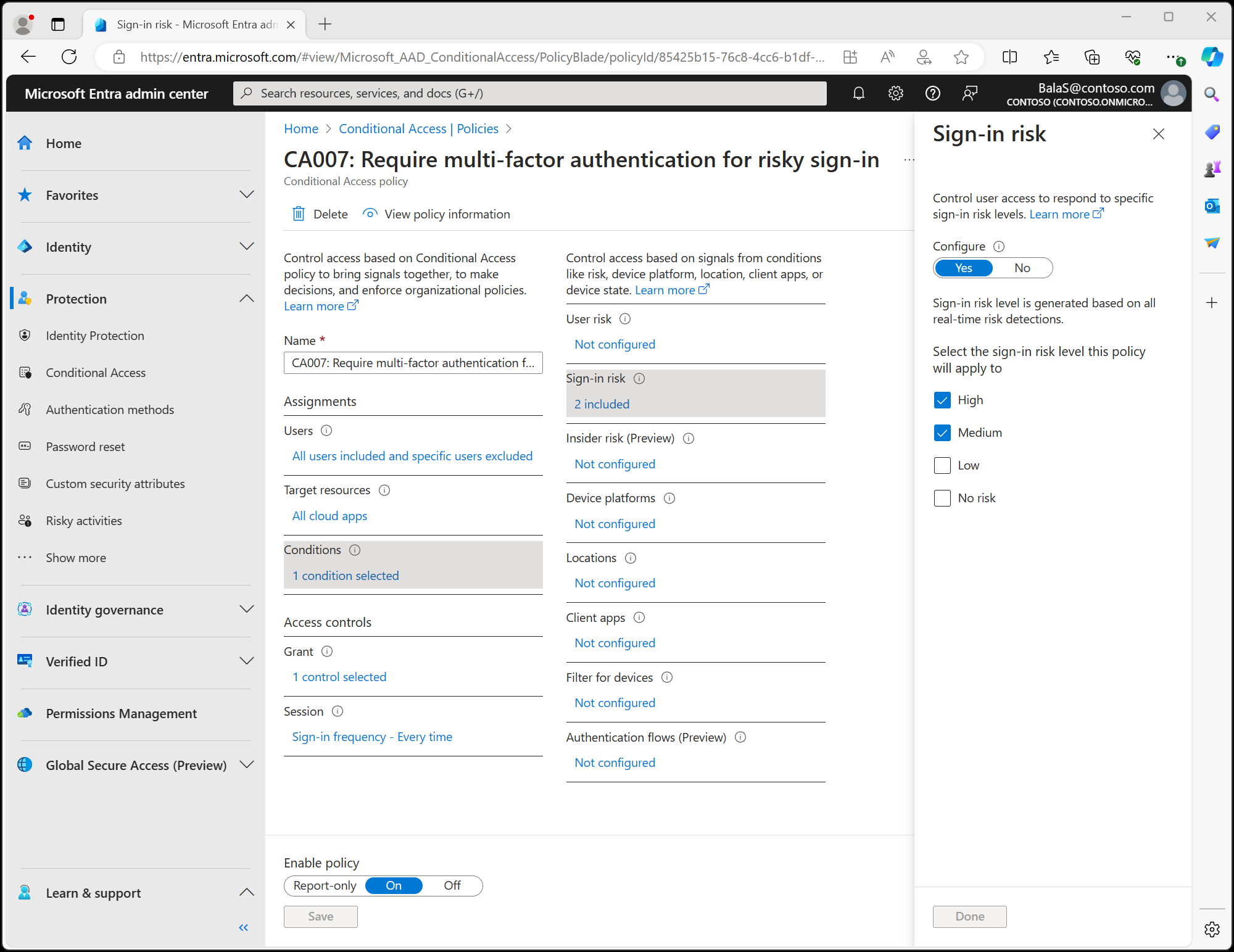

基于登录风险的条件访问策略

在每次登录期间,ID 保护都会实时分析数百个信号,并计算登录风险级别,该级别表示给定身份验证请求未获授权的概率。 随后系统会将此风险级别发送给条件访问,其中将评估组织已配置的策略。 管理员可以配置基于登录风险的条件访问策略,以基于登录风险强制实施访问控制,包括以下要求:

- 阻止访问

- 允许访问

- 要求多重身份验证

如果在登录时检测到风险,用户可以执行所需的访问控制(例如多重身份验证)来自我修正和关闭有风险的登录事件,以防止给管理员带来不必要的干扰。

注意

用户必须预先注册了 Microsoft Entra 多重身份验证,然后才能触发登录风险策略。

基于用户风险的条件访问策略

ID 保护将分析有关用户帐户的信号,并根据用户被盗用的概率计算风险分数。 如果用户的登录行为存在风险或其凭据遭到泄露,ID 保护将使用这些信号来计算用户风险级别。 管理员可以配置基于用户风险的条件访问策略,以基于用户风险强制实施访问控制,包括以下要求:

- 阻止访问

- 允许访问,但需要安全密码更改。

安全密码更改将修正用户风险并关闭有风险的用户事件,以防给管理员带来不必要的干扰。

将 ID 保护风险策略改为条件访问

如果在 ID 保护(以前为身份保护)中启用了旧版用户风险策略或登录风险策略,我们邀请你将其改为条件访问。

警告

Microsoft Entra ID 保护中配置的旧版风险策略将于 2026 年 10 月 1 日停用。

在条件访问中配置风险策略具有以下优势:

- 在一个位置管理访问策略。

- 支持仅限报告模式和图形 API。

- 强制要求每次登录时都重新进行身份验证。

- 通过将风险条件与其他条件(如位置)相结合来实现精细访问控制。

- 通过应用针对不同用户组或风险级别的多个基于风险的策略来增强安全性。

- 改进了诊断体验,详细说明了在登录日志中应用了哪些基于风险的策略。

- 由备份身份验证系统提供支持。

Microsoft Entra 多重身份验证注册策略

ID 保护可帮助组织推出 Microsoft Entra 多重身份验证,该验证使用的策略要求在登录时进行注册。 启用此策略可更好地确保组织中的新用户在第一天就注册 MFA。 在 ID 保护中,多重身份验证是针对风险事件的一种自我修正方法。 用户可通过自动修正自行采取措施来减少支持人员呼叫量。

有关 Microsoft Entra 多重身份验证的详细信息,请参阅工作原理:Microsoft Entra 多重身份验证一文。