调查域和 URL

适用于:

希望体验 Defender for Endpoint? 注册免费试用版。

调查域,查看企业网络中设备和服务器是否与已知的恶意域通信。

可以使用搜索功能、从“证据”选项卡中的事件体验 (、从警报故事) 、从高级搜寻、从电子邮件页面和侧面板或通过单击“设备”时间线中的 URL 或域链接来调查 URL 或域。

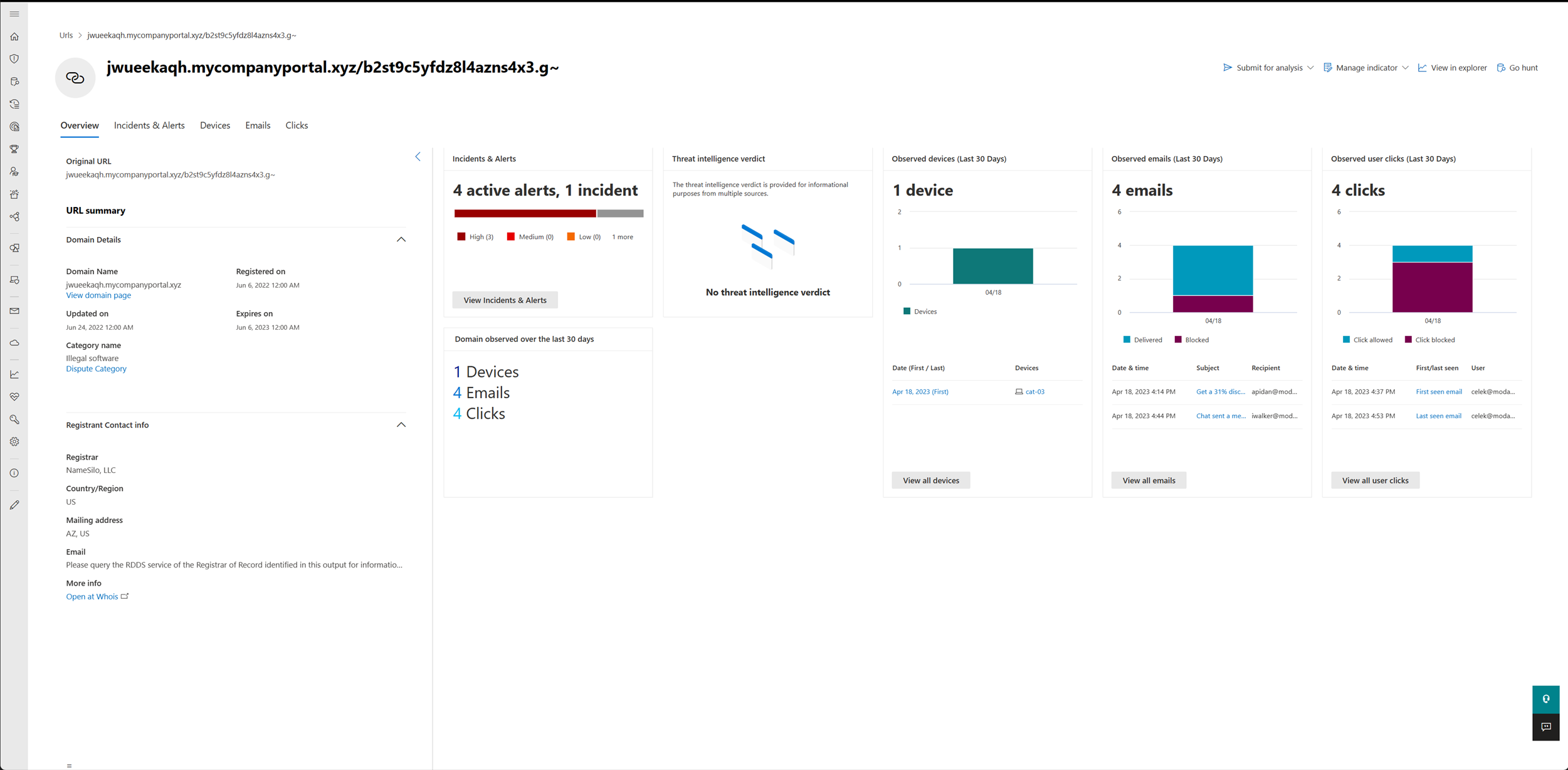

可以在 URL 和域视图中查看以下部分中的信息:

域详细信息、注册联系人信息

Microsoft 判决

与此 URL 或域相关的事件和警报

URL 或域在组织中普遍存在

具有 URL 或域的最新观测设备

包含 URL 或域的最新电子邮件

最近对 URL 或域的单击次数

域实体

可以从 URL 页面或侧面板中的域详细信息透视到域页面,只需单击“ 查看域页面 ”链接即可。 域实体显示 URL 中的所有数据的聚合,其中 FQDN (完全限定的域名) 。 例如,如果观察到一个设备与 sub.domain.tld/path1通信,并且观察到另一台设备与 sub.domain.tld/path2通信,则上述每个 URL 将显示一个设备观察,而域将显示两个设备观察。 在这种情况下,与 othersub.domain.tld/path 通信的设备不会与此域页相关联,而是关联到 othersub.domain.tld。

URL 和域概述

URL 全球部分列出了 URL、指向 whois 的更多详细信息的链接、相关未结事件数、活动警报数、受影响的设备数、电子邮件数以及观察到的用户单击次数。

URL 摘要详细信息

使用查询参数和应用程序级协议显示原始 URL (现有 URL 信息) 。 下面可以找到完整的域详细信息,例如注册日期、修改日期和注册联系人信息。

Microsoft 对 URL 或域、设备流行程度、电子邮件和用户单击部分的判决。 在此区域中,可以查看过去 30 天内与 URL 或域通信的设备数,并立即透视到设备中的第一个或最后一个事件时间线。 调查初始访问或环境中是否存在恶意活动。

事件和警报

“事件和警报”部分显示过去 180 天内事件中的所有活动警报的条形图。

Microsoft 判决

Microsoft 判决部分显示 Microsoft TI 库中 URL 或域的判决。 它显示 URL 或域是否已称为钓鱼或恶意实体。

流行

“流行率”部分提供有关过去 30 天内组织中 URL 的流行情况的详细信息,例如和趋势图,其中显示了在特定时间段内与 URL 或域通信的不同设备的数量。 在下面可以找到过去 30 天内与 URL 通信的第一个和最后一个设备观察的详细信息,你可以在其中立即转向设备时间线,以调查从网络钓鱼链接进行的初始访问,或者你的环境中是否存在恶意通信。

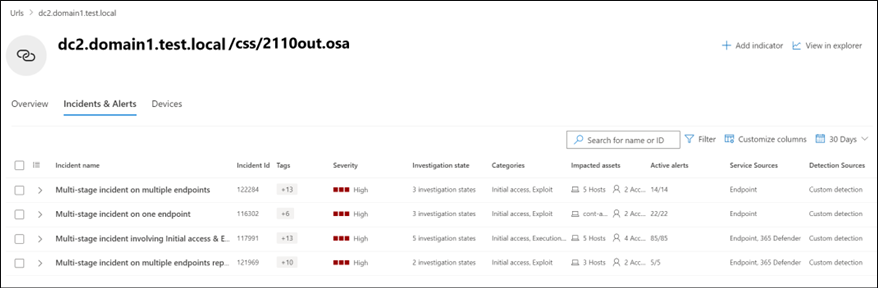

事件和警报

“事件和警报”选项卡提供与 URL 或域关联的事件列表。 此处显示的表是事件队列屏幕上可见的事件的筛选版本,仅显示与 URL 或域关联的事件、其严重性、受影响的资产等。

可以通过从列标题上方的操作菜单中选择“ 自定义列 ”来调整“事件和警报”选项卡以显示更多或更少的信息。 也可以通过在同一菜单上按页选择项目来调整显示的项目数。

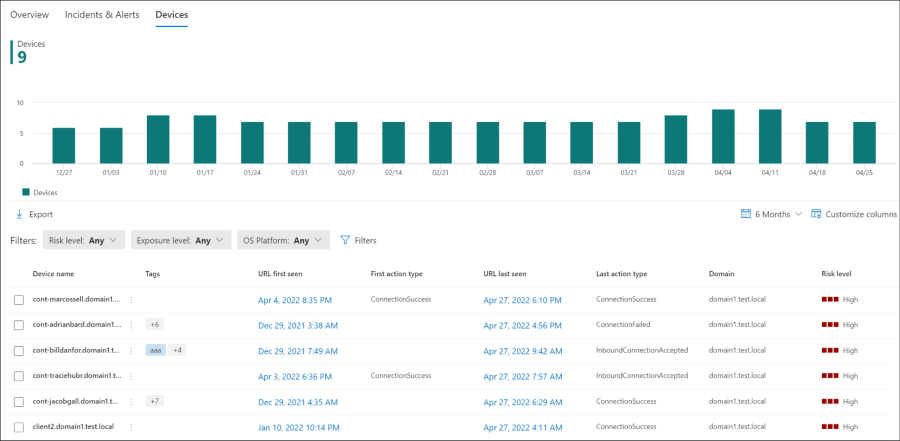

设备

“设备”选项卡提供针对特定 URL 或域观察到的所有设备的时间顺序视图。 此选项卡包括趋势图和可自定义表,其中列出了设备详细信息,例如风险级别、域等。 除此之外,可以看到设备与 URL 或域交互的第一次和最后一次事件时间,以及此事件的操作类型。 使用设备名称旁边的菜单,可以快速透视到设备时间线进一步调查涉及此 URL 或域的事件前后发生的情况。

尽管默认时间段是过去 30 天,但可以从卡一角提供的下拉列表中自定义此时间段。 可用的最短范围是过去一天的患病率,而最长的范围是在过去六个月。

使用表上方的“导出”按钮,可以将所有数据导出到 .csv 文件中, (包括第一个和最后一个事件时间和操作类型) ,以便进一步调查和报告。

电子邮件

“电子邮件”选项卡提供过去 30 天内观察到的所有包含 URL 或域的电子邮件的详细视图。 此选项卡包括趋势图和可自定义表,其中列出了电子邮件详细信息,例如主题、发件人、收件人等。

点击

“点击次数”选项卡提供了过去 30 天内观察到的 URL 或域的所有单击次数的详细视图。

调查 URL 或域

从搜索栏下拉菜单中选择 URL。

在“搜索”字段中输入 URL。 或者,可以从“事件攻击故事”选项卡、设备时间线、高级搜寻或电子邮件侧面板和页面导航到 URL 或域。

单击搜索图标或按 Enter。 将显示有关 URL 的详细信息。

注意

搜索结果将仅返回组织中设备通信中观察到的 URL。

使用搜索筛选器定义搜索条件。 还可以使用时间线搜索框筛选组织中观察到与 URL 通信的所有设备的显示结果、与通信关联的文件以及观察到的上次日期。

单击任何设备名称都会转到该设备的视图,你可以在其中继续调查报告的警报、行为和事件。 **

如果你不同意 URL 或域的裁决,可以通过选择“提交到 Microsoft 进行分析”,将其报告为 干净、 网络钓鱼或 恶意 。

相关文章

- 查看并组织 Microsoft Defender for Endpoint 警报队列

- 管理Microsoft Defender for Endpoint警报

- 调查Microsoft Defender for Endpoint警报

- 调查与Microsoft Defender for Endpoint警报关联的文件

- 调查“Microsoft Defender for Endpoint设备”列表中的设备

- 调查与Microsoft Defender for Endpoint警报关联的 IP 地址

- 在 Microsoft Defender for Endpoint 中调查用户帐户

提示

想要了解更多信息? Engage技术社区中的 Microsoft 安全社区:Microsoft Defender for Endpoint技术社区。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈