操作中心

适用于:

- Microsoft Defender XDR

操作中心为事件和警报任务提供“单一窗格”体验,例如:

- 批准挂起的修正操作。

- 查看已批准的修正操作的审核日志。

- 查看已完成的修正操作。

由于操作中心提供了工作Microsoft Defender XDR的综合视图,因此安全运营团队可以更高效地运营。

统一操作中心

统一的操作中心 (https://security.microsoft.com/action-center) 一个位置列出设备、电子邮件 & 协作内容和标识的挂起和已完成的修正操作。

例如:

- 如果在Microsoft Defender 安全中心 () https://securitycenter.windows.com/action-center 中使用操作中心,请尝试Microsoft Defender门户中的统一操作中心。

- 如果已在使用 Microsoft Defender 门户,操作中心 () https://security.microsoft.com/action-center 将看到一些改进。

统一的操作中心汇集了 Defender for Endpoint 和Defender for Office 365的修正操作。 它为所有修正操作定义了通用语言,并提供统一的调查体验。 安全运营团队具有“单一管理平台”体验来查看和管理修正操作。

如果你有适当的权限以及以下一个或多个订阅,则可以使用统一操作中心:

- Defender for Endpoint

- [Defender for Office 365]/defender-office-365/mdo-about

- Microsoft Defender XDR

提示

若要了解详细信息,请参阅 要求。

可以通过两种不同的方式导航到待批准的操作列表:

- 转到 https://security.microsoft.com/action-center;或

- 在Microsoft Defender门户 (https://security.microsoft.com) 的“自动调查 & 响应卡”中,选择“在操作中心批准”。

使用操作中心

转到Microsoft Defender门户并登录。

在导航窗格中 的“操作和提交”下,选择 “操作中心”。 或者,在“自动调查 & 响应卡,选择”在操作中心批准”。

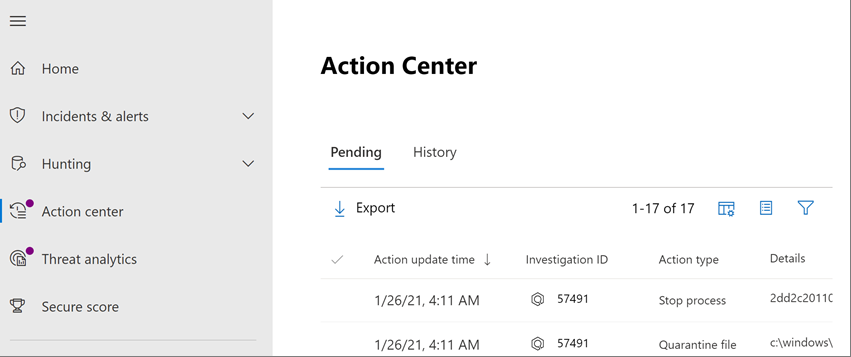

使用 “挂起的操作 ”和“ 历史记录 ”选项卡。 下表汇总了每个选项卡上将看到的内容:

Tab 说明 Pending 显示需要注意的操作列表。 可以一次批准或拒绝一个操作,或者选择多个操作(如果操作具有相同类型的操作 (,例如隔离文件) )。

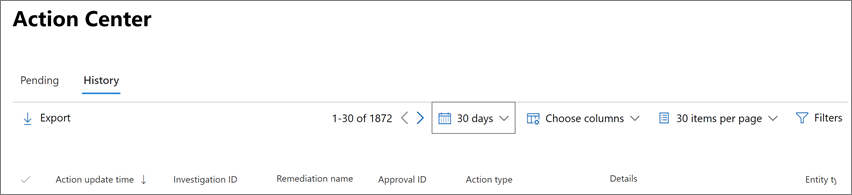

确保审查和批准 (或尽快拒绝) 挂起的操作,以便自动调查能够及时完成。历史记录 用作已执行的操作的审核日志,例如:

- 由于自动调查而采取的修正操作

- 对可疑或恶意电子邮件、文件或 URL 采取的修正操作

- 安全运营团队批准的修正操作

- 在实时响应会话期间运行的命令和修正操作

- 防病毒保护采取的修正操作

提供了撤消某些操作的方法, (请参阅撤消 已完成的操作) 。可以在操作中心自定义、排序、筛选和导出数据。

- 选择列标题以按升序或降序对项目进行排序。

- 使用时间段筛选器可以查看过去一天、一周、30 天或 6 个月的数据。

- 选择要查看的列。

- 指定要在每个数据页上包含的项数。

- 使用筛选器仅查看想要查看的项目。

- 选择“ 导出 ”将结果导出到 .csv 文件。

在操作中心跟踪的操作

所有修正操作(无论是待批准还是已批准的操作)都可在操作中心跟踪。 可用操作包括:

- 收集调查程序包

- 隔离设备 (此操作可以撤消)

- 卸载计算机

- 释放代码执行

- 从隔离区中释放

- 请求示例

- 限制代码执行 (可以撤消此操作)

- 运行防病毒扫描

- 停止和隔离

- 包含来自网络的设备

除了自动调查后自动采取的修正操作外,操作中心还跟踪安全团队为解决检测到的威胁而采取的操作,以及由于Microsoft Defender XDR中威胁防护功能而执行的操作。 有关自动和手动修正操作的详细信息,请参阅 修正操作。

查看操作源详细信息

(NEW!) 改进的操作中心现在包含一个 操作源 列,用于告知每个操作的来源。 下表描述了可能的 Action 源 值:

| 操作源值 | 说明 |

|---|---|

| 手动设备操作 | 在设备上执行的手动操作。 示例包括 设备隔离 或 文件隔离。 |

| 手动电子邮件操作 | 对电子邮件执行的手动操作。 示例包括软删除电子邮件或 修正电子邮件。 |

| 自动化设备操作 | 对实体(例如文件或进程)执行的自动操作。 自动操作的示例包括将文件发送到隔离区、停止进程和删除注册表项。 (请参阅 Microsoft Defender for Endpoint.) 中的修正操作 |

| 自动电子邮件操作 | 对电子邮件内容(如电子邮件、附件或 URL)执行的自动操作。 自动操作的示例包括软删除电子邮件、阻止 URL 和关闭外部邮件转发。 (请参阅 Microsoft Defender for Office 365.) 中的修正操作 |

| 高级搜寻操作 | 在具有 高级搜寻功能的设备或电子邮件上执行的操作。 |

| 资源管理器操作 | 使用 资源管理器对电子邮件内容执行的操作。 |

| 手动实时响应操作 | 在具有 实时响应的设备上执行的操作。 示例包括删除文件、停止进程和删除计划任务。 |

| 实时响应操作 | 在具有Microsoft Defender for Endpoint API 的设备上执行的操作。 操作示例包括隔离设备、运行防病毒扫描以及获取有关文件的信息。 |

操作中心任务所需的权限

若要执行任务(例如在操作中心批准或拒绝挂起的操作),必须分配如下表中列出的权限:

| 修正操作 | 所需角色和权限 |

|---|---|

| Microsoft Defender for Endpoint修正 (设备) | 在Microsoft Entra ID () 或https://admin.microsoft.comMicrosoft 365 管理中心 (https://portal.azure.com) 中分配的安全管理员角色 --- 或 --- 在 Microsoft Defender for Endpoint 中分配的活动修正操作角色 若要了解详细信息,请参阅以下资源: - Microsoft Entra内置角色 - Create和管理基于角色的访问控制 (Microsoft Defender for Endpoint) 的角色 |

| Microsoft Defender for Office 365修正 (Office 内容和电子邮件) | 在Microsoft Entra ID () 或https://admin.microsoft.comMicrosoft 365 管理中心 (https://portal.azure.com) 中分配的安全管理员角色 --- 和 --- Microsoft Defender XDR Email &协作角色中分配的搜索>和清除角色 重要说明:如果仅在Microsoft Defender XDR >Email &协作角色中分配了安全管理员角色,则无法访问操作中心或Microsoft Defender XDR功能。 必须在 Microsoft Entra ID 或 Microsoft 365 管理中心 中分配安全管理员角色。 若要了解详细信息,请参阅以下资源: - Microsoft Entra内置角色 - 安全 & 合规中心的权限 |

提示

在 Microsoft Entra ID 中分配了全局管理员角色的用户可以在操作中心批准或拒绝任何挂起的操作。 但是,作为最佳做法,组织应限制分配有 全局管理员 角色的人员数量。 对于操作中心权限,我们建议使用上表中所列的安全管理员、活动修正操作以及搜索和清除角色。

后续步骤

提示

想要了解更多信息? Engage技术社区中的 Microsoft 安全社区:Microsoft Defender XDR技术社区。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈