在 Microsoft Defender 中使用 Microsoft Copilot 进行脚本分析

适用于:

- Microsoft Defender XDR

- Microsoft Defender 统一安全运营中心 (SOC) 平台

通过 Microsoft Defender 门户中 Microsoft Copilot for Security 的 AI 支持的调查功能,安全团队可以加快对恶意或可疑脚本和命令行的分析速度。

大多数复杂和复杂的攻击(如 勒索软件) 通过多种方式逃避检测,包括使用脚本和 PowerShell 命令行。 此外,这些脚本通常经过模糊处理,这会增加检测和分析的复杂性。 安全运营团队需要快速分析脚本以了解功能并应用适当的缓解措施,从而立即阻止攻击在网络中进一步发展。

脚本分析功能为安全团队提供了额外的容量,无需使用外部工具即可检查脚本。 此功能还可以降低分析的复杂性,最大程度地减少挑战,并使安全团队能够快速评估脚本并将其识别为恶意或良性脚本。 还可以通过 Microsoft Defender XDR 插件在 Copilot for Security 独立体验中使用脚本分析。 详细了解 Copilot for Security 中的预安装插件。

本指南介绍脚本分析功能是什么及其工作原理,包括如何提供有关生成结果的反馈。

分析脚本

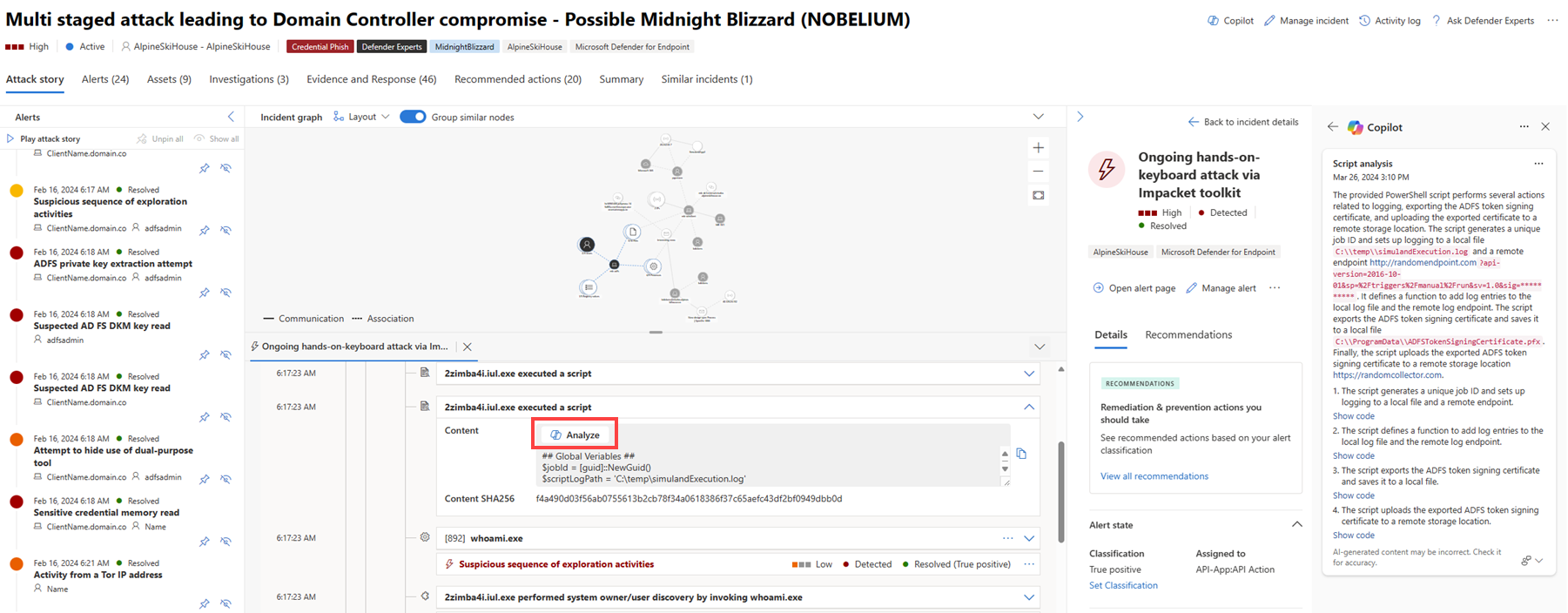

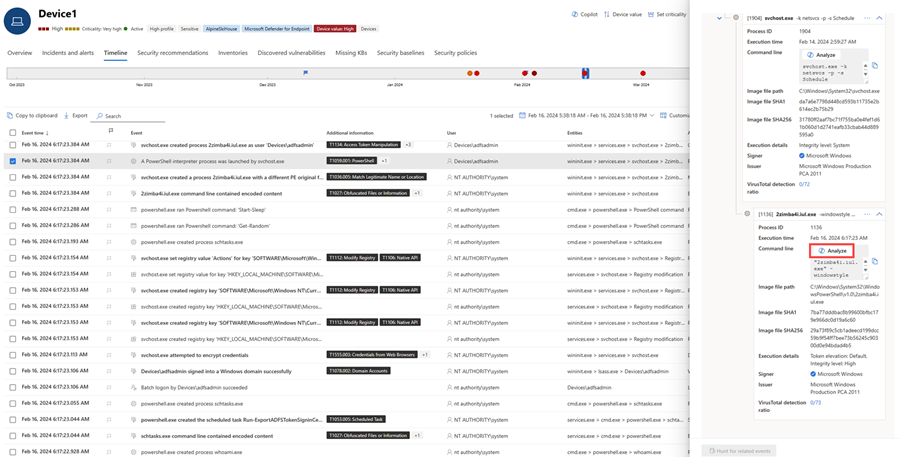

可以在事件页面和 设备时间线的事件图下方的攻击情景中访问脚本分析功能。

若要开始分析,请执行以下步骤:

打开事件页,然后选择左窗格中的一项,以打开事件图下方的攻击事件。 在攻击事件中,选择具有要分析的脚本或命令行的事件。 单击“ 分析 ”开始分析。

或者,可以在设备时间线视图中选择要检查的事件。 在“文件详细信息”窗格中,选择“ 分析 ”以运行脚本分析功能。

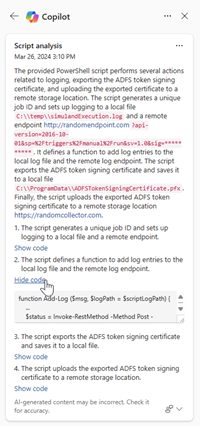

Copilot 运行脚本分析并在 Copilot 窗格中显示结果。 选择 “显示代码 ”以展开脚本,或 选择“隐藏代码 ”以关闭扩展。

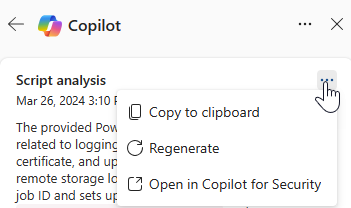

选择脚本分析卡右上角的 “更多操作 ”省略号 (...) 以复制或重新生成结果,或在 Copilot for Security 独立体验中查看结果。 选择“ 在 Copilot for Security 中打开 ”将打开 Copilot 独立门户的新选项卡,可在其中输入提示并访问其他插件。

查看结果。 可以通过选择“反馈”图标“”

“来提供有关结果的反馈。位于脚本分析卡末尾。

“来提供有关结果的反馈。位于脚本分析卡末尾。

另请参阅

提示

想要了解更多信息? 在我们的技术社区:Microsoft Defender XDR 技术社区中与 Microsoft 安全社区互动。

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈