Microsoft Purview 合规性门户中的权限

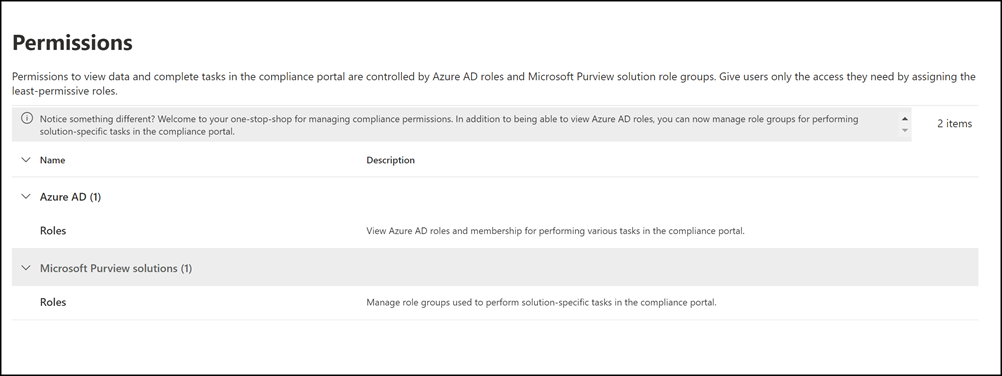

Microsoft Purview 合规性门户支持直接管理在 Microsoft 365 中执行合规性任务的用户的权限。 使用合规性门户中的新 “权限” 页,可以在设备管理、Microsoft Purview 数据丢失防护、电子数据展示、内部风险管理、保留等功能中管理用户的权限。 用户只能执行你显式授予其访问权限的符合性任务。

若要查看合规性门户中的“ 权限 ”选项卡,用户需要是全局管理员或需要分配 角色管理 角色, (角色仅分配给 组织管理 角色组) 。 “ 角色管理” 角色允许用户查看、创建和修改角色组。

重要

Microsoft建议使用权限最少的角色。 最大程度地减少具有全局管理员角色的用户数,有助于提高组织的安全性。 详细了解 Microsoft Purview 角色和权限。

合规性门户中的权限基于基于角色的访问控制 (RBAC) 权限模型。 RBAC 是大多数 Microsoft 365 服务使用的权限模型,因此,如果你熟悉这些服务中的权限结构,则熟悉在合规性门户中授予权限。 请务必记住,在合规性门户中管理的权限并不涵盖每个服务中所需的所有权限的管理。 你仍需要在管理中心内管理特定服务的特定权限。 例如,如果需要分配存档、审核和 MRM 保留策略的权限,则需要在 Exchange 管理中心中管理这些权限。

提示

如果你不是 E5 客户,请使用 90 天Microsoft Purview 解决方案试用版来探索其他 Purview 功能如何帮助组织管理数据安全性和合规性需求。 立即从 Microsoft Purview 合规性门户试用中心开始。 了解有关 注册和试用条款的详细信息。

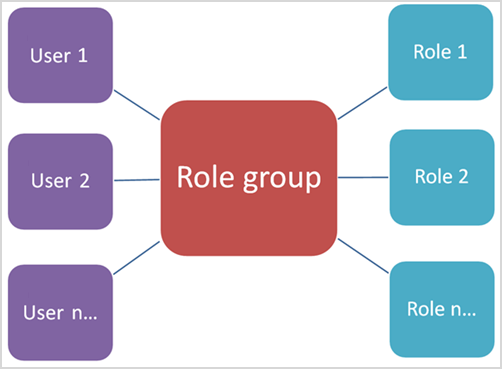

成员、角色和角色组之间的关系

角色授予执行一组任务的权限;例如,“案例管理”角色允许用户处理电子数据展示案例。

角色组是一组角色,使用户能够在合规性门户上跨合规性解决方案执行其作业。 例如,通过将用户添加到 Insider Risk Management 角色组,在单个组中为指定的管理员、分析师、调查人员和审核员配置必要的内部风险管理权限。 合规性门户包括需要向其分配人员的每个合规性解决方案的任务和功能的默认角色组。 通常,建议根据需要将单个用户作为成员添加到默认合规性角色组。

在合规性门户中使用功能所需的权限

若要查看合规性门户中提供的所有默认角色组以及默认情况下分配给角色组的角色,请参阅 Microsoft Defender XDR 中的角色和角色组和Microsoft Purview 合规性门户。

在合规性门户中管理权限仅允许用户访问合规性门户中提供的合规性功能。 如果要向不在合规性门户中的其他功能(例如 Exchange 邮件流规则 (也称为传输规则) )授予权限,则需要使用 Exchange 管理中心。

合规性门户中的 Azure 角色

合规性门户“权限”页的“Microsoft Entra ID>角色”部分中显示的角色Microsoft Entra 角色。 这些角色旨在与组织 IT 组中的工作职能保持一致,从而可以轻松地使人员获得完成其工作所需的所有权限。 可以通过选择管理员角色并查看角色面板详细信息来查看当前分配给每个角色的用户。 若要管理Microsoft Entra 角色的成员,请选择“管理 entra ID Microsoft成员”。 此选项会将你重定向到 Azure 管理门户。

| Role | 说明 |

|---|---|

| 全局管理员 | 访问所有 Microsoft 365 服务中的所有管理功能的权限。 只有全局管理员才能分配其他管理员角色。 更多信息,请参阅全局管理员/公司管理员。 |

| 合规性数据管理员 | 在 Microsoft 365 中跟踪组织的数据,确保数据受到保护,并深入了解任何问题以帮助缓解风险。 有关详细信息,请参阅合规性数据管理员。 |

| 合规性管理员 | 帮助组织遵守任何法规要求,管理电子数据展示案例,并维护 Microsoft 365 位置、标识和应用中的数据治理策略。 有关详细信息,请参阅合规性管理员。 |

| 安全操作员 | 查看、调查和响应对 Microsoft 365 用户、设备和内容的活动威胁。 有关详细信息,请参阅安全操作员。 |

| 安全信息读取者 | 查看和调查对 Microsoft 365 用户、设备和内容的活动威胁,但 (与安全操作员不同,) 他们无权通过采取行动做出响应。 有关详细信息,请参阅安全信息读取者。 |

| 安全管理员 | 通过管理安全策略、查看 Microsoft 365 产品中的安全分析和报告以及及时了解威胁形势来控制组织的总体安全。 有关详细信息,请参阅安全管理员。 |

| 全局读取者 | 只读版本的全局管理员角色。 查看 Microsoft 365 中所有设置和管理信息。 有关详细信息,请参阅 全局信息读取者。 |

| 攻击模拟管理员 | 创建和管理 攻击模拟 创建、启动/安排模拟以及审查模拟结果的各个方面。 有关详细信息,请参阅 攻击模拟管理员。 |

| 攻击有效负载作者 | 创建攻击负载,但不真正开始或计划其目标。 有关详细信息,请参阅攻击有效负载作者。 |

管理单元

使用管理单元可将组织细分为较小的单元,然后分配只能管理这些单元的成员的特定管理员。 它们还允许你将管理单元分配给 Microsoft Purview 解决方案中的角色组的成员,以便这些管理员只能管理这些分配的管理单元 (成员和关联的功能) 。 有关使用和配置 管理单元 的详细信息,请访问管理单元。

将用户或组添加到 Microsoft Purview 内置角色组

完成以下步骤,将用户或组添加到 Microsoft Purview 角色组:

使用 Microsoft 365 组织中的管理员帐户的凭据登录到合规性门户的权限区域,然后转到 “权限” 以选择链接以查看和管理 Microsoft 365 中的合规性角色。

展开 “Microsoft Purview 解决方案 ”部分,然后选择“ 角色”。

在 “Microsoft Purview 解决方案的角色组 ”页上,选择要向其添加用户的Microsoft Purview 角色组,然后在控制栏上选择“ 编辑 ”。

在 “编辑角色组成员 ”页上,选择“ 选择用户 ”或“ 选择组”。

重要

安全组仅在 Microsoft 365 商业云组织中受支持。

选中要添加到角色组的所有用户或组的复选框。

选择 “选择”。

如果所选用户或组需要组织范围的访问权限作为此角色组分配的一部分,请转到步骤 10。

如果需要将所选用户或组分配到管理单元,请选择用户或组,然后选择 “分配管理单位”。

在 “分配管理单元 ”窗格中,选中要分配给用户或组的所有管理单元的复选框。 选择 “选择”。

选择“ 下一步 ”和“ 保存” ,将用户或组添加到角色组。 选择“ 完成 ”以完成这些步骤。

从 Microsoft Purview 内置角色组中删除用户或组

完成以下步骤,从 Microsoft Purview 角色组中删除用户或组:

- 使用 Microsoft 365 组织中的管理员帐户的凭据登录到合规性门户的权限区域,然后转到 “权限” ,选择链接以查看和管理 Microsoft Purview 合规性角色。

- 展开 “Microsoft Purview 解决方案 ”部分,然后选择“ 角色”。

- 在 “Microsoft Purview 解决方案的角色组 ”页上,选择要从中删除用户或组Microsoft Purview 角色组,然后在控制栏上选择 “编辑 ”。

- 在 “编辑角色组成员 ”页上,选中要删除到角色组的所有用户或组的复选框。

- 选择 “删除成员”,然后选择“ 下一步”。

- 选择“ 保存 ”,从角色组中删除用户或组。 选择“ 完成 ”以完成这些步骤。

创建自定义 Microsoft Purview 角色组

完成以下步骤以创建自定义 Microsoft Purview 角色组:

使用 Microsoft 365 组织中的管理员帐户的凭据登录到合规性门户的权限区域,然后转到“权限”。

展开 “Microsoft Purview 解决方案 ”部分,然后选择“ 角色”。

在 “Microsoft Purview 解决方案的角色组 ”页上,选择“ 创建角色组”。

在 “命名角色组 ”页上,在“名称”字段中输入自定义角色组 的名称 。 创建角色组后,无法更改角色组的名称。 如果需要,请在“说明”字段中输入自定义角色组 的说明 。 选择“下一步”以继续。

在 “将角色添加到角色组” 页上,选择“ 选择角色”。

选择要添加到自定义角色组的角色的复选框。 选择 “选择”。

选择“下一步”以继续。

在“将成员添加到角色组”页上,选择“选择 (用户”或“选择组(如果适用) )。

重要

安全组仅在 Microsoft 365 商业云组织中受支持。

选中要添加到自定义角色组的用户 (或组) 复选框。 选择 “选择”。

选择“下一步”以继续。

如果所选用户或组需要在此角色组分配过程中进行组织范围的访问,请转到步骤 14。

如果需要将所选用户或组分配到管理单元,请选择用户或组,然后选择 “分配管理单位”。

在 “分配管理单元 ”窗格中,选中要分配给用户或组的所有管理单元的复选框。 选择 “选择”。

选择“下一步”。

在 “查看角色组并完成 ”页上,查看自定义角色组的详细信息。 如果需要编辑信息,请在相应的部分中选择 “编辑 ”。 如果所有设置都正确,请选择“ 创建 ”创建自定义角色组,或选择“ 取消 ”放弃更改,而不创建自定义角色组。

更新自定义 Microsoft Purview 角色组

完成以下步骤以更新自定义 Microsoft Purview 角色组:

- 使用 Microsoft 365 组织中的管理员帐户的凭据登录到合规性门户的权限区域,然后转到“权限”。

- 展开 “Microsoft Purview 解决方案 ”部分,然后选择“ 角色”。

- 在 “Microsoft Purview 解决方案的角色组 ”页上,选择要更新的Microsoft Purview 角色组,然后在控件栏上选择“ 编辑 ”。

- 在 “命名角色组 ”页上,更新“ 说明 ”字段中自定义角色组的说明。 无法更改自定义角色组的名称。 选择“下一步”。

- 在 “编辑角色组的角色 ”页上,可以选择“ 选择要 添加角色的角色”,以更新分配给角色组的角色。 还可以选择当前分配的任何角色,然后选择“ 删除角色 ”以从角色组中删除角色。 更新角色后,选择“ 下一步”。

- 在 “编辑角色组的成员 ”页上,可以选择“ 选择用户 ”或“ 选择组 ”以添加分配给角色组的用户或组。 若要更新用户或组的管理单元,请选择任何当前分配的用户或组,然后选择“ 分配管理单位”。 还可以选择当前分配的任何用户和组,然后选择 “删除成员 ”以从角色组中删除用户或组。 更新成员后,选择“ 下一步”。

- 在 “查看角色组并完成 ”页上,查看自定义角色组的详细信息。 如果需要编辑信息,请在相应的部分中选择 “编辑 ”。 如果所有设置都正确,请选择“ 保存 ”以更新自定义角色组,或选择“ 取消 ”放弃更改,而不更新自定义角色组。

删除自定义Microsoft Purview 角色组

完成以下步骤以删除自定义 Microsoft Purview 角色组:

- 使用 Microsoft 365 组织中的管理员帐户的凭据登录到合规性门户的权限区域,然后转到“权限”。

- 展开 “Microsoft Purview 解决方案 ”部分,然后选择“ 角色”。

- 在 “Microsoft Purview 解决方案的角色组 ”页上,选择要删除的Microsoft Purview 角色组,然后在控制栏上选择“ 删除 ”。

- 在 “删除角色组 ”对话框中,选择“ 删除 ”以删除角色组,或选择“ 取消 ”以取消删除过程。