考虑使用数据连接方法

若要部署概念证明环境,还必须了解使用代理的连接与内置连接器的区别。

使用 Syslog 或 CEF 代理连接到各种源

通过使用代理和 Syslog 协议,将 Microsoft Sentinel 连接到任何可以执行实时日志流式处理的数据源。

大多数设备都使用 Syslog 协议发送包含日志和日志数据的事件消息。 日志格式虽各不相同,但大多数设备都支持基于 CEF 的日志数据格式。

CEF 与 Syslog 相比的优势在于,CEF 可以确保数据的规范化。 因此,它更适用于使用 Sentinel 进行分析。 与许多其他安全信息和事件管理产品不同,Sentinel 可以采用未解析的 Syslog 事件,并使用查询时间分析对这些事件执行分析。

Microsoft Sentinel 代理将 CEF 格式的日志转换为 Log Analytics 可以引入的格式。 根据设备类型,代理直接安装在设备或基于 Linux 的专用日志转发器上。 Microsoft Sentinel 代理实际上是 Azure Monitor Log Analytics 代理。

适用于 Linux 的代理会通过用户数据报协议 (UDP) 接收来自 Syslog 守护程序的事件,除非你希望 Linux 计算机收集大量 Syslog 事件。 在这种情况下,它们会通过传输控制协议 (TCP) 从 Syslog 守护程序被发送到代理。 然后,代理将数据发送到 Log Analytics。 代理缓存数据,这有助于防止在代理和云之间出现通信问题时丢失数据。

Log Analytics 代理可以从服务器和终结点收集不同类型的事件。 通过 Microsoft Sentinel 数据连接器启用后,每个配置为将数据发送到工作区的代理都会收集事件。

支持通过代理进行连接包括这些设备和解决方案:

- 数据丢失防护 (DLP) 解决方案

- 威胁智能提供程序

- 域名系统 (DNS) 服务

- MBAM/Bitlocker 日志

- Internet Information Services

- Linux 服务器

- Microsoft Endpoint Configuration Manager

- Microsoft SQL Server

- 系统监视器 (Sysmon)

- 其他云提供商

防火墙、Internet 代理和终结点

- Vectra Cognito

- 检查点

- Cisco ASA

- ExtraHop Reveal(x)

- F5 ASM

- Forcepoint 产品

- Fortinet

- Palo Alto Networks

- One Identity Safeguard

- 其他 CEF 设备

- 其他 Syslog 设备

- Trend Micro Deep Security

- Zscaler

外部设备连接选项

若要将外部设备连接到 Microsoft Sentinel,必须在专用 Azure 虚拟机 (VM) 或本地系统上部署代理,以支持设备和 Microsoft Sentinel 之间的通信。 可以自动或手动部署代理。 仅当专用计算机是在 Azure 中创建的新 VM 时,自动部署才可用。

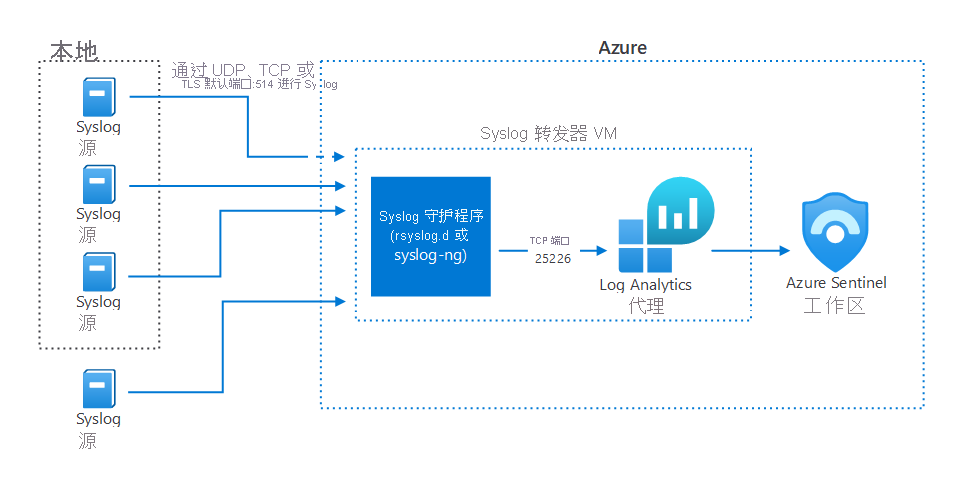

下图展示了一个本地系统,它将 Syslog 数据发送到运行 Microsoft Sentinel 代理的专用 Azure VM。

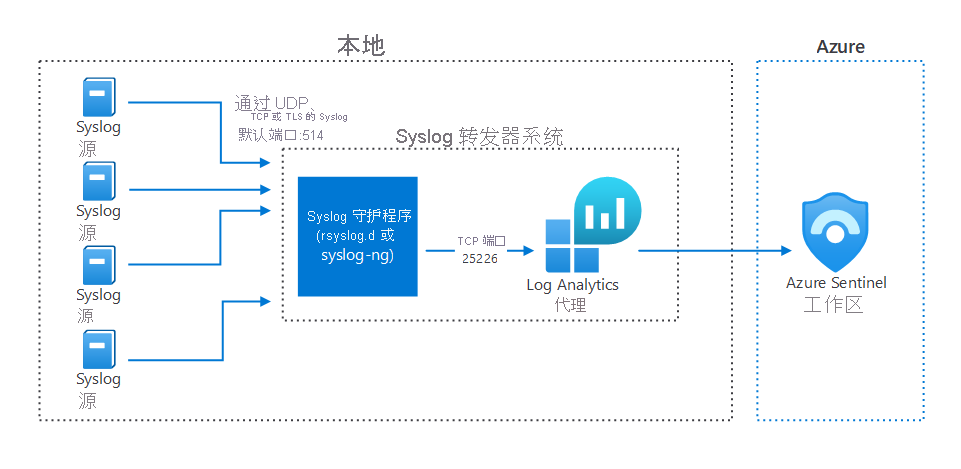

也可以在现有的 Azure VM、其他云中的 VM 或本地计算机上手动部署代理。 下图展示了一个本地系统,它将 Syslog 数据发送到运行 Microsoft Sentinel 代理的专用本地系统。

安全注意事项

请确保根据组织的安全策略配置系统的安全性。 若要配置网络以与公司网络安全策略保持一致,可以更改守护程序中的端口和协议,使其符合你的要求。

有一些有助于保护 VM 和存储数据的 Azure 安全服务和功能,它们包括:

Antimalware:适用于 Azure 云服务和虚拟机的 Microsoft Antimalware 提供免费、实时的保护,可用于帮助识别并删除病毒、间谍软件和其他恶意软件。

Microsoft Defender for Cloud:Defender for Cloud 可帮助预防、检测和响应对 VM 的威胁。

加密:Azure 磁盘加密在操作系统级别提供加密,并在平台级别提供服务器端加密。

Azure Key Vault 和 SSH 密钥:Azure Key Vault 是一项提供集中式机密管理的服务,可以完全控制访问策略和审核历史记录。

Azure 资源的托管标识:Azure 资源的托管标识为 Azure 服务提供了 Microsoft Entra ID 中的自动托管标识。

策略:使用策略,组织能够在整个企业中实施各种约定和规则。

RBAC:通过 Azure RBAC,可以在团队中划分职责。 还可以将对 VM 的访问限制为仅面向需要通过访问执行自己工作的用户。