Azure 中的监视选项

组织的声誉取决于其系统的性能、可靠性和安全性。 例如,如果你的支付系统在节假日销售高峰期间无法处理用户交易,你的客户可能会对你的业务失去信心。

密切监视系统至关重要,可在任何性能问题或攻击可能影响用户之前识别它们。 本单元介绍可帮助监视组织服务的 Azure 解决方案。

Azure Monitor

Azure Monitor 是一项用于收集、分析和响应来自云和本地环境的遥测数据的服务。 可以从受监视的资源分析指标和日志。

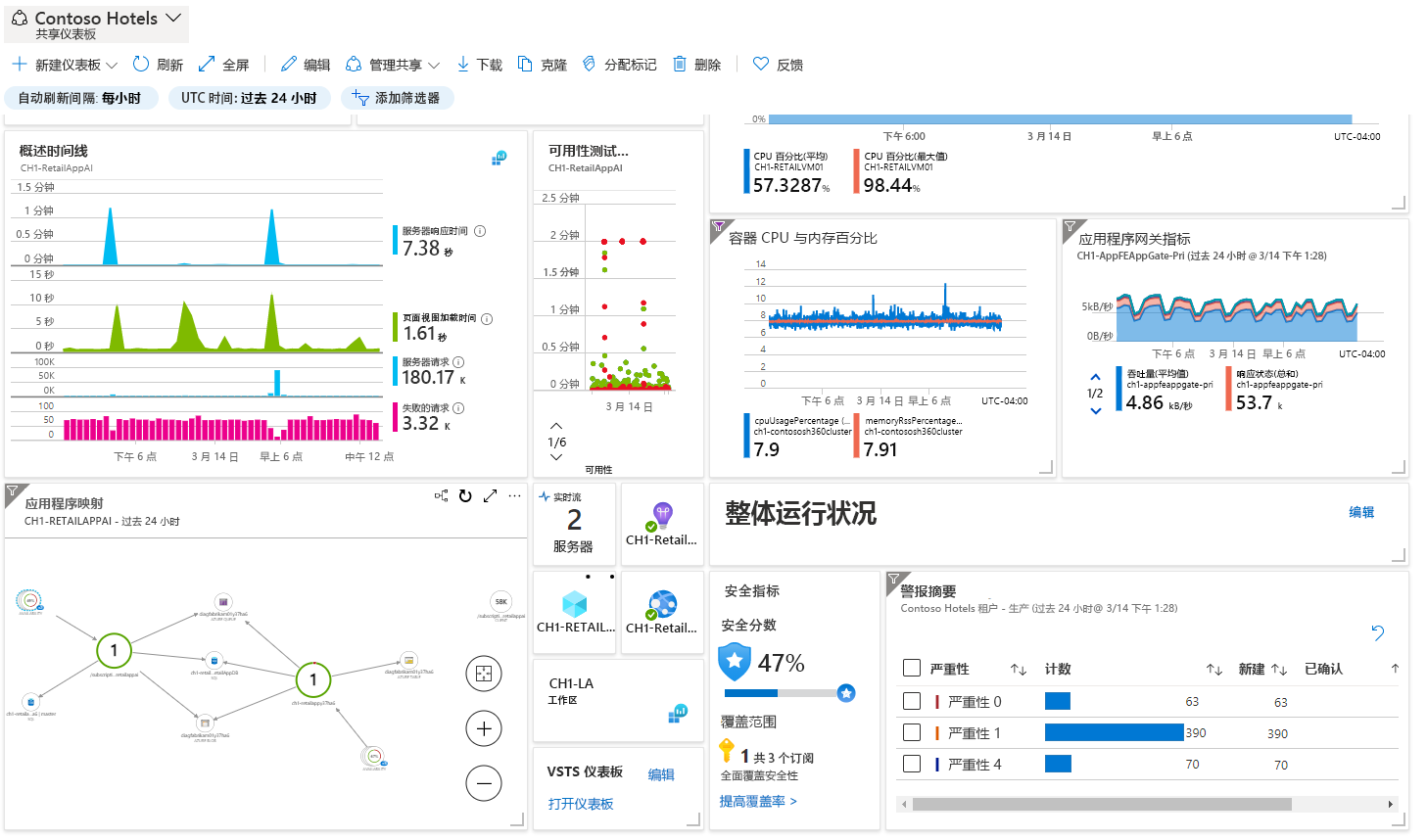

Azure Monitor 通过检测和诊断应用程序、基础结构和平台问题,帮助最大程度地提高应用程序和服务的可用性和性能。 Azure Monitor 还支持带有警报和自动操作的操作工作流,并使你能够创建仪表板和报告等可视化效果。

Azure Monitor 直接从 Azure 平台资源收集遥测数据,你也可使用 API 引入自定义数据。 Azure Monitor 还可从容器和 VM 来宾操作系统收集应用程序层数据和基础结构性能数据。

Azure Monitor 将收集到的数据存储在集中式和完全托管的数据存储中:适用于数字时序值的 Azure Monitor 指标 和适用于资源日志的 Azure Monitor Log Analytics 工作区。 Azure Monitor 可自动收集和存储大多数 Azure 资源的指标,但需要用户配置才能发送和存储资源日志。 可以选择如何使用、分析和响应所收集的数据。

在大多数情况下,应从见解开始,这是 Azure 资源的指导性监视和故障排除体验。 例如,可以对 Kubernetes 工作负载使用 Azure Monitor 容器见解。

还可使用 Azure 门户中的 Azure 仪表板自行可视化数据、使用 Power BI 创建业务视图,或者使用工作簿创建交互式报表。 使用 Azure Monitor 在单个屏幕中详细了解应用程序和基础结构的运行状况。

你可使用指标资源管理器绘制图表和可视相关性,使用 Log Analytics 进行查询、趋势分析和模式识别,从而进一步分析收集到的数据。 通过 Azure Monitor,你可以根据指标和日志管理和创建警报、通知和操作(例如 runbook 和自动缩放)。 还可将 Azure Monitor 与使用 Azure 事件中心导出数据,或使用 API 进行引入和导出的其他工具进行集成。

Microsoft Defender for Cloud

Microsoft Defender for Cloud 是一项服务,它从一个集中的位置管理基础结构的安全性。 可以使用 Defender for Clou 来监视工作负载(无论它们是在本地还是在云中)的安全性。

攻击变得越来越智能,而拥有适当安全技能的人员越来越少。 Defender for Cloud 提供一些工具来提高对安全威胁的防护,从而帮助你应对这些挑战。 使用 Defender for Cloud 监视资源的运行状况并实施建议。

Defender for Cloud 可帮助简化安全配置。 Defender for Cloud 与其他 Azure PaaS 服务(例如 Azure SQL 数据库)本机集成。 对于 IaaS 服务,可在 Defender for Cloud 中启用自动预配。

创建 VM 时,Defender for Cloud 会在每个受支持的 VM 上创建一个代理。 然后,Defender 会自动开始从计算机收集数据。 这项 Defender for Cloud 功能可降低配置安全性的复杂性。

Microsoft Sentinel

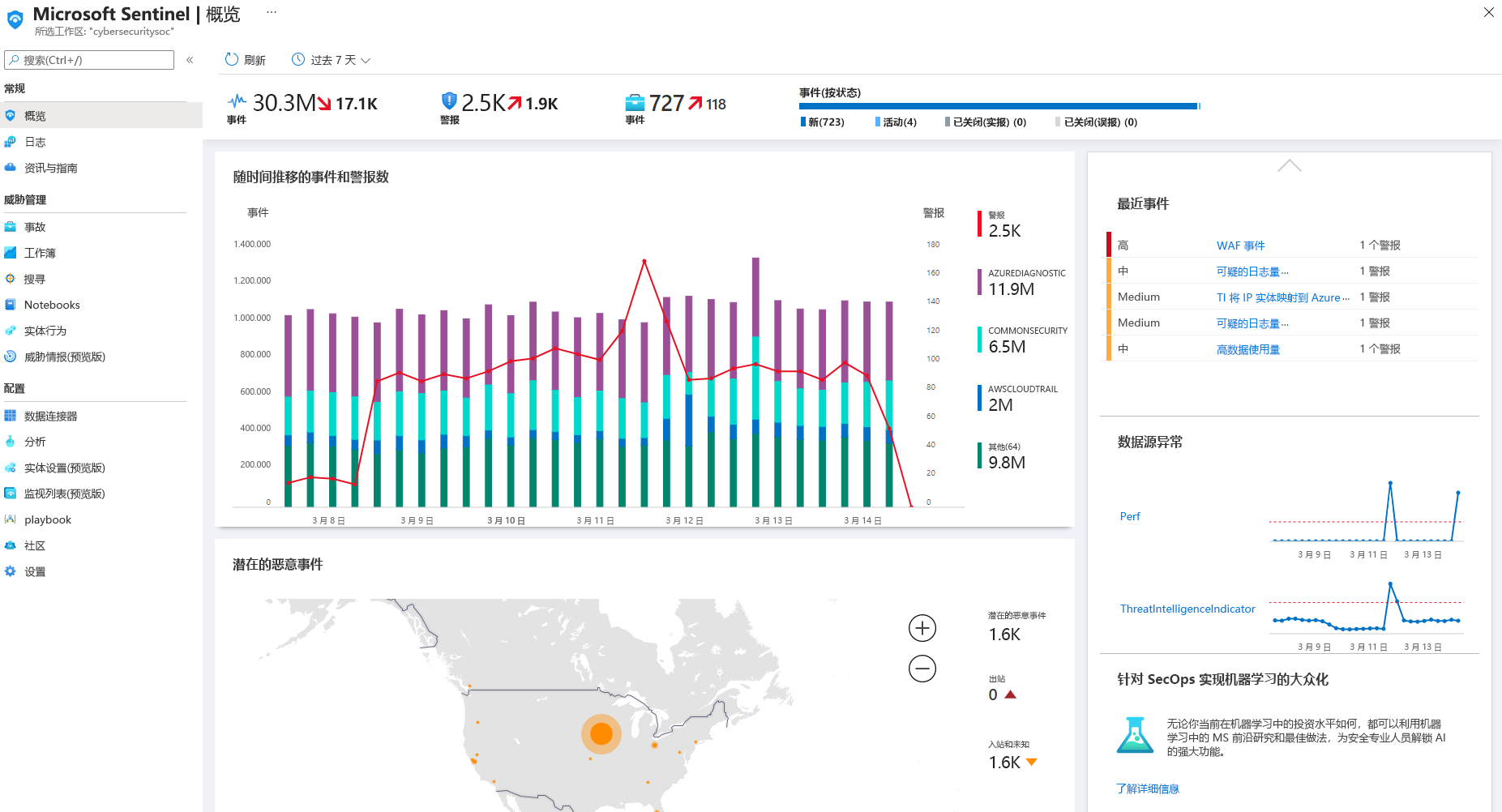

Microsoft Sentinel 是一种云原生安全信息和事件管理 (SIEM) 系统,可在整个企业中的设备、用户、基础结构和应用程序上收集数据。 可以使用 Microsoft Sentinel 主动搜寻威胁和异常,并使用业务流程和自动化进行响应。 Microsoft Sentinel 具有用于检测和调查的内置威胁情报,可帮助减少误报。

可以将数据源连接到 Microsoft Sentinel。 数据源包括 Microsoft 365 和 Defender for Cloud 等Microsoft 服务,还可以包括外部解决方案,例如 AWS CloudTrail 或本地源。 Microsoft Sentinel 仪表板显示从源收集的详细信息。

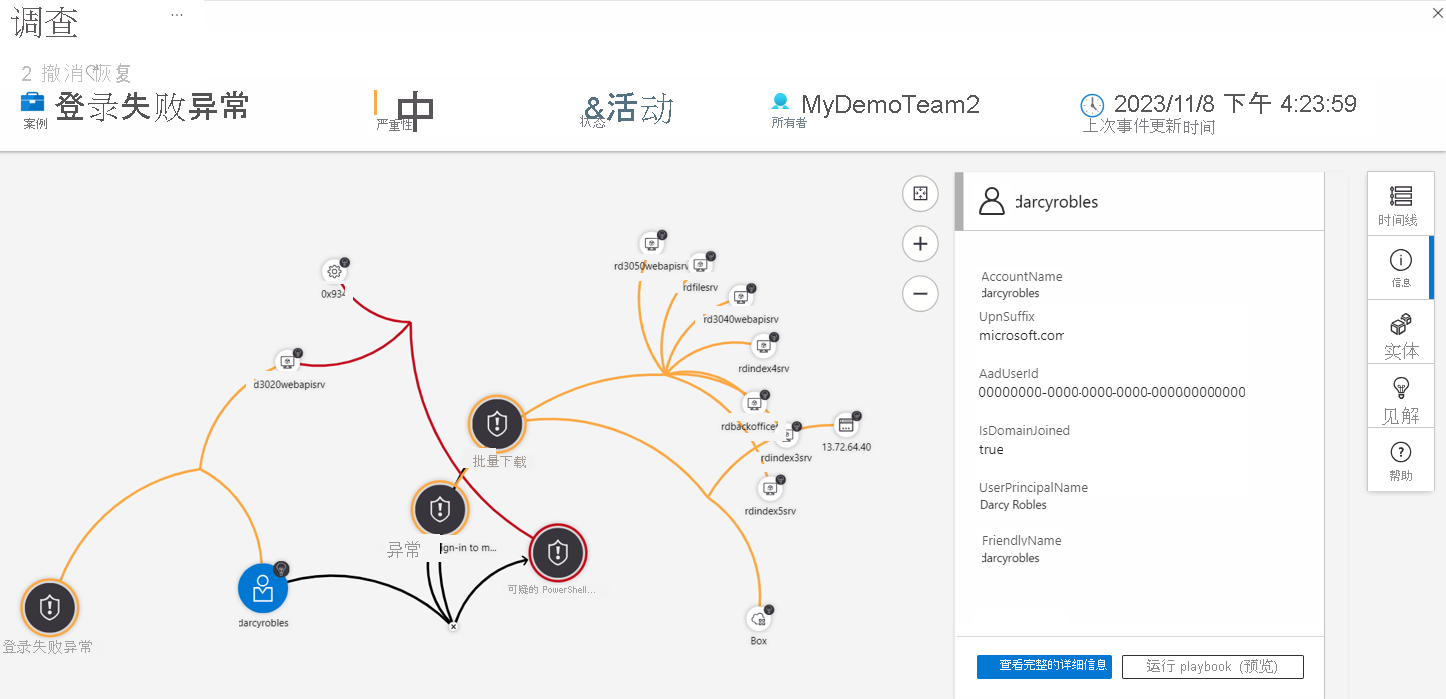

事件可帮助你组合和合并相关警报。 使用事件可以减少因数据规模而产生的干扰。 事件还有助于进一步调查引发警报的异常活动或威胁。

可在引发警报之前,使用搜寻查询来查找企业中的威胁。 Microsoft 安全研究人员维护内置的搜寻查询,这些查询充当构建你自己的查询的基础。

笔记本可以包含可重用或与他人共享的调查或搜寻步骤。 使用 Microsoft Sentinel 笔记本来开发和运行笔记本。 例如,可使用“引导式搜寻 - 异常的 Office365 Exchange 会话”笔记本,跨整个企业搜寻 Microsoft 365 中的异常活动。

Log Analytics 工作区

Microsoft Sentinel 和 Microsoft Defender for Cloud 使用 Azure Monitor 日志作为其基础日志记录数据平台,并将其数据存储在 Log Analytics 工作区。 Log Analytics 工作区是集中存储和管理位置,用于收集和汇集应用程序、基础结构和安全日志,用于分析、故障排除和审核。

通过这种集中方法,可使用单一用户界面和查询语言,在同一数据分析服务中跨应用程序性能、基础结构性能和安全日志进行关联和调查。 最好使用尽可能少的工作区,并使用资源或工作区权限来管理用户和团队对日志数据子集的访问。 有关详细信息,请参阅设计 Log Analytics 工作区体系结构。