Microsoft Sentinel 是一款雲端原生的安全資訊與事件管理 (SIEM) 解決方案,能夠從多個來源匯入、策劃和管理威脅情報。

重要事項

自 2027 年 3 月 31 日起,Microsoft Sentinel 將不再支援 Azure 入口網站,僅能在 Microsoft Defender 入口網站中使用。 所有在 Azure 入口網站使用 Microsoft Sentinel 的客戶,將被重新導向至 Defender 入口網站,且僅在 Defender 入口網站使用 Microsoft Sentinel。

如果您仍在 Azure 入口網站使用 Microsoft Sentinel,建議您開始規劃轉換至 Defender 入口網站,以確保順利過渡並充分利用 Microsoft Defender 所提供的統一安全運營體驗。

威脅情報導論

網路威脅情報 (CTI) 是描述系統與使用者現有或潛在威脅的資訊。 這些情報形式多樣,例如詳細說明特定威脅行為者的動機、基礎設施與技術的書面報告。 也可能是對 IP 位址、網域、檔案雜湊值及其他已知網路威脅相關雜訊的具體觀察。

組織使用 CTI 提供異常活動的基本背景,使資安人員能迅速採取行動保護其人員、資訊與資產。 你可以從許多地方取得CTI,例如:

- 開源資料串流

- 威脅情報分享社群

- 商業情報串流

- 在組織內部進行安全調查時收集的地方情報

對於像Microsoft Sentinel這樣的 SIEM 解決方案,最常見的 CTI 形式是威脅指標,也稱為入侵指標 (IOCs) 或攻擊指標。 威脅指標是將觀察到的產物(如網址、檔案雜湊或 IP 位址)與已知威脅活動(如釣魚、殭屍網路或惡意軟體)聯繫起來的資料。 這種威脅情報通常被稱為 戰術威脅情報。 它被應用於大規模的安全產品與自動化,以偵測組織潛在威脅並加以防範。

威脅情報的另一個面向則是威脅行為者、其技術、戰術與程序 (TTP) 、其基礎設施,以及受害者身份。 Microsoft Sentinel支援管理這些面向,並結合 IOC,並以 STIX) (結構化威脅資訊表達的 CTI 交換標準開放原始碼來表達。 以 STIX 物件形式表達的威脅情報提升了互通性,並使組織能更有效率地進行獵捕。 在 Microsoft Sentinel 中使用威脅情報 STIX 物件來偵測環境中觀察到的惡意活動,並提供攻擊的完整背景以協助應對決策。

下表概述了在Microsoft Sentinel中充分利用威脅情報 (TI) 整合所需的活動:

| 動作 | 描述 |

|---|---|

| 將威脅情報儲存在 Microsoft Sentinel 的工作空間中 |

|

| 管理威脅情報 |

|

| 使用威脅情報 |

|

威脅情報也能提供其他 Microsoft Sentinel 經驗(如筆記型電腦)的有用背景。 欲了解更多資訊,請參閱 《開始使用筆記本》和《MSTICPy》。

注意事項

關於美國政府雲端功能可用性的資訊,請參閱 Microsoft Sentinel 在雲端中為美國政府客戶提供的功能可用性表格。

匯入並連結威脅情報

大多數威脅情報是透過資料連接器或 API 匯入的。 為資料連接器設定擷取規則,以降低雜訊並確保你的智慧資料流得到最佳化。 以下是 Microsoft Sentinel 可用的解決方案。

- Microsoft Defender 威脅情報資料連接器用來匯入 Microsoft 的威脅情報

- 威脅情報 - TAXII 數據連接器,適用於業界標準的 STIX/TAXII 訊號

- 威脅情報上傳 API 用於整合且經過策劃的 TI feed,使用 REST API 連接 (不需要資料連接器)

- 威脅情報平台 資料連接器也透過舊有的 REST API 連接 TI 資料流,但正處於淘汰的道路上

根據你的組織威脅情報來源,可以任意組合使用這些解決方案。 所有這些資料連接器皆可作為威脅情報解決方案的一部分,在內容中心中取得。 欲了解更多此解決方案資訊,請參閱 Azure Marketplace 條目中的「威脅情報」。

此外,請參閱這份與 Microsoft Sentinel 合作的威脅情報整合目錄。

使用 Defender Threat Intelligence 資料連接器,將威脅情報加入 Microsoft Sentinel

透過使用 Defender Threat Intelligence 資料連接器,將由 Defender Threat Intelligence 產生的公開、開源且高保真度的 IOC 帶入您的 Microsoft Sentinel 工作空間。 只需一鍵設置,即可利用標準及高級 Defender Threat Intelligence 資料連接器中的威脅情報來監控、警示與搜尋。

資料連接器有兩種版本:標準版與高級版。 此外,還有免費提供的 Defender Threat Intelligence 威脅分析規則,讓你了解高階 Defender Threat Intelligence 資料連接器所提供的服務。 然而,透過匹配分析,只有符合規則的指標才會被導入你的環境。

這款高階的 Defender 威脅情報資料連接器會整合 Microsoft 強化的開放原始碼情報與 Microsoft 精心策劃的 IOC。 這些高級功能讓更多資料來源能進行更靈活的分析,並更深入了解威脅情報。 這裡有一張表格,說明你授權並啟用高級版時可以期待什麼。

| 免費 | 進階版 |

|---|---|

| 公共國際奧委會 | |

| 開源情報 (開源情報) | |

| Microsoft IOC | |

| Microsoft 強化的 OSINT |

如需詳細資訊,請參閱下列文章:

- 想了解如何取得高級授權並探討標準版與高級版之間的差異,請參閱探索 Defender 威脅情報授權。

- 想了解更多免費的 Defender Threat Intelligence 體驗,請參閱 Microsoft Defender 全面偵測回應的 Defender Threat Intelligence 免費體驗介紹。

- 欲了解如何啟用 Defender Threat Intelligence 及高級 Defender Threat Intelligence 資料連接器,請參閱 啟用 Defender Threat Intelligence 資料連接器。

- 欲了解配對分析,請參閱 「使用配對分析偵測威脅」。

使用 upload API 為 Microsoft Sentinel 新增威脅情報

許多組織使用威脅情報平台 (TIP) 解決方案,彙整來自不同來源的威脅指標資料。 從彙整的資料中,資料會被篩選以應用於安全解決方案,如網路設備、EDR/XDR 解決方案,或像 Microsoft Sentinel 這樣的 SIEM。 透過使用 upload API,您可以利用這些解決方案將威脅情報 STIX 物件匯入 Microsoft Sentinel。

新的上傳 API 不需要資料連接器,並提供以下改進:

- 威脅指標欄位基於 STIX 標準化格式。

- Microsoft Entra 應用程式需要 Microsoft Sentinel 貢獻者角色。

- API 請求端點在工作區層級被限制。 Microsoft Entra 應用程式權限允許在工作區層級進行細緻指派。

欲了解更多資訊,請參閱 「使用上傳 API 連接您的威脅情報平台」。

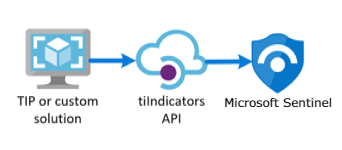

透過 Threat Intelligence Platform 資料連接器,將威脅情報加入 Microsoft Sentinel

注意事項

這個資料連接器正在被棄用。

與上傳 API 類似,威脅情報平台資料連接器使用一個 API,允許你的 TIP 或自訂解決方案將威脅情報傳送至 Microsoft Sentinel。 然而,此資料連接器僅限於指示器,且正逐漸被淘汰。 善用上傳 API 所提供的優化功能。

TIP 資料連接器使用 Microsoft Graph Security tiIndicators API ,該 API 不支援其他 STIX 物件。 使用任何與 tiIndicators API 通訊的自訂 TIP,將指標傳送給Microsoft Sentinel (及其他Microsoft安全解決方案如 Defender 全面偵測回應) 。

欲了解更多與 Microsoft Sentinel 整合的 TIP 解決方案,請參閱整合式威脅情報平台產品。 欲了解更多資訊,請參閱「將您的威脅情報平台連結至 Microsoft Sentinel」。

使用 Threat Intelligence - TAXII 資料連接器,將威脅情報加入 Microsoft Sentinel

業界最廣泛採用的威脅情報傳輸標準是 結合 STIX 資料格式與 TAXII 協定。 如果您的組織從支援目前 STIX/TAXII (版本 2.0 或 2.1) 的解決方案取得威脅情報,請使用 Threat Intelligence - TAXII 資料連接器將您的威脅情報Microsoft Sentinel。 透過使用 Threat Intelligence - TAXII 資料連接器,Microsoft Sentinel 內建 TAXII 用戶端,可從 TAXII 2.x 伺服器匯入威脅情報。

要從 TAXII 伺服器匯入 STIX 格式的威脅情報到 Microsoft Sentinel:

- 取得 TAXII 伺服器 API 根目錄和集合 ID。

- 啟用 Microsoft Sentinel 中的威脅情報 - TAXII 資料連接器。

欲了解更多資訊,請參閱「Connect Microsoft Sentinel to STIX/TAXII 威脅情報源」。

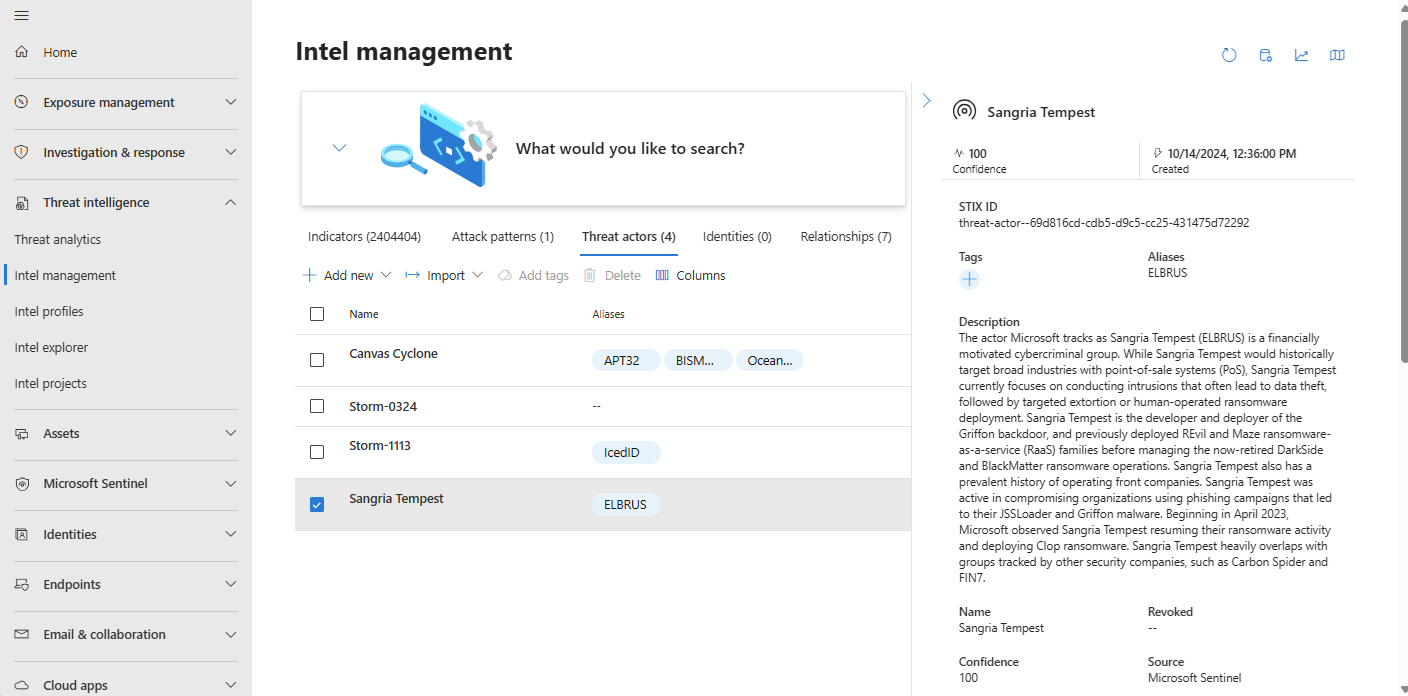

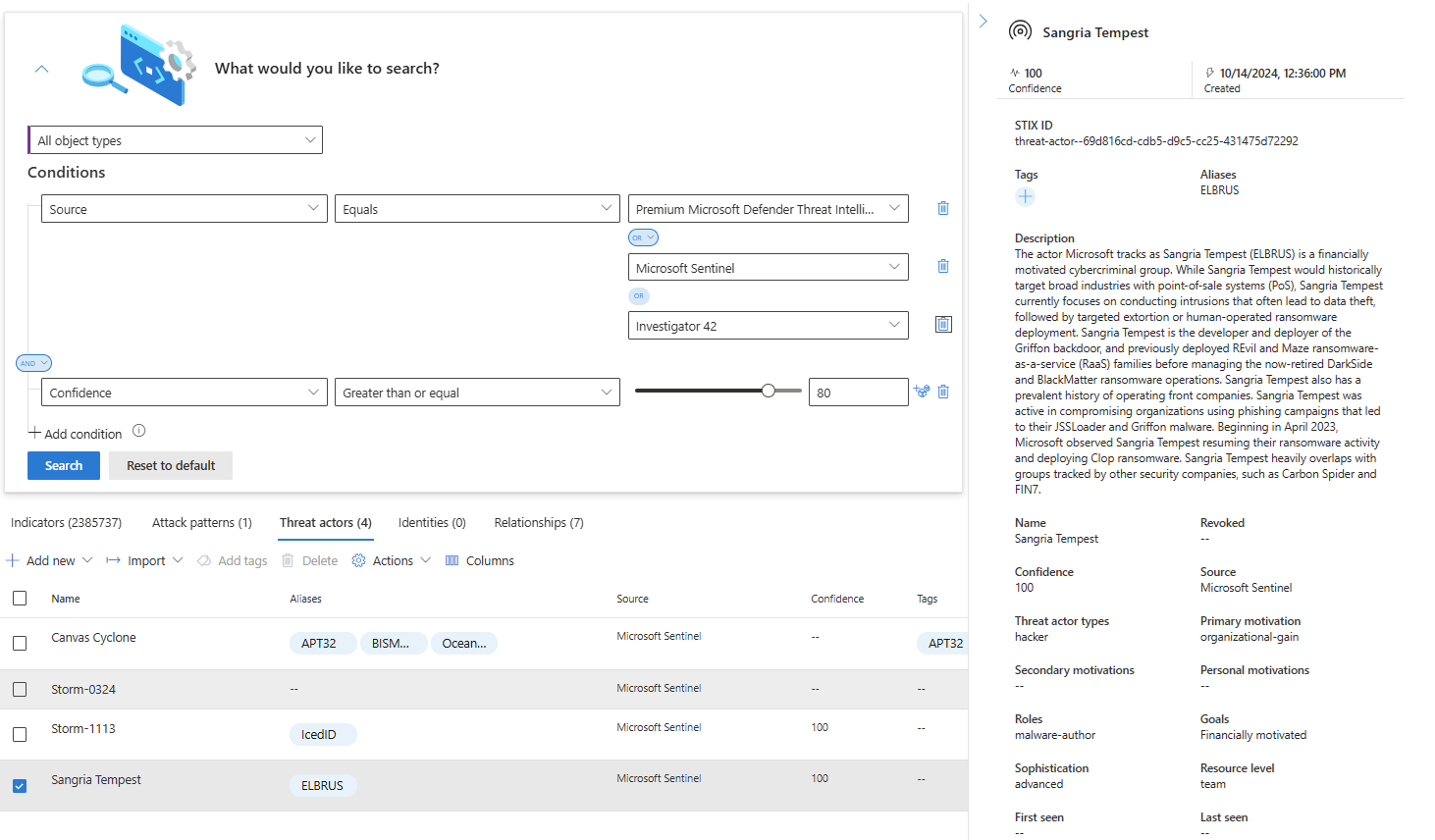

建立與管理威脅情報

由Microsoft Sentinel驅動的威脅情報與Microsoft Defender 威脅情報 (MDTI) 及威脅分析並列管理於Microsoft Defender入口網站。

注意事項

你仍然可以從 Microsoft Sentinel威脅管理>威脅情報中存取 Azure > 入口網站中的威脅情報。

兩項最常見的威脅情報任務是建立與安全調查相關的新威脅情報,以及新增標籤。 管理介面透過幾個關鍵功能簡化了手動策劃個別威脅情報的流程。

- 設定擷取規則以優化來自資料連接器來源的威脅情報。

- 在建立新的 STIX 物件時,定義關聯。

- 透過關係建構器來策劃現有的 TI。

- 透過複製功能,從新的或現有的 TI 物件複製共用的元資料。

- 透過多重選擇為物件添加自由標籤。

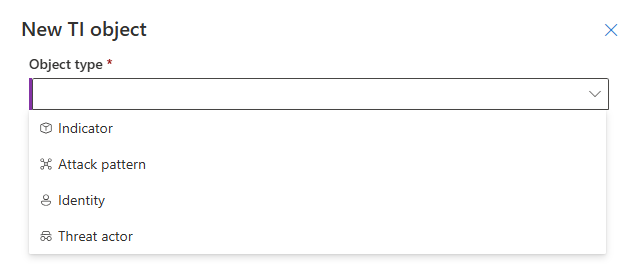

以下 STIX 物件可在 Microsoft Sentinel 中使用:

| STIX 物件 | 描述 |

|---|---|

| 威脅行為者 | 從腳本小孩到國家,威脅行為者物件描述動機、複雜度與資源等級。 |

| 攻擊模式 | 攻擊模式也稱為技術、戰術與程序,描述攻擊的特定組件及其所使用的 MITRE ATT&CK 階段。 |

| 指標 |

Domain name、、URLIPv4 address、X509 certificatesIPv6 addressFile hashes以及 用於驗證裝置與伺服器的身份,以確保網際網路上的安全通訊。 JA3 指紋是由 TLS/SSL 握手過程產生的唯一識別碼。 它們有助於識別網路流量中使用的特定應用程式與工具,使偵測惡意行為JA3S 更容易。指紋辨識也擴展了 JA3 的功能,並在指紋辨識過程中加入伺服器專屬特性。 此擴充提供更全面的網路流量視圖,並協助識別用戶端與伺服器端的威脅。

User agents 提供用戶端軟體向伺服器(如瀏覽器或作業系統)提出請求的資訊。 它們在識別和分析存取網路的裝置與應用程式時非常有用。 |

| Identity | 描述受害者、組織及其他團體或個人,以及與他們最密切相關的商業部門。 |

| 關聯 | 連結威脅情報、幫助跨越不同訊號與數據點建立連結的線索,則以關係來描述。 |

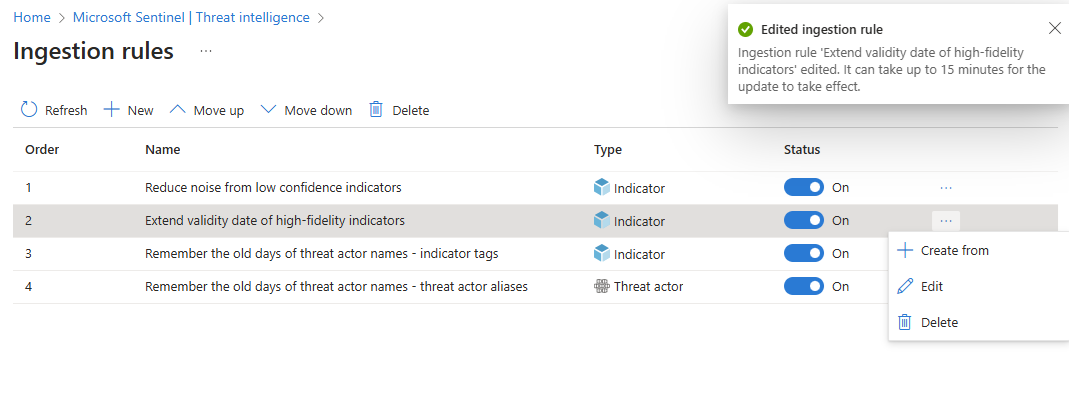

設定擷取規則

你可以透過過濾和強化物件,優化從資料連接器獲取威脅情報,然後再送到你的工作空間。 資料擷取規則僅適用於資料連接器,不影響透過上傳 API 新增或手動建立的威脅情報。 擷取規則會更新屬性或完全過濾物件。 下表列出了一些使用案例:

| 攝取規則的使用情境 | 描述 |

|---|---|

| 降低噪音 | 過濾掉六個月內未更新且信心度低的舊威脅情報。 |

| 延長有效期限 | 透過延長 Valid until 30天,推廣來自可信來源的高保真IOC。 |

| 還記得過去的日子嗎 | 新的威脅行為者分類法很棒,但有些分析師希望確保標註舊名稱。 |

在使用攝取規則時,請留意以下幾點:

- 所有規則依序適用。 被吸收的威脅情報物件會被每個規則處理,直到執行行動

Delete為止。 若物件未採取任何行動,則直接從來源擷取。 - 這個

Delete動作表示威脅情報物件會被跳過以進行擷取,也就是從管線中移除。 已經被導入的物件之前版本不會受到影響。 - 新規則及修訂規則生效時間最多需15分鐘。

欲了解更多資訊,請參閱 「使用威脅情報攝取規則」。

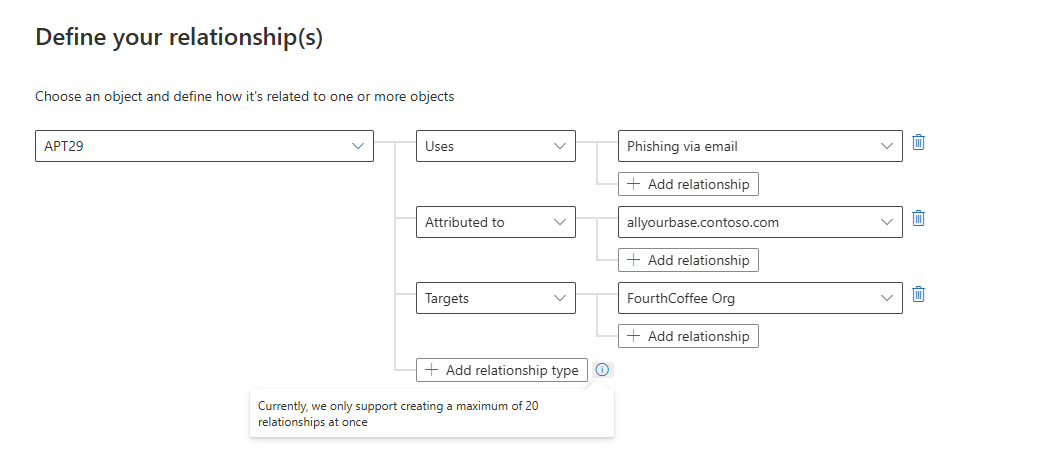

建立關係

你可以透過利用關係建構器建立物件間的連結,來提升威脅偵測與反應能力。 下表列出部分其使用情境:

| 關係使用情境 | 描述 |

|---|---|

| 將威脅行為者與攻擊模式連結起來 | 威脅行為者 APT29會利用 攻擊模式 Phishing via Email 取得初始存取權限。 |

| 將指標連結到威脅行為者 | 一個網域指示 allyourbase.contoso.com 器會 歸因於 威脅行為者 APT29。 |

| 將受害者 () 與攻擊模式聯繫起來 | 攻擊模式Phishing via Email會針對組織。FourthCoffee |

下圖展示了關係建構器如何連結所有這些使用案例。

策劃威脅情報

透過指定一個稱為交通號誌協定(Traffic Light Protocol) (TLP) 的敏感度等級,設定哪些 TI 物件可以與適當的受眾分享。

| TLP 顏色 | 敏感度 |

|---|---|

| 白色 | 資訊可以自由且公開地分享,沒有任何限制。 |

| 綠色 | 資訊可以與社群內的同儕及合作組織分享,但不可公開。 它面向社群內更廣泛的讀者群。 |

| 琥珀 | 資訊可以與組織成員分享,但不公開。 它的目的是用於組織內部保護敏感資訊。 |

| 紅色 | 資訊高度敏感,不應在最初揭露的特定團體或會議外分享。 |

在建立或編輯 TI 物件時,在 UI 中設定 TLP 值。 透過 API 設定 TLP 較不直覺,且需要從四個 marking-definition 物件 GUID 中選擇一個。 如需更多關於透過 API 配置 TLP 的資訊,請參閱 上傳 API 的 Common 屬性中的object_marking_refs。

另一種策展 TI 的方法是使用標籤。 標記威脅情報是一種快速將物件歸類的方式,使其更容易被發現。 通常,你可能會套用與特定事件相關的標籤。 但如果一個物件代表來自特定已知行為者或知名攻擊行動的威脅,請考慮建立關聯而非標籤。 搜尋並篩選出你想處理的威脅情報後,分別標記它們,或多重選取並一次性標記所有威脅。 由於標籤是自由形式的,請為威脅情報標籤建立標準命名慣例。

欲了解更多資訊,請參閱「在 Microsoft Sentinel 中運用威脅情報」。

查看您的威脅情報

可從管理介面或使用查詢查看您的威脅情報:

在管理介面中,使用進階搜尋來排序和過濾你的威脅情報物件,無需撰寫 Log Analytics 查詢。

使用查詢查看 Azure 入口網站的日誌威脅情報,或在 Defender 入口網站的進階獵捕。

無論如何,Microsoft Sentinel 架構下方的

ThreatIntelligenceIndicator表格會儲存你所有的 Microsoft Sentinel 威脅指標。 此表格是其他 Microsoft Sentinel 功能(如分析、搜尋查詢及工作簿)所執行威脅情報查詢的基礎。

重要事項

2025 年 4 月 3 日,我們公開預覽了兩個新表,以支援 STIX 指標與物件結構: ThreatIntelIndicators 以及 ThreatIntelObjects。 Microsoft Sentinel 將所有威脅情報匯入這些新資料表,同時持續將相同資料匯入舊ThreatIntelligenceIndicator有資料表,直到 2025 年 7 月 31 日。

請務必在 2025 年 7 月 31 日前更新您的自訂查詢、分析與偵測規則、工作簿及自動化,以使用新資料表。 在此日期之後,Microsoft Sentinel 將停止將資料匯入舊ThreatIntelligenceIndicator有資料表。 我們正在更新 Content Hub 中所有開箱即用的威脅情報解決方案,以利用這些新表格。 欲了解更多關於新表格結構的資訊,請參閱 ThreatIntelIndicators 與 ThreatIntelObjects。

關於如何使用及遷移到新表格的資訊,請參閱 Microsoft Sentinel (預覽版中的「與 STIX 物件合作以提升威脅情報與威脅狩獵」) 。

威脅情報生命週期

Microsoft Sentinel 將威脅情報資料儲存在您的威脅情報資料表中,並每七到十天自動重新匯入所有資料,以優化查詢效率。

當指標被建立、更新或刪除時,Microsoft Sentinel 會在表格中建立一個新項目。 管理介面上只顯示最新的指示器。 Microsoft Sentinel根據舊有 ThreatIntelligenceIndicator) 中屬性 (IndicatorId 屬性去重Id,並選擇帶有最新TimeGenerated[UTC]指標的指標。

該 Id 性質是 base64 編碼 SourceSystem 值( --- (三個劃號) )與 stixId (Data.Id 值) 的串接。

查看您的 GeoLocation 與 WhoIs 資料豐富內容 (公開預覽)

Microsoft 會以更多資料GeoLocationWhoIs豐富 IP 與網域指標,為調查所選 IOC 提供更多背景資訊。

在威脅情報窗格中查看GeoLocation及WhoIs資料,涵蓋匯入 Microsoft Sentinel 的威脅指標類型。

例如,利用 GeoLocation 資料尋找資訊,例如組織、國家或地區等資訊,作為IP指標的來源。 利用 WhoIs 資料尋找像是註冊商和紀錄建立資料等網域指標的資料。

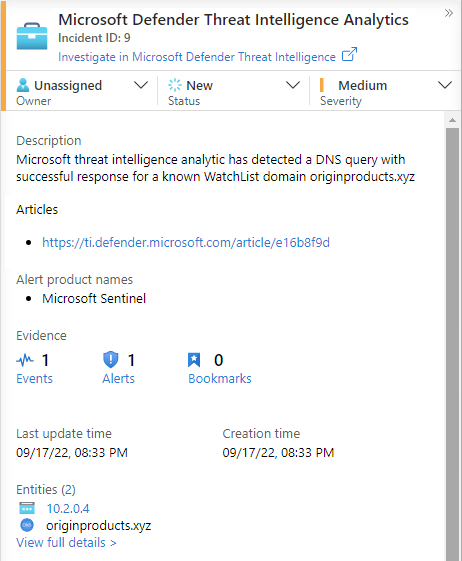

利用威脅指標分析偵測威脅

像 Microsoft Sentinel 這類 SIEM 解決方案中,威脅情報最重要的應用場景是為威脅偵測提供分析規則。 這些基於指標的規則會將來自資料來源的原始事件與威脅指標進行比較,以偵測組織內的安全威脅。 在 Microsoft Sentinel Analytics 中,你可以建立由定期執行並產生安全警示的查詢驅動的分析規則。 除了設定外,它們還決定規則應執行的頻率、何種查詢結果應產生安全警示與事件,以及可選擇性地決定何時觸發自動回應。

雖然你隨時可以從零開始建立新的分析規則,但 Microsoft Sentinel 提供了一套由 Microsoft 安全工程師打造的內建規則範本,以利用你的威脅指標。 這些範本是根據你想要匹配的威脅指標類型 (網域、電子郵件、檔案雜湊、IP 位址或 URL) ,以及你想要匹配的資料來源事件而定。 每個範本列出規則運作所需的來源。 這些資訊讓您能輕鬆判斷必要的事件是否已匯入 Microsoft Sentinel。

預設情況下,當這些內建規則被觸發時,會產生警示。 在 Microsoft Sentinel 中,分析規則產生的警示同時也會產生安全事件。 在 Microsoft Sentinel 選單中,在威脅管理中選擇事件。 事件是資安營運團隊會進行分流與調查,以決定適當的應變行動。 欲了解更多資訊,請參閱教學:調查 Microsoft Sentinel 事件。

欲了解更多如何在分析規則中使用威脅指標的資訊,請參閱 「使用威脅情報偵測威脅」。

Microsoft 透過 Defender Threat Intelligence 分析規則提供其威脅情報的存取權限。 欲了解如何利用此規則,該規則能產生高保真度的警示與事件,請參閱 「使用匹配分析偵測威脅」。

工作簿提供關於威脅情報的洞見

工作簿提供強大的互動儀表板,讓你深入了解 Microsoft Sentinel 的各個面向,威脅情報也不例外。 使用內建的 威脅情報 工作手冊,視覺化關於你威脅情報的關鍵資訊。 根據你的業務需求客製化工作簿。 結合多個資料來源,建立新的儀表板,幫助你以獨特方式視覺化資料。

由於 Microsoft Sentinel 工作簿是基於 Azure Monitor 工作簿,已有詳盡的文件和更多範本可用。 欲了解更多資訊,請參閱使用 Azure Monitor 工作簿建立互動式報告。

GitHub 上也有豐富的 Azure Monitor 工作簿資源,你可以下載更多範本並貢獻自己的範本。

欲了解更多關於使用及客製化威脅 情報 工作手冊的資訊,請參閱 「用工作手冊視覺化威脅情報」。

相關內容

在本文中,您了解了由 Microsoft Sentinel 所驅動的威脅情報能力。 如需詳細資訊,請參閱下列文章: