設定 Microsoft Sentinel 客戶自控金鑰

本文提供 Microsoft Sentinel 的背景資訊和設定客戶自控金鑰 (CMK) 步驟。 Microsoft Sentinel 中儲存的所有資料都已由 Microsoft 於所有相關儲存體資源進行加密。 CMK 透過您建立和自有的加密金鑰 (儲存在 Azure Key Vault中),提供額外的保護層。

必要條件

- 設定 Log Analytics 專用叢集,至少有 100 GB/天承諾用量層。 多個工作區連結至相同專用叢集時,便會共用相同客戶自控金鑰。 深入了解 Log Analytics 專用叢集帳單 (部分機器翻譯)。

- 在專用叢集上設定 CMK,並將工作區連結至該叢集。 了解 Azure 監視器中的 CMK 佈建步驟。

考量

僅支援透過 REST API 將 CMK 工作區上線至 Sentinel,而非透過 Azure 入口網站。 CMK 上線目前不支援 Azure Resource Manager 範本 (ARM 範本)。

Microsoft Sentinel CMK 功能僅提供給「Log Analytics 專用叢集中」且「尚未上線至 Microsoft Sentinel 的工作區」。

不支援下列 CMK 相關變更,因為這些變更無效 (Microsoft Sentinel 資料仍只會由 Microsoft 管理的金鑰加密,而不會由 CMK 加密):

- 在「已上線」 至 Microsoft Sentinel 的工作區上啟用 CMK。

- 在包含 Sentinel 上線工作區的叢集上啟用 CMK。

- 將已在 Sentinel 上線的非 CMK 工作區連結至已啟用 CMK 的叢集。

「不支援」下列 CMK 相關變更,因為它們可能會導致未定義和有問題的行為:

- 在已上線至 Microsoft Sentinel 的工作區上啟用 CMK。

- 將已上線 Sentinel 的已啟用 CMK 工作區設定為非 CMK 工作區,方法是從其已啟用 CMK 的專用叢集取消連結。

- 在已啟用 CMK 的 Log Analytics 專用叢集上停用 CMK。

Microsoft Sentinel 支援 CMK 設定中的系統指派身分識別。 因此,專用 Log Analytics 叢集的身分識別應為系統指派類型。 建議您在建立 Log Analytics 叢集時,使用自動指派給 Log Analytics 叢集的身分識別。

目前「不支援」將客戶管理的金鑰變更為另一個金鑰 (使用另一個 URI)。 您應該藉由輪替金鑰 來變更金鑰。

在對生產工作區或 Log Analytics 叢集進行任何 CMK 變更之前,請連絡 Microsoft Sentinel 產品群組。

已啟用 CMK 的工作區不支援搜尋作業。

CMK 的運作方式

Microsoft Sentinel 解決方案會使用專用 Log Analytics 叢集來收集記錄和功能。 在 Microsoft Sentinel CMK 設定的過程中,您必須在相關的 Log Analytics 專用叢集上進行 CMK 設定。 Microsoft Sentinel 儲存在 Log Analytics 以外的儲存體資源中的資料,也會使用針對專用 Log Analytics 叢集設定的客戶自控金鑰進行加密。

如需詳細資訊,請參閱

注意

如果您在 Microsoft Sentinel 上啟用 CMK,則不會啟用任何不支援 CMK 的公開預覽功能。

啟用 CMK

若要佈建 CMK,請遵循下列步驟:

- 請確定您有 Log Analytics 工作區,且已連結至已啟用 CMK 的專用叢集。 (請參閱必要條件。)

- 註冊至 Azure Cosmos DB 資源提供者。

- 將存取原則新增至您的 Azure Key Vault 執行個體。

- 透過上線 API 將工作區上線至 Microsoft Sentinel。

- 請連絡 Microsoft Sentinel 產品群組以確認上線。

步驟 1:在專用叢集的 Log Analytics 工作區上設定 CMK

如必要條件所述,若要將含有 CMK 的 Log Analytics 工作上線至 Microsoft Sentinel,則此工作區必須先連結至已啟用 CMK 的專用 Log Analytics 叢集。 Microsoft Sentinel 將使用專用叢集所使用的相同金鑰。 請遵循 Azure 監視器客戶自控金鑰設定中的指示,藉此建立 CMK 工作區以在下列步驟中作為 Microsoft Sentinel 工作區使用。

步驟 2:註冊至 Azure Cosmos DB 資源提供者

Microsoft Sentinel 與 Azure Cosmos DB 搭配可以做為額外的儲存體資源。 請務必先註冊 Azure Cosmos DB 資源提供者,然後再將 CMK 工作區上線至 Microsoft Sentinel。

遵循指示,為您的 Azure 訂用帳戶註冊 Azure Cosmos DB。

步驟 3:將存取原則新增至您的 Azure Key Vault 執行個體

新增存取原則,允許 Azure Cosmos DB 存取連結至專用 Log Analytics 叢集的 Azure Key Vault 執行個體 (Microsoft Sentinel 將使用相同的金鑰)。

請遵循這裡的指示,使用 Azure Cosmos DB 主體將存取原則新增至 Azure Key Vault 執行個體。

步驟 4:透過上線 API 將工作區上線至 Microsoft Sentinel

使用 customerManagedKey 屬性作為 true,透過上線 API 將已啟用 CMK 的工作區上傳至 Microsoft Sentinel。 如需上線 API 的詳細資訊,請參閱 Microsoft Sentinel GitHub 存放庫中的此文件。

例如,當傳送適當的 URI 參數和授權權杖時,下列 URI 和要求本文是將工作區上線至 Microsoft Sentinel 的有效呼叫。

URI

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

要求本文

{

"properties": {

"customerManagedKey": true

}

}

步驟 5:請連絡 Microsoft Sentinel 產品群組以確認上線

最後,連絡 Microsoft Sentinel 產品群組,確認已啟用 CMK 的工作區上線狀態。

金鑰加密金鑰的撤銷或刪除

如果使用者撤銷加密金鑰 (即 CMK),只要刪除該金鑰或移除專用叢集和 Azure Cosmos DB 資源提供者的存取權,則在一小時內 Microsoft Sentinel 就會接受變更,並以無法使用資料的狀態運作。 此時,將會防止任何使用持續性儲存體資源的作業,例如資料擷取、持續性設定變更、事件建立。 先前儲存的資料不會被刪除,但仍無法存取。 無法存取的資料是由資料保留原則所控管,並會根據該原則加以清除。

撤銷或刪除加密金鑰之後,唯一可能的作業就是刪除帳戶。

如果在撤銷之後還原存取,Microsoft Sentinel 會在一小時內還原資料的存取權。

您可以藉由停用金鑰保存庫中的客戶自控金鑰,或刪除專用 Log Analytics 叢集和 Azure Cosmos DB 的金鑰存取原則,來撤銷資料的存取權。 不支援從專用 Log Analytics 叢集移除金鑰,或移除與專用 Log Analytics 叢集相關聯的身分識別來撤銷存取權。

若要深入了解金鑰撤銷如何在 Azure 監視器中運作,請參閱 Azure 監視器 CMK 撤銷。

客戶自控金鑰輪替

Microsoft Sentinel 和 Log Analytics 支援金鑰輪替。 當使用者在 Key Vault 中執行金鑰輪替時,Microsoft Sentinel 會在一小時內支援新的金鑰。

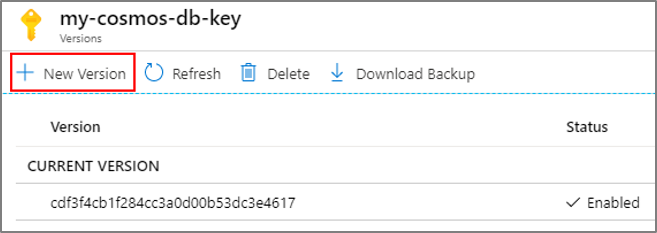

在 Azure Key Vault 中,藉由建立新版本的金鑰來執行金鑰輪替:

在 24 小時後停用舊版本的金鑰,或在 Azure Key Vault 稽核記錄不再顯示任何使用舊版金鑰的活動之後停用。

輪替金鑰之後,您必須使用新的 Azure Key Vault 金鑰版本,明確更新 Log Analytics 中的專用 Log Analytics 叢集資源。 如需詳細資訊,請參閱 Azure 監視器 CMK 輪替。

取代客戶自控金鑰

Microsoft Sentinel 不支援取代客戶自控金鑰。 您應該改用金鑰輪替功能 (部分機器翻譯)。

下一步

在本文件中,您已瞭解如何在 Microsoft Sentinel 中設定客戶管理的金鑰。 若要深入了解 Microsoft Sentinel,請參閱下列文章:

- 深入了解如何取得資料的可見度以及潛在威脅。

- 開始 使用 Microsoft Sentinel 來偵測威脅。

- 使用活頁簿監視資料。

![[新增存取原則] 頁面上 [選取主體] 選項的螢幕擷取畫面。](../reusable-content/ce-skilling/azure/media/cosmos-db/add-access-policy-principal.png)