使用 SIEM 移轉體驗移轉至 Microsoft Sentinel

將 SIEM 移轉至 Microsoft Sentinel,以取得所有安全性監視使用案例。 SIEM 移轉體驗的自動化協助可簡化您的移轉。

目前 SIEM 移轉體驗中包含以下功能:

Splunk

- 此體驗著重於將 Splunk 安全性監視移轉至 Microsoft Sentinel。

- 此體驗僅支援將 Splunk 偵測移轉至 Microsoft Sentinel 分析規則。

必要條件

您需要來源 SIEM 中的下列專案:

Splunk

- 移轉體驗與 Splunk Enterprise 和 Splunk Cloud 版本相容。

- 需要Splunk管理員角色才能匯出所有Splunk警示。 如需詳細資訊,請參閱 Splunk 角色型使用者存取。

- 將歷程記錄數據從 Splunk 導出至 Log Analytics 工作區中的相關數據表。 如需詳細資訊,請參閱 從Splunk匯出歷程記錄數據

您需要目標 Microsoft Sentinel 上的下列專案:

- SIEM 移轉體驗會部署分析規則。 此功能需要 Microsoft Sentinel 參與者 角色。 如需詳細資訊,請參閱 Microsoft Sentinel 中的許可權。

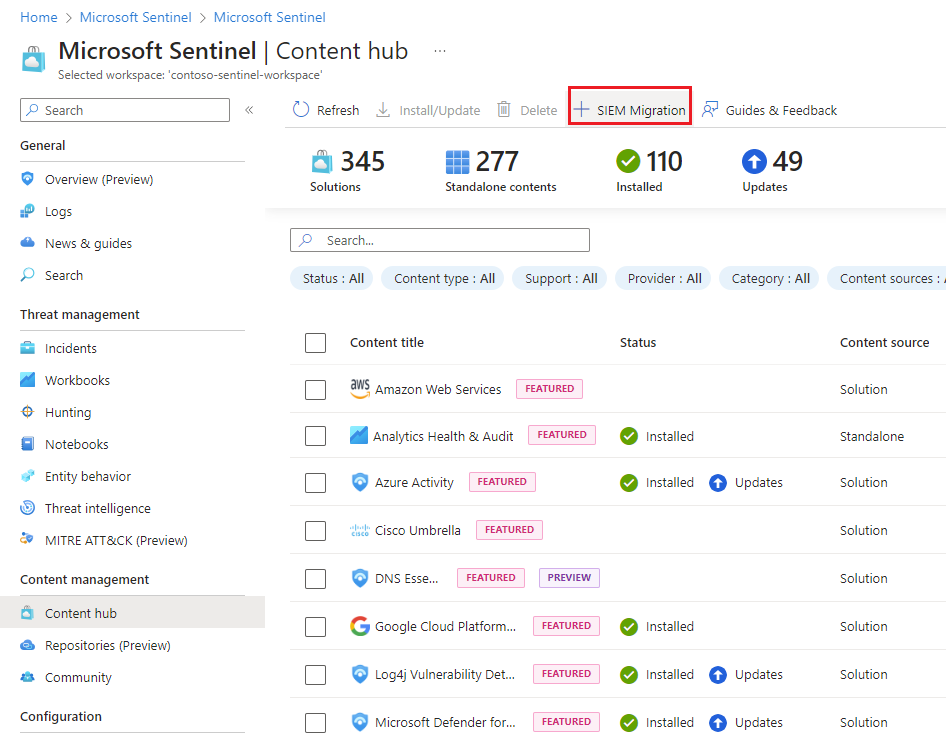

- 將先前用於來源 SIEM 的安全性數據內嵌至 Microsoft Sentinel。 安裝並啟用現用可用的 (OOTB) 資料連接器,以符合來源 SIEM 的安全性監視資產。

- 如果尚未安裝資料連接器,請在內容中樞中找到相關的解決方案。

- 如果沒有數據連接器存在,請建立自定義擷取管線。

如需詳細資訊,請參閱 探索及管理現用的 Microsoft Sentinel 內容 或 自定義數據擷取和轉換。

翻譯 Splunk 偵測規則

Splunk 偵測規則的核心是搜尋處理語言 (SPL)。 SIEM 移轉體驗會系統地將SPL翻譯成每個Splunk規則的 Kusto 查詢語言 (KQL)。 仔細檢閱翻譯並進行調整,以確保移轉的規則在 Microsoft Sentinel 工作區中如預期般運作。 如需翻譯偵測規則中重要概念的詳細資訊,請參閱 移轉 Splunk 偵測規則。

目前的功能:

- 使用單一數據源翻譯簡單的查詢

- 文章中所列的直接翻譯, Splunk 至 Kusto 速查表

- 使用編輯功能檢閱翻譯的查詢錯誤意見反應,以節省偵測規則轉譯程序的時間

- 翻譯的查詢具有翻譯狀態的完整狀態

以下是我們繼續開發翻譯技術時非常重要的一些優先順序:

- Splunk Common Information Model (CIM) 至 Microsoft Sentinel 的進階安全性資訊模型 (ASIM) 翻譯支援

- 支援 Splunk 宏

- 支援Splunk查閱

- 複雜相互關聯邏輯的轉譯,這些邏輯會查詢和相互關聯多個數據源的事件

啟動 SIEM 移轉體驗

上傳 Splunk 偵測

從 [Splunk Web] 中,選取 [應用程式] 面板中的 [搜尋和報告]。

執行下列查詢:

| rest splunk_server=local count=0 /services/saved/searches | search disabled=0 | table title,search ,*選取 [匯出] 按鈕,然後選擇 [JSON] 作為格式。

儲存檔案。

上傳導出的 Splunk JSON 檔案。

注意

Splunk 導出必須是有效的 JSON 檔案,上傳大小限製為 50 MB。

![顯示 [上傳檔案] 索引標籤的螢幕快照。](media/siem-migration/upload-file.png)

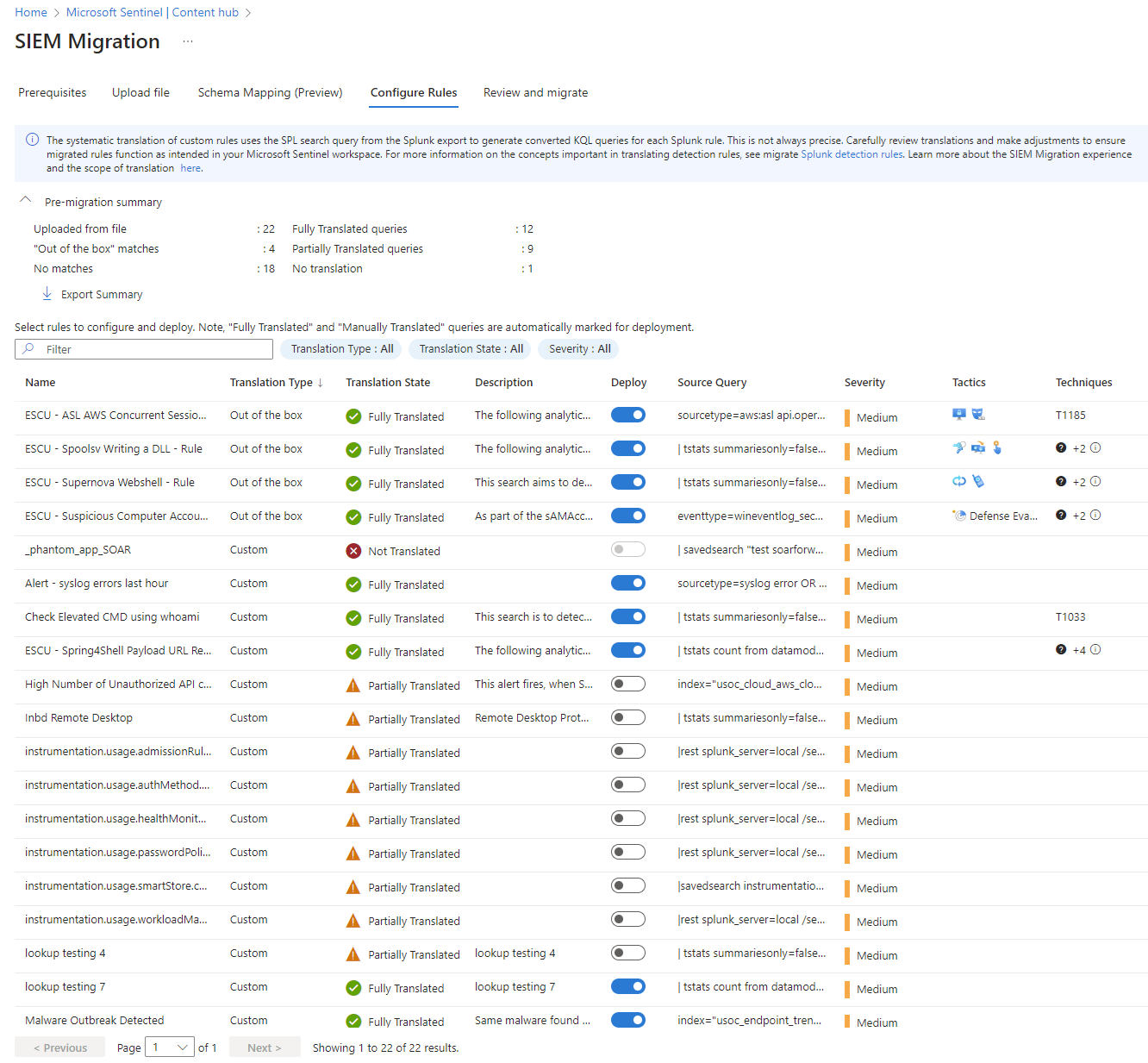

設定規則

選取 [ 設定規則]。

檢閱 Splunk 導出的分析。

- 名稱 是原始的Splunk偵測規則名稱。

- 翻譯類型 指出 Sentinel OOTB 分析規則是否符合 Splunk 偵測邏輯。

- 轉譯狀態 具有下列值:

- 此規則中的完整翻譯 查詢已完全轉譯為 KQL

- 此規則中部分翻譯 的查詢未完全轉譯為 KQL

- 未翻譯 表示翻譯時發生錯誤

- 在檢閱並儲存任何規則時手動翻譯

注意

檢查規則邏輯中使用的數據類型和欄位架構。 Microsoft Sentinel Analytics 要求在啟用規則之前,數據類型會出現在 Log Analytics 工作區中。 對於已定義的數據類型架構而言,查詢中使用的欄位也很重要。

反白顯示規則以解析翻譯,然後選取 [ 編輯]。 當您滿意結果時,請選取 [ 儲存變更]。

針對您想要部署的分析規則,開啟 [準備部署 ] 切換開關。

檢閱完成時,請選取 [ 檢閱並移轉]。

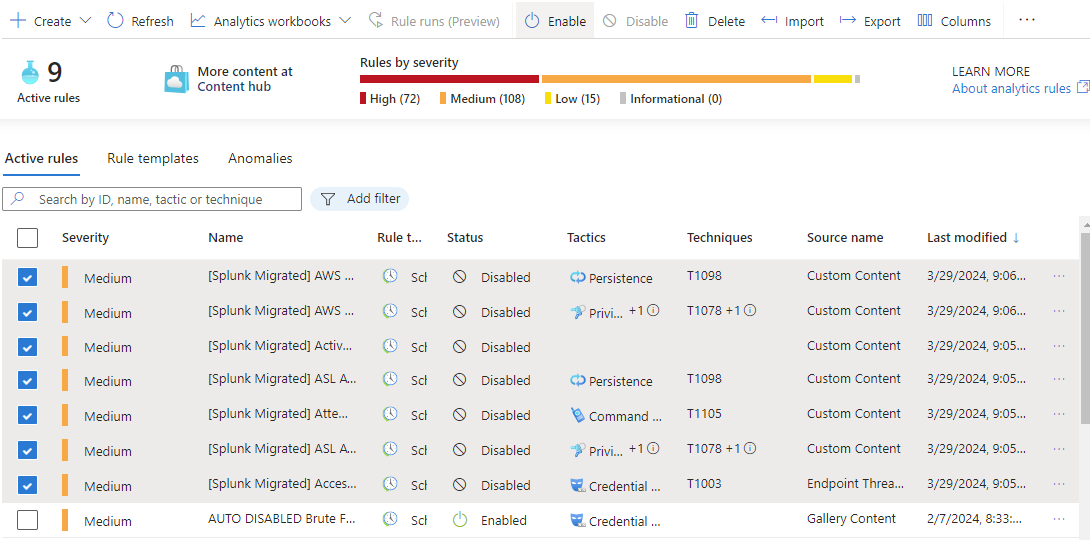

部署分析規則

選取部署。

翻譯類型 已部署的資源 現為現用 已安裝包含 相符分析規則範本之內容中樞 的對應解決方案。 相符的規則會部署為處於停用狀態的作用中分析規則。

如需詳細資訊,請參閱 管理分析規則範本。自訂 規則會部署為處於停用狀態的作用中分析規則。 (選擇性)選擇 [分析規則],然後選取 [導出範本] 將其下載為 ARM 範本 ,以用於 CI/CD 或自定義部署程式。

![顯示醒目提示 [匯出範本] 按鈕之 [檢閱和移轉] 索引標籤的螢幕快照。](media/siem-migration/export-templates.png)

結束 SIEM 移轉體驗之前,請選取 [ 下載移轉摘要 ] 以保留分析部署的摘要。

![顯示 [檢閱和移轉] 索引標籤中 [下載移轉摘要] 按鈕的螢幕快照。](media/siem-migration/download-migration-summary.png)

驗證和啟用規則

從 Microsoft Sentinel Analytics 檢視已部署規則的屬性。

- 所有已移轉的規則都會以前置詞 [Splunk Migrated] 進行部署。

- 所有已移轉的規則都會設定為停用。

- 下列屬性會盡可能從 Splunk 導出保留:

Severity

queryFrequency

queryPeriod

triggerOperator

triggerThreshold

suppressionDuration

在您檢閱並確認規則之後,請啟用規則。

後續步驟

在本文中,您已瞭解如何使用 SIEM 移轉體驗。

意見反映

即將推出:我們會在 2024 年淘汰 GitHub 問題,並以全新的意見反應系統取代並作為內容意見反應的渠道。 如需更多資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交及檢視以下的意見反映: