Microsoft Entra ID 的無密碼驗證選項

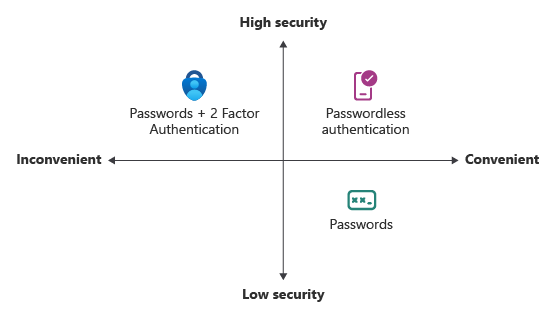

多重要素驗證 (MFA) 這類功能是保護您組織的絕佳方式,但額外的安全性階層加上必須記住密碼,通常會讓使用者感到挫折。 無密碼驗證方法由於移除了密碼,並取代為您有的項目,或者代表您身分的事物或您知道的資訊,因此更加方便。

| 驗證 | 您有的項目 | 代表您本人或您所知的事物 |

|---|---|---|

| 無密碼 | Windows 10 裝置、手機或安全性金鑰 | 生物特徵辨識或 PIN 碼 |

每個組織對於驗證都有不同的需求。 Microsoft Entra ID 和 Azure Government 整合下列無密碼驗證選項:

- Windows Hello 企業版

- 適用於 macOS 的平台認證

- 適用於 macOS 的平台單一登入 (PSSO) 與智慧卡驗證

- Microsoft 驗證器

- 通行金鑰 (FIDO2)

- 憑證型驗證

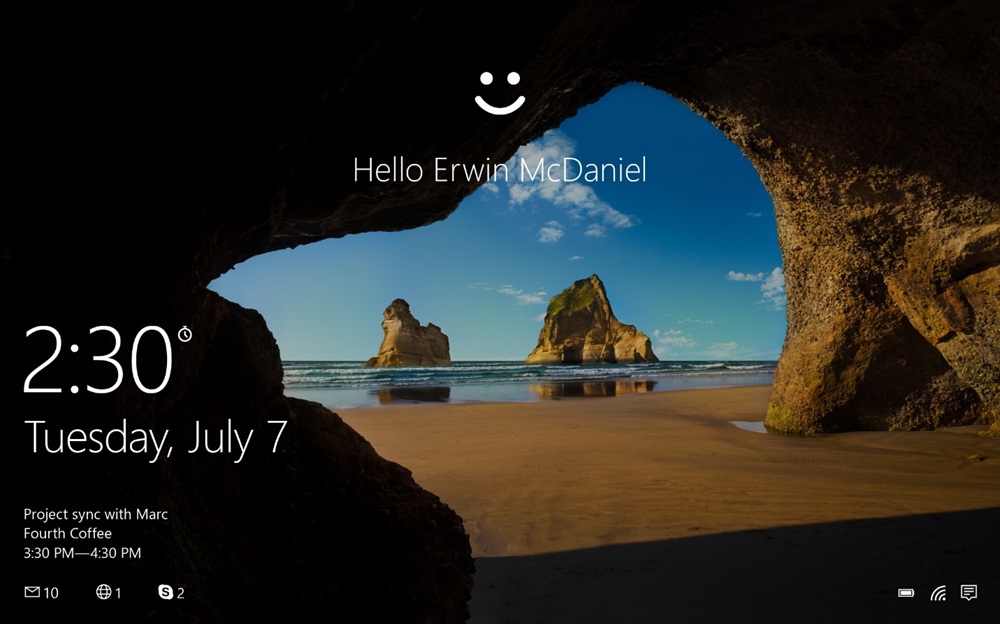

Windows Hello 企業版

Windows Hello 企業版非常適用於擁有專屬 Windows PC 的資訊工作者。 生物特徵辨識和 PIN 認證會直接繫結至使用者的電腦,以防止擁有者以外的任何人存取。 使用公開金鑰基礎結構 (PKI) 整合和內建的單一登入支援 (SSO),Windows Hello 企業版提供便利的方法,讓您無縫存取內部部署和雲端中的公司資源。

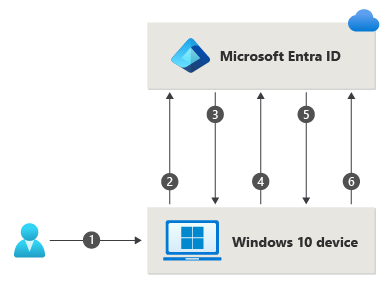

下列步驟顯示登入程序如何與 Microsoft Entra ID 搭配運作:

- 使用者使用生物特徵辨識或 PIN 手勢登入 Windows。 手勢會解除鎖定 Windows Hello 企業版 私鑰,並傳送至雲端驗證安全性支援提供者,稱為「雲端驗證提供者」(CloudAP)。 如需 CloudAP 的詳細資訊,請參閱 什麼是主要重新整理令牌?。

- CloudAP 會從 Microsoft Entra ID 要求 nonce(可以使用一次的隨機任意數位)。

- Microsoft Entra ID 傳回 5 分鐘有效的 nonce。

- CloudAP 會使用使用者的私鑰簽署 nonce,並將已簽署的 nonce 傳回至 Microsoft Entra 識別碼。

- Microsoft Entra ID 使用使用者安全登錄的公開金鑰,針對 nonce 簽章來驗證已簽署的 nonce。 Microsoft Entra ID 會驗證簽章,然後驗證傳回的已簽署 nonce。 驗證 nonce 時,Microsoft Entra ID 會建立主要重新整理令牌 (PRT),其中會話密鑰會加密至裝置的傳輸密鑰,並將它傳回 CloudAP。

- CloudAP 會接收具有會話密鑰的加密 PRT。 CloudAP 會使用裝置的私鑰來解密會話密鑰,並使用裝置的信賴平臺模組 (TPM) 來保護會話密鑰。

- CloudAP 會將成功的驗證回應傳回給 Windows。 然後,使用者就可以使用無縫登錄 (SSO) 來存取 Windows 和雲端和內部部署應用程式。

Windows Hello 企業版規劃指南可用來協助您決定 Windows Hello 企業版部署類型,以及您需要考慮的選項。

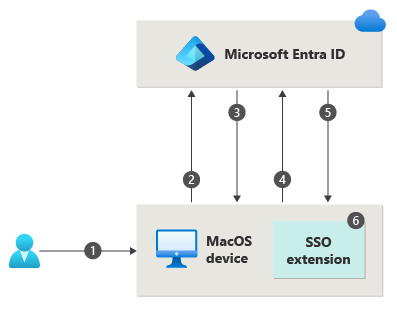

適用於 macOS 的平台認證

macOS 平台認證是 macOS 上的新功能,可使用 Microsoft Enterprise 單一登入擴充功能 (SSOe)來啟用。 它會佈建安全記憶體保護區支援的硬體繫結密碼編譯金鑰,針對跨應用程式 (使用 Microsoft Entra ID 進行驗證) 的 SSO 使用。 使用者的本機帳戶密碼不會受到影響,而且需要登入 Mac。

適用於 macOS 的平台認證可讓使用者透過設定 Touch ID 解鎖裝置來實現無密碼,並使用以 Windows Hello 企業版技術為基礎的防網路釣魚認證。 這移除了對安全性金鑰的需求,從而為客戶組織節省了資金,並透過與安全記憶體保護區整合,提升了零信任目標。

macOS 平台認證也可用來作為網路釣魚防護認證,以用於 WebAuthn 挑戰,包括瀏覽器重新驗證案例。 驗證原則系統管理員必須啟用 Passkey (FIDO2) 驗證方法,以支援 macOS 平台認證作為網路釣魚防護認證。 如果您在 FIDO 原則中使用金鑰限制原則,則必須將 macOS 平台認證的 AAGUID 新增至允許的 AAGUID 清單: 7FD635B3-2EF9-4542-8D9D-164F2C771EFC。

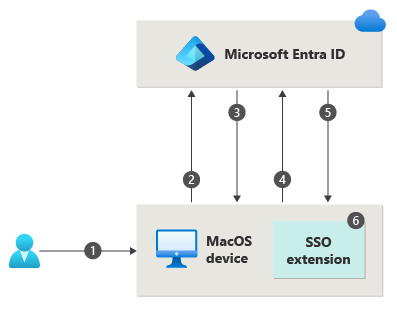

- 使用者使用指紋或密碼手勢解除鎖定 macOS,這會解除鎖定金鑰包,以提供 UserSecureEnclaveKey 的存取權。

- macOS 向 Microsoft Entra ID 要求 nonce (只能使用一次的隨機任意數字)。

- Microsoft Entra ID 傳回 5 分鐘有效的 nonce。

- 作業系統 (OS) 會將登入要求傳送至 Microsoft Entra ID,其中內嵌的判斷提示會以位於安全記憶體保護區中的 UserSecureEnclaveKey 簽署。

- Microsoft Entra ID 會使用使用者安全註冊的 UserDeviceEncryptionKey 公開金鑰來驗證已簽署的判斷提示。 Microsoft Entra ID 會驗證簽章和 nonce。 驗證判斷提示之後,Microsoft Entra ID 會建立以UserDeviceEncryptionKey 公開金鑰加密的主要重新整理權杖 (PRT),該公開金鑰會在註冊期間交換,並將回應傳回作業系統。

- 作業系統會解密並驗證回應、擷取 SSO 權杖、加以儲存並與 SSO 擴充功能共用,以提供 SSO。 用戶可以使用 SSO 存取 macOS、雲端和內部部署應用程式。

如需如何設定及部署適用於 macOS 的平台認證的詳細資訊,請參閱 macOS 平台 SSO。

適用於 macOS 的平台單一登入搭配 SmartCard

適用於 macOS 的平台單一登入 (PSSO) 可讓使用者使用 SmartCard 驗證方法進行無密碼存取。 使用者使用外部智慧卡或智慧卡相容的硬體權杖 (例如 Yubikey)登入機器。 裝置解除鎖定之後,智慧卡會與 Microsoft Entra ID 搭配使用,在使用 Microsoft Entra ID 進行憑證型驗證 (CBA) 驗證的應用程式之間授與 SSO。 需要為使用者設定並啟用 CBA,才能使此功能運作。 針對設定 CBA,請參閱如何設定 Microsoft Entra 憑證型驗證。

若要啟用此功能,系統管理員必須使用 Microsoft Intune 或其他支援的 Mobile 裝置管理 (MDM) 解決方案來設定 PSSO。

- 使用者使用智慧卡釘選來解除鎖定macOS,這會解除鎖定智慧卡和密鑰包,以提供安全記憶體保護區中裝置註冊金鑰的存取權。

- macOS 會從 Microsoft Entra ID 要求 nonce(只能使用一次的隨機任意數位)。

- Microsoft Entra ID 傳回 5 分鐘有效的 nonce。

- 作業系統 (OS) 會將登入要求傳送至 Microsoft Entra ID,其中內嵌的判斷提示會以智慧卡中使用者的 Microsoft Entra 憑證簽署。

- Microsoft Entra ID 會驗證已簽署的判斷提示、簽章和 nonce。 驗證判斷提示之後,Microsoft Entra ID 會建立以UserDeviceEncryptionKey 公開金鑰加密的主要重新整理權杖 (PRT),該公開金鑰會在註冊期間交換,並將回應傳回作業系統。

- 作業系統會解密並驗證回應、擷取 SSO 權杖、加以儲存並與 SSO 擴充功能共用,以提供 SSO。 用戶可以使用 SSO 存取 macOS、雲端和內部部署應用程式。

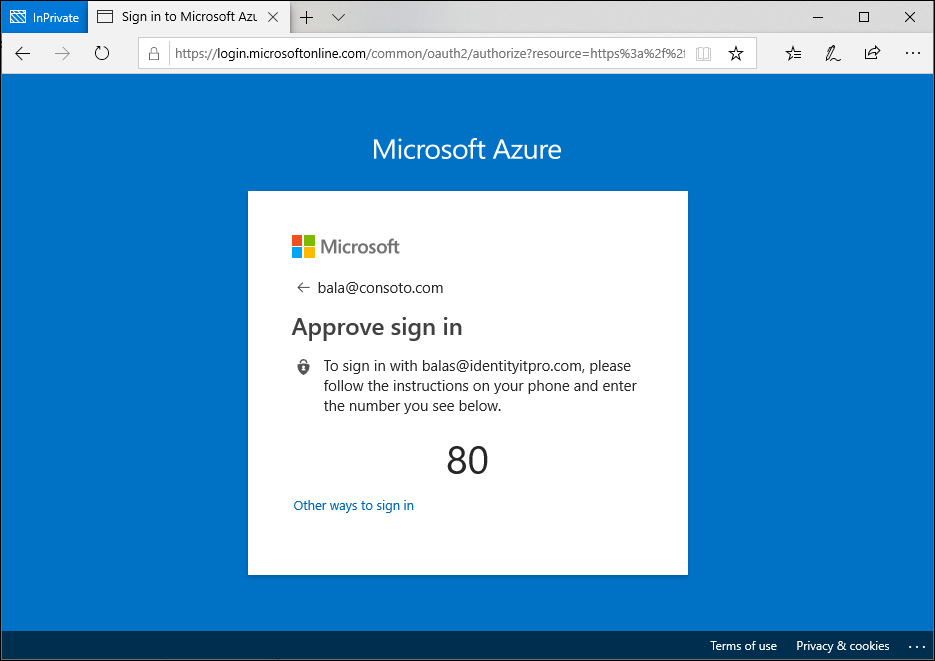

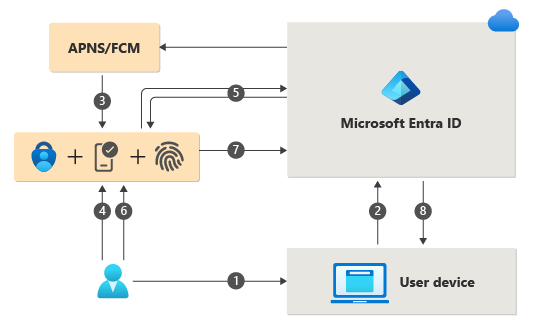

Microsoft 驗證器

您也可以讓員工的電話成為無密碼的驗證方法。 除了密碼以外,您還可能已使用 Authenticator 應用程式做為便利的多重要素驗證選項。 您也可以使用 Authenticator 應用程式作為無密碼選項。

Authenticator 應用程式能將任何 iOS 或 Android 手機變成強式無密碼認證。 使用者可以登入任何平台或瀏覽器,方法是取得其手機的通知、比對畫面上顯示的數字與其手機上的數字。 然後他們可以使用其生物特徵辨識 (觸控或臉部) 或是 PIN 進行確認。 如需安裝詳細數據,請參閱 下載並安裝 Microsoft Authenticator。

使用 Microsoft Authenticator 的無密碼驗證會遵循與 Windows Hello 企業版 相同的基本模式。 這有點複雜,因為使用者需要經過識別,以便 Microsoft Entra ID 可以找到正在使用的 Authenticator 應用程式版本:

- 使用者輸入其使用者名稱。

- Microsoft Entra ID 偵測使用者具有增強式認證,並啟動增強式認證流程。

- 透過 iOS 裝置上的 Apple Push Notification Service (APNS) 或 Android 裝置上的 Firebase Cloud Messaging (FCM),將通知傳送至應用程式。

- 使用者收到推播通知,並開啟應用程式。

- 應用程式呼叫 Microsoft Entra ID,並收到存在證明挑戰和 nonce。

- 使用者輸入生物特徵辨識或 PIN 來解除鎖定私密金鑰,以完成挑戰。

- nonce 使用私密金鑰簽署,並傳回給 Microsoft Entra ID。

- Microsoft Entra ID 執行公開/私密金鑰驗證,並傳回權杖。

若要開始使用無密碼登入,請完成下列操作說明:

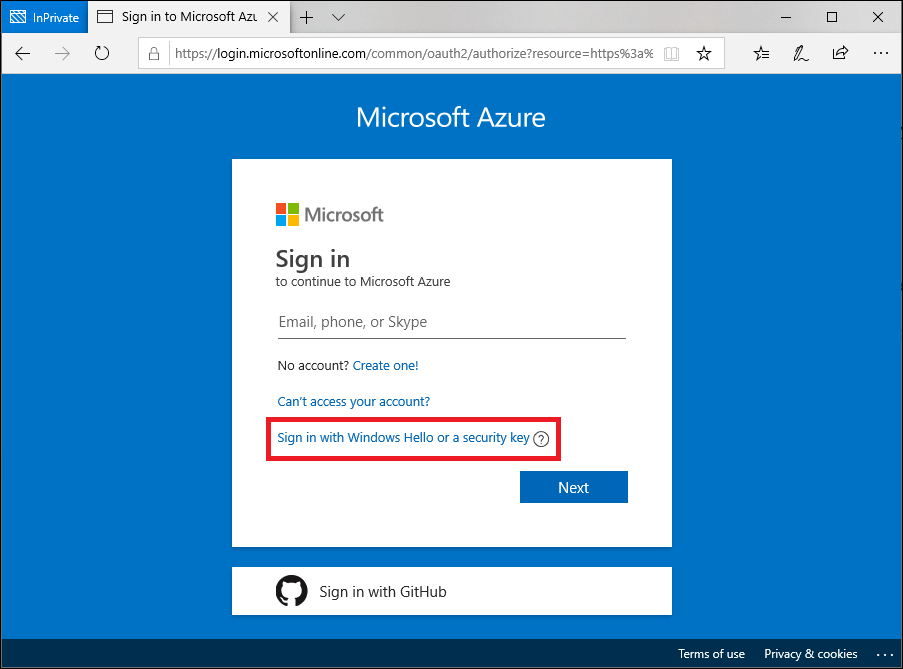

通行金鑰 (FIDO2)

用戶可以註冊複雜金鑰 (FIDO2), 並選擇它作為其主要登入方法。 使用處理驗證的硬體裝置時,帳戶的安全性會隨著沒有可公開或猜測的密碼而增加。 目前處於預覽狀態,驗證系統管理員也可以使用 Microsoft Graph API 和自定義用戶端,代表使用者布建 FIDO2 安全性 。 目前,代表使用者布建僅限於安全性密鑰。

FIDO (快速線上身分識別) 聯盟有助於提升開放式驗證標準,並減少使用密碼的驗證形式。 FIDO2 是加入 Web 驗證 (WebAuthn) 標準的最新標準。 FIDO 可讓組織使用外部安全性密鑰或裝置內建的平臺密鑰來登入,而不需使用者名稱或密碼,即可套用 WebAuthn 標準。

FIDO2 安全性金鑰是無法網路釣魚的標準無密碼驗證方法,可以是任何規格。 它們通常是 USB 裝置,但它們也可以使用藍牙或近距離通信(NFC)。 複雜密鑰 (FIDO2) 是以相同的 WebAuthn 標準為基礎,可以儲存在 Authenticator 中,或儲存在行動裝置、平板電腦或計算機上。

可以使用 FIDO2 安全性金鑰來登入 Microsoft Entra ID 或 Microsoft Entra 混合式聯結的 Windows 10 裝置,並取得單一登入其雲端和內部部署資源。 使用者也可以登入支援的瀏覽器。 針對非常注重安全性的企業,或有不願意或無法以其電話作為第二個因素的狀況或員工,FIDO2 安全性金鑰便是絕佳的選擇。

如需複雜金鑰 (FIDO2) 支援的詳細資訊,請參閱 使用 Microsoft Entra ID 支援複雜金鑰 (FIDO2) 驗證。 如需開發人員最佳做法的資訊,請參閱在開發的應用程式中支援 FIDO2 驗證。

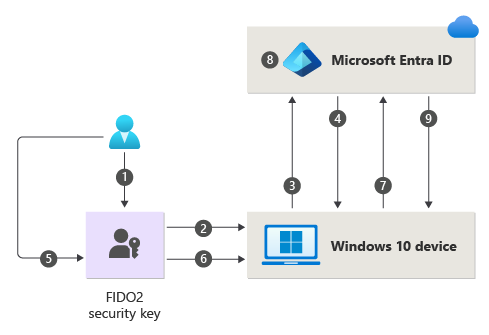

當使用者使用 FIDO2 安全性金鑰登入時,會使用下列程序:

- 使用者將 FIDO2 安全性金鑰插入其電腦中。

- Windows 偵測 FIDO2 安全性金鑰。

- Windows 傳送驗證要求。

- Microsoft Entra ID 傳回 nonce。

- 使用者完成其手勢,以解除鎖定儲存在 FIDO2 安全性金鑰安全記憶體保護區中的私密金鑰。

- FIDO2 安全性金鑰使用私密金鑰簽署 nonce。

- 將具有已簽署 nonce 的主要重新整理權杖 (PRT) 權杖要求傳送至 Microsoft Entra ID。

- Microsoft Entra ID 使用 FIDO2 公開金鑰來驗證已簽署的 nonce。

- Microsoft Entra ID 傳回 PRT,以啟用內部部署資源的存取。

如需 FIDO2 安全性金鑰提供者清單,請參閱成為 Microsoft 相容的 FIDO2 安全性金鑰廠商。

若要開始使用 FIDO2 安全性金鑰,請完成下列操作說明:

憑證型驗證

Microsoft Entra 憑證式驗證 (CBA) 可讓客戶允許或要求使用者根據 Microsoft Entra ID 使用 X.509 憑證為應用程式和瀏覽器登入直接進行驗證。 CBA 可讓客戶採用網路釣魚防護驗證,並根據其公開金鑰基礎結構 (PKI) 使用 X.509 憑證進行登入。

使用 Microsoft Entra CBA 的主要優點

| 福利 | 描述 |

|---|---|

| 絕佳的使用者體驗 | - 需要憑證型驗證的用戶現在可以直接針對 Microsoft Entra ID 進行驗證,而不需要投資同盟。 - 入口網站 UI 可讓使用者輕鬆地設定如何將憑證欄位對應至使用者物件屬性,以在租用戶中查閱使用者 (憑證使用者名稱繫結) - 透過入口網站 UI 設定驗證原則,以協助判斷哪些憑證是單一要素與多重要素。 |

| 易於部署和管理 | - Microsoft Entra CBA 是免費功能,您不需要任何 Microsoft Entra ID 付費版本即可使用。 - 無需複雜的內部部署或網路設定。 - 直接根據 Microsoft Entra ID 進行驗證。 |

| 安全 | - 內部部署密碼不需要以任何形式儲存在雲端中。 - 使用 Microsoft Entra 條件式存取原則順暢地保護您的使用者帳戶,包括網路釣魚防護多重要素驗證 (MFA 需要已授權的版本),以及封鎖舊版驗證。 - 增強式驗證支援可讓使用者透過憑證欄位 (例如簽發者或原則 OID (物件識別碼)) 來定義驗證原則,以判斷哪些憑證符合單一要素與多重要素的資格。 - 此功能可與條件式存取功能和驗證強度功能順暢地搭配運作,以強制執行 MFA 來協助保護您的使用者。 |

支援的案例

以下是支援的案例:

- 使用者在所有平台上登入網頁瀏覽器型應用程式。

- 使用者登入 iOS/Android 平台上的 Office 行動應用程式,以及 Windows 中的 Office 原生應用程式,包括 Outlook、OneDrive 等等。

- 使用者在行動原生瀏覽器上登入。

- 支援使用憑證簽發者主體和原則 OID 進行多重要素驗證的細微驗證規則。

- 使用任何憑證欄位來設定憑證對用戶帳戶繫結:

- 主體別名 (SAN) PrincipalName 和 SAN RFC822Nare

- 主體金鑰識別碼 (SKI) 和 SHA1PublicKey

- 使用任何使用者物件屬性來設定憑證對用戶帳戶繫結:

- 使用者主體名稱

- onPremisesUserPrincipalName

- CertificateUserIds

支援的案例

應注意下列考量:

- 管理員可以為其租用戶啟用無密碼驗證方法。

- 管理員可以針對每種方法鎖定所有使用者,或選取其租用戶內的使用者/安全群組。

- 用戶可以在其帳戶入口網站中註冊和管理這些無密碼驗證方法。

- 使用者可以使用下列無密碼驗證方法進行登入:

- 驗證器應用程式:適用於使用 Microsoft Entra 驗證的案例,包括跨所有瀏覽器、Windows 10 設定期間,以及在任何作業系統上使用整合式行動應用程式。

- 安全性金輪:用於在 Microsoft Edge (舊版和新版 Edge) 等支援瀏覽器的 Windows 10 和 Web 鎖定畫面。

- 使用者可以使用無密碼認證來存取其為來賓之租用戶中的資源,但可能仍需要在該資源租用戶中執行 MFA。 如需詳細資訊,請參閱可能的雙重多重要素驗證。

- 使用者不能在其為來賓的租用戶中註冊無密碼認證,就像他們不能在該租用戶中管理密碼一樣。

不支援的情節

針對任何使用者帳戶的每個無密碼方法,我們建議不超過 20 組金鑰。 隨著新增更多金鑰,使用者物件大小會增加,而且您可能會注意到某些作業的效能降低。 在此情況下,您應該移除不必要的金鑰。 如需詳細資訊和 PowerShell Cmdlet 來查詢和移除金鑰,請參閱使用 WHfBTools PowerShell 模組清除孤立的 Windows Hello 企業版金鑰。使用 /UserPrincipalName 選擇性參數,只查詢特定使用者的金鑰。 所需的使用權限是以系統管理員或指定的使用者身分執行。

當您使用 PowerShell 建立包含所有現有金鑰的 CSV 檔案時,請仔細識別您需要保留的金鑰,並從 CSV 中移除那些資料列。 然後使用修改後的 CSV 搭配 PowerShell 來刪除其餘金鑰,使帳戶金鑰數目低於限制。

刪除 CSV 中報告為 "Orphaned"="True" 的任何金鑰是安全的。 孤立金鑰是指 Microsoft Entra ID 中已取消註冊之裝置的金鑰。 如果移除所有孤立金鑰仍然不會讓使用者帳戶低於限制,則必須查看 DeviceId 和 CreationTime 資料行,以識別要刪除的目標金鑰。 為了您想要保留的金鑰,請小心移除 CSV 中的任何資料列。 使用者正在使用之裝置的任何 DeviceID 金鑰,都應該在刪除步驟之前從 CSV 中移除。

選擇無密碼方法

這三個無密碼選項之間的選擇取決於您公司的安全性、平台和應用程式需求。

以下是選擇 Microsoft 無密碼技術時需要考慮的一些因素:

| Windows Hello 企業版 | 使用 Authenticator 應用程式進行無密碼登入 | FIDO2 安全性金鑰 | |

|---|---|---|---|

| 必要條件 | Windows 10,版本 1809 或更新版本 Microsoft Entra ID |

Authenticator 應用程式核准要求 手機 (iOS 和 Android 裝置) |

Windows 10 版本 1903 或更新版本 Microsoft Entra ID |

| 模式 | 平台 | 軟體 | 硬體 |

| 系統和裝置 | 具有內建受信任平台模組 (TPM) 的電腦 PIN 和生物特徵辨識 |

手機上的 PIN 和生物特徵辨識 | 與 Microsoft 相容的 FIDO2 安全性裝置 |

| 使用者體驗 | 使用 PIN 或生物特徵辨識 (臉部、虹膜或指紋) 搭配 Windows 裝置進行登入。 Windows Hello 驗證已繫結至裝置;使用者需要裝置和登入元件 (例如 PIN 或生物特徵辨識要素) 才能存取公司資源。 |

使用具有指紋掃描、臉部或虹膜辨識或 PIN 的行動電話進行登入。 使用者從電腦或行動電話登入公司或個人帳戶。 |

使用 FIDO2 安全性裝置登入 (生物特徵辨識、PIN 和 NFC) 使用者可以根據組織控制項來存取裝置,並根據 PIN、生物特徵辨識,使用 USB 安全性金鑰和已啟用 NFC 功能的智慧卡、金鑰或穿戴式裝置等裝置進行驗證。 |

| 已啟用的情節 | Windows 裝置的無密碼體驗。 適用於能夠單一登入裝置和應用程式的專用工作電腦。 |

使用行動電話的無密碼解決方案。 適用於從任何裝置存取網路上的工作或個人應用程式。 |

使用生物特徵辨識、PIN 和 NFC 的無密碼背景工作角色體驗。 適用於共用電腦,以及行動電話非可行選項的場所 (例如技術支援中心人員、公用資訊亭或醫院小組) |

請使用下表,選擇支援您需求和使用者的方法。

| 角色 | 案例 | Environment | 無密碼技術 |

|---|---|---|---|

| 系統管理員 | 保護裝置的存取權以進行管理工作 | 已指派的 Windows 10 裝置 | Windows Hello 企業版和/或 FIDO2 安全性金鑰 |

| 系統管理員 | 非 Windows 裝置上的管理工作 | 行動裝置或非 Windows 裝置 | 使用 Authenticator 應用程式進行無密碼登入 |

| 資訊背景工作角色 | 生產力工作 | 已指派的 Windows 10 裝置 | Windows Hello 企業版和/或 FIDO2 安全性金鑰 |

| 資訊背景工作角色 | 生產力工作 | 行動裝置或非 Windows 裝置 | 使用 Authenticator 應用程式進行無密碼登入 |

| 前線工作者 | 中心、工廠、零售或資料輸入中的資訊亭 | 已共用的 Windows 10 裝置 | FIDO2 安全性金鑰 |

下一步

若要在 Microsoft Entra ID 中開始使用無密碼,請完成下列其中一個操作說明: