在 Microsoft Entra ID 中新增、測試或移除受保護的動作

Microsoft Entra ID 中的受保護動作是已指派條件式存取原則的權限,當使用者嘗試執行動作時,會強制執行這些原則。 本文說明如何新增、測試或移除受保護的動作。

注意

您應該依照下列順序執行這些步驟,以確保受保護的動作已正確設定並強制執行。 如果您未依照此順序執行,可能會發生非預期的行為,例如取得重複要求以重新驗證。

必要條件

若要新增或移除受保護的動作,您必須具有:

步驟 1:設定條件式存取原則

受保護的動作會使用條件式存取驗證內容,因此您必須設定驗證內容,並將其新增至條件式存取原則。 如果您已經有具有驗證內容的原則,則可以跳到下一節。

選取 [保護]>[條件式存取]>[驗證內容]>[驗證內容]。

選取 [新增驗證內容] 以開啟 [新增驗證內容] 窗格。

輸入名稱和描述,然後選取 [儲存]。

選取 [原則]>[新增原則] 以建立新的原則。

建立新的原則並選取您的驗證內容。

如需詳細資訊,請參閱條件式存取:雲端應用程式、動作和驗證內容。

步驟 2:新增受保護的動作

若要新增保護動作,請使用條件式存取驗證內容,將條件式存取原則指派給一或多個權限。

選取 [保護]>[條件式存取]>[原則]。

請確定您規劃搭配受保護動作使用的條件式存取原則狀態設定為 [開啟],而非 [關閉] 或 [報告專用]。

選取 [身分識別]>[角色與系統管理員]>[受保護的動作]。

選取 [新增受保護的動作] 以新增受保護的動作。

如果停用 [新增受保護的動作],請確定您已獲指派條件式存取系統管理員或安全性系統管理員角色。 如需詳細資訊,請參閱針對受保護的動作進行疑難排解。

選取已設定的條件式存取驗證內容。

選取 [選取權限],然後選取使用條件式存取保護的權限。

選取 [新增]。

完成後,請選取儲存。

新的受保護動作會出現在受保護動作的清單中

步驟 3:測試受保護的動作

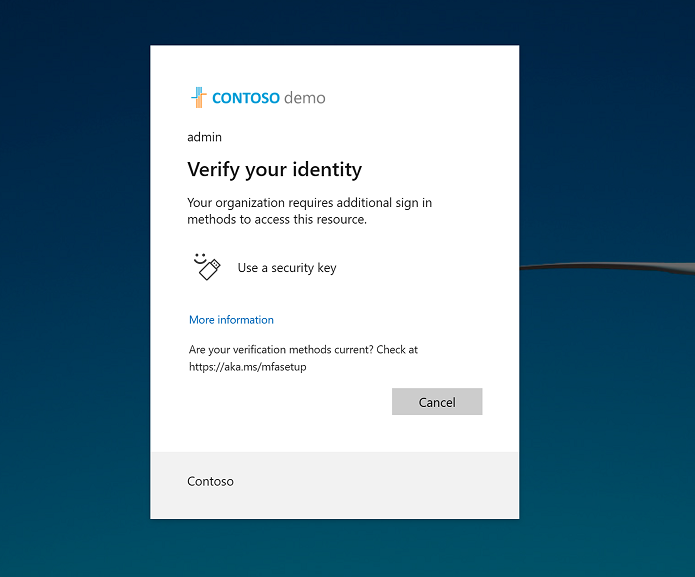

當使用者執行受保護的動作時,他們必須滿足條件式存取原則需求。 本節顯示提示使用者滿足原則的體驗。 在此範例中,使用者必須先向 FIDO 安全性金鑰進行驗證後,才能更新條件式存取原則。

以必須滿足原則的使用者身分登入 Microsoft Entra 系統管理中心。

選取 [保護]>[條件式存取]。

選取條件式存取原則加以檢視。

原則編輯已停用,因為尚未滿足驗證需求。 頁面底部有下列注意事項:

編輯會受到其他存取需求的保護。 按一下這裡重新驗證。

選取 [按一下這裡以重新驗證]。

當瀏覽器重新導向至 Microsoft Entra 登入頁面時,請完成驗證需求。

完成驗證需求之後,即可編輯原則。

編輯原則並儲存變更。

移除受保護的動作

若要移除保護動作,請從權限取消指派條件式存取原則需求。

選取 [身分識別]>[角色與系統管理員]>[受保護的動作]。

尋找並選取要取消指派的權限條件式存取原則。

在工具列上,選取 [移除]。

移除受保護的動作之後,權限就不會有條件式存取需求。 新的條件式存取原則可以指派給權限。

Microsoft Graph

新增受保護的動作

將驗證內容值指派給權限,以新增受保護的動作。 您可呼叫 authenticationContextClassReference API 來探索租用戶中可用的驗證內容值。

您可以使用 unifiedRbacResourceAction API Beta 端點,將驗證內容指派給權限:

https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/

下列範例示範如何取得在 microsoft.directory/conditionalAccessPolicies/delete 權限上設定的驗證內容識別碼。

GET https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/microsoft.directory-conditionalAccessPolicies-delete-delete?$select=authenticationContextId,isAuthenticationContextSettable

屬性 isAuthenticationContextSettable 設定為 true 的資源動作支援驗證內容。 具有屬性 authenticationContextId 值的資源動作是已指派給動作的驗證內容識別碼。

若要檢視 isAuthenticationContextSettable 和 authenticationContextId 屬性,必須在對資源動作 API 提出要求時,包含在 select 陳述式中。

針對受保護的動作進行疑難排解

徵兆 - 無法選取驗證內容值

嘗試選取條件式存取驗證內容時,沒有任何值可供選取。

原因

租用戶中尚未啟用任何條件式存取驗證內容值。

方案

新增驗證內容,以啟用租用戶的驗證內容。 請確定已核取 [發佈至應用程式],以便值可供選取。 如需詳細資訊,請參閱驗證內容。

徵兆 - 未觸發原則

在某些情況下,新增受保護的動作之後,可能不會如預期般提示使用者。 例如,如果原則需要多重要素驗證,使用者可能不會看到登入提示。

原因 1

使用者尚未指派給用於受保護動作的條件式存取原則。

解決方案 1

使用條件式存取 What If 工具來檢查使用者是否已獲指派原則。 使用此工具時,請選取使用者和與受保護動作搭配使用的驗證內容。 選取 [What If],並確認預期的原則列在 [將套用的原則] 資料表中。 如果原則不適用,請檢查原則使用者指派條件,然後新增使用者。

原因 2

使用者先前已滿足原則。 例如,相同工作階段稍早完成的多重要素驗證。

解決方案 2

檢查 Microsoft Entra 登入事件以進行疑難排解。 登入事件包含關於工作階段的詳細資料,包括使用者是否已完成多重要素驗證。 使用登入記錄進行疑難排解時,檢查原則詳細資料頁面也很有用,可確認已要求驗證內容。

徵兆 - 原則永遠不會滿足

當您嘗試執行條件式存取原則的需求時,原則永遠不會滿足,且會持續要求您重新驗證。

原因

未建立條件式存取原則,或原則狀態為 [關閉] 或 [報告專用]。

方案

如果條件式存取原則不存在,且/或將狀態設定為 [開啟],請建立條件式存取原則。

如果您因為受保護的動作和重複要求重新驗證而無法存取條件式存取頁面,請使用下列連結來開啟 [條件式存取] 頁面。

徵兆 - 無法存取新增受保護的動作

登入時,您沒有新增或移除受保護動作的權限。

原因

您沒有管理受保護動作的權限。

方案

請確定您已獲指派條件式存取系統管理員或安全性系統管理員角色。

徵兆 - 使用 PowerShell 來執行受保護的動作時傳回錯誤

使用 PowerShell 執行受保護的動作時,會傳回錯誤,且沒有提示滿足條件式存取原則。

原因

Microsoft Graph PowerShell 支援允許原則提示所需的升級驗證。 Azure 和 Azure AD Graph PowerShell 不支援進行升級驗證。

方案

請確定您使用的是 Microsoft Graph PowerShell。

![[新增驗證內容] 窗格以新增驗證內容的螢幕擷取畫面。](media/protected-actions-add/authentication-context-add.png)

![[新增原則] 頁面的螢幕擷取畫面,以建立具有驗證內容的新原則。](media/protected-actions-add/policy-authentication-context.png)

![[角色和系統管理員] 中 [新增受保護動作] 頁面的螢幕擷取畫面。](media/protected-actions-add/protected-actions-start.png)

![[新增受保護動作] 頁面的螢幕擷取畫面,其中已選取權限。](media/protected-actions-add/permissions-select.png)

![[受保護的動作] 頁面的螢幕擷取畫面,其中已選取要移除的權限。](media/protected-actions-add/permissions-remove.png)

![[新增受保護的動作] 頁面的螢幕擷取畫面,其中沒有要選取的驗證內容。](media/protected-actions-add/authentication-context-none.png)