在本文中,您將瞭解如何整合 DocuSign 與 Microsoft Entra 識別碼。 將 DocuSign 整合至 Microsoft Entra ID 時,您可以:

- 使用Microsoft Entra標識符來控制可存取 DocuSign 的人員。

- 讓使用者透過其Microsoft Entra 帳戶自動登入 DocuSign。

- 在一個集中位置管理您的帳戶:Azure 入口網站。

先決條件

本文中所述的案例假設您已經具備下列必要條件:

- 已啟用單一登錄的 DocuSign 訂用帳戶。

- 控制您的網域 DNS。 這是用於在 DocuSign 上認領網域的必要條件。

注意

此整合也可從 Microsoft Entra US Government Cloud 環境使用。 您可以在 Microsoft Entra US Government 雲端應用連結庫中找到此應用程式,並以您從公用雲端所做的相同方式進行設定。

案例描述

在本文中,您會在測試環境中設定及測試 Microsoft Entra SSO,以確認:

DocuSign 支援服務提供者 SP 起始的SSO。

DocuSign 支援即時使用者佈建。

DocuSign 支援 自動使用者布建。

從畫廊新增 DocuSign

若要設定將 DocuSign 整合到 Microsoft Entra 識別碼中,您必須從資源庫將 DocuSign 新增到受控 SaaS 應用程式清單:

- 以至少雲端應用程式管理員身分登入 Microsoft Entra 系統管理中心。

- 流覽至 Entra ID>企業應用程式>新增應用程式。

- 在 [ 從資源庫新增 ] 區段的搜尋方塊中,輸入 DocuSign 。

- 從結果面板中選取 [DocuSign ],然後新增應用程式。 請稍等幾秒鐘,以便將應用程式新增至您的租使用者。

或者,您也可以使用 企業應用程式設定精靈。 在此精靈中,您可以將應用程式新增至租戶,將使用者或群組新增至應用程式,指派角色,以及完成 SSO 設定。 深入瞭解 Microsoft 365 精靈。

設定及測試 Microsoft Entra SSO for DocuSign

以名為 B.Simon 的測試用戶,設定及測試與 DocuSign 搭配運作 Microsoft 的 Entra SSO。 若要讓 SSO 能夠運作,您必須建立 Microsoft Entra 使用者與 DocuSign 中對應使用者之間的連結關聯性。

若要設定及測試與 DocuSign 搭配運作的 Entra SSO Microsoft,請執行下列步驟:

-

設定 Microsoft Entra SSO ,讓使用者可以使用此功能。

- 建立 Microsoft Entra 測試使用者,以測試 B.Simon 的 Microsoft Entra 單一登錄功能。

- 指派 Microsoft Entra 測試使用者,讓 B.Simon 能夠使用 Microsoft Entra 單一登錄。

-

設定 DocuSign SSO 以在應用程式端設定單一登入設定。

- 建立一個 DocuSign 測試使用者,以便在 DocuSign 中生成 B.Simon 的對應使用者,並與 Microsoft Entra 中代表該使用者的項目進行連結。

- 測試 SSO 以確認組態是否正常運作。

設定 Microsoft Entra SSO

若要在 Azure 入口網站中啟用 Microsoft Entra SSO,請遵循下列步驟:

以至少雲端應用程式管理員身分登入 Microsoft Entra 系統管理中心。

流覽至 Entra ID>Enterprise 應用程式>DocuSign 應用程式整合頁面、尋找 [管理 ] 區段,然後選取 [單一登錄]。

在 [ 選取單一登錄方法] 頁面上,選取 [SAML]。

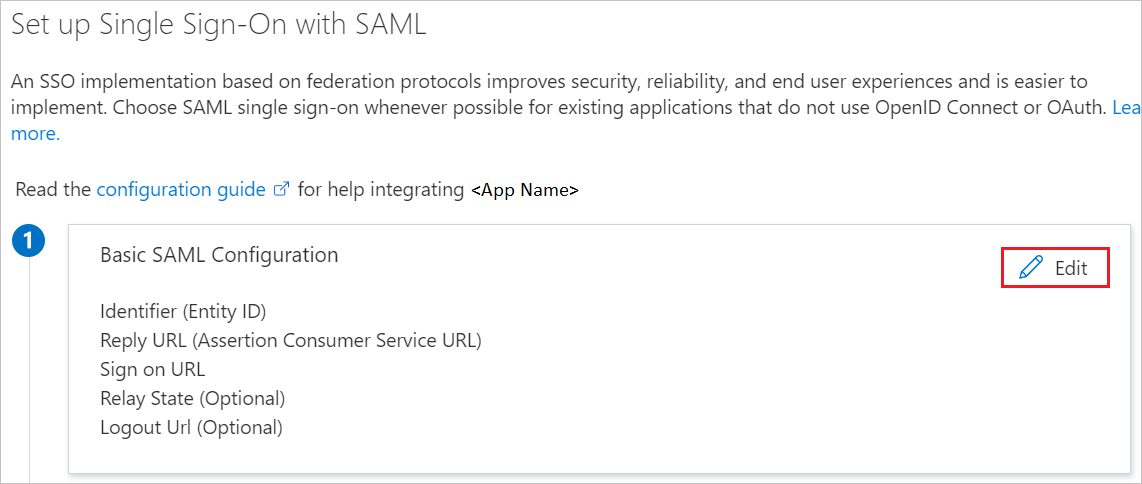

在 [ 使用 SAML 設定單一登錄 ] 頁面上,選取 [基本 SAML 組態 ] 的鉛筆圖示以編輯設定。

在 [基本 SAML 組態] 區段中,執行下列步驟:

一個。 在 [識別碼 (實體識別碼)] 文字方塊中,使用下列模式輸入 URL:

https://<subdomain>.docusign.com/organizations/<OrganizationID>/saml2b。 在 [回覆 URL] 文字方塊中,以下列其中一個模式輸入 URL:

回應 URL 生產: https://<subdomain>.docusign.com/organizations/<OrganizationID>/saml2/login/<IDPID>https://<subdomain>.docusign.net/SAML/QA 實例: https://<SUBDOMAIN>.docusign.com/organizations/saml2丙. 在 [登入 URL] 文字方塊中,使用下列模式輸入 URL︰

https://<subdomain>.docusign.com/organizations/<OrganizationID>/saml2/login/sp/<IDPID>注意

這些方括弧中的值是佔位符。 將它們取代為實際標識碼、回復 URL 和登入 URL 中的值。 請連絡 Docusign 支援小組以取得這些值。

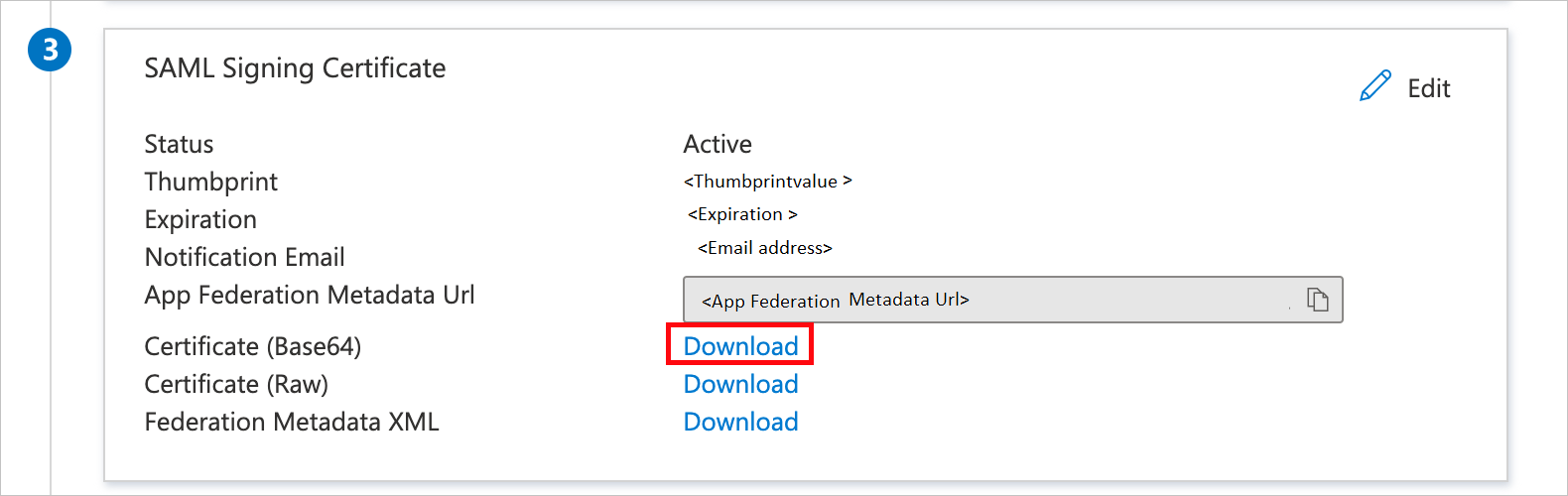

在 [使用 SAML 設定單一登錄] 頁面上的 [SAML 簽署憑證] 區段中,尋找 [憑證] (Base64)。 選取 [下載] 以下載憑證,並將其儲存在您的電腦上。

在 [設定 DocuSign ] 區段中,根據您的需求複製適當的 URL(或 URL)。

建立並指派 Microsoft Entra 測試使用者

遵循 建立和指派用戶帳戶 快速入門中的指導方針,以建立名為 B.Simon 的測試用戶帳戶。

設定 DocuSign SSO

在不同的網頁瀏覽器視窗中,以系統管理員身分登入您的 Up DocuSign 公司網站

在頁面左上角,選取應用程式啟動器(9 個點),然後選取 [ 系統管理員]。

![[配置檔] 底下的 [移至系統管理員] 螢幕快照。](media/docusign-tutorial/docusign-admin.png)

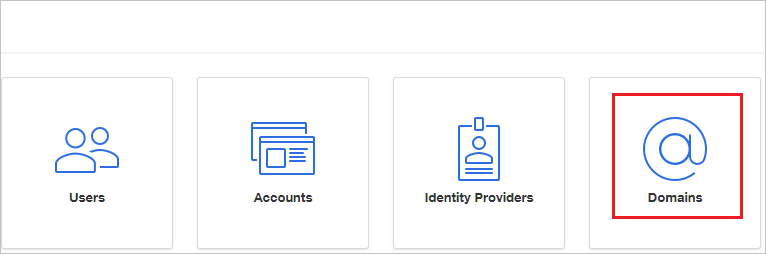

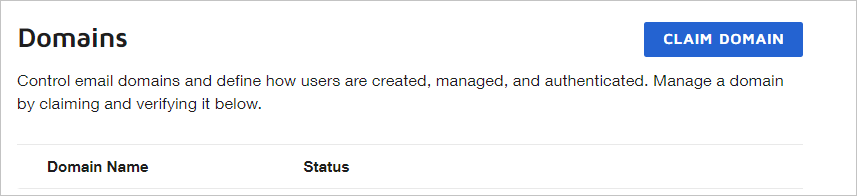

在您的網域解決方案頁面上,選取 [ 網域]。

在 網域 區中,選取 宣告網域。

在 [要求網域] 對話框的 [網域名稱] 方塊中,輸入您的公司網域,然後選取 [要求]。 請確保您已驗證網域,並確認其狀態為作用中。

![[宣告網域/功能變數名稱] 對話框的螢幕快照。](media/docusign-tutorial/claim-a-domain.png)

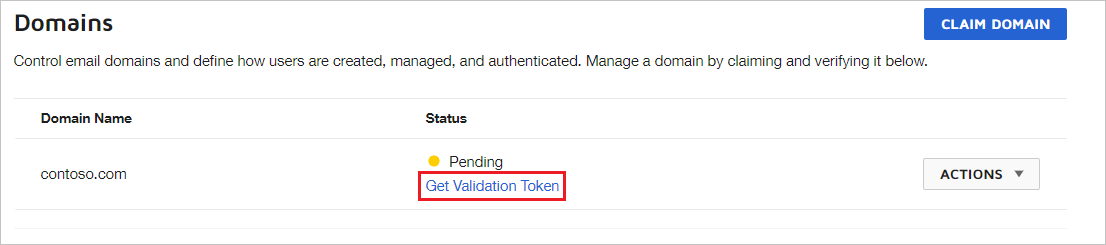

在 [ 網域] 區 段中,選取 [取得宣告清單中新增之新網域的 驗證令牌 ]。

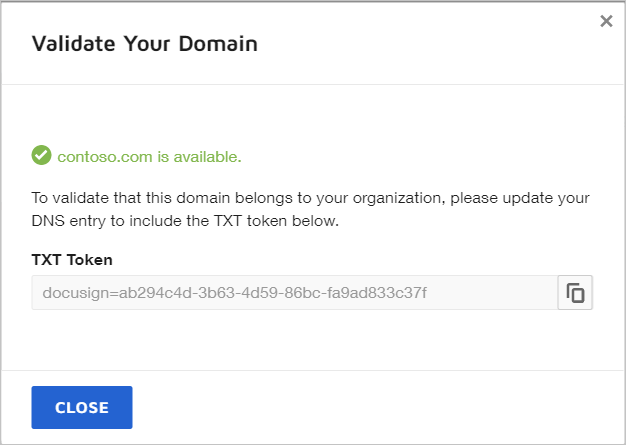

複製 TXT 令牌

請遵循下列步驟,使用 TXT 令牌 設定 DNS 提供者:

一個。 流覽至網域的 DNS 記錄管理頁面。

b。 新增 TXT 記錄。

丙. 名稱:@ 或 *。

d。 文字:貼上您從先前步驟複製的 TXT 令牌 值。

e。 TTL:預設值或 1 小時/3,600 秒。

在左側導覽中,選取 [存取管理] 中的 [識別提供者]。

![[識別提供者] 選項的螢幕快照。](media/docusign-tutorial/identity-providers.png)

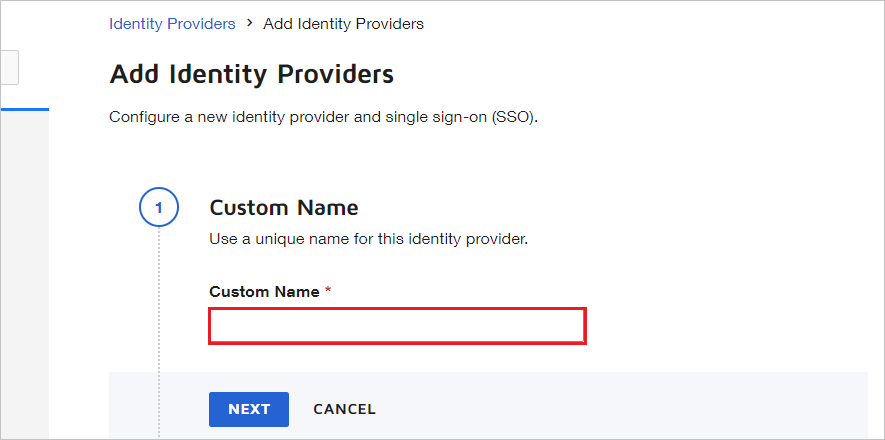

在 [ 識別提供者 ] 區段中,選取 [新增識別提供者]。

![[新增識別提供者] 選項的螢幕快照。](media/docusign-tutorial/add-identity-provider-option.png)

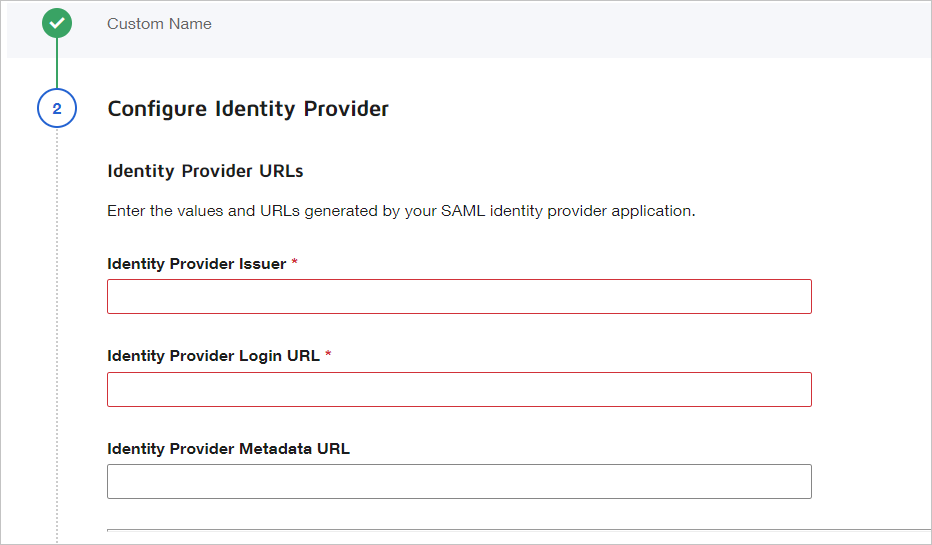

在 [ 識別提供者設定 ] 頁面上,遵循下列步驟:

一個。 在 [ 自定義名稱] 方塊中,輸入組態的唯一名稱。 請勿使用空格。

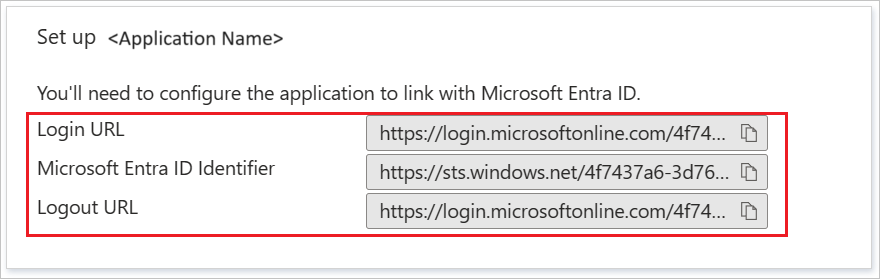

b。 在 身分提供者發行方塊中,貼上您所複製的 Microsoft Entra 識別碼值。

丙. 在 [ 識別提供者登入 URL ] 方塊中,貼上您從 Azure 入口網站複製的 [ 登入 URL ] 值。

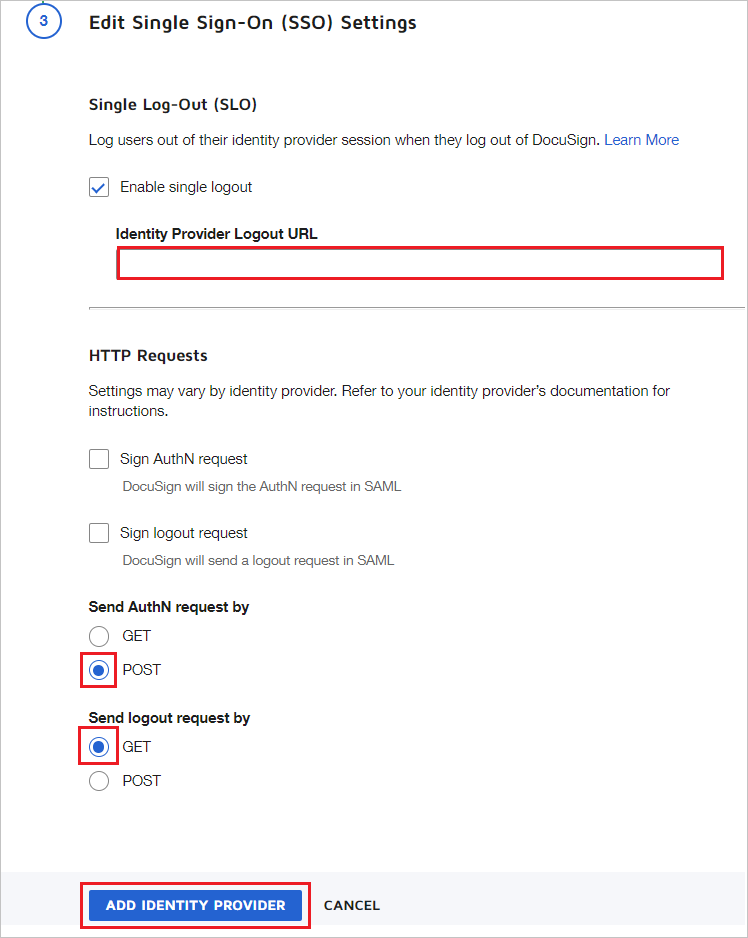

d。 在 [識別提供者註銷 URL] 方塊中,貼上您從 Azure 入口複製的 註銷 URL 值。

e。 針對 傳送驗證請求的方式,選取 POST。

f。 要 傳送註銷請求,請選擇 GET。

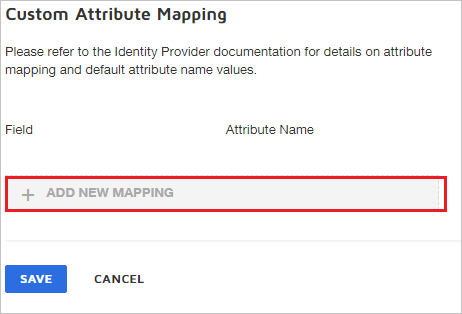

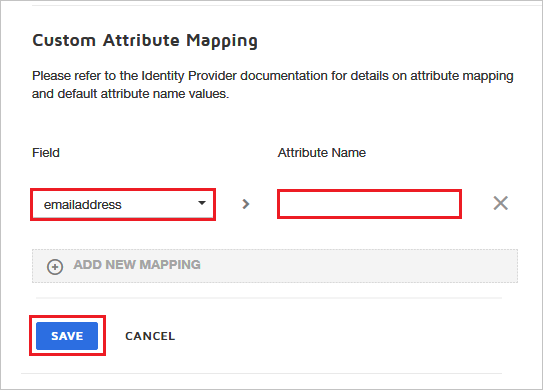

g。 在 自訂屬性對應 區段中,選取 新增對應。

h。 選擇您要對應至 Microsoft Entra 宣告的欄位。 在此範例中,emailaddress 宣告會對應

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress的值。 這是來自 Microsoft Entra ID 的電子郵件宣告的預設宣告名稱。 選取 [儲存]。

注意

使用適當的 使用者標識碼 ,將使用者從 Microsoft Entra ID 對應至 DocuSign 用戶對應。 選取適當的欄位,然後根據您的組織設定輸入適當的值。 自訂屬性映射的設置不是必須的。

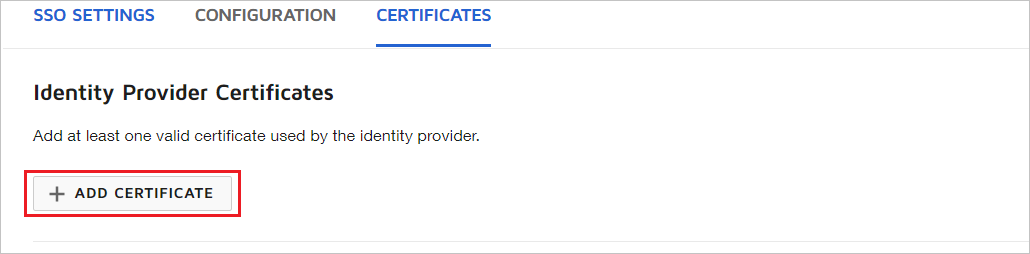

我。 在 [ 識別提供者憑證 ] 區段中,選取 [新增憑證],上傳您從 Azure 入口網站下載的憑證,然後選取 [ 儲存]。

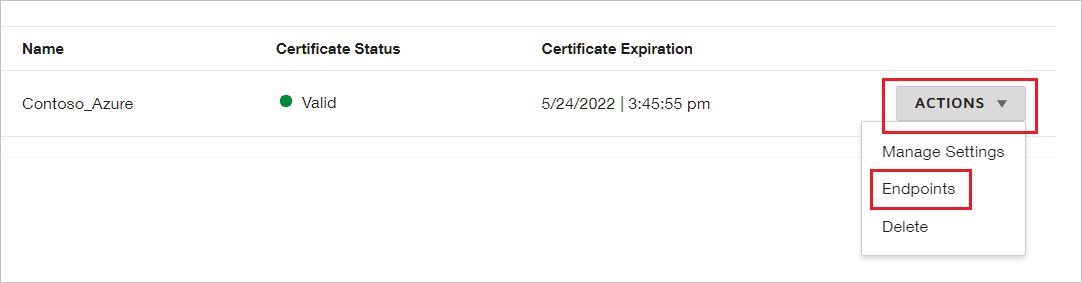

j. 在 [ 識別提供者 ] 區段中,選取 [ 動作],然後選取 [ 端點]。

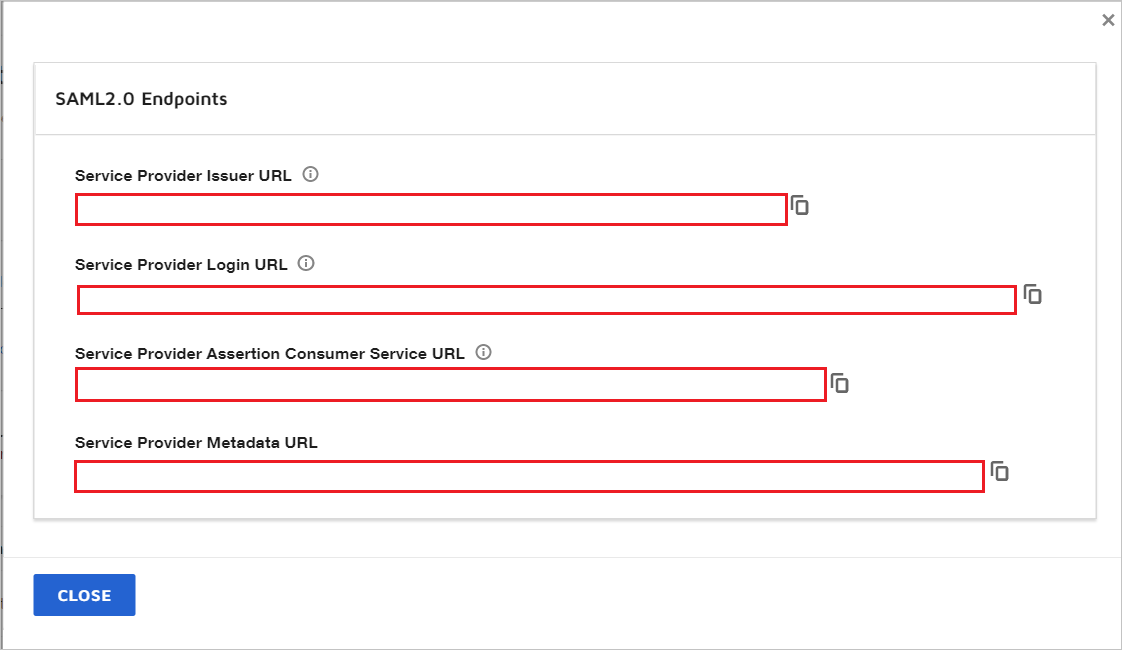

喔,好 在 DocuSign 管理入口網站的 [ 檢視 SAML 2.0 端點 ] 區段中,遵循下列步驟:

複製服務提供者簽發者 URL,然後將它貼到 [基本 SAML 組態] 區段中的 [標識符] 方塊中。

複製 [服務提供者判斷提示取用者服務 URL],然後將它貼到 [基本 SAML 組態] 區段中的 [回復 URL] 方塊中。

複製 [服務提供者登入 URL],然後將它貼到 [基本 SAML 組態] 區段中的 [登入 URL] 方塊中。 在 服務提供者登入 URL 的結尾,您會取得 IDPID 值。

選取 [關閉]。

建立 DocuSign 測試使用者

本節會在 DocuSign 中建立名為 B.Simon 的使用者。 DocuSign 支援即時使用者布建,且預設為啟用狀態。 本節中沒有需要您完成的項目。 如果 DocuSign 中還沒有任何使用者存在,在驗證之後就會建立新的使用者。

注意

如果您需要手動建立使用者,請連絡 DocuSign 支援小組。

測試 SSO

在本節中,您會使用下列選項來測試Microsoft Entra 單一登錄設定。

選取 [測試此應用程式],此選項會重新導向至您可以在其中起始登入流程的 DocuSign 登入 URL。

直接移至 DocuSign 登入 URL,然後從該處起始登入流程。

您可以使用Microsoft我的應用程式。 當您在我的應用程式中選取 DocuSign 圖格時,應該會自動登入您已設定 SSO 的 DocuSign。 如需 My Apps 的詳細資訊,請參閱 我的應用程式簡介。

相關內容

設定 DocuSign 後,您可以強制執行工作階段控制件,以即時防止組織的敏感數據遭到外洩和滲透。 會話控制是從條件式存取擴展而來。 瞭解如何使用適用於 Cloud Apps 的 Microsoft Defender 強制執行會話控制。