在本文中,您將瞭解如何整合 ThirdPartyTrust 與 Microsoft Entra 識別符。 在整合 ThirdPartyTrust 和 Microsoft Entra ID 時,您可以:

- 在 Microsoft Entra ID 中控管誰可以存取 ThirdPartyTrust。

- 讓使用者使用其Microsoft Entra 帳戶自動登入 ThirdPartyTrust。

- 在一個中央位置管理您的帳戶。

先決條件

本文中所述的案例假設您已經具備下列必要條件:

- 已啟用單一登入(SSO)的 ThirdPartyTrust 訂用帳戶。

案例描述

在本文中,您會在測試環境中設定及測試Microsoft Entra 單一登錄。

- ThirdPartyTrust 支援 SP 和 IDP 起始的 SSO。

注意

此應用程式的標識碼是固定字串值,因此一個租使用者中只能設定一個實例。

從圖庫新增 ThirdPartyTrust

若要設定 ThirdPartyTrust 與 Microsoft Entra 識別元整合,您需要從資源庫將 ThirdPartyTrust 新增到受控 SaaS 應用程式清單。

- 以至少雲端應用程式管理員身分登入 Microsoft Entra 系統管理中心。

- 流覽至 Entra ID>企業應用程式>新增應用程式。

- 在 [ 從資源庫新增 ] 區段的搜尋方塊中,輸入 ThirdPartyTrust 。

- 從結果面板中選取 [ThirdPartyTrust ],然後新增應用程式。 將應用程式新增至您的租戶時,請稍候幾秒鐘。

或者,您也可以使用 企業應用程式設定精靈。 在此精靈中,您可以將應用程式新增至租戶,將使用者或群組新增至應用程式,指派角色,以及完成 SSO 設定。 深入瞭解 Microsoft 365 精靈。

設定及測試 Microsoft Entra SSO 以用於 ThirdPartyTrust

以名為 B.Simon 的測試用戶,設定及測試 Microsoft Entra SSO 與 ThirdPartyTrust 的整合。 若要讓 SSO 能夠運作,您必須建立 Microsoft Entra 使用者與 ThirdPartyTrust 中相關使用者之間的連結關聯性。

若要設定及測試與 ThirdPartyTrust 搭配運作的 Entra SSO Microsoft,請執行下列步驟:

-

設定 Microsoft Entra SSO - 讓使用者能夠使用此功能。

- 建立 Microsoft Entra 測試使用者 - 以使用 B.Simon 測試Microsoft Entra 單一登錄。

- 指派 Microsoft Entra 測試使用者 - 讓 B.Simon 能夠使用 Microsoft Entra 單一登錄。

-

設定 ThirdPartyTrust SSO - 在應用程式端設定單一登入設定。

- 建立 ThirdPartyTrust 測試使用者 - 將 ThirdPartyTrust 中對應的 B.Simon 連結到 Microsoft Entra 使用者的代表形式。

- 測試 SSO - 確認組態是否正常運作。

設定 Microsoft Entra SSO

請遵循下列步驟來啟用 Microsoft Entra SSO。

以至少雲端應用程式管理員身分登入 Microsoft Entra 系統管理中心。

流覽至 Entra ID>企業應用程式>ThirdPartyTrust>單一登入。

在 [ 選取單一登錄方法] 頁面上,選取 [SAML]。

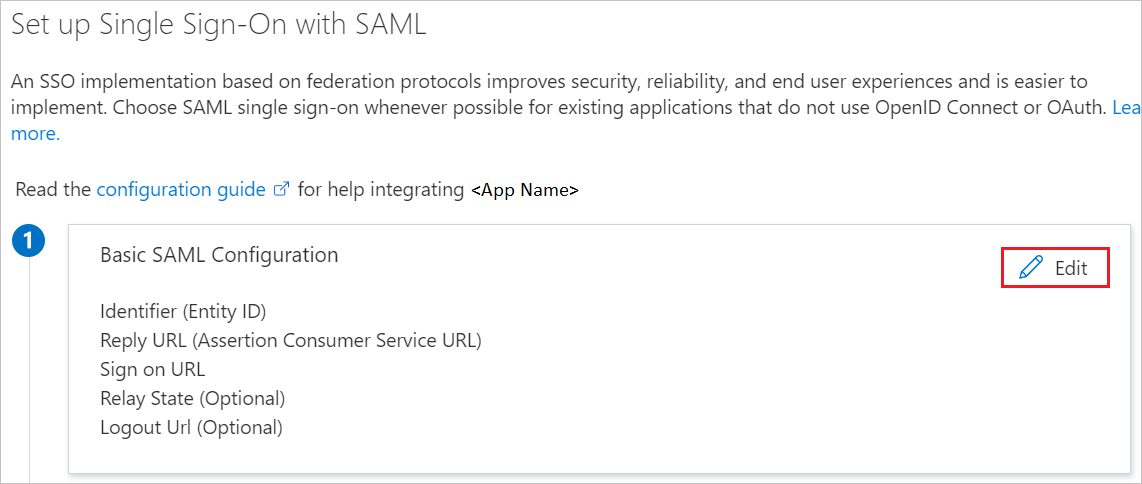

在 [ 使用 SAML 設定單一登錄 ] 頁面上,選取 [基本 SAML 組態 ] 的鉛筆圖示以編輯設定。

如果您想要以 IDP 起始模式設定應用程式,請在 [基本 SAML 組態] 區段上執行下列步驟:

在 [識別碼] 文字方塊中,輸入 URL:

https://api.thirdpartytrust.com/sai3/saml/metadata如果您想要以 SP 起始模式設定應用程式,請選取 [設定其他 URL],然後執行下列步驟:

在 [登入 URL] 文字方塊中,輸入 URL:

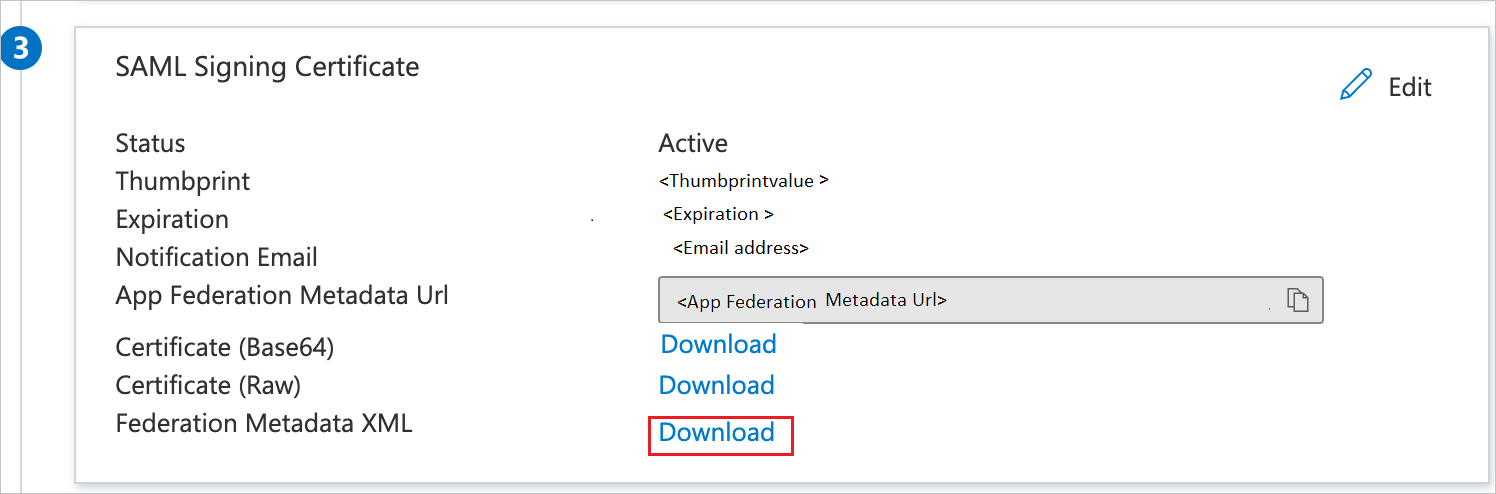

https://api.thirdpartytrust.com/sai3/test在 [ 使用 SAML 設定單一 Sign-On ] 頁面上的 [SAML 簽署憑證 ] 區段中,選取 [ 下載 ],根據您的需求從指定選項下載 [同盟元數據 XML ],並將它儲存在您的計算機上。

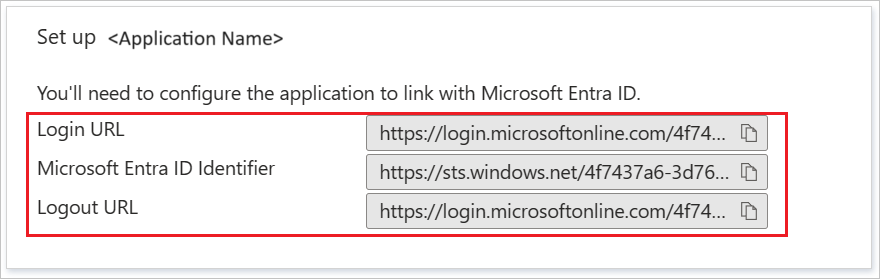

在 [ 設定 ThirdPartyTrust ] 區段上,根據您的需求複製適當的 URL。

建立並指派 Microsoft Entra 測試使用者

遵循 建立和指派用戶帳戶 快速入門中的指導方針,以建立名為 B.Simon 的測試用戶帳戶。

設定 ThirdPartyTrust SSO

若要在 ThirdPartyTrust 端設定單一登錄,您必須將從應用程式組態下載的 [同盟元數據 XML ] 和複製的適當 URL 傳送給 ThirdPartyTrust 支援小組。 為了在兩端都正確設定 SAML SSO 連線,他們設定這個參數。

建立 ThirdPartyTrust 測試使用者

在本節中,您會在 ThirdPartyTrust 中建立名為 Britta Simon 的使用者。 請與 ThirdPartyTrust 支援小組合作 ,在 ThirdPartyTrust 平臺中新增使用者。 用戶必須先建立並啟用,才能使用單一登錄。

測試 SSO

在本節中,您會使用下列選項來測試Microsoft Entra 單一登錄設定。

SP 啟動:

選取 [測試此應用程式],此選項會重新導向至您可以在其中起始登入流程的 ThirdPartyTrust 登入 URL。

直接移至 ThirdPartyTrust 登入 URL,然後從該處起始登入流程。

IDP 已啟動:

- 選取 [ 測試此應用程式],您應該會自動登入您已設定 SSO 的 ThirdPartyTrust。

您也可以使用Microsoft我的應用程式,在任何模式中測試應用程式。 當您在 My Apps 中選取 ThirdPartyTrust 圖格時,如果是在 SP 模式中設定,您會重新導向至應用程式登入頁面來起始登入流程,如果在 IDP 模式中設定,則應該會自動登入您已設定 SSO 的 ThirdPartyTrust。 如需 My Apps 的詳細資訊,請參閱 我的應用程式簡介。

相關內容

設定 ThirdPartyTrust 後,您可以強制執行會話控件,以即時防止組織的敏感數據遭到外泄和滲透。 會話控制是從條件式存取擴展而來的。 瞭解如何使用適用於 Cloud Apps 的 Microsoft Defender 強制執行會話控制。