本文總結了我們

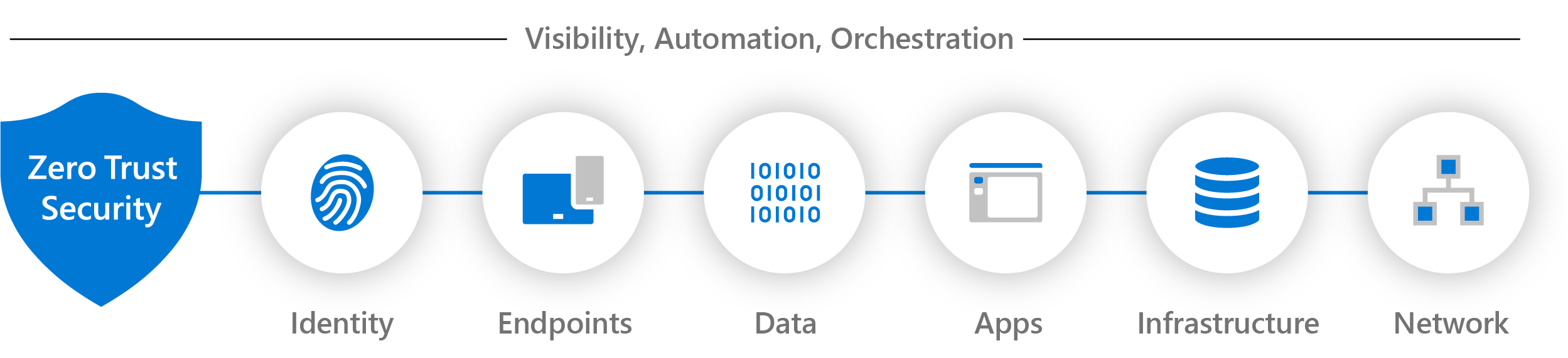

技術支柱代表了你安全架構的核心領域。 他們將相關能力與控制項歸類為邏輯領域,如身份、端點、資料、應用程式、基礎架構、網路及安全操作。

每個柱子都回答了相同的根本問題:

我們該如何將零信任原則應用於這部分環境?

支柱不再以單一產品或功能為思維,而是提供一種穩定的方式來組織整個環境的安全設計與實施。

採用模式中的技術支柱

我們的結構化採用模式聚焦於三個組成部分:

- 商業情境 ——定義組織最關鍵的安全成果。 他們聚焦於為何我們正在採用零信任安全。

- 安全領域 ——引導團隊在共用安全領域中定義策略、架構、流程與控制,以便提供商業情境。 他們著重於需要哪些 零信任 能力。

- 技術支柱 ——保護組織的特定領域,如身份、資料與裝置。 他們著重於安全能力的 實施地點 。

- 技術解決方案 - 隨著採用率逐步推進,技術解決方案提供跨技術支柱實施安全控管的詳細指引。 他們著重於 安全措施的 實施方式。

在 零信任 採用模式中,技術支柱介於策略與執行之間。

技術支柱並不定義成果(商業解決方案)或步驟(技術解決方案),但它們會:

- 定義安全控管的技術界限。 這些邊界被解決方案用來組織實作指引與邏輯。

- 作為意圖(為什麼)與執行(如何)之間的橋樑。

支柱們

| 技術支柱 | 說明 |

|---|---|

|

身分識別 |

控制存取決策。 每個請求都從身份驗證及執行最小權限開始。 |

|

端點 |

評估並強化裝置信任。 存取取決於裝置健康狀況、合規性與風險。 |

|

數據 |

保護資產本身。 資料的安全透過分類、標示、加密及存取控制持續存在。 |

|

應用程式 |

規範資料的存取方式。 在應用程式層與 API 層施加控制,包括權限與會話控制。 |

|

基礎設施 |

保護計算資源。 透過設定、存取控制與監控,強化伺服器、虛擬機、容器與服務。 |

|

Network |

控制連接與移動。 分段並監控流量,防止橫向移動並強制安全通訊。 |

|

安全行動 |

整合並操作所有支柱。 偵測、調查並利用來自整個環境的訊號進行回應。 |

零信任 實作工作坊

Microsoft 針對每個零信任支柱皆提供實施工作坊。 了解更多。