![]()

身份是現代職場管理存取的關鍵控制平面,對實施Zero Trust至關重要。 身分識別解決方案支援:

- 透過強認證與存取政策實現零信任。

- 最小特權存取與細緻的權限和存取控制。

- 控制及原則,管理存取安全資源,並將攻擊的爆破半徑降到最低。

本整合指南說明獨立軟體供應商(ISV)及技術夥伴如何整合 Microsoft Entra ID,為客戶打造安全的 Zero Trust 解決方案。

Zero Trust for Identity 整合指南

本整合指南涵蓋 Microsoft Entra ID 與 Microsoft 外部 ID。

Microsoft Entra ID 是 Microsoft 基於雲端的身份與存取管理服務。 它提供下列功能:

- 單一登錄驗證

- 條件式存取

- 無密碼和多重要素驗證

- 自動化使用者布建

- 以及更多可讓企業大規模保護及自動化身分識別程式的功能

Microsoft Entra External ID 是一款企業對客戶身份存取管理(CIAM)解決方案。 客戶使用 Microsoft Entra External ID 來實施安全的白標認證解決方案,這些方案易於擴展,並能融入品牌網路及行動應用程式體驗。 請參考Microsoft Entra External ID部分了解整合指引。

Microsoft Entra ID

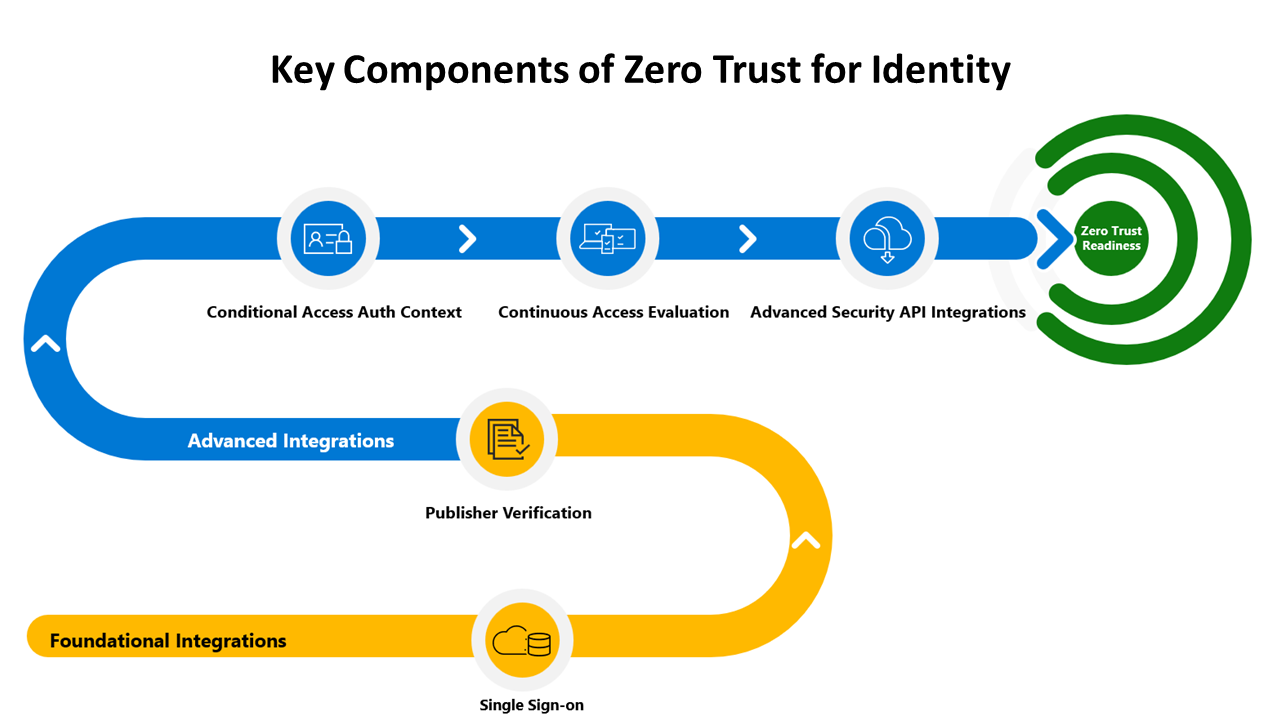

有許多方法可以將您的解決方案與 Microsoft Entra ID 整合。 基礎整合是利用 Microsoft Entra ID 內建的安全功能來保護你的客戶。 進階整合會進一步提升解決方案的安全性功能。

基礎整合

基礎整合透過 Microsoft Entra ID 內建的安全功能保護您的客戶。

啟用單一登錄和發行者驗證

要啟用單一登入,我們建議將你的應用程式發佈在 應用程式圖庫中。 這種做法能提升客戶信任度,因為他們知道你的應用程式已被驗證為與 Microsoft Entra ID 相容。 你可以成為 認證出版商 ,讓客戶確信你是他們新增到租戶的應用程式的出版者。

在應用程式庫中發佈使 IT 系統管理員可以透過自動化應用程式註冊,輕鬆地將解決方案整合到他們的租戶中。 手動註冊是應用程式支援問題的常見原因。 將您的應用程式新增至資源庫可避免您的應用程式發生這些問題。

對於行動應用程式,我們建議你使用Microsoft Authentication Library和系統瀏覽器來

整合使用者配置

管理具有數千個使用者之組織的身分識別和存取是一項挑戰。 如果大型組織使用您的解決方案,請考慮在您的應用程式與 Microsoft Entra ID 之間同步使用者與存取資訊。 這有助於在發生變更時保持使用者存取一致。

SCIM(跨網域身分識別管理系統)是交換使用者身分識別資訊的開放標準。 你可以使用 SCIM 使用者管理 API,自動在應用程式與 Microsoft Entra ID 之間配置使用者與群組。

建立一個 SCIM 端點,用於從 Microsoft Entra ID 向應用程式進行用戶配置,該文章說明如何建立 SCIM 端點並與 Microsoft Entra 配置服務整合。

進階整合

進階整合可進一步提升應用程式的安全性。

條件式存取驗證內容

條件存取認證情境 允許應用程式在使用者存取敏感資料或操作時觸發政策執行,提升使用者效率並保護敏感資源安全。

持續存取評估

持續存取評估(CAE) 允許根據關鍵事件與政策評估撤銷存取權杖,而非依賴憑證的有效期限。 對於某些資源 API,因為風險和原則會實時評估,這會增加令牌存留期,最多 28 小時,讓您的應用程式更具復原性和效能。

安全 API

在我們的經驗中,許多獨立軟體廠商發現這些 API 很有用。

使用者和群組 API

如果你的應用程式需要更新租戶中的使用者和群組,你可以透過 Microsoft Graph 的使用者和群組 API 寫回 Microsoft Entra 租戶。 你可以參考 Microsoft Graph REST API v1.0 參考,以及 使用者資源類型 的參考文件,以了解更多有關 API 的使用。

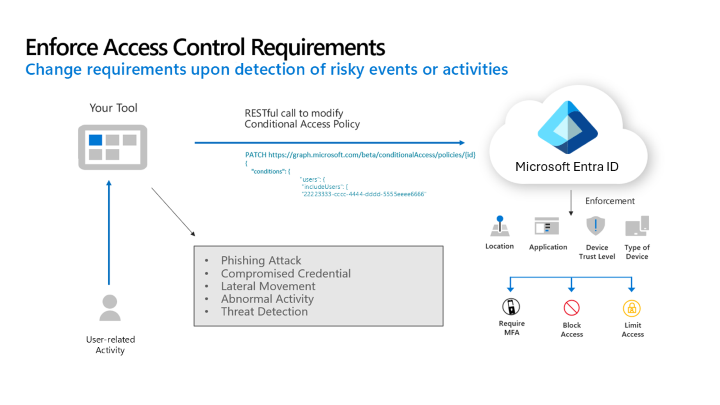

條件式存取 API

條件存取是Zero Trust的關鍵部分,因為它有助於確保正確的使用者能取得正確的資源。 啟用條件存取讓 Microsoft Entra ID 能根據計算風險與預先設定的政策做出存取決策。

獨立軟體廠商可以藉由提供在適當時機套用條件式存取原則的選項來利用條件式存取。 例如,如果某位使用者特別有風險,你可以建議客戶透過你的 UI 啟用該使用者的條件存取,並在 Microsoft Entra ID 中以程式化方式啟用。

更多資訊請參閱 使用 Microsoft Graph API 配置條件存取政策 的文件。

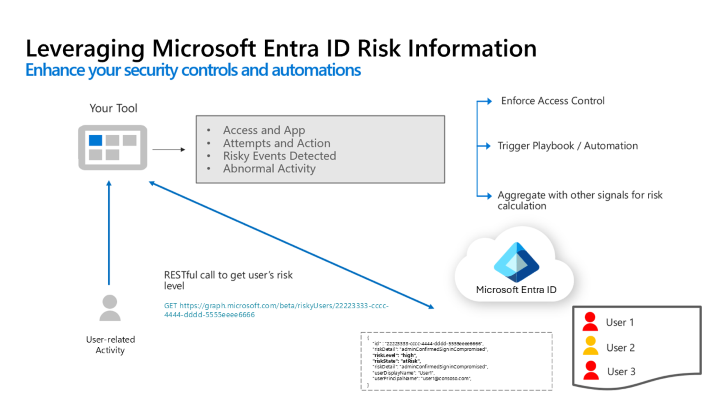

確認妥協情況和有風險的使用者 API

有時獨立軟體廠商可能會發現 Microsoft Entra ID 範圍之外的入侵。 針對任何安全性事件,特別是涉及帳戶入侵時,Microsoft 可以與獨立軟體廠商一起透過雙方共用的資訊進行合作。 確認入侵 API 允許你將目標使用者的風險等級設為高。 此 API 讓 Microsoft Entra ID 能適當回應,例如要求使用者重新驗證或限制其敏感資料存取。

反過來,Microsoft Entra ID 持續根據各種訊號與機器學習評估使用者風險。 風險使用者 API 為應用程式 Microsoft Entra 租戶中所有處於風險中的使用者提供程式化存取權限。 獨立軟體廠商可以使用此 API 來確保他們正適當地將用戶處理到其目前的風險層級。 riskyUser 資源類型。

獨特的産品案例

下列指引適用於提供特定解決方案類型的獨立軟體廠商。

安全混合存取整合 許多商業應用程式是為了在受保護的企業網路中運作而設計,其中一些應用程式使用了舊有的認證方法。 當企業尋求建立 Zero Trust 策略並支援混合與雲端優先的工作環境時,他們需要能將應用程式與 Microsoft Entra ID 連接,並為舊有應用程式提供現代化認證解決方案的解決方案。 使用本指南來建立為舊版內部部署應用程式提供新式雲端驗證的解決方案。

成為 Microsoft 相容的 FIDO2 安全金鑰供應商 FIDO2 安全金鑰可以以強硬體支持的公私密金鑰憑證取代弱憑證,這些憑證無法重複使用、重播或跨服務共享。 您可以遵循本檔中的程式,成為Microsoft相容的 FIDO2 安全性密鑰廠商。

Microsoft Entra 外部 ID

Microsoft Entra External ID結合了強大的解決方案,幫助與組織外的人合作。 使用外部 ID 功能,您可以允許外部身分識別安全地存取您的應用程式和資源。 無論您是與外部合作夥伴、取用者或商務客戶合作,使用者都可以攜帶自己的身分識別。 這些身分識別的範圍從公司或政府發行的帳戶到 Google 或 Facebook 等社交識別提供者。 關於如何保護您的應用程式給外部合作夥伴、消費者或商業客戶的更多資訊,請參見 《Microsoft 外部識別介紹》。

與 RESTful 端點整合

獨立軟體廠商可以透過 RESTful 端點整合其解決方案,以啟用多重要素驗證 (MFA) 和角色型存取控制 (RBAC)、啟用身分識別驗證和校訂、使用 Bot 偵測和詐騙保護來改善安全性,以及符合付款服務指示詞 2 (PSD2) 安全客戶驗證 (SCA) 需求。

我們有 關於如何使用 RESTful 端點的指引 ,以及整合 RESTful API 合作夥伴的詳細範例示範:

- 身份驗證與校對,使客戶能夠驗證其終端使用者的身份

- 基於角色的存取控制,能對終端使用者進行細緻的存取控制

- 安全混合存取本地應用程式,使終端使用者能使用現代化認證協定存取本地及舊有應用程式

- 防詐騙,讓客戶能保護其應用程式及終端用戶免受詐騙登入嘗試及機器人攻擊

Web 應用程式防火牆

Web Application Firewall(WAF)為網頁應用程式提供集中式保護,防止常見的漏洞與漏洞。 Microsoft Entra External ID 讓獨立軟體供應商能夠整合其 WAF 服務。 所有前往自訂網域(例如) login.contoso.com的流量都會經過 WAF 服務,以提供另一層安全防護。

要實作 WAF 解決方案,請設定 Microsoft Entra External ID 自訂網域。 Microsoft Entra External ID 的自訂 URL 網域概述描述如何在外部租戶中設定自訂 URL 網域中的 Microsoft Entra External ID。