Azure 備份的私人端點 (v1 體驗) 概觀和概念

Azure 備份可讓您使用私人端點,從復原服務保存庫安全備份和還原資料。 私人端點會使用 Azure 虛擬網路 (VNet) 中的一或多個私人 IP 位址,有效將服務引進您的 VNet 中。

本文可協助您了解 Azure 備份如何使用私人端點,以及使用私人端點有助於維持資源安全性的案例。

注意

Azure 備份現在提供建立私人端點的新體驗。 深入了解。

在您開始使用 Intune 之前

- 您只能為新的復原服務保存庫 (尚無任何項目註冊至該保存庫) 建立私人端點。 因此必須先建立私人端點,才能嘗試保護保存庫中的任何項目。 不過,Azure 備份保存庫目前不支援私人端點。

- 一個虛擬網路可以包含多個復原服務保存庫的私人端點。 此外,一個復原服務保存庫可以在多個虛擬網路中有私人端點。 不過可以為保存庫建立的私人端點數目上限是 12 個。

- 如果保存庫的公用網路存取設定為 [允許從所有網路],保存庫會允許從任何已註冊至保存庫的機器進行備份和還原。 如果保存庫的公用網路存取設定為 [拒絕],保存庫只會允許從已註冊至保存庫的機器進行備份和還原,而這些機器會透過配置給保存庫的私人 IP 來要求備份/還原。

- Azure 備份的一個私人端點連線總共會使用子網路中的 11 個私人 IP,包括 Azure 備份用於儲存的私人 IP。 針對某些 Azure 區域,此數目可能會更多。 因此建議在嘗試建立私人端點供 Azure 備份使用時,備有足夠的可用私人 IP (/26)。

- 雖然 Azure 備份和 Azure Site Recovery (兩者) 都使用復原服務保存庫,但本文只討論 Azure 備份使用私人端點的情況。

- Azure 備份的私人端點不包括 Microsoft Entra ID 的存取權,而且同樣需要單獨確保。 因此,在 Azure VM 中執行資料庫備份,以及使用 MARS 代理程式進行備份時,需允許在區域中使用 Microsoft Entra ID 所需的 IP 和 FQDN 從安全的網路輸出存取。 您也可以使用 NSG 標籤和 Azure 防火牆標籤來允許存取 Microsoft Entra ID (如適用)。

- 如果您是在 2020 年 5 月 1 日之前註冊復原服務資源提供者,需使用該訂閱重新註冊。 若要重新註冊提供者,請在 Azure 入口網站中前往您的訂閱,瀏覽至左側導覽列上的 [資源提供者],然後選取 [Microsoft.RecoveryServices],然後選取 [重新註冊]。

- 如果保存庫已啟用私人端點,則不支援 SQL 的跨區域還原和 SAP Hana 資料庫備份。

- 將已使用私人端點的復原服務保存庫移至新的租使用者時,需更新復原服務保存庫,以便重新建立並重新設定保存庫的受控識別,並視需要建立新的私人端點 (應在新的租用戶中)。 如果沒有這麼做,備份和還原作業將會開始失敗。 此外,訂閱內的任何 Azure 角色型存取控制 (Azure RBAC) 權限設定都必須重新設定。

建議和支援的案例

若為保存庫啟用了私人端點,便只會使用這些端點來備份和還原 Azure VM 中的 SQL 和 SAP Hana 工作負載、MARS 代理程式備份和 DPM。 您也可以使用保存庫來備份其他工作負載 (不過這些工作負載不需要私人端點)。 除了使用 MARS 代理程式備份 SQL 和 SAP Hana 工作負載和備份之外,私人端點也會用來執行 Azure VM 備份的檔案復原作業。 如需詳細資訊,請參閱下列表格:

| 案例 | 建議 |

|---|---|

| 使用 MARS 代理程式、DPM 伺服器備份 Azure VM (SQL、SAP Hana) 和 Azure 備份中的工作負載。 | 建議使用私人端點以允許備份和還原,這麼做不需要將虛擬網路中 Azure 備份或 Azure 儲存體的任何 IP/FQDN 新增至允許清單。 在該案例中,請確定裝載 SQL 資料庫的 VM 可以連線至 Microsoft Entra IP 或 FQDN。 |

| Azure VM 備份 | VM 備份不會要求您允許存取任何 IP 或 FQDN。 因此不需要使用私人端點來備份和還原磁碟。 不過,從包含私人端點的保存庫進行檔案復原時,會受限於包含保存庫私人端點的虛擬網路。 使用列入 ACL 的非受控磁碟時,請確定包含磁碟的儲存體帳戶可存取受信任的 Microsoft 服務 (如果已列入 ACL)。 |

| Azure 檔案儲存體備份 | Azure 檔案儲存體備份會儲存在本機儲存體帳戶中。 因此不需要使用私人端點來進行備份和還原。 |

| 已變更保存庫和虛擬機中私人端點的 Vnet | 停止備份保護,並在已啟用私人端點的新保存庫中設定備份保護。 |

注意

只有 DPM 伺服器 2022、MABS v4 和更新版本才支援私人端點。

私人端點引起的網路連線差異

如先前所述,私人端點特別適用於備份 Azure VM 中的工作負載 (SQL、SAP Hana) 和 MARS 代理程式備份。

在所有案例中 (無論是否有私人端點),工作負載延伸模組 (用於備份 Azure VM 中執行的 SQL 和 SAP Hana 執行個體) 和 MARS 代理程式都對 Microsoft Entra ID 發出連線呼叫 (目標對象是 Microsoft 365 Common 及 Office Online 的區段 56 和 59 中提到的 FQDN)。

除了這些連線,針對沒有私人端點的復原服務保存庫安裝工作負載延伸模組或 MARS 代理程式時,也需要連線到下列網域:

| 服務 | 網域名稱 | 連接埠 |

|---|---|---|

| Azure 備份 | *.backup.windowsazure.com |

443 |

| Azure 儲存體 | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net *.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com 允許存取區段 56 和 59 下的 FQDN。 |

443 依適用情況 |

針對具有私人端點的復原服務保存庫安裝工作負載延伸模組或 MARS 代理程式時,會叫用下列端點:

| 服務 | 網域名稱 | 連接埠 |

|---|---|---|

| Azure 備份 | *.privatelink.<geo>.backup.windowsazure.com |

443 |

| Azure 儲存體 | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net *.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com 允許存取區段 56 和 59 下的 FQDN。 |

443 依適用情況 |

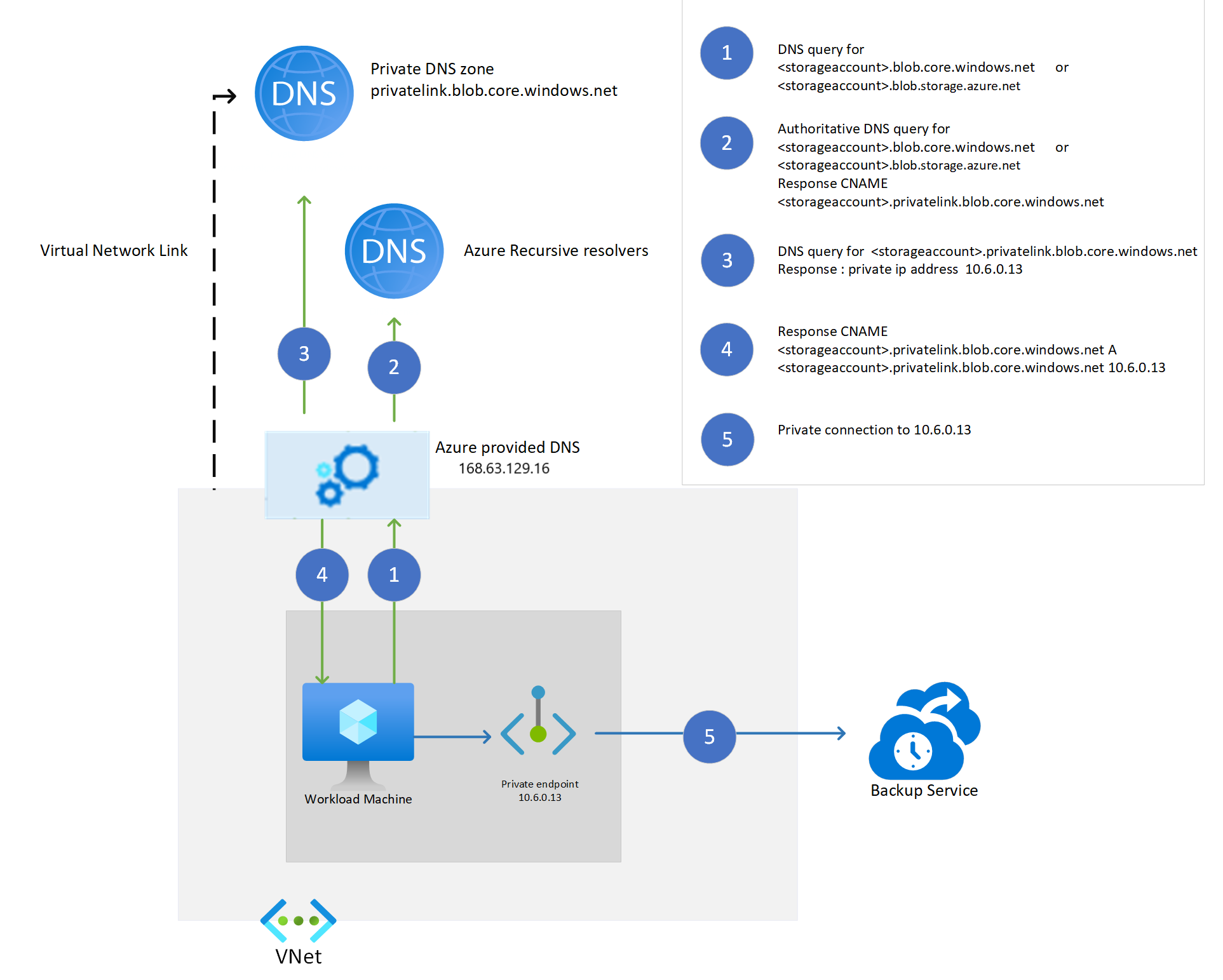

針對具有私人端點設定的復原服務保存庫,FQDN (privatelink.<geo>.backup.windowsazure.com、*.blob.core.windows.net、*.queue.core.windows.net、*.blob.storage.azure.net) 的名稱解析應該會傳回私人 IP 位址。 達成方式為使用:

- Azure 私人 DNS 區域

- 自訂 DNS

- 主機檔案中的 DNS 項目

- 以 Azure DNS 或 Azure 私人 DNS 區域為目的地的條件式轉送。

Blob 和佇列的私人端點會遵循標準命名模式,開頭為 <私人端點名稱>_ecs 或是 <私人端點名稱>_prot,且尾端會分別加上 _blob 和 _queue。

注意

我們建議使用 Azure 私人 DNS 區域,因為可讓您使用 Azure 備份管理 Blob 和佇列的 DNS 記錄。 指派給保存庫的受控識別會用來在為備份資料配置新的儲存體帳戶時,自動新增 DNS 記錄。

如果您已使用第三方 Proxy 伺服器或防火牆設定 DNS Proxy 伺服器,則必須允許上述網域名稱並重新導向至自訂 DNS (其具有上述 FQDN 的 DNS 記錄),或重新導向至 Azure 虛擬網路 (其與私人 DNS 區域連結) 上的 168.63.129.16。

下列範例顯示作為 DNS Proxy 使用的 Azure 防火牆,可將復原服務保存庫、Blob、佇列和 Microsoft Entra ID 的網域名稱查詢重新導向至 168.63.129.16。

如需詳細資訊,請參閱建立和使用私人端點。

具有私人端點的保存庫網路連線設定

復原服務的私人端點會與網路介面 (NIC) 相關聯。 若要讓私人端點連線能夠運作,Azure 服務的所有流量都必須重新導向至網路介面。 為達成此目的,您可以針對服務/Blob/佇列 URL,為與網路介面相關聯的私人 IP 新增 DNS 對應。

當工作負載備份延伸模組安裝在向具有私人端點的復原服務保存庫註冊的虛擬機器上時,延伸模組會嘗試在 Azure 備份服務的私人 URL <vault_id>.<azure_backup_svc>.privatelink.<geo>.backup.windowsazure.com 上進行連線。 如果私人 URL 無法解決問題,則會嘗試使用公用 URL <azure_backup_svc>.<geo>.backup.windowsazure.com。

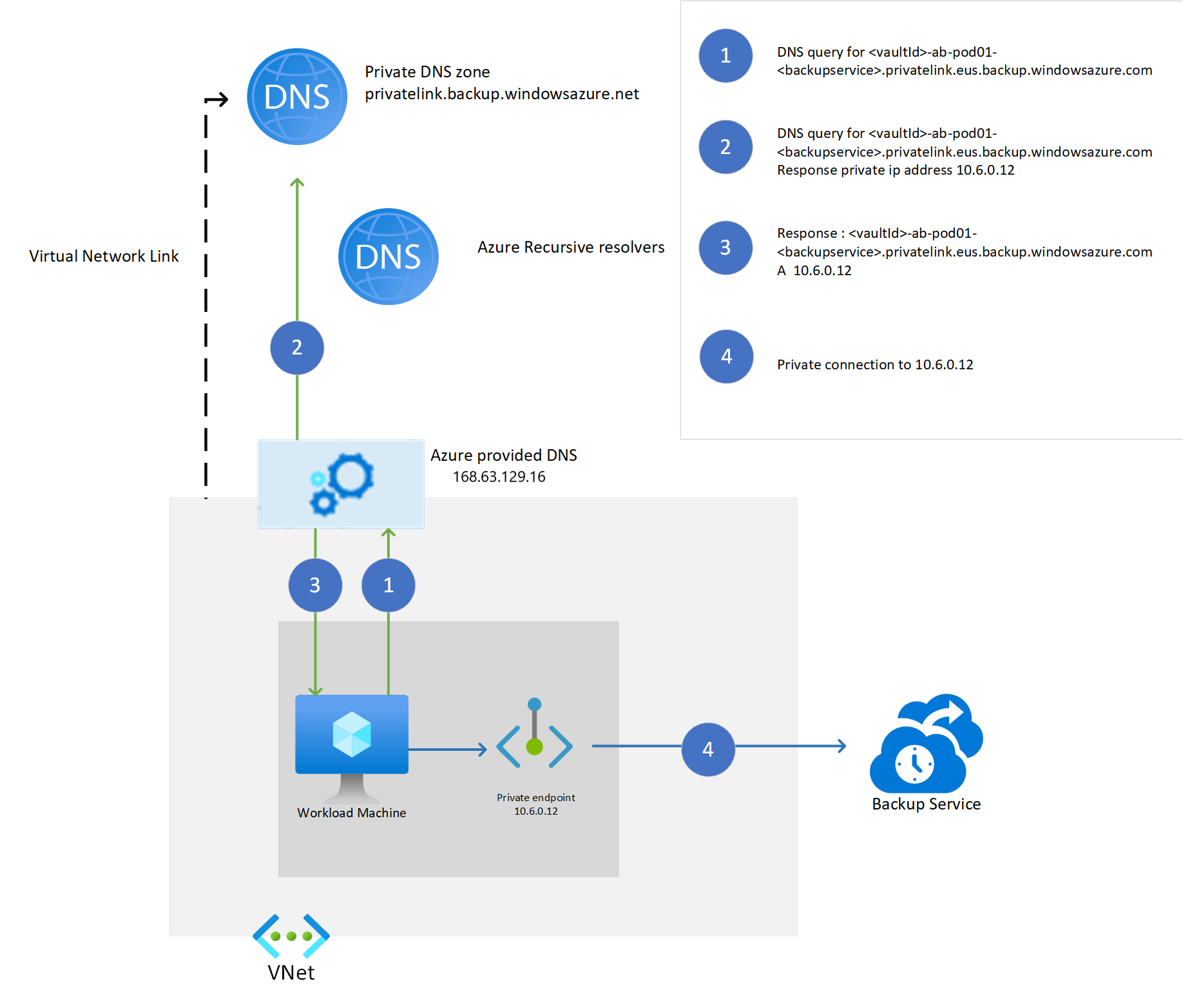

這些私人 URL 專屬於保存庫。 只有註冊至保存庫的延伸模組和代理程式,才能透過這些端點與 Azure 備份通訊。 如果復原服務保存庫的公用網路存取設定為 [拒絕],則會阻止未在 VNet 中執行的用戶端要求在保存庫上進行備份和還原。 建議您將公用網路存取設定為 [拒絕] 並設定私人端點。 當延伸模組和代理程式一開始嘗試使用私人 URL 時,URL 的 *.privatelink.<geo>.backup.windowsazure.com DNS 解析應該會傳回與私人端點相關聯的對應私人 IP。

DNS 解析的解決方案如下:

- Azure 私人 DNS 區域

- 自訂 DNS

- 主機檔案中的 DNS 項目

- 以 Azure DNS/Azure 私人 DNS 區域為目的地的條件式轉送。

如果復原服務保存庫的私人端點是透過 Azure 入口網站,使用與私人 DNS 區域整合選項建立,每次配置資源時,系統都會自動建立 Azure 備份服務 (*.privatelink.<geo>backup.windowsazure.com) 的私人 IP 位址所需的 DNS 香木。 在其他解決方案中,您需在自訂 DNS 或主機檔案中,手動為這些 FQDN 建立 DNS 項目。

若要在針對 blob/佇列通道進行 VM 探索後手動管理 DNS 記錄,請參閱第一次註冊後 Blob 和佇列的 DNS 記錄 (僅適用於自訂 DNS 伺服器/主機檔案)。 若要在針對備份儲存體帳戶 Blob 進行第一次備份後手動管理 DNS 記錄,請參閱第一次備份後 Blob 的 DNS 記錄 (僅適用於自訂 DNS 伺服器/主機檔案)。

FQDN 的私人 IP 位址顯示在私人端點 (為復原服務保存庫建立的私人端點) 刀鋒視窗中。

下圖顯示使用私人 DNS 區域解析這些私人服務 FQDN 時,解析的運作方式。

在 Azure VM 上執行的工作負載延伸模組至少需要連線至兩個儲存體帳戶:一個做為通訊通道 (透過佇列) 使用,另一個用來儲存備份資料。 MARS 代理程式需要存取用來儲存備份資料的一個儲存體帳戶。

針對已啟用私人端點的保存庫,Azure 備份服務會為這些儲存體帳戶建立私人端點。 這可防止任何與 Azure 備份相關的網路流量 (流向服務的控制平面流量和流向儲存體 Blob 備份資料) 離開虛擬網路。 除了 Azure 備份雲端服務之外,工作負載延伸模組和代理程式還需要連線到 Azure 儲存體帳戶和 Microsoft Entra ID。

復原服務保存庫需具有在相同資源群組中建立其他私人端點的權限,這是先決條件。 此外也建議為復原服務保存庫提供權限,允許在私人 DNS 區域 (privatelink.blob.core.windows.net、privatelink.queue.core.windows.net) 中建立 DNS 項目。 復原服務保存庫會在建立 VNet 和私人端點的資源群組中搜尋私人 DNS 區域。 如果它具有在這些區域中新增 DNS 項目的權限,則會由保存庫建立,否則您必須手動建立。

注意

此體驗不支援與不同訂用帳戶中的私人 DNS 區域整合。

下圖顯示如何解析使用私人 DNS 區域的儲存體帳戶名稱。