存取工作空間是透過 Azure RBAC 來管理的。 通常,擁有啟用 Microsoft Sentinel 的日誌分析工作區的使用者,也能存取所有工作區資料,包括安全內容。 管理員可依團隊中的存取需求,使用 Azure 角色設定對 Microsoft Sentinel 特定功能的存取權限。

不過,你可能有些使用者只需要存取工作空間中的特定資料,但不應該能存取整個 Microsoft Sentinel 環境。 例如,你可能想讓非安全作業 (非 SOC) 團隊存取他們所擁有伺服器的 Windows 事件資料。

在這種情況下,我們建議你根據允許使用者的資源來設定基於角色 (RBAC) 的存取控制,而不是直接提供他們對工作區或特定Microsoft Sentinel功能的存取權限。 此方法也稱為設定資源上下文RBAC。

當使用者透過他們能存取的資源而非工作區存取 Microsoft Sentinel 資料時,他們可以使用以下方法查看日誌和工作簿:

透過資源本身,例如Azure虛擬機器。 使用此方法僅查看特定資源的日誌與工作簿。

經由 Azure Monitor。 當你想建立跨越多個資源和/或資源群組的查詢時,可以使用此方法。 在 Azure Monitor 中瀏覽日誌和工作簿時,請將你的範圍定義為一個或多個特定的資源群組或資源。

Enable resource-context RBAC in Azure Monitor. 欲了解更多資訊,請參閱 Azure Monitor 中管理日誌資料與工作區存取。

注意事項

如果你的資料不是 Azure 資源,例如 Syslog、CEF 或 Microsoft Entra ID 資料,或是由自訂收集器收集的資料,你需要手動設定用來識別資料並啟用存取的資源 ID。 欲了解更多資訊,請參閱「明確配置非 Azure 資源的資源-上下文 RBAC」。

此外,在資源為中心的情境中,函 式 與已儲存的搜尋也不被支援。 因此,Microsoft Sentinel 的資源上下文 RBAC 不支援 Microsoft Sentinel 的解析與正規化等功能。

資源情境 RBAC 的情境

下表突顯資源情境 RBAC 最有幫助的情境。 請注意SOC團隊與非SOC團隊在存取需求上的差異。

| 需求類型 | SOC 團隊 | 非SOC球隊 |

|---|---|---|

| 權限 | 整個工作空間 | 僅限特定資源 |

| 資料存取 | 工作區中的所有資料 | 只有團隊被授權存取的資源資料 |

| 體驗 | 完整的 Microsoft Sentinel 體驗,可能受限於使用者所分配的功能權限 | 僅限日誌查詢與工作簿 |

如果您的團隊的存取需求與上表中非 SOC 團隊相似,資源情境 RBAC 可能是您組織的良好解決方案。

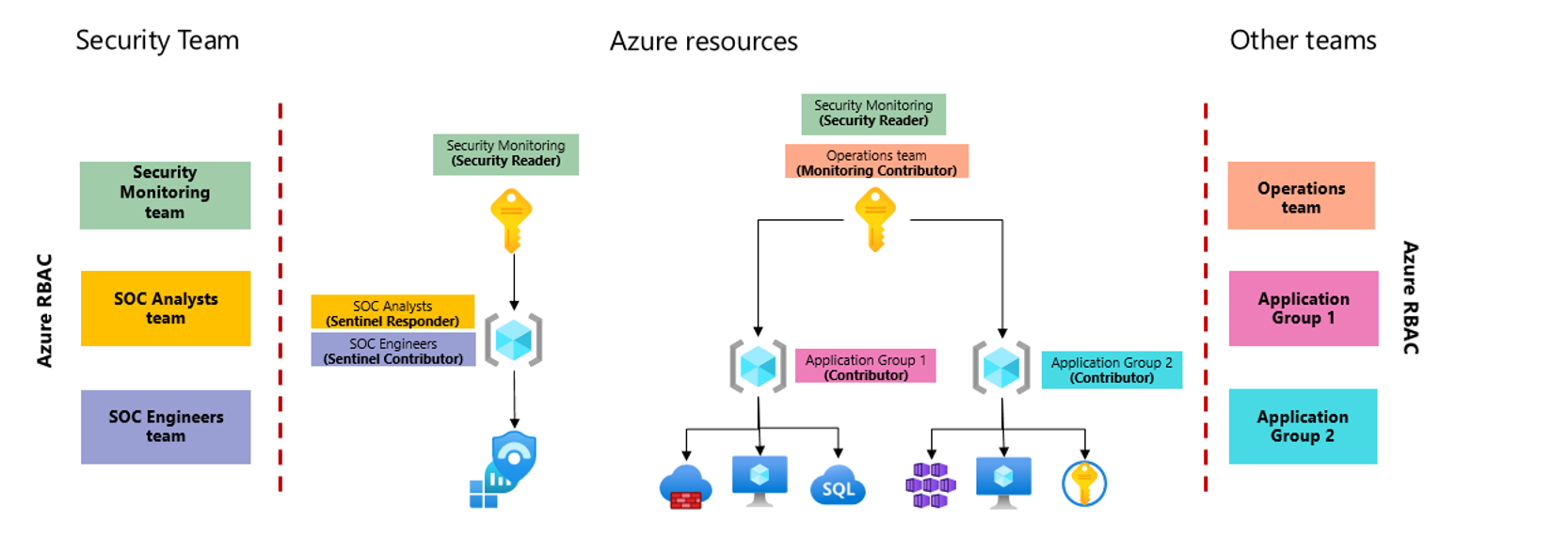

例如,下圖展示了一個簡化版的工作空間架構,安全與營運團隊需要存取不同的資料集,並使用資源上下文 RBAC 來提供所需的權限。

在這張圖片中:

- 為 Microsoft Sentinel 啟用的日誌分析工作空間被放在獨立訂閱中,以更好地隔離應用程式團隊用來承載工作負載的訂閱權限。

- 應用程式團隊可存取各自的資源群組,以便管理資源。

這個獨立的訂閱與資源上下文 RBAC 讓這些團隊能夠查看由他們可存取的任何資源所產生的日誌,即使這些日誌存放在 他們無法 直接存取的工作區中。 應用程式團隊可以透過 Azure 入口網站的日誌區查看日誌,顯示特定資源的日誌,或透過 Azure Monitor 同時顯示所有可存取的日誌。

Explicitly configure resource-context RBAC for non-Azure resources

Azure 資源內建支援資源上下文 RBAC,但在處理非 Azure 資源時可能需要額外微調。 例如,Microsoft Sentinel 啟用的 Log Analytics 工作空間中非 Azure 資源的資料包括 Syslog、CEF 或 AAD 資料,或由自訂收集器收集的資料。

如果你想設定資源上下文 RBAC,但你的資料不是 Azure 資源,請使用以下步驟。

要明確配置資源上下文 RBAC:

請確定你在 Azure Monitor 中啟用了資源上下文 RBAC。

為每個需要存取資源的使用者團隊建立一個資源群組,而不需要整個 Microsoft Sentinel 環境。

為每位團隊成員分配 日誌讀取權限 。

將資源分配到你建立的資源團隊群組,並用相關的資源 ID 標註事件。

當 Azure 資源將資料傳送至 Microsoft Sentinel 時,日誌紀錄會自動標註該資料來源的資源 ID。

提示

我們建議您將授權存取的資源歸入專門為此目的建立的特定資源群組。

如果無法,請確保你的團隊擁有日誌讀取權限,直接存取你想讓他們存取的資源。

欲了解更多資源識別碼資訊,請參見:

具備日誌轉發功能的資源識別碼

當事件使用 通用事件格式 (CEF) 或 Syslog 收集時,日誌轉發會用於從多個來源系統收集事件。

例如,當 CEF 或 Syslog 轉發虛擬機監聽發送 Syslog 事件的來源,並將其轉發至 Microsoft Sentinel 時,日誌轉發虛擬機資源 ID 會被分配給所有轉發的事件。

如果你有多個團隊,務必讓各自的日誌轉發虛擬機處理每個團隊的事件。

例如,將虛擬機分開,確保屬於 A 團隊的 Syslog 事件會透過收集器 VM A 被收集。

提示

帶有 Logstash 集合的資源 ID

如果你是用 Microsoft Sentinel Logstash 輸出外掛收集資料,請用 azure_resource_id 欄位設定自訂收集器,將資源 ID 包含在輸出中。

如果你使用資源上下文 RBAC,並希望 API 收集的事件能提供給特定使用者,請使用你 為使用者建立的資源群組的資源 ID。

例如,以下程式碼展示了 Logstash 的一個範例設定檔:

input {

beats {

port => "5044"

}

}

filter {

}

output {

microsoft-logstash-output-azure-loganalytics {

workspace_id => "4g5tad2b-a4u4-147v-a4r7-23148a5f2c21" # <your workspace id>

workspace_key => "u/saRtY0JGHJ4Ce93g5WQ3Lk50ZnZ8ugfd74nk78RPLPP/KgfnjU5478Ndh64sNfdrsMni975HJP6lp==" # <your workspace key>

custom_log_table_name => "tableName"

azure_resource_id => "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/contosotest" # <your resource ID>

}

}

提示

你可能想新增多個 output 區塊,以區分不同事件所套用的標籤。

Log Analytics API 集合中的資源 ID

使用 Log Analytics 資料收集器 API 時,你可以使用 HTTP x-ms-AzureResourceId 請求標頭指派具有資源 ID 的事件。

如果你使用資源上下文 RBAC,並希望 API 收集的事件能提供給特定使用者,請使用你 為使用者建立的資源群組的資源 ID。

資源上下文 RBAC 的替代方案

根據您組織所需的權限,使用資源上下文 RBAC 可能無法提供完整的解決方案。 例如,考慮前一節所述架構的組織是否也必須授權內部稽核團隊存取 Office 365 日誌。 在這種情況下,他們可能會使用 資料表層級的 RBAC ,授權稽核團隊存取整個 OfficeActivity 資料表,而不授予其他資料表權限。

以下列表描述了其他資料存取解決方案可能更符合您需求的情境:

| 案例 | 解決方案 |

|---|---|

| 一家子公司擁有一支需要完整 Microsoft Sentinel 經驗的 SOC 團隊。 | 在這種情況下,使用多工作區架構來區分你的資料權限。 如需詳細資訊,請參閱: |

| 你想要提供特定類型的活動。 | 例如,讓 Windows 管理員能存取所有系統中的 Windows 安全性事件。 此時,使用 資料表層級的 RBAC 來定義每個資料表的權限。 |

| 限制存取權限到更細緻的層級,不論是基於資源,還是只限於事件中的部分欄位 | 例如,你可能想根據使用者的子公司限制 Office 365 日誌的存取權限。 在這種情況下,透過內建與 Power BI 儀表板和報告的整合來提供資料存取。 |

| 限制管理群組存取 | 將 Microsoft Sentinel 置於一個專門負責安全的管理群組,確保群組成員只繼承最低限度的權限。 在你的資安團隊內,根據每個群組功能,為不同群組分配權限。 由於所有團隊都能存取整個工作區,他們將能使用完整的 Microsoft Sentinel 體驗,僅受分配給他們的 Microsoft Sentinel 角色限制。 欲了解更多資訊,請參閱 Microsoft Sentinel 中的權限。 |

相關內容

如需詳細資訊,請參閱: