使用 Azure 入口網站自訂 Web 應用程式防火牆規則

Azure 應用程式閘道 Web 應用程式防火牆 (WAF) 提供 Web 應用程式的保護。 這些保護是由開放 Web 應用程式安全性專案 (OWASP) 的核心規則集 (CRS) 所提供。 某些規則可能會導致誤判,並封鎖真正的流量。 因此,應用程式閘道會提供功能以自訂規則群組與規則。 如需特定規則群組與規則的詳細資訊,請參閱 Web 應用程式防火牆 CRS 規則群組與規則的清單。

注意

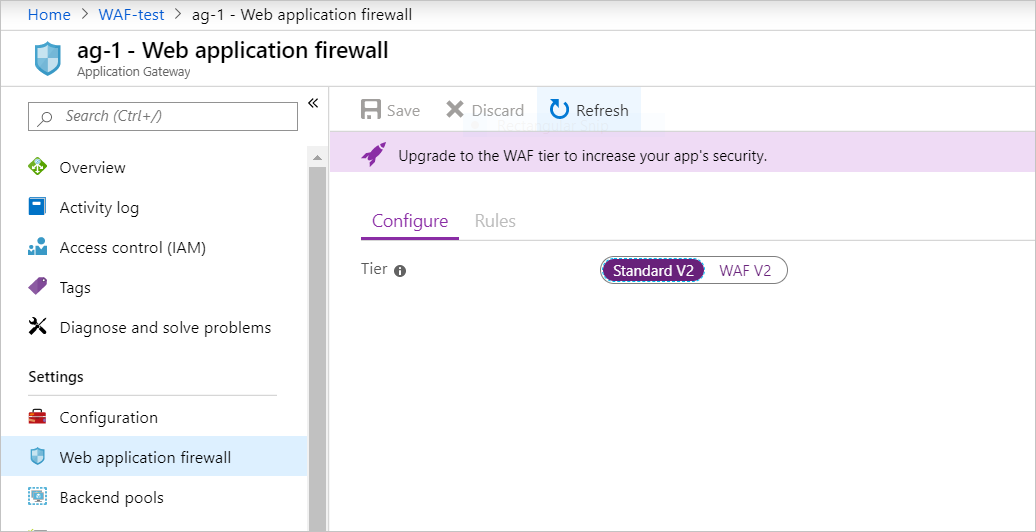

如果您的應用程式閘道並未使用 WAF 層,右窗格中會出現將應用程式閘道升級至 WAF 層的選項。

檢視規則群組與規則

檢視規則群組與規則

瀏覽至應用程式閘道,然後選取 [Web 應用程式防火牆]。

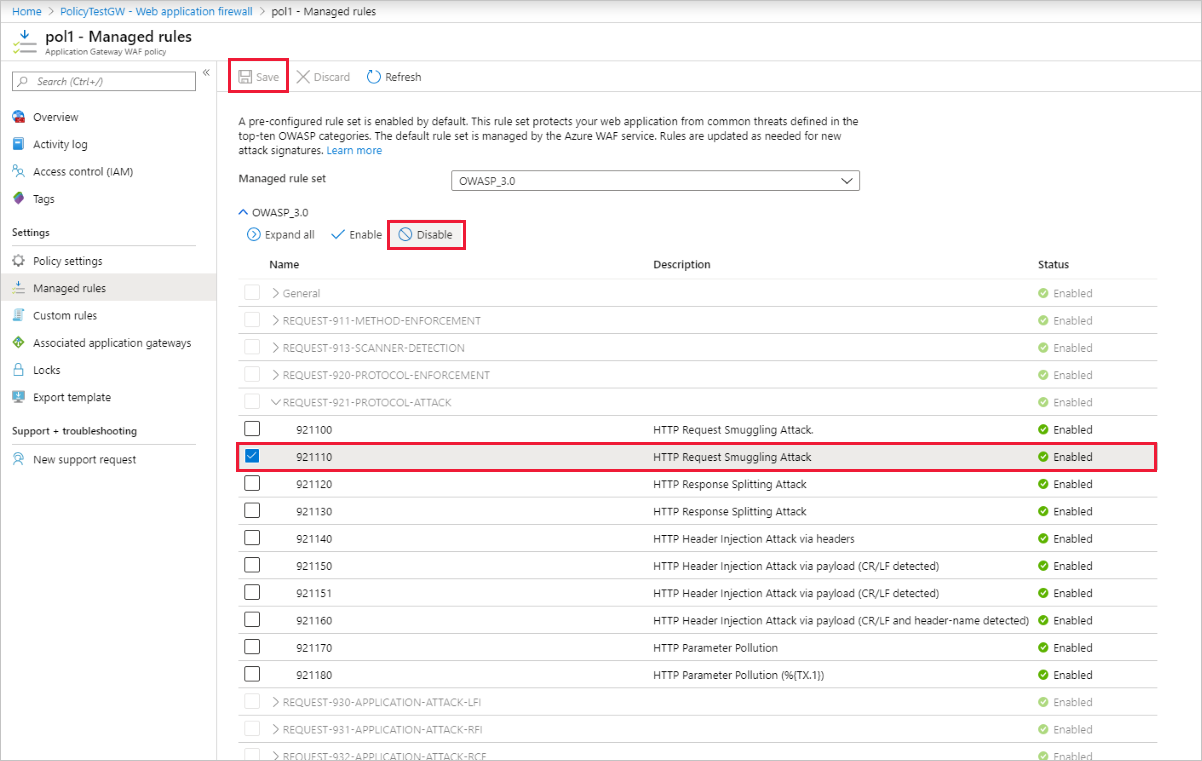

選取您的 [WAF 原則]。

選取 [受控規則]。

這個檢視會在透過所選擇規則集提供之所有規則群組的頁面上顯示一個表格, 並選取所有的規則核取方塊。

停用規則群組與規則

重要

停用任何規則群組或規則時,請小心。 這可能會將您暴露於更高的安全性風險。 異常分數不會遞增,而且停用的規則不會發生任何記錄。

停用規則群組或特定規則

- 搜尋您要停用的規則或規則群組。

- 選取您要停用之規則的核取方塊。

- 為選取的規則選取頁面頂端的動作 (啟用/停用)。

- 選取 [儲存]。

強制規則

下列清單包含導致 WAF 在預防模式中封鎖要求的條件。 在偵測模式中,其會記錄為例外狀況。

以下無法設定或停用:

- 無法剖析被封鎖的要求中要求本文的結果,除非關閉本文檢查 (XML、JSON、表單資料)

- 要求本文 (不包含檔案) 資料長度大於設定的限制

- 要求本文 (包括檔案) 大於限制

- WAF 引擎發生內部錯誤

CRS 3.x 特定:

- 輸入異常分數超過閾值

下一步

設定已停用的規則之後,您可以了解如何檢視 WAF 記錄。 如需詳細資訊,請參閱應用程式閘道診斷。