Microsoft 365 透過 BitLocker 和分散式金鑰管理器 (DKM) ,提供基線的卷級加密。 Windows 365 企業版 與 Business Cloud 的 PC 磁碟則使用 Azure Storage 伺服器端加密 (SSE) 加密。

為了讓你有更多掌控權,Microsoft 365 也透過客戶金鑰為你的內容提供額外的加密層。 這些內容包含來自 Microsoft Exchange、SharePoint、OneDrive、Teams 以及企業) (雲端 PC Windows 365 雲端電腦的資料,包括Windows 365 Frontline 專用與共享模式。

BitLocker 不支援 Windows 365 雲端電腦的加密選項。 詳情請參閱使用 Windows 10 虛擬機器於 Intune。

重要事項

Microsoft 建議您使用權限最少的角色。 以全域管理員角色最小化使用者數量,有助於提升組織的安全。 了解更多關於 Microsoft Purview 角色與權限的資訊。

服務加密、BitLocker、SSE 與客戶金鑰如何協同運作

你的 Microsoft 365 資料在靜態時會用 BitLocker 和分散式金鑰管理器 (DKM) 加密。 詳情請參見 Exchange 如何保護您的電子郵件秘密。

客戶鑰匙可額外防止未經授權存取你的資料。 它補充了 BitLocker 磁碟加密及Microsoft資料中心中伺服器端加密 (SSE) 。 服務加密並非設計用來阻止 Microsoft 人員存取您的資料。 客戶金鑰透過控制根加密金鑰,幫助你符合合規或法規要求。

您明確授權 Microsoft 365 使用您的加密金鑰來提供增值服務,如電子發現、反惡意軟體、反垃圾郵件及搜尋索引。

客戶金鑰建立在服務加密之上,讓你能提供並控制加密金鑰。 Microsoft 365 使用這些金鑰來加密你靜態的資料,詳見 線上服務條款 (OST) 。 由於您掌控加密金鑰,客戶金鑰協助您符合合規要求。

客戶鑰匙提升您達成合規標準的能力,這些標準需要與雲端供應商進行金鑰控制安排。 你提供並管理 Microsoft 365 在應用程式層級靜態資料的根加密金鑰。 這種設定讓你能直接控制組織的加密金鑰。

客戶金鑰與混合部署

客戶金鑰只加密雲端中靜態資料。 它不保護本地的信箱或檔案。 為了保護本地資料,可以使用像 BitLocker 這樣的獨立方法。

了解資料加密政策

資料加密政策 (DEP) 定義了加密階層。 服務利用這個階層結構來加密資料,同時使用你管理的金鑰和 Microsoft 保護的可用性金鑰。 你可以用 PowerShell 指令集建立一個 DEP,然後指派它來加密應用程式資料。

客戶金鑰支援三種類型的 DEP。 每種類型使用不同的指令碼,並保護不同類型的資料:

針對多個 Microsoft 365 工作負載的 DEP

這些 DEP 會為租戶中所有使用者加密多個 Microsoft 365 工作負載的資料。 工作負載包括:

- Windows 365雲端 PC (企業) ,包括 Windows 365 Forntline 專用與共享模式。 詳情請參閱 Microsoft Purview Windows 365 雲端電腦客戶鑰匙

- Teams 聊天訊息 (1 對 1 聊天、群組聊天、會議聊天和頻道對話)

- Teams 媒體訊息 (圖片、程式碼片段、影片訊息、音訊訊息、維基圖片)

- Teams 通話和會議錄音儲存在 Teams 儲存空間

- Teams 聊天通知

- Cortana 提供的 Teams 聊天建議

- Teams 狀態訊息

- Microsoft 365 Copilot 互動

- 交換的用戶與訊號資訊

- 交換 DEP 不加密的信箱

- Microsoft Purview 資訊保護:

- 精確資料匹配 (EDM) 資料,包括資料檔案結構、規則套件,以及用於雜湊敏感資料的鹽

- 對於 EDM 和 Teams 來說,DEP 會從你指派給租戶時開始加密新資料。

- 對於 Exchange 來說,客戶金鑰會加密所有現有及新資料。

- 敏感性標籤配置

- 精確資料匹配 (EDM) 資料,包括資料檔案結構、規則套件,以及用於雜湊敏感資料的鹽

多工作負載的 DEP 不會加密以下類型的資料。 這些資料在 Microsoft 365 中透過其他加密方法受到保護:

- SharePoint 與 OneDrive 資料

- Teams 檔案以及部分 Teams 通話和會議錄音儲存在 SharePoint 或 OneDrive (由 SharePoint DEP 加密)

- Teams 現場賽事數據

- 客戶鍵不支援的工作負載,例如 Viva Engage 和 Planner

你可以為每個租戶建立多個 DEP,但一次只能指派一個。 加密作業在分配後自動開始,但完成時間依租戶規模而異。

Exchange 郵箱的 DEP

信箱 DEP 讓你對個別 Exchange Online 信箱有更多控制權。 你可以用它們來加密 UserMailbox、MailUser、Group、PublicFolder 和 Shared 信箱的資料。

每位租戶最多可以有 50 個活躍的信箱 DEP。 你可以指派一個 DEP 給多個信箱,但每個信箱只能指派一個 DEP。

預設情況下,Exchange 郵箱使用 Microsoft 管理的金鑰進行加密。 當你指派客戶鑰匙DEP時:

- 如果信箱已經用多工作負載 DEP 加密,服務會在下次使用者或系統存取資料時,用信箱 DEP 重新包裝該信箱。

- 如果信箱以 Microsoft 管理的金鑰加密,服務在存取時會以信箱 DEP 重新包裝該信箱。

- 如果信箱尚未加密,服務會標記該信箱為搬遷對象。 加密是在搬遷之後進行的。 信箱移動遵循 Microsoft 365 寬度優先權規則。 詳情請參閱 Microsoft 365 服務中的移動請求。 如果信箱沒及時加密,請聯絡 Microsoft。

之後你可以重新整理 DEP 或依照 Office 365 客戶金鑰管理中說明的設定指派其他 DEP。

每個信箱必須符合使用客戶鑰匙的授權要求。 更多資訊請參閱 先修課程。

只要租戶符合使用者信箱的授權要求,你可以將 DEP 指派到共享、公共資料夾和群組信箱。 非使用者專用的信箱不需要另外授權。

你也可以要求 Microsoft 在離開服務時清除特定的 DEP。 關於清除與撤銷金鑰的詳細資訊,請參見「 撤銷你的金鑰並開始資料清除路徑流程」。

當你撤銷對金鑰的存取權時,Microsoft 會刪除可用性金鑰。 此刪除會進行加密刪除,幫助您符合合規及資料殘留要求。

SharePoint 與 OneDrive 的 DEP

此 DEP 會加密儲存在 SharePoint 和 OneDrive 的內容,包括 SharePoint 中的 Teams 檔案。

- 如果你使用多地理功能,可以為每個地理建立一個 DEP。

- 如果沒有,你只能為每個租戶建立一個 DEP。

關於設定說明,請參閱 「設定客戶金鑰」。

客戶金鑰使用的加密密碼

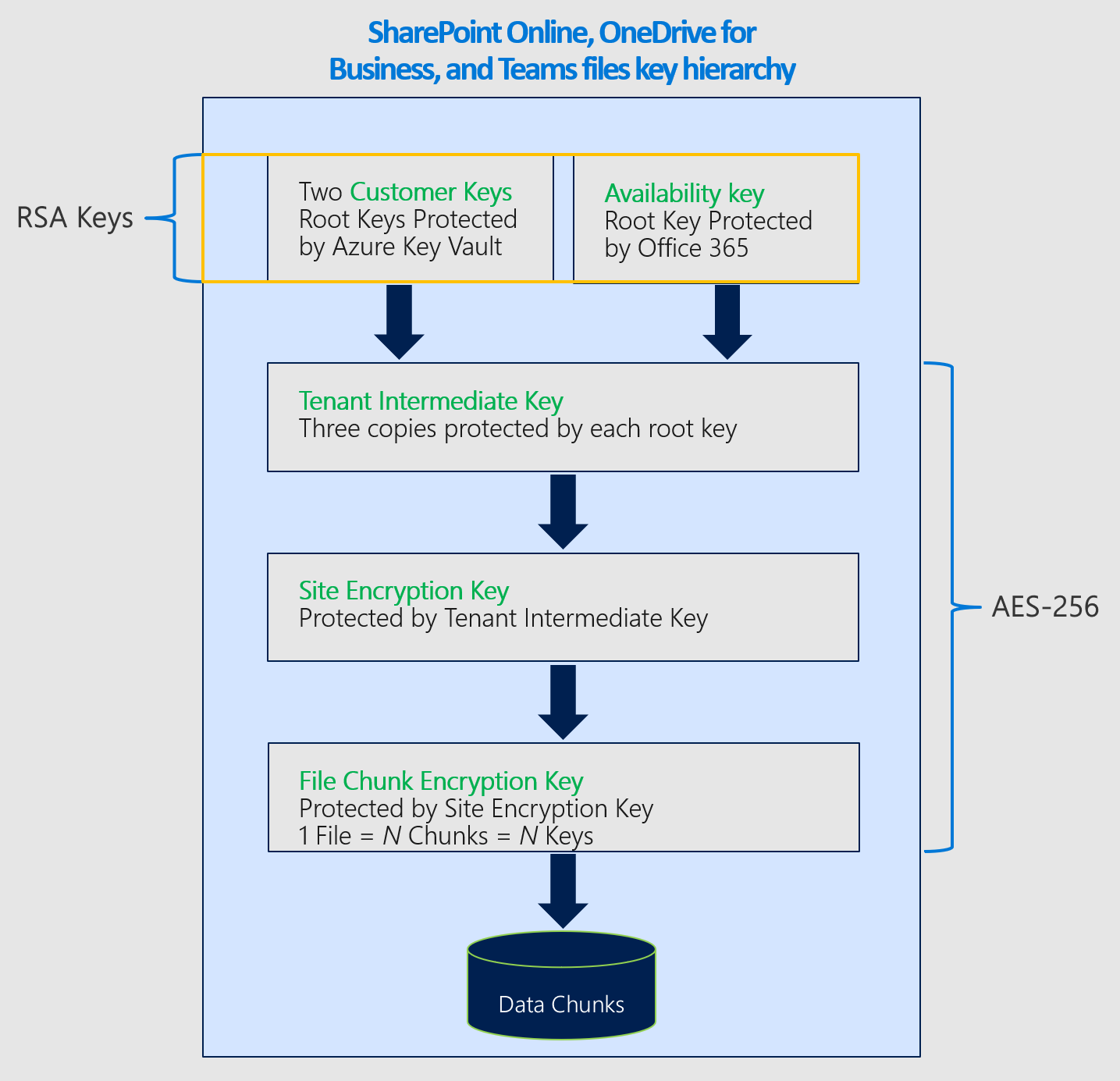

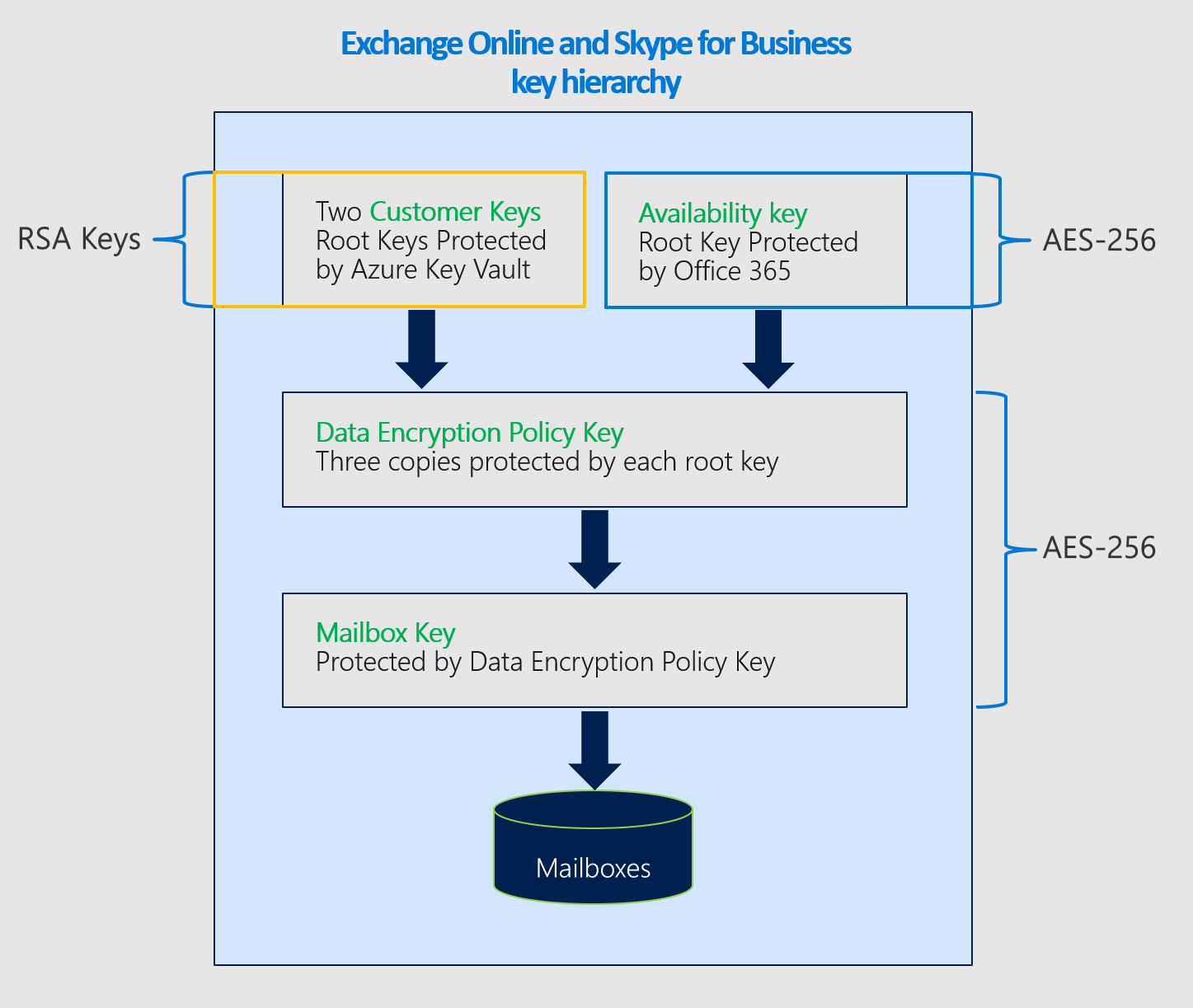

客戶金鑰使用不同的加密密碼來保護金鑰,如下圖所示。

用於跨多個 Microsoft 365 工作負載加密資料的 DEP 所使用的金鑰階層結構,類似於個別 Exchange 信箱所使用的。 對應的 Microsoft 365 工作負載金鑰取代了信箱金鑰。

用於加密 Exchange 金鑰的加密密碼

用於加密 SharePoint 與 OneDrive 金鑰的加密密碼