快速入門:使用 Azure Active Directory B2C 設定傳統型應用程式的登入

Azure Active Directory B2C (Azure AD B2C) 提供雲端身分識別管理,讓您的應用程式、商務和客戶受到保護。 Azure AD B2C 可讓您的應用程式使用開放式標準通訊協定向社交帳戶和企業帳戶進行驗證。 在本快速入門中,您會使用 Windows Presentation Foundation (WPF) 傳統型應用程式,使用社交識別提供者登入,並呼叫受 Azure AD B2C 保護的 Web API。

如果您沒有 Azure 訂閱,請在開始之前,先建立 Azure 免費帳戶。

必要條件

Visual Studio 2019 和 ASP.NET 與 Web 開發工作負載。

Facebook、Google 或 Microsoft 的社交帳戶。

下載 zip 檔案 ,或從 GitHub 複製 Azure-Samples/active-directory-b2c-dotnet-desktop 存放庫。

git clone https://github.com/Azure-Samples/active-directory-b2c-dotnet-desktop.git

在 Visual Studio 中執行應用程式

- 在範例應用程式專案資料夾中,開啟 Visual Studio 中的 active-directory-b2c-wpf.sln 方案。

- 還原 NuGet 套件 。

- 按 F5 對應用程式進行偵錯。

使用您的帳戶登入

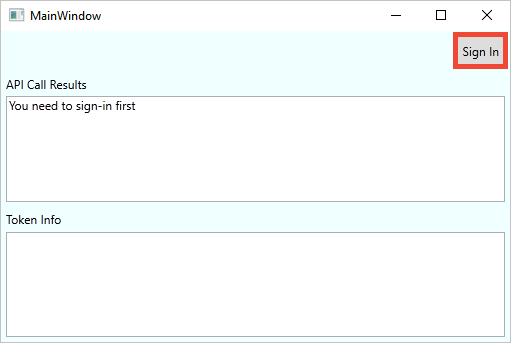

選取 [登入 ] 以啟動 [註冊] 或 [ 登入 ] 工作流程。

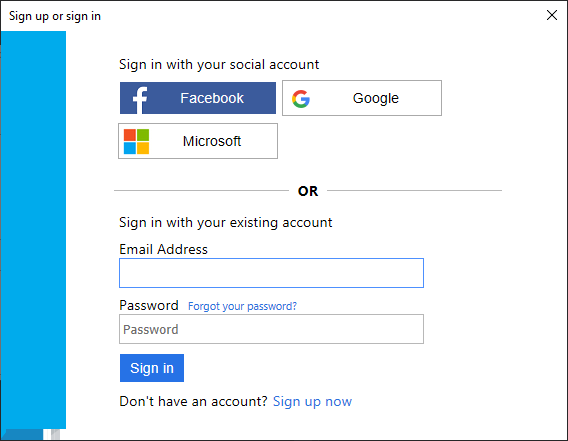

此範例支援數個註冊選項。 這些選項包括使用社交識別提供者,或使用電子郵件地址建立本機帳戶。 在本快速入門中,請使用來自 Facebook、Google 或 Microsoft 的社交識別提供者帳戶。

Azure AD B2C 會針對範例 Web 應用程式提供名為 Fabrikam 的虛構公司登入頁面。 若要使用社交識別提供者註冊,請選取您想要使用的識別提供者按鈕。

您可以使用您的社交帳戶認證進行驗證(登入),並授權應用程式從您的社交帳戶讀取資訊。 藉由授與存取權,應用程式可以從社交帳戶擷取設定檔資訊,例如您的名稱和城市。

完成識別提供者的登入程式。

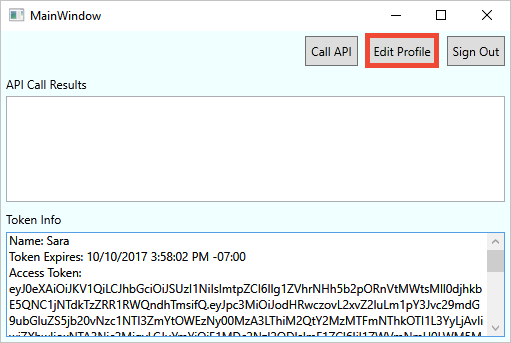

新的帳戶設定檔詳細資料會預先填入您社交帳戶中的資訊。

編輯您的設定檔

Azure AD B2C 提供可讓使用者更新其設定檔的功能。 範例 Web 應用程式會針對工作流程使用 Azure AD B2C 編輯設定檔使用者流程。

在應用程式功能表列中,選取 [編輯設定檔 ] 以編輯您建立的設定檔。

選擇與您建立之帳戶相關聯的識別提供者。 例如,如果您在建立帳戶時使用 Facebook 作為識別提供者,請選擇 Facebook 來修改相關聯的設定檔詳細資料。

變更您的 [顯示名稱 ] 或 [城市 ],然後選取 [ 繼續 ]。

新的存取權杖會顯示在 [權杖資訊] 文字方塊中。 如果您想要驗證設定檔的變更,請將存取權杖複製並貼到權杖解碼器 https://jwt.ms 中。

存取受保護的 API 資源

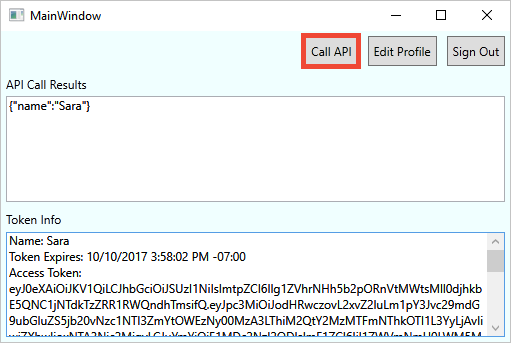

選取 [呼叫 API ] 以對受保護的資源提出要求。

應用程式會在受保護 Web API 資源的要求中包含 Microsoft Entra 存取權杖。 Web API 會傳回存取權杖中包含的顯示名稱。

您已成功使用 Azure AD B2C 使用者帳戶,對受 Azure AD B2C 保護的 Web API 進行授權呼叫。

清除資源

如果您打算嘗試其他 Azure AD B2C 快速入門或教學課程,您可以使用您的 Azure AD B2C 租使用者。 不再需要時,您可以 刪除 Azure AD B2C 租使用者 。

下一步

在本快速入門中,您已使用範例傳統型應用程式來:

- 使用自訂登入頁面登入

- 使用社交識別提供者登入

- 建立 Azure AD B2C 帳戶

- 呼叫受 Azure AD B2C 保護的 Web API

開始建立您自己的 Azure AD B2C 租使用者。