使用持續存取評估嚴格強制執行位置原則 (預覽)

嚴格強制執行位置原則是條件式存取原則中使用的持續存取評估 (CAE) 的新強制模式。 這個新模式提供資源的保護,如果條件式存取原則不允許資源提供者偵測到的IP位址,立即停止存取。 此選項是 CAE 位置強制執行的最高安全性形式,而且要求系統管理員瞭解其網路環境中的驗證和存取要求的路由。 請參閱持續 存取評估 簡介,以檢閱 CAE 功能用戶端和資源提供者的方式,例如 Outlook 電子郵件用戶端和 Exchange Online 評估位置變更。

| 位置強制模式 | 建議的網路拓撲 | 如果資源偵測到的IP位址不在允許清單中 | 福利 | 組態 |

|---|---|---|---|---|

| 標準 (預設) | 適用於所有拓撲 | 只有在 Microsoft Entra ID 偵測到允許的 IP 位址時,才會發出短期令牌。 否則,會封鎖存取 | 回到分割通道網路部署中的 CAE 位置偵測模式,CAE 強制執行會影響生產力。 CAE 仍會強制執行其他事件和原則。 | 沒有預設設定值 |

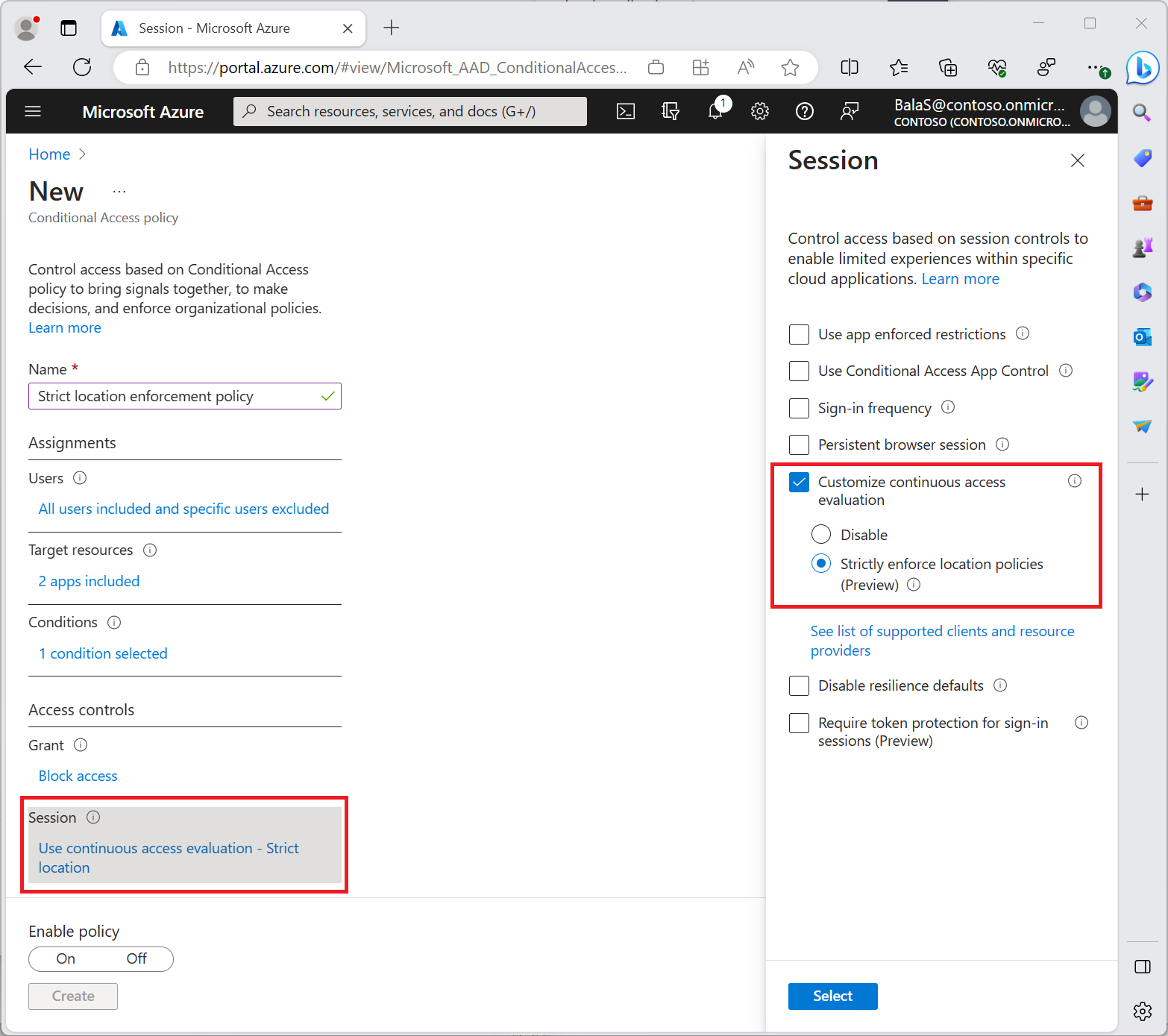

| 嚴格強制執行的位置原則 | 輸出 IP 位址是專用且可列舉的 Microsoft Entra ID 和所有資源提供者流量 | 已封鎖存取 | 最安全,但需要清楚瞭解的網路路徑 | 1.測試具有少量母體擴展的IP位址假設 2. 在會話控件下啟用「嚴格強制執行」 |

設定嚴格強制執行的位置原則

步驟 1 - 為您的目標使用者設定條件式存取位置原則

在系統管理員建立需要嚴格位置強制執行的條件式存取原則之前,他們必須熟悉使用原則,例如條件式存取位置原則中所述的原則。 這類原則應該先以使用者子集進行測試,再繼續進行下一個步驟。 管理員 istrators 可以藉由在啟用嚴格強制執行之前進行測試,避免在驗證期間由 Microsoft Entra ID 看到之允許和實際 IP 位址之間的差異。

步驟 2 - 在一小部分用戶上測試原則

在啟用要求嚴格位置強制執行測試使用者子集的原則之後,請使用 Microsoft Entra 登入記錄中的篩選 IP 位址(資源所見) 來驗證您的測試體驗。 此驗證可讓系統管理員找出嚴格位置強制執行可能會封鎖具有已啟用 CAE 之資源提供者所看見之不具許可權 IP 的使用者案例。

系統管理員在開啟需要嚴格位置強制執行的條件式存取原則之前,應該:

- 請確定 Microsoft Entra 識別碼的所有驗證流量和對資源提供者的存取流量都是來自已知的專用輸出 IP。

- 例如 Exchange Online、Teams、SharePoint Online 和 Microsoft Graph

- 請確定其使用者可以存取 Microsoft Entra 識別碼和資源提供者的所有 IP 位址都包含在其 IP 型具名位置中。

- 請確定它們不會透過全域安全存取將流量傳送至非 Microsoft 365 應用程式。

- 這些非 Microsoft 365 應用程式不支援來源 IP 還原 。 使用全域安全存取啟用嚴格的位置強制執行會封鎖存取,即使用戶位於受信任的IP位置也一樣。

- 檢閱其條件式存取原則,以確保它們沒有任何不支援 CAE 的原則。 如需詳細資訊,請參閱 CAE 支援的 CA 原則。

如果系統管理員未執行此驗證,其使用者可能會受到負面影響。 如果流量流向 Microsoft Entra ID 或 CAE 支援的資源是透過共用或無法定義的輸出 IP,請勿在條件式存取原則中啟用嚴格的位置強制執行。

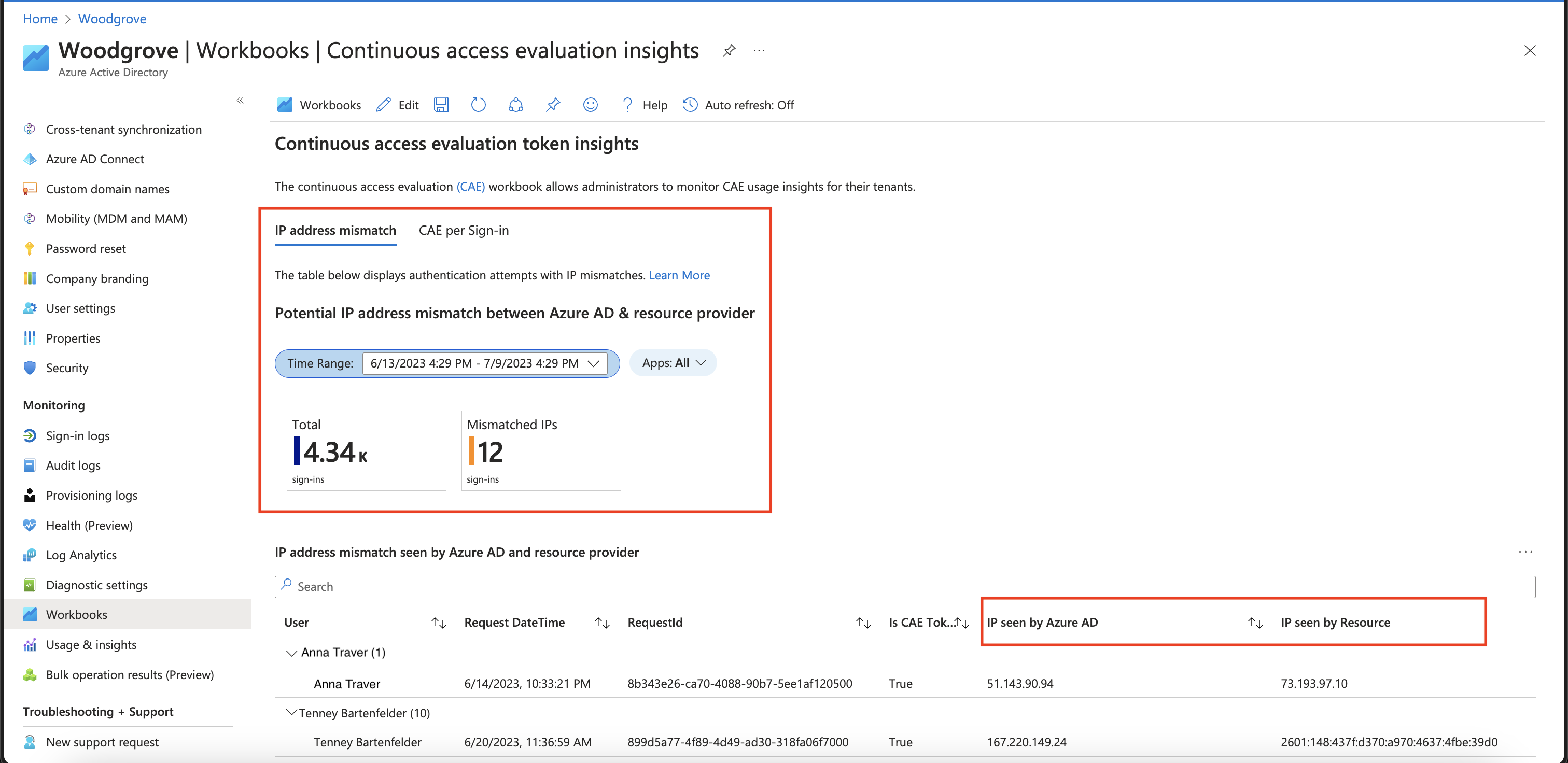

步驟 3 - 使用 CAE 活頁簿識別應新增至您具名位置的 IP 位址

如果您尚未建立新的 Azure 活頁簿,請使用公用範本「持續存取評估深入解析」來識別 Microsoft Entra ID 所看見 IP 位址與 IP 位址之間的 IP 不符(由資源查看)。 在此情況下,您可能會有分割通道網路組態。 為了確保在啟用嚴格位置強制執行時不會意外鎖定用戶,系統管理員應該:

調查並識別 CAE 活頁簿中識別的任何 IP 位址。

將與已知組織輸出點相關聯的公用IP位址新增至其定義的 具名位置。

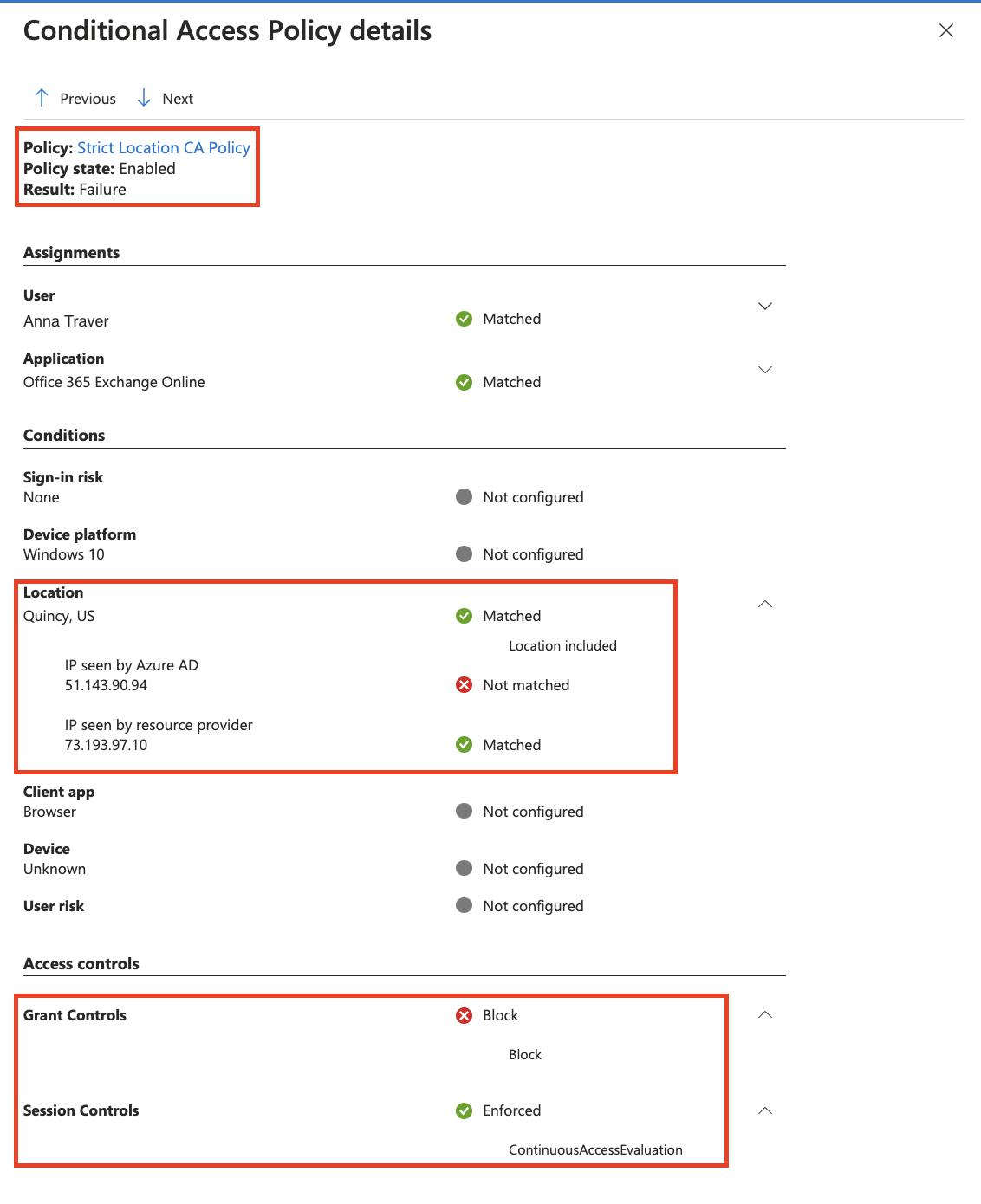

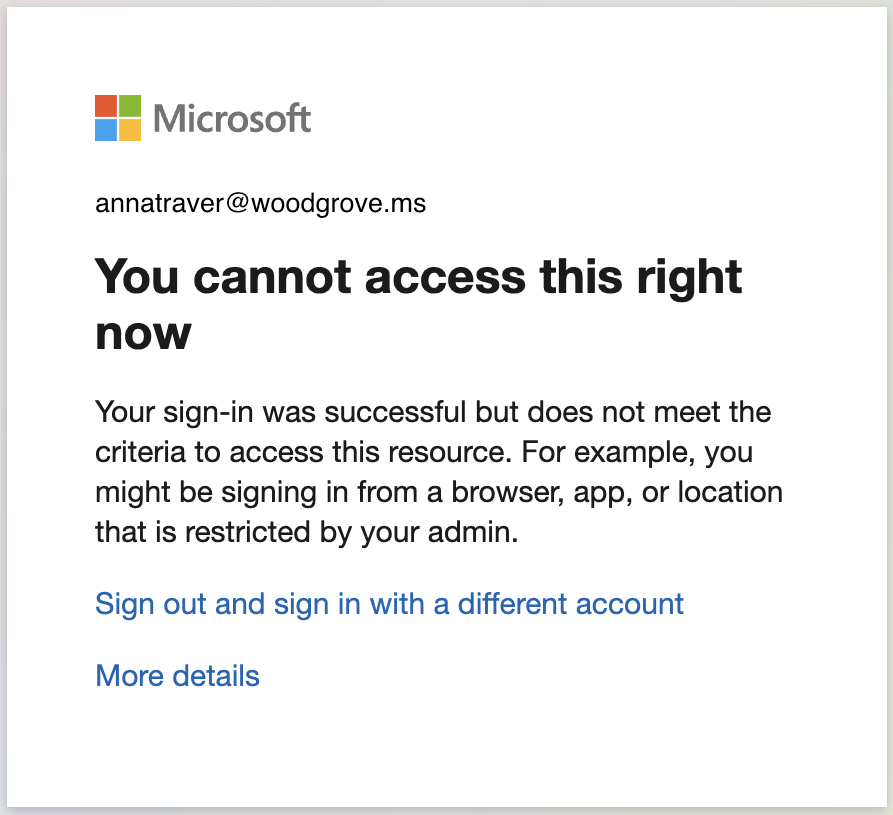

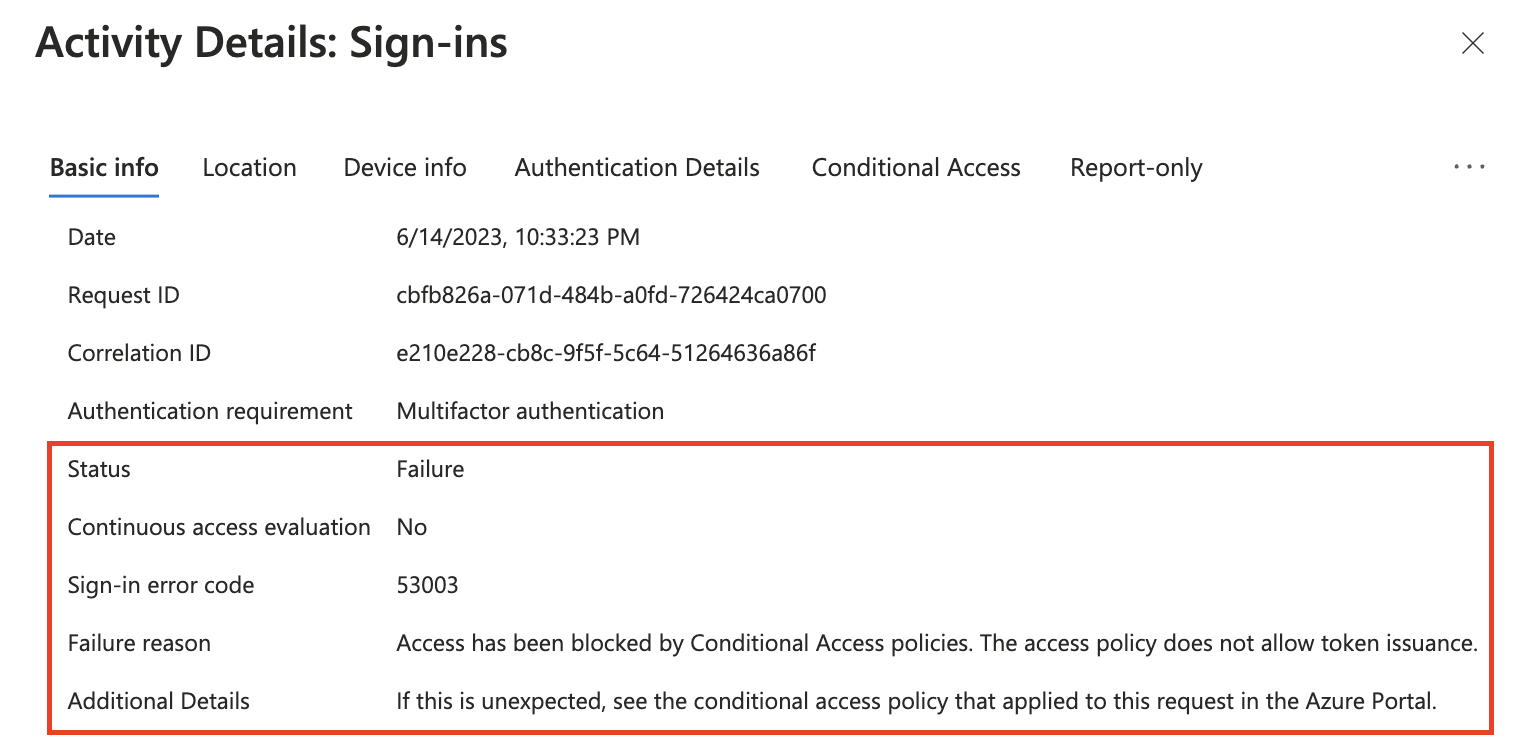

下列螢幕快照顯示用戶端封鎖資源的存取範例。 此區塊是因為要求觸發 CAE 嚴格位置強制執行的原則撤銷用戶端的會話。

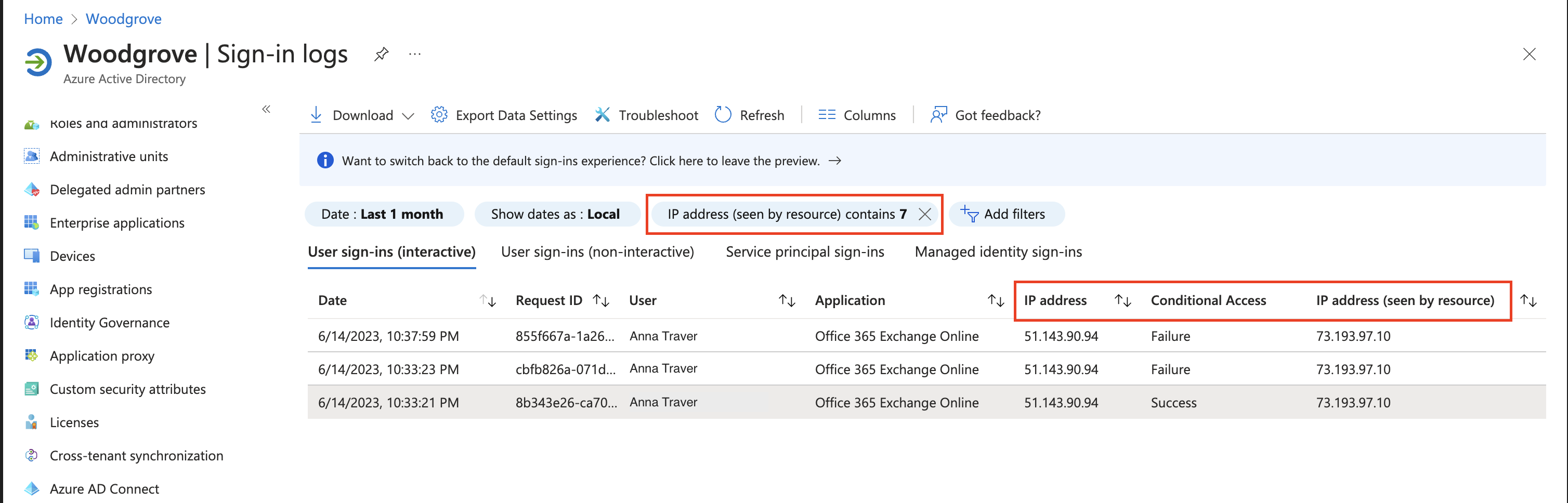

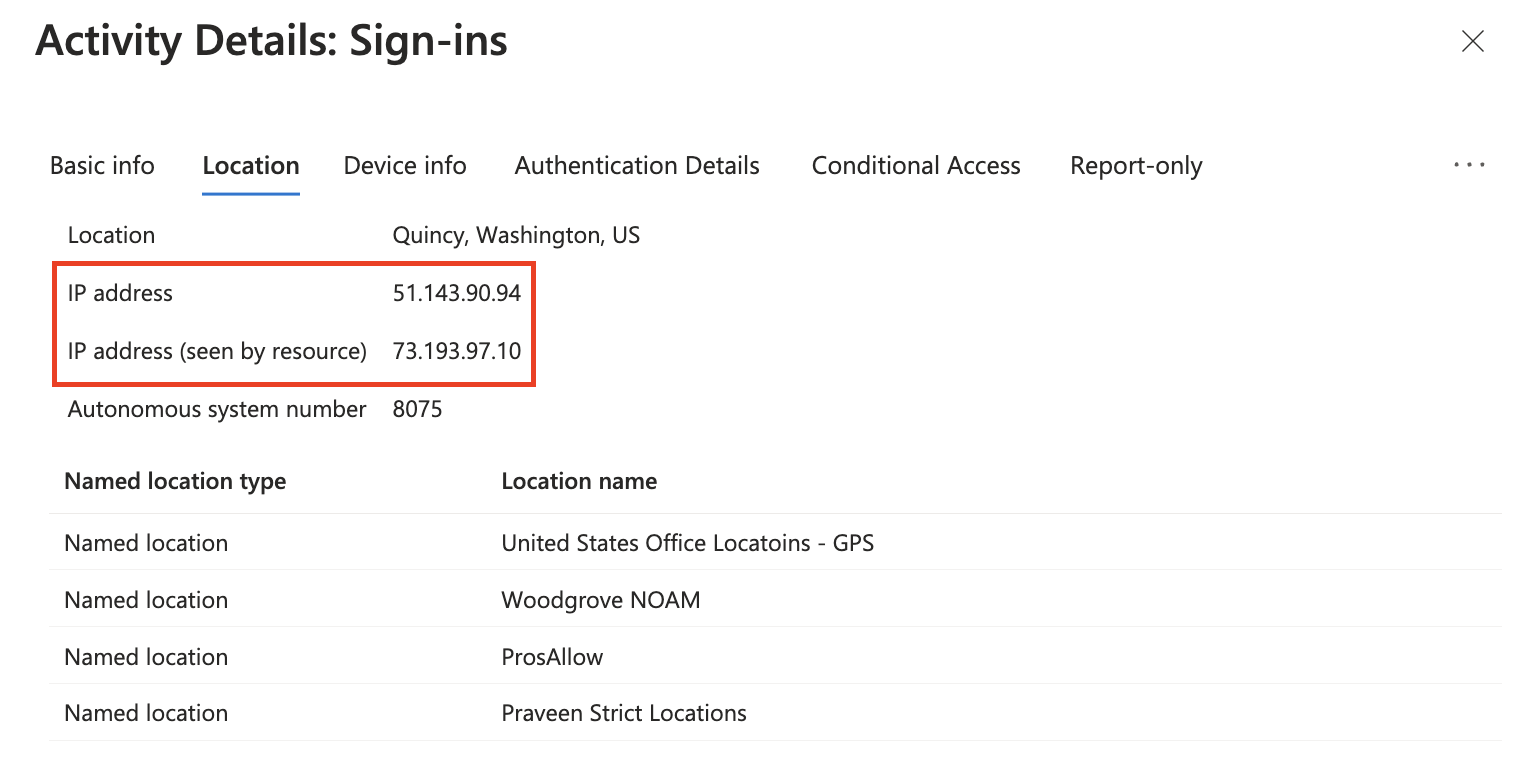

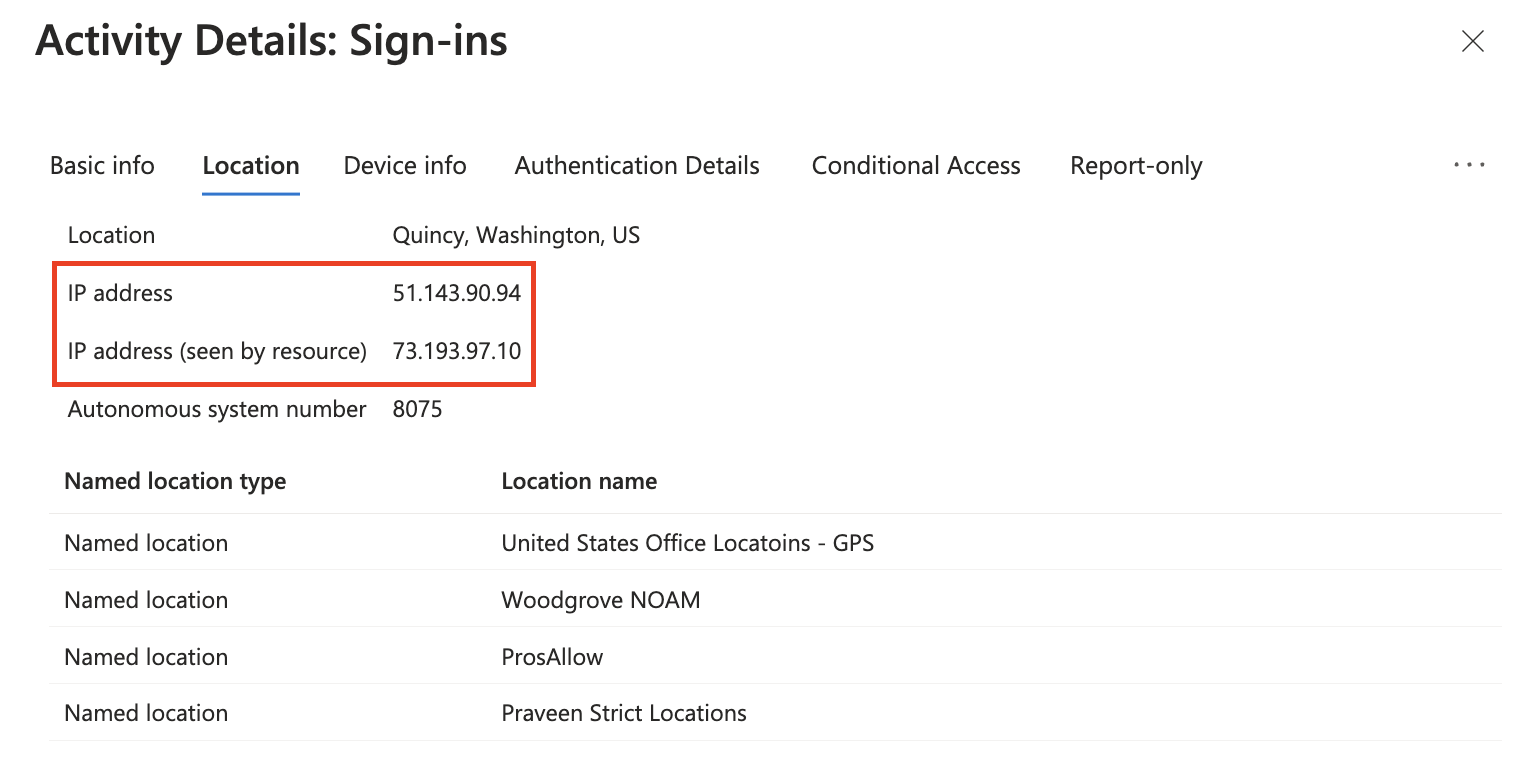

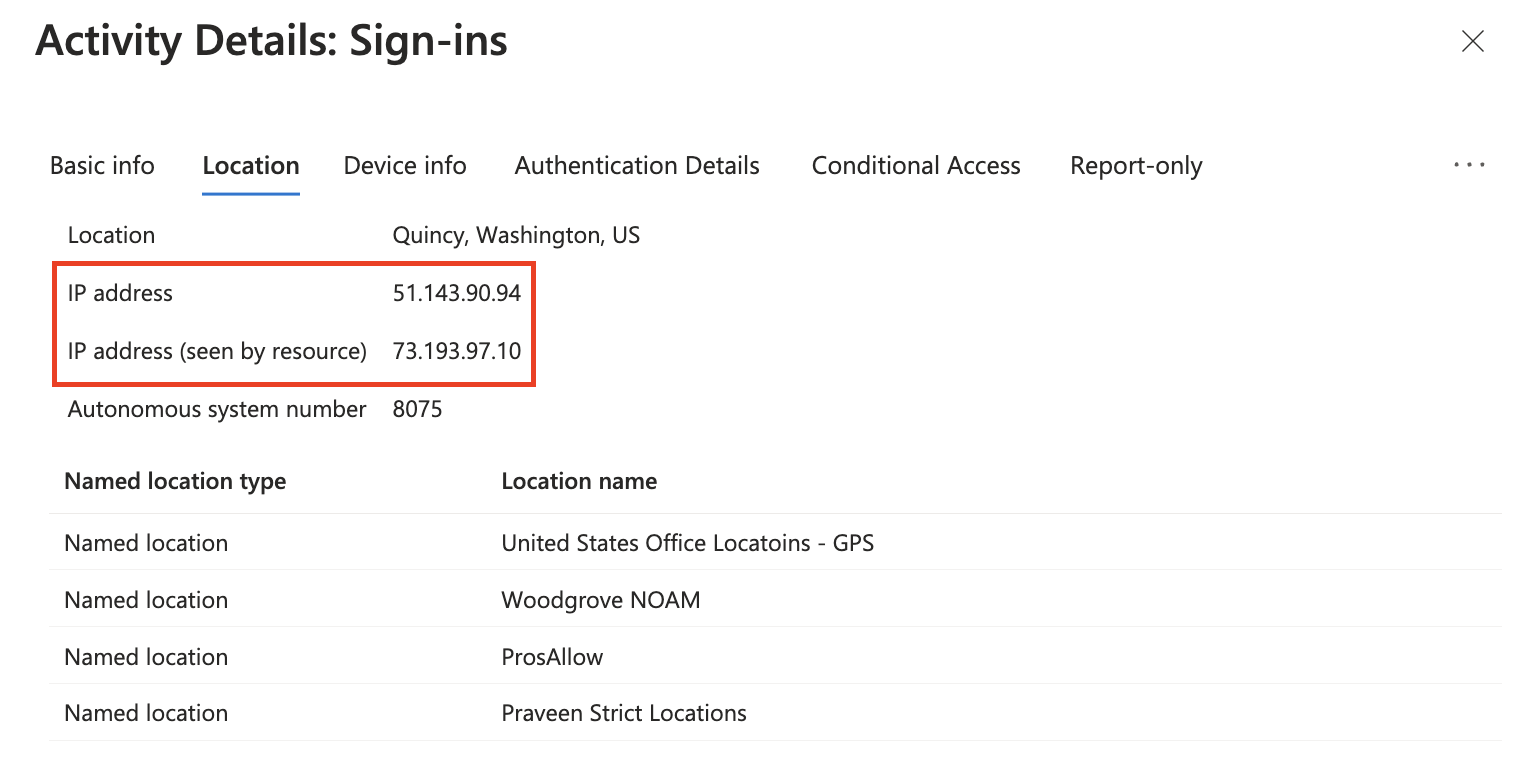

您可以在登入記錄中驗證此行為。 尋找 IP位址(由資源看到), 並在使用者遇到來自條件式存取的非預期區塊時,調查將此IP新增至 具名位置 。

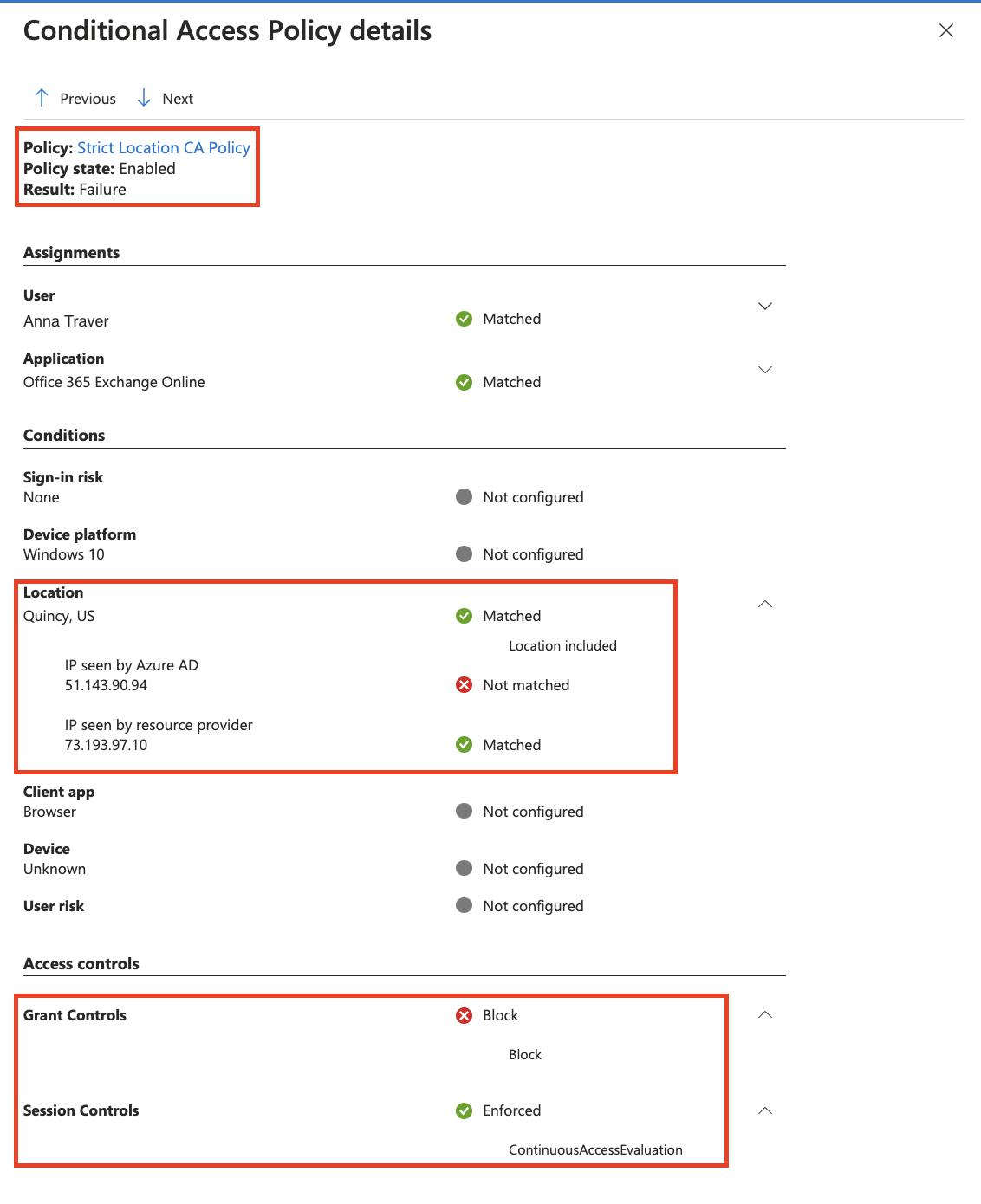

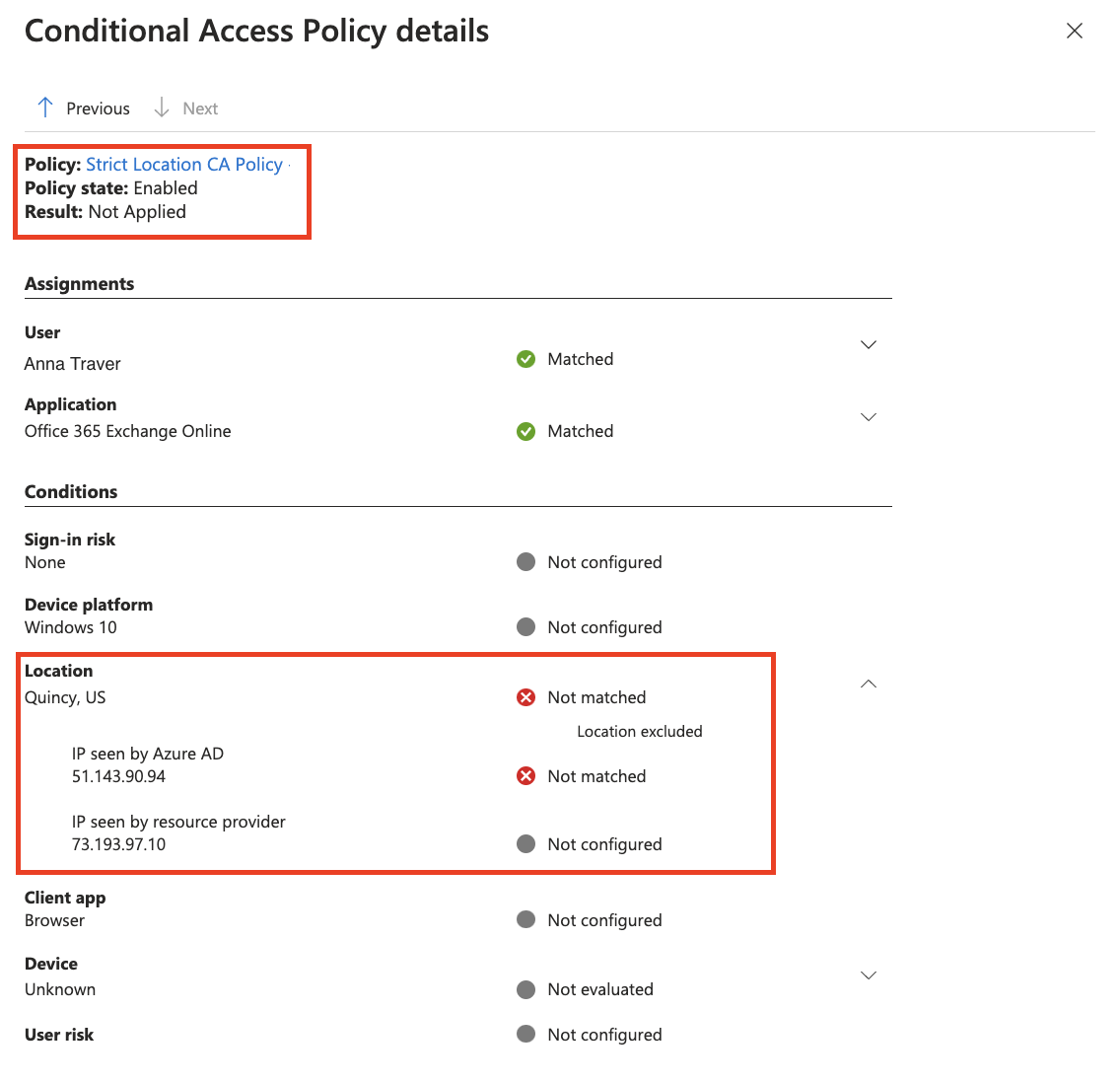

查看 [ 條件式存取原則詳細數據 ] 索引標籤,提供更多封鎖登入事件的詳細數據。

步驟 4 - 繼續部署

重複步驟 2 和 3,擴充使用者群組,直到嚴格強制執行位置原則套用到目標使用者群為止。 小心推出以避免影響用戶體驗。

使用登入記錄進行疑難解答

管理員 istrators 可以調查登入記錄,以尋找案例IP 位址 (由資源看到) 。

- 以至少報表讀者身分登入 Microsoft Entra 系統管理中心。

- 流覽至 [身分>識別監視與健康情況>登入記錄]。

- 新增篩選和數據行來篩選掉不必要的資訊,以尋找要檢閱的事件。

初始驗證

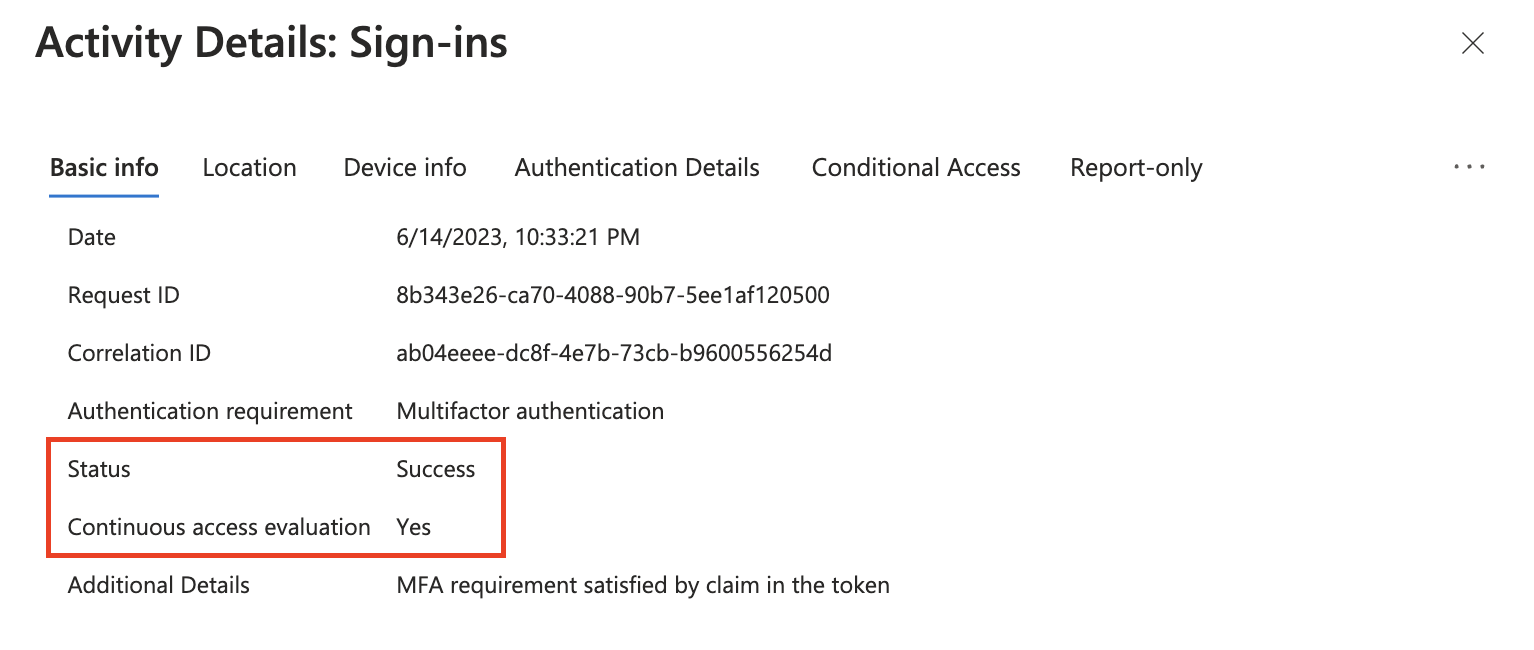

驗證會使用 CAE 令牌成功。

IP 位址(由資源看到)與 Microsoft Entra ID 所見的 IP 位址不同。 雖然已知資源看到的IP位址,但在資源重新導向使用者以重新評估資源所見的IP位址之前,不會強制執行任何強制。

Microsoft Entra 驗證成功,因為不會在資源層級套用嚴格的位置強制執行。

重新評估的資源重新導向

驗證失敗,且不會發出 CAE 令牌。

IP 位址(由資源看到) 與 Microsoft Entra ID 所見的 IP 不同。

驗證無法成功,因為 IP 位址(由資源看到) 不是條件式存取中已知的 具名位置 。