Microsoft Entra 會將所有登入記錄到 Azure 租使用者,其中包括您的內部應用程式和資源。 身為 IT 系統管理員,您必須知道登入記錄中的值代表什麼,以便正確解譯記錄值。

檢閱登入錯誤和模式可提供您使用者如何存取應用程式和服務的寶貴見解。 Microsoft Entra ID 所提供的登入記錄是一種功能強大的活動記錄 , 可供您分析。 本文說明如何存取和使用登入記錄。

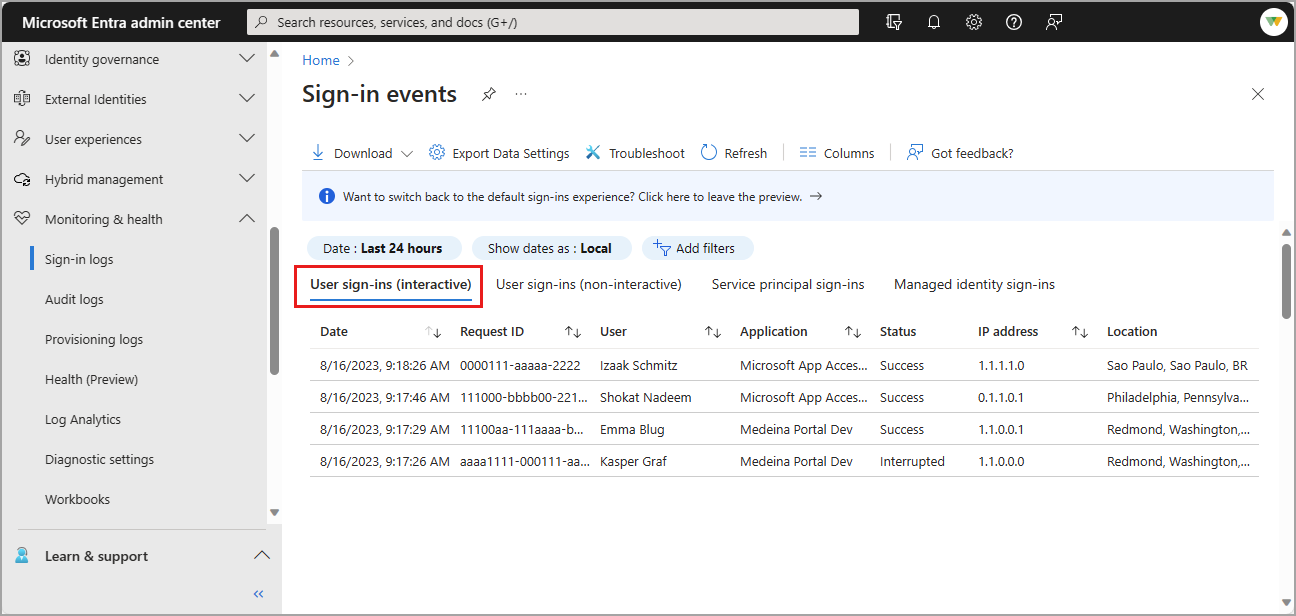

登入記錄的預覽檢視包括互動式和非互動式使用者登入,以及服務主體和受控識別登入。您仍然可以檢視傳統登入記錄,其中只包含互動式登入。

另外兩個活動記錄也可用來協助監視租使用者的健康情況:

- 稽 核 – 套用至租使用者之變更的相關資訊,例如使用者和群組管理或套用至租使用者資源的更新。

- 布建 – 布建服務所執行的活動,例如在 ServiceNow 中建立群組,或從 Workday 匯入的使用者。

您可以使用登入記錄來執行什麼動作?

您可以使用登入記錄來回答下列問題:

- 本周有多少使用者已登入特定應用程式?

- 過去 24 小時內有多少次失敗的登入嘗試?

- 使用者是否從特定瀏覽器或作業系統登入?

- 我的哪一個 Azure 資源正由受控識別和服務主體存取?

您也可以藉由識別下列詳細資料來描述與登入要求相關聯的活動:

- 神秘 – 執行登入的身分識別(使用者)。

- 如何 – 用於登入的用戶端(應用程式)。

- What – 身分識別所存取的目標(資源)。

登入記錄的類型為何?

登入記錄預覽中有四種類型的記錄:

- 互動式使用者登入

- 非互動式使用者登入

- 服務主體登入

- 受控識別登入

傳統登入記錄只會包含互動式使用者登入。

注意

登入記錄中的專案是系統產生的,而且無法變更或刪除。

互動式使用者登入

互動式登入是由 使用者執行 。 他們會提供 Microsoft Entra 識別碼的驗證因素。 該驗證因素也可以與協助程式應用程式互動,例如 Microsoft Authenticator 應用程式。 使用者可以將密碼、回應 MFA 挑戰、生物特徵辨識因素或 QR 代碼提供給 Microsoft Entra ID 或協助程式應用程式。 此記錄也包含來自與 Microsoft Entra 識別碼同盟的識別提供者的同盟登入。

報表大小: 小型

範例:

- 使用者在 Microsoft Entra 登入畫面中提供使用者名稱和密碼。

- 使用者通過 SMS MFA 挑戰。

- 使用者提供生物特徵辨識手勢,以將 Windows 電腦解除鎖定Windows Hello 企業版。

- 使用者會與 Microsoft Entra ID 與 AD FS SAML 判斷提示同盟。

除了預設欄位之外,互動式登入記錄也會顯示:

- 登入位置

- 是否已套用條件式存取

已知的限制

互動式登入記錄上的非互動式登入

先前,Microsoft Exchange 用戶端的某些非互動式登入會包含在互動式使用者登入記錄中,以取得更佳的可見度。 在 2020 年 11 月引進非互動式使用者登入記錄之前,需要提高可見度。 不過,請務必注意,某些非互動式登入,例如使用 FIDO2 金鑰的登入,可能仍會標示為互動式,因為系統是在引入個別的非互動式記錄之前設定的方式。 這些登入可能會顯示互動式詳細資料,例如用戶端認證類型和瀏覽器資訊,即使它們在技術上不是互動式登入也一樣。

傳遞登入

Microsoft Entra ID 會發行權杖以進行驗證和授權。 在某些情況下,登入 Contoso 租使用者的使用者可能會嘗試存取 Fabrikam 租使用者中的資源,而該租使用者沒有存取權。 未授權權杖稱為傳遞權杖,會發行給 Fabrikam 租使用者。 傳遞權杖不允許使用者存取任何資源。

檢閱此情況的記錄時,主租使用者的登入記錄 (在此案例中,Contoso) 不會顯示登入嘗試,因為權杖並未根據主租使用者的原則進行評估。 登入權杖僅用於顯示適當的失敗訊息。 您不會在主租使用者的記錄中看到登入嘗試。

第一方、僅限應用程式的服務主體登入

服務主體登入記錄不包含第一方應用程式專用登入活動。 當第一方應用程式取得內部 Microsoft 作業沒有方向或內容時,就會發生這種類型的活動。 我們會排除這些記錄,因此您不需要支付租使用者內部 Microsoft 權杖相關記錄的費用。

如果您要將 MicrosoftGraphActivityLogsSignInLogs 路由傳送至相同的 Log Analytics 工作區,您可能會識別與服務主體登入無關的 Microsoft Graph 事件。 此整合可讓您使用登入活動交叉參考針對 Microsoft Graph API 呼叫發出的權杖。 UniqueTokenIdentifier登入記錄檔和 SignInActivityId Microsoft Graph 活動記錄中的 會遺失服務主體登入記錄中的 。

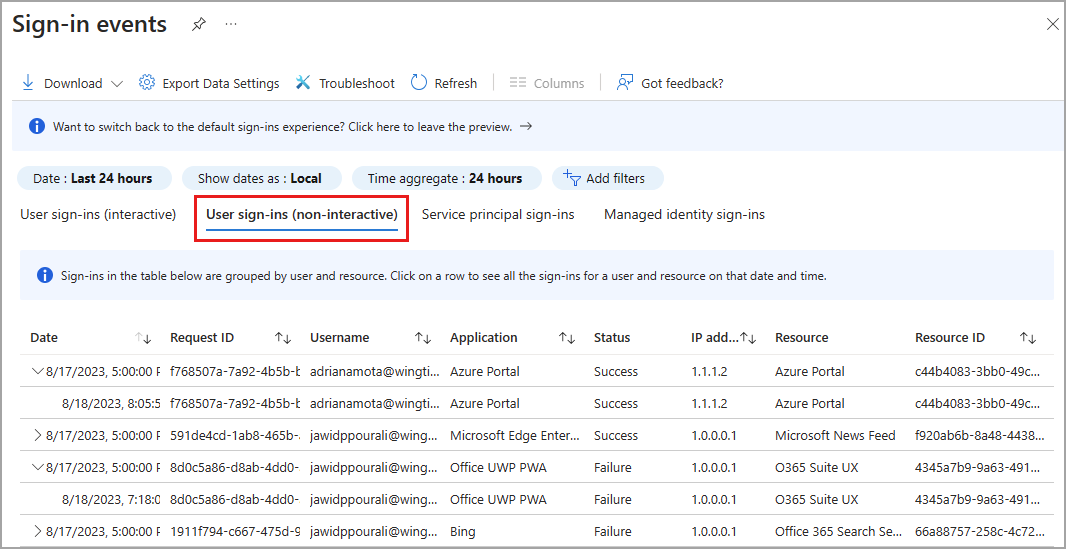

非互動式使用者登入

非互動式登入會代表 使用者完成 。 這些委派的登入是由用戶端應用程式或 OS 元件代表使用者執行,而且不需要使用者提供驗證因數。 相反地,Microsoft Entra ID 會辨識使用者權杖需要重新整理的時間,並在幕後執行此動作,而不會中斷使用者的會話。 一般而言,使用者會將這些登入視為在背景中發生。

報表大小: 大型

範例:

- 用戶端應用程式會使用 OAuth 2.0 重新整理權杖來取得存取權杖。

- 用戶端會使用 OAuth 2.0 授權碼來取得存取權杖和重新整理權杖。

- 使用者會在加入 Microsoft Entra 的電腦上對 Web 或 Windows 應用程式執行單一登入(SSO),而不需提供驗證因素或與 Microsoft Entra 提示互動)。

- 使用者在行動裝置上使用 FOCI (用戶端識別碼系列) 的會話時,登入第二個 Microsoft Office 應用程式。

除了預設欄位之外,非互動式登入記錄也會顯示:

- 資源識別碼

- 群組登入數目

您無法自訂此報表中顯示的欄位。

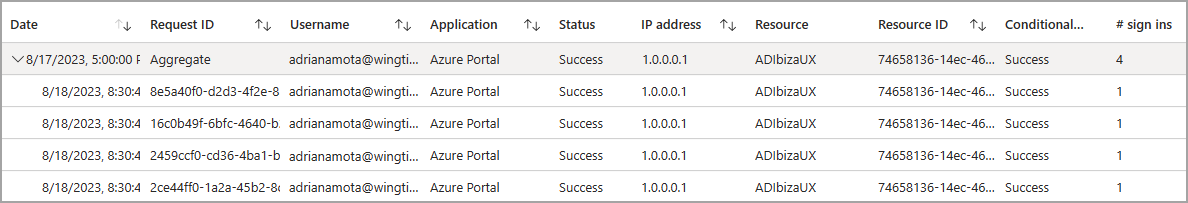

為了更輕鬆地摘要資料,會將非互動式登入事件分組。 用戶端通常會在短時間內代表同一位使用者建立許多非互動式登入。 非互動式登入會共用相同的特性,但嘗試登入的時間除外。 例如,用戶端可能會代表使用者每小時取得一次存取權杖。 如果使用者或用戶端的狀態未變更,則每個存取權杖要求的 IP 位址、資源和所有其他資訊都相同。 唯一變更的狀態是登入的日期和時間。

當 Microsoft Entra 記錄時間與日期以外的多個登入時,這些登入會來自相同的實體,並匯總成單一資料列。 具有多個相同登入的資料列(發行日期和時間除外)的值大於 #sign-ins 資料 行中的 值。 這些匯總的登入可能也會有相同的時間戳記。 時間 匯總 篩選可以設定為 1 小時、6 小時或 24 小時。 您可以展開資料列,以查看所有不同的登入及其不同的時間戳記。

當下列資料相符時,登入會在非互動式使用者中匯總:

- 應用程式

- 使用者

- IP 位址

- 狀態

- 資源識別碼

注意

機密用戶端 所 執行之非互動式登入的 IP 位址不符合重新整理權杖要求的來源實際來源 IP。 相反地,它會顯示用於原始權杖發行的原始 IP。

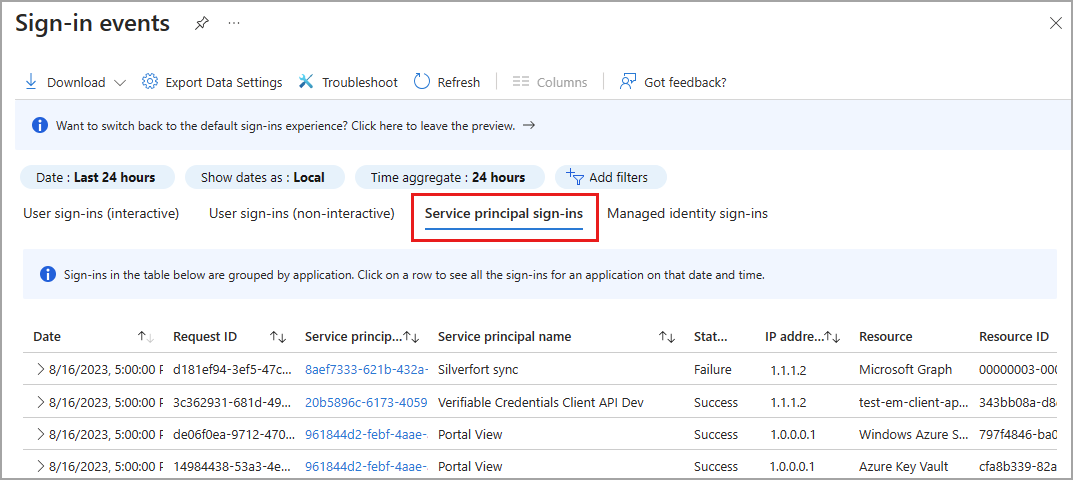

服務主體登入

不同于互動式和非互動式使用者登入,服務主體登入不會涉及使用者。 相反地,它們是由任何非使用者帳戶登入,例如應用程式或服務主體(但受控識別登入除外,這些登入只包含在受控識別登入記錄中)。 在這些登入中,應用程式或服務會提供自己的認證,例如用來驗證或存取資源的憑證或應用程式密碼。

報表大小: 大型

範例:

- 服務主體會使用憑證來驗證及存取 Microsoft Graph。

- 應用程式會使用用戶端密碼在 OAuth 用戶端認證流程中驗證。

您無法自訂此報表中顯示的欄位。

為了更輕鬆地消化服務主體登入記錄中的資料,服務主體登入事件會分組。 相同條件下相同實體的登入會匯總成單一資料列。 您可以展開資料列,以查看所有不同的登入及其不同的時間戳記。 當下列資料相符時,登入會匯總在服務主體報告中:

- 服務主體名稱或識別碼

- 狀態

- IP 位址

- 資源名稱或識別碼

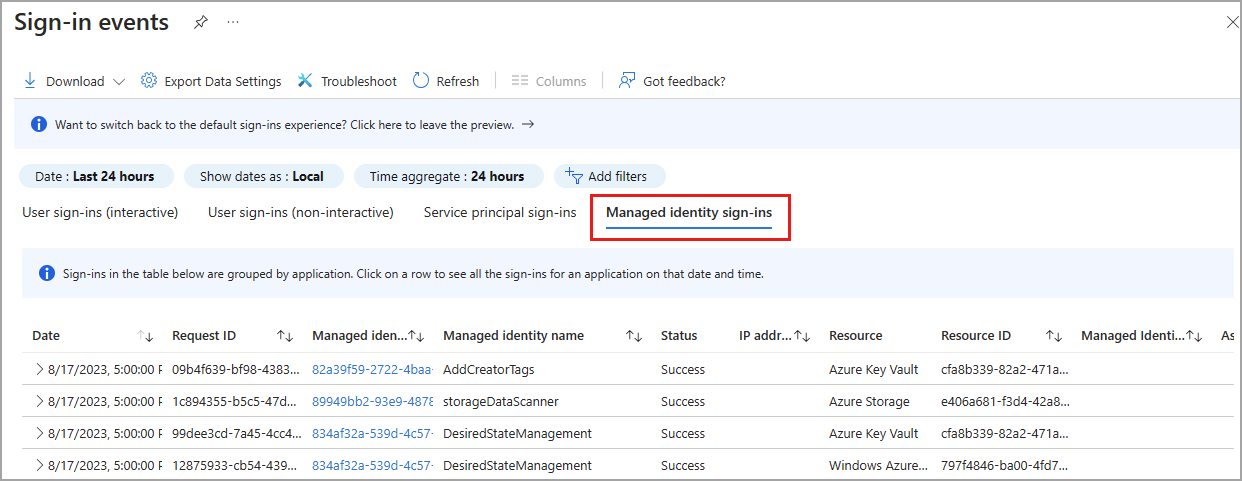

受控識別登入

Azure 資源的受控識別登入是由 Azure 所管理秘密的資源所執行的登入,以簡化認證管理。 具有受控認證的 VM 會使用 Microsoft Entra ID 來取得存取權杖。

報表大小: 小型

範例:

您無法自訂此報表中顯示的欄位。

為了更輕鬆地摘要資料,Azure 資源的受控識別登入記錄會分組非互動式登入事件。 來自相同實體的登入會匯總成單一資料列。 您可以展開資料列,以查看所有不同的登入及其不同的時間戳記。 當下列所有資料相符時,登入都會匯總在受控識別報告中:

- 受控識別名稱或識別碼

- 狀態

- 資源名稱或識別碼

選取清單檢視中的專案,以顯示群組在節點下的所有登入。 選取群組專案以查看登入的所有詳細資料。

其他服務所使用的登入資料

Azure 中的數個服務會使用登入資料來監視有風險的登入、提供應用程式使用量的深入解析等等。

Microsoft Entra ID Protection

Microsoft Entra ID Protection 概觀提供 與具風險登入相關的登入記錄資料視覺效果,其使用下列資料:

- 風險性使用者

- 有風險的使用者登入

- 具風險的工作負載身分識別

如需 Microsoft Entra ID Protection 工具的詳細資訊,請參閱 Microsoft Entra ID Protection 概觀 。

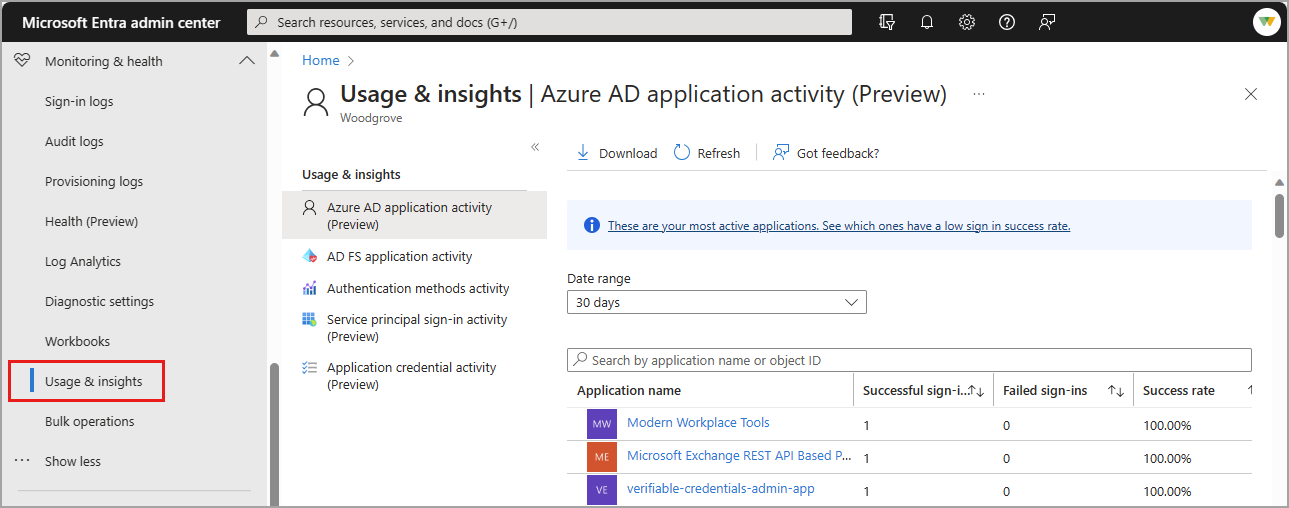

Microsoft Entra 使用量和深入解析

若要檢視應用程式特定的登入資料,請流覽至 Microsoft Entra ID > Monitoring & health > Usage & insights。 這些報告提供 Microsoft Entra 應用程式活動和 AD FS 應用程式活動登入的更深入探討。 如需詳細資訊,請參閱 Microsoft Entra Usage & Insights 。

使用量 & 深入解析 中有 數個可用的報告。 其中有些報表處於預覽狀態。

- Microsoft Entra 應用程式活動 (預覽)

- AD FS 應用程式活動

- 驗證方法活動

- 服務主體登入活動 (預覽)

- 應用程式認證活動 (預覽)

Microsoft 365 活動記錄

您可以從 Microsoft 365 系統管理中心中檢視 Microsoft 365 的活動記錄。 Microsoft 365 活動和 Microsoft Entra 活動記錄會共用大量的目錄資源。 只有 Microsoft 365 系統管理員中心提供 Microsoft 365 活動記錄的完整檢視。

您可以使用 Office 365 管理 API ,以程式設計方式 存取 Microsoft 365 活動記錄。