驗證和使用者權限

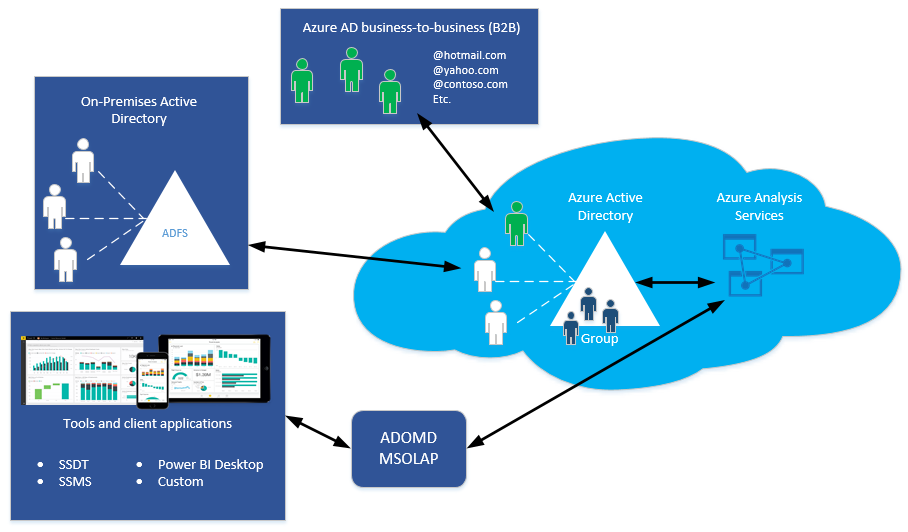

Azure Analysis Services 使用 Microsoft Entra ID 進行身分識別管理和使用者驗證。 任何建立、管理或連線到 Azure Analysis Services 伺服器的使用者,都必須在相同訂用帳戶的 Microsoft Entra 租 使用者中 擁有有效的使用者身分識別。

Azure Analysis Services 支援 Microsoft Entra B2B 共同作業。 透過 B2B,組織外部的使用者可以受邀成為 Microsoft Entra 目錄中的來賓使用者。 來賓可以來自另一個 Microsoft Entra 租用戶目錄或是任何有效的電子郵件地址。 受邀且使用者接受來自 Azure 的電子郵件傳送的邀請之後,使用者身分識別就會新增至租使用者目錄。 這些身分識別可以新增至安全性群組,或成為伺服器管理員或資料庫角色的成員。

驗證

所有用戶端應用程式和工具會使用一或多個 Analysis Services 用戶端程式庫 (AMO、MSOLAP、ADOMD) 連線到伺服器。

這三個用戶端程式庫都支援 Microsoft Entra 互動式流程和非互動式驗證方法。 這兩個非互動式方法 Active Directory 密碼和 Active Directory 整合式驗證方法可用於使用 AMOMD 和 MSOLAP 的應用程式。 這兩種方法絕不會導致快顯對話方塊登入。

Excel 和 Power BI Desktop 等用戶端應用程式,以及適用于 Visual Studio 的 SSMS 和 Analysis Services 專案延伸模組等工具,會使用一般更新安裝最新版的用戶端程式庫。 Power BI Desktop、SSMS 和 Analysis Services 專案延伸模組會每月更新。 Excel 已 使用 Microsoft 365 更新。 Microsoft 365 更新較不頻繁,有些組織會使用延後通道,這表示更新會延遲至三個月。

視您使用的用戶端應用程式或工具而定,驗證類型和登入方式可能會不同。 每個應用程式支援使用不同的功能來連線到 Azure Analysis Services 等雲端服務。

Power BI Desktop、Visual Studio 和 SSMS 均支援 Active Directory 通用驗證,這是一種也支援 Microsoft Entra 多重要素驗證 (MFA) 的互動式方法。 Microsoft Entra 多重要素驗證有助於保護資料和應用程式的存取,同時提供簡單的登入程式。 它會使用數個驗證選項來提供增強式驗證(通話、簡訊、具有釘選的智慧卡或行動代理程式更新)。 搭配 Microsoft Entra ID 使用互動式 MFA 時,會出現快顯對話方塊以進行驗證。 建議 使用通用驗證。

如果使用 Windows 帳戶登入 Azure,且未選取或無法使用通用驗證(Excel), 則需要Active Directory 同盟服務 (AD FS) 。 透過同盟,Microsoft Entra ID 和 Microsoft 365 使用者會使用內部部署認證進行驗證,並可存取 Azure 資源。

SQL Server Management Studio (SSMS)

Azure Analysis Services 伺服器支援從 SSMS V17.1 和更新版本使用 Windows 驗證、Active Directory 密碼驗證和 Active Directory 通用驗證的連線。 一般而言,建議您使用 Active Directory 通用驗證,因為:

支援互動式和非互動式驗證方法。

支援受邀加入 Azure AS 租使用者的 Azure B2B 來賓使用者。 連接到伺服器時,來賓使用者必須在連線到伺服器時選取 [Active Directory 通用驗證]。

支援多重要素驗證 (MFA)。 Microsoft Entra 多重要素驗證可透過各種驗證選項協助保護資料和應用程式的存取:電話、簡訊、具有釘選或行動代理程式更新的智慧卡。 搭配 Microsoft Entra ID 使用互動式 MFA 時,會出現快顯對話方塊以進行驗證。

Visual Studio

Visual Studio 會使用 Active Directory 通用驗證搭配 MFA 支援來連線到 Azure Analysis Services。 系統會在第一次部署時提示使用者登入 Azure。 使用者必須使用在部署的伺服器上具有伺服器管理員許可權的帳戶登入 Azure。 第一次登入 Azure 時,會指派權杖。 權杖會在記憶體中快取,以供日後重新連線。

Power BI Desktop

Power BI Desktop 會使用 Active Directory 通用驗證與 MFA 支援來連線到 Azure Analysis Services。 系統會提示使用者在第一個連線上登入 Azure。 使用者必須使用伺服器管理員或資料庫角色中包含的帳戶登入 Azure。

Excel

Excel 使用者可以使用 Windows 帳戶、組織識別碼(電子郵件地址)或外部電子郵件地址來連線到伺服器。 外部電子郵件身分識別必須以來賓使用者身分存在於 Microsoft Entra 識別碼中。

使用者權限

伺服器管理員 專屬於 Azure Analysis Services 伺服器實例。 它們會與 Azure 入口網站、SSMS 和 Visual Studio 等工具連線,以執行設定及管理使用者角色等工作。 根據預設,建立伺服器的使用者會自動新增為 Analysis Services 伺服器管理員。 您可以使用 Azure 入口網站 或 SSMS 來新增其他系統管理員。 伺服器管理員必須在相同訂用帳戶的 Microsoft Entra 租使用者中擁有帳戶。 若要深入瞭解,請參閱 管理伺服器管理員 。

資料庫使用者 會使用 Excel 或 Power BI 等用戶端應用程式連線到模型資料庫。 使用者必須新增至資料庫角色。 資料庫角色會定義資料庫的系統管理員、進程或讀取權限。 請務必瞭解具有系統管理員許可權之角色中的資料庫使用者與伺服器管理員不同。 不過,根據預設,伺服器管理員也是資料庫管理員。 若要深入瞭解,請參閱 管理資料庫角色和使用者 。

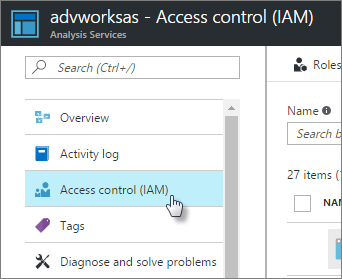

Azure 資源擁有者 。 資源擁有者會管理 Azure 訂用帳戶的資源。 資源擁有者可以使用 Azure 入口網站 中的存取控制 ,或使用 Azure Resource Manager 範本,將 Microsoft Entra 使用者身分識別新增至訂 用帳戶中的擁有者或參與者角色。

此層級的角色適用于需要執行可在入口網站中完成或使用 Azure Resource Manager 範本之工作的使用者或帳戶。 若要深入了解,請參閱 Azure 角色型存取控制 (Azure RBAC)。

資料庫角色

針對表格式模型定義的角色是資料庫角色。 也就是說,角色包含由 Microsoft Entra 使用者和安全性群組組成的成員,這些成員具有定義這些成員可在模型資料庫上採取之動作的特定許可權。 資料庫角色會建立為資料庫中的個別物件,並僅適用于建立該角色的資料庫。

根據預設,當您建立新的表格式模型專案時,模型專案沒有任何角色。 您可以使用 Visual Studio 中的 [角色管理員] 對話方塊來定義角色。 在模型專案設計期間定義角色時,它們只會套用至模型工作區資料庫。 部署模型時,相同的角色會套用至已部署的模型。 部署模型之後,伺服器和資料庫管理員可以使用 SSMS 來管理角色和成員。 若要深入瞭解,請參閱 管理資料庫角色和使用者 。

考量與限制

- Azure Analysis Services 不支援使用 B2B 使用者的一次性密碼

下一步

使用 Microsoft Entra 群組管理資源的存取權

管理資料庫角色和使用者

管理伺服器管理員

Azure 角色型存取控制 (Azure RBAC)