App Service Environment 管理位址

重要

本文說明隔離式 App Service 方案搭配使用的 App Service 環境 v2 相關資訊。 App Service 環境 v1 和 v2 自 2024 年 8 月 31 日起已淘汰 (英文)。 有較新版本的 App Service 環境,其更易於使用,並且是在更強大的基礎結構上執行。 若要深入了解新版本,請從 App Service 環境簡介開始。 如果您目前使用 App Service 環境 v1,請遵循此文章中的步驟來移轉至新版本。

自 2024 年 8 月 31 日起,服務等級協定 (SLA) 和服務點數 (英文) 將不再適用於繼續在生產環境中的 App Service 環境 v1 和 v2 工作負載,因為其是已淘汰的產品。 App Service 環境 v1 和 v2 硬體的解除委任已經開始,而這可能會影響您的應用程式和資料的可用性和效能。

您必須立即完成移轉至 App Service 環境 v3,否則您的應用程式和資源可能會遭到刪除。 我們會嘗試使用就地移轉功能,自動移轉任何剩餘的 App Service Environment v1 和 v2,但 Microsoft 並未就自動移轉後的相關應用程式可用性提供聲明或保證。 您可能需要執行手動設定來完成移轉,並最佳化您的 App Service 方案 SKU 選擇,以符合您的需求。 如果自動移轉不可行,您的資源和相關聯的應用程式資料將遭到刪除。 我們強烈敦促您立即採取行動,以避免上述任一極端案例。

如果您需要額外的時間,我們可以提供一次性 30 天的寬限期,讓您完成移轉。 如需詳細資訊和申請寬限期,請檢閱寬限期概觀 (英文),然後移至 Azure 入口網站,造訪每個 App Service 環境的窗格。

如需 App Service 環境 v1/v2 淘汰的最新資訊,請參閱 App Service 環境 v1 和 v2 淘汰更新。

必要條件

在 Azure Cloud Shell 中使用 Bash 環境。 如需詳細資訊,請參閱 Azure Cloud Shell 中的 Bash 快速入門。

若要在本地執行 CLI 參考命令,請安裝 Azure CLI。 若您在 Windows 或 macOS 上執行,請考慮在 Docker 容器中執行 Azure CLI。 如需詳細資訊,請參閱〈如何在 Docker 容器中執行 Azure CLI〉。

如果您使用的是本機安裝,請使用 az login 命令,透過 Azure CLI 來登入。 請遵循您終端機上顯示的步驟,完成驗證程序。 如需其他登入選項,請參閱使用 Azure CLI 登入。

出現提示時,請在第一次使用時安裝 Azure CLI 延伸模組。 如需擴充功能詳細資訊,請參閱使用 Azure CLI 擴充功能。

執行 az version 以尋找已安裝的版本和相依程式庫。 若要升級至最新版本,請執行 az upgrade。

摘要

App Service 環境 (ASE) 是在 Azure 虛擬網路內執行的 Azure App Service 單一租用戶部署。 當 ASE 確實在虛擬網路中執行時,必須仍然可從 Azure App Service 用以管理服務的一些專用 IP 位址存取。 使用 ASE 時,管理流量會周遊使用者控制的網路。 如果封鎖或誤傳此流量,ASE 會暫止。 如需 ASE 網路服務相依性的詳細資料,請閱讀網路考量和 App Service 環境。 如需 ASE 的一般資訊,您可從 App Service 環境簡介開始。

所有 ASE 都有可讓管理流量進入的公用 VIP。 這些位址的連入管理流量會進入 ASE 公用 VIP 上的連接埠 454 和 455。 本文件列出流向 ASE 之管理流量的 App Service 來源位址。 這些位址位也會列在名為 AppServiceManagement 的 IP 服務標籤中。

您可在路由表中設定 AppServiceManagement 服務標籤的位址,以避免管理流量發生非對稱式路由問題。 可能的話,您應該使用服務標籤,而不是個別位址。 路由會作用於 IP 層級的流量,但不會察覺流量方向,或流量是否為 TCP 回覆訊息的一部分。 如果回復 TCP 要求的位址不同於送往位址,即表示發生了非對稱式路由問題。 為避免 ASE 管理流量發生非對稱式路由問題,則必須確保回復是從送往的相同位址送回。 如需深入了解如何設定 ASE,以便在由內部部署軟體傳送輸出流量的環境中運作,請參閱為 ASE 設定強制通道。

管理位址的清單

如果您需要查看管理位址的 IP,請下載區域的服務標籤參考,以取得最新的位址清單。 AppServiceManagement 服務標籤中會列出 App Service 環境管理位址。

| 區域 | 服務標籤參考 |

|---|---|

| 所有公用區域 | Azure IP 範圍和服務標籤 – 公用雲端 |

| Microsoft Azure Government | Azure IP 範圍和服務標籤 – 美國政府雲端 |

| 由 21Vianet 營運的 Microsoft Azure | Azure IP 範圍和服務標籤 – 中國雲端 |

設定網路安全性群組

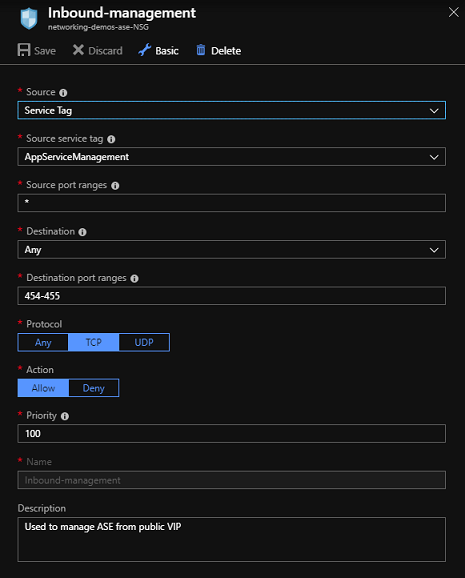

使用網路安全性群組,您就不必擔心個別地址或維護自己的設定。 名為 AppServiceManagement 的 IP 服務標籤,隨時掌握所有位址的最新狀態。 若要在 NSG 中使用 IP 服務標籤,請移至入口網站,開啟網路安全性群組 UI,並選取輸入安全性規則。 如果具有輸入管理流量的預先存在規則,請加以編輯。 如果未使用 ASE 建立此 NSG,或者該 NSG 是全新的,則選取 [新增]。 在來源下拉式清單中,選取 [服務標籤]。 在 [來源] 服務標籤下,選取 [AppServiceManagement]。 將來源連接埠範圍設為 *,目的地設為 Any,目的地連接埠範圍設為 454-455,通訊協定設為 TCP,以及將動作設為 Allow。 如果您正在制定規則,則必須設定優先順序。

設定路由表

管理位址可以放在具有網際網路下一個躍點的路由表中,以確保所有輸入管理流量可以通過相同的路徑返回。 設定強制通道時,會需要這些路由。 可能的話,請使用 AppServiceManagement 服務標籤,而不是個別位址。 若要建立路由表,您可以使用入口網站、PowerShell 或 Azure CLI。 從 PowerShell 提示中使用 Azure CLI 建立路由表的命令如下。

$sub = "subscription ID"

$rg = "resource group name"

$rt = "route table name"

$location = "azure location"

az network route-table route create --subscription $sub -g $rg --route-table-name $rt -n 'AppServiceManagement' --address-prefix 'AppServiceManagement' --next-hop-type 'Internet'

建立路由表之後,您需要在 ASE 子網路上進行設定。

從 API 取得管理位址

您可以使用下列 API 呼叫來列出符合您 ASE 的管理位址。

get /subscriptions/<subscription ID>/resourceGroups/<resource group>/providers/Microsoft.Web/hostingEnvironments/<ASE Name>/inboundnetworkdependenciesendpoints?api-version=2016-09-01

此 API 會傳回一份 JSON 文件,其中包含適用於 ASE 的所有連入位址。 位址清單會包含管理位址、您 ASE 所使用的 VIP,以及 ASE 子網路位址範圍本身。

若要使用 armclient 呼叫 API,請使用下列命令,但必須以您的值取代訂用帳戶識別碼、資源群組與 ASE 名稱。

armclient login

armclient get /subscriptions/<subscription ID>/resourceGroups/<resource group>/providers/Microsoft.Web/hostingEnvironments/<ASE Name>/inboundnetworkdependenciesendpoints?api-version=2016-09-01